-

-

Integration von SNORT-Regeln

-

Signaturaktualisierungen bei Bereitstellung und Build-Upgrades mit hoher Verfügbarkeit

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Integration von SNORT-Regeln

Bei böswilligen Angriffen auf Webanwendungen ist es wichtig, Ihr internes Netzwerk zu schützen. Bösartige Daten wirken sich nicht nur auf Schnittstellenebene auf Ihre Webanwendungen aus, sondern bösartige Pakete erreichen auch die Andwendungslayer. Um solche Angriffe zu verhindern, ist es wichtig, ein System zur Erkennung und Verhinderung von Eindringlingen zu konfigurieren, das Ihr internes Netzwerk untersucht.

Snort-Regeln sind in die Appliance integriert, um böswillige Angriffe in Datenpaketen auf Andwendungslayer zu untersuchen. Sie können die Snort-Regeln herunterladen und in WAF-Signaturregeln konvertieren. Die Signaturen verfügen über eine regelbasierte Konfiguration, mit der bösartige Aktivitäten wie DOS-Angriffe, Pufferüberläufe, Stealth-Portscans, CGI-Angriffe, SMB-Untersuchungen und Betriebssystem-Fingerabdruckversuche erkannt werden können. Durch die Integration von Snort-Regeln können Sie Ihre Sicherheitslösung auf Schnittstellen- und Anwendungsebene stärken.

Snort-Regeln konfigurieren

Die Konfiguration beginnt damit, dass zuerst die Snort-Regeln heruntergeladen und dann in die WAF-Signaturregeln importiert werden. Sobald Sie die Regeln in WAF-Signaturen umgewandelt haben, können die Regeln als WAF-Sicherheitschecks verwendet werden. Die Snort-basierten Signaturregeln untersuchen das eingehende Datenpaket, um festzustellen, ob es böswillige Angriffe auf Ihr Netzwerk gibt.

Ein neuer Parameter, „VendorType“, wurde dem Importbefehl hinzugefügt, um Snort-Regeln in WAF-Signaturen zu konvertieren.

Der Parameter „VendorType“ ist auf SNORT nur für Snort-Regeln gesetzt.

Downloaden Sie snort-Regeln mithilfe der Befehlszeilenschnittstelle

Sie können die Snort-Regeln als Textdatei von der folgenden URL herunterladen:

https://www.snort.org/downloads/community/snort3-community-rules.tar.gz

Importieren von Snort-Regeln mithilfe der Befehlszeilenschnittstelle

Nach dem Herunterladen können Sie die Snort-Regeln in Ihre Appliance importieren.

Geben Sie in der Befehlszeile Folgendes ein:

import appfw signatures <src> <name> [-xslt <string>] [-comment <string>] [-overwrite] [-merge [-preservedefactions]] [-sha1 <string>] [-VendorType Snort]

Beispiel:

import appfw signatures http://www.example.com/ns/signatures.xml sig-snort –comment “signatures from snort rules” –VendorType snort

Argumente:

Src. URL (Protokoll, Host, Pfad und Dateiname) für den Speicherort, an dem das importierte Signaturobjekt gespeichert werden soll.

Hinweis:

Der Import schlägt fehl, wenn sich das zu importierende Objekt auf einem HTTPS-Server befindet, für den Zugriff eine Clientzertifikatauthentifizierung erforderlich ist Obligatorisches Argument für die maximale Länge: 2047

Name. Name, der dem Signaturobjekt auf dem Citrix ADC zugewiesen werden soll. Obligatorisches Argument mit maximaler Länge: 31

Kommentar. Beschreibung, wie Informationen über das Signaturobjekt aufbewahrt werden. Maximale Länge: 255 überschreiben. Überschreiben Sie alle vorhandenen Signaturobjekte mit demselben Namen.

Verschmelzen. Führt die bestehende Signatur mit neuen Signaturregeln zusammen.

Konservierte Fraktionen. Behält die definierten Aktionen der Signaturregeln bei.

Typ des Anbieters. Drittanbieter zur Generierung der WAF-Signaturen. Mögliche Werte: Snort.

Konfigurieren Sie Snort-Regeln mithilfe der Citrix ADC GUI

Die GUI-Konfiguration für Snort-Regeln ähnelt der Konfiguration anderer externer Webanwendungsscanner wie Cenzic, Qualys, Whitehat.

Gehen Sie wie folgt vor, um Snort zu konfigurieren:

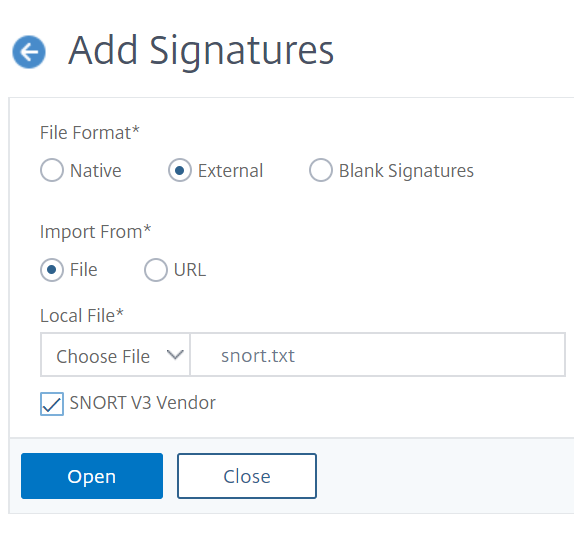

- Navigieren Sie zu Konfiguration > Sicherheit > Citrix Web App Firewall > Signaturen.

- Klicken Sie auf der Seite Signaturen auf Hinzufügen.

-

Stellen Sie auf der Seite Signaturen hinzufügen die folgenden Parameter ein, um die Snort-Regeln zu konfigurieren.

- Dateiformat. Wählen Sie das Dateiformat als extern aus.

- Importieren aus. Wählen Sie die Importoption als Snort-Datei oder URL, um die URL einzugeben.

- Snort V3-Anbieter. Markieren Sie das Kontrollkästchen, um Snort-Regeln aus einer Datei oder einer URL zu importieren.

-

Klicken Sie auf Öffnen.

Die Appliance importiert die Snort-Regeln als auf Snorts basierende WAF-Signaturregeln.

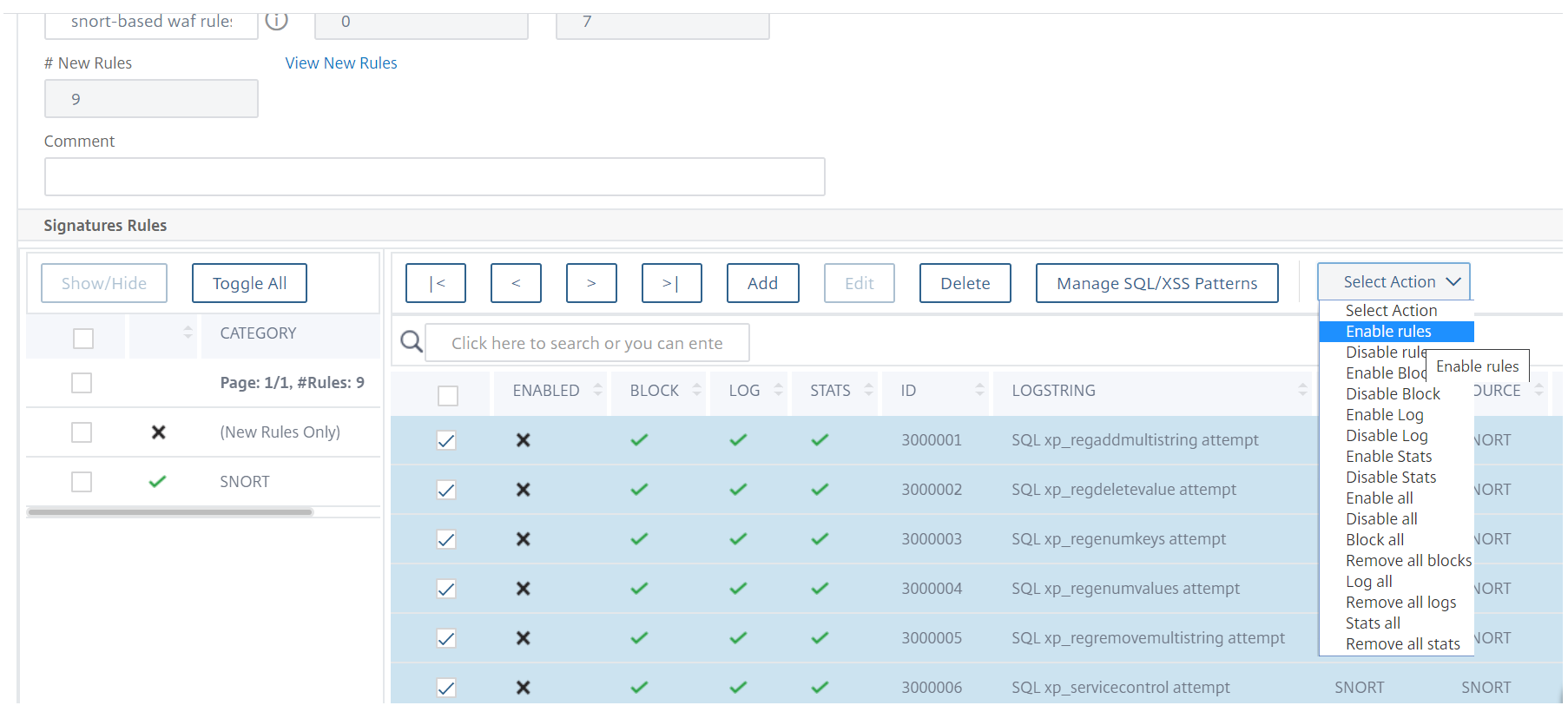

Es hat sich bewährt, Filteraktionen zu verwenden, um Snort-Regeln zu aktivieren, die Sie lieber als WAF-Signaturregeln auf die Appliance importieren möchten.

-

Klicken Sie zur Bestätigung auf Ja.

-

Die ausgewählten Regeln sind auf der Appliance aktiviert.

- Klicken Sie auf OK.

Teilen

Teilen

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.