SSO Office 365 StyleBook

Microsoft Office 365 ist eine Suite cloudbasierter Produktivitäts- und Kollaborationsanwendungen, die von Microsoft auf Abonnementbasis bereitgestellt werden. Sie umfasst die beliebten serverbasierten Anwendungen von Microsoft wie Exchange, SharePoint, Office und Skype for Business. Single Sign-On (SSO) ermöglicht Benutzern den Zugriff auf alle ihre Unternehmens-Cloud-Anwendungen:

- Einschließlich Administratoren, die sich bei der Admin-Konsole anmelden

- Einmalige Anmeldung für alle Microsoft Office 365-Dienste unter Verwendung ihrer Unternehmensanmeldeinformationen.

Das SSO Office 365 StyleBook ermöglicht Ihnen die Aktivierung von SSO für Microsoft Office 365 über NetScaler-Instanzen. Sie können nun die SAML-Authentifizierung konfigurieren, wobei NetScaler als SAML Identity Provider (IdP) und Microsoft Office 365 als SAML-Dienstanbieter fungiert.

Die Aktivierung von SSO für Microsoft Office 365 in einer NetScaler-Instanz mithilfe dieses StyleBooks umfasst die folgenden Schritte:

- Konfigurieren des virtuellen Authentifizierungsservers

- Konfigurieren einer SAML-IdP-Richtlinie und eines Profils

- Binden der Richtlinie und des Profils an den virtuellen Authentifizierungsserver

- Konfigurieren eines LDAP-Authentifizierungsservers und einer Richtlinie auf der Instanz

- Binden des LDAP-Authentifizierungsservers und der Richtlinie an Ihren auf der Instanz konfigurierten virtuellen Authentifizierungsserver.

Die Tabelle listet die mindestens erforderlichen Softwareversionen auf, damit diese Integration erfolgreich funktioniert. Der Integrationsprozess sollte auch mit höheren Versionen derselben funktionieren.

| Produkt | Mindestens erforderliche Version |

|---|---|

| NetScaler | 11.0, Advanced/Premium Lizenz |

Die folgenden Anweisungen setzen voraus, dass Sie die entsprechenden externen und internen DNS-Einträge bereits erstellt haben. Diese Einträge sind unerlässlich, um Authentifizierungsanfragen an eine von NetScaler überwachte IP-Adresse weiterzuleiten.

Die folgenden Anweisungen unterstützen Sie bei der Implementierung des SSO Office 365 StyleBooks in Ihrem Unternehmensnetzwerk.

Bereitstellen des SSO Microsoft Office 365 StyleBooks

- Navigieren Sie in NetScaler® Application Delivery Management (ADM) zu Applications > StyleBooks. Die Seite StyleBooks zeigt alle StyleBooks an, die Ihnen in NetScaler ADM zur Verfügung stehen. Scrollen Sie nach unten und suchen Sie SSO Office 365 StyleBook. Klicken Sie auf Create Configuration.

- Das StyleBook wird als Benutzeroberflächenseite geöffnet, auf der Sie die Werte für alle in diesem StyleBook definierten Parameter eingeben können.

-

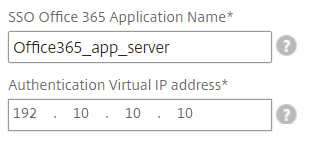

Geben Sie Werte für die folgenden Parameter ein:

-

Anwendungsname. Name der SSO Microsoft Office 365-Konfiguration, die in Ihrem Netzwerk bereitgestellt werden soll.

-

Virtuelle IP-Adresse für die Authentifizierung. Virtuelle IP-Adresse, die vom virtuellen AAA-Server verwendet wird, an den die Microsoft Office 365 SAML IdP-Richtlinie gebunden ist.

-

-

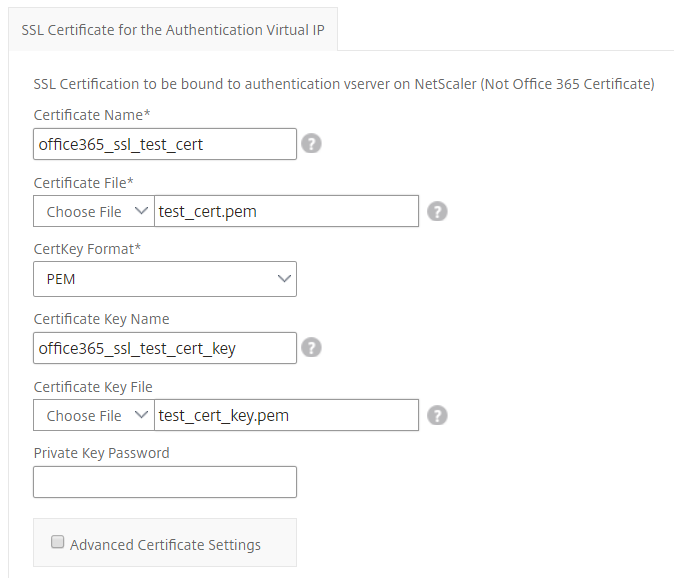

Geben Sie im Abschnitt SSL-Zertifikate Einstellungen die Namen des SSL-Zertifikats und des Zertifikatsschlüssels ein.

Hinweis

Dies ist nicht das Office 365-Dienstanbieterzertifikat. Dieses SSL-Zertifikat ist an den virtuellen Authentifizierungsserver auf der NetScaler-Instanz gebunden.

-

Wählen Sie die entsprechenden Dateien aus Ihrem lokalen Speicherordner aus. Sie können auch das Kennwort für den privaten Schlüssel eingeben, um verschlüsselte private Schlüssel im PEM-Format zu laden.

-

Sie können auch das Kontrollkästchen Erweiterte Zertifikateinstellungen aktivieren. Hier können Sie Details wie den Benachrichtigungszeitraum für den Zertifikatsablauf eingeben, den Zertifikatsablaufmonitor aktivieren oder deaktivieren.

-

Optional können Sie das Kontrollkästchen SSL-CA-Zertifikat für die virtuelle Authentifizierungs-IP auswählen, wenn das SSL-Zertifikat ein öffentliches CA-Zertifikat erfordert, das auf NetScaler installiert werden muss. Stellen Sie sicher, dass Sie im obigen Abschnitt Erweiterte Zertifikateinstellungen die Option “Ist ein CA-Zertifikat” auswählen.

-

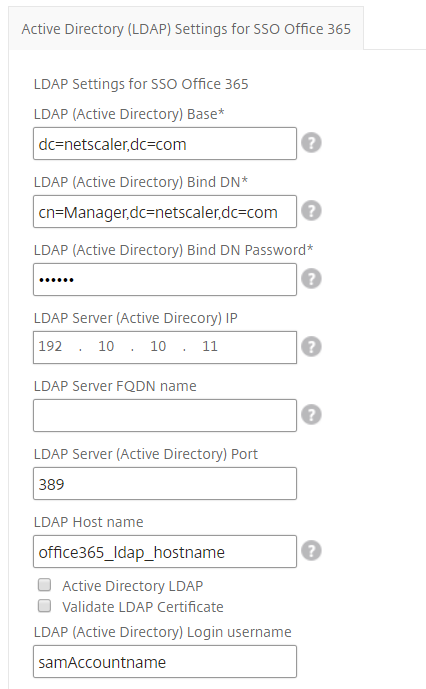

Geben Sie im Abschnitt LDAP-Einstellungen für SSO Office 365 die folgenden Details ein, um Office 365-Benutzer zu authentifizieren. Um Domänenbenutzern die Anmeldung an der NetScaler-Instanz mit ihren Unternehmens-E-Mail-Adressen zu ermöglichen, konfigurieren Sie Folgendes:

-

LDAP (Active Directory) Basis. Geben Sie den Basisdomänennamen für die Domäne ein, in der sich die Benutzerkonten innerhalb des Active Directory (AD) befinden, um die Authentifizierung zu ermöglichen. Beispiel: dc=netscaler,dc=com

-

LDAP (Active Directory) Bind DN. Fügen Sie ein Domänenkonto hinzu (verwenden Sie eine E-Mail-Adresse zur Vereinfachung der Konfiguration), das über Rechte zum Durchsuchen des AD-Baums verfügt. Beispiel: cn=Manager,dc=netscaler,dc=com

-

LDAP (Active Directory) Bind DN-Kennwort. Geben Sie das Kennwort des Domänenkontos für die Authentifizierung ein.

-

Einige weitere Felder, die Sie in diesem Abschnitt eingeben müssen, sind die folgenden:

-

IP-Adresse des LDAP-Servers, mit dem sich NetScaler zur Authentifizierung von Benutzern verbindet.

-

FQDN-Name des LDAP-Servers.

Hinweis

Sie müssen mindestens eine der beiden oben genannten Angaben machen – die IP-Adresse des LDAP-Servers oder den FQDN-Namen.

-

LDAP-Server-Port, mit dem sich NetScaler zur Authentifizierung von Benutzern verbindet (Standard ist 389). LDAPS verwendet 636.

-

LDAP-Hostname. Der Hostname wird zur Validierung des LDAP-Zertifikats verwendet, wenn die Validierung aktiviert ist (standardmäßig ist sie deaktiviert).

-

LDAP-Anmeldenamenattribut. Das Standardattribut zum Extrahieren von Anmeldenamen ist “samAccountname”.

-

Weitere optionale sonstige LDAP-Einstellungen.

-

-

-

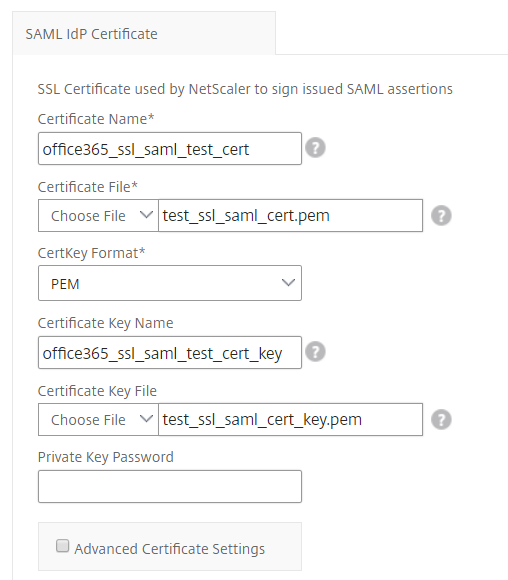

Im Abschnitt SAML IdP-Zertifikat können Sie die Details der für die SAML-Assertion verwendeten SSL-Zertifikate angeben.

-

Zertifikatsname. Geben Sie den Namen des SSL-Zertifikats ein.

-

Zertifikatsdatei. Wählen Sie die SSL-Zertifikatsdatei aus dem Verzeichnis auf Ihrem lokalen System aus.

-

CertKey-Format. Wählen Sie das Format des Zertifikats und der privaten Schlüsseldateien aus der Dropdown-Liste aus. Die unterstützten Formate sind die Dateierweiterungen .pem und .der.

-

Zertifikatsschlüsselname. Geben Sie den Namen des privaten Zertifikatsschlüssels ein.

-

Zertifikatsschlüsseldatei. Wählen Sie die Datei mit dem privaten Schlüssel des Zertifikats von Ihrem lokalen System aus.

-

Kennwort für privaten Schlüssel. Geben Sie die Passphrase ein, die Ihre private Schlüsseldatei schützt.

Sie können auch das Kontrollkästchen Erweiterte Zertifikateinstellungen aktivieren. Hier können Sie Details wie den Benachrichtigungszeitraum für den Zertifikatsablauf eingeben, den Zertifikatsablaufmonitor aktivieren oder deaktivieren.

-

-

Optional können Sie SAML IdP CA-Zertifikat auswählen, wenn das oben eingegebene SAML IdP-Zertifikat ein öffentliches CA-Zertifikat erfordert, das auf NetScaler installiert werden muss. Stellen Sie sicher, dass Sie im obigen Abschnitt Erweiterte Zertifikateinstellungen die Option Ist ein CA-Zertifikat auswählen.

-

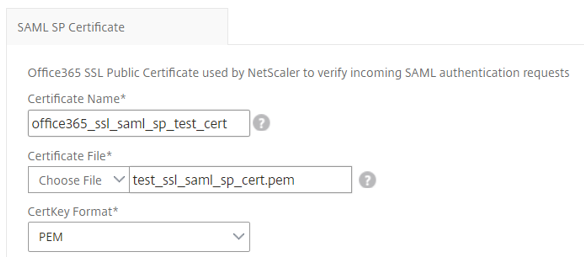

Geben Sie im Abschnitt SAML SP-Zertifikat die folgenden Details für das öffentliche Office 365 SSL-Zertifikat ein. Dieses Zertifikat wird von der NetScaler-Instanz verwendet, um eingehende SAML-Authentifizierungsanfragen zu überprüfen.

-

Zertifikatsname. Geben Sie den Namen des SSL-Zertifikats ein.

-

Zertifikatsdatei. Wählen Sie die SSL-Zertifikatsdatei aus dem Verzeichnis auf Ihrem lokalen System aus.

-

CertKey-Format. Wählen Sie das Format des Zertifikats und der privaten Schlüsseldateien aus der Dropdown-Liste aus. Die unterstützten Formate sind die Dateierweiterungen .pem und .der.

-

Sie können auch das Kontrollkästchen Erweiterte Zertifikateinstellungen aktivieren. Hier können Sie Details wie den Benachrichtigungszeitraum für den Zertifikatsablauf eingeben, den Zertifikatsablaufmonitor aktivieren oder deaktivieren.

-

-

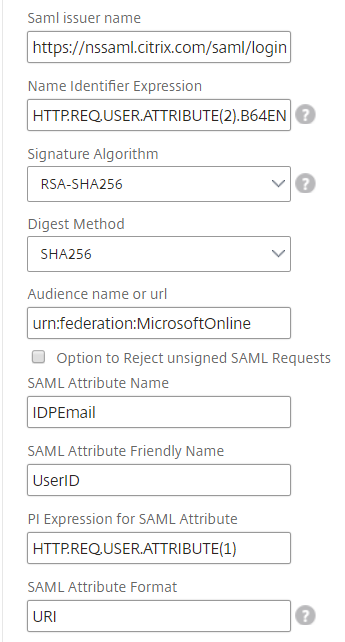

Der Abschnitt SAML IdP-Einstellungen ermöglicht Ihnen die Konfiguration Ihrer NetScaler-Instanz als SAML-Identitätsanbieter, indem Sie das SAML IdP-Profil und die Richtlinie erstellen, die vom in Schritt 3 erstellten virtuellen AAA-Server verwendet werden.

-

SAML-Ausstellername. Geben Sie in diesem Feld den öffentlichen FQDN Ihres virtuellen Authentifizierungsservers ein. Beispiel:

https://<NetScaler Auth VIP>/saml/login -

Name Identifier Expression. Geben Sie den NetScaler-Ausdruck ein, der ausgewertet wird, um den in der SAML-Assertion gesendeten SAML NameIdentifier zu extrahieren. Beispiel:

"HTTP.REQ.USER.ATTRIBUTE(2).B64ENCODE" -

Signaturalgorithmus: Wählen Sie den Algorithmus zum Überprüfen/Signieren von SAML-Anfragen/Antworten aus (Standard ist „RSA-SHA256“).

-

Digest-Methode. Wählen Sie die Methode zum Hashen für SAML-Anfragen/Antworten aus (Standard ist „SHA256“).

-

Zielgruppenname. Geben Sie den Entitätsnamen oder die URL ein, die den Dienstanbieter (Microsoft Office 365) repräsentiert.

-

SAML-Dienstanbieter (SP) ID. (optional) Der NetScaler-Identitätsanbieter akzeptiert SAML-Authentifizierungsanfragen von einem Ausstellernamen, der dieser ID entspricht.

-

Assertion Consumer Service URL. Geben Sie die URL des Dienstanbieters ein, an die der NetScaler-Identitätsanbieter die SAML-Assertions nach erfolgreicher Benutzerauthentifizierung senden muss. Die Assertion Consumer Service URL kann auf der Seite des Identitätsanbieters oder auf der Seite des Dienstanbieters initiiert werden.

-

Es gibt weitere optionale Felder, die Sie in diesem Abschnitt eingeben können. Zum Beispiel können Sie die folgenden Optionen festlegen:

-

SAML-Attributname. Name des Benutzerattributs, das in der SAML-Assertion gesendet wird.

-

SAML-Attribut-Anzeigename. Anzeigename des Benutzerattributs, das in der SAML-Assertion gesendet wird.

-

PI-Ausdruck für SAML-Attribut. Standardmäßig wird der folgende NetScaler Policy (PI)-Ausdruck verwendet: HTTP.REQ.USER.ATTRIBUTE(1). Dieses Feld gibt das erste vom LDAP-Server gesendete Benutzerattribut (mail) als SAML-Authentifizierungsattribut an.

-

Wählen Sie das Format des Benutzerattributs aus.

Diese Werte sind in der ausgestellten SAML-Assertion enthalten.

Tipp

Citrix empfiehlt, die Standardeinstellungen beizubehalten, da diese Einstellungen mit Microsoft Office 365-Apps getestet wurden.

-

-

-

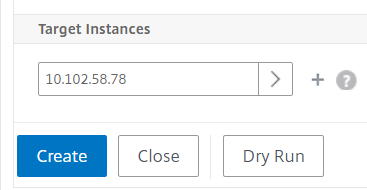

Klicken Sie auf Zielinstanzen und wählen Sie die NetScaler-Instanz(en) aus, auf der/denen diese Microsoft Office 365 SSO-Konfiguration bereitgestellt werden soll. Klicken Sie auf Erstellen, um die Konfiguration zu erstellen und auf der/den ausgewählten NetScaler-Instanz(en) bereitzustellen.

Tipp

Citrix empfiehlt, dass Sie vor dem Ausführen der eigentlichen Konfiguration Probelauf auswählen, um die Konfigurationsobjekte anzuzeigen, die vom StyleBook auf den Ziel-NetScaler-Instanzen erstellt werden.