Einrichten der Citrix SSO-App in einer Intune Android Enterprise Umgebung

In diesem Artikel werden Details zum Bereitstellen und Konfigurieren der Citrix SSO-App über Microsoft Intune erfasst. In diesem Dokument wird davon ausgegangen, dass Intune bereits für Android Enterprise Unterstützung konfiguriert ist und die Geräteregistrierung bereits abgeschlossen ist.

Voraussetzungen

- Intune ist für Android Enterprise Support konfiguriert

- Die Geräteregistrierung ist abgeschlossen

So richten Sie die Citrix SSO-App in einer Intune Android Enterprise Umgebung ein

- Hinzufügen der Citrix SSO-App als verwaltete App

- Konfigurieren der Richtlinie für verwaltete Apps für die Citrix SSO-App

Hinzufügen der Citrix SSO-App als verwaltete App

1. Melden Sie sich bei Ihrem Azure-Portal an.

2. Klicken Sie im linken Navigationsfenster auf Intune .

3. Klicken Sie im Microsoft Intune Blade auf Client-Apps, und klicken Sie dann im Blade Client-Apps auf Apps.

4. Klicken Sie auf +Link hinzufügen in den Menüoptionen oben rechts. Das Blade App-Konfiguration hinzufügen wird angezeigt.

5. Wählen Sie Managed Google Play für den App-Typ aus.

Dadurch wird Google Play -Suche verwalten und Blade genehmigen hinzugefügt, wenn Sie Android Enterprise konfiguriert haben.

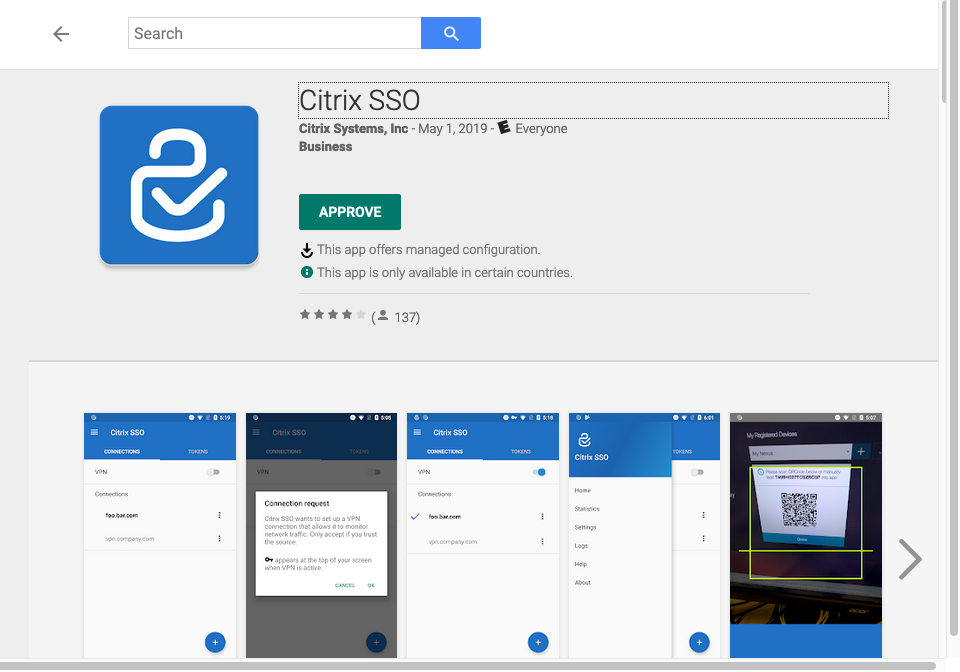

6. Suchen Sie nach Citrix SSO-App, und wählen Sie sie aus der Liste der Apps aus.

Hinweis: Wenn Citrix SSO nicht in der Liste angezeigt wird, bedeutet dies, dass die App in Ihrem Land nicht verfügbar ist.

7. Klicken Sie auf Genehmigen, um Citrix SSO für die Bereitstellung über den verwalteten Google Play Store zu genehmigen.

Die Berechtigungen, die für die Citrix SSO-App erforderlich sind, werden aufgelistet.

8. Klicken Sie auf Genehmigen, um die App für die Bereitstellung zu genehmigen.

9. Klicken Sie auf Synchronisieren, um diese Auswahl mit Intune zu synchronisieren.

Die Citrix SSO-App wird zur Liste der Client-Apps hinzugefügt. Möglicherweise müssen Sie nach der Citrix SSO-App suchen, wenn viele Apps hinzugefügt werden.

10. Klicken Sie auf Citrix SSO-App, um die App-Details-Blade zu öffnen.

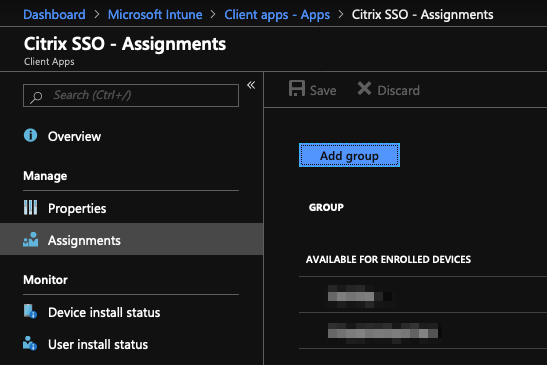

11. Klicken Sie im Detailfenster auf Zuweisungen . Citrix SSO - Zuweisungen wird angezeigt.

12. Klicken Sie auf Gruppe hinzufügen, um die Benutzergruppen zuzuweisen, denen Sie Berechtigungen zum Installieren der Citrix SSO-App erteilen möchten, und klicken Sie auf Speichern .

13. Schließen Sie das Blade der Citrix SSO-App-Details.

Die Citrix SSO-App wird hinzugefügt und für die Bereitstellung für Ihre Benutzer aktiviert.

Konfigurieren der Richtlinie für verwaltete Apps für die Citrix SSO-App

Nachdem die Citrix SSO-App hinzugefügt wurde, müssen Sie eine verwaltete Konfigurationsrichtlinie für die Citrix SSO-App erstellen, damit VPN-Profil in der Citrix SSO-App auf dem Gerät bereitgestellt werden kann.

1. Öffnen Sie Intune Blade in Ihrem Azure-Portal.

2. Öffnen Sie die Client-Apps-Blade über die Intune Blade.

3. Wählen Sie App-Konfigurationsrichtlinienelement im Blade Client-Apps aus, und klicken Sie auf Hinzufügen, um das Blade Konfigurationsrichtlinie hinzufügen zu öffnen.

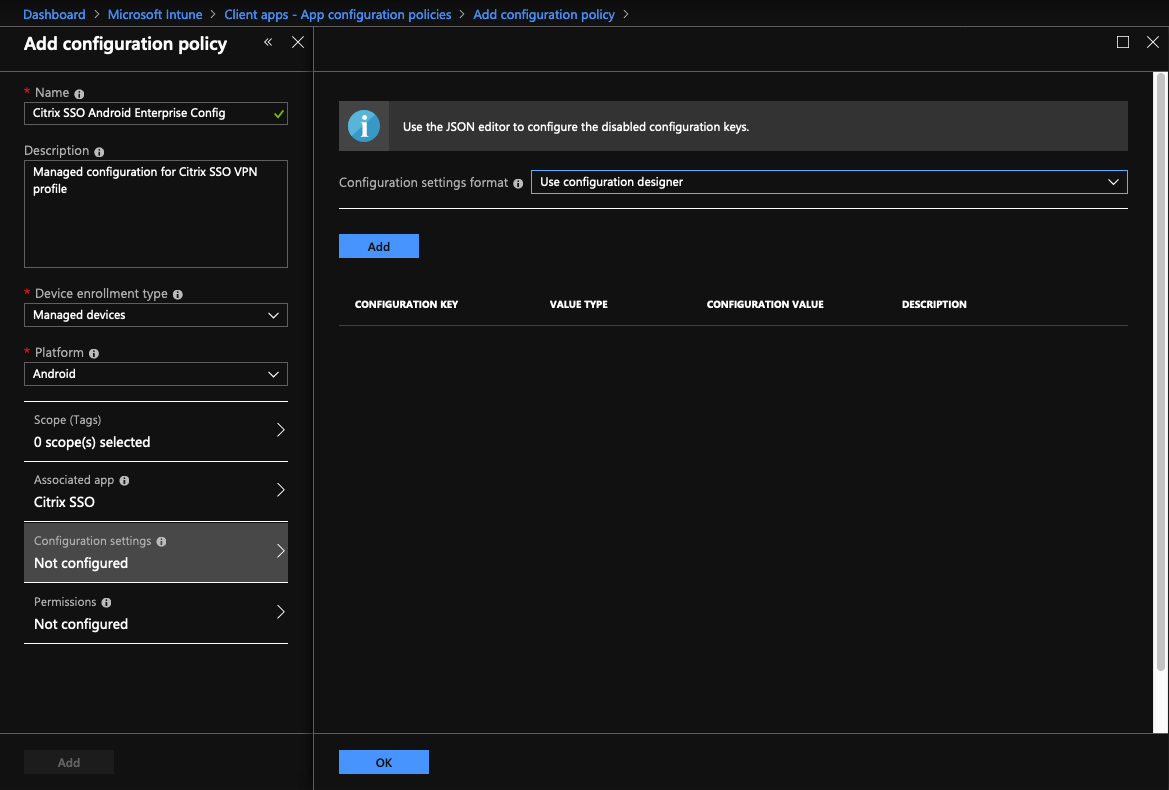

4. Geben Sie einen Namen für die Richtlinie ein, und fügen Sie eine Beschreibung hinzu.

5. Wählen Sie unter Geräteregistrierungdie Option Verwaltete Geräteaus.

6. Wählen Sie unter PlattformAndroidaus.

Dadurch wird eine weitere Konfigurationsoption für die zugeordnete App hinzugefügt.

7. Klicken Sie auf Zugeordnete App und wählen Sie Citrix SSO-App aus.

Möglicherweise müssen Sie danach suchen, wenn Sie viele Apps haben.

8. Klicken Sie auf OK. Im Blade Konfigurationsrichtlinie hinzufügen wird eine Konfigurationseinstellungen hinzugefügt.

9. Klicken Sie auf Konfigurationseinstellungen .

Ein Blade zur Konfiguration der Citrix SSO-App wird angezeigt.

10. Wählen Sie unter Konfigurationseinstellungenentweder Konfigurationsdesigner verwendenoder JSON-Daten eingeben, um die Citrix SSO-App zu konfigurieren.

Hinweis: Für einfache VPN-Konfigurationen wird empfohlen, den Konfigurationsdesigner zu verwenden.

VPN-Konfiguration mit Benutzerkonfigurationsdesigner

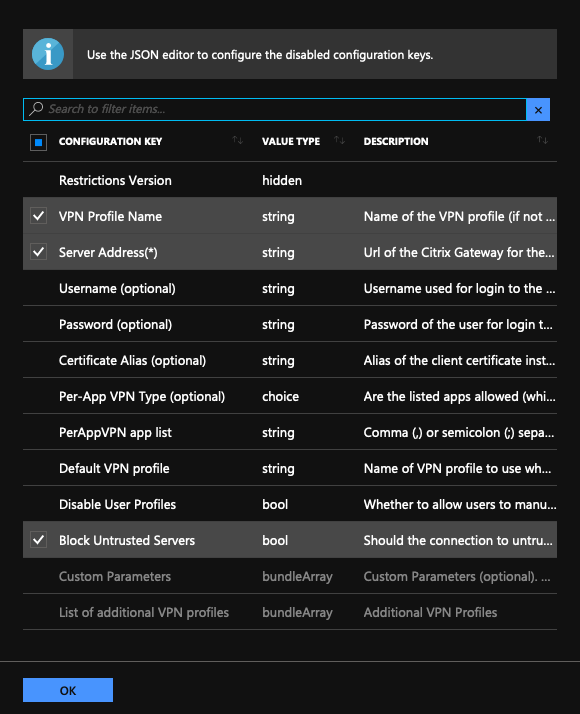

1. Wählen Sie unter Konfigurationseinstellungendie Option Konfigurationsdesigner verwendenaus, und klicken Sie auf Hinzufügen.

Sie erhalten einen Bildschirm zur Eingabe von Schlüsselwerten zur Konfiguration verschiedener Eigenschaften, die von der Citrix SSO-App unterstützt werden. Sie müssen mindestens die Eigenschaften Serveradresse und VPN-Profilname konfigurieren. Sie können den Mauszeiger über den Abschnitt BESCHREIBUNG bewegen, um weitere Informationen über die einzelnen Eigenschaften zu erhalten.

2. Wählen Sie beispielsweise die Eigenschaften VPN-Profilname und Serveradresse (*) aus, und klicken Sie auf OK .

Dadurch werden die Eigenschaften dem Konfigurationsdesigner hinzugefügt. Sie können die folgenden Eigenschaften konfigurieren.

-

VPN-Profilname. Geben Sie einen Namen für das VPN-Profil ein. Wenn Sie mehrere VPN-Profile erstellen, verwenden Sie für jedes Profil einen eindeutigen Namen. Wenn Sie keinen Namen angeben, wird die im Feld Serveradresse eingegebene Adresse als VPN-Profilname verwendet.

-

Serveradresse (*). Geben Sie Ihren Citrix Gateway Basis-FQDN ein. Geben Sie auch den Citrix Gateway-Port ein, wenn Sie nicht Port 443 verwenden. Verwenden Sie das URL-Format. Zum Beispiel:

https://vpn.mycompany.com:8443. -

Benutzername (optional). Geben Sie den Benutzernamen ein, den die Endbenutzer zur Authentifizierung am Citrix Gateway verwenden. Sie können das Intune Konfigurationswerttoken für dieses Feld verwenden, wenn das Gateway so konfiguriert ist, dass es verwendet wird (siehe Konfigurationswerttokens). Wenn Sie keinen Benutzernamen angeben, werden Benutzer aufgefordert, einen Benutzernamen anzugeben, wenn sie eine Verbindung mit Citrix Gateway herstellen.

-

Kennwort (optional). Geben Sie das Kennwort ein, mit dem sich Endbenutzer beim Citrix Gateway authentifizieren. Wenn Sie kein Kennwort angeben, werden Benutzer aufgefordert, ein Kennwort anzugeben, wenn sie eine Verbindung mit Citrix Gateway herstellen.

-

Zertifikat-Alias (optional). Geben Sie im Android-Schlüsselspeicher einen Zertifikatalias an, der für die Clientzertifikatauthentifizierung verwendet werden soll. Dieses Zertifikat ist für Benutzer vorausgewählt, wenn Sie eine zertifikatbasierte Authentifizierung verwenden.

-

VPN-Typ pro App (optional). Wenn Sie mit Pro-App-VPN beschränken, welche Apps das VPN verwenden, können Sie diese Einstellung konfigurieren.

- Wenn Sie Zulassenauswählen, wird der Netzwerkverkehr für App-Paketnamen, die in der App-Liste PerAppVPN aufgeführt sind, über das VPN weitergeleitet. Der Netzwerkverkehr aller anderen Apps wird nicht über das VPN geleitet.

- Wenn Sie “ Verbieten” auswählen, wird der Netzwerkverkehr für App-Paketnamen, die in der App-Liste von PerAppVPN aufgeführt sind, außerhalb des VPN weitergeleitet. Der Netzwerkverkehr aller anderen Apps wird über das VPN geleitet. Die Standardeinstellung ist Zulassen.

- PerAppVPN App-Liste. Eine Liste aller Apps, deren Datenverkehr auf dem VPN zugelassen oder nicht zugelassen ist, festgelegt durch den Wert für Pro-App-VPN-Typ. Die App-Paketnamen sind durch Kommas oder Semikolons in der Liste getrennt. Die Groß- und Kleinschreibung wird berücksichtigt und die Schreibweise der App-Paketnamen in der Liste müssen mit dem Namen im Google Play Store identisch sein. Diese Liste ist optional. Beim Provisioning eines geräteweiten VPNs lassen Sie die Liste unausgefüllt.

- Standard-VPN-Profil. Der VPN-Profilname, der verwendet wird, wenn Always-On-VPN für die Citrix SSO-App konfiguriert ist. Wenn dieses Feld leer ist, wird das Hauptprofil für die Verbindung verwendet. Wenn nur ein Profil konfiguriert ist, wird es als Standard-VPN-Profil markiert.

Hinweis:

Um Citrix SSO-App als Always-On-VPN-App in Intune zu erstellen, verwenden Sie VPN-Anbieter als benutzerdefinierten und com.citrix.CitrixVPN als App-Paketnamen.

Nur die zertifikatsbasierte Clientauthentifizierung wird für Always-On VPN von der Citrix SSO-App unterstützt.

Administratoren müssen Clientauthentifizierung auswählen und Clientzertifikat im SSL-Profil oder in den SSL-Eigenschaften auf Citrix Gateway festlegen, damit die SSO-App wie vorgesehen funktioniert.

-

Benutzerprofile deaktivieren

- Wenn Sie diesen Wert auf true festlegen, können Benutzer keine neuen VPN-Profile auf ihren Geräten hinzufügen.

- Wenn Sie diesen Wert auf false setzen, können Benutzer ihre eigenen VPNs auf ihren Geräten hinzufügen.

Der Standardwert ist false.

-

Nicht vertrauenswürdige Server blockieren

- Setzen Sie diesen Wert auf false, wenn Sie ein selbstsigniertes Zertifikat für Citrix Gateway verwenden oder wenn sich das Stammzertifikat für die Zertifizierungsstelle, die das Citrix Gateway-Zertifikat ausstellt, nicht in der Systemzertifizierungsstellenliste befindet.

- Setzen Sie diesen Wert auf true, damit das Android Betriebssystem das Citrix Gateway Zertifikat validiert. Wenn die Validierung fehlschlägt, wird die Verbindung nicht zugelassen.

Der Standardwert ist Wahr.

3. Geben Sie für die Eigenschaft Serveradresse (*) die VPN-Gateway-Basis-URL ein (z. B. https://vpn.mycompany.com).

4. Geben Sie unter VPN-Profilname einen Namen ein, der für den Endbenutzer im Hauptbildschirm der Citrix SSO-App sichtbar ist (z. B. My Corporate VPN)

5. Sie können weitere Eigenschaften entsprechend Ihrer Citrix Gateway Bereitstellung hinzufügen und konfigurieren. Klicken Sie auf OK, wenn Sie mit der Konfiguration fertig sind.

6. Klicken Sie auf den Abschnitt Berechtigungen . In diesem Abschnitt können Sie Berechtigungen erteilen, die für die Citrix SSO-App erforderlich sind.

-

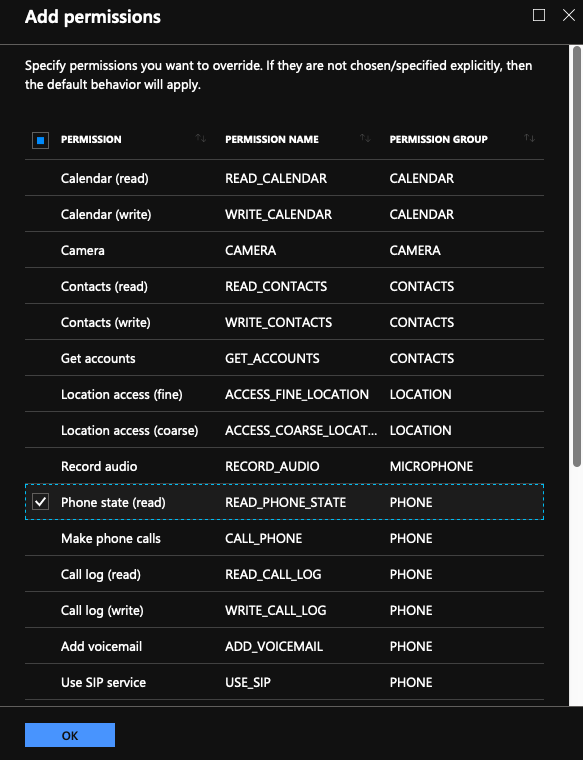

Wenn Sie die Intune NAC-Prüfung verwenden, erfordert die Citrix SSO-App, dass Sie die Berechtigung zum Telefonstatus (Lesen) erteilen. Klicken Sie auf Schaltfläche Hinzufügen, um die Berechtigungsklinge zu öffnen. Derzeit zeigt Intune eine bedeutende Liste von Berechtigungen an, die für alle Apps verfügbar sind.

-

Wenn Sie die Intune NAC-Prüfung verwenden, wählen Sie Telefonstatusberechtigung (Lesen) aus, und klicken Sie auf OK . Dadurch wird es der Liste der Berechtigungen für die App hinzugefügt. Wählen Sie entweder Prompt oder Automatisch gewähren, damit die Intune NAC-Prüfung funktionieren kann, und klicken Sie auf OK .

7. Klicken Sie unten im Blade für App-Konfigurationsrichtlinien auf Hinzufügen, um die verwaltete Konfiguration für die Citrix SSO-App zu speichern.

8. Klicken Sie im Blade App-Konfigurationsrichtlinie auf Zuweisungen, um das Blatt Zuweisungen zu öffnen.

9. Wählen Sie die Benutzergruppen aus, für die diese Citrix SSO -Konfiguration bereitgestellt und angewendet werden soll.

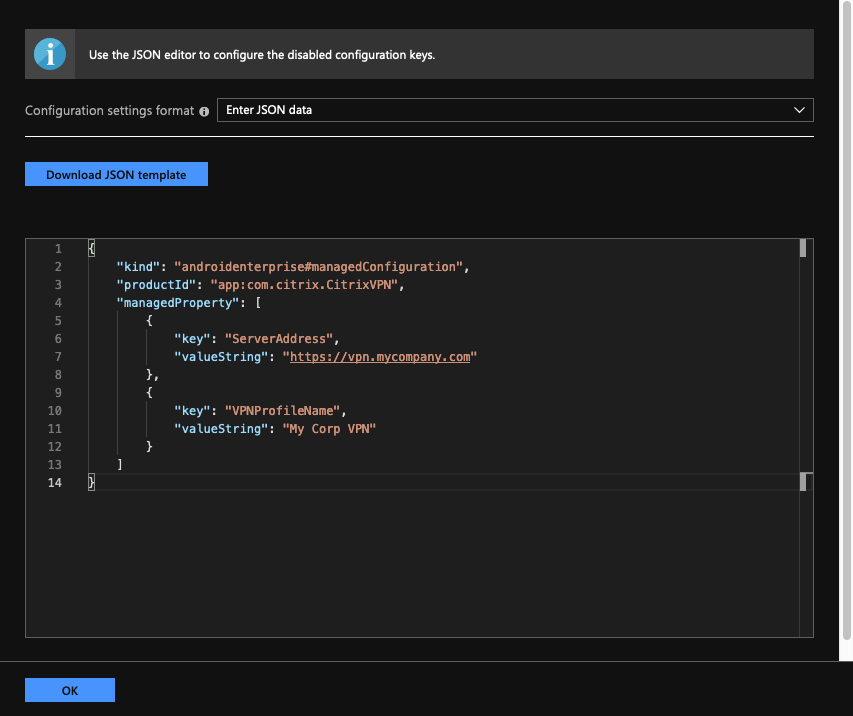

VPN-Konfiguration durch Eingabe von JSON-Daten

1. Wählen Sie unter Konfigurationseinstellungendie Option JSON-Daten für die Konfiguration der Citrix SSO-App eingebenaus.

2. Verwenden Sie die Schaltfläche JSON-Vorlage herunterladen, um eine Vorlage herunterzuladen, die detaillierter/komplexere Konfiguration für die Citrix SSO-App ermöglicht. Bei dieser Vorlage handelt es sich um eine Reihe von JSON-Schlüssel-Wert-Paaren, um alle möglichen Eigenschaften zu konfigurieren, die von der Citrix SSO-App verstanden werden.

Eine Liste aller verfügbaren Eigenschaften, die konfiguriert werden können, finden Sie unter Verfügbare Eigenschaften für die Konfiguration von VPN-Profilen in der Citrix SSO-App.

3. Nachdem Sie eine JSON-Konfigurationsdatei erstellt haben, kopieren Sie den Inhalt und fügen Sie ihn in den Bearbeitungsbereich ein. Zum Beispiel folgt die JSON-Vorlage für die Grundkonfiguration oben mit Konfigurationsdesigner-Option erstellt.

Damit wird das Verfahren zum Konfigurieren und Bereitstellen von VPN-Profilen für die Citrix SSO-App in der Microsoft Intune Android Enterprise Umgebung abgeschlossen.

Wichtig: Das für die clientzertifikatbasierte Authentifizierung verwendete Zertifikat wird normalerweise mit dem Intune SCEP-Profil bereitgestellt. Der Alias für dieses Zertifikat sollte in der Eigenschaft Zertifikatalias der verwalteten Konfiguration für die Citrix SSO-App konfiguriert werden.

Verfügbare Eigenschaften für die Konfiguration von VPN-Profilen in der Citrix SSO-App

| Konfigurationsschlüssel | JSON-Feldname | Werttyp | Beschreibung |

|---|---|---|---|

| VPN-Profilname | VPNProfileName | Text | Name des VPN-Profils (falls nicht standardmäßig auf Serveradresse festgelegt). |

| Serveradresse(*) | ServerAddress | URL | Basis-URL des Citrix Gateway für die Verbindung (https://host[:port]). Dies ist ein Pflichtfeld. |

| Benutzername (optional) | Benutzername | Text | Benutzername, der für die Authentifizierung mit dem Citrix Gateway verwendet wird (optional). |

| Kennwort (optional) | Kennwort | Text | Kennwort des Benutzers für die Authentifizierung mit Citrix Gateway (optional). |

| Zertifikatalias (optional) | ClientCertAlias | Text | Alias des Clientzertifikats, das im Android Anmeldeinformationsspeicher für die Verwendung in der zertifikatbasierten Clientauthentifizierung installiert ist (optional). |

| Pro-App-VPN-Typ (optional) | PerAppVPN_Allow_Disallow_Setting | Enumeration (Zulassen, Verbieten) | Sind die aufgelisteten Apps erlaubt (Whitelist) oder nicht erlaubt (Blacklist), den VPN-Tunnel zu verwenden. Wenn diese Option auf Zulassen festgelegt ist, dürfen nur aufgelistete Apps (in der Per-App-Listeneigenschaft PerAppVPN) über das VPN tunneln. Wenn diese Option auf Disallow gesetzt ist, dürfen alle Apps mit Ausnahme der aufgelisteten über das VPN tunneln. Wenn keine Apps aufgelistet sind, dürfen alle Apps über das VPN tunneln. |

| App-Liste für Pro-App-VPN | PerAppName_Appnames | Text | Komma (,) oder Semikolon (;) getrennte Liste der App-Paketnamen für VPN pro App. Die Paketnamen müssen genau identisch sein, wie sie in der URL der Google Play Store-App-Auflistungsseite angezeigt werden. Bei Paketnamen wird zwischen Groß- und Kleinschreibung unterschieden. |

| VPN-Standardprofil | DefaultProfileName | Text | Name des VPN-Profils, das beim Starten des VPN-Dienstes verwendet werden soll. Diese Einstellung wird verwendet, um das VPN-Profil zu identifizieren, das verwendet wird, wenn Always-On VPN auf dem Gerät konfiguriert ist. |

| Benutzerprofile deaktivieren | DisableUserProfiles | Boolesch | Eigenschaft, um den Endbenutzern das manuelle Erstellen von VPN-Profilen zuzulassen oder nicht zu erlauben. Setzen Sie diesen Wert auf true, um Benutzern das Erstellen von VPN-Profilen zu deaktivieren. Der Standardwert ist false. |

| Nicht vertrauenswürdige Server blockieren | BlockUntrustedServers | Boolesch | Eigenschaft, um festzustellen, ob die Verbindung zu nicht vertrauenswürdigen Gateways (z. B. mit selbstsignierten Zertifikaten oder wenn die Zertifizierungsstelle vom Android Betriebssystem nicht vertrauenswürdig ist) blockiert wird? Der Standardwert ist true (Blockieren von Verbindungen zu nicht vertrauenswürdigen Gateways). |

| Benutzerdefinierte Parameter (optional) | Benutzerdefinierte Parameter | Anzeigen | Liste der benutzerdefinierten Parameter (optional), die von der Citrix SSO-App unterstützt werden. Weitere Informationen finden Sie unter Benutzerdefinierte Parameter. Die verfügbaren Optionen finden Sie in der Citrix Gateway-Dokumentation. |

| Liste zusätzlicher VPN-Profile | bundle_profiles | Anzeigen | Liste der zusätzlichen VPN-Profile. Die meisten der oben genannten Werte für jedes Profil werden unterstützt. Einzelheiten finden Sie unter Liste der unterstützten Eigenschaften. |

Benutzerdefinierte Parameter

Jeder benutzerdefinierte Parameter muss mit den folgenden Schlüssel-Wert-Namen definiert werden.

| Key | Werttyp | Wert |

|---|---|---|

| ParameterName | Text | Name des benutzerdefinierten Parameters. |

| ParameterValue | Text | Wert des benutzerdefinierten Parameters. |

Unterstützte Eigenschaften für jedes VPN in der VPN-Profilliste

Folgende Eigenschaften werden für jedes VPN-Profil unterstützt, wenn mehrere VPN-Profile mit JSON-Vorlage konfiguriert werden.

| Konfigurationsschlüssel | JSON-Feldname | Werttyp |

|---|---|---|

| VPN-Profilname | Bundle_VPNProfileName | Text |

| Serveradresse(*) | bundle_ServerAddress | URL |

| Benutzername | bundle_Username | Text |

| Kennwort | bundle_Password | Text |

| Clientzertifikatalias | bundle_ClientCertAlias | Text |

| VPN-Typ pro App | bundle_PerAppVPN_Allow_Disallow_Setting | Enumeration (Zulassen, Verbieten) |

| App-Liste für Pro-App-VPN | bundle_PerAppVPN_Appnames | Text |

| Benutzerdefinierte Parameter | bundle_CustomParameters | Anzeigen |