Support-Matrix und Nutzungsrichtlinien

Dieses Dokument listet die verschiedenen Hypervisoren und Funktionen auf, die auf einer Citrix ADC VPX-Instanz unterstützt werden. Darin werden auch die Nutzungsrichtlinien und Einschränkungen beschrieben.

Tabelle 1. VPX-Instanz auf Citrix Hypervisor

| Citrix Hypervisor Version | SysID | VPX Modelle |

|---|---|---|

| 7.1 | 450000 | VPX 10, VPX 25, VPX 200, VPX 1000, VPX 3000, VPX 5000, VPX 8000, VPX 10G, VPX 15G, VPX 25G, VPX 40G |

Tabelle 2. VPX-Instanz auf VMware ESXi-Server

Die folgenden VPX-Modelle mit 450010 (Sys ID) unterstützen die in der Tabelle aufgeführten VMware ESX-Versionen.

VPX-Modelle: VPX 10, VPX 25, VPX 200, VPX 1000, VPX 3000, VPX 5000, VPX 8000, VPX 10G, VPX 15G, VPX 25G, VPX 40G und VPX 100G.

| ESXi-Version | ESXi-Veröffentlichungsdatum im Format (JJJJ/MM/TT) | ESXi-Build-Nummer | Citrix ADC VPX-Version | | ———————— | ————————————————– | —————– | ————————— | | ESXi 7.0 Update 3m | 2023/05/03 | 21686933 | 12.1-65.x und höhere Builds | | ESXi 7.0-Update 3f | 2022/07/12 | 20036589 | 12.1-65.x und höhere Builds | | ESXi 7.0-Update 3d | 2022/03/29 | 19482537 | 12.1-65.x und höhere Builds | | ESXi 7.0 aktualisiert 2d | 2021/09/14 | 18538813 | 12.1-63.x und höhere Builds | | ESXi 7.0 Update 2a | 2021/04/29 | 17867351 | 12.1-62.x und höhere Builds | | ESXi 6.7 P04 | 19.11.2020 | 17167734 | 12.1-55.x und höhere Builds | | ESXi 6.7 P03 | 20.08.2020 | 16713306 | 12.1-55.x und höhere Builds | | ESXi 6.5 GA | 15.11.2016 | 4564106 | 12.1-55.x und höhere Builds | | ESXi 6.5 U1g | 20.03.2018 | 7967591 | 12.1-55.x und höhere Builds |

Hinweis:

Jeder ESXi-Patch-Support wird auf der in der vorhergehenden Tabelle angegebenen Citrix ADC VPX-Version validiert und ist für alle höheren Builds der Citrix VPX-Version 12.1 anwendbar.

Tabelle 3. Tabelle 3. VPX auf Microsoft Hyper-V

| Hyper-V-Version | SysID | VPX Modelle |

|---|---|---|

| 2012, 2012R2 | 450020 | VPX 10, VPX 25, VPX 200, VPX 1000, VPX 3000 |

VPX-Instanz auf Nutanix AHV

NetScaler VPX wird auf Nutanix AHV über die Citrix Ready-Partnerschaft. Citrix Ready ist ein Technologiepartnerprogramm, das Software- und Hardwareanbieter bei der Entwicklung und Integration ihrer Produkte mit der NetScaler-Technologie für digitale Workspace, Netzwerke und Analysen unterstützt.

Weitere Informationen zu einer schrittweisen Methode zur Bereitstellung einer NetScaler VPX-Instanz auf Nutanix AHV finden Sie unter Deploying aNetScaler VPX auf Nutanix AHV.

Unterstützung durch Dritte:

Wenn Sie Probleme mit der Integration eines bestimmten Drittanbieters (Nutanix AHV) in einer NetScaler-Umgebung haben, wenden Sie sich direkt an den Drittanbieter-Partner (Nutanix).

Wenn der Partner feststellt, dass das Problem offenbar bei NetScaler liegt, kann er sich an den NetScaler-Support wenden, um weitere Unterstützung zu erhalten. Eine dedizierte technische Ressource von Partnern arbeitet mit dem NetScaler-Support zusammen, bis das Problem behoben ist.

Tabelle 4. VPX-Instanz auf generischem KVM

| Generische KVM-Version | SysID | VPX Modelle |

|---|---|---|

| RHEL 7.4, RHEL 7.5 (ab Citrix ADC Version 12.1 50.x) Ubuntu 16.04 | 450070 | VPX 10, VPX 25, VPX 200, VPX 1000, VPX 3000, VPX 5000, VPX 8000, VPX 10 G, VPX 15 G. VPX 25G, VPX 40G, VPX 100G VPX 25G, VPX 40G, VPX 100G |

Hinweis:

Die VPX-Instanz ist für Hypervisor Releaseversionen in Tabelle 1−4 und nicht für Patch-Releases innerhalb einer Version qualifiziert. Es wird jedoch erwartet, dass die VPX-Instanz nahtlos mit Patch-Versionen einer unterstützten Version funktioniert. Wenn dies nicht der Fall ist, öffnen Sie einen Supportfall für die Fehlerbehebung und das Debuggen.

Tabelle 5. VPX-Instanz auf AWS

| AWS-Version | SysID | VPX Modelle |

|---|---|---|

| – | 450040 | VPX 10, VPX 200, VPX 1000, VPX 3000, VPX 5000, VPX 15G, VPX BYOL |

Tabelle 6. VPX-Instanz auf Azure

| Azure-Version | SysID | VPX Modelle |

|---|---|---|

| – | 450020 | VPX 10, VPX 200, VPX 1000, VPX 3000, VPX BYOL |

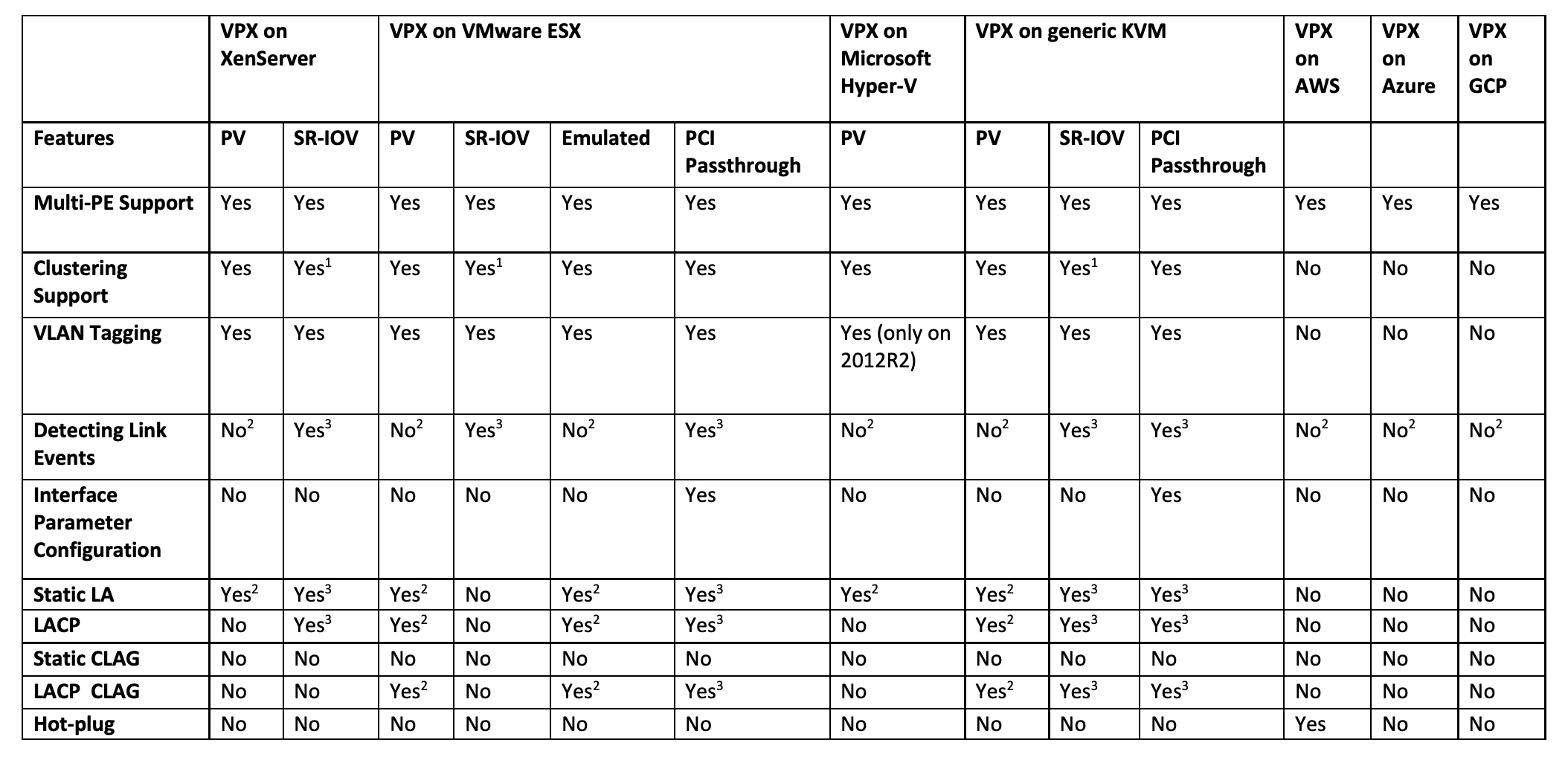

Tabelle 7. Tabelle 7. VPX-Feature-Matrix

-

Clustering-Unterstützung ist auf SRIOV für client- und serverseitige Schnittstellen verfügbar, nicht jedoch für die Backplane.

-

Interface DOWN Ereignisse werden in Citrix ADC VPX-Instanzen nicht aufgezeichnet.

-

Für statische LA wird möglicherweise weiterhin Datenverkehr auf der Schnittstelle gesendet, deren physischer Status DOWN ist.

-

Bei LACP erkennt das Peer-Gerät das Schnittstellen-DOWN-Ereignis basierend auf dem LACP-Timeout-Mechanismus.

- Kurzes Timeout: 3 Sekunden

- Langes Timeout: 90 Sekunden

-

Für LACP sollten Schnittstellen nicht von mehreren VMs gemeinsam genutzt werden.

-

Bei dynamischem Routing hängt die Konvergenzzeit vom Routingprotokoll ab, da Linkereignisse nicht erkannt werden.

-

Die Funktionalität der überwachten statischen Routen schlägt fehl, wenn Monitore nicht an statische Routen gebunden sind, da der Routenstatus vom VLAN-Status abhängt. Der VLAN-Status hängt vom Verbindungsstatus ab.

-

Eine teilweise Fehlererkennung erfolgt bei hoher Verfügbarkeit nicht, wenn ein Verbindungsfehler vorliegt. Bei einem Verbindungsfehler kann es zu einem Split-Brain-Zustand mit hoher Verfügbarkeit kommen.

-

Wenn ein Linkereignis (Deaktivieren/Aktivieren, Zurücksetzen) von einer VPX-Instanz generiert wird, ändert sich der physische Status des Links nicht. Bei statischer LA wird jeder vom Peer initiierte Datenverkehr auf der Instanz gelöscht.

-

Damit die VLAN-Tagging-Funktion funktioniert, gehen Sie folgendermaßen vor:

Legen Sie auf VMware ESX die VLAN-ID der Portgruppe auf dem vSwitch des VMware ESX-Servers auf 1-4095 fest.

Tabelle 8. Unterstützte Browser

| Betriebssystem | Browser und Versionen |

|---|---|

| Windows 7 | Internet Explorer-8, 9, 10 und 11; Mozilla Firefox 3.6.25 und höher; Google Chrome-15 und höher |

| Windows 64-Bit | Internet Explorer − 8, 9; Google Chrome − 15 und höher |

| MAC | Mozilla Firefox - 12 und höher; Safari - 5.1.3; Google Chrome - 15 und höher |

Richtlinien für die Verwendung

Folgen Sie diesen Nutzungsrichtlinien:

-

Weitere Informationen zu VMware ESXi CPU-Überlegungen im Dokument Performance Best Practices for VMware vSphere 6.5. Hier ist ein Auszug:

Es wird nicht empfohlen, dass virtuelle Maschinen mit hohem CPU/Speicherbedarf auf einem Host/Cluster sind, der überbelegt ist. In den meisten Umgebungen erlaubt ESXi eine erhebliche Überlastung der CPU (d. h. die Ausführung von mehr vCPUs auf einem Host als die Gesamtzahl der physischen Prozessorkerne in diesem Host), ohne die virtuelle Maschinenleistung. Wenn die CPU eines ESXi-Hosts gesättigt ist (d. h. die virtuellen Maschinen und andere Lasten auf dem Host erfordern Wenn alle CPU-Ressourcen des Hosts ausgeschöpft werden, kann die Leistung latenzempfindlicher Workloads möglicherweise beeinträchtigt werden. In diesem Fall Möglicherweise möchten Sie die CPU-Auslastung reduzieren, indem Sie beispielsweise einige virtuelle Maschinen ausschalten oder auf einen anderen Host migrieren (oder indem Sie DRS die automatische Migration erlauben).

-

Citrix empfiehlt die neueste Hardwarekompatibilitätsversion, um die neuesten Funktionssätze des ESXi-Hypervisors für die virtuelle Maschine zu nutzen. Weitere Informationen zur Hardware- und ESXi-Versionskompatibilität finden Sie in der VMware-Dokumentation.

-

Der Citrix ADC VPX ist eine latenzempfindliche, leistungsstarke virtuelle Appliance. Um die erwartete Leistung zu erzielen, benötigt die Appliance eine vCPU-Reservierung, Speicherreservierung und vCPU-Pinning auf dem Host. Außerdem muss Hyper-Threading auf dem Host deaktiviert werden. Wenn der Host diese Anforderungen nicht erfüllt, können Probleme wie Hochverfügbarkeits-Failover, CPU-Spitzen innerhalb der VPX-Instanz, langsamer Zugriff auf die VPX-CLI, Absturz des Pitboss-Daemons, Paketverluste und geringer Durchsatz auftreten.

-

Ein Hypervisor gilt als übermäßig bereitgestellt, wenn eine der folgenden beiden Bedingungen erfüllt ist:

-

Die Gesamtzahl der auf dem Host bereitgestellten virtuellen Kerne (vCPU) ist größer als die Gesamtzahl der physischen Kerne (pCPUs).

-

Die Gesamtzahl der bereitgestellten VMs verbrauchen mehr vCPUs als die Gesamtzahl der pCPUs.

Wenn eine Instanz überprovisioniert ist, kann es vorkommen, dass der Hypervisor aufgrund von Overheads bei der Hypervisor-Planung oder aufgrund von Fehlern bzw. Einschränkungen beim Hypervisor die für die Instanz reservierten Ressourcen (wie CPU, Speicher und andere) nicht garantieren kann. Dies kann zu einem Mangel an CPU-Ressourcen für Citrix ADC führen und kann zu den im ersten Punkt unter Nutzungsrichtliniengenannten Problemen führen. Als Administratoren wird empfohlen, die Mandanten auf dem Host zu reduzieren, sodass die Gesamtanzahl der auf dem Host bereitgestellten vCPUs kleiner oder gleich der Gesamtzahl der pCPUs ist.

Beispiel Wenn für ESX-Hypervisor der Parameter

%RDY%einer VPX-vCPU in der Befehlsausgabe vonesxtopgrößer als 0 ist, wird für den ESX-Host Zeitplanungsoverhead angegeben, was zu Latenzproblemen für die VPX-Instanz führen kann.Reduzieren Sie in einer solchen Situation die Mandanten auf dem Host, sodass

%RDY%immer auf 0 zurückkehrt. Wenden Sie sich alternativ an den Hypervisor-Anbieter, um den Grund für die Nichteinhalten der durchgeführten Ressourcenreservierung zu prüfen.

-

-

Hot Adding wird nur für PV- und SRIOV-Schnittstellen auf Citrix ADC unterstützt.

-

Das Entfernen im laufenden Betrieb über die AWS-Webkonsole oder die AWS-Befehlszeilenschnittstelle wird für PV- und SRIOV-Schnittstellen auf Citrix ADC nicht unterstützt. Das Verhalten der Instanzen kann unvorhersehbar sein, wenn versucht wird, Hot-Removal durchzuführen.

-

Sie können zwei Befehle (

set ns vpxparamundshow ns vpxparam) verwenden, um das CPU-Nutzungsverhalten der Paket-Engine (nicht verwaltet) von VPX-Instanzen in Hypervised- und Cloud-Umgebungen zu steuern:-

setze ns vpxparam -cpuyield (JA | NEIN | STANDARD)Erlauben Sie jeder VM, CPU-Ressourcen zu verwenden, die einer anderen VM zugewiesen wurden, aber nicht verwendet werden.Legen Sie die NS-Vpxparam-Parameter fest:

-cpuyield: Freigabe von zugewiesenen, aber nicht genutzten CPU-Ressourcen.

-

YES: Erlauben Sie, dass zugewiesene, aber ungenutzte CPU-Ressourcen von einer anderen VM verwendet werden.

-

NO: Reservieren Sie alle CPU-Ressourcen für die VM, der sie zugewiesen wurden. Diese Option zeigt einen höheren Prozentsatz in Hypervisor- und Cloud-Umgebungen für die VPX-CPU-Auslastung.

-

DEFAULT: Nein.

Hinweis:

Auf allen Citrix ADC VPX-Plattformen beträgt die vCPU-Auslastung auf dem Hostsystem 100 Prozent. Geben Sie den Befehl

set ns vpxparam –cpuyield YESein, um diese Verwendung zu überschreiben.Wenn Sie die Clusterknoten auf „Yield“ setzen möchten, müssen Sie die folgenden zusätzlichen Konfigurationen auf CCO durchführen:

- Wenn ein Cluster gebildet wird, erhalten alle Knoten “yield=DEFAULT”.

- Wenn ein Cluster unter Verwendung der Knoten gebildet wird, die bereits auf „yield=YES“ eingestellt sind, werden die Knoten mit dem Yield „DEFAULT“ zum Cluster hinzugefügt.

Hinweis:

Wenn Sie die Clusterknoten auf „yield=YES“ setzen möchten, können Sie entsprechende Konfigurationen erst nach der Clusterbildung und nicht vor der Clusterbildung durchführen.

-

-

zeige ns vpxparamZeigt die aktuellen vpxparam-Einstellungen an.

-