-

-

Personnaliser la configuration d'AppExpert

-

Configuration des services et des groupes de services pour une unité d'application

-

Configurer des points de terminaison publics pour une application

-

Configurer des groupes de persistance pour les unités d'application

-

Afficher les applications AppExpert et configurer les entités à l'aide du visualiseur d'applications

-

Configuration de l'authentification, de l'autorisation et de l'audit des applications

-

-

Configurer l'infrastructure de stratégie avancée

-

Règles pour les noms dans les identificateurs utilisés dans les stratégies

-

Configurer et lier des stratégies avec le gestionnaire de stratégies

-

Appeler ou supprimer une étiquette de stratégie ou une banque de stratégies de serveur virtuel

-

Configurer et lier des stratégies avec le gestionnaire de stratégies

-

-

Configurer une expression de stratégie avancée : pour démarrer

-

Expressions de stratégie avancées : utilisation de dates, d'heures et de chiffres

-

Expressions de stratégie avancées : analyse des données HTTP, TCP et UDP

-

Expressions de politique avancées : analyse des certificats SSL

-

Expressions de stratégie avancées : adresses IP et MAC, débit, identifiants VLAN

-

Expressions politiques avancées : fonctions d'analyse des flux

-

Exemples didacticiels de politiques avancées pour la réécriture

-

-

-

Comportement de l'en-tête Content-length dans une stratégie de réécriture

-

Réécrire les exemples d'actions et de politiques

-

Exemple 1 : supprimer les anciens en-têtes X-Forwarded-For et Client-IP

-

Exemple 3 : baliser les connexions sécurisées et non sécurisées

-

Exemple 6 : Migrer les règles du module de réécriture Apache

-

Exemple 8 : rediriger les requêtes vers le serveur interrogé

-

Exemple 11 : chiffrement RSA basé sur des règles sans remplissage

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Comment fonctionne une légende HTTP

Lorsque l’appliance NetScaler reçoit une demande client, elle évalue la demande par rapport aux politiques liées à différents points de liaison. Au cours de cette évaluation, si l’appliance rencontre l’expression de légende HTTP SYS.HTTP_CALLOUT(<name>), elle bloque brièvement l’évaluation de la politique et envoie une demande à l’agent de légende HTTP à l’aide des paramètres configurés pour la légende HTTP spécifiée. À la réception de la réponse, l’appliance inspecte la partie spécifiée de la réponse, puis exécute une action ou évalue la politique suivante, selon que l’évaluation de la réponse de l’agent de légende HTTP est vraie ou fausse, respectivement. Par exemple, si la légende HTTP est incluse dans une politique de répondeur, si l’évaluation de la réponse est vraie, l’appliance exécute l’action associée à la politique de répondeur.

Si la configuration de la légende HTTP est incorrecte ou incomplète, ou si la légende s’appelle elle-même de manière récursive, l’appliance déclenche une condition UNDEF et met à jour le compteur d’accès non défini.

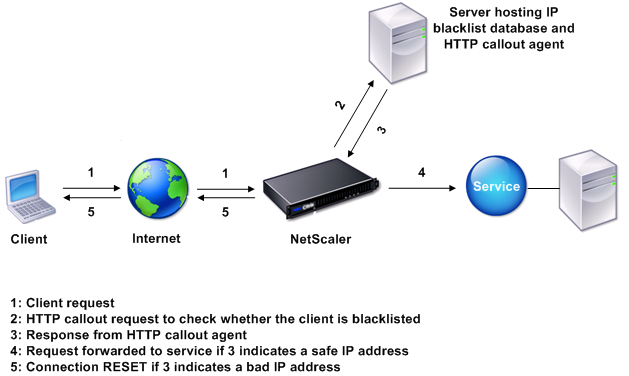

La figure suivante illustre le fonctionnement d’une légende HTTP invoquée à partir d’une politique de réponse globale. La légende HTTP est configurée pour inclure l’adresse IP du client associée à une demande entrante. Lorsque l’appliance NetScaler reçoit une demande d’un client, elle génère la demande de légende et l’envoie au serveur de légende, qui héberge une base de données d’adresses IP sur liste noire et un agent de légende HTTP qui vérifie si l’adresse IP du client figure dans la base de données. L’agent de légende HTTP reçoit la demande de légende, vérifie si l’adresse IP du client est répertoriée et envoie une réponse que l’appliance NetScaler évalue. Si la réponse indique que l’adresse IP du client n’est pas sur liste noire, l’appliance transmet la réponse au service configuré. Si l’adresse IP du client figure sur la liste noire, l’appliance réinitialise la connexion du client

Figure 1. Modèle d’entité de légende HTTP

Partager

Partager

Dans cet article

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.