This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Zones

Vous pouvez configurer des zones dans le réseau et définir des stratégies pour contrôler la façon dont le trafic entre et sort des zones. Par défaut, les zones suivantes sont créées :

- Internet_Zone

- S’applique au trafic à destination ou en provenance d’un service Internet à l’aide d’une interface de confiance.

-

Untrusted_Internet_Zone

- S’applique au trafic à destination ou en provenance d’un service Internet à l’aide d’une interface non approuvée.

-

Default_LAN_Zone

- S’applique au trafic à destination ou en provenance d’un objet avec une zone configurable, où la zone n’a pas été définie.

Vous pouvez créer vos propres zones et les affecter aux types d’objets suivants :

-

Interfaces de réseau virtuel (VNI)

-

Services Intranet

-

Tunnels GRE

-

Tunnels IPSec LAN

La zone de destination d’un paquet est déterminée en fonction de la correspondance d’itinéraire de destination. Lorsqu’une appliance SD-WAN recherche le sous-réseau de destination dans la table de routage, le paquet correspond à une route, à laquelle une zone lui est assignée.

-

Zone source

-

Chemin non virtuel : déterminé par le biais du paquet d’interface réseau virtuel a été reçu le.

-

Chemin virtuel : déterminé par le champ de zone source dans l’en-tête de flux de paquets.

-

Interface réseau virtuel - le paquet a été reçu sur le site source.

-

-

Zone de destination

- Déterminé par la recherche d’itinéraire de destination du paquet.

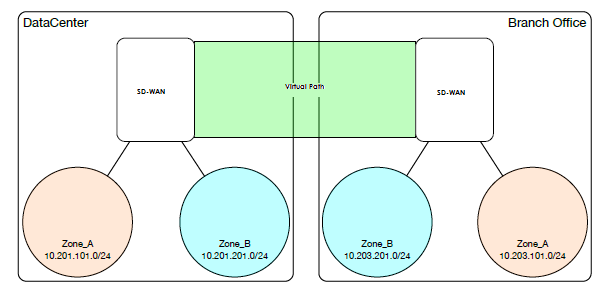

Les itinéraires partagés avec des sites distants dans le SD-WAN conservent des informations sur la zone de destination, y compris les itinéraires appris via le protocole de routage dynamique (BGP, OSPF). Grâce à ce mécanisme, les zones acquièrent une importance globale dans le réseau SD-WAN et permettent un filtrage de bout en bout au sein du réseau. L’utilisation de zones fournit à un administrateur réseau un moyen efficace de segmenter le trafic réseau en fonction du client, de l’unité opérationnelle ou du service.

La fonctionnalité du pare-feu SD-WAN permet à l’utilisateur de filtrer le trafic entre les services dans une seule zone, ou de créer des stratégies qui peuvent être appliquées entre les services dans différentes zones, comme le montre la figure ci-dessous. Dans l’exemple ci-dessous, nous avons Zone_A et Zone_B, chacune ayant une interface réseau LAN Virtual.

Partager

Partager

Dans cet article

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.