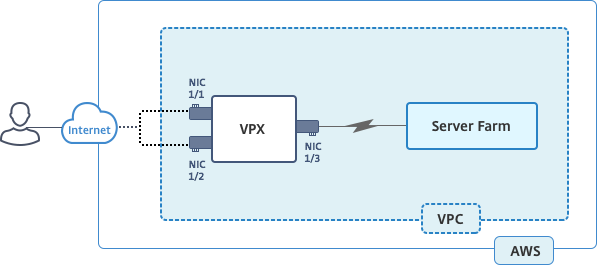

シナリオ:スタンドアロンインスタンス

2018年5月24日

このシナリオでは、AWS GUIを使用して、Citrix ADC VPXスタンドアロンEC2インスタンスをAWSにデプロイする方法を示します。 3つのNICを持つスタンドアロンVPXインスタンスを作成します。 負荷分散仮想サーバーとして構成されたインスタンスは、バックエンド サーバー (サーバー ファーム) と通信します。 この設定では、インスタンスとバックエンドサーバー間、およびパブリックインターネット上のインスタンスと外部ホスト間の必要な通信ルートを設定します。

VPX インスタンスを展開する手順の詳細については、「AWS に Citrix ADC VPX スタンドアロンインスタンスを展開する」を参照してください。

3 つの NIC を作成します。 各NICは、IPアドレスのペア(パブリックとプライベート)を使用して構成できます。 NICは、次の目的に役立ちます。

| NIC | 目的 | 関連付けられている |

|---|---|---|

| eth0 | NSIP(管理トラフィックを処理する) | パブリック IP アドレスとプライベート IP アドレス |

| eth1 | クライアント側のトラフィック(VIP)をサービスする | パブリック IP アドレスとプライベート IP アドレス |

| eth1 | バックエンドサーバーと通信する (SNIP) | パブリック IP アドレス (プライベート IP アドレスは必須ではありません) |

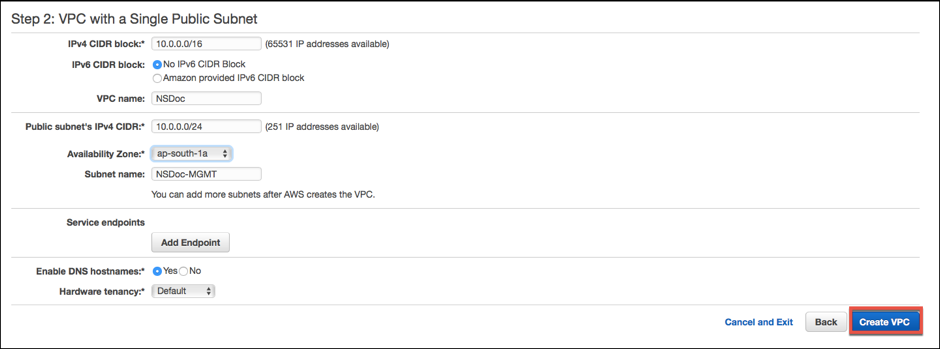

ステップ 1: VPC を作成します。

-

AWS ウェブコンソールにログオンし、[ネットワークとコンテンツ配信] > [VPC] に移動します。 [VPC ウィザードの開始]をクリックします。

-

単一のパブリックサブネットを持つ VPC を選択し、[Select] をクリックします。

-

このシナリオでは、IP CIDR ブロックを 10.0.0.0/16 に設定します。

-

VPC の名前を指定します。

-

パブリックサブネットを 10.0.0.0/24 に設定します。 (これは管理ネットワークです)。

-

アベイラビリティ ゾーンを選択してください。

-

サブネットに名前を付けます。

-

[VPCの作成] をクリックします。

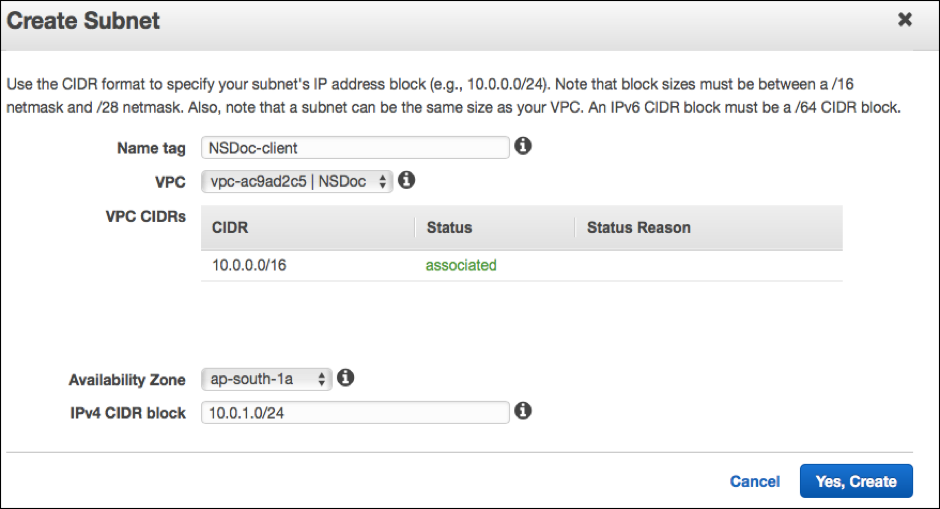

ステップ 2: 追加のサブネットを作成します。

-

https://console.aws.amazon.com/vpc/で Amazon VPC コンソールを開きます。

-

ナビゲーションペインで、次の詳細を入力した後、[Subnets]、[Create Subnet] の順に選択します。

- 名前タグ:サブネットの名前を指定します。

- VPC: サブネットを作成する VPC を選択します。

- アベイラビリティーゾーン:ステップ 1 で VPC を作成したアベイラビリティーゾーンを選択します。

- IPv4 CIDR ブロック:サブネットの IPv4 CIDR ブロックを指定します。 このシナリオでは、10.0.1.0/24 を選択します。

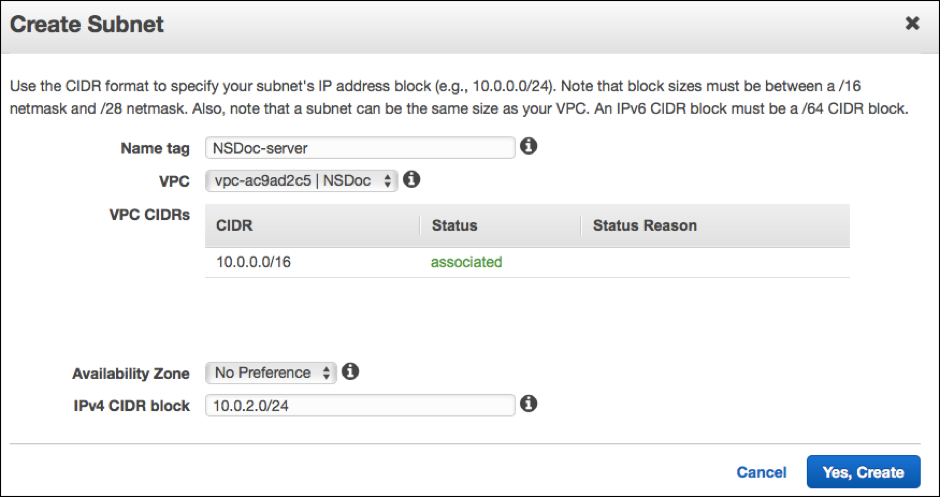

- 手順を繰り返して、バックエンド サーバー用のサブネットをもう 1 つ作成します。

ステップ 3: ルートテーブルを作成します。

-

https://console.aws.amazon.com/vpc/で Amazon VPC コンソールを開きます。

-

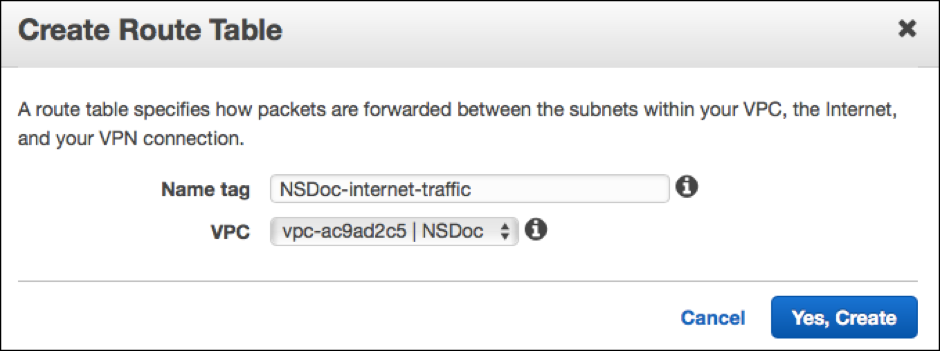

ナビゲーション ペインで、 ルート テーブル > ルート テーブルの作成 を選択します。

-

[Create Route Table] ウィンドウで、名前を追加し、ステップ 1 で作成した VPC を選択します。

-

[Yes, Create] をクリックします。

ルート テーブルは、この VPC 用に作成したすべてのサブネットに割り当てられるため、あるサブネット内のインスタンスからのトラフィックのルーティングは、別のサブネット内のインスタンスに到達できます。

-

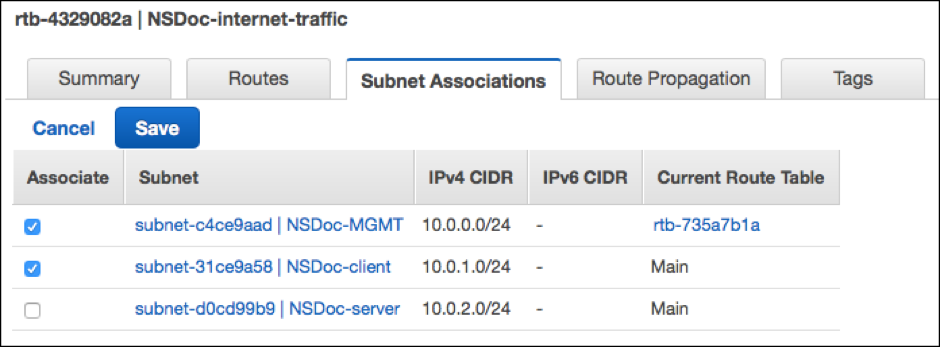

サブネットの関連付け をクリックし、次に 編集をクリックします。

-

管理サブネットとクライアントサブネットをクリックし、[ 保存] をクリックします。 これにより、インターネットトラフィック専用のルートテーブルが作成されます。

-

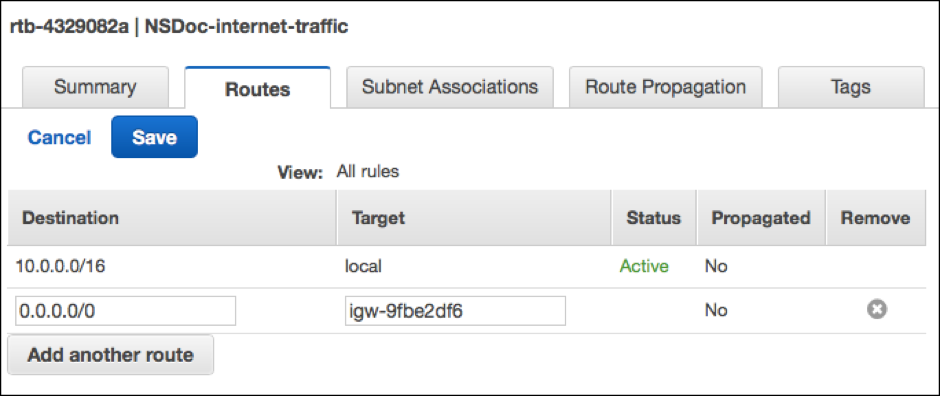

ルート > 編集 > 別のルートの追加 をクリックします。

-

宛先 フィールドに 0.0.0.0/0 を追加し、ターゲット フィールドをクリックして、VPC ウィザードによって自動的に作成されたインターネット ゲートウェイ igw-<xxxx> を選択します。

-

[保存]をクリックします。

- サーバー側のトラフィックのルートテーブルを作成する手順に従います。

ステップ 4: Citrix ADC VPX インスタンスを作成します。

-

AWS マネジメントコンソールにログオンし、[Compute] の下の [EC2] をクリックします。

-

[AWS マーケットプレイス] をクリックします。 「AWS マーケットプレイスの検索」バーに「Citrix ADC VPX」と入力し、Enter キーを押します。 使用可能なCitrix ADC VPXエディションが表示されます。

-

[選択]をクリックして、必要なCitrix ADC VPXエディションを選択します。 EC2 インスタンスウィザードが起動します。

-

[インスタンスタイプの選択]ページで、[m4] を選択します。 Xlarge(推奨) を選択し、 次へ: インスタンスの詳細を構成するをクリックします。

-

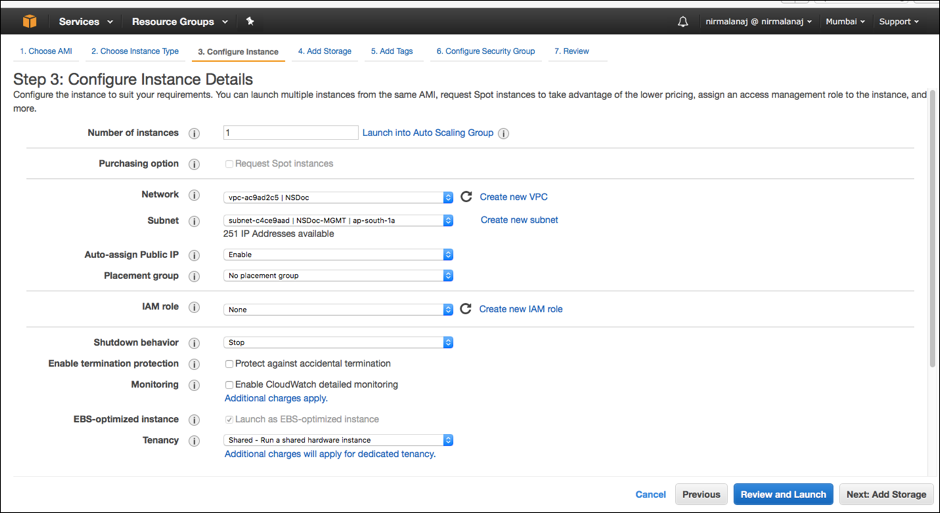

[インスタンスの詳細の設定] ページで、次の項目を選択し、[次へ:ストレージの追加] をクリックします。

- インスタンス数:1

- ネットワーク:ステップ 1 で作成した VPC

- サブネット:管理サブネット

- パブリック IP の自動割り当て:有効

-

「ストレージの追加」ページで、デフォルトのオプションを選択し、「次へ:タグの追加」をクリックします。

-

[Add Tags] ページで、インスタンスの名前を追加し、[Next: Configure Security Group] をクリックします。

-

[セキュリティ グループの構成] ページで、デフォルト オプション (AWS Marketplace によって生成され、Citrix Systems の推奨設定に基づいています) を選択し、[確認と起動] > [起動] をクリックします。

-

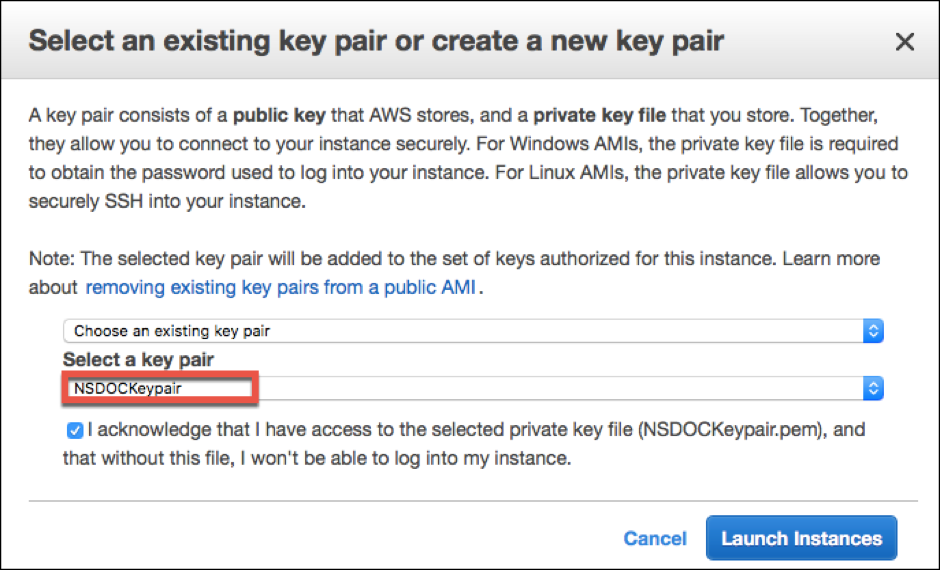

既存のキーペアを選択するか、新しいキーペアを作成して新しいキーペアを選択するように求められます。 [Select a key pair] ドロップダウンリストから、前提条件として作成したキーペアを選択します(「前提条件」セクションを参照)。

-

チェックボックスをオンにしてキーペアを確認し、[Launch Instances] をクリックします。

[Launch Instance Wizard] に [Launch Status] が表示され、インスタンスが完全に起動されるとインスタンスのリストに表示されます。

インスタンスを確認するには、AWS コンソールに移動し、[EC2 > 実行中のインスタンス] をクリックします。 インスタンスを選択し、名前を追加します。 インスタンスの状態が実行中で、ステータスチェックが完了していることを確認します。

ステップ5:より多くのネットワークインターフェイスを作成し、アタッチします。

VPC を作成したとき、それに関連付けられたネットワークインターフェイスは 1 つだけです。 次に、VIP と SNIP の 2 つのネットワークインターフェイスを VPC に追加します。

-

https://console.aws.amazon.com/ec2/で Amazon EC2 コンソールを開きます。

-

ナビゲーションペインで、[ ネットワークインターフェイス]を選択します。

-

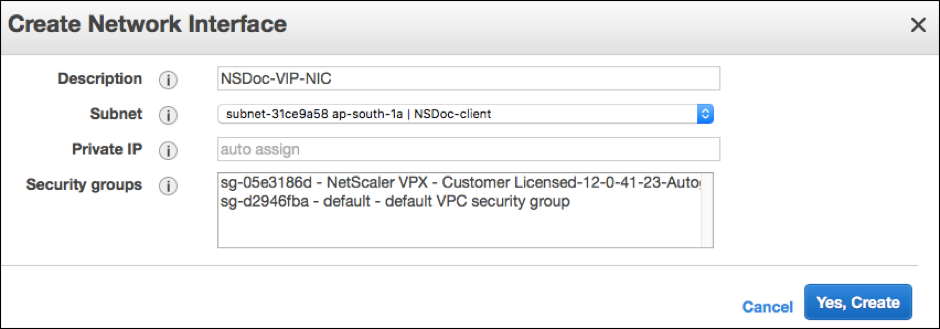

「ネットワークインタフェースの作成」を選択します。

-

[説明] に、わかりやすい名前を入力します。

-

[Subnet] で、VIP 用に以前に作成したサブネットを選択します。

-

プライベート IP の場合は、デフォルトのオプションのままにします。

-

[セキュリティグループ] で、グループを選択します。

-

[Yes, Create] をクリックします。

-

ネットワークインターフェースが作成されたら、インターフェースに名前を追加します。

-

この手順を繰り返して、サーバー側のトラフィック用のネットワークインターフェイスを作成します。

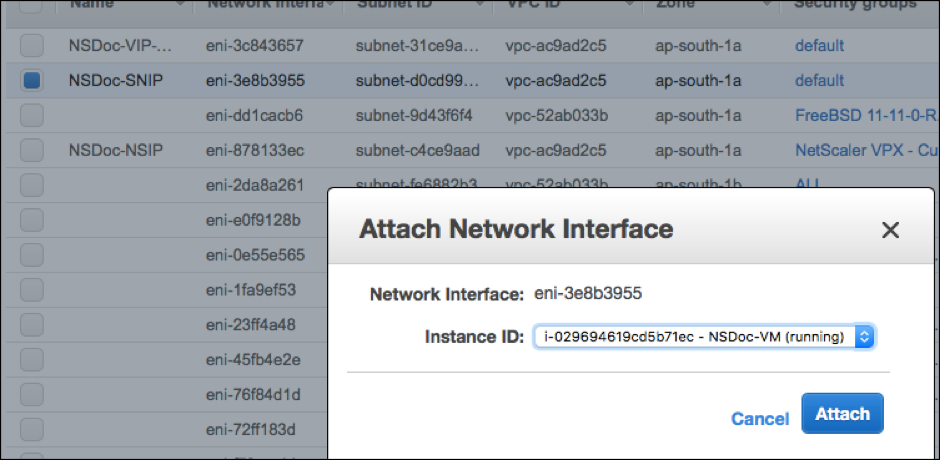

ネットワークインターフェイスをアタッチします。

-

ナビゲーションペインで、[ ネットワークインターフェイス]を選択します。

-

ネットワークインターフェイスを選択し、[Attach] を選択します。

-

[Attach Network Interface] ダイアログボックスで、インスタンスを選択し、[Attach] を選択します。

ステップ 6: NSIP に Elastic IP を接続します。

-

AWS マネジメントコンソールから、 ネットワーク & セキュリティ > Elastic IPに移動します。

-

アタッチする無料の EIP がないか確認してください。 存在しない場合は、[新しいアドレスの割り当て] をクリックします。

-

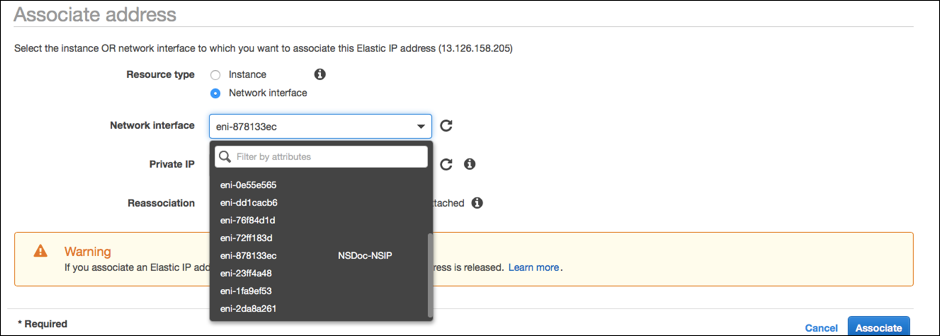

新しく割り当てられた IP アドレスを選択し、 アクション > アドレスの関連付けを選択します。

-

[ネットワークインターフェイス] オプションボタンをクリックします。

-

[Network Interface] ドロップダウンリストから、管理 NIC を選択します。

-

[プライベート IP] ドロップダウンメニューから、AWS によって生成された IP アドレスを選択します。

-

[再関連付け] チェックボックスをオンにします。

-

[関連付け] をクリックします。

VPXインスタンスにアクセスします。

3 つの NIC を使用してスタンドアロンの Citrix ADC VPX インスタンスを構成した後、VPX インスタンスにログオンして Citrix ADC 側の構成を完了します。 次のオプションを使用します。

-

GUI: ブラウザに管理 NIC のパブリック IP を入力します。 ユーザー名として nsroot、パスワードとしてインスタンス ID (i-0c1ffe1d987817522) を使用してログオンします。

-

SSH: SSH クライアントを開き、次のように入力します。

ssh -i \<location of your private key\> nsroot@\<public DNS of the instance\>

パブリック DNS を見つけるには、インスタンスをクリックし、「接続」をクリックします。

関連情報:

- Citrix ADC 所有の IP アドレス (NSIP、VIP、および SNIP) を構成するには、「Citrix ADC 所有の IP アドレスの構成」を参照してください。

- Citrix ADC VPXアプライアンスのBYOLバージョンを構成しました。 詳細については、VPXライセンスガイド(https://support.citrix.com/s/article/CTX255959-how-to-allocate-and-install-citrix-netscaler-vpx-licenses?language=en_US)