AWS に高可用性ペアをデプロイする

AWS上の2つのCitrix ADC VPXインスタンスを高可用性(HA)アクティブ/パッシブペアとして構成できます。 1 つのインスタンスをプライマリノードとして構成し、もう 1 つをセカンダリノードとして設定すると、プライマリノードは接続を受け入れ、サーバーを管理します。 セカンダリノードはプライマリを監視します。 何らかの理由で 1 次ノードが接続を受け入れることができない場合は、2 次ノードが引き継ぎます。

HA の詳細については、「 高可用性」を参照してください。

展開を開始する前に、以下のトピックをお読みください。

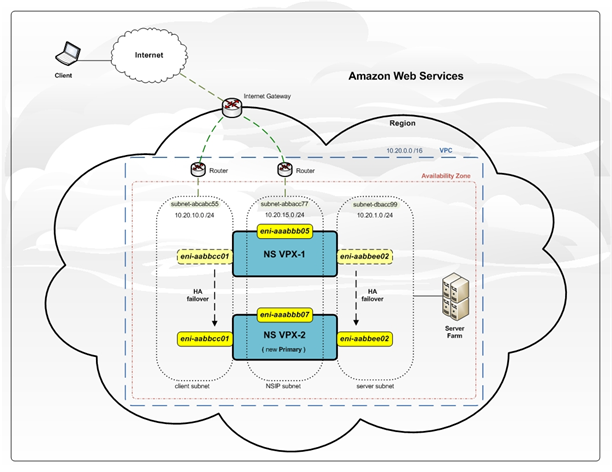

次の図は、HA展開アーキテクチャの例を示しています。 AWS 上の Citrix ADC VPX インスタンス。

図1:インライン展開 AWS 上の Citrix ADC VPX HA ペア

次のいずれかのオプションを使用して、2つのVPXインスタンスをHAペアとしてAWSにデプロイできます。

- AWS マネジメントコンソールを使用して IAM ロールを持つインスタンスを手動で作成し、そのインスタンスに HA を設定します。

- または、Citrix CloudFormation テンプレートを使用して高可用性展開を自動化することもできます。

CloudFormation テンプレートは、HA ペアの作成に必要なステップ数を大幅に減らし、IAM ロールを自動的に作成します。 このセクションでは、Citrix CloudFormation テンプレートを使用してNetScaler ADC VPX HA(アクティブ-パッシブ)ペアをデプロイする方法を示します。

2つのNetScaler ADC VPXインスタンスをHAペアとして展開する場合は、次の点に注意してください。

注意事項

- AWS の HA では、プライマリノードに少なくとも 2 つの ENI(1 つは管理用、もう 1 つはデータトラフィック用)があり、セカンダリノードには管理 ENI が 1 つ必要です。 ただし、セキュリティ上の理由から、この設定によりプライベート ネットワークとパブリック ネットワークを分離できるため、プライマリ ノードに 3 つの ENI を作成します (推奨)。

- セカンダリノードのENIインターフェイスは常に1つで(管理用)、プライマリノードには最大4つのENIを設定できます。

- 高可用性ペアの各VPXインスタンスのNSIPアドレスは、インスタンスのデフォルトENIで構成する必要があります。

- Amazon は AWS でブロードキャスト/マルチキャスト パケットを許可しないため、プライマリ VPX インスタンスに障害が発生した場合、データ プレーン ENI をプライマリからセカンダリ (新しいプライマリ) VPX インスタンスに移行することで HA が実装されます。

- デフォルト (管理) ENI を別のVPXインスタンスに移動することはできないため、クライアントとサーバーのトラフィック (データプレーントラフィック) にはデフォルトのENIを使用しないでください。

- /var/log/ns.log の AWSCONFIG IOCTL NSAPI_HOTPLUG_INTF 成功出力 0 というメッセージは、2 つのデータ ENI がセカンダリインスタンス(新しいプライマリ)に正常にアタッチされたことを示しています。

- AWSのENIデタッチ/アタッチにより、フェールオーバーには最大20秒かかる場合があります。

- フェールオーバー後、障害が発生したインスタンスは必ず再起動します。

- ハートビートパケットは、管理インターフェイスでのみ受信されます。

- プライマリ VPX インスタンスとセカンダリ VPX インスタンスの構成ファイル (nsroot パスワードを含む) が同期されます。 HA 構成の同期後、セカンダリ ノードの nsroot パスワードはプライマリ ノードのパスワードに設定されます。

- AWS API サーバーにアクセスするには、VPX インスタンスにパブリック IP アドレスが割り当てられているか、VPC のインターネット ゲートウェイを指す VPC サブネット レベルでルーティングが正しく設定されている必要があります。

- ネームサーバー/DNSサーバーがVPCレベルのDHCPオプションにより構成されている必要があります。

- Citrix CloudFormation テンプレートでは、異なるアベイラビリティーゾーン間で HA セットアップは作成されません。

- Citrix CloudFormation テンプレートでは、INC モードは作成されません。

- AWS デバッグメッセージは、VPX インスタンスのログファイル /var/log/ns.log にあります。

Citrix CloudFormation テンプレートを使用して高可用性ペアをデプロイする

CloudFormation テンプレートを開始する前に、次の要件を満たしていることを確認してください。

- VPC

- VPC内の3つのサブネット

- UDP 3003、TCP 3009—3010、HTTP、SSH ポートが開いているセキュリティグループ

- キーペア

- インターネットゲートウェイを作成する

- クライアントネットワークと管理ネットワークのルートテーブルを編集して、インターネットゲートウェイを指すようにする

注

Citrix CloudFormation テンプレートは、IAM ロールを自動的に作成します。 既存の IAM ロールはテンプレートには表示されません。

Citrix CloudFormation テンプレートを起動するには、次の手順に従います。

- AWS 認証情報を使用して AWS マーケットプレイスにログオンします 。

- 検索フィールドに「NetScaler ADC VPX」と入力してCitrix ADC AMIを検索し、「Go」をクリックします。

- 検索結果ページで、目的のNetScaler ADC VPX製品をクリックします。

- 「 価格設定」 タブをクリックして、「 価格情報」 に移動します。

- リージョンと フルフィルメント オプション を Netscaler AWS-VPX クラスターとして選択します。

- [続行] をクリックして購読します。

- 購読 ページで詳細を確認し、 購読を続けるをクリックします。

-

フルフィルメント オプション を CloudFormation テンプレートとして選択します。

-

ソフトウェア バージョン を選択し、 起動を続行をクリックします。

- [**AWS CloudFormation が IAM リソースを作成する可能性があることを承認します] を選択します。</p></li>

1

テンプレートの選択 ページが表示されます。 次へをクリックします。

1

ザ 詳細の指定 表示。 次の詳細を入力します。

1. タイプa**スタック名。** 名前は 25 文字以内である必要があります。

1. 下 **高可用性構成**選ぶ **はい** のメニューから **HAペアを作成しますか?**.

1. 下**仮想プライベートネットワークの設定**で、すでに作成した VPC を選択します**VPC ID。**

種類 **リモート SSH CIDR IP**.

種類 **リモート HTTP CIDR IP**.

種類 **リモート HTTPS CIDR IP。**

1. **キーペア**のドロップダウン メニューから、すでに作成したキー ペアを選択します。

1. 下**ネットワークインターフェイスの設定**

[**管理サブネットワーク**]、[**クライアントサブネットワーク]**、および**[サーバーサブネットワーク]**を選択します。 手順 c の VPC ID で選択した VPC 内で作成した正しいサブネットワークを選択していることを確認します。

**プライマリ管理 IP**、 **セカンダリ管理 IP**、 **クライアント IP**、および **サーバー IP を追加します。** IP アドレスは、それぞれのサブネットワークの同じサブネットに属している必要があります。 または、テンプレートに IP アドレスが自動的に割り当てられるようにすることもできます。

1. 下 **その他のパラメータ**

**Instant Type**には **m4.large** を選択します。

**テナントタイプ**に **デフォルト** を選択します。

1. **[次へ]** をクリックします。

1

[ オプション]ページが表示されます。 (これはオプションのページです)。[次へ] をクリックします。

1

[Review] ページが表示されます。 設定を確認して、必要に応じて変更してください。

1

AWS CloudFormation が IAM リソースを作成する可能性があることを承認します。を選択します。 チェックボックスをオンにして、[ 作成] をクリックします。

1

CREATE-IN-PROGRESS が表示されます。 ステータスが CREATE-COMPLETEになるまで待ちます。 ステータスが「完了」に変わらない場合は、イベントタブで失敗の理由を確認し、適切な構成でインスタンスを再作成します。

1

IAM リソースが作成されたら、EC2 管理コンソール > インスタンス**に移動します。 IAM ロールで作成された 2 つの VPX インスタンスが見つかります。 プライマリ ノードは、3 つのプライベート IP アドレスと 3 つのネットワーク インターフェイスを使用して作成されます。

セカンダリ ノードは、1 つのプライベート IP アドレスと 1 つのネットワーク インターフェイスを使用して作成されます。

> **注**

>

> AWS では、セカンダリノードはデフォルトで 1 つのインターフェースで作成されます。 フェイルオーバー中、プライマリ ノードからのインターフェイスはセカンダリ ノード (新しいプライマリ ノード) に接続され、元のプライマリ ノード (新しいセカンダリ ノード) から切断されます。

1

ユーザー名 nsroot とインスタンス ID をパスワードとしてプライマリ ノードにログオンします。 GUI から、システム > 高可用性に移動します。 NetScaler ADC VPX HAペアが表示されます。</ol>

次に、両方のインスタンスで HA ペアリングを構成します。 1 つの ENI を持つインスタンスで HA を構成する前に、3 つの ENI を持つインスタンスを構成します。 VPX CLI 内または GUI から add HA node コマンドを使用します。

add HA node <private IP of the first instance>

add HA node <private IP of the second instance>

「HA ノードの追加」コマンドを実行すると、2 つのノードが HA ペアを形成し、2 つの VPX インスタンス間で構成情報が同期されます。

高可用性セットアップでの SR-IOV の設定

高可用性セットアップでのSR-IOVインターフェイスのサポートは、Citrix ADCリリース12.0 57.19以降から利用できます。 SR-IOV の設定方法の詳細については、次を参照してください。 Citrix ADC VPXインスタンスをSR-IOVネットワークインターフェイスを使用するように構成する.