-

-

Detaillierte Fehlerbehebung mit WAF-Protokollen

-

Benutzerdefinierter Fehlerstatus und Meldung für HTML-, XML- oder JSON-Fehlerobjekt

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Einfache Fehlerbehebung mit Web Application Firewall-Protokollen

Bei einem Sicherheitsangriff ist es wichtig, eine detaillierte WAF-Protokollierung auf der Appliance zu erfassen. Dazu können Sie den Parameter VerboseLogLevel in einem Anwendungsfirewall Profil konfigurieren.

Betrachten Sie einen Web-Traffic, der einen Sicherheitsangriff hat. Wenn die Appliance den Datenverkehr empfängt, werden Verletzungsdetails wie HTTP-Header-Details, Protokollmuster und Musternutzlastinformationen protokolliert und an den ADM-Server gesendet. Der ADM-Server überwacht die detaillierten Protokolle und zeigt sie zur Überwachung und Nachverfolgung auf der Seite Security Insight an.

Ausführliche Protokollierungsstufe mit der Befehlszeilenschnittstelle konfigurieren

Um detaillierte WAF-Protokolle zu erfassen, konfigurieren Sie den folgenden Befehl. Geben Sie an der Befehlszeilenschnittstelle Folgendes ein:

set appfw profile <profile_name> -VerboseLogLevel (pattern|patternPayload|patternPayloadHeader)

Beispiel

set appfw profile profile1 –VerboseLogLevel patternPayloadHeader

Die verfügbaren Protokollebenen sind:

- Muster. Protokolliert nur das Verstoßmuster.

- Muster Nutzlast. Protokolliert das Verstoßmuster und 150 Bytes zusätzlicher Feldelementnutzlast.

- Muster-Nutzlast-Header. Protokolliert Verletzungen Patter, 150 Bytes zusätzlicher Feldelementnutzlast und HTTP-Header-Informationen.

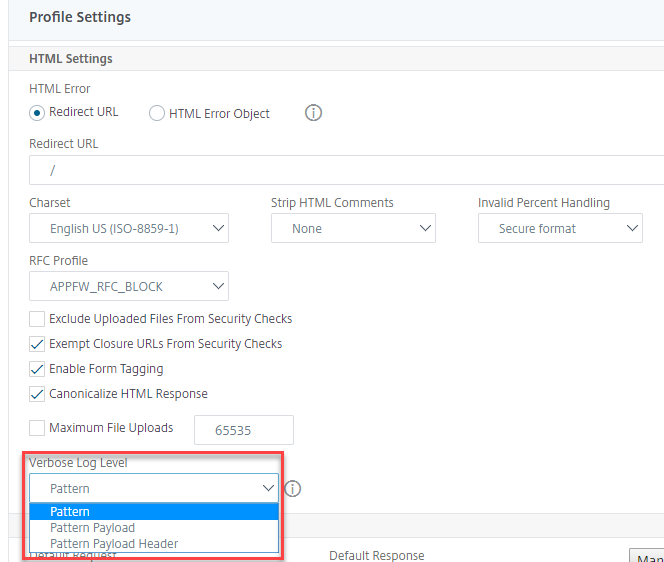

Konfigurieren ausführlicher Log-Level mit der Citrix ADC GUI

Gehen Sie folgendermaßen vor, um die ausführliche Protokollstufe im WAF-Profil zu konfigurieren.

- Navigieren Sie im Navigationsbereich zu Sicherheit > Profile.

- Klicken Sie auf der Seite Profile auf Hinzufügen.

- Klicken Sie auf der Seite Citrix Web App Firewall Profilunter Erweiterte Einstellungenauf Profileinstellungen.

- Wählen Sie im Abschnitt Profileinstellungen die detaillierte WAF-Protokollebene im Feld Ausführliche Protokollebene aus.

-

Klicken Sie auf OK und Fertig.

Teilen

Teilen

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.