Authentifizierung

Benutzer können entweder intern durch die NetScaler-Konsole, extern durch einen Authentifizierungsserver oder beides authentifiziert werden. Wenn die lokale Authentifizierung verwendet wird, muss sich der Benutzer in der Sicherheitsdatenbank der NetScaler-Konsole befinden. Wenn der Benutzer extern authentifiziert wird, muss der „externe Name“ des Benutzers je nach ausgewähltem Authentifizierungsprotokoll mit der beim Authentifizierungsserver registrierten externen Benutzeridentität übereinstimmen.

NetScaler Console unterstützt externe Authentifizierung durch RADIUS-, LDAP- und TACACS-Server. Diese einheitliche Unterstützung bietet eine gemeinsame Schnittstelle zur Authentifizierung und Autorisierung aller lokalen und externen Benutzer von Authentifizierungs-, Autorisierungs- und Abrechnungsservern, die auf das System zugreifen. NetScaler Console kann Benutzer unabhängig von den tatsächlichen Protokollen authentifizieren, die sie zur Kommunikation mit dem System verwenden. Wenn ein Benutzer versucht, auf eine NetScaler Console-Implementierung zuzugreifen, die für die externe Authentifizierung konfiguriert ist, sendet der angeforderte Anwendungsserver den Benutzernamen und das Kennwort zur Authentifizierung an den RADIUS-, LDAP- oder TACACS-Server. Wenn die Authentifizierung erfolgreich ist, erhält der Benutzer Zugriff auf die NetScaler-Konsole.

Externe Authentifizierungsserver

Die NetScaler-Konsole sendet alle Authentifizierungs-, Autorisierungs- und Audit-Dienstanforderungen an den Remote-RADIUS-, LDAP- oder TACACS-Server. Der Remote-Authentifizierungs-, Autorisierungs- und Auditing-Server empfängt die Anfrage, validiert die Anfrage und sendet eine Antwort an die NetScaler-Konsole. Wenn die NetScaler-Konsole für die Verwendung eines Remote-RADIUS-, TACACS- oder LDAP-Servers zur Authentifizierung konfiguriert ist, wird sie zu einem RADIUS-, TACACS- oder LDAP-Client. In jeder dieser Konfigurationen werden Authentifizierungsdatensätze in der Datenbank des Remote-Hostservers gespeichert. Der Kontoname, die zugewiesenen Berechtigungen und die Zeiterfassungsdatensätze werden außerdem für jeden Benutzer auf dem Authentifizierungs-, Autorisierungs- und Überwachungsserver gespeichert.

Sie können auch die interne Datenbank der NetScaler-Konsole verwenden, um Benutzer lokal zu authentifizieren. Sie erstellen Einträge in der Datenbank für Benutzer und deren Passwörter und Standardrollen. Sie können auch die Authentifizierungsreihenfolge für bestimmte Authentifizierungsarten auswählen. Die Liste der Server in einer Servergruppe ist eine geordnete Liste. Es wird immer der erste Server in der Liste verwendet, es sei denn, er ist nicht verfügbar. In diesem Fall wird der nächste Server in der Liste verwendet. Sie können Server so konfigurieren, dass die interne Datenbank als Fallback-Authentifizierungssicherung in die konfigurierte Liste der Authentifizierungs-, Autorisierungs- und Überwachungsserver aufgenommen wird.

Sie können die folgenden Server in der NetScaler-Konsole konfigurieren und hinzufügen:

Authentifizieren Sie Benutzer in der NetScaler-Konsole

Sie können Ihre Benutzer in der NetScaler-Konsole auf zwei Arten authentifizieren:

-

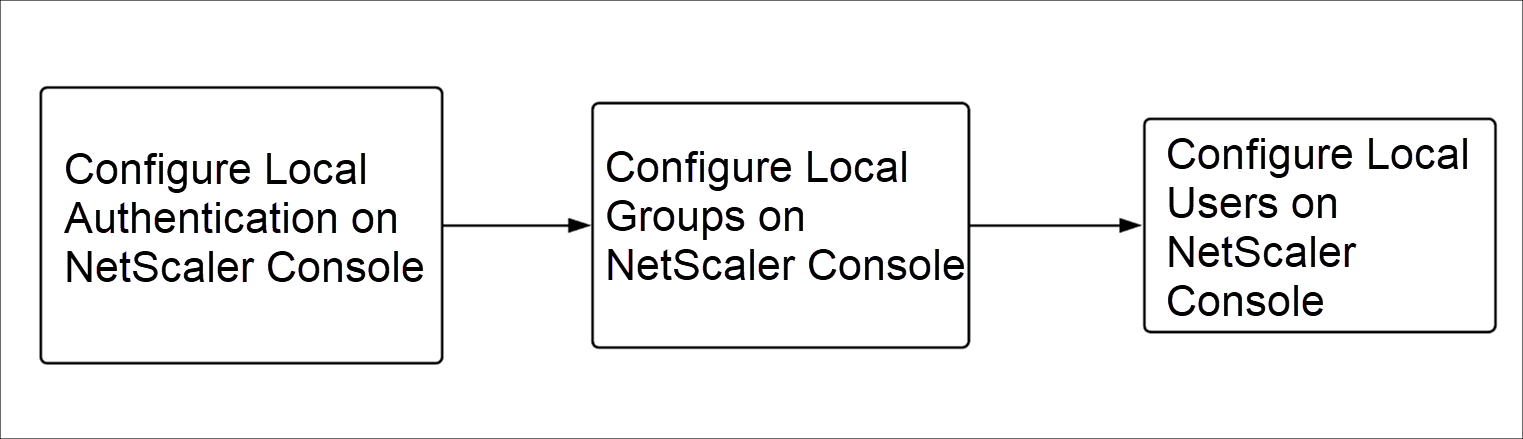

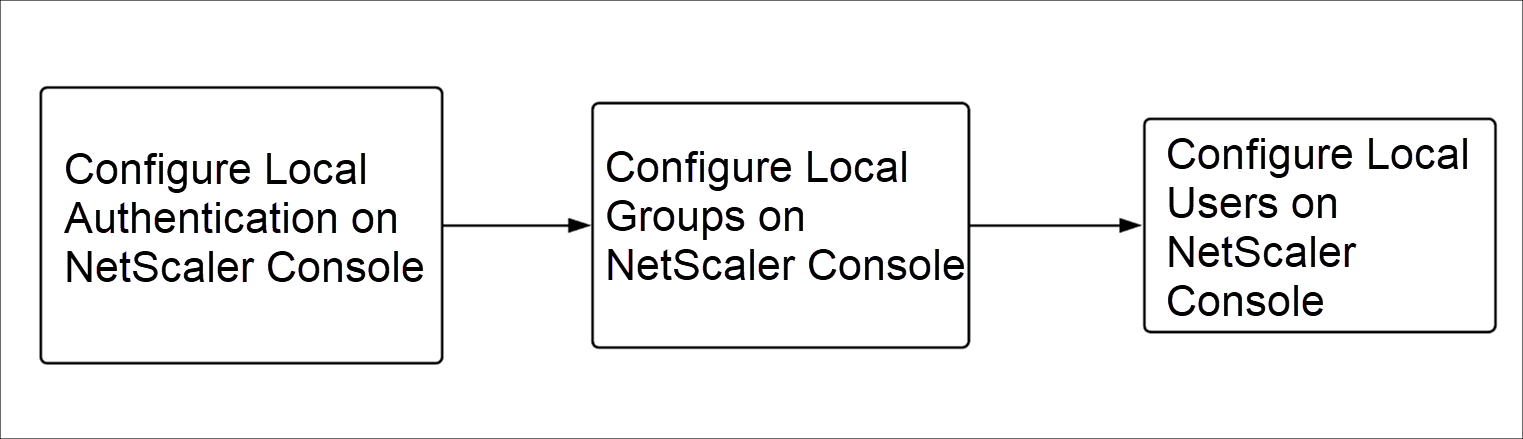

In der NetScaler-Konsole konfigurierte lokale Benutzer

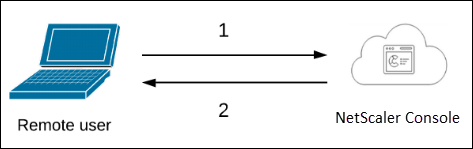

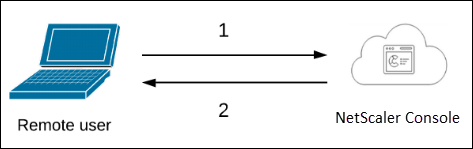

Nach der Konfiguration ist der Workflow für die Benutzerauthentifizierung auf dem lokalen Server wie folgt.

1 – Der Benutzer meldet sich bei der NetScaler-Konsole an

2 – Die NetScaler-Konsole fordert die Benutzer zur Eingabe von Anmeldeinformationen für die Authentifizierung auf und prüft, ob die Anmeldeinformationen mit der Datenbank der NetScaler-Konsole übereinstimmen.

-

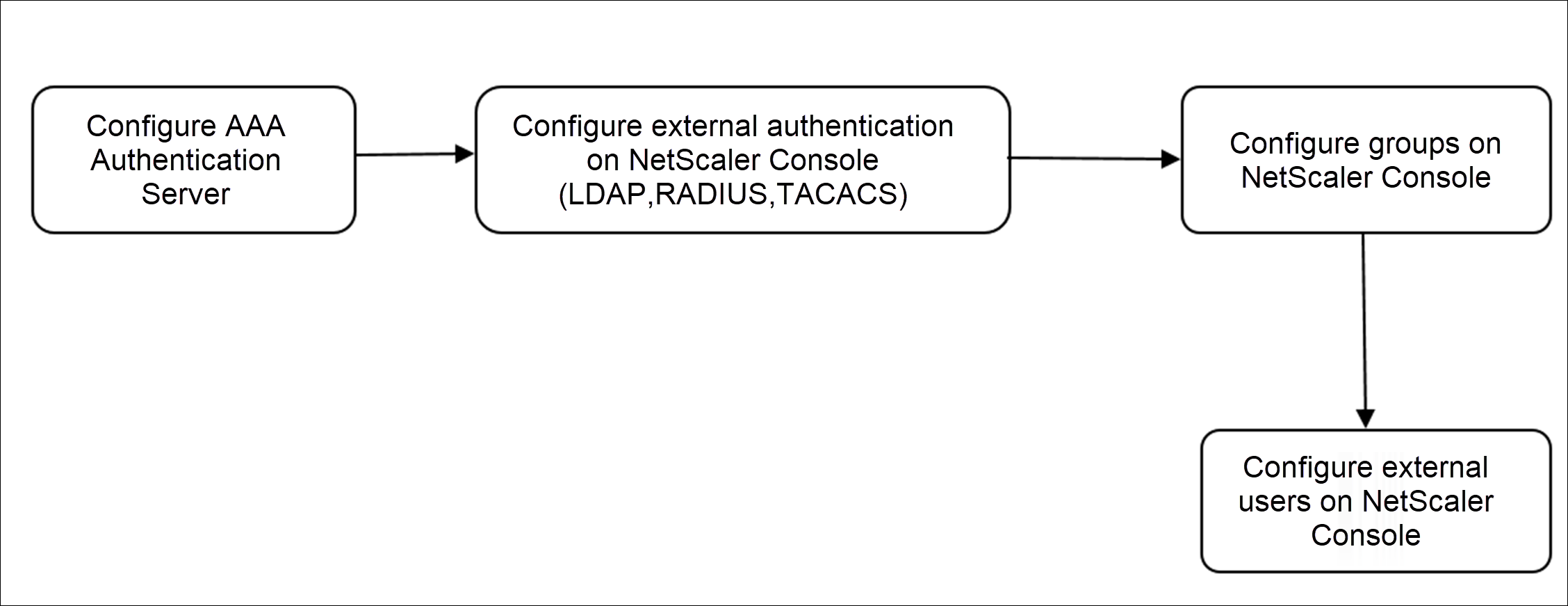

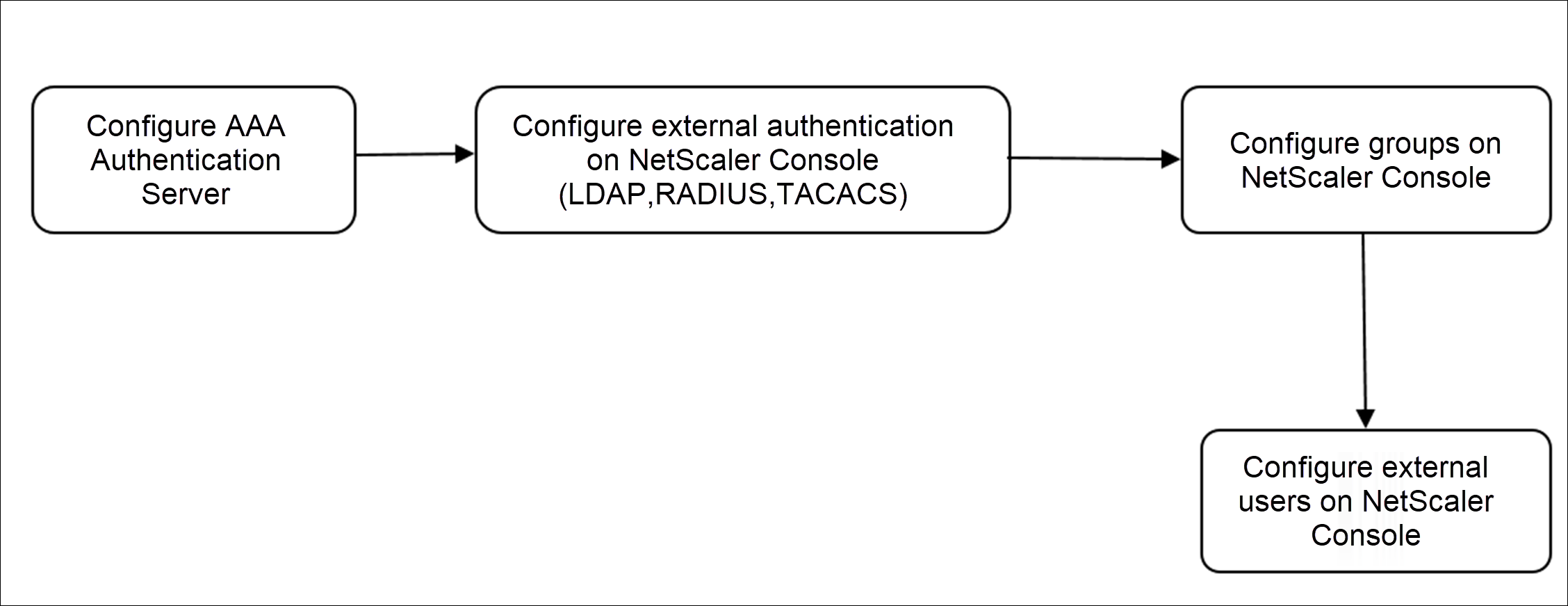

Verwenden externer Authentifizierungsserver

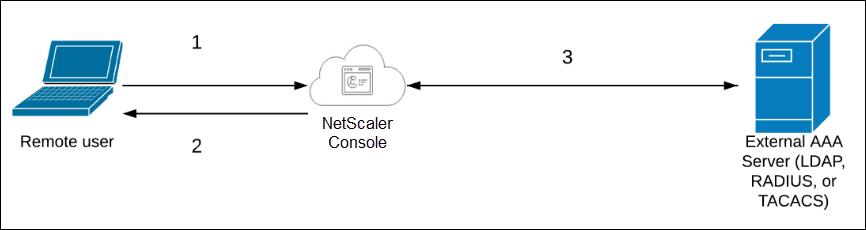

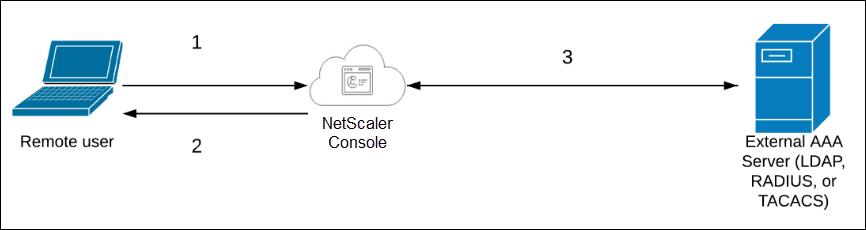

Nach der Konfiguration sieht der Workflow für die Benutzerauthentifizierung im externen Authentifizierungs-, Autorisierungs- und Überwachungsserver wie folgt aus:

1 – Der Benutzer verbindet sich mit der NetScaler-Konsole

2 – Die NetScaler-Konsole fordert den Benutzer zur Eingabe der Anmeldeinformationen auf

3 – Die NetScaler-Konsole validiert die Benutzeranmeldeinformationen mit dem externen Authentifizierungs-, Autorisierungs- und Überwachungsserver. Wenn die Validierung erfolgreich ist, kann der Benutzer sich weiter anmelden