Integración de reglas de Snort

En el caso de los ataques maliciosos a las aplicaciones web, es importante proteger la red interna. Los datos malintencionados no solo afectan a las aplicaciones web a nivel de interfaz, sino que los paquetes maliciosos también llegan a la capa de aplicaciones. Para superar estos ataques, es importante configurar un sistema de detección y prevención de intrusiones que examine la red interna.

Las reglas de Snort están integradas en el dispositivo para examinar los ataques maliciosos en los paquetes de datos en la capa de aplicación. Puedes descargar las reglas de snort y convertirlas en reglas de firmas WAF. Las firmas tienen una configuración basada en reglas que puede detectar actividades maliciosas, como los ataques de DOS, los desbordamientos del búfer, los escaneos sigilosos de puertos, los ataques CGI, las sondas de SMB y los intentos de toma de huellas dactilares del sistema operativo. Al integrar las reglas de Snort, puede reforzar su solución de seguridad a nivel de interfaz y aplicación.

Configurar reglas de snort

La configuración comienza descargando primero las reglas de Snort y, a continuación, importándolas a las reglas de firma de WAF. Una vez que haya convertido las reglas en firmas WAF, las podrá utilizar como comprobaciones de seguridad de WAF. Las reglas de firma basadas en el rastreo examinan el paquete de datos entrante para detectar si hay ataques malintencionados en la red.

Se añade un nuevo parámetro, “VendorType”, al comando de importación para convertir las reglas de Snort en firmas WAF.

El parámetro “vendorType” se establece en SNORT solo para las reglas de Snort.

Descarga las reglas de snort mediante la interfaz de comandos

Puedes descargar las reglas de Snort como un archivo de texto desde la siguiente URL:

https://www.snort.org/downloads/community/snort3-community-rules.tar.gz

Importe reglas de snort mediante la interfaz de comandos

Tras la descarga, puede importar las reglas de Snort a su dispositivo.

En la línea de comandos, escriba:

import appfw signatures <src> <name> [-xslt <string>] [-comment <string>] [-overwrite] [-merge [-preservedefactions]] [-sha1 <string>] [-VendorType Snort]

Ejemplo:

import appfw signatures http://www.example.com/ns/signatures.xml sig-snort –comment “signatures from snort rules” –VendorType snort

Argumentos:

Src. URL (protocolo, host, ruta y nombre de archivo) de la ubicación en la que se almacena el objeto de firmas importado.

Nota:

La importación falla si el objeto que se va a importar está en un servidor HTTPS que requiere autenticación de certificado de cliente para el acceso. Argumento obligatorio de longitud máxima: 2047

Nombre. Nombre para asignar al objeto de firmas en NetScaler. Argumento obligatorio de longitud máxima: 31

Comentario. Descripción de cómo conservar la información sobre el objeto de firmas. Longitud máxima: 255 sobrescritos. Sobrescriba cualquier objeto de firmas existente con el mismo nombre.

Fusionar. Combina la firma existente con las nuevas reglas de firma.

Defacciones preservadas. Conserva las acciones de definición de las reglas de firma.

Tipo de proveedor. Proveedor externo para generar las firmas WAF. Valores posibles: Snort.

Configure las reglas de snort mediante la interfaz gráfica de usuario de NetScaler

La configuración de la GUI para las reglas de Snort es similar a la configuración de otros escáneres de aplicaciones web externas, como Cenzic, Qualys y Whitehat.

Siga los pasos que se indican a continuación para configurar Snort:

- Vaya a Configuración > Seguridad > NetScaler Web App Firewall > Firmas.

- En la página Firmas, haga clic en Agregar.

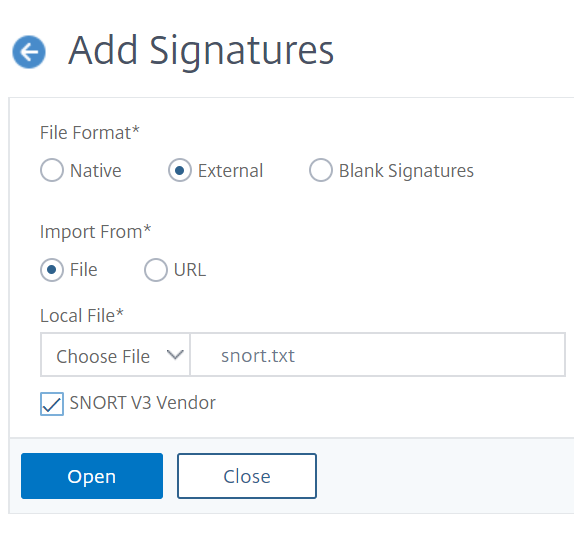

-

En la página Agregar firmas, defina los siguientes parámetros para configurar las reglas de Snort.

- Formato de archivo. Seleccione el formato de archivo como externo.

- Importar desde. Seleccione la opción de importación como archivo de acceso o URL para introducir la URL.

- Proveedor de Snort V3. Seleccione la casilla de verificación para importar las reglas de Snort desde un archivo o desde una URL.

-

Haga clic en Abrir.

El dispositivo importa las reglas de Snort como reglas de firma WAF basadas en Snort.

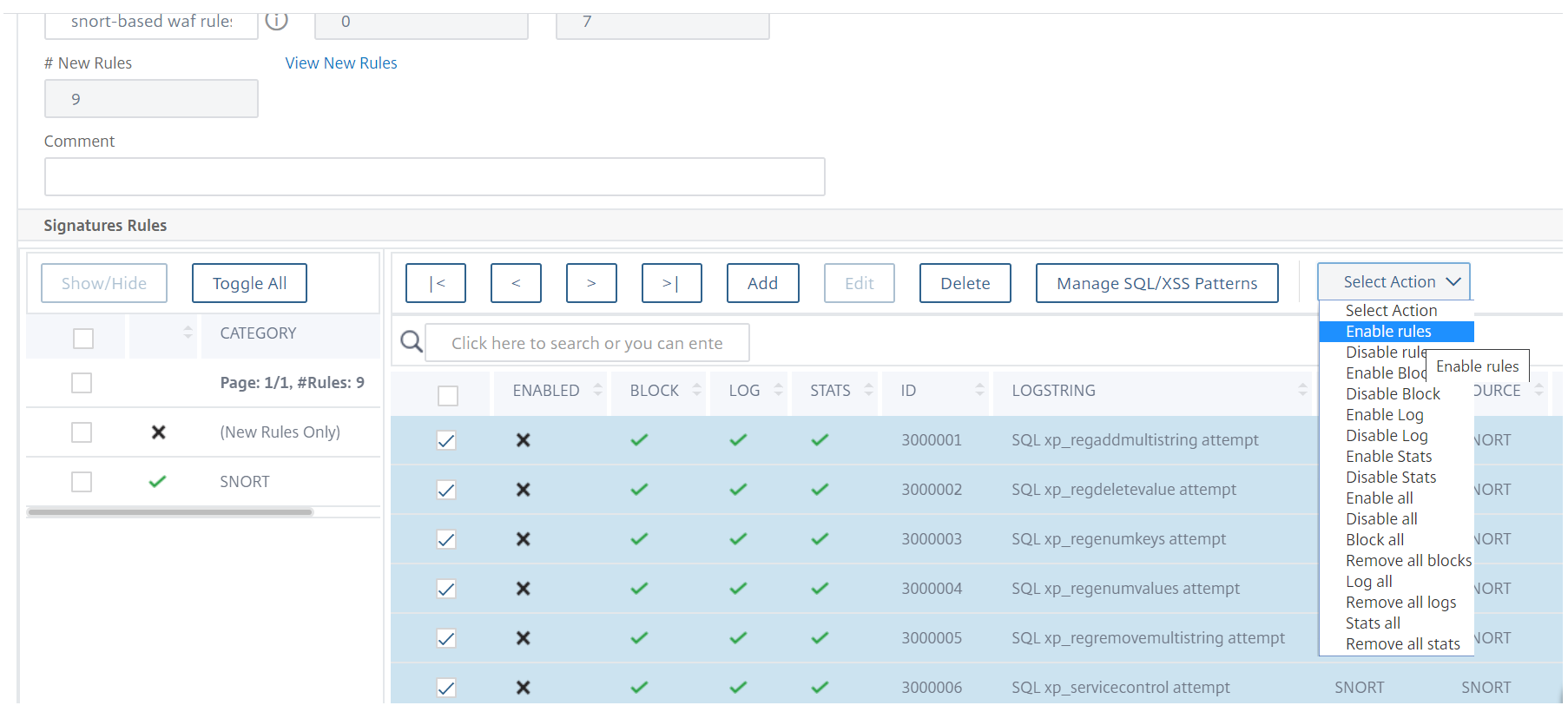

Como práctica recomendada, debe utilizar acciones de filtrado para habilitar las reglas de snort que prefiera importar como reglas de firma WAF en el dispositivo.

-

Para confirmar, haz clic en Sí.

-

Las reglas seleccionadas están habilitadas en el dispositivo.

- Haga clic en Aceptar.