-

-

-

-

Plug-in del cliente de la optimización WAN de Citrix

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Cumplimiento de FIPS

En Citrix SD-WAN, el modo FIPS obliga a los usuarios a configurar las opciones compatibles con FIPS para sus túneles IPSec e IPSec para rutas virtuales.

- Muestra el modo IKE compatible con FIPS.

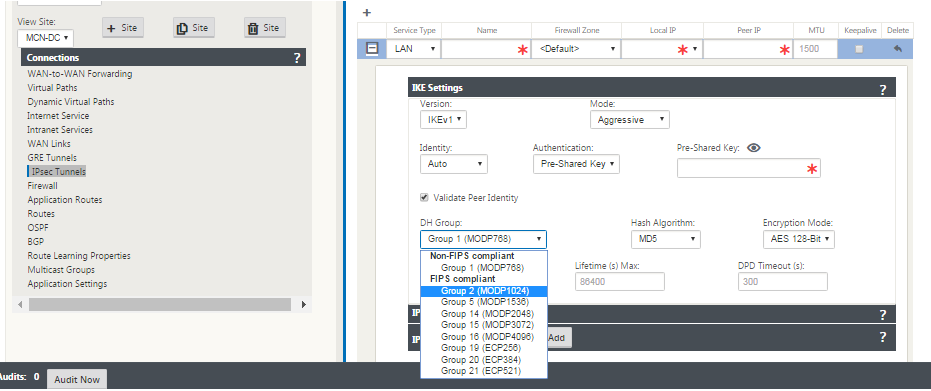

- Muestra un grupo IKE DH compatible con FIPS en el que los usuarios pueden seleccionar los parámetros necesarios para configurar el dispositivo en modo compatible con FIPS (2,5,14: 21).

-

Muestra el tipo de túnel IPSec compatible con FIPS en la configuración IPSec para rutas virtuales

-

Hash IKE e modo de integridad (IKEv2), modo de autenticación IPsec.

- Realiza errores de auditoría para la configuración de vida basada en FIPS

Para habilitar el cumplimiento de FIPS mediante la GUI de Citrix SD-WAN:

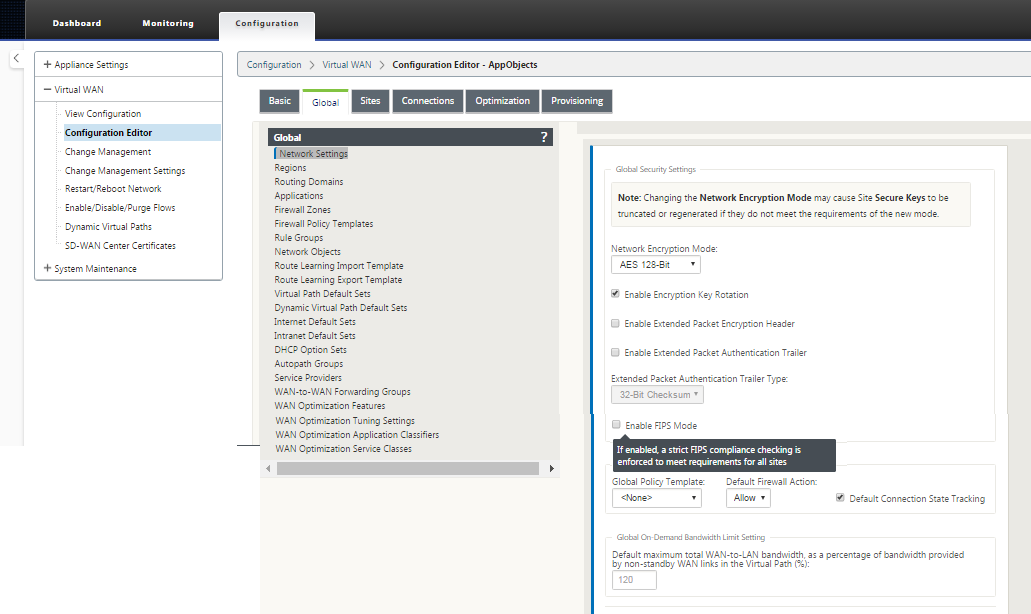

- Vaya a Configuración > Virtual WAN > Editor de configuración > Global y seleccione Habilitar modo FIPS.

Al habilitar el modo FIPS se aplican comprobaciones durante la configuración para garantizar que todos los parámetros de configuración relacionados con IPSec cumplan los estándares FIPS. Se le pedirá a través de errores de auditoría y advertencias que configure IPSec.

Para configurar la configuración de IPSec de ruta virtual:

- Habilite los túneles IPSec de ruta virtual para todas las rutas virtuales donde se requiera el cumplimiento FIPS. La configuración IPSec para rutas virtuales se controla mediante conjuntos predeterminados.

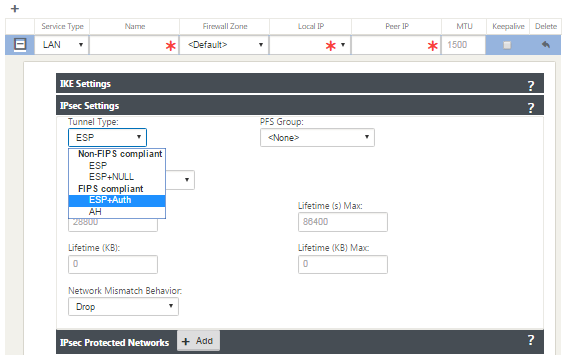

- Configure la autenticación de mensajes cambiando el modo IPSec a AH o ESP+Auth y use una función hash aprobada por FIPS. SHA1 es aceptado por FIPS, pero SHA256 es altamente recomendable.

- La vida útil de IPsec debe configurarse durante no más de 8 horas (28.800 segundos).

La WAN virtual utiliza IKE versión 2 con claves previamente compartidas para negociar túneles IPSec a través de la ruta virtual mediante la siguiente configuración:

- Grupo DH 19: ECP256 (curva elíptica de 256 bits) para negociación de claves

- Cifrado AES-CBC de 256 bits

- Hashing SHA256 para autenticación de mensajes

- Hashing SHA256 para la integridad del mensaje

- DH Grupo 2: MODP-1024 para el secreto directo perfecto

Para configurar el túnel IPSec para un tercero, utilice los valores siguientes:

-

Configure el grupo DH aprobado por FIPS. Los grupos 2 y 5 están permitidos bajo FIPS, sin embargo los grupos 14 y superiores son altamente recomendados.

-

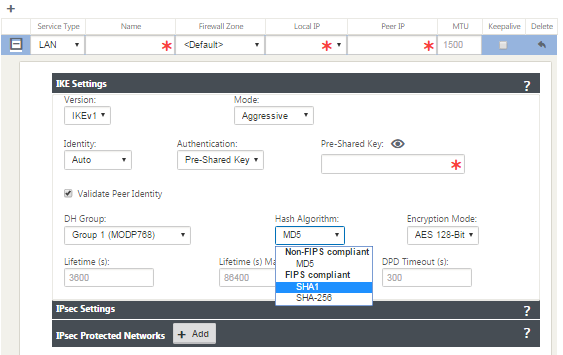

Configure la función hash aprobada por FIPS. SHA1 es aceptado por FIPS, sin embargo SHA256 es altamente recomendable.

-

Si utiliza IKEv2, configure una función de integridad aprobada por FIPS. SHA1 es aceptado por FIPS, sin embargo SHA256 es altamente recomendable.

-

Configure una duración de IKE y una duración máxima de no más de 24 horas (86.400 segundos).

-

Configure la autenticación de mensajes IPSec cambiando el modo IPSec a AH o ESP+Auth y utilice una función hash aprobada por FIPS. SHA1 es aceptado por FIPS, pero SHA256 es altamente recomendable.

-

Configure una vida útil de IPSec y una vida útil máxima de no más de ocho horas (28.800 segundos).

Para configurar túneles IPSec:

-

En el dispositivo MCN, vaya a Configuración > Virtual WAN > Editor de configuración. Abra un paquete de configuración existente. Vaya a Conexiones > Túneles IPSec.

-

Vaya a Conexiones - Túneles IPSec. Con LAN o túnel de intranet seleccionados, la pantalla distingue los grupos compatibles con FIPS en la configuración de IKE de los que no cumplen, de modo que puede configurar fácilmente el cumplimiento FIPS.

La pantalla también indica si el algoritmo hash es compatible con FIPS, como se muestra en la siguiente figura.

Opciones de cumplimiento de FIPS para la configuración de IPSec:

Si la configuración IPSec no cumple con los estándares FIPS cuando está habilitada, es posible que se desencadene un error de auditoría. A continuación se presentan el tipo de errores de auditoría que se muestran en la GUI.

- Cuando, el modo FIPS está habilitado y se selecciona la opción no compatible con FIPS.

- Cuando, el modo FIPS está habilitado y se introduce un valor de duración incorrecto.

- Cuando, el modo FIPS está habilitado y la configuración IPSec para la ruta virtual predeterminada también está habilitada, y se selecciona el modo de túnel incorrecto (ESP vs ESP_Auth/AH).

- Cuando se habilita el modo FIPS, también se habilita la configuración IPSec para el conjunto predeterminado de ruta virtual y se introduce un valor de duración incorrecto.

Compartir

Compartir

En este artículo

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.