Déployer NetScaler CPX en tant que proxy pour permettre un flux de trafic Est-Ouest

Dans ce déploiement, l’instance NetScaler CPX agit en tant que proxy pour permettre la communication entre les conteneurs d’applications résidant sur plusieurs hôtes. L’instance CPX NetScaler est mise en service avec les applications sur plusieurs hôtes et fournit le chemin de communication le plus court.

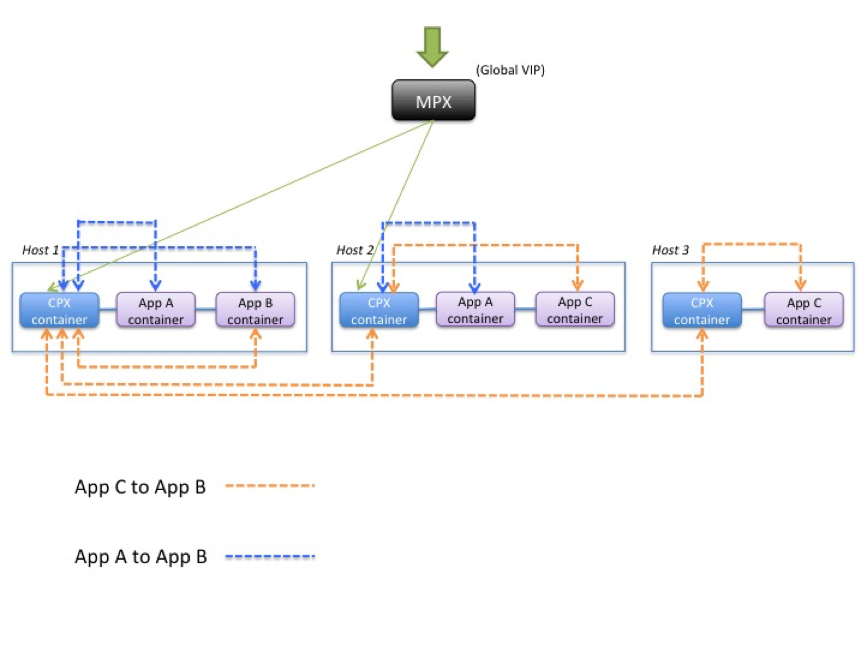

L’image suivante illustre le flux de trafic entre deux applications via les instances NetScaler CPX.

Cette image montre le flux de trafic entre l’application C et l’application B et entre l’application A et l’application B. Lorsque l’application C (sur l’un des hôtes) envoie une demande à B, la demande est d’abord reçue sur le conteneur NetScaler CPX sur le même hôte que l’application C. Ensuite, le conteneur NetScaler CPX transmet le trafic à le conteneur NetScaler CPX hébergé sur le même hôte que l’application B, puis le trafic est transféré à l’application B. Un chemin de trafic similaire est suivi lorsque l’application A envoie une demande à l’application B.

Dans cet exemple, un NetScaler MPX est également déployé pour autoriser le trafic vers les applications depuis Internet via une adresse IP virtuelle globale. Le trafic provenant du NetScaler MPX est reçu sur les conteneurs NetScaler CPX, qui répartit ensuite le trafic entre les conteneurs d’applications.

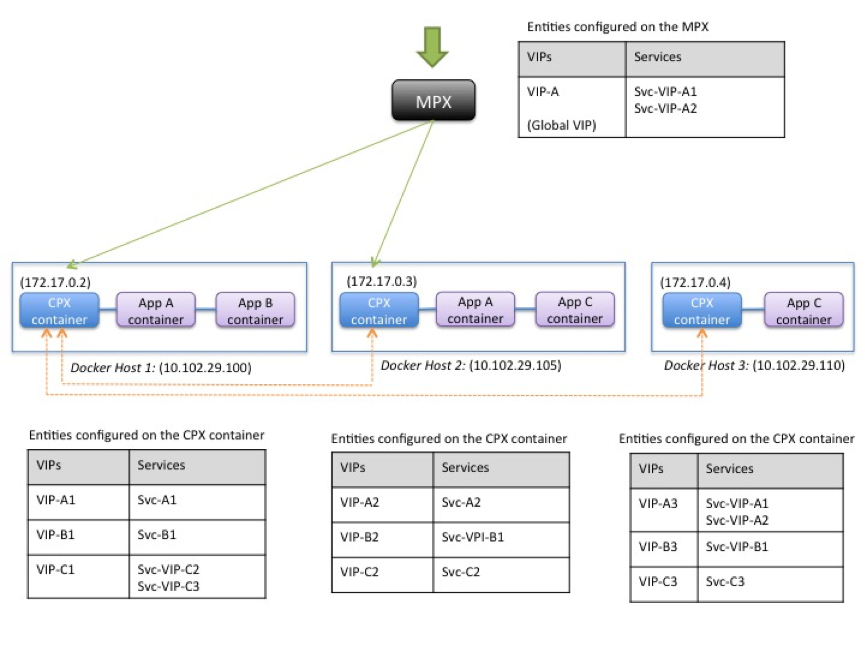

Le schéma suivant illustre cette topologie avec les configurations qui doivent être définies pour que la communication ait lieu.

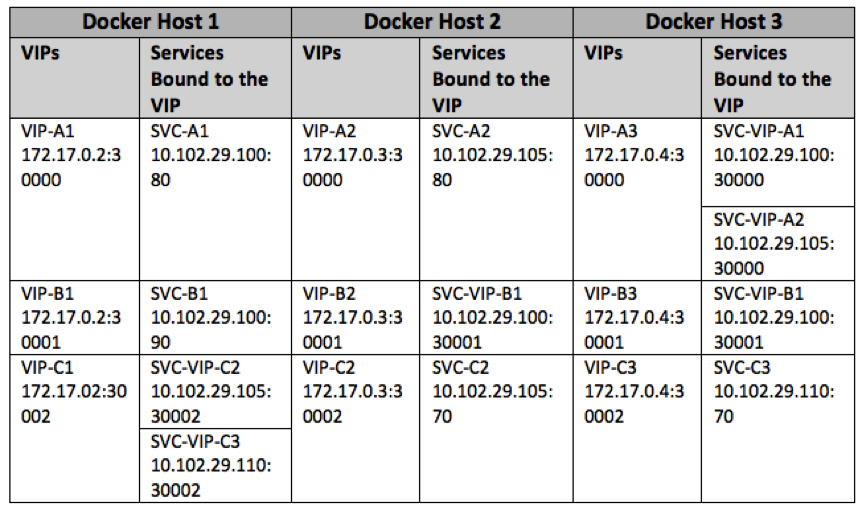

Le tableau suivant répertorie les adresses IP et les ports configurés sur les instances NetScaler CPX dans cet exemple de configuration.

Pour configurer cet exemple de scénario, exécutez la commande suivante à l’invite du shell Linux lors de la création du conteneur NetScaler CPX sur les trois hôtes Docker :

docker run -dt -p 22 -p 80 -p 161/udp -p 30000-30002: 30000-30002 --ulimit core=-1 --privileged=truecpx:6.2

<!--NeedCopy-->

Exécutez les commandes suivantes à l’aide de la fonctionnalité Jobs de Citrix ADM ou à l’aide des API NITRO.

Sur l’instance NetScaler CPX sur l’hôte Docker 1 :

add lb vserver VIP-A1 HTTP 172.17.0.2 30000

add service svc-A1 10.102.29.100 HTTP 80

bind lb vserver VIP-A1 svc-A1

add lb vserver VIP-B1 HTTP 172.17.0.2 30001

add service svc-B1 10.102.29.100 HTTP 90

bind lb vserver VIP-B1 svc-B1

add lb vserver VIP-C1 HTTP 172.17.0.2 30002

add service svc-VIP-C2 10.102.29.105 HTTP 30002

add service svc-VIP-C3 10.102.29.110 HTTP 30002

bind lb vserver VIP-C1 svc-VIP-C2

bind lb vserver VIP-C1 svc-VIP-C3

<!--NeedCopy-->

Sur l’instance NetScaler CPX sur l’hôte Docker 2 :

add lb vserver VIP-A2 HTTP 172.17.0.3 30000

add service svc-A2 10.102.29.105 HTTP 80

bind lb vserver VIP-A2 svc-A2

add lb vserver VIP-B2 HTTP 172.17.0.3 30001

add service svc-VIP-B1 10.102.29.100 HTTP 30001

bind lb vserver VIP-B2 svc-VIP-B1

add lb vserver VIP-C2 HTTP 172.17.0.3 30002

add service svc-C2 10.102.29.105 HTTP 70

bind lb vserver VIP-C2 svc-C2

<!--NeedCopy-->

Sur l’instance NetScaler CPX sur l’hôte Docker 3 :

add lb vserver VIP-A3 HTTP 172.17.0.4 30000

add service svc-VIP-A1 10.102.29.100 HTTP 30000

add service svc-VIP-A2 10.102.29.105 HTTP 30000

bind lb vserver VIP-A3 svc-VIP-A1

bind lb vserver VIP-A3 svc-VIP-A2

add lb vserver VIP-B3 HTTP 172.17.0.4 30001

add service svc-VIP-B1 10.102.29.100 HTTP 30001

bind lb vserver VIP-B3 svc-VIP-B1

add lb vserver VIP-C3 HTTP 172.17.0.4 30002

add service svc-C3 10.102.29.110 HTTP 70

bind lb vserver VIP-C3 svc-C3

<!--NeedCopy-->