StyleBook SSO Office 365

Microsoft Office 365 est une suite d’applications de productivité et de collaboration basées sur le cloud, fournie par Microsoft sur la base d’un abonnement. Elle comprend les applications serveur populaires de Microsoft telles qu’Exchange, SharePoint, Office et Skype Entreprise. L’authentification unique (SSO) permet aux utilisateurs d’accéder à toutes leurs applications cloud d’entreprise :

- Y compris les administrateurs se connectant à la console d’administration

- Connexion unique à tous les services Microsoft Office 365 à l’aide de leurs informations d’identification d’entreprise.

Le StyleBook SSO Office 365 vous permet d’activer l’authentification unique (SSO) pour Microsoft Office 365 via les instances NetScaler. Vous pouvez désormais configurer l’authentification SAML avec NetScaler en tant que fournisseur d’identité SAML (IdP) et Microsoft Office 365 en tant que fournisseur de services SAML.

L’activation de l’authentification unique (SSO) pour Microsoft Office 365 dans une instance NetScaler à l’aide de ce StyleBook implique les étapes suivantes :

- Configuration du serveur virtuel d’authentification

- Configuration d’une stratégie et d’un profil IdP SAML

- Liaison de la stratégie et du profil au serveur virtuel d’authentification

- Configuration d’un serveur et d’une stratégie d’authentification LDAP sur l’instance

- Liaison du serveur et de la stratégie d’authentification LDAP à votre serveur virtuel d’authentification configuré sur l’instance.

Le tableau répertorie les versions logicielles minimales requises pour que cette intégration fonctionne correctement. Le processus d’intégration devrait également fonctionner avec des versions supérieures.

| Produit | Version minimale requise |

|---|---|

| NetScaler | 11.0, licence Advanced/Premium |

Les instructions suivantes supposent que vous avez déjà créé les entrées DNS externes et internes appropriées. Ces entrées sont essentielles pour acheminer les requêtes d’authentification vers une adresse IP surveillée par NetScaler.

Les instructions suivantes vous aident à implémenter le StyleBook SSO Office 365 dans votre réseau d’entreprise.

Pour déployer le StyleBook SSO Microsoft Office 365

- Dans NetScaler® Application Delivery Management (ADM), accédez à Applications > StyleBooks. La page StyleBooks affiche tous les StyleBooks disponibles pour votre utilisation dans NetScaler ADM. Faites défiler vers le bas et recherchez SSO Office 365 StyleBook. Cliquez sur Créer une configuration.

- Le StyleBook s’ouvre sous la forme d’une page d’interface utilisateur sur laquelle vous pouvez saisir les valeurs de tous les paramètres définis dans ce StyleBook.

-

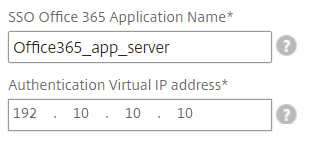

Saisissez les valeurs des paramètres suivants :

-

Nom de l’application. Nom de la configuration SSO Microsoft Office 365 à déployer dans votre réseau.

-

Adresse IP virtuelle d’authentification. Adresse IP virtuelle à utiliser par le serveur virtuel AAA auquel la stratégie IdP SAML Microsoft Office 365 est liée.

-

-

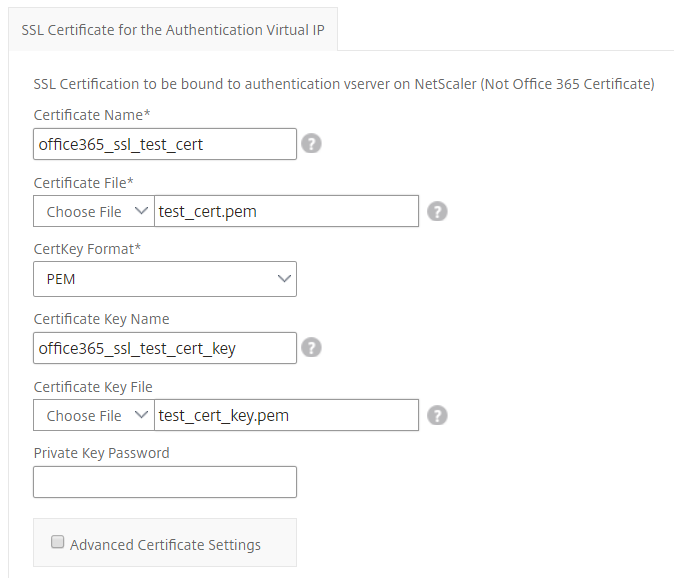

Dans la section Paramètres des certificats SSL, saisissez les noms du certificat SSL et de la clé de certificat.

Remarque

Il ne s’agit pas du certificat du fournisseur de services Office 365. Ce certificat SSL est lié au serveur virtuel d’authentification sur l’instance NetScaler.

-

Sélectionnez les fichiers respectifs dans votre dossier de stockage local. Vous pouvez également saisir le mot de passe de la clé privée pour charger les clés privées chiffrées au format PEM.

-

Vous pouvez également cocher la case Paramètres avancés du certificat. Vous pouvez y saisir des détails tels que la période de notification d’expiration du certificat, activer ou désactiver le moniteur d’expiration du certificat.

-

Vous pouvez éventuellement cocher la case Certificat CA SSL pour l’adresse IP virtuelle d’authentification si le certificat SSL nécessite l’installation d’un certificat public CA sur NetScaler. Assurez-vous de choisir « Est un certificat CA » dans la section Paramètres avancés du certificat ci-dessus.

-

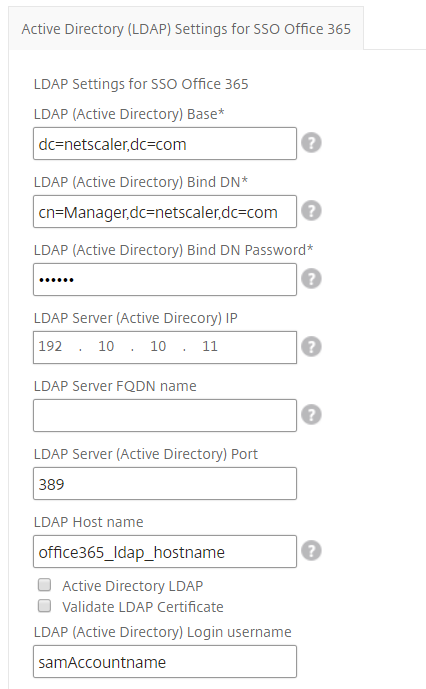

Dans la section Paramètres LDAP pour SSO Office 365, saisissez les détails suivants pour authentifier les utilisateurs d’Office 365. Pour permettre aux utilisateurs du domaine de se connecter à l’instance NetScaler à l’aide de leurs adresses e-mail d’entreprise, configurez les éléments suivants :

-

Base LDAP (Active Directory). Saisissez le nom de domaine de base du domaine dans lequel résident les comptes d’utilisateur au sein d’Active Directory (AD) pour permettre l’authentification. Par exemple,

dc=netscaler,dc=com -

DN de liaison LDAP (Active Directory). Ajoutez un compte de domaine (en utilisant une adresse e-mail pour faciliter la configuration) qui a les droits de parcourir l’arborescence AD. Par exemple,

cn=Manager,dc=netscaler,dc=com -

Mot de passe du DN de liaison LDAP (Active Directory). Saisissez le mot de passe du compte de domaine pour l’authentification.

-

Voici quelques autres champs que vous devez saisir dans cette section :

-

Adresse IP du serveur LDAP auquel NetScaler se connecte pour authentifier les utilisateurs.

-

Nom de domaine complet (FQDN) du serveur LDAP.

Remarque

Vous devez spécifier au moins l’un des deux éléments ci-dessus : l’adresse IP du serveur LDAP ou le nom de domaine complet (FQDN).

-

Port du serveur LDAP auquel NetScaler se connecte pour authentifier les utilisateurs (la valeur par défaut est 389). LDAPS utilise 636.

-

Nom d’hôte LDAP. Le nom d’hôte est utilisé pour valider le certificat LDAP si la validation est activée (par défaut, elle est désactivée).

-

Attribut de nom d’utilisateur LDAP. L’attribut par défaut utilisé pour extraire les noms d’utilisateur est « samAccountname ».

-

Autres paramètres LDAP facultatifs divers.

-

-

-

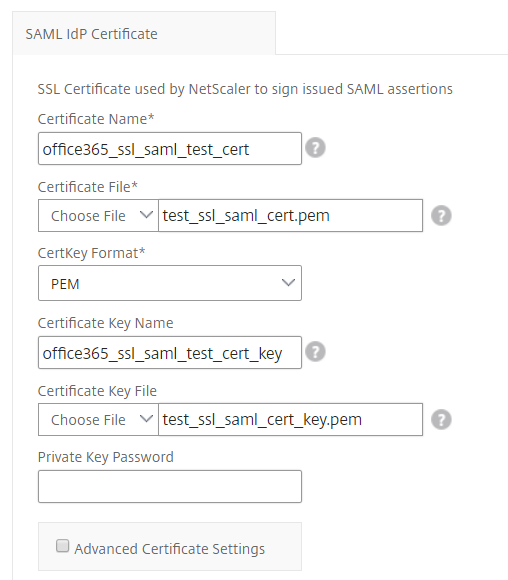

Dans la section Certificat IdP SAML, vous pouvez spécifier les détails des certificats SSL utilisés pour l’assertion SAML.

-

Nom du certificat. Saisissez le nom du certificat SSL.

-

Fichier de certificat. Choisissez le fichier de certificat SSL dans le répertoire de votre système local.

-

Format de la clé de certificat. Sélectionnez le format du certificat et des fichiers de clé privée dans la liste déroulante. Les formats pris en charge sont les extensions de fichier .pem et .der.

-

Nom de la clé de certificat. Saisissez le nom de la clé privée du certificat.

-

Fichier de clé de certificat. Sélectionnez le fichier contenant la clé privée du certificat sur votre système local.

-

Mot de passe de la clé privée. Saisissez la phrase secrète qui protège votre fichier de clé privée.

Vous pouvez également cocher la case Paramètres avancés du certificat. Vous pouvez y saisir des détails tels que la période de notification d’expiration du certificat, activer ou désactiver le moniteur d’expiration du certificat.

-

-

Vous pouvez éventuellement sélectionner Certificat CA IdP SAML si le certificat IdP SAML saisi ci-dessus nécessite l’installation d’un certificat public CA sur NetScaler. Assurez-vous de sélectionner Est un certificat CA dans la section Paramètres avancés du certificat ci-dessus.

-

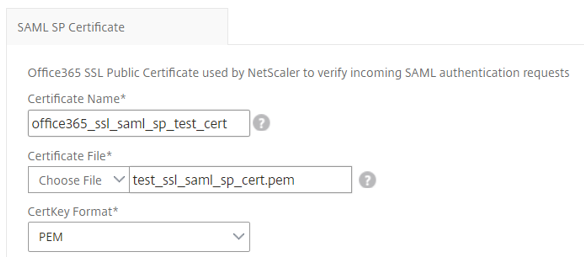

Dans la section Certificat SP SAML, saisissez les détails suivants pour le certificat public SSL Office 365. Ce certificat est utilisé par l’instance NetScaler pour vérifier les requêtes d’authentification SAML entrantes.

-

Nom du certificat. Saisissez le nom du certificat SSL.

-

Fichier de certificat. Choisissez le fichier de certificat SSL dans le répertoire de votre système local.

-

Format de la clé de certificat. Sélectionnez le format du certificat et des fichiers de clé privée dans la liste déroulante. Les formats pris en charge sont les extensions de fichier .pem et .der.

-

Vous pouvez également cocher la case Paramètres avancés du certificat. Vous pouvez y saisir des détails tels que la période de notification d’expiration du certificat, activer ou désactiver le moniteur d’expiration du certificat.

-

-

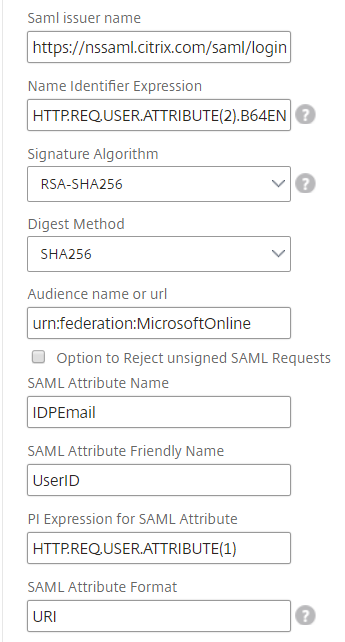

La section Paramètres IdP SAML vous permet de configurer votre instance NetScaler en tant que fournisseur d’identité SAML en créant le profil et la stratégie IdP SAML utilisés par le serveur virtuel AAA créé à l’étape 3.

-

Nom de l’émetteur SAML. Dans ce champ, saisissez le nom de domaine complet (FQDN) public de votre serveur virtuel d’authentification. Exemple :

https://<NetScaler Auth VIP>/saml/login -

Expression d’identificateur de nom. Saisissez l’expression NetScaler qui est évaluée pour extraire le NameIdentifier SAML envoyé dans l’assertion SAML. Exemple :

"HTTP.REQ.USER.ATTRIBUTE(2).B64ENCODE" -

Algorithme de signature : Sélectionnez l’algorithme pour vérifier/signer les requêtes/réponses SAML (la valeur par défaut est « RSA-SHA256 »).

-

Méthode de hachage. Sélectionnez la méthode de hachage pour les requêtes/réponses SAML (la valeur par défaut est « SHA256 »).

-

Nom de l’audience. Saisissez le nom de l’entité ou l’URL qui représente le fournisseur de services (Microsoft Office 365).

-

ID du fournisseur de services SAML (SP). (facultatif) Le fournisseur d’identité NetScaler accepte les requêtes d’authentification SAML d’un nom d’émetteur qui correspond à cet ID.

-

URL du service consommateur d’assertions. Saisissez l’URL du fournisseur de services où le fournisseur d’identité NetScaler doit envoyer les assertions SAML après une authentification utilisateur réussie. L’URL du service consommateur d’assertions peut être initiée sur le site du serveur du fournisseur d’identité ou sur le site du fournisseur de services.

-

Il existe d’autres champs facultatifs que vous pouvez saisir dans cette section. Par exemple, vous pouvez définir les options suivantes :

-

Nom de l’attribut SAML. Nom de l’attribut utilisateur envoyé dans l’assertion SAML.

-

Nom convivial de l’attribut SAML. Nom convivial de l’attribut utilisateur envoyé dans l’assertion SAML.

-

Expression PI pour l’attribut SAML. Par défaut, l’expression de stratégie NetScaler (PI) suivante est utilisée :

HTTP.REQ.USER.ATTRIBUTE(1). Ce champ spécifie le premier attribut utilisateur envoyé par le serveur LDAP (mail) comme attribut d’authentification SAML. -

Sélectionnez le format de l’attribut utilisateur.

Ces valeurs sont incluses dans l’assertion SAML émise.

Conseil

Citrix vous recommande de conserver les paramètres par défaut, car ces paramètres ont été testés pour fonctionner avec les applications Microsoft Office 365.

-

-

-

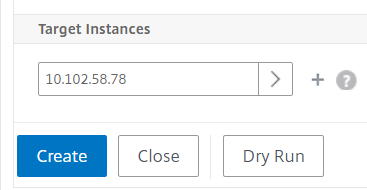

Cliquez sur Instances cibles et sélectionnez la ou les instances NetScaler sur lesquelles déployer cette configuration SSO Microsoft Office 365. Cliquez sur Créer pour créer la configuration et la déployer sur la ou les instances NetScaler sélectionnées.

Conseil

Citrix vous recommande de sélectionner Exécution à blanc avant d’exécuter la configuration réelle, afin d’afficher les objets de configuration créés sur les instances NetScaler cibles par le StyleBook.