Windows ログオン前にAlwaysONの VPN を構成する

Windows ログオン前のAlwaysONのVPNでは、次の機能が提供されます。

- 管理者は、ユーザーがドメインController に接続してパスワードを変更できるを使用して、リモートで作業する最初のユーザーにワンタイムパスワードを提供します。

- 管理者は、ユーザーがログインする前にデバイスに対してADポリシーをリモートで管理/適用します。

- 管理者は、ユーザーがログオンした後、ユーザーグループに基づいて、ユーザーにきめ細かいレベルの制御を提供します。たとえば、ユーザーレベルのトンネルを使用して、特定のユーザーグループに対するリソースへのアクセスを制限または提供することができます。

- ユーザートンネルは、ユーザーの要件に従って MFA 用に設定できます。

- 複数のユーザーが同じマシンを使用することができ、選択的なリソースへのアクセスは、ユーザープロファイルに基づいて提供されます。たとえば、キオスクでは、複数のユーザーが手間をかけずにマシンを使用できます。

- リモートで作業しているユーザーは、ドメイン Controller に接続してパスワードを変更します。

Windows ログオン前のAlwaysONの VPN について

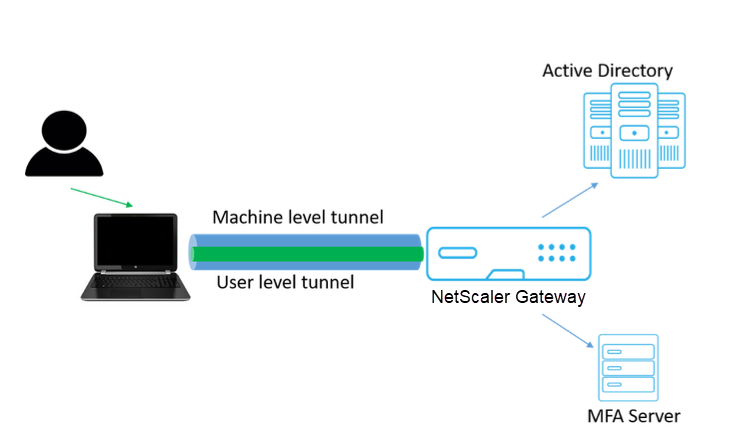

Windows ログオン機能前に AlwaysOn VPN のイベントのフローを次に示します。

- ユーザーがラップトップをオンにすると、デバイス証明書をアイデンティティとして使用してCitrix Gateway に向けてマシンレベルのトンネルが確立されます。

- ユーザーは、AD 資格情報を使用してラップトップにログインします。

- ログイン後、ユーザーは MFA に挑戦されます。

- 認証に成功すると、マシンレベルのトンネルがユーザレベルのトンネルに置き換えられます。

- ユーザがログアウトすると、ユーザレベルのトンネルはマシンレベルのトンネルに置き換えられます。

GUI を使用して Windows ログオン前にAlwaysONの VPN を構成する

前提要件

- Citrix Gateway およびVPNプラグインは、バージョン13.0.41.20以降である必要があります。

- Citrix ADCアドバンストエディション以降は、ソリューションが動作するために必要とされます.

- この機能を構成するには、高度なポリシーを使用します。

構成には、次の大まかな手順が含まれます。

- 認証プロファイルの作成

- 認証仮想サーバーを作成する

- 認証ポリシーの作成

- 認証プロファイルにポリシーをバインドする

GUI を使用して機能を設定するには

クライアント証明書ベースの認証

- [ 構成 ]タブで、 [Citrix Gateway]>[仮想サーバー] に移動します。

- [Citrix Gateway 仮想サーバー]ページで、既存の仮想サーバーを選択し、[ 編集]をクリックします。

- [VPN 仮想サーバー] ページで、[編集] アイコンをクリックします。

-

[ デバイス証明書の CA ] セクションの横にある [ 追加 ] をクリックし、[ OK ] をクリックします。

注: [ デバイス証明書を有効にする ] チェックボックスは選択しないでください。

-

CA 証明書を仮想サーバーにバインドするには、[証明書] セクションの [CA 証明書] をクリックします。[SSL 仮想サーバー CA 証明書のバインド] ページの [バインドの追加] をクリックします。

-

[クリックして必要な証明書を選択する] というテキストをクリックします。

-

必要な CA 証明書を選択します。

-

[バインド] をクリックします。

- [VPN 仮想サーバー] ページの [認証プロファイル] セクションで、[ 追加] をクリックします。

- [認証プロファイルの作成] ページで、認証プロファイルの名前を入力し、[ 追加] をクリックします。

- [認証仮想サーバー] ページで、認証仮想サーバーの名前を入力し、[IP アドレスの種類] として [ アドレス不可能] を選択し、 [ OK ] をクリックします。

- [高度な認証ポリシー] で、[認証ポリシー] をクリックします。

- [ポリシーのバインド] ページで、[ ポリシーの選択 ] の横にある [ 追加 ] をクリックします。

- [認証ポリシーの作成] ページで、

- 事前認証ポリシーの名前を入力します。

- [アクションタイプ] リストから [EPA] を選択します。

- [アクション] の横にある [追加] をクリックします。

- [認証 EPA アクションの作成] ページで、

- 作成するEPAアクションの名前を入力します。

- 「式」フィールドに「sys.client_expr」(「デバイス証明書0_0」) と入力します。

- [作成] をクリックします。

- [認証ポリシーの作成] ページで、

- 認証ポリシーの名前を入力します。

- [ 式 ] フィールドに is_aoservice と入力します。

- [作成] をクリックします。

-

[ポリシーバインディング] ページで、[ 優先度 ] に 100 と入力し、[ バインド ] をクリックします。

注: マシンレベルのトンネル設定はこれで完了です。Windows ログオン後にユーザーレベルのトンネルを使用しない場合は、手順 18 ~ 25 をスキップして、クライアント側の構成を続行できます。

Windows ログオン後にマシンレベルのトンネルをユーザーレベルのトンネルに置き換えるには、以下の設定を続行します。

-

手順 17 でバインドされたポリシーの [終了 ] ではなく [次の式へ移動 ] を変更します。

- [認証仮想サーバー] ページで、[認証ポリシー] をクリックします。

- [認証ポリシー] ページで、[ バインドの追加 ] タブをクリックします。

- [ポリシーのバインド] ページで、[ ポリシーの選択 ] の横にある [ 追加 ] をクリックします。

- [認証ポリシーの作成] ページで、

- 作成する「認証なし」ポリシーの名前を入力します。

- アクションタイプを No_AUTHNとして選択します。

- [ 式 ] フィールドに is_aoservice. in と入力します。

-

[作成] をクリックします。

注: 式 is_aoservice.in tは、Citrix Gateway バージョン13.0ビルド41.20以降から有効です。

- [ポリシーのバインディング] ページで、[ 優先度 ] に 110 と入力し、[次の 要素の選択 ] の横にある [ 追加 ] をクリックします。

- [認証ポリシーのラベル] ページで、LDAP 認証ポリシーを作成します。LDAP 認証ポリシーを作成するには、次の記事を参照してください。詳細については、構成ユーティリティを使用して LDAP 認証を構成するにはを参照してください。

- [ポリシーの バインド ] ページで [バインド] をクリックします。

クライアント側の構成

AlwaysOn、locationDetection、およびサフィックスリストのレジストリはオプションであり、ロケーション検出機能が必要な場合にのみ必要です。

| レジストリキー | レジストリの種類 | 値と説明 |

|---|---|---|

| AlwaysOnService | REG_DWORD | 1 => ユーザーペルソナなしでAlwaysOnサービスを有効にする; 2 => ユーザーペルソナでAlwaysOnサービスを有効にする |

| 常にURLに付いています | REG SZ | 接続先のCitrix Gateway 仮想サーバーユーザーのURLです。例: https://xyz.companyDomain.com

|

| AlwaysOn | REG_DWORD | 1 => VPN障害時にネットワークアクセスを許可する; 2=> VPN障害時にネットワークアクセスをブロックする |

| locationDetection | REG_DWORD | 1 => 位置検出を有効にするには、0 => 位置検出を無効にするには |

| suffixList | REG SZ | イントラネットドメインのカンマ区切りリスト。位置検出が有効な場合に使用されます。 |

これらのレジストリエントリの詳細については、「AlwaysOn」を参照してください。

クラシックポリシーを使用して Windows ログオンの前に AlwaysOn VPN を構成するには、「クラシックポリシーを使用して Windows ログオン前に常時 VPN を構成する」を参照してください。