Habilitar el inicio de sesión único para la autenticación básica, resumen y NTLM

A partir de la versión 13.0 de la versión 64.35 de la función NetScaler y versiones posteriores, los siguientes tipos de SSO están inhabilitados en todo el mundo.

- Autenticación

- Autenticación de acceso directo

- NTLM sin negociar clave NTLM2 o signo de negociación

La configuración de inicio de sesión único (SSO) en NetScaler y NetScaler Gateway se puede habilitar a nivel global y también por nivel de tráfico. De forma predeterminada, la configuración del SSO está DESACTIVADA y un administrador puede habilitar el SSO por tráfico o de forma global. Desde el punto de vista de la seguridad, Citrix recomienda a los administradores que desactiven el SSO de forma global y lo habiliten por tráfico. Esta mejora tiene por objeto hacer que la configuración de SSO sea más segura mediante la inhabilitación de cierto tipo de métodos de SSO globalmente.

La configuración de SSO de StoreFront solo se ve afectada (inhabilitada) en la versión 13.0 de la versión 64.35. La configuración no se verá afectada en las futuras compilaciones de la versión 13.0.

Tipos de SSO no afectados

Esta mejora no afecta a los siguientes tipos de SSO.

- Autenticación Kerberos

- Autenticación SAML

- Autenticación basada

- Autenticación de portadores de OAuth

- NTLM con clave NTLM2 de negociación o signo de negociación

Configuraciones de SSO afectadas

A continuación se muestran las configuraciones de SSO afectadas (inhabilitadas).

Configuraciones globales

set tmsessionparam -SSO ON

set vpnparameter -SSO ON

add tmsessionaction tm_act -SSO ON

add vpn sessionaction tm_act -SSO ON

Puede activar o inhabilitar SSO y no puede modificar tipos de SSO individuales.

Medidas de seguridad que deben aplicarse

Como parte de las medidas de seguridad, los tipos de SSO sensibles a la seguridad están inhabilitados en la configuración global, pero solo se permiten mediante una configuración de acciones de tráfico. Por lo tanto, si un servidor de fondo espera Basic, Digest o NTLM sin Negotiate NTLM2 Key o Negotiate Sign, el administrador solo puede permitir el inicio de sesión único mediante la siguiente configuración.

Acción de tráfico

add vpn trafficaction tf_act http -SSO ON

add tm trafficaction tf_act -SSO ON

Directiva de tráfico

add tm trafficpolicy <name> <rule> tf_act

add vpn trafficpolicy <name> <rule> tf-act

El administrador debe tener configurada una regla adecuada para la directiva de tráfico para asegurarse de que el SSO esté habilitado solo para un servidor de fondo de confianza.

AAA-TM

Escenarios basados en la configuración global:

set tmsessionparam -SSO ON

Solución temporal:

add tm trafficaction tf_act -SSO ON

add tm trafficpolicy tf_pol true tf_act

Vincule la siguiente directiva de tráfico a todos los servidores virtuales de LB en los que se espera el inicio de sesión único:

bind lb vserver <LB VS Name> -policy tf_pol -priority 65345

Casos basados en la configuración de directiva de sesión:

add tmsessionaction tm_act -SSO ON

add tmsession policy <name> <rule> tm_act

add tm trafficaction tf_act -SSO ON

add tm trafficpolicy tf_pol <same rule as session Policy> tf_act

Puntos a destacar:

- El usuario o grupo AAA de NetScaler de la directiva de sesión anterior debe sustituirse por una directiva de tráfico.

- Vincule la siguiente directiva a los servidores virtuales de equilibrio de carga de la directiva de sesión anterior,

bind lb vserver [LB VS Name] -policy tf_pol -priority 65345 - Si se configura una directiva de tráfico con otra prioridad, el comando anterior no funciona correctamente.

La siguiente sección trata de los casos basados en conflictos con varias directivas de tráfico asociadas a un tráfico:

Para un tráfico de TM en particular, solo se aplica una directiva de tráfico de TM. Debido a la configuración global de los cambios en las funciones de SSO, es posible que no se aplique una directiva de tráfico de TM adicional con baja prioridad si ya se aplica una directiva de tráfico de TM con alta prioridad (que no tenga la configuración de SSO requerida). En la siguiente sección se describe el método para garantizar que se gestionen estos casos.

Tenga en cuenta que las siguientes tres directivas de tráfico con mayor prioridad se aplican al servidor virtual de equilibrio de carga (LB):

add tm trafficaction tf_act1 <Addition config>

add tm trafficaction tf_act2 <Addition config>

add tm trafficaction tf_act3 <Addition config>

add tm trafficpolicy tf_pol1 <rule1> tf_act1

add tm trafficpolicy tf_pol2 <rule2> tf_act2

add tm trafficpolicy tf_pol3 <rule3> tf_act3

bind lb vserver <LB VS Name> -policy tf_pol1 -priority 100

bind lb vserver <LB VS Name> -policy tf_pol2 -priority 200

bind lb vserver <LB VS Name> -policy tf_pol3 -priority 300

Método propenso a errores: para resolver la configuración de SSO global, agregue la siguiente configuración:

add tm trafficaction tf_act_default -SSO ON

add tm trafficpolicy tf_pol_default true tf_act_default

bind lb vserver <LB VS Name> -policy tf_pol_default -priority 65345

Nota: La modificación anterior puede interrumpir el SSO para el tráfico <tf_pol1/tf_pol2/tf_pol3> que afecta a este tráfico, directiva de tráfico

Método correcto: para mitigar esto, la propiedad SSO debe aplicarse individualmente para cada una de las acciones de tráfico correspondientes:

Por ejemplo, en el caso anterior, para que se produzca un SSO para el tráfico que llega a tf_pol1/tf_pol3, se debe aplicar la siguiente configuración junto con

add tm trafficaction tf_act1 <Addition config> -SSO ON

add tm trafficaction tf_act3 <Addition config> -SSO ON

Casos de NetScaler Gateway

Escenarios basados en la configuración global:

set vpnparameter -SSO ON

Solución temporal:

add vpn trafficaction vpn_tf_act http -SSO ON

add vpn trafficpolicy vpn_tf_pol true vpn_tf_act

Enlazar la siguiente directiva de tráfico a todos los servidores virtuales VPN donde se espera el SSO:

bind vpn vserver vpn_vs -policy vpn_tf_pol -priority 65345

Casos basados en la configuración de directiva de sesión:

add vpn sessionaction vpn_sess_act -SSO ON

add vpnsession policy <name> <rule> vpn_sess_act

Puntos a tener en cuenta:

-

El usuario o grupo AAA de NetScaler de la directiva de sesión anterior debe sustituirse por una directiva de tráfico.

-

Vincule la siguiente directiva a los servidores virtuales de la LB para la directiva de sesión anterior,

bind lb virtual server [LB VS Name] -policy tf_pol -priority 65345. -

Si se configura una directiva de tráfico con otra prioridad, el comando anterior no funciona correctamente. La siguiente sección trata de los casos basados en conflictos con varias directivas de tráfico asociadas al tráfico.

Escenarios funcionales basados en conflictos con varias directivas de tráfico asociadas a un tráfico:

Para un tráfico de NetScaler Gateway en particular, solo se aplica una directiva de tráfico de VPN. Debido a la configuración global de los cambios en las funciones de SSO, es posible que no se aplique una directiva de tráfico de VPN adicional con baja prioridad si hay otras directivas de tráfico de VPN de alta prioridad que no tienen una configuración de SSO requerida.

En la siguiente sección se describe el método para garantizar que se gestionen estos casos:

Tenga en cuenta que hay tres directivas de tráfico con mayor prioridad que se aplican a un servidor virtual VPN:

add vpn trafficaction tf_act1 <Addition config>

add vpn trafficaction tf_act2 <Addition config>

add vpn trafficaction tf_act3 <Addition config>

add vpn trafficpolicy tf_pol1 <rule1> tf_act1

add vpn trafficpolicy tf_pol2 <rule2> tf_act2

add vpn trafficpolicy tf_pol3 <rule3> tf_act3

bind vpn vserver <VPN VS Name> -policy tf_pol1 -priority 100

bind vpn vserver <VPN VS Name> -policy tf_pol2 -priority 200

bind vpn vserver <VPN VS Name> -policy tf_pol3 -priority 300

Método propenso a errores: para resolver la configuración de SSO global, agregue la siguiente configuración:

add vpn trafficaction tf_act_default -SSO ON

add vpn trafficpolicy tf_pol_default true tf_act_default

bind vpn vserver <VPN VS Name> -policy tf_pol_default -priority 65345

Nota: La modificación anterior puede interrumpir el SSO para el tráfico que afecta <tf_pol1/tf_pol2/tf_pol3> como para este tráfico, directiva de tráfico

Método correcto: Para mitigar esto, la propiedad SSO debe aplicarse individualmente para cada una de las acciones de tráfico correspondientes.

Por ejemplo, en el caso anterior, para que se produzca un SSO para el tráfico que llega a tf_pol1/tf_pol3, se debe aplicar la siguiente configuración junto con

add vpn trafficaction tf_act1 [Additional config] -SSO ON

add vpn trafficaction tf_act3 [Additional config] -SSO ON

Configurar el inicio de inicio de usuario mediante GUI

-

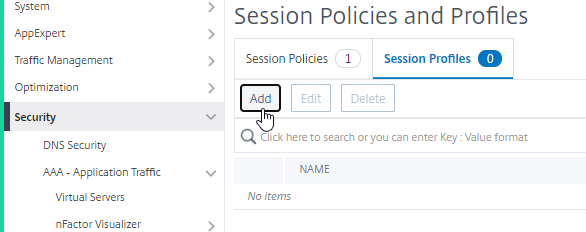

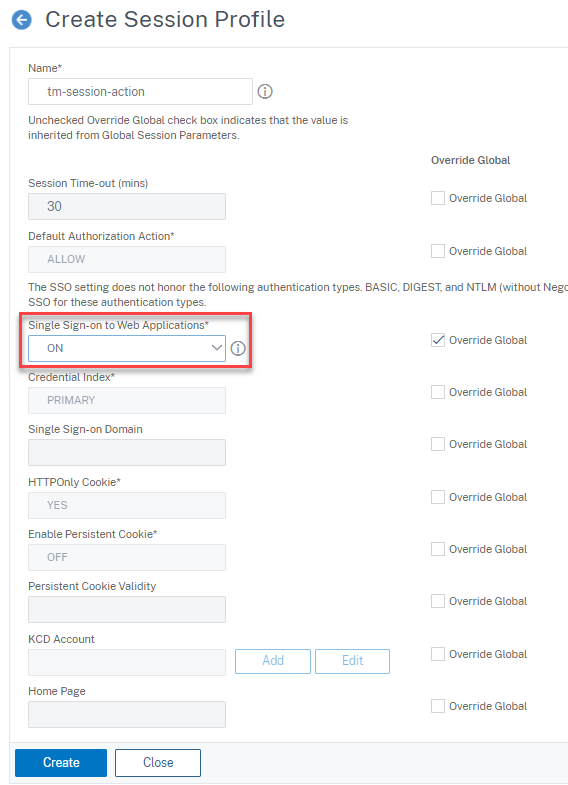

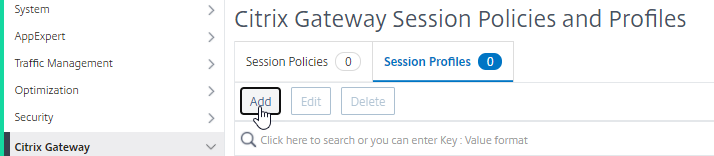

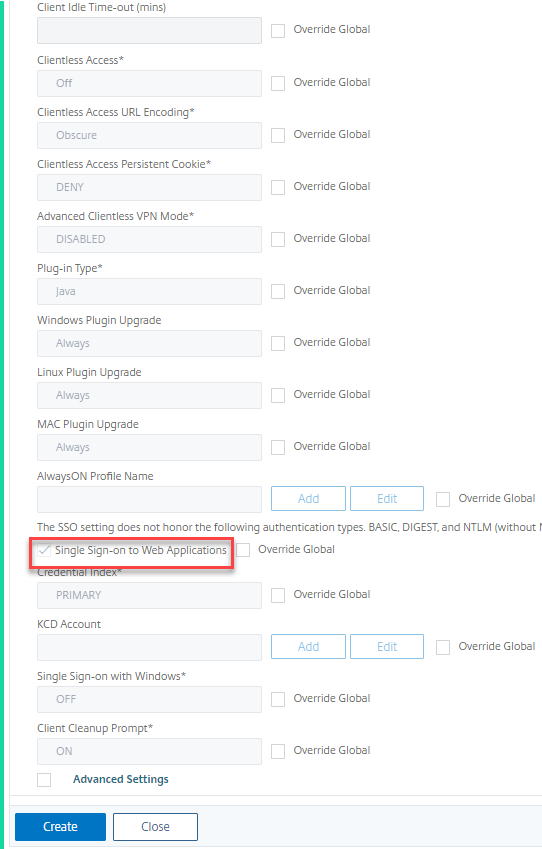

Vaya a Seguridad > AAA — Tráfico de aplicaciones > Directivas > Sesión, seleccione la ficha Perfiles de sesión y haga clic en Agregar.

-

Introduzca un nombre para el perfil de sesión, haga clic en la casilla de verificaciónAnular globalsituada junto al campo Inicio desesión único en aplicaciones weby haga clic en Crear.

-

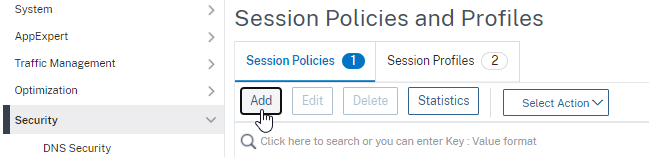

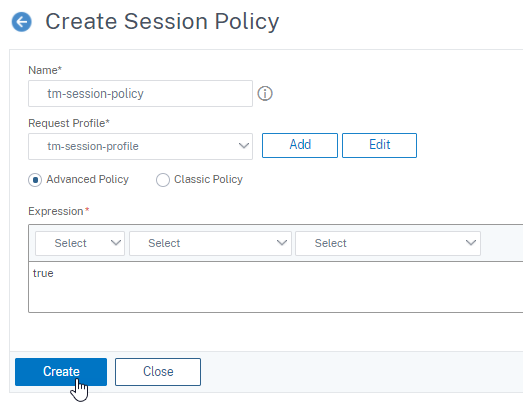

Vaya a Seguridad > AAA — Tráfico de aplicaciones > Directivas > Sesión, seleccione la ficha Directivas de sesión y haga clic en Agregar.

-

Introduzca un nombre para la directiva de sesión, escriba “Verdadero” en el campo Expresión y haga clic en Crear.

-

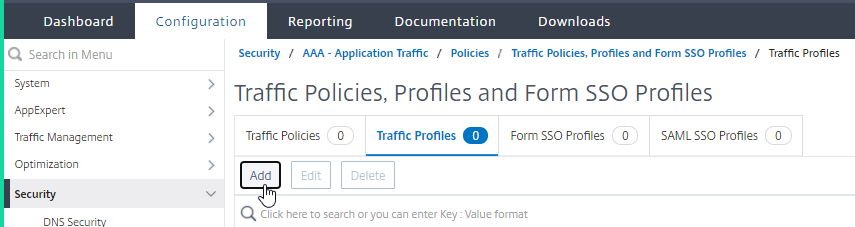

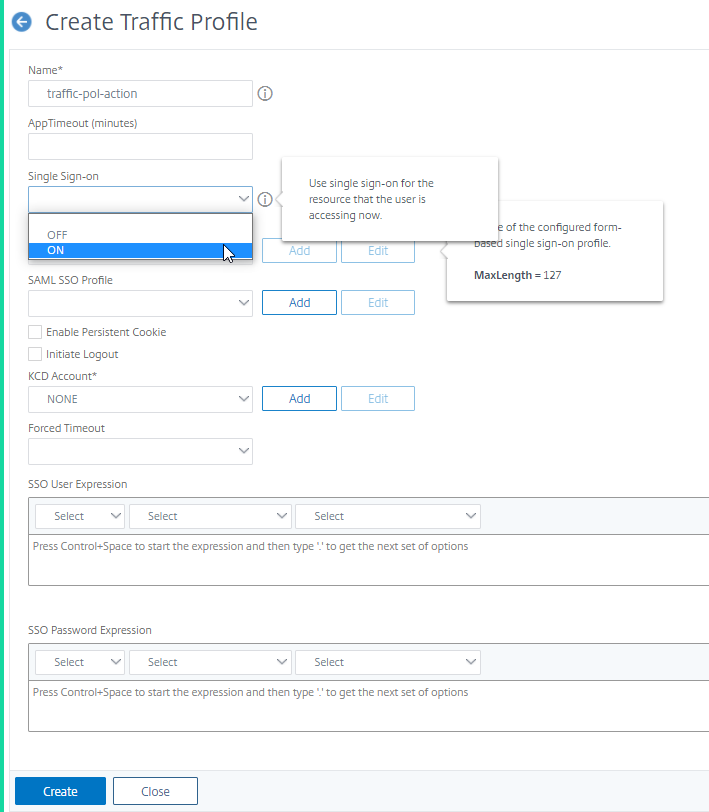

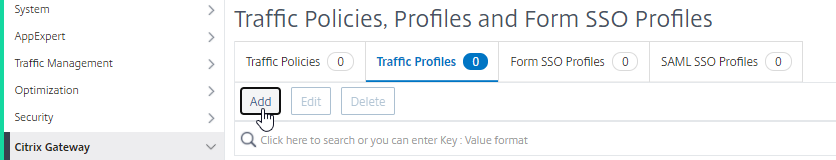

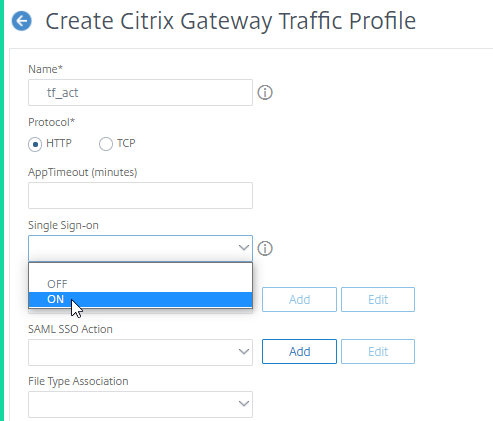

Vaya a Seguridad > AAA — Tráfico de aplicaciones > Directivas > Tráfico, seleccione la ficha Perfiles de tráfico y haga clic en Agregar.

-

Introduzca un nombre para el perfil de tráfico, seleccione ACTIVADOenel menú desplegable deinicio de sesión únicoy haga clic en Crear.

-

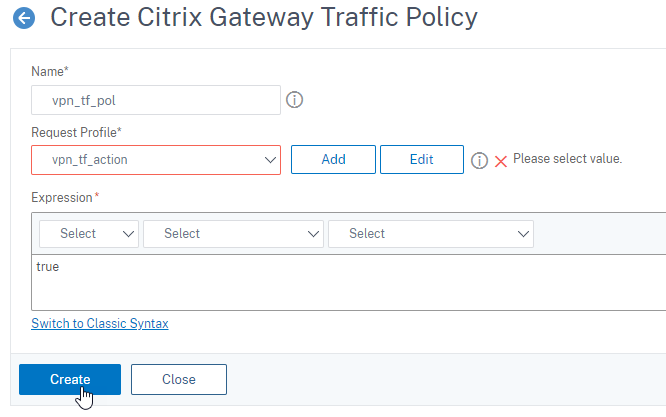

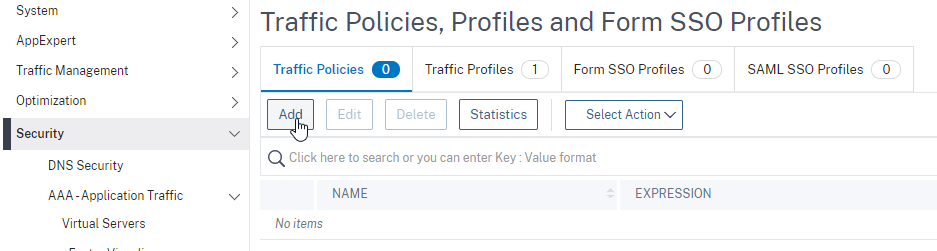

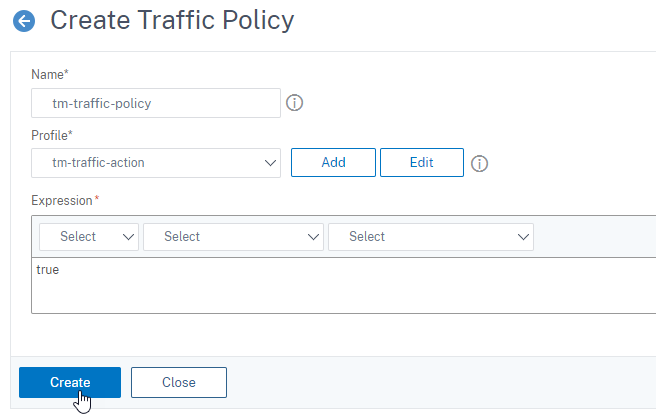

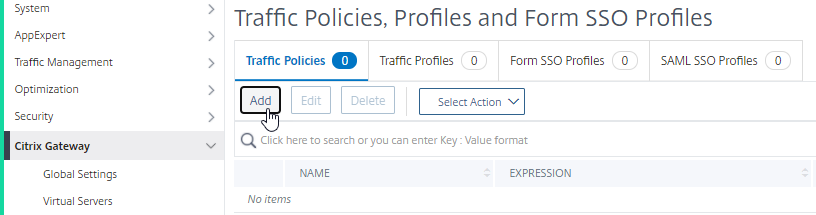

Vaya aSeguridad > AAA — Tráfico de aplicaciones > Directivas > Tráfico, seleccione la fichaDirectivas de tráficoy haga clic en Agregar.

-

Introduzca un nombre para la directiva de tráfico, escriba “Verdadero” en el campo Expresión y haga clic en Crear.

-

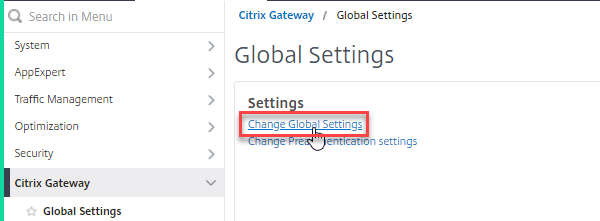

Vaya a NetScaler Gateway > Configuración globaly haga clic en Cambiar configuración global.

-

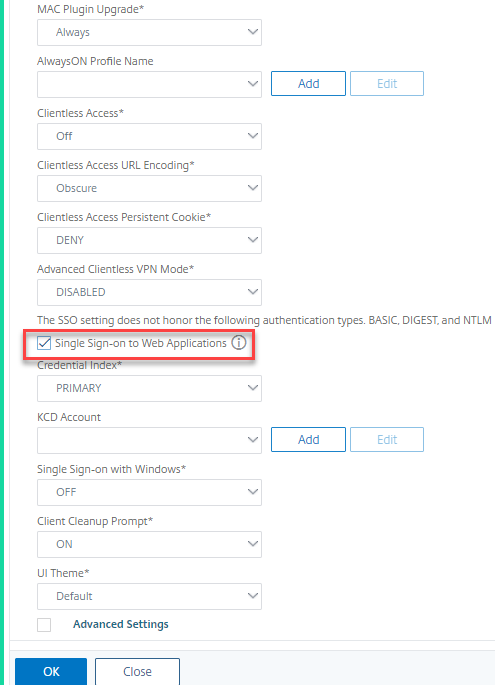

en la página de configuración de Global NetScaler Gateway, seleccione la ficha Experiencia del cliente y marque el campo Inicio de sesión único en aplicaciones web .

-

Vaya aNetScaler Gateway > Directivas > Sesión, seleccione la ficha Perfiles de sesión**y haga clic en Agregar.**

-

En la página Crear perfil de sesión de NetScaler Gateway, seleccione la ficha Experiencia del cliente y marque el campo Inicio de sesión único en aplicaciones web .

-

Vaya aNetScaler Gateway > Directivas > Tráfico, seleccione la fichaPerfiles de tráficoy haga clic en Agregar.

-

Introduzca un nombre para el perfil de tráfico, seleccione ACTIVADOenel menú desplegable deinicio de sesión únicoy haga clic en Crear.

-

Vaya aNetScaler Gateway > Directivas > Tráfico, seleccione la ficha Directivas de tráfico**y haga clic en Agregar.**

-

En la páginaCrear directiva de tráfico de NetScaler Gateway, introduzca el nombre de la directiva de tráfico, escriba “Verdadero” en el campoExpresióny haga clic en Crear.