Reglas de relajación y denegación para gestionar ataques de inyección HTML SQL

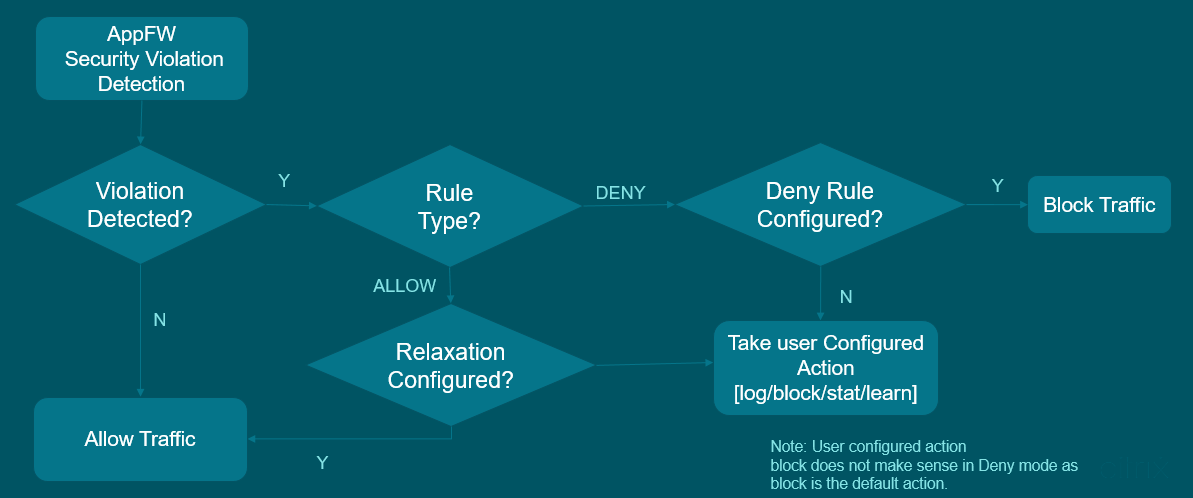

Cuando hay tráfico entrante, la lógica de detección de infracciones comprueba si hay infracciones de tráfico. Si no se detectan ataques de inyección HTML SQL, se permite que el tráfico pase. Pero si se detecta una infracción, las reglas de relajación (permitir) y denegar definen cómo manejar las infracciones. Si la comprobación de seguridad está configurada en modo permitido (modo predeterminado), la infracción detectada se bloquea a menos que el usuario haya configurado explícitamente una regla de relajación o permiso.

Además del modo de permiso, la comprobación de seguridad también se puede configurar en modo deny y utilizar reglas de denegación para gestionar las infracciones. Si la comprobación de seguridad está configurada en este modo, las infracciones detectadas se bloquean si un usuario ha configurado explícitamente una regla de denegación. Si no hay reglas de denegación configuradas, se aplica la acción configurada por el usuario.

Nota:

De forma predeterminada, la URL es una expresión regular.

En la siguiente ilustración se explica cómo permitir y denegar los modos de trabajo de operación:

- Cuando se detecta una infracción, las reglas de relajación (permitir) y denegar definen cómo manejar las infracciones.

- Si la comprobación de seguridad está configurada en modo deny (si se configura en modo de permiso, vaya al paso 5), la infracción se bloquea a menos que haya configurado explícitamente una regla de denegación.

- Si la infracción coincide con una regla de denegación, el dispositivo bloquea el tráfico.

- Si la infracción de tráfico no coincide con una regla, el dispositivo aplica una acción definida por el usuario (bloquear, restablecer o soltar).

- Si la comprobación de seguridad está configurada en modo de permiso, el módulo Web App Firewall comprueba si hay alguna regla de permiso configurada.

- Si la infracción coincide con una regla de permiso, el dispositivo permite que el tráfico se omite de lo contrario, se bloquea.

Configure el modo de relajación y cumplimiento del registro de seguridad mediante la CLI

En el símbolo del sistema, escriba:

set appfw profile <name> –SQLInjectionAction [block stats learn] – SQLInjectionRuleType [ALLOW DENY]

<!--NeedCopy-->

Ejemplo:

set appfw profile prof1 sqlInjectionAction block -sqlInjectionRuleType ALLOW DENY

Configure el modo de relajación y cumplimiento del registro de seguridad mediante la GUI

- Vaya aSeguridad > Perfiles y Firewall de la Web App de NetScaler.

- En la página Perfiles, seleccione un perfil y haga clic en Modificar.

- En la página del perfil de NetScaler Web App Firewall, vaya a la sección Configuración avanzada y haga clic en Comprobaciones de seguridad.

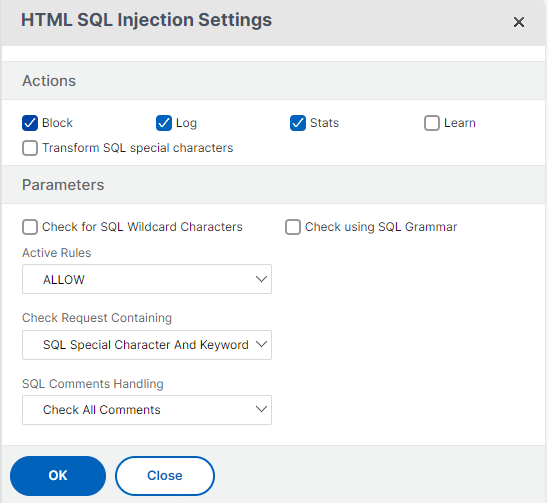

- En la sección Comprobaciones de seguridad, seleccione Configuración de inyección HTML SQL y haga clic en Configuración de acciones.

- En la página de configuración de inyección de comandos HTML, seleccione las acciones que se van a realizar como parte de la comprobación de seguridad de la inyección de comandos HTML y actualice los parámetros.

- Haga clic en Aceptar.

Vincule las reglas de relajación y aplicación al perfil de firewall de aplicaciones web mediante CLI

En el símbolo del sistema, escriba:

bind appfw profile <name> -SQLInjection <string> <formActionURL>

<!--NeedCopy-->

Ejemplo:

bind appfw profile p1 -SQLInjection field_f1 "/login.php" –RuleType ALLOW

bind appfw profile p2 -SQLInjection field_f1 "/login.php" –RuleType ALLOW

Vincule las reglas de relajación y aplicación al perfil de firewall de aplicaciones web mediante la GUI

- Vaya aSeguridad > Perfiles y Firewall de la Web App de NetScaler.

- En la página Perfiles, seleccione un perfil y haga clic en Modificar.

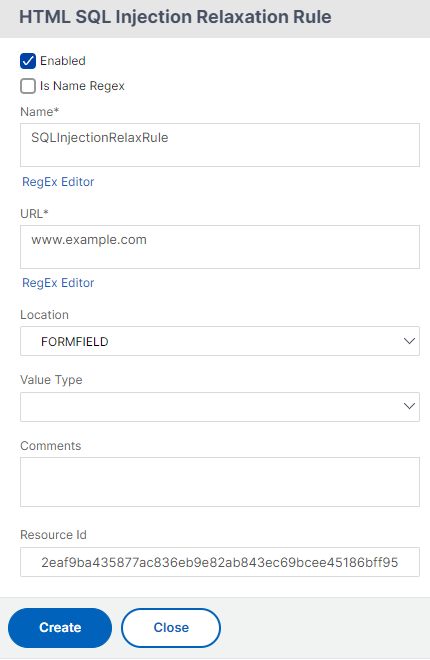

- En la página de perfil delWeb App Firewall de NetScaler, vayaa la sección Configuración avanzaday haga clic en Reglas de relajación.

- En la sección Regla de relajación, seleccione Configuración de inyección HTML SQL y haga clic en Editar.

- En la página Reglas de relajación de inyección HTML SQL, haga clic en Agregar.

- Especifique los detalles necesarios.

- Haga clic en Crear.

En este artículo

- Configure el modo de relajación y cumplimiento del registro de seguridad mediante la CLI

- Configure el modo de relajación y cumplimiento del registro de seguridad mediante la GUI

- Vincule las reglas de relajación y aplicación al perfil de firewall de aplicaciones web mediante CLI

- Vincule las reglas de relajación y aplicación al perfil de firewall de aplicaciones web mediante la GUI