-

-

Comprobaciones de protección URL

-

Denegar comprobación de URL

-

Comprobaciones de protección XML

-

Caso de uso: Vincular la directiva de Web App Firewall a un servidor virtual VPN

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Comprobación de URL de denegación

La comprobación de URL de denegación examina y bloquea las conexiones a las URL a las que suelen acceder los piratas informáticos y el código malicioso. Esta comprobación contiene una lista de URL que son objetivos comunes de piratas informáticos o código malicioso y que rara vez o nunca aparecen en solicitudes legítimas. También puede agregar URL o patrones de URL a la lista. La comprobación de URL de denegación evita los ataques contra varios puntos débiles de seguridad que se sabe que existen en el software del servidor web o en muchos sitios web.

La comprobación de URL de denegación tiene prioridad sobre la comprobación de URL de inicio y, por lo tanto, rechaza los intentos de conexión malintencionados incluso cuando una relajación de la URL de inicio normalmente permitiría continuar con una solicitud.

En el cuadro de diálogo Modificar comprobación de URL de denegación, en la ficha General, puede habilitar o inhabilitar las acciones Bloquear, Registrar y Estadísticas.

Si usa la interfaz de línea de comandos, puede introducir el siguiente comando para configurar la comprobación de URL de denegación:

set appfw profile <name> -denyURLAction [**block**] [**log**] [**stats**] [**none**]

<!--NeedCopy-->

Puede crear y configurar sus propias URL de denegación solo en la GUI de NetScaler.

- Vaya a Seguridad > NetScaler Web App Firewall> Perfiles.

- Seleccione el perfil al que quiera agregar una URL de denegación y haga clic en Modificar.

- En la página de perfil de NetScaler Web App Firewall, seleccione Reglas de relajación en la sección Configuración avanzada.

- Seleccione URL de denegación y haga clic en Modificar.

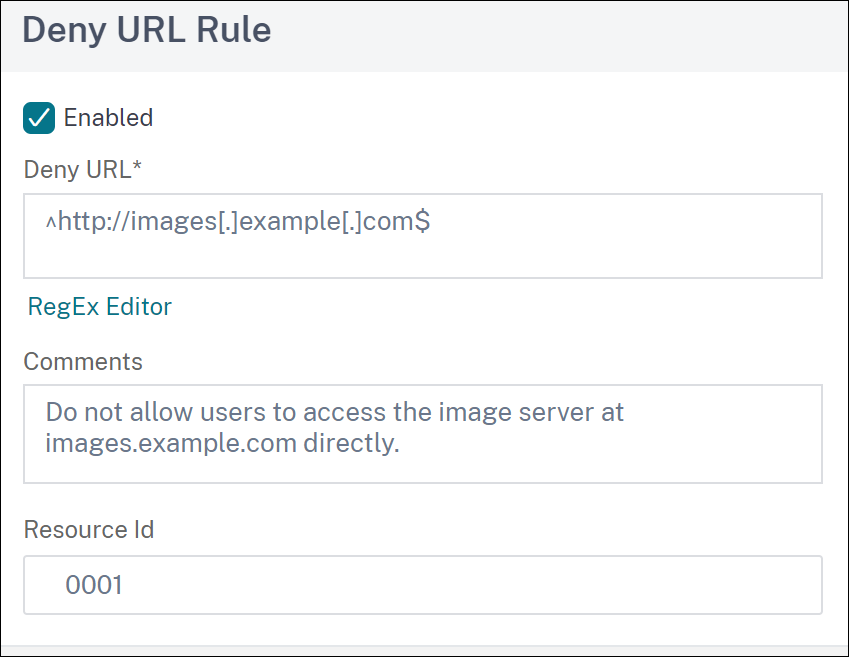

- En la página Reglas de URL de denegación, haga clic en Agregar.

-

Especifique los siguientes detalles y haga clic en Crear.

- URL de denegación: Expresión regular para definir una URL de denegación.

- Comentarios: Descripción de la expresión.

- ID de recurso: Identificador único para identificar la regla de URL de denegación.

- Haga clic en Cerrar.

- En la página de perfil de NetScaler Web App Firewall, haga clic en Listo.

He aquí ejemplos de expresiones de URL de denegación:

-

No permita que los usuarios accedan directamente al servidor de imágenes de images.example.com:

^http://images[.]example[.]com$ <!--NeedCopy--> -

No permita que los usuarios accedan directamente a los scripts CGI (.cgi) o PERL (.pl):

^http://www[.]example[.]com/([0-9A-Za-z][0-9A-Za-z_-]*/)* [0-9A-Za-z][0-9A-Za-z_.-]*[.](cgi|pl)$ <!--NeedCopy--> -

Esta es la misma URL de denegación, modificada para admitir caracteres que no sean ASCII:

^http://www[.]example[.]com/(([0-9A-Za-z]|x[0-9A-Fa-f][0-9A-Fa-f]) ([0-9A-Za-z_-]|x[0-9A-Fa-f][0-9A-Fa-f])*/)*([0-9A-Za-z]|x[0-9A-Fa-f][0-9A-Fa-f]) ([0-9A-Za-z_-]|x[0-9A-Fa-f][0-9A-Fa-f])*[.](cgi|pl)$ <!--NeedCopy-->

Precaución:

Las expresiones regulares son potentes. Especialmente si no está familiarizado con las expresiones regulares en formato PCRE, compruebe las expresiones regulares que escriba. Asegúrese de que definan exactamente la URL o el patrón que quiere bloquear, y nada más. El uso descuidado de los caracteres comodín, y especialmente de la combinación de metacaracteres/comodín con punto y asterisco (.*), puede tener resultados no deseados, como bloquear el acceso a contenido web que no pretendía bloquear.

Compartir

Compartir

En este artículo

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.