Compatibilidad con OTP nativa para la autenticación

Citrix Gateway admite contraseñas de uso único (OTP) sin tener que utilizar un servidor de terceros. La contraseña de una sola vez es una opción altamente segura para autenticar servidores seguros ya que el número o el código de acceso generado es aleatorio. Anteriormente, las OTP son ofrecidas por empresas especializadas, como RSA con dispositivos específicos que generan números aleatorios. Este sistema debe estar en constante comunicación con el cliente para generar un número esperado por el servidor.

Además de reducir los gastos de capital y operativos, esta función mejora el control del administrador al mantener toda la configuración en el dispositivo Citrix ADC.

Nota

Dado que ya no se necesitan servidores de terceros, el administrador de Citrix ADC tiene que configurar una interfaz para administrar y validar los dispositivos de usuario.

El usuario debe estar registrado en un servidor virtual de Citrix Gateway para utilizar la solución OTP. El registro solo se requiere una vez por dispositivo único y puede restringirse a ciertos entornos. La configuración y validación de un usuario registrado es similar a la configuración de una directiva de autenticación adicional.

Ventajas de contar con soporte de OTP nativo

- Reduce el coste operativo al eliminar la necesidad de tener una infraestructura adicional en un servidor de autenticación además de Active Directory.

- Consolida la configuración solo en el dispositivo Citrix ADC, lo que ofrece un gran control a los administradores.

- Elimina la dependencia del cliente de un servidor de autenticación adicional para generar un número esperado por los clientes.

Flujo de trabajo OTP nativo

La solución OTP nativa es un proceso doble y el flujo de trabajo se clasifica de la siguiente manera:

- Registro de dispositivo

- Inicio de sesión del usuario final

Importante

Puede omitir el proceso de registro si está utilizando soluciones de terceros o administrando otros dispositivos aparte del dispositivo Citrix ADC. La cadena final que agregue debe estar en el formato especificado por Citrix ADC.

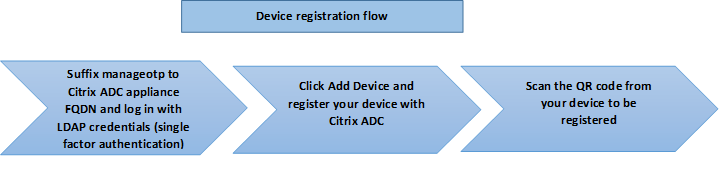

La siguiente figura muestra el flujo de registro del dispositivo para registrar un nuevo dispositivo para recibir OTP.

Nota

El registro del dispositivo se puede hacer mediante cualquier número de factores. El factor único (como se especifica en la figura anterior) se utiliza como ejemplo para explicar el proceso de registro del dispositivo.

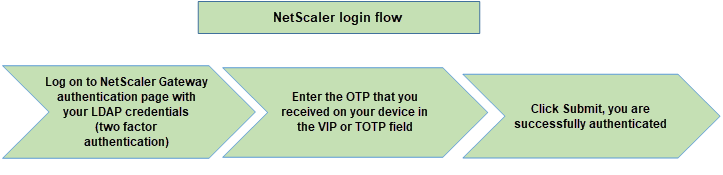

La siguiente figura muestra la verificación de OTP a través del dispositivo registrado.

Requisitos previos

Para utilizar la función OTP nativa, asegúrese de que se cumplen los siguientes requisitos previos.

- La versión de la función Citrix ADC es 12.0, compilación 51.24 y versiones posteriores.

- La licencia de edición avanzada o Premium está instalada en Citrix Gateway.

- Citrix Gateway está configurado con IP de administración y se puede acceder a la consola de administración mediante un explorador y una línea de comandos.

- Citrix ADC está configurado con un servidor virtual de autenticación, autorización y auditoría para autenticar a los usuarios.

- El dispositivo Citrix ADC se configura con Unified Gateway y el perfil de autenticación, autorización y auditoría se asigna al servidor virtual Gateway.

- La solución OTP nativa está restringida al flujo de autenticación nFactor. Se requieren directivas avanzadas para configurar la solución. Para obtener información detallada, consulte el artículo CTX222713.

Asegúrese también de lo siguiente para Active Directory:

- Una longitud mínima de atributo de 256 caracteres.

- El tipo de atributo debe ser ‘DirectoryString’, como UserParameters. Estos atributos pueden contener valores de cadena.

- El tipo de cadena de atributo debe ser Unicode, si el nombre del dispositivo está en caracteres no ingleses.

- El administrador de Citrix ADC LDAP debe tener acceso de escritura al atributo AD seleccionado.

- El dispositivo Citrix ADC y el equipo cliente deben sincronizarse con un servidor de hora de red común.

Configurar OTP nativo mediante la GUI

El registro OTP nativo no es solo una autenticación de factor único. Las siguientes secciones le ayudan a configurar la autenticación de factor único y segundo.

Crear esquema de inicio de sesión para el primer factor

- Vaya a Seguridad AAA > Tráfico de aplicaciones > Esquema de inicio de sesión.

- Vaya a Perfiles y haga clic en Agregar.

- En la página Crear esquema de inicio de sesión de autenticación, escriba lschema_first_factor en el campo Nombre y haga clic en Modificar junto a noschema.

- Haga clic en la carpeta LoginSchema.

- Desplácese hacia abajo para seleccionar SingleAuth.xml y haga clic en Seleccionar.

- Haga clic en Crear.

- Haga clic en Directivas y haga clic en Agregar.

-

En la pantalla Crear directiva de esquema de inicio de sesión de autenticación, introduzca los siguientes valores.

Nombre: lschema_first_factor Perfil: seleccione lschema_first_factor de la lista. Regla: HTTP.REQ.COOKIE.VALUE (“NSC_TASS”).EQ (“manageotp”)

Configurar el servidor virtual de autenticación, autorización y auditoría

- Vaya a Seguridad > AAA: Tráfico de aplicaciones > Servidores virtuales de autenticación. Haga clic aquí para modificar el servidor virtual existente.

- Haga clic en el icono + situado junto a Esquemas de inicio de sesión en Configuración avanzada en el panel derecho.

- Seleccione Sin esquema de inicio de sesión.

- Haga clic en la flecha y seleccione la directiva lschema_first_factor.

- Seleccione la directiva lschema_first_factor y haga clic en Seleccionar.

- Haga clic en Vincular.

- Desplácese hacia arriba y seleccione 1 Directiva de autenticación en Directiva de autenticación avanzada.

- Haga clic con el botón derecho en la directiva nFactor y seleccione Modificar enlace.

- Haga clic en el icono + presente en Seleccionar factor siguiente, cree un factor siguiente y haga clic en Vincular.

-

En la pantalla Crear etiqueta de directiva de autenticación, escriba lo siguiente y haga clic en Continuar:

Nombre: OTP_Manage_Factor

Esquema de iniciode sesión: Lschema_Int

-

En la pantalla Etiqueta de directiva de autenticación, haga clic en el icono + para crear una directiva.

-

En la pantalla Crear directiva de autenticación, escriba lo siguiente:

Nombre. otp_manage_ldap

- Seleccione el tipo de acción mediante la lista Tipo de acción.

- En el campo Acción, haga clic en el icono + para crear una Acción.

-

En la página Crear servidor LDAP de autenticación, seleccione el botón de opción IP del servidor, anule la selección de la casilla de verificación situada junto a Autenticación, introduzca los siguientes valores y seleccione Probar conexión.

Nombre: LDAP_NO_Auth

Dirección IP: 192.168.10.11

DN base: DC = formación, DC = laboratorio

Administrador: Administrator@training.lab

Contraseña: Xxxxx

-

Desplácese hacia abajo hasta la sección Otros ajustes. Utilice el menú desplegable para seleccionar las siguientes opciones.

Atributo de nombre de inicio de sesión del servidor como Nuevo y escriba userprincipalname.

- Utilice el menú desplegable para seleccionar Atributo de nombre de SSO como Nuevo y escriba userprincipalname.

- Introduzca “UserParameters” en el campo OTP Secret y haga clic en Más.

-

Introduzca los siguientes atributos.

Atributo 1 = mail Atributo 2 = ObjectGUID Atributo 3 = ImmutableID

- Haga clic en Aceptar.

- En la página Crear directiva de autenticación, establezca la expresión en true y haga clic en Crear.

- En la página Crear etiqueta de directiva de autenticación, haga clic en Vincular y haga clic en Listo.

- En la página Enlace de directivas, haga clic en Vincular.

- En la página Directiva de autenticación, haga clic en Cerrar y haga clic en Listo.

Nota

El servidor virtual de autenticación debe estar enlazado al tema del portal RFWebUI. Enlazar un certificado de servidor al servidor. La IP del servidor ‘1.2.3.5’ debe tener un FQDN correspondiente, es decir, otpauth.server.com, para su uso posterior.

Crear esquema de inicio de sesión para el segundo factor OTP

- Vaya a Seguridad > Tráfico de aplicaciones AAA-> Servidores virtuales. Seleccione el servidor virtual que quiere modificar.

- Desplácese hacia abajo y seleccione 1 Esquema de inicio de sesión.

- Haga clic en Agregar enlace.

- En la sección Enlace de directivas, haga clic en el icono + para agregar una directiva.

- En la página Crear directiva de esquema de inicio de sesión de autenticación, escriba Nombre como OTP y haga clic en el icono + para crear un perfil.

- En la página Crear esquema de inicio de sesión de autenticación, escriba Nombre como OTP y haga clic en el icono situado junto a noschema.

- Haga clic en la carpeta LoginSchema, seleccione DualAuth.xml y, a continuación, haga clic en Seleccionar.

- Haga clic en Crear.

- En la sección Regla, escriba True. Haga clic en Crear.

- Haga clic en Vincular.

- Observe los dos factores de autenticación. Haga clic en Cerrar y haga clic en Listo.

Configurar la directiva de conmutación de contenido para administrar OTP

Las siguientes configuraciones son necesarias si utiliza Unified Gateway.

-

Vaya a Administración del tráfico > Cambio de contenido > Directivas. Seleccione la directiva de cambio de contenido, haga clic con el botón derecho y seleccione Modificar.

-

Modifique la expresión para evaluar la siguiente instrucción OR y haga clic en Aceptar:

| is_vpn_url |

Configurar OTP nativo mediante la CLI

Debe tener la siguiente información para configurar la página de administración de dispositivos OTP:

- IP asignada al servidor virtual de autenticación

- FQDN correspondiente a la IP asignada

- Certificado de servidor para servidor virtual de autenticación

Nota

OTP nativo es una solución basada en web solamente.

Para configurar la página de registro y administración de dispositivos OTP

Crear servidor virtual de autenticación

> add authentication vserver authvs SSL 1.2.3.5 443

> bind authentication vserver authvs -portaltheme RFWebUI

> bind ssl vserver authvs -certkeyname otpauthcert

Nota

El servidor virtual de autenticación debe estar enlazado al tema del portal RFWebUI. Debe vincular un certificado de servidor al servidor. La IP del servidor ‘1.2.3.5’ debe tener un FQDN correspondiente, es decir, otpauth.server.com, para su uso posterior.

Para crear una acción de inicio de sesión LDAP

add authentication ldapAction <LDAP ACTION NAME> -serverIP <SERVER IP> - serverPort <SERVER PORT> -ldapBase <BASE> -ldapBindDn <AD USER> -ldapBindDnPassword <PASSWO> -ldapLoginName <USER FORMAT>

Ejemplo:

add authentication ldapAction ldap_logon_action -serverIP 1.2.3.4 -serverPort 636 -ldapBase "OU=Users,DC=server,DC=com" -ldapBindDn administrator@ctxnsdev.com -ldapBindDnPassword PASSWORD -ldapLoginName userprincipalname

Para agregar directiva de autenticación para el inicio de sesión LDAP

add authentication Policy auth_pol_ldap_logon -rule true -action ldap_logon_action

Para presentar la interfaz de usuario a través de LoginSchema

Mostrar campo de nombre de usuario y campo de contraseña a los usuarios al iniciar sesión

add authentication loginSchema lschema_single_auth_manage_otp -authenticationSchema "/nsconfig/loginschema/LoginSchema/SingleAuthManageOTP.xml"

Mostrar la página de registro y administración de dispositivos

Citrix recomienda dos formas de mostrar la pantalla de administración y registro del dispositivo: URL o nombre de host.

-

Uso de URL

Cuando la URL contiene ‘/manageotp’

add authentication loginSchemaPolicy lpol_single_auth_manage_otp_by_url -rule "http.req.cookie.value("NSC_TASS").contains("manageotp")" -action lschema_single_auth_manage_otpbind authentication vserver authvs -policy lpol_single_auth_manage_otp_by_url -priority 10 -gotoPriorityExpression END

-

Usar nombre de host

Cuando el nombre de host es ‘alt.server.com’.

add authentication loginSchemaPolicy lpol_single_auth_manage_otp_by_host -rule "http.req.header("host").eq("alt.server.com")" -action lschema_single_auth_manage_otpbind authentication vserver authvs -policy lpol_single_auth_manage_otp_by_host -priority 20 -gotoPriorityExpression END

Para configurar la página de inicio de sesión de usuario mediante la CLI

Debe tener la siguiente información para configurar la página Inicio de sesión de usuario:

- IP para un servidor virtual de equilibrio de carga

- FQDN correspondiente para el servidor virtual de equilibrio de carga

- Certificado de servidor para el servidor virtual de equilibrio de carga

Nota

Reutilice el servidor virtual de autenticación existente (authvs) para la autenticación de dos factores.

Para crear un servidor virtual de equilibrio de carga

> add lb vserver lbvs_https SSL 1.2.3.162 443 -persistenceType NONE -cltTimeout 180 - AuthenticationHost otpauth.server.com -Authentication ON -authnVsName authvs

> bind ssl vserver lbvs_https -certkeyname lbvs_server_cert

El servicio back-end en el equilibrio de carga se representa de la siguiente manera:

> add service iis_backendsso_server_com 1.2.3.210 HTTP 80

> bind lb vserver lbvs_https iis_backendsso_server_com

Para crear una acción de validación de código de acceso OTP

add authentication ldapAction <LDAP ACTION NAME> -serverIP <SERVER IP> -serverPort <SERVER PORT> -ldapBase <BASE> -ldapBindDn <AD USER> -ldapBindDnPassword <PASSWORD> -ldapLoginName <USER FORMAT> -authentication DISABLED -OTPSecret <LDAP ATTRIBUTE>

Ejemplo:

add authentication ldapAction ldap_otp_action -serverIP 1.2.3.4 -serverPort 636 -ldapBase "OU=Users,DC=server,DC=com" -ldapBindDn administrator@ctxnsdev.com -ldapBindDnPassword PASSWORD -ldapLoginName userprincipalname -authentication DISABLED -OTPSecret userParameters

Importante

La diferencia entre el inicio de sesión LDAP y la acción OTP es la necesidad de inhabilitar la autenticación e introducir un nuevo parámetro “OTPSecret”. No se debe utilizar el valor del atributo AD.

Para agregar directiva de autenticación para la validación de código de acceso OTP

> add authentication Policy auth_pol_otp_validation -rule true -action ldap_otp_action

Para presentar la autenticación de dos factores a través de LoginSchema

Agregue la interfaz de usuario para la autenticación de dos factores.

> add authentication loginSchema lscheme_dual_factor -authenticationSchema "/nsconfig/loginschema/LoginSchema/DualAuth.xml"

> add authentication loginSchemaPolicy lpol_dual_factor -rule true -action lscheme_dual_factor

Para crear un factor de validación de código de acceso mediante la etiqueta de directiva

Crear una etiqueta de directiva de flujo OTP para el siguiente factor (el primer factor es el inicio de sesión LDAP)

> add authentication loginSchema lschema_noschema -authenticationSchema noschema

> add authentication policylabel manage_otp_flow_label -loginSchema lschema_noschema`

Para enlazar la directiva OTP a la etiqueta de directiva

bind authentication policylabel manage_otp_flow_label -policyName auth_pol_otp_validation -priority 10 -gotoPriorityExpression NEXT

Para enlazar el flujo de la interfaz de usuario

Enlazar el inicio de sesión LDAP seguido de la validación OTP con el servidor virtual de autenticación.

> bind authentication vserver authvs -policy auth_pol_ldap_logon -priority 10 -nextFactor manage_otp_flow_label -gotoPriorityExpression NEXT

> bind authentication vserver authvs -policy lpol_dual_factor -priority 30 -gotoPriorityExpression END

Registre su dispositivo con Citrix ADC

- Desplácese hasta su Citrix ADC FQDN (primera IP pública), con un sufijo /manageotp. Por ejemplo, https://otpauth.server.com/manageotp Iniciar sesión con credenciales de usuario.

-

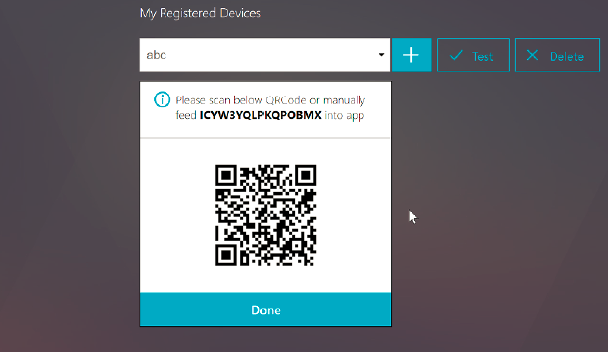

Haga clic en el icono + para agregar un dispositivo.

- Introduzca un nombre de dispositivo y pulse Ir. Aparece un código de barras en la pantalla.

- Haga clic en Iniciar configuración y, a continuación, haga clic en Escanear código de

-

Coloque el cursor sobre la cámara del dispositivo sobre el código QR. Opcionalmente, puede introducir el código de 16 dígitos.

Nota

El código QR mostrado es válido durante 3 minutos.

-

Cuando el escaneo se realiza correctamente, se le presenta un código sensible al tiempo de 6 dígitos que se puede utilizar para iniciar sesión.

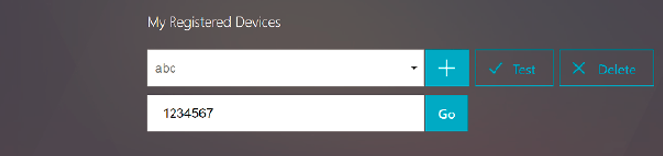

- Para probar, haga clic en Listo en la pantalla QR y, a continuación, haga clic en la marca de verificación verde a la derecha.

- Selecciona tu dispositivo en el menú desplegable e introduce el código de Google Authenticator (debe ser azul, no rojo) y haz clic en Ir.

- Asegúrese de cerrar la sesión mediante el menú desplegable situado en la esquina superior derecha de la página.

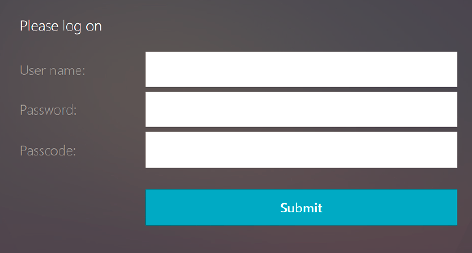

Inicie sesión en Citrix ADC mediante el OTP

- Vaya a la primera URL pública e introduzca su OTP desde Google Authenticator para iniciar sesión.

-

Autenticar en la página de presentación de Citrix ADC.

En este artículo

- Ventajas de contar con soporte de OTP nativo

- Flujo de trabajo OTP nativo

- Requisitos previos

- Configurar OTP nativo mediante la GUI

- Configurar OTP nativo mediante la CLI

- Mostrar la página de registro y administración de dispositivos

- Registre su dispositivo con Citrix ADC

- Inicie sesión en Citrix ADC mediante el OTP