-

Compatibilidad de NetScaler Gateway con los productos Citrix

-

Instalación y configuración del dispositivo NetScaler Gateway

-

Implementación de NetScaler Gateway en una DMZ de doble salto

-

Mantener y supervisar los sistemas NetScaler Gateway

-

-

Configurar los tipos de autenticación global predeterminados

-

Configuración de la autenticación con certificados del cliente

-

Notificación push para OTP

-

Configurar NetScaler Gateway para usar la autenticación RADIUS y LDAP con dispositivos móviles

-

Restringir el acceso a NetScaler Gateway para los miembros de un grupo de Active Directory

-

-

Implementación de NetScaler Gateway en configuraciones de clú

-

Configuración de VPN en un dispositivo NetScaler Gateway

-

Cómo se conectan los usuarios con el plug-in de NetScaler Gateway

-

Configuración completa de VPN en un dispositivo NetScaler Gateway

-

Implementación de complementos de NetScaler Gateway para el acceso de los usuarios

-

Seleccione el plug-in de NetScaler Gateway para los usuarios

-

Integre el plug-in de NetScaler Gateway con la aplicación Citrix Workspace

-

Aplicar el indicador HttpOnly en las cookies de autenticación

-

Compatibilidad con directivas avanzadas para marcadores empresariales

-

-

Configurar el servidor virtual de VPN DTLS mediante el servidor virtual de VPN SSL

-

Integración de NetScaler Gateway con productos Citrix

-

Cómo se conectan los usuarios a las aplicaciones, escritorios y ShareFile

-

Integrar NetScaler Gateway en Citrix Virtual Apps and Desktops

-

Configurar los ajustes del entorno de Citrix Endpoint Management

-

Configurar servidores de equilibrio de carga para Citrix Endpoint Management

-

Configurar el filtrado ActiveSync de Citrix Endpoint Management NetScaler Connector (XNC)

-

Permitir el acceso desde dispositivos móviles con Citrix Mobile Productivity Apps

-

Configurar la autenticación de dominios y tokens de seguridad para Citrix Endpoint Management

-

Configurar certificado de cliente o certificado de cliente y autenticación de dominio

-

-

-

Integración de Microsoft Intune

-

Descripción de la integración de MDM de Intune de NetScaler Gateway

-

Configuración de una aplicación NetScaler Gateway en el portal de Azure

-

Configurar el servidor virtual de NetScaler Gateway para la autenticación de token ADAL de Microsoft

-

Configurar NetScaler Gateway para utilizar micro VPN con Microsoft Endpoint Manager

-

Compatibilidad con proxy PCoIP habilitado para NetScaler Gateway para VMware Horizon View

-

Configuración automática de proxy para proxy saliente compatible con NetScaler Gateway

-

Compatibilidad de configuración para el atributo de cookie SameSite

-

RfWebUI Persona en la configuración de la experiencia de usuario de NetScaler Gateway

-

Optimización del túnel dividido VPN de NetScaler Gateway para Office365

-

Validar el certificado del servidor durante un protocolo de enlace SSL

-

Configuración simplificada de aplicaciones SaaS mediante una plantilla

-

Acceda a los recursos de Citrix Virtual Apps and Desktops con la Interfaz Web

-

Configurar opciones adicionales de la Interfaz Web en NetScaler Gateway

-

Configurar el acceso a aplicaciones y escritorios virtuales en la Interfaz Web

-

Configuración del inicio de sesión único en la Interfaz Web

-

Para configurar el inicio de sesión único en aplicaciones web globalmente

-

Para configurar el inicio de sesión único en aplicaciones web mediante una directiva de sesión

-

Para definir el puerto HTTP para Single Sign-On en aplicaciones web

-

Configuración del inicio de sesión único en la Interfaz Web mediante una tarjeta inteligente

-

Para configurar Single Sign-On para Citrix Virtual Apps y recursos compartidos de archivos

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Notificación push para OTP

Citrix Gateway admite notificaciones push para OTP. Los usuarios no tienen que introducir manualmente el OTP recibido en sus dispositivos registrados para iniciar sesión en Citrix Gateway. Los administradores pueden configurar Citrix Gateway de modo que las notificaciones de inicio de sesión se envíen a los dispositivos registrados de los usuarios mediante servicios de notificación push. Cuando los usuarios reciben la notificación, simplemente deben pulsar Permitir en la notificación para iniciar sesión en Citrix Gateway. Cuando la Gateway recibe confirmación del usuario, identifica el origen de la solicitud y envía la respuesta a esa conexión del explorador.

Si la respuesta de notificación no se recibe dentro del período de tiempo de espera (30 segundos), se redirige a los usuarios a la página de inicio de sesión de Citrix Gateway. A continuación, los usuarios pueden introducir el OTP manualmente o hacer clic en Reenviar notificación para recibir la notificación de nuevo en el dispositivo registrado.

Los administradores pueden realizar la autenticación de notificaciones push como la autenticación predeterminada mediante los esquemas de inicio de sesión creados para la notificación push.

Importante: La función de notificación Push está disponible con una licencia de Citrix ADC Premium Edition.

Ventajas de las notificaciones push

- Las notificaciones push proporcionan un mecanismo de autenticación multifactor más seguro. La autenticación en Citrix Gateway no se realiza correctamente hasta que el usuario apruebe el intento de inicio de sesión.

- La notificación push es fácil de administrar y usar. Los usuarios tienen que descargar e instalar la aplicación móvil Citrix SSO que no requiere asistencia de administrador.

- Los usuarios no tienen que copiar o recordar el código. Simplemente tienen que tocar el dispositivo para autenticarse.

- Los usuarios pueden registrar varios dispositivos.

Cómo funcionan las notificaciones push

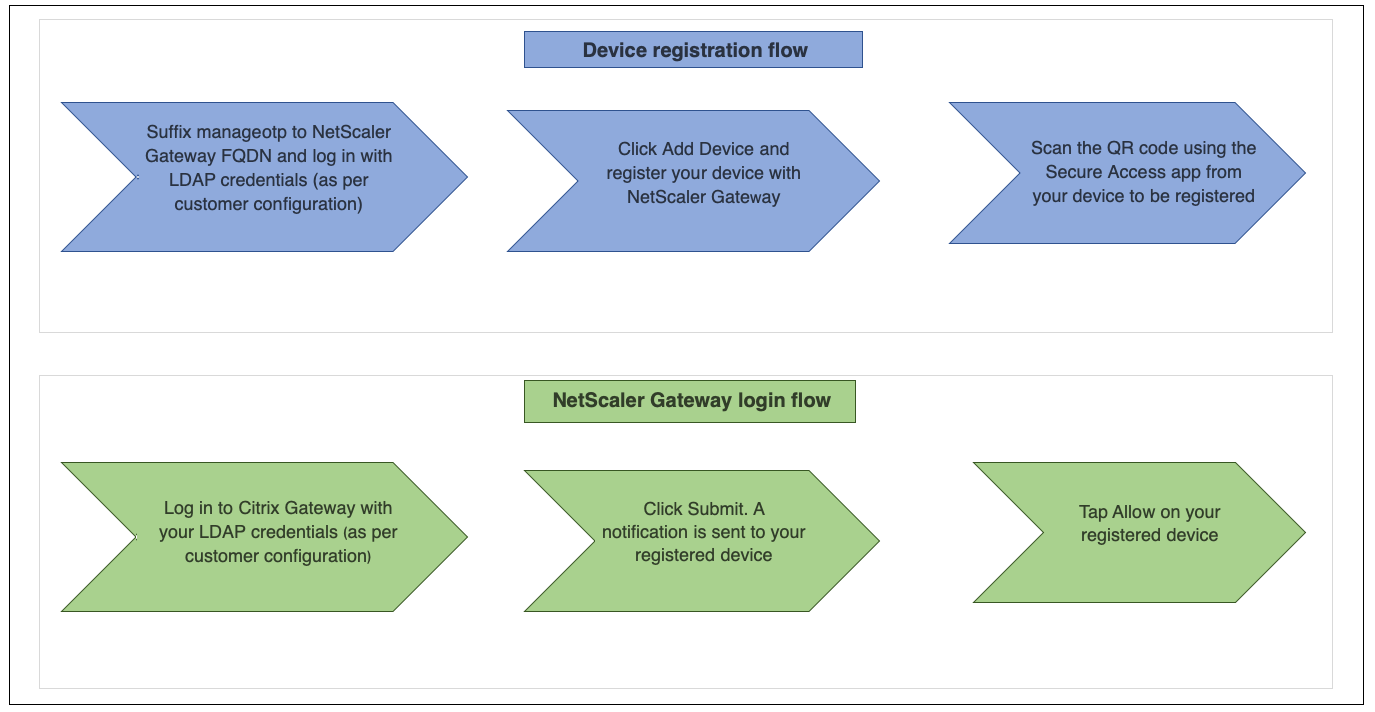

El flujo de trabajo de notificación push se puede clasificar en dos categorías:

- Registro de dispositivo

- Inicio de sesión del usuario final

Requisitos previos para usar la notificación push

-

Complete el proceso de incorporación de Citrix Cloud.

-

Cree una cuenta de empresa de Citrix Cloud o únase a una cuenta existente. Para obtener instrucciones detalladas sobre cómo proceder, consulte Suscripción a Citrix Cloud.

-

Inicie sesión en https://citrix.cloud.com y seleccione el cliente.

-

En Menú, seleccione Administración de identidades y acceso y, a continuación, vaya a la ficha Acceso de API para crear un cliente para el cliente.

-

Copie el ID, el secreto y el ID del cliente. El ID y el secreto son necesarios para configurar el servicio push en Citrix ADC como “ClientID” y “ClientSecret” respectivamente.

-

Importante:

- Las mismas credenciales de API se pueden usar en varios centros de datos.

- De forma local, los dispositivos Citrix ADC deben poder resolver direcciones de servidor mfa.cloud.com y trust.citrixworkspacesapi.net y se puede acceder a ellos desde el dispositivo. Esto es para garantizar que no haya firewalls ni bloques de direcciones IP para estos servidores a través del puerto 443.

-

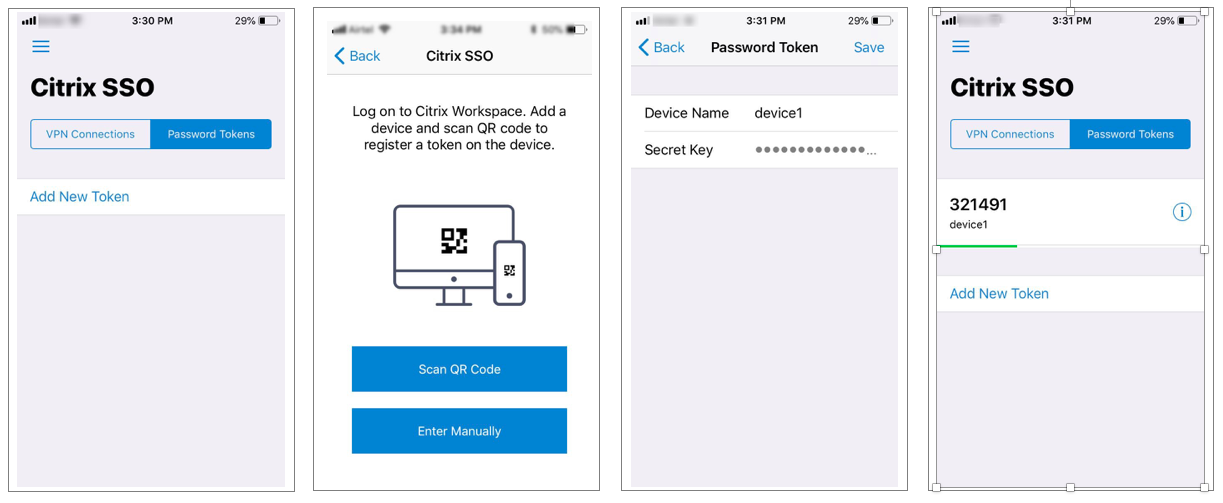

Descargue la aplicación móvil Citrix SSO desde App Store y Play Store para dispositivos iOS y Android respectivamente. La notificación push es compatible con iOS desde la compilación 1.1.13 en Android desde 2.3.5.

-

Asegúrese de lo siguiente para Active Directory.

- La longitud mínima del atributo debe ser de al menos 256 caracteres.

- El tipo de atributo debe ser ‘DirectoryString’, como UserParameters. Estos atributos pueden contener valores de cadena.

- El tipo de cadena de atributo debe ser Unicode, si el nombre del dispositivo está en caracteres no ingleses.

- El administrador de Citrix ADC LDAP debe tener acceso de escritura al atributo AD seleccionado.

- Citrix ADC y el equipo cliente deben sincronizarse con un servidor de hora de red común.

Configuración de notificaciones push

Los siguientes son los pasos de alto nivel que deben completarse para utilizar la funcionalidad de notificación push.

-

El administrador de Citrix Gateway debe configurar la interfaz para administrar y validar usuarios.

-

Configure un servicio de inserción.

-

Configure Citrix Gateway para la administración de OTP y el inicio de sesión del usuario final.

Los usuarios deben registrar sus dispositivos con gateway para iniciar sesión en Citrix Gateway.

-

Registre su dispositivo con Citrix Gateway.

-

Inicie sesión en Citrix Gateway.

-

Crear un servicio push

-

Vaya a Seguridad > Tráfico de aplicaciones AAA > Directivas > Autenticación > Directivas avanzadas > Acciones > Push Service y haga clic en Agregar.

-

En Nombre, introduzca el nombre del servicio de inserción.

-

En Client ID, introduzca la identidad única de la parte de confianza para comunicarse con el servidor Citrix Push en la nube.

-

En Client Secret, introduzca el secreto exclusivo de la parte que confía para comunicarse con el servidor Citrix Push en la nube.

-

En ID de cliente, introduzca el ID de cliente o el nombre de la cuenta en la nube que se utiliza para crear el par de ID de cliente y secreto de cliente.

Configurar Citrix Gateway para la administración de OTP y el inicio de sesión del usuario final

Complete los siguientes pasos para la administración de OTP y el inicio de sesión del usuario final.

- Crear esquema de inicio de sesión para la administración de OTP

- Configurar el servidor virtual de autenticación, autorización y auditoría

- Configurar servidores virtuales de equilibrio de carga o VPN

- Configurar etiqueta de directiva

- Crear esquema de inicio de sesión para el inicio de sesión del usuario final

Para obtener más información sobre la configuración, consulte Soporte de OTP nativo.

Importante: Para la notificación push, los administradores deben configurar explícitamente lo siguiente:

- Cree un servicio de inserción.

- Al crear el esquema de inicio de sesión para la administración de OTP, seleccione el esquema de inicio de sesión SingleAuthManageOTP.xml o equivalente según la necesidad.

- Al crear el esquema de inicio de sesión para el inicio de sesión del usuario final, seleccione el esquema de inicio de sesión DualAuthorPush.xml o equivalente según la necesidad.

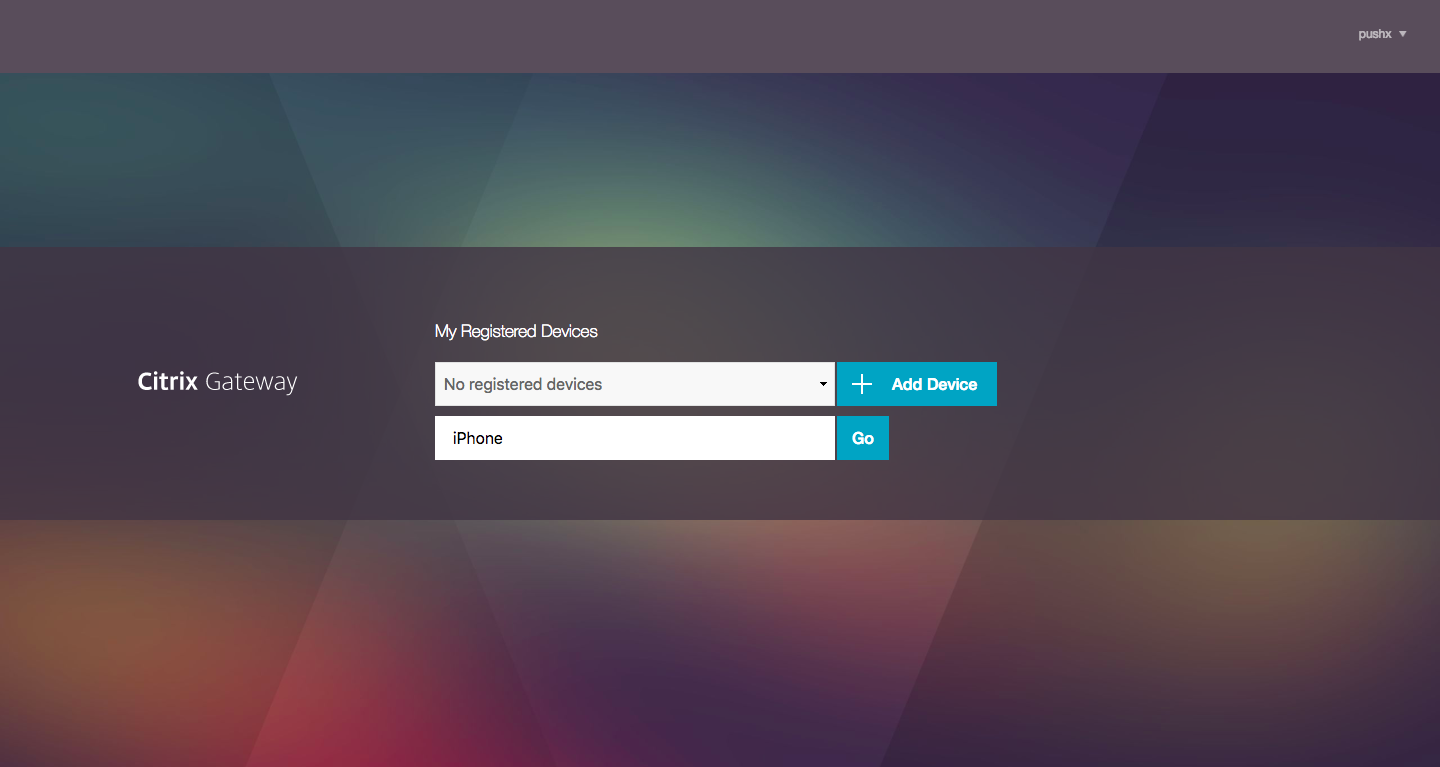

Registre su dispositivo con Citrix Gateway

Los usuarios deben registrar sus dispositivos con Citrix Gateway para utilizar la funcionalidad de notificación push.

-

En el explorador web, busque el FQDN de Citrix Gateway y sufije /manageotp al FQDN.

Esto carga la página de autenticación. Ejemplo:https://gateway.company.com/manageotp

-

Inicie sesión con sus credenciales LDAP o los mecanismos de autenticación de dos factores apropiados, según sea necesario.

-

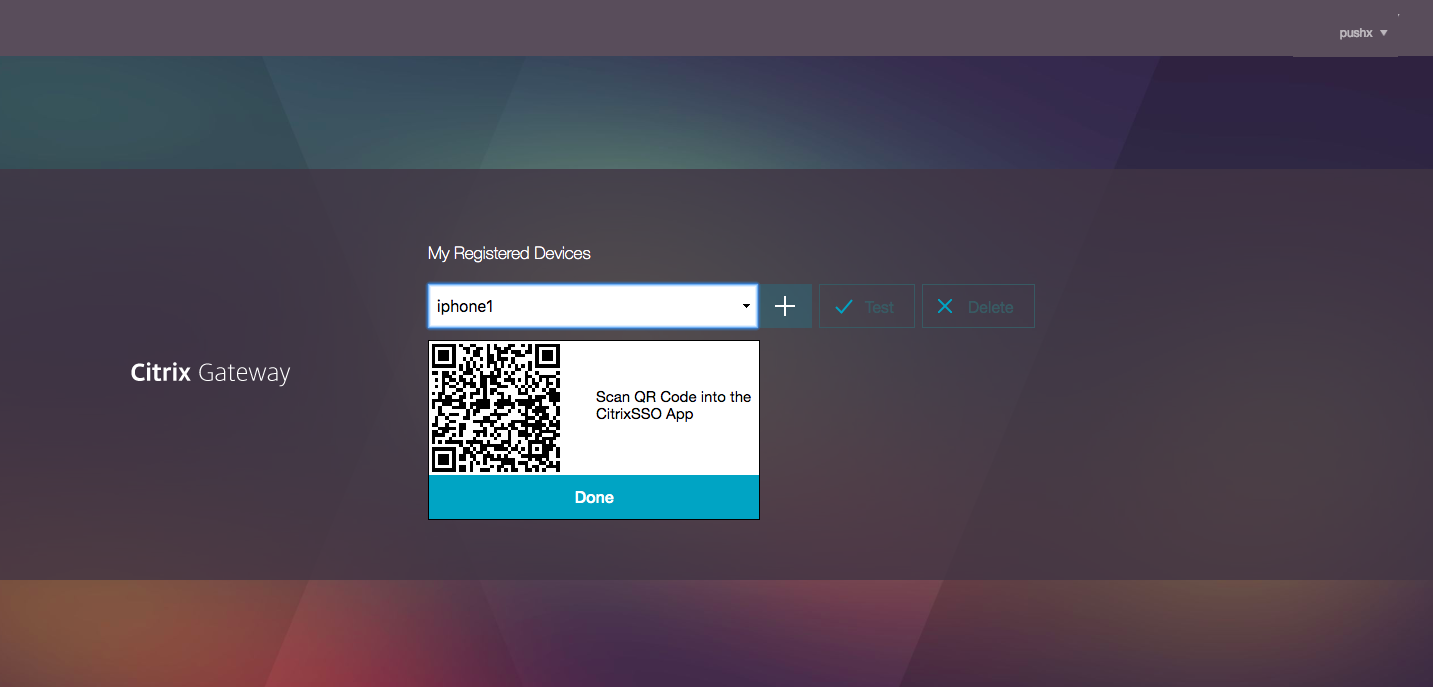

Haga clic en Agregar dispositivo.

-

Introduzca un nombre para el dispositivo y, a continuación, haga clic en Ir.

Se muestra un código QR en la página del explorador de Citrix Gateway.

-

Escanee este código QR mediante la aplicación Citrix SSO desde el dispositivo que se va a registrar.

Citrix SSO valida el código QR y, a continuación, se registra en la puerta de enlace para notificaciones push. Si no hay errores en el proceso de registro, el token se agrega correctamente a la página de tokens de contraseña.

-

Si no hay dispositivos adicionales para agregar/administrar cierre de sesión mediante la lista en la esquina superior derecha de la página.

Probar autenticación de contraseña única

-

Para probar el OTP, haga clic en su dispositivo de la lista y, a continuación, haga clic en Probar.

-

Introduce el OTP que has recibido en tu dispositivo y haz clic en Ir.

Aparecerá el mensaje de verificación OTP correcta.

-

Cierre la sesión mediante la lista situada en la esquina superior derecha de la página.

Nota: Puede utilizar el portal de administración de OTP en cualquier momento para probar la autenticación, eliminar dispositivos registrados o registrar más dispositivos.

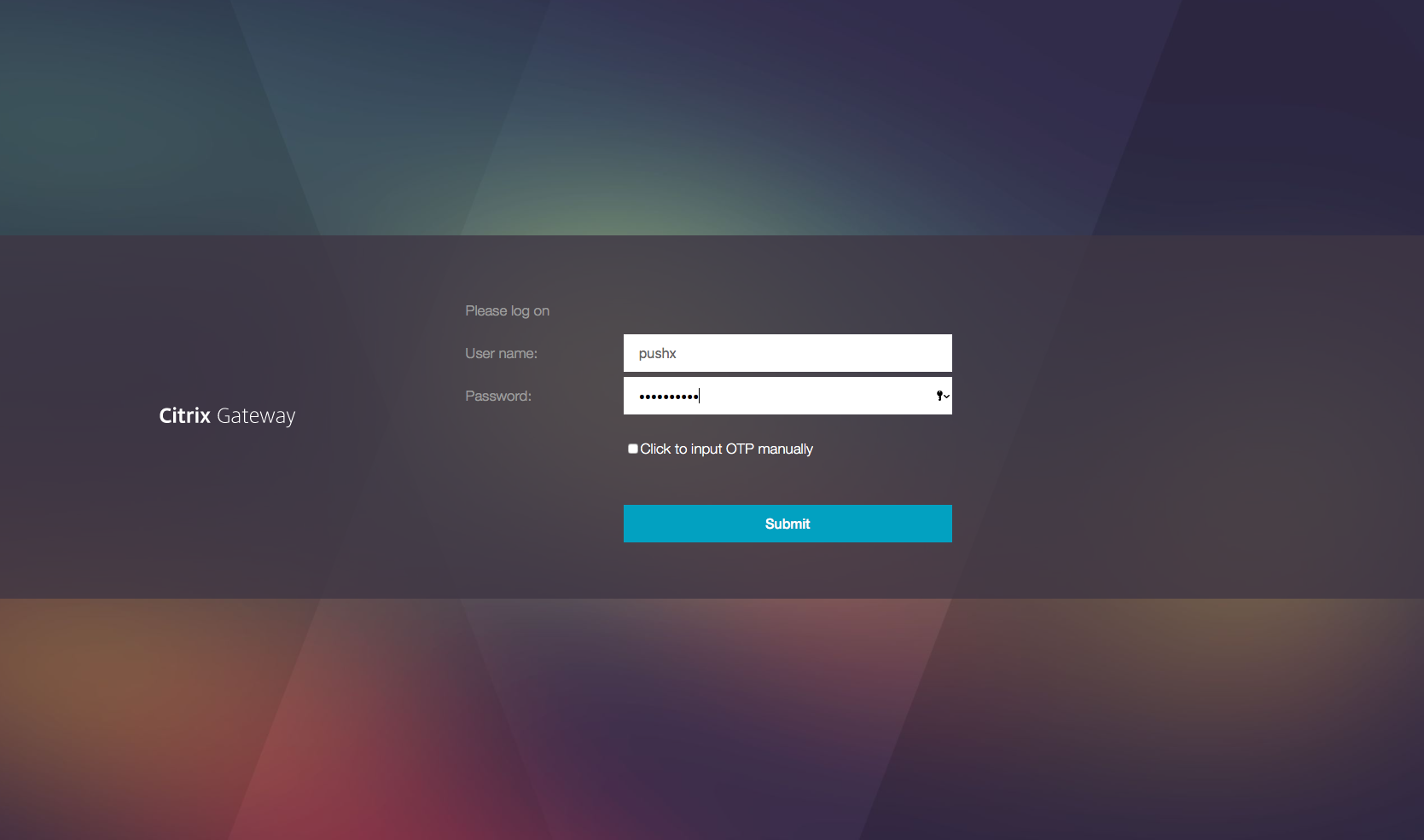

Inicie sesión en Citrix Gateway

Después de registrar sus dispositivos con Citrix Gateway, los usuarios pueden utilizar la funcionalidad de notificación push para la autenticación.

-

Vaya a la página de autenticación de Citrix Gateway (por ejemplo: https://gateway.company.com)

Se le pedirá que introduzca solo sus credenciales LDAP en función de la configuración de loginschema.

-

Introduzca su nombre de usuario y contraseña LDAP y, a continuación, seleccione Enviar.

Se envía una notificación al dispositivo registrado.

Nota: Si quiere introducir el OTP manualmente, debe seleccionar Haga clic para introducir OTP manualmente e introducir el OTP en el campo TOTP.

-

Abra la aplicación Citrix SSO en su dispositivo registrado y puntee en Permitir.

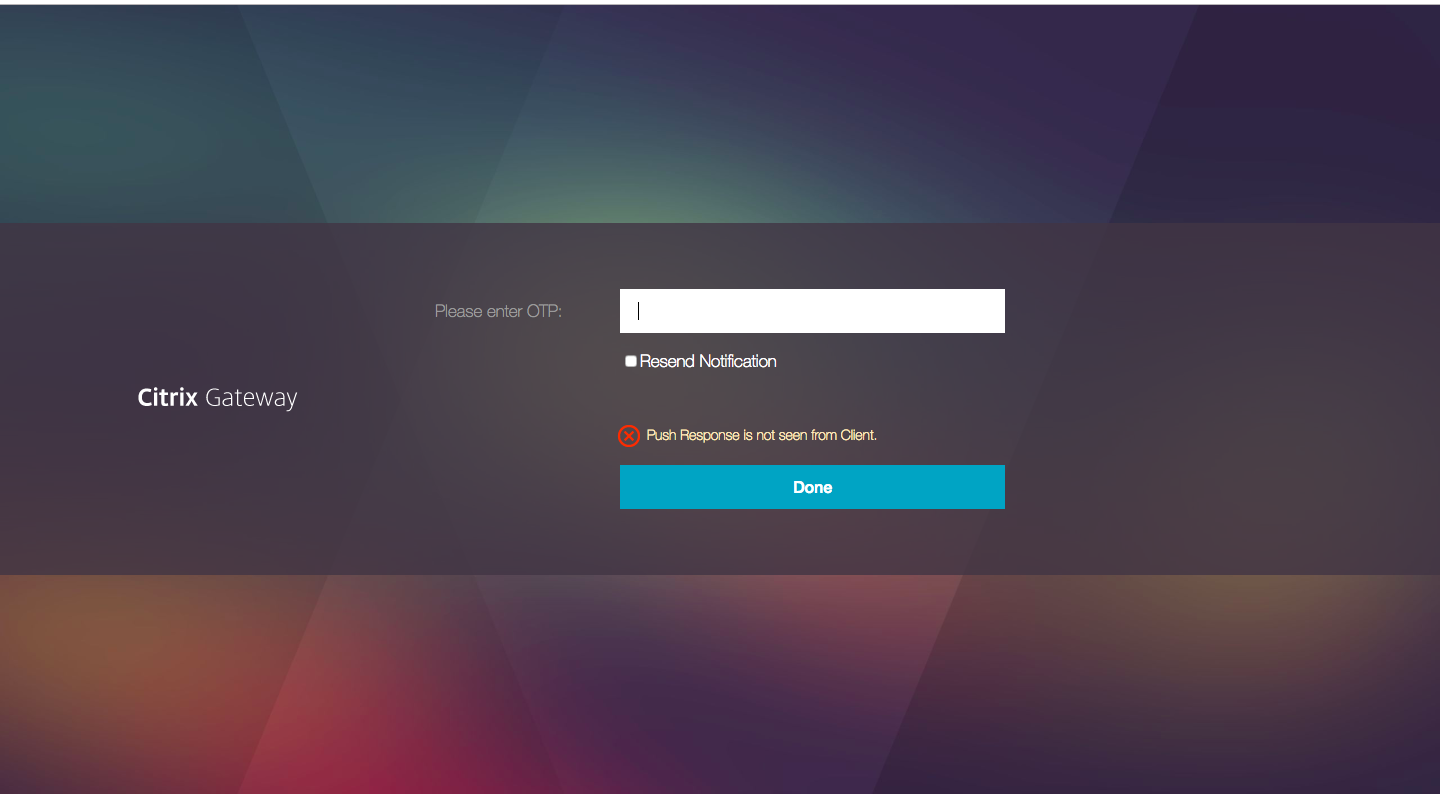

Nota:

- El servidor de autenticación espera la respuesta de notificación de servidor push hasta que expire el período de tiempo de espera configurado. Después del tiempo de espera, Citrix Gateway muestra la página de inicio de sesión. A continuación, los usuarios pueden introducir el OTP manualmente o hacer clic en Reenviar notificación para recibir la notificación de nuevo en el dispositivo registrado. Según la opción seleccionada, la Gateway valida el OTP que ha introducido o vuelve a enviar la notificación en su dispositivo registrado.

- No se envía ninguna notificación a su dispositivo registrado en relación con el error de inicio de sesión.

Condiciones de fallo

- El registro del dispositivo puede fallar en los siguientes casos.

- Es posible que el dispositivo de usuario final no confíe en el certificado de servidor.

- El cliente no puede acceder a Citrix Gateway utilizado para registrarse en OTP.

- Las notificaciones pueden fallar en los siguientes casos.

- El dispositivo de usuario no está conectado a Internet

- Las notificaciones en el dispositivo del usuario están bloqueadas

- El usuario no aprueba la notificación en el dispositivo

En estos casos, el servidor de autenticación espera hasta que expire el período de tiempo de espera configurado. Después del tiempo de espera, Citrix Gateway muestra una página de inicio de sesión con las opciones para introducir manualmente el OTP o volver a enviar la notificación en el dispositivo registrado. En función de la opción seleccionada, se realiza una validación adicional.

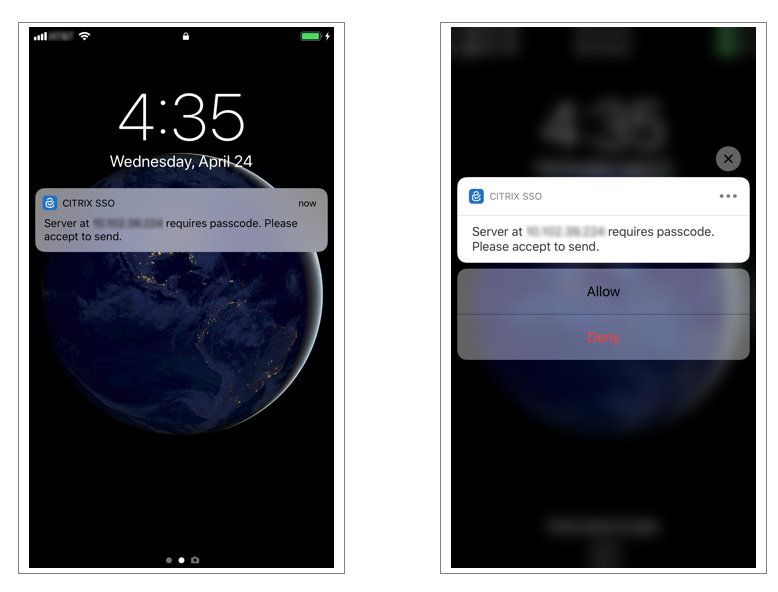

Comportamiento de la aplicación Citrix SSO en iOS: Puntos a tener en cuenta

Accesos directos de notificación

La aplicación Citrix SSO iOS incluye compatibilidad con notificaciones accionables para mejorar la experiencia del usuario. Una vez recibida una notificación en un dispositivo iOS, y si el dispositivo está bloqueado o la aplicación Citrix SSO no está en primer plano, los usuarios pueden utilizar los accesos directos integrados en la notificación para aprobar o denegar la solicitud de inicio de sesión.

Para acceder a los accesos directos de notificación, los usuarios deben forzar el toque (toque 3D) o presionar la notificación durante mucho tiempo dependiendo del hardware del dispositivo. Al seleccionar la acción Permitir acceso directo, se envía una solicitud de inicio de sesión a Citrix ADC. Dependiendo de cómo se configure la directiva de autenticación en el servidor virtual de autenticación, autorización y auditoría;

- La solicitud de inicio de sesión puede enviarse en segundo plano sin necesidad de iniciar la aplicación en primer plano o desbloquear el dispositivo.

- Es posible que la aplicación solicite touch-ID/cara-ID/código de acceso como un factor adicional, en cuyo caso la aplicación se inicia en primer plano.

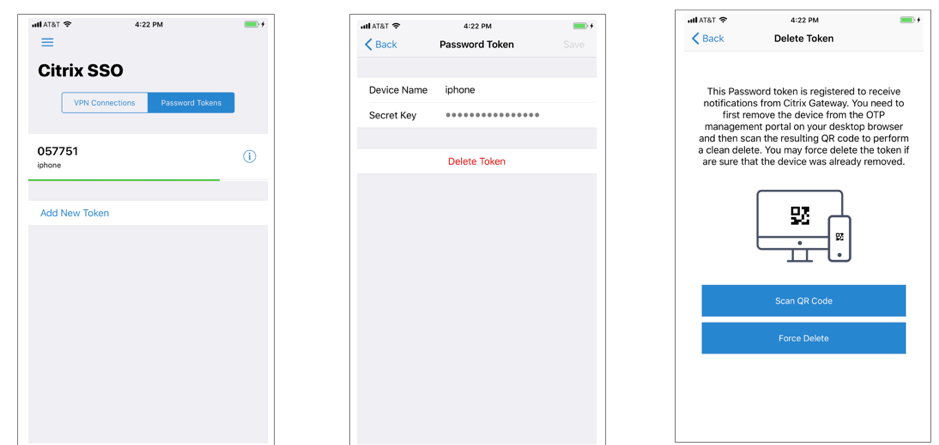

Eliminación de tokens de contraseña de Citrix SSO

-

Para eliminar un token de contraseña registrado para inserción en la aplicación Citrix SSO, los usuarios deben realizar los siguientes pasos:

-

Anule el registro (elimine) del dispositivo iOS/Android en la Gateway. Aparece el código QR para eliminar el registro del dispositivo.

-

Abra la aplicación Citrix SSO y pulse el botón de información del token de contraseña que quiere eliminar.

-

Pulsa Eliminar token y escanea el código QR.

Nota:

- Si el código QR es válido, el token se elimina correctamente de la aplicación Citrix SSO.

- Los usuarios pueden pulsar Forzar eliminación para eliminar un token de contraseña sin tener que escanear el código QR si el dispositivo ya se ha eliminado de la Gateway. La eliminación forzada puede provocar que el dispositivo continúe recibiendo notificaciones si el dispositivo no se ha eliminado de Citrix Gateway.

Compartir

Compartir

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.