-

Fonctionnement de l'authentification, de l'autorisation et de l'audit

-

Composants de base de la configuration de l'authentification, de l'autorisation et de l'audit

-

-

Authentification basée sur 401

-

Autorisation de l'accès des utilisateurs aux ressources de l'application

-

NetScaler ADC en tant que proxy Active Directory Federation Service

-

NetScaler Gateway sur site en tant que fournisseur d'identité vers Citrix Cloud

-

Prise en charge de la configuration de l'attribut de cookie SameSite

-

Authentification, autorisation et audit avec les protocoles couramment utilisés

-

Résoudre les problèmes liés à l'authentification et à l'autorisation

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

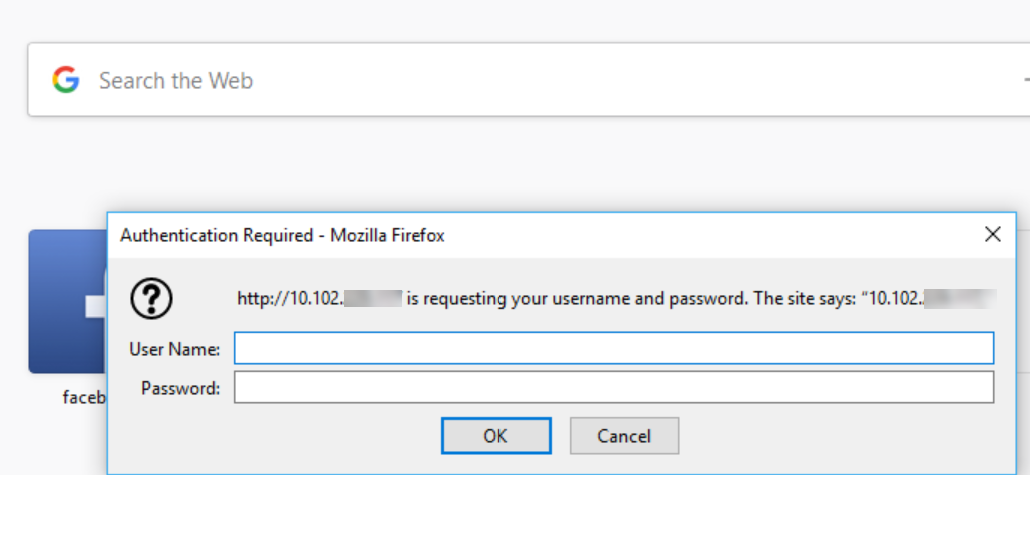

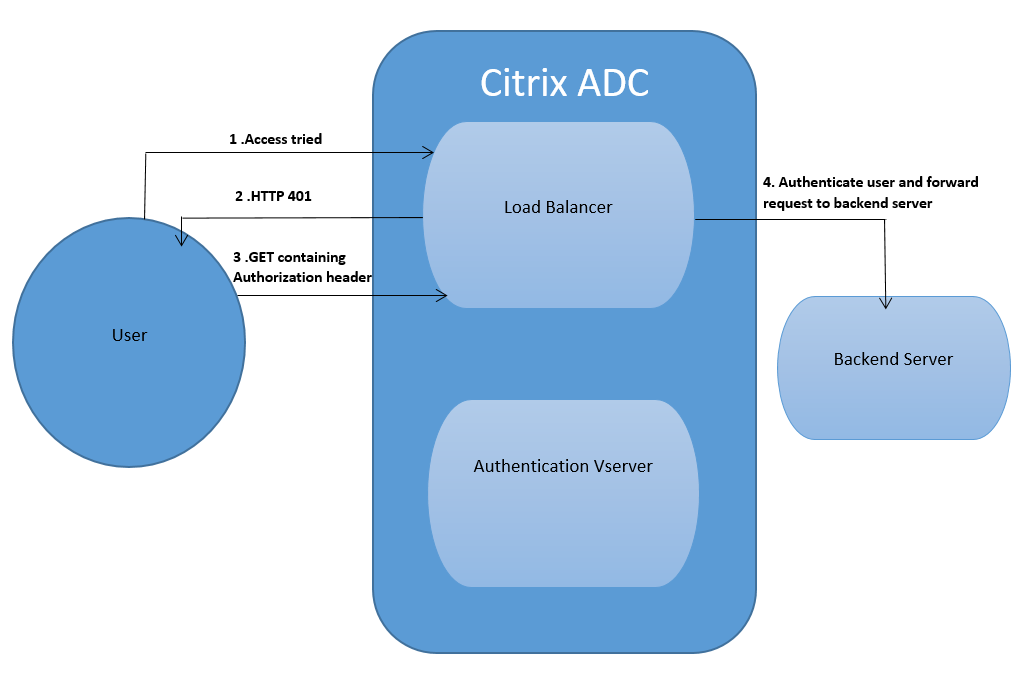

Authentification basée sur 401

Avec l’authentification basée sur 401, l’appliance Citrix ADC présente une boîte de dialogue contextuelle à l’utilisateur final.

AAA-TM basé sur un formulaire fonctionne sur les messages de redirection. Toutefois, certaines applications ne prennent pas en charge les redirections. Dans de telles applications, l’authentification 401 AAA-TM activée est utilisée.

Assurez-vous que les points suivants pour que l’authentification 401 activée AAA-TM fonctionne :

-

La valeur du paramètre « AuthNvsName » du serveur virtuel d’équilibrage de charge doit être le nom du serveur virtuel d’authentification à utiliser pour authentifier les utilisateurs.

-

Le paramètre « authn401 » doit être activé. La commande pour configurer la même chose est la suivante :

set lb vs lb1 –authn401 on –authnvsName <aaavs-name>

Les étapes suivantes expliquant le fonctionnement de l’authentification 401 :

-

L’utilisateur essaie d’accéder à une URL particulière à l’aide du serveur virtuel d’équilibrage de charge.

- Le serveur virtuel d’équilibrage de charge renvoie une réponse HTTP 401 à l’utilisateur indiquant que l’authentification est requise pour l’accès.

- L’utilisateur envoie ses informations d’identification au serveur virtuel d’équilibrage de charge dans l’en-tête d’autorisation.

-

Le serveur virtuel d’équilibrage de charge authentifie l’utilisateur, puis connecte l’utilisateur aux serveurs principaux.

Important :

Pour un serveur virtuel d’équilibrage de charge dont l’authentification 401 est activée, plusieurs sessions d’authentification et d’autorisation peuvent être créées pour le même utilisateur en peu de temps. Cela pourrait entraîner un pic de mémoire. Dans ce cas, vous pouvez appliquer la configuration suivante sur l’appliance Citrix ADC pour déboguer et identifier l’application cliente finale.

>set syslogparams -userDefinedAuditlog yes

>

>add audit messageaction 401_log_act InFORMATIONAL '"LB-401 accessed: User: <" + AAA.USER.NAME + "> SessionID <"+ AAA.USER.SESSIONID + "> Client :<" + CLIENT.IP.SRC + "> accessed URL: <" + HTTP.REQ.URL + ">"'

>

>add rewritepolicy rewrite_401_log true NOREWRITE -logAction 401_log_act

>

>bind lb vserver <lb_name> -policyName rewrite_401_log -priority 100 -type reqUEST

<!--NeedCopy-->

Partager

Partager

Dans cet article

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.