Filtrage d’URL

Le filtrage d’URL permet de contrôler les sites web en fonction de politiques, en utilisant les informations contenues dans les URL. Cette fonctionnalité aide les administrateurs réseau à surveiller et à contrôler l’accès des utilisateurs aux sites web malveillants sur le réseau.

Démarrer

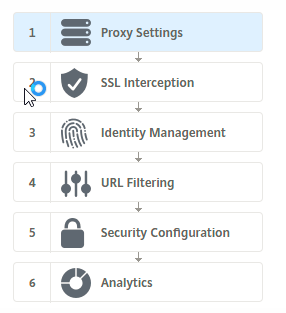

Si vous êtes un nouvel utilisateur et que vous souhaitez configurer le filtrage d’URL, vous devez effectuer la configuration initiale de SWG. Pour commencer avec le filtrage d’URL, vous devez d’abord vous connecter à l’assistant Citrix® SWG. L’assistant vous guide à travers une série d’étapes de configuration avant d’appliquer les politiques de filtrage d’URL.

Remarque

Avant de commencer, assurez-vous de disposer d’une licence valide pour la fonctionnalité URL Threat Intelligence installée sur votre appliance. Si vous utilisez une version d’essai, assurez-vous d’acheter une licence valide pour continuer à utiliser cette fonctionnalité sur l’appliance SWG.

Se connecter à l’assistant SWG

L’assistant Citrix SWG vous guide à travers une série de tâches de configuration simplifiées et le volet de droite affiche la séquence de flux correspondante. Vous pouvez utiliser cet assistant pour appliquer des politiques de filtrage d’URL à une liste d’URL ou à une liste de catégories prédéfinies.

Étape 1 : Configurer les paramètres du proxy

Vous devez d’abord configurer un serveur proxy par lequel le client accède à la passerelle SWG. Ce serveur est de type SSL et fonctionne en mode explicite ou transparent. Pour plus d’informations sur la configuration du serveur proxy, consultez Modes de proxy.

Étape 2 : Configurer l’interception SSL

Après avoir configuré le serveur proxy, vous devez configurer le proxy d’interception SSL pour intercepter le trafic chiffré au niveau de l’appliance Citrix SWG. Dans le cas du filtrage d’URL, le proxy SSL intercepte le trafic et bloque les URL figurant sur liste noire, tandis que tout autre trafic peut être contourné. Pour plus d’informations sur la configuration de l’interception SSL, consultez Interception SSL.

Étape 3 : Configurer la gestion des identités

Un utilisateur est authentifié avant d’être autorisé à se connecter au réseau d’entreprise. L’authentification offre la flexibilité de définir des politiques spécifiques pour un utilisateur ou un groupe d’utilisateurs, en fonction de leurs rôles. Pour plus d’informations sur l’authentification des utilisateurs, consultez Gestion des identités des utilisateurs.

Étape 4 : Configurer le filtrage d’URL

L’administrateur peut appliquer une politique de filtrage d’URL en utilisant la fonctionnalité de catégorisation d’URL ou la fonctionnalité de liste d’URL.

Catégorisation d’URL. Contrôle l’accès aux sites web et aux pages web en filtrant le trafic sur la base d’une liste de catégories prédéfinies.

Liste d’URL. Contrôle l’accès aux sites web et aux pages web figurant sur liste noire en refusant l’accès aux URL qui se trouvent dans un ensemble d’URL importé dans l’appliance.

Étape 5 : Configurer la configuration de sécurité

Cette étape vous permet de configurer un score de réputation et de permettre aux utilisateurs de contrôler l’accès aux sites web en refusant l’accès si le score est trop faible. Votre score de réputation peut varier de un à quatre, et vous pouvez configurer le seuil à partir duquel le score devient inacceptable. Pour les scores qui dépassent le seuil, vous pouvez sélectionner une action de politique pour autoriser, bloquer ou rediriger le trafic. Pour plus d’informations, consultez Configuration de sécurité.

Étape 6 : Configurer l’analyse SWG

Cette étape vous permet d’activer l’analyse SWG pour la catégorisation du trafic web, l’enregistrement de la catégorie d’URL dans les journaux de transactions utilisateur et la visualisation de l’analyse du trafic. Pour plus d’informations sur l’analyse SWG, consultez Analyse.