Paquets HTTP anormalement volumineux

Une transaction HTTP utilise des messages de requête-réponse entre le client et le serveur. Dans les messages de requête et de réponse, les en-têtes HTTP sont les valeurs affichées dans le protocole HTTP. Vous pouvez configurer la longueur de l’en-tête HTTP dans le serveur virtuel, le service ou le groupe de services afin d’éviter les erreurs 4xx.

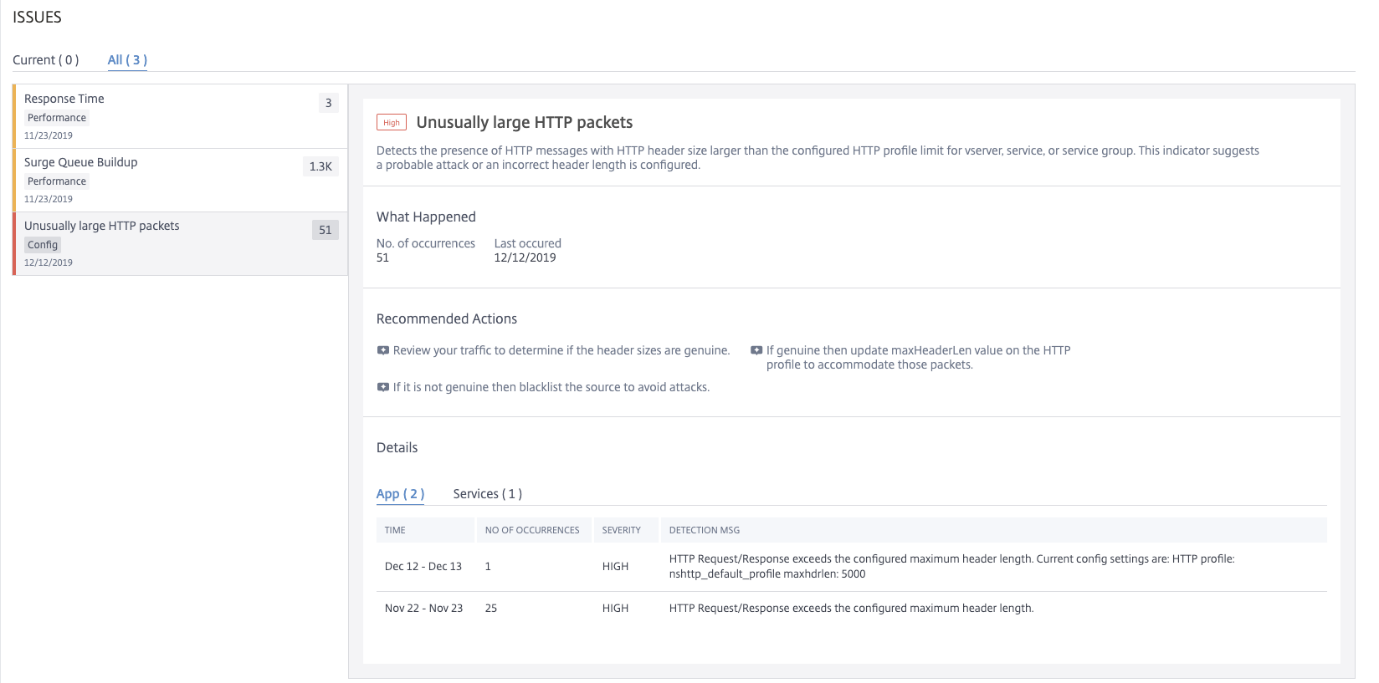

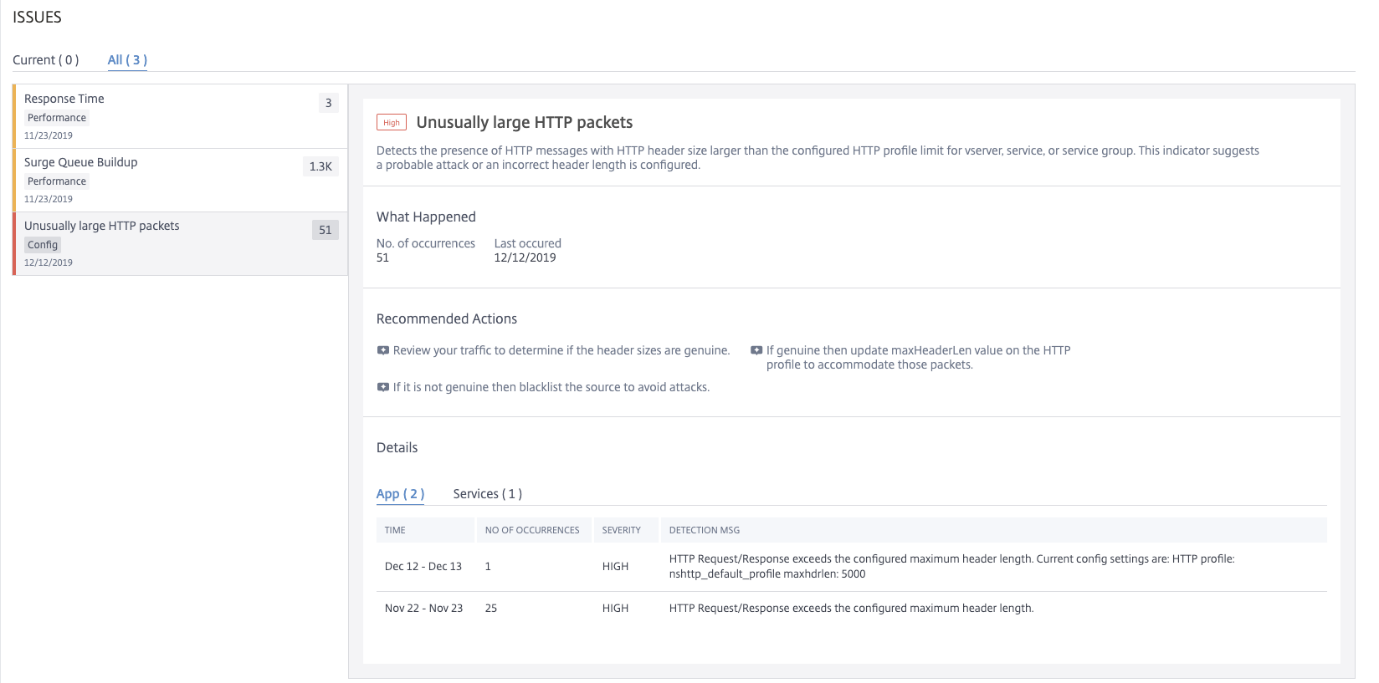

Lorsqu’une requête/réponse HTTP dépasse la longueur maximale de l’en-tête, cela peut indiquer une attaque potentielle. À l’aide de l’indicateur Paquets HTTP anormalement volumineux, vous pouvez afficher les occurrences où les messages HTTP dont la taille d’en-tête HTTP dépasse les valeurs configurées.

Cliquez sur l’onglet Paquets HTTP anormalement volumineux pour afficher les détails du problème.

Les actions recommandées pour résoudre le problème sont les suivantes :

-

Examinez le trafic pour déterminer si la taille de l’en-tête est légitime. Si la taille de l’en-tête est légitime, mettez à jour la valeur de l’en-tête dans le profil HTTP. Pour plus d’informations, consultez Vérification du dépassement de tampon.

-

Si la taille de l’en-tête n’est pas légitime, ajoutez la source à la liste de blocage pour éviter les attaques.

Sous Détails, vous pouvez afficher :

-

L’heure à laquelle l’anomalie s’est produite

-

Le nombre total d’occurrences

-

La gravité de l’anomalie (par exemple, élevée, faible et moyenne)

-

Le message de détection indiquant la longueur actuelle de l’en-tête HTTP configurée sur le serveur virtuel, le serveur ou le groupe de services

La version officielle de la documentation de ce produit est en anglais. Toute version dans une langue autre que l’anglais est fournie uniquement à titre indicatif et peut inclure du contenu traduit automatiquement. Pour en savoir plus, veuillez consulter la clause de non-responsabilité relative à la traduction automatique sur Cloud Software Group home.

DIESER DIENST KANN ÜBERSETZUNGEN ENTHALTEN, DIE VON GOOGLE BEREITGESTELLT WERDEN. GOOGLE LEHNT JEDE AUSDRÜCKLICHE ODER STILLSCHWEIGENDE GEWÄHRLEISTUNG IN BEZUG AUF DIE ÜBERSETZUNGEN AB, EINSCHLIESSLICH JEGLICHER GEWÄHRLEISTUNG DER GENAUIGKEIT, ZUVERLÄSSIGKEIT UND JEGLICHER STILLSCHWEIGENDEN GEWÄHRLEISTUNG DER MARKTGÄNGIGKEIT, DER EIGNUNG FÜR EINEN BESTIMMTEN ZWECK UND DER NICHTVERLETZUNG VON RECHTEN DRITTER.

CE SERVICE PEUT CONTENIR DES TRADUCTIONS FOURNIES PAR GOOGLE. GOOGLE EXCLUT TOUTE GARANTIE RELATIVE AUX TRADUCTIONS, EXPRESSE OU IMPLICITE, Y COMPRIS TOUTE GARANTIE D'EXACTITUDE, DE FIABILITÉ ET TOUTE GARANTIE IMPLICITE DE QUALITÉ MARCHANDE, D'ADÉQUATION À UN USAGE PARTICULIER ET D'ABSENCE DE CONTREFAÇON.

ESTE SERVICIO PUEDE CONTENER TRADUCCIONES CON TECNOLOGÍA DE GOOGLE. GOOGLE RENUNCIA A TODAS LAS GARANTÍAS RELACIONADAS CON LAS TRADUCCIONES, TANTO IMPLÍCITAS COMO EXPLÍCITAS, INCLUIDAS LAS GARANTÍAS DE EXACTITUD, FIABILIDAD Y OTRAS GARANTÍAS IMPLÍCITAS DE COMERCIABILIDAD, IDONEIDAD PARA UN FIN EN PARTICULAR Y AUSENCIA DE INFRACCIÓN DE DERECHOS.

本服务可能包含由 Google 提供技术支持的翻译。Google 对这些翻译内容不做任何明示或暗示的保证,包括对准确性、可靠性的任何保证以及对适销性、特定用途的适用性和非侵权性的任何暗示保证。

このサービスには、Google が提供する翻訳が含まれている可能性があります。Google は翻訳について、明示的か黙示的かを問わず、精度と信頼性に関するあらゆる保証、および商品性、特定目的への適合性、第三者の権利を侵害しないことに関するあらゆる黙示的保証を含め、一切保証しません。

ESTE SERVIÇO PODE CONTER TRADUÇÕES FORNECIDAS PELO GOOGLE. O GOOGLE SE EXIME DE TODAS AS GARANTIAS RELACIONADAS COM AS TRADUÇÕES, EXPRESSAS OU IMPLÍCITAS, INCLUINDO QUALQUER GARANTIA DE PRECISÃO, CONFIABILIDADE E QUALQUER GARANTIA IMPLÍCITA DE COMERCIALIZAÇÃO, ADEQUAÇÃO A UM PROPÓSITO ESPECÍFICO E NÃO INFRAÇÃO.