-

Zugriffssteuerungslisten

-

Konfigurieren, um NetScaler FreeBSD-Datenverkehr von einer SNIP-Adresse aus zu beziehen

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Zugriffssteuerungslisten

Access Control Lists (ACLs) filtern den IP-Verkehr und schützen Ihr Netzwerk vor unbefugtem Zugriff. Eine ACL ist eine Reihe von Bedingungen, die der NetScaler auswertet, um zu bestimmen, ob der Zugriff zugelassen wird. Zum Beispiel möchte die Finanzabteilung wahrscheinlich nicht zulassen, dass andere Abteilungen wie Personalabteilung und Dokumentation auf ihre Ressourcen zugreifen, und diese Abteilungen möchten den Zugriff auf ihre Daten einschränken.

Wenn der NetScaler ein Datenpaket empfängt, vergleicht er die Informationen im Datenpaket mit den in der ACL angegebenen Bedingungen und erlaubt oder verweigert den Zugriff. Der Administrator der Organisation kann ACLs so konfigurieren, dass sie in den folgenden Verarbeitungsmodi funktionieren:

- Zulassen — Verarbeitet das Paket.

- BRIDGE — Überbrückt das Paket mit dem Ziel, ohne es zu verarbeiten. Das Paket wird direkt per Layer-2- und Layer-3-Weiterleitung gesendet.

- Ablehnen — das Paket fallen lassen.

ACL-Regeln sind die erste Verteidigungsstufe auf dem NetScaler.

NetScaler unterstützt die folgenden Typen von ACLs:

- Einfache ACLs filtern Pakete basierend auf ihrer Quell-IP-Adresse und optional ihrem Protokoll, ihrem Zielport oder ihrer Verkehrsdomäne. Jedes Paket, das die in der ACL angegebenen Merkmale aufweist, wird gelöscht.

- Erweiterte ACLs filtern Datenpakete basierend auf verschiedenen Parametern wie Quell-IP-Adresse, Quellport, Aktion und Protokoll. Eine erweiterte ACL definiert die Bedingungen, die ein Paket erfüllen muss, damit NetScaler das Paket verarbeiten, das Paket überbrücken oder das Paket löschen kann.

Nomenklatur

In den NetScaler-Benutzeroberflächen beziehen sich die Begriffe einfache ACL und erweiterte ACL auf ACLs, die IPv4-Pakete verarbeiten. Eine ACL, die IPv6-Pakete verarbeitet, wird als einfache ACL6 und/oder erweiterte ACL6 bezeichnet. Bei der Erörterung beider Typen werden in dieser Dokumentation manchmal beide als einfache ACLs oder erweiterte ACLs bezeichnet.

ACL-Priorität

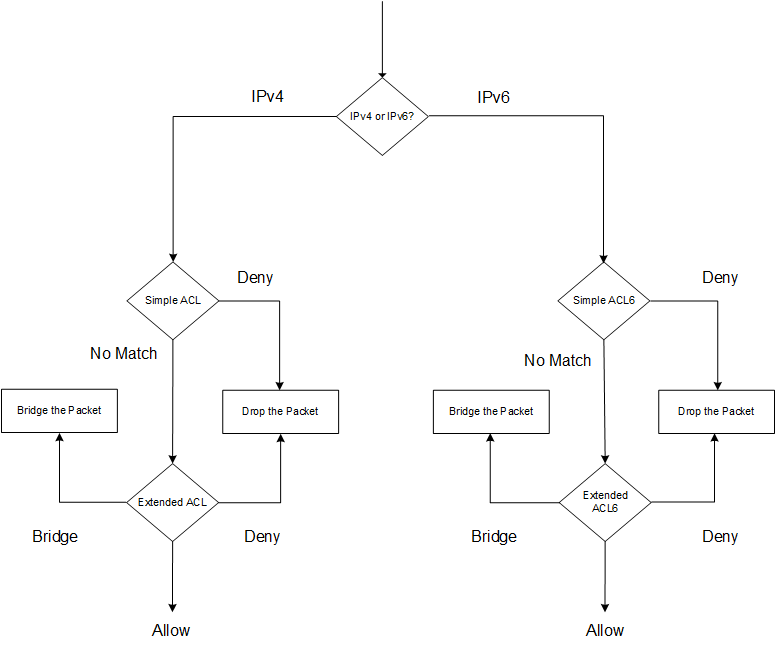

Wenn sowohl einfache als auch erweiterte ACLs konfiguriert sind, werden eingehende Pakete zuerst mit den einfachen ACLs verglichen.

Der NetScaler ermittelt zunächst, ob es sich bei dem eingehenden Paket um ein IPv4- oder ein IPv6-Paket handelt, und vergleicht dann die Eigenschaften des Pakets mit einfachen ACLs oder einfachen ACL6s. Wenn eine Übereinstimmung gefunden wird, wird das Paket verworfen. Wenn keine Übereinstimmung gefunden wird, wird das Paket mit erweiterten ACLs oder erweiterten ACL6s verglichen. Wenn dieser Vergleich zu einer Übereinstimmung führt, wird das Paket wie in der ACL angegeben behandelt. Das Paket kann überbrückt, gelöscht oder zugelassen werden. Wenn keine Übereinstimmung gefunden wird, ist das Paket zulässig.

Abbildung 1. Einfache und erweiterte ACLs Flow Sequenz

Teilen

Teilen

In diesem Artikel

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.