Netzwerkarchitektur für Citrix ADC VPX-Instanzen in Microsoft Azure

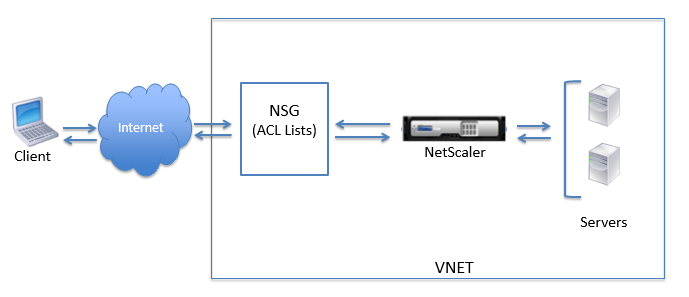

In Azure Resource Manager (ARM) befindet sich eine virtuelle Citrix ADC VPX Maschine (VM) in einem virtuellen Netzwerk. Eine einzelne Netzwerkschnittstelle kann in einem bestimmten Subnetz des virtuellen Netzwerks erstellt werden und kann an die VPX-Instanz angehängt werden. Sie können den Netzwerkverkehr von und zu einer VPX-Instanz in einem virtuellen Azure-Netzwerk mit einer Netzwerksicherheitsgruppe filtern. Eine Netzwerksicherheitsgruppe enthält Sicherheitsregeln, die eingehenden Netzwerkverkehr zu oder ausgehenden Netzwerkverkehr von einer VPX-Instanz zulassen oder ablehnen. Weitere Informationen finden Sie unter Sicherheitsgruppen.

Die Netzwerksicherheitsgruppe filtert die Anforderungen an die Citrix ADC VPX-Instanz, und die VPX-Instanz sendet sie an die Server. Die Antwort von einem Server folgt dem gleichen Pfad in umgekehrter Richtung. Die Netzwerksicherheitsgruppe kann so konfiguriert werden, dass eine einzelne VPX-VM gefiltert wird oder mit Subnetzen und virtuellen Netzwerken Datenverkehr bei der Bereitstellung mehrerer VPX-Instanzen filtert werden kann.

Die NIC enthält Netzwerkkonfigurationsdetails wie das virtuelle Netzwerk, Subnetze, interne IP-Adresse und öffentliche IP-Adresse.

Bei ARM sollten Sie die folgenden IP-Adressen kennen, die für den Zugriff auf die VMs verwendet werden, die mit einer einzelnen Netzwerkkarte und einer einzelnen IP-Adresse bereitgestellt werden:

- Öffentliche IP-Adresse (PIP) ist die IP-Adresse, die direkt auf der virtuellen Netzwerkkarte der NetScaler VM konfiguriert wurde. Auf diese Weise können Sie direkt über das externe Netzwerk auf eine VM zugreifen.

- Die Citrix ADC IP (auch NSIP genannt) Adresse ist die interne IP-Adresse, die auf der VM konfiguriert ist. Es ist nicht routingfähig.

- Die virtuelle IP-Adresse (VIP) wird mithilfe des NSIP und einer Portnummer konfiguriert. Clients greifen über die PIP-Adresse auf NetScaler-Dienste zu, und wenn die Anforderung die Netzwerkkarte der NetScaler VPX-VM oder des Azure-Load Balancers erreicht, wird der VIP in interne IP (NSIP) und interne Portnummer übersetzt.

- Interne IP-Adresse ist die private interne IP-Adresse der VM aus dem Adress-Space-Pool des virtuellen Netzwerks. Diese IP-Adresse kann nicht vom externen Netzwerk aus erreicht werden. Diese IP-Adresse ist standardmäßig dynamisch, es sei denn, Sie setzen sie auf statisch. Der Datenverkehr aus dem Internet wird gemäß den Regeln, die in der Netzwerksicherheitsgruppe erstellt wurden, an diese Adresse weitergeleitet. Die Netzwerksicherheitsgruppe lässt sich in die Netzwerkkarte integrieren, um selektiv den richtigen Datenverkehr an den richtigen Port der NIC zu senden, was von den auf der VM konfigurierten Diensten abhängt.

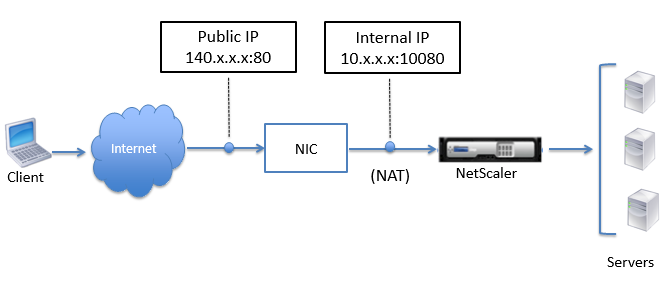

Die folgende Abbildung zeigt, wie der Datenverkehr von einem Client zu einem Server über eine in ARM bereitgestellte NetScaler VPX-Instanz fließt.

Verkehrsfluss durch Netzwerkadressübersetzung

Sie können auch eine öffentliche IP-Adresse (PIP) für Ihre Citrix ADC VPX-Instanz (Instanzebene) anfordern. Wenn Sie diese direkte PIP auf VM-Ebene verwenden, müssen Sie keine eingehenden und ausgehenden Regeln definieren, um den Netzwerkverkehr abzufangen. Die eingehende Anforderung aus dem Internet wird direkt auf der VM empfangen. Azure führt Network Address Translation (NAT) durch und leitet den Datenverkehr an die interne IP-Adresse der VPX-Instanz weiter.

Die folgende Abbildung zeigt, wie Azure Netzwerkadressübersetzung zur Zuordnung der internen NetScaler IP-Adresse durchführt.

In diesem Beispiel ist die der Netzwerksicherheitsgruppe zugewiesene öffentliche IP 140.xxx und die interne IP-Adresse 10.xxx. In diesem Beispiel lautet die der Netzwerksicherheitsgruppe zugewiesene öffentliche IP 140.x.x.x und die interne IP-Adresse 10.x.x.x. Wenn die eingehenden und ausgehenden Regeln definiert sind, wird der öffentliche HTTP-Port 80 als Port definiert, auf dem die Clientanforderungen empfangen werden, und ein entsprechender privater Port, 10080, wird als Port definiert, auf dem die Citrix ADC VPX-Instanz wartet. Die Clientanforderung wird unter der öffentlichen IP-Adresse (140.x.x.x) empfangen. Azure führt die Netzwerkadressübersetzung durch, um das PIP der internen IP-Adresse 10.x.x.x an Port 10080 zuordnen, und leitet die Clientanforderung weiter.

Hinweis:

Citrix ADC VPX VMs in hoher Verfügbarkeit werden von externen oder internen Lastausgleichsdiensten gesteuert, deren eingehende Regeln definiert sind, um den Lastausgleichsverkehr zu steuern. Der externe Datenverkehr wird zuerst von diesen Lastausgleichsdiensten abgefangen, und der Datenverkehr wird entsprechend den konfigurierten Lastausgleichsregeln umgeleitet, bei denen Back-End-Pools, NAT-Regeln und Integritätstprobes auf den Lastausgleichsdiensten definiert sind.

Richtlinien zur Port-Nutzung

Sie können weitere eingehende und ausgehende Regeln n Netzwerksicherheitsgruppen konfigurieren, während Sie die Citrix ADC VPX-Instanz erstellen oder nachdem die virtuelle Maschine bereitgestellt wurde. Jede eingehende und ausgehende Regel ist einem öffentlichen und einem privaten Port zugeordnet.

Beachten Sie vor der Konfiguration der Regeln für Netzwerksicherheitsgruppen die folgenden Richtlinien bezüglich der Portnummern, die Sie verwenden können:

-

Die Citrix ADC VPX-Instanz reserviert die folgenden Ports. Sie können diese nicht als private Ports definieren, wenn Sie die öffentliche IP-Adresse für Anfragen aus dem Internet verwenden.

Ports 21, 22, 80, 443, 8080, 67, 161, 179, 500, 520, 3003, 3008, 3009, 3010, 3011, 4001, 5061, 9000, 7000.

Wenn Sie jedoch möchten, dass Internetdienste wie der VIP einen Standardport verwenden (z. B. Port 443), müssen Sie mithilfe der Netzwerksicherheitsgruppe eine Portzuordnung erstellen. Der Standardport wird dann einem anderen Port zugeordnet, der auf dem NetScaler für diesen VIP-Dienst konfiguriert ist.

Beispielsweise kann ein VIP-Dienst auf Port 8443 der VPX-Instanz ausgeführt werden, wird aber dem öffentlichen Port 443 zugeordnet. Wenn der Benutzer also über die Public IP auf Port 443 zugreift, wird die Anforderung an den privaten Port 8443 weitergeleitet.

-

Öffentliche IP-Adresse unterstützt keine Protokolle, in denen die Portzuordnung dynamisch geöffnet wird, z. B. passives FTP oder ALG.

-

Hochverfügbarkeit funktioniert nicht für Datenverkehr, der eine öffentliche IP-Adresse (PIP) verwendet, die einer VPX-Instanz zugeordnet ist, anstelle eines auf dem Azure-Load Balancer konfigurierten PIP.

Hinweis:

In Azure Resource Manager ist eine Citrix ADC VPX-Instanz zwei IP-Adressen zugeordnet - eine öffentliche IP-Adresse (PIP) und eine interne IP-Adresse. Während der externe Datenverkehr mit dem PIP verbunden ist, ist die interne IP-Adresse oder der NSIP nicht routingfähig. Um VIP in VPX zu konfigurieren, verwenden Sie die interne IP-Adresse und einen der freien Ports. Verwenden Sie nicht die PIP, um VIP zu konfigurieren.