Configuración del dispositivo

El servicio Citrix SD-WAN Orchestrator le permite configurar los ajustes del dispositivo al nivel de sitio y enviarlos a los dispositivos remotos.

Puede configurar el usuario, los adaptadores de red, NetFlow, AppFlow, SNMP, la configuración de respaldo y los ajustes del flujo de purga.

Nota

La opción de configurar los ajustes del dispositivo no está disponible al crear o modificar una plantilla de sitio.

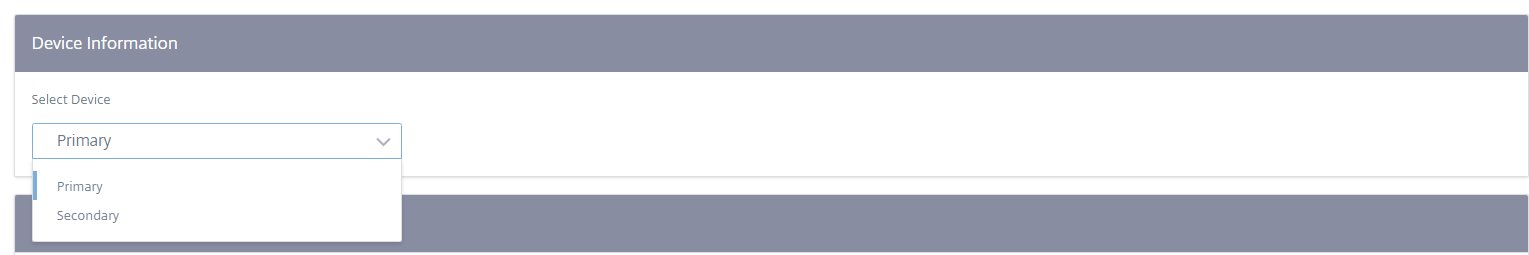

Si ha configurado HA, seleccione el dispositivo principal o secundario para el que quiere cambiar la configuración del dispositivo.

Interfaz administrativa

La interfaz administrativa le permite agregar y administrar las cuentas de usuario locales y remotas. Las cuentas de usuario remoto se autentican a través de los servidores de autenticación RADIUS o TACACS+.

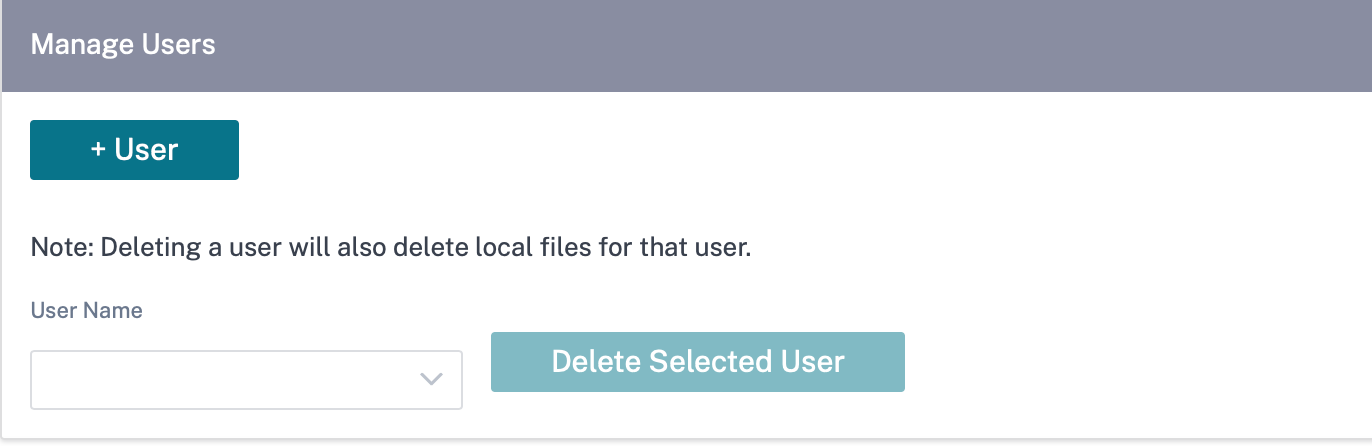

Administrar usuarios

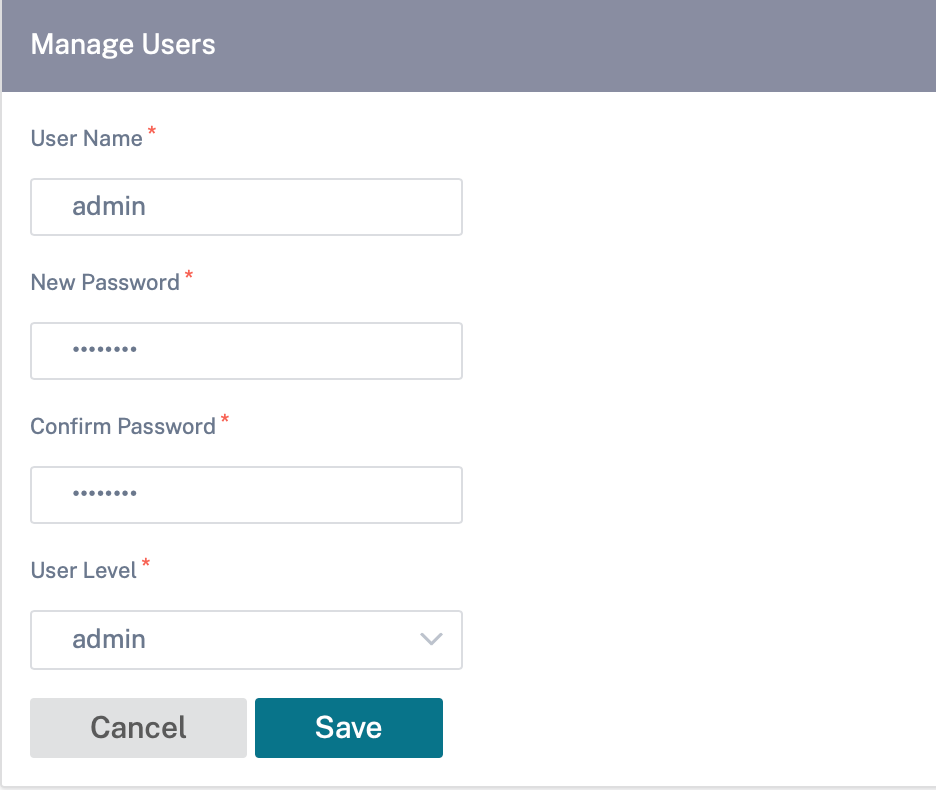

Puede agregar nuevas cuentas de usuario para el sitio. Para agregar un nuevo usuario, vaya a Configuración > Configuracióndel dispositivo>Interfaz de administración>Administrar usuariosy haga clic en+Usuario.

Proporcione los siguientes detalles:

- Nombre de usuario: El nombre de usuario de la cuenta de usuario.

- Nueva contraseña: La contraseña de la cuenta de usuario.

- Confirme la contraseña: vuelva a introducir la contraseña para confirmarla.

-

Nivel de usuario: Seleccione uno de los siguientes privilegios de cuenta:

- Administrador: Una cuenta de administrador tiene acceso de lectura y escritura a todos los ajustes. Un administrador puede realizar la configuración y la actualización de software en la red.

- Visor: Una cuenta de espectador es una cuenta de solo lectura con acceso a las secciones Panel, Informes y Supervisión.

- Administrador dered: Un administrador de red tiene acceso de lectura y escritura a la configuración de red y acceso de solo lectura para otros ajustes.

-

Administradorde seguridad: Un administrador de seguridad tiene acceso de lectura y escritura para la configuración relacionada con el firewall o la seguridad, acceso de solo lectura para otras configuraciones.

Nota

El administrador de seguridad tiene la autoridad para inhabilitar el acceso de escritura al firewall para otros usuarios (administrador/visor).

Para eliminar un usuario, seleccione un nombre de usuario y haga clic en Eliminar usuario seleccionado. Se eliminan la cuenta de usuario y los archivos locales.

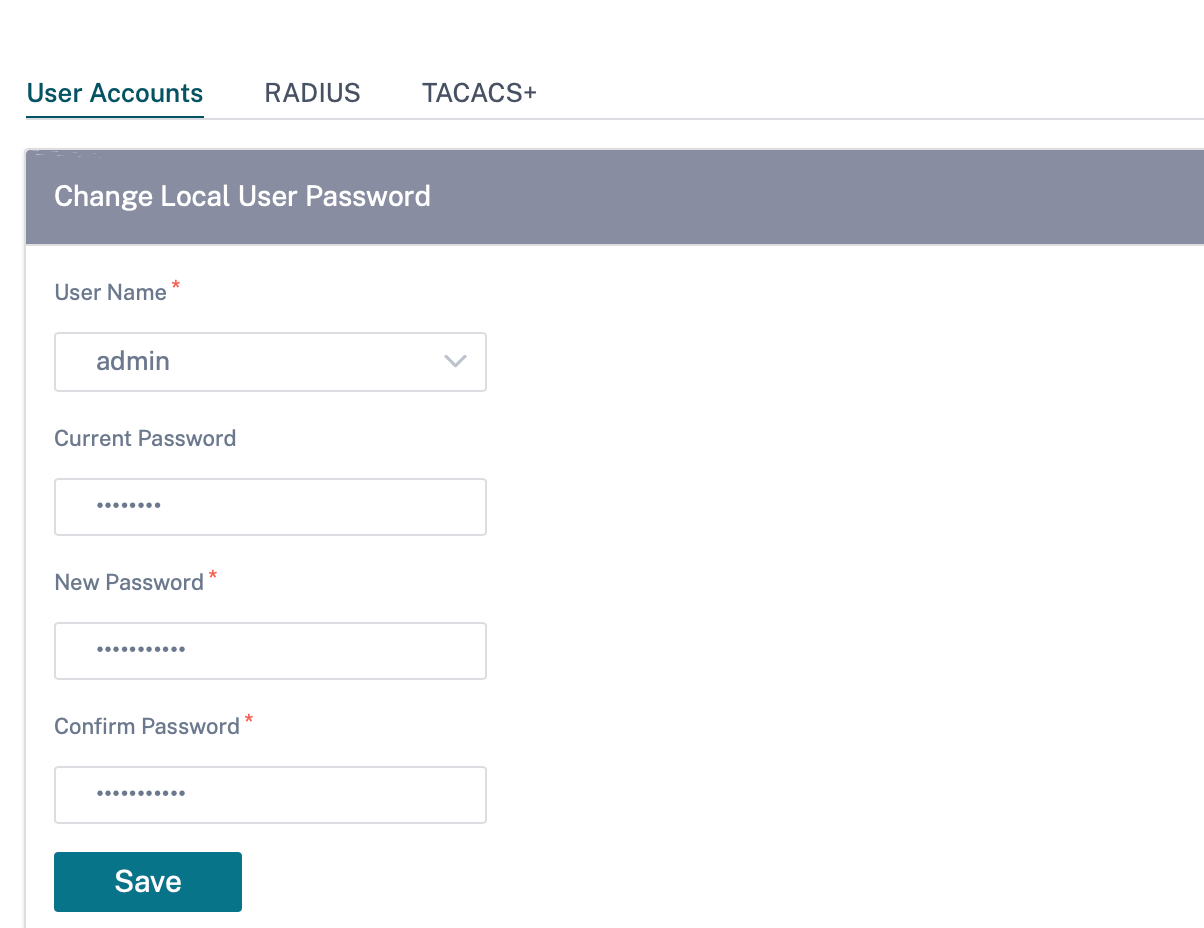

Cambiar contraseña de usuario local

Para cambiar la contraseña del usuario local, vaya a Configuración > Configuración del dispositivo > Interfaz administrativa > Cuentas de usuario > Cambiar contraseña de usuario local e introduzca los siguientes valores:

- Nombre de usuario: S eleccione un nombre de usuario para el que quiera cambiar la contraseña de la lista de usuarios configurada en el sitio.

- Contraseña actual: Introduzca la contraseña actual. Este campo es opcional para usuarios administradores.

- Contraseña nueva: introduzca una contraseña nueva de su elección.

- Confirme la contraseña: vuelva a introducir la contraseña para confirmarla.

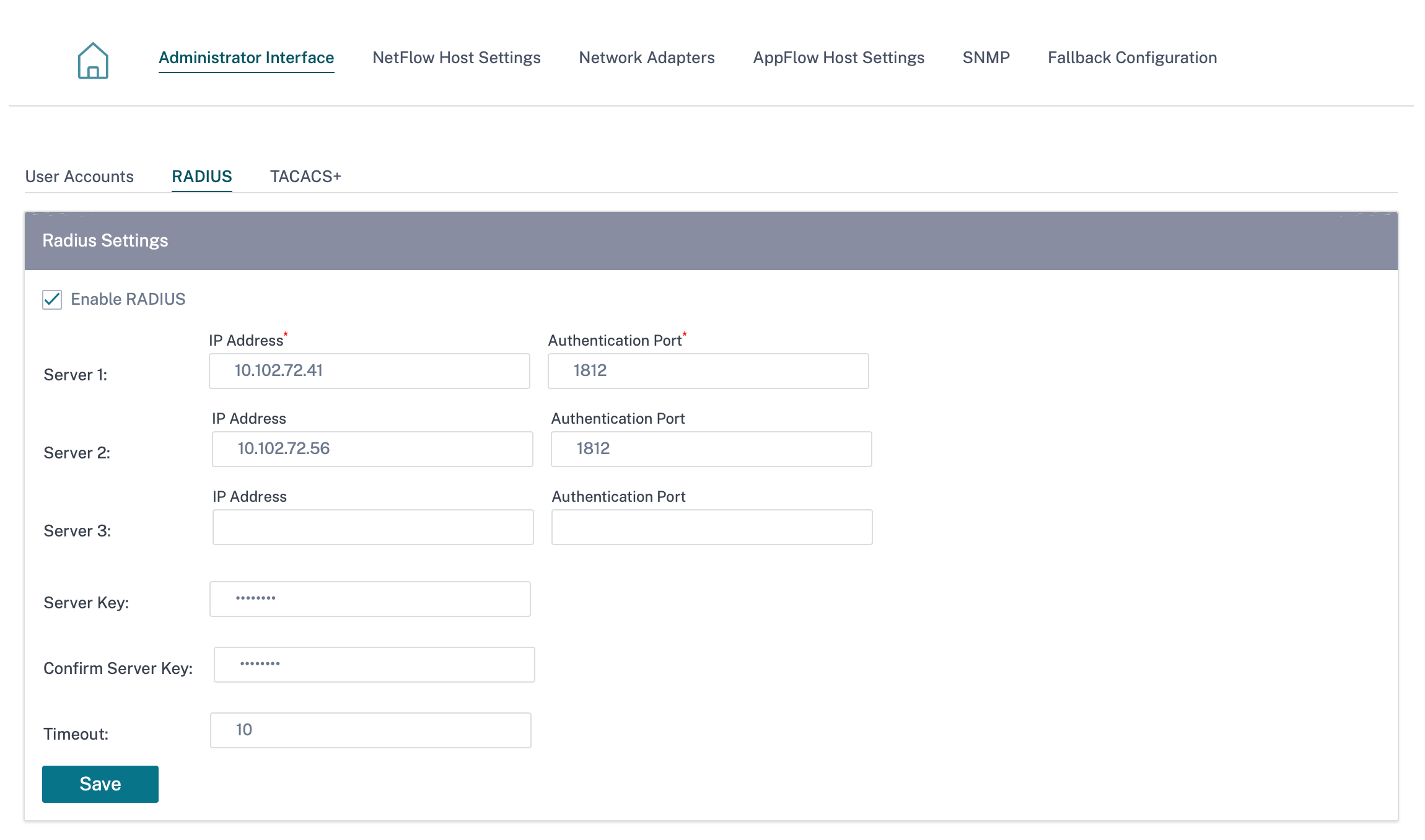

Servidor de autenticación RADIUS

RADIUS habilita la autenticación remota de usuarios en el dispositivo. Para utilizar la autenticación RADIUS, debe especificar y configurar al menos un servidor RADIUS. Opcionalmente, puede configurar servidores RADIUS de copia de seguridad redundantes, hasta un máximo de tres. Los servidores se comprueban secuencialmente. Asegúrese de que las cuentas de usuario necesarias se crean en el servidor de autenticación RADIUS.

Para configurar la autenticación RADIUS, vaya a Configuración > Configuración del dispositivo > Interfaz administrativa > RADIUSy haga clic en Habilitar RADIUS.

Nota

Puede habilitar la autenticación RADIUS o TACACS+ en un sitio. No se pueden habilitar ambos al mismo tiempo.

Proporcione la dirección IP del host del servidor RADIUS y el número de puerto de autenticación. El número de puerto predeterminado es 1812. Introduzca una clave de servidor y confirme que es una clave secreta utilizada para conectarse al servidor RADIUS. Especifique el intervalo de tiempo a esperar una respuesta de autenticación del servidor RADIUS. El valor de tiempo de espera debe ser menor o igual a 60 segundos.

Nota

La configuración de clave de servidor y tiempo de espera se aplica a todos los servidores configurados.

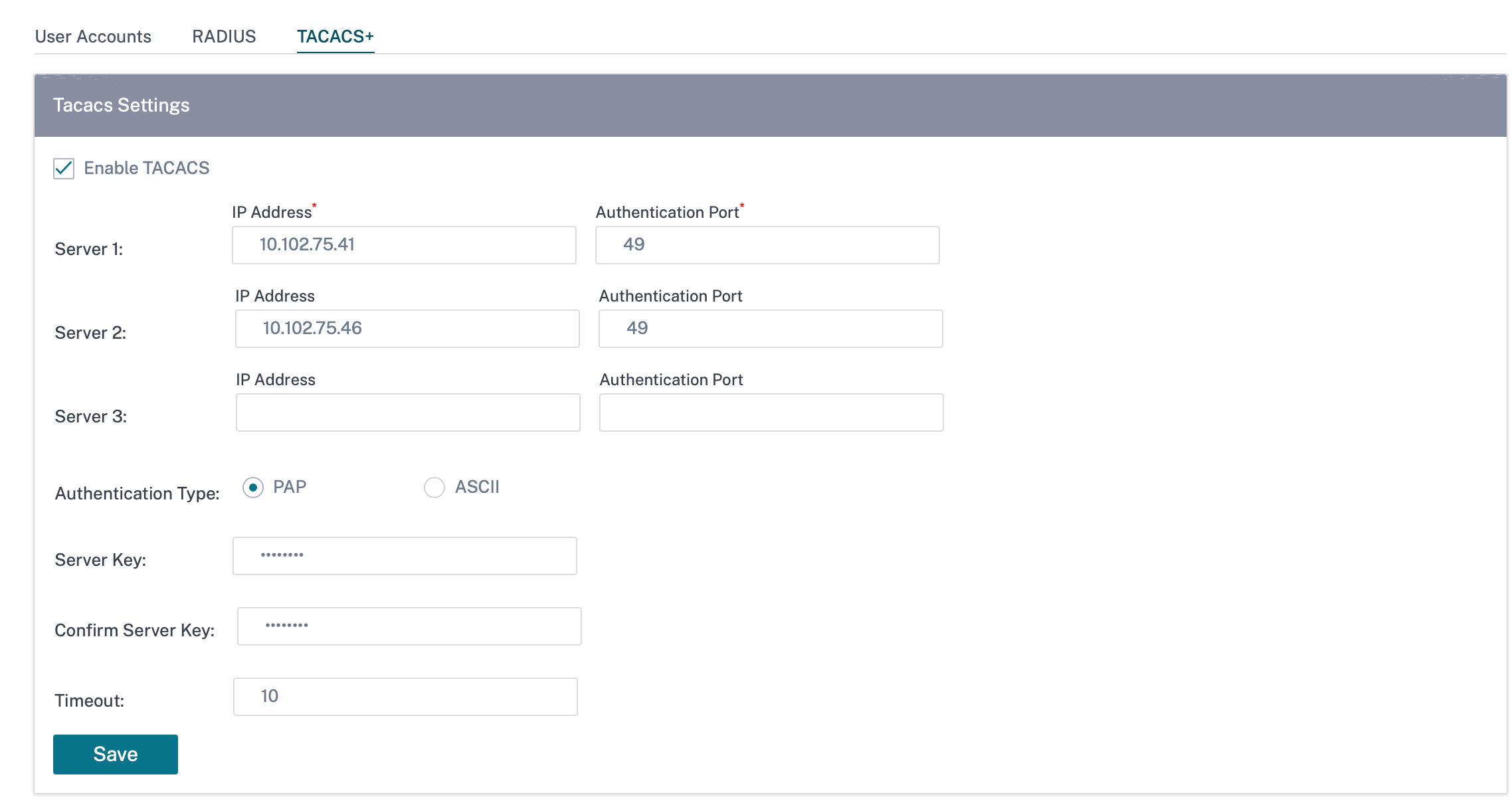

Servidor de autenticación TACACS+

TACACS+ habilita la autenticación remota de usuarios en el dispositivo. Para utilizar la autenticación TACACS+, debe especificar y configurar al menos un servidor TACACS+. Opcionalmente, puede configurar servidores TACACS+ de copia de seguridad redundantes, hasta un máximo de tres. Los servidores se comprueban secuencialmente. Asegúrese de que las cuentas de usuario necesarias se crean en el servidor de autenticación TACACS+.

Para configurar la autenticación TACACS+, vaya a Configuración > Configuracióndel dispositivo>Interfaz administrativa>TACACS+y haga clic enHabilitar TACACS+.

Nota

Puede habilitar la autenticación RADIUS o TACACS+ en un sitio. No se pueden habilitar ambos al mismo tiempo.

- Seleccione el método de cifrado para enviar el nombre de usuario y la contraseña al servidor TACACS+.

- Proporcione la dirección IP del host del servidor TACACS+ y el número de puerto de autenticación. El número de puerto predeterminado es 49.

- Introduzca una clave de servidor y confírmela. Es una clave secreta que se utiliza para conectarse al servidor TACACS+.

- Especifique el intervalo de tiempo a esperar una respuesta de autenticación desde el servidor TACACS+. El valor de tiempo de espera debe ser menor o igual a 60 segundos.

Nota

La configuración deltipo de autenticación, laclave del servidory el tiempo de espera se aplican a todos los servidores configurados.

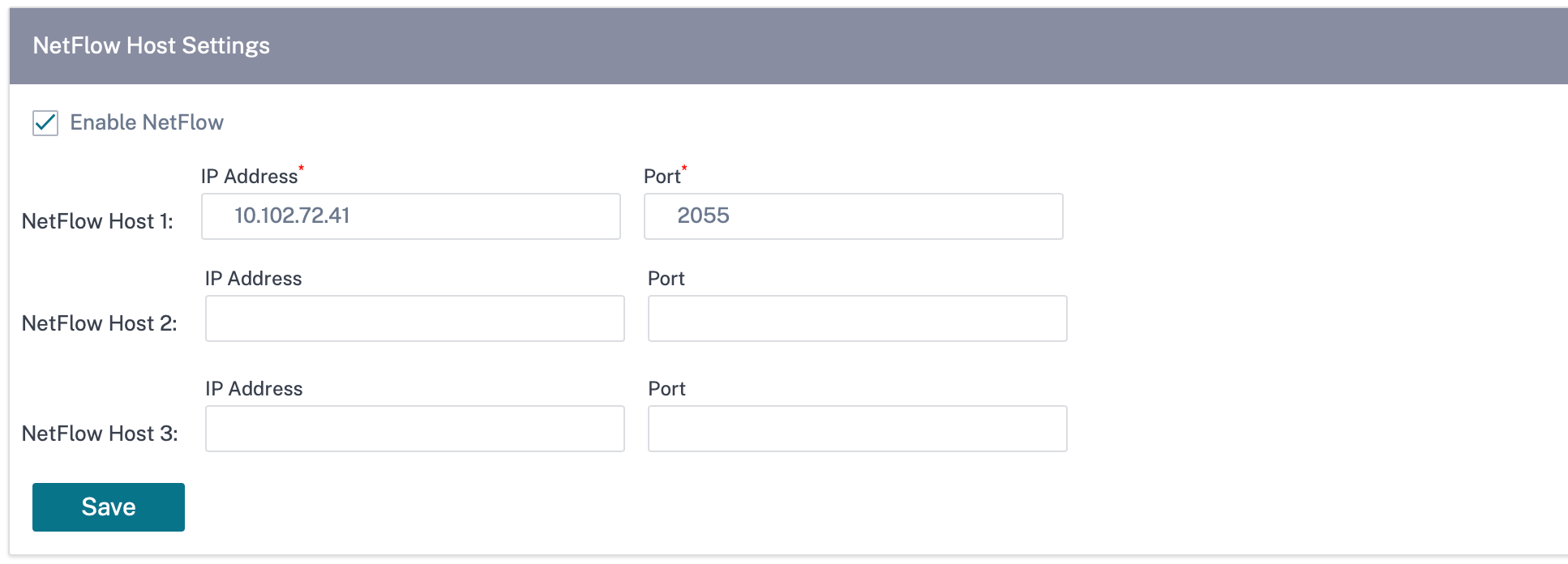

Configuración del host de NetFlow

Los recopiladores de NetFlow recopilan el tráfico de red IP a medida que entra o sale de una interfaz SD-WAN. Puede determinar el origen y el destino del tráfico, la clase de servicio y las causas de la congestión del tráfico mediante los datos de NetFlow. Para obtener más información, consulte Multiple NetFlow Collector.

Puede configurar hasta tres hosts NetFlow. Para configurar los ajustes del host de NetFlow, vaya a Configuración > Configuracióndel dispositivo > Configuración delhost de NetFlow. Seleccione Activar NetFlow y proporcione la dirección IP y el número de puerto del host de NetFlow.

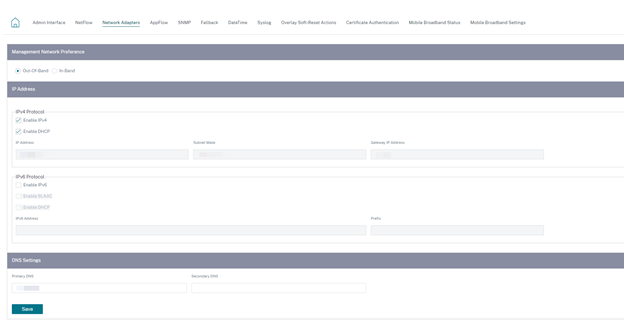

Adaptadores de red

Para los dispositivos Citrix SD-WAN, puede cambiar manualmente las preferencias de la red de administración, la dirección IP de administración y otros parámetros de la red. Puede cambiar la dirección IPv4, la máscara de subred, la dirección IP de la puerta de enlace, la dirección IPv6 y el prefijo del dispositivo u obtener la dirección IP automáticamente habilitando DHCP o SLAAC (solo para direcciones IPv6). Para obtener más información, consulte Protocolo de configuración de host dinámico.

Nota

- No puede cambiar la dirección IP si la interfaz se utiliza para la administración dentro de banda. Para obtener más información sobre la administración dentro de banda, consulte Administración dentro de banda.

- La opción Dentro de banda solo funciona si ha configurado un puerto de datos como puerto de administración en banda y si está configurado el servicio de Internet. Asegúrese de que tiene la configuración necesaria para admitir la administración en banda del dispositivo SD-WAN antes de configurar la preferencia de administración.

- La sección Preferencias de red de administración (dentro y fuera de banda) está visible si el dispositivo ejecuta una versión de software de 11.4.2 o posterior.

Para configurar los ajustes del adaptador de red, vaya a Configuración > Configuracióndel dispositivo>Adaptador de red.

Configuración del host de AppFlow

AppFlow e IPFIX son estándares de exportación de flujos utilizados para identificar y recopilar datos de aplicaciones y transacciones en la infraestructura de red. Estos datos ofrecen una mejor visibilidad de la utilización y el rendimiento del tráfico de aplicaciones.

Los datos recopilados, denominados registros de flujo, se transmiten a uno o más recopiladores IPv4. Los recopiladores agregan los registros de flujo y generan informes históricos o en tiempo real. Para obtener más información, consulte AppFlow e IPFIX.

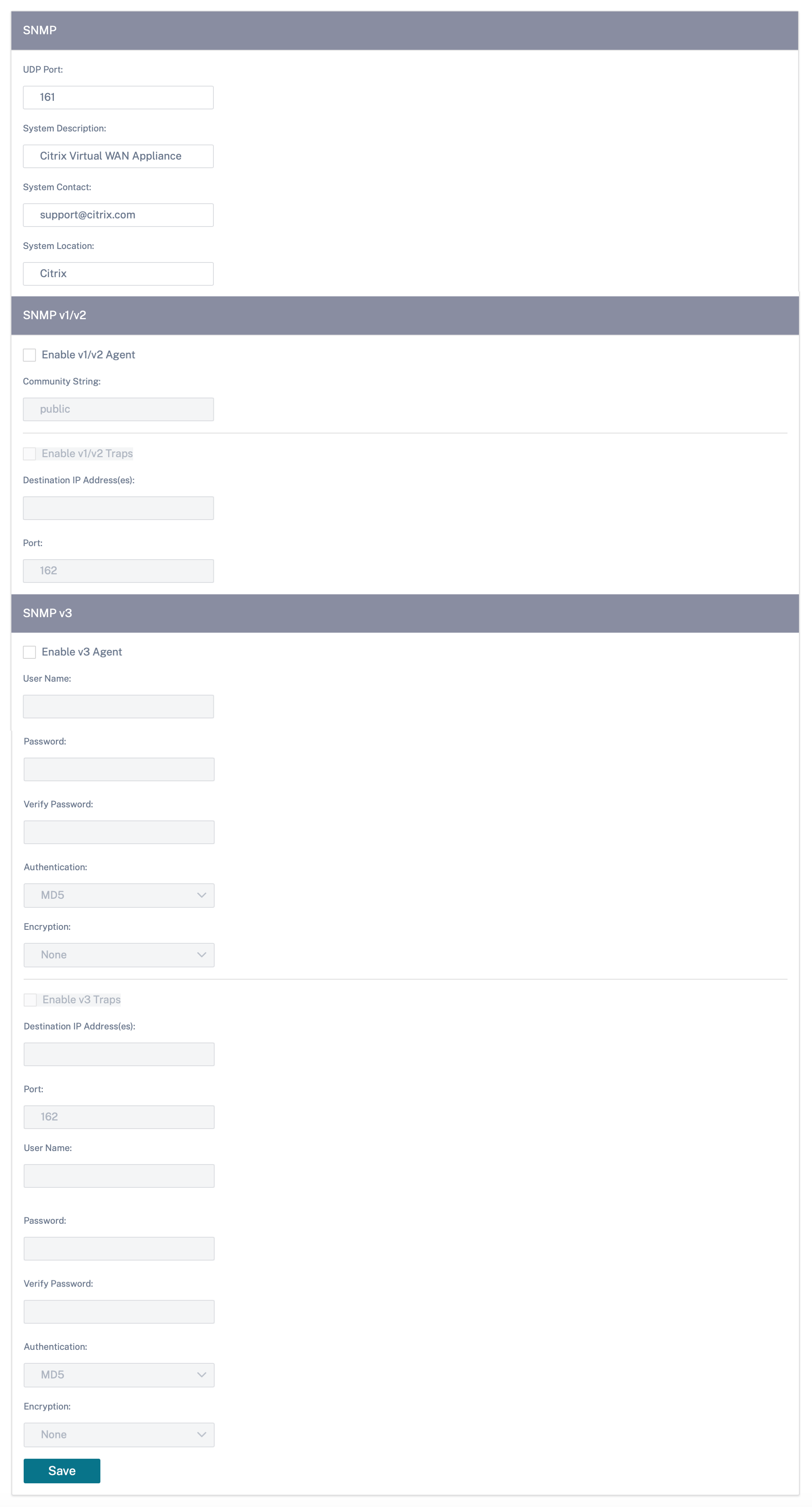

SNMP

SNMP se utiliza para intercambiar información de administración entre dispositivos de red. SNMPv1 es la primera versión del protocolo SNMP. SNMPv2 es el protocolo revisado, que incluye mejoras en los tipos de paquetes de protocolo, asignaciones de transporte y elementos de estructura MIB. SNMPv3 define la versión segura del SNMP. El protocolo SNMPv3 también facilita la configuración remota de las entidades SNMP.

El agente SNMP recopila la información de administración del dispositivo localmente y la envía al administrador de SNMP cada vez que se consulta. Si el agente detecta un evento de emergencia en el dispositivo, envía un mensaje de advertencia al administrador sin esperar a que se le consulte los datos. Este mensaje de emergencia se llama trampa. Habilite los agentes de versión SNMP necesarios, las capturas correspondientes, y proporcione la información requerida. Para obtener más información, consulte SNMP.

Para configurar los ajustes de SNMP, vaya a Configuración > Configuración del dispositivo > SNMP

Configuración de reserva

La configuración de reserva garantiza que el dispositivo permanezca conectado al servicio de implementación sin contacto si hay un error de vínculo, falta de configuración o falta de software. La configuración de reserva está habilitada de forma predeterminada en los dispositivos que tienen un perfil de configuración predeterminado. También puede modificar la configuración de reserva según la configuración de red LAN existente. Para obtener más información, consulte Configuración alternativa.

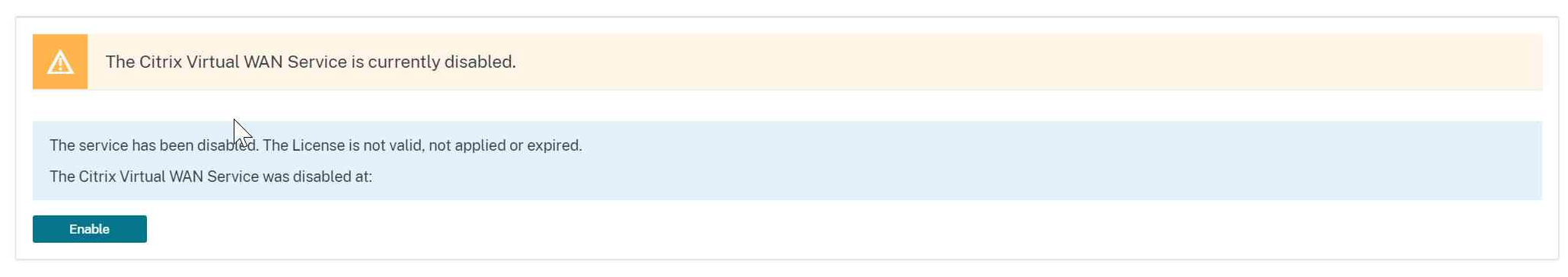

Flujos

La sección de flujos le permite habilitar o inhabilitar el servicio Citrix Virtual WAN en el dispositivo. Al habilitar el servicio se habilita e inicia el daemon de la WAN virtual. Hay una opción para habilitar el servicio Citrix Virtual Wan si el servicio está inhabilitado.

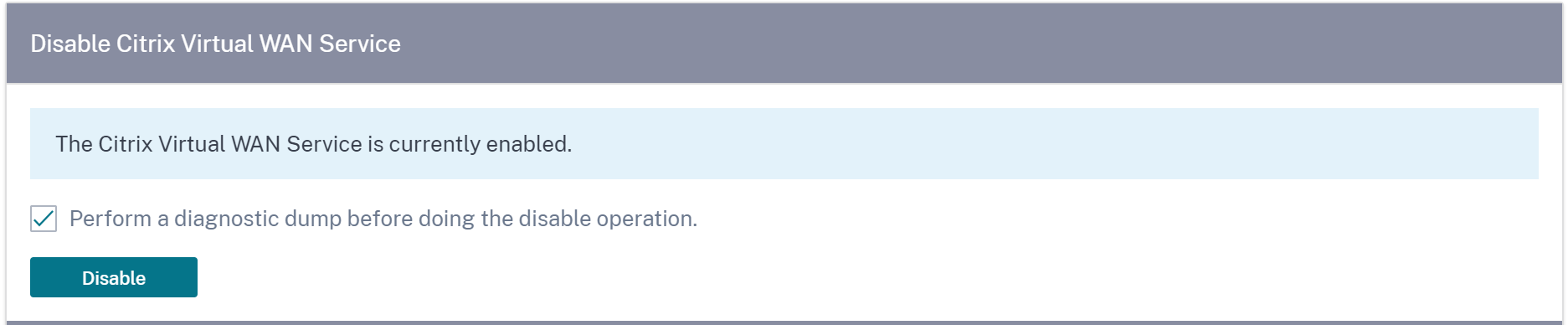

Inhabilitar el servicio Citrix Virtual WAN

La opción Inhabilitar el servicio Citrix Virtual WAN está disponible si el servicio está habilitado. Al inhabilitar el servicio, se detiene el daemon WAN virtual en el dispositivo.

Puede optar por recopilar un volcado de diagnóstico de la red WAN virtual antes de inhabilitar el servicio Citrix Virtual WAN.

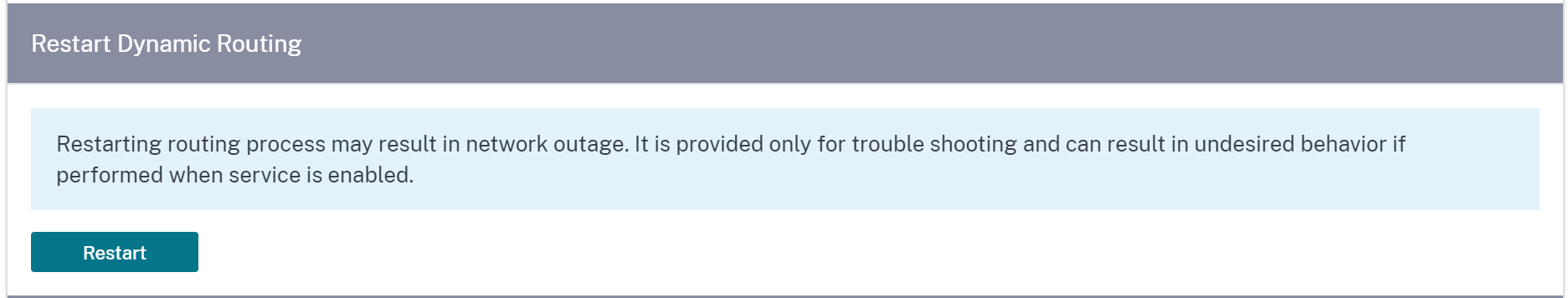

Reiniciar el enrutamiento dinámico

Puede reiniciar el proceso de aprendizaje dinámico de rutas mediante los protocolos de enrutamiento OSPF y BGP. La opción de reinicio del enrutamiento dinámico se proporciona únicamente para solucionar problemas.

Advertencia

El reinicio del enrutamiento dinámico podría provocar una interrupción de la red.

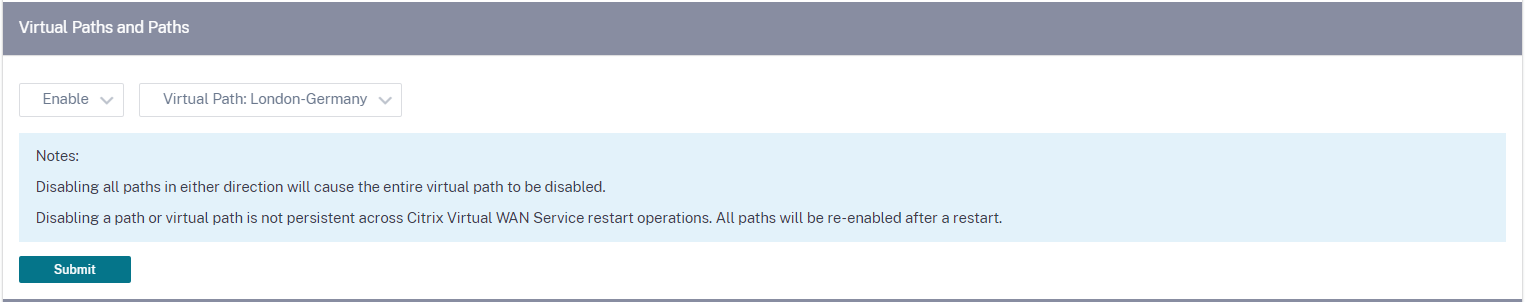

Rutas virtuales

Puede optar por habilitar o inhabilitar la ruta virtual entre dos sitios. Puede elegir las rutas individuales subyacentes, en cualquier dirección, o la ruta virtual superpuesta. Al inhabilitar las rutas individuales, se inhabilita toda la ruta virtual.

Nota

Todas las rutas se vuelven a habilitar después de reiniciar el servicio Citrix Virtual WAN.

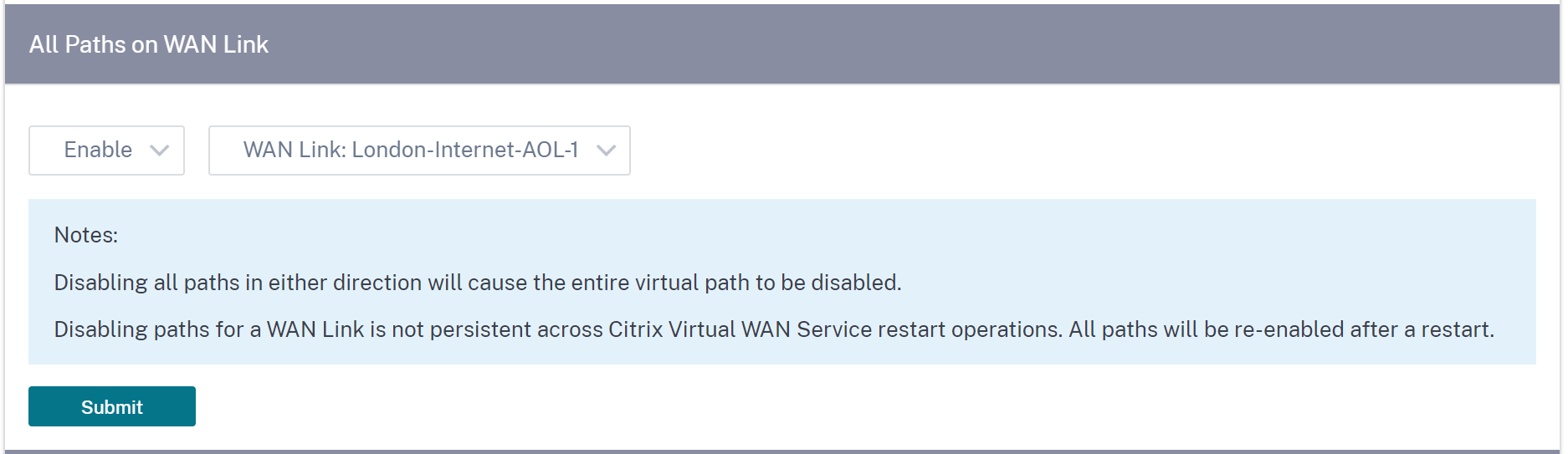

Todas las rutas en el enlace WAN

Puede optar por habilitar o inhabilitar los enlaces WAN entre dos sitios. Al inhabilitar todos los enlaces WAN, se inhabilita la ruta virtual.

Nota

Todos los enlaces WAN se vuelven a habilitar después de reiniciar el servicio Citrix Virtual WAN.

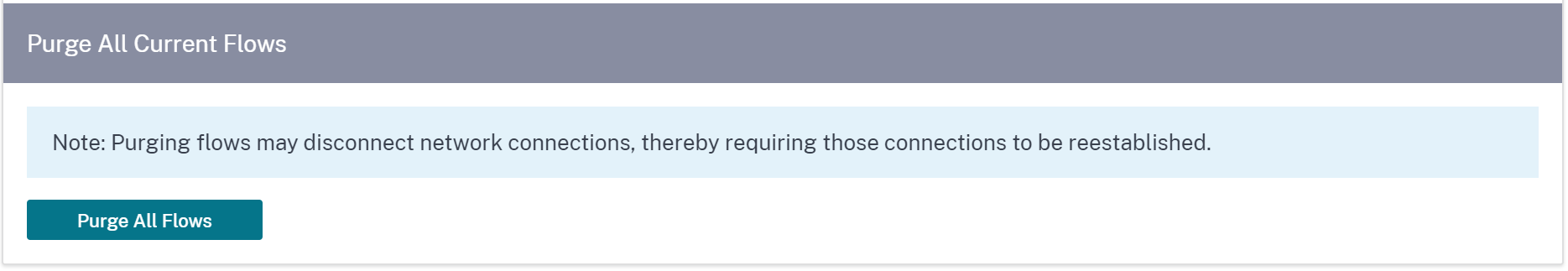

Purgar todos los flujos de corriente

Al purgar los flujos, se finalizan todos los flujos actuales, se borran las tablas de flujo, se restablecen las conexiones de flujo y se vuelve a rellenar la tabla de flujo.

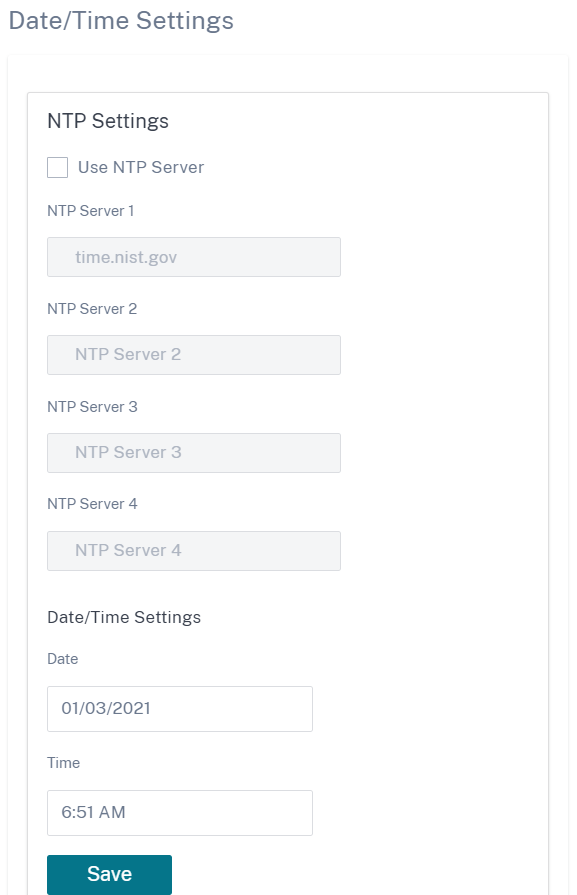

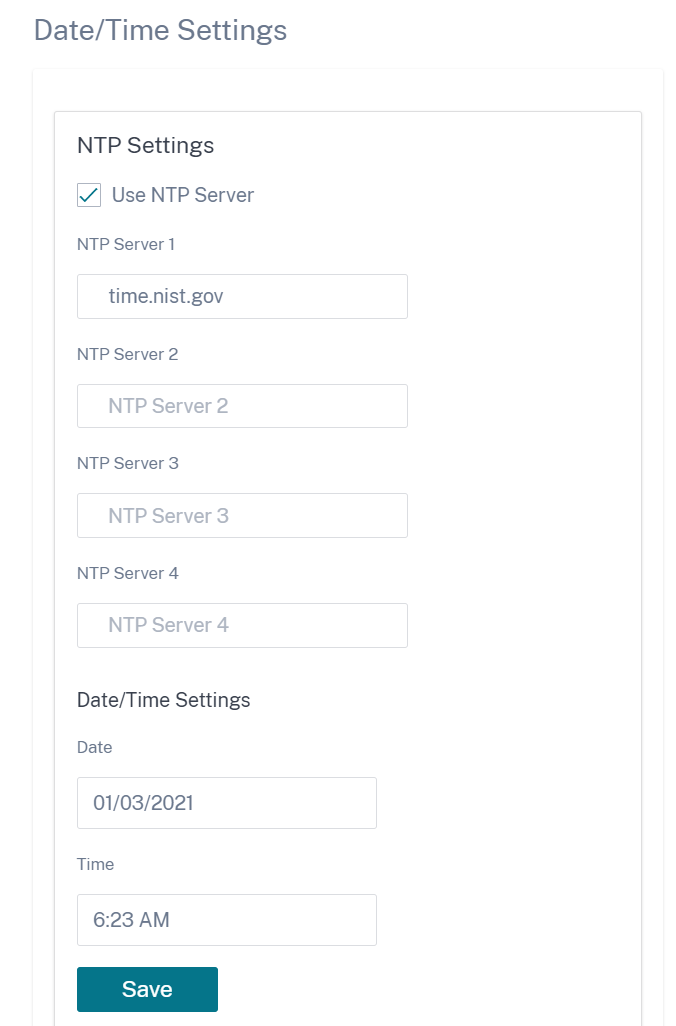

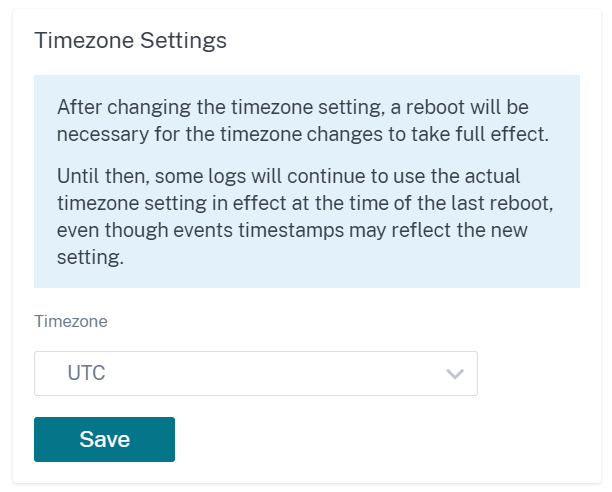

Fecha y hora

Puede cambiar la fecha y la hora del dispositivo de forma manual o mediante un servidor NTP. Para configurar la fecha y la hora manualmente, asegúrese de que la opción Usar servidor NTP no esté seleccionada y proporcione la fecha y la hora.

Si selecciona la opción Usar servidor NTP, no podrá introducir manualmente la fecha y la hora actuales. Puede especificar hasta 4 servidores NTP, pero debe especificar al menos uno. Actúan como servidores NTP de respaldo. Si un servidor está inactivo, el dispositivo se sincroniza automáticamente con el otro servidor NTP. Si especifica un nombre de dominio para un servidor NTP, también debe configurar un servidor DNS a menos que ya lo haya hecho.

Si es necesario cambiar la zona horaria, cámbiela antes de configurar la fecha y la hora o, de lo contrario, la configuración no se mantendrá. Reinicie el dispositivo después de cambiar la zona horaria.

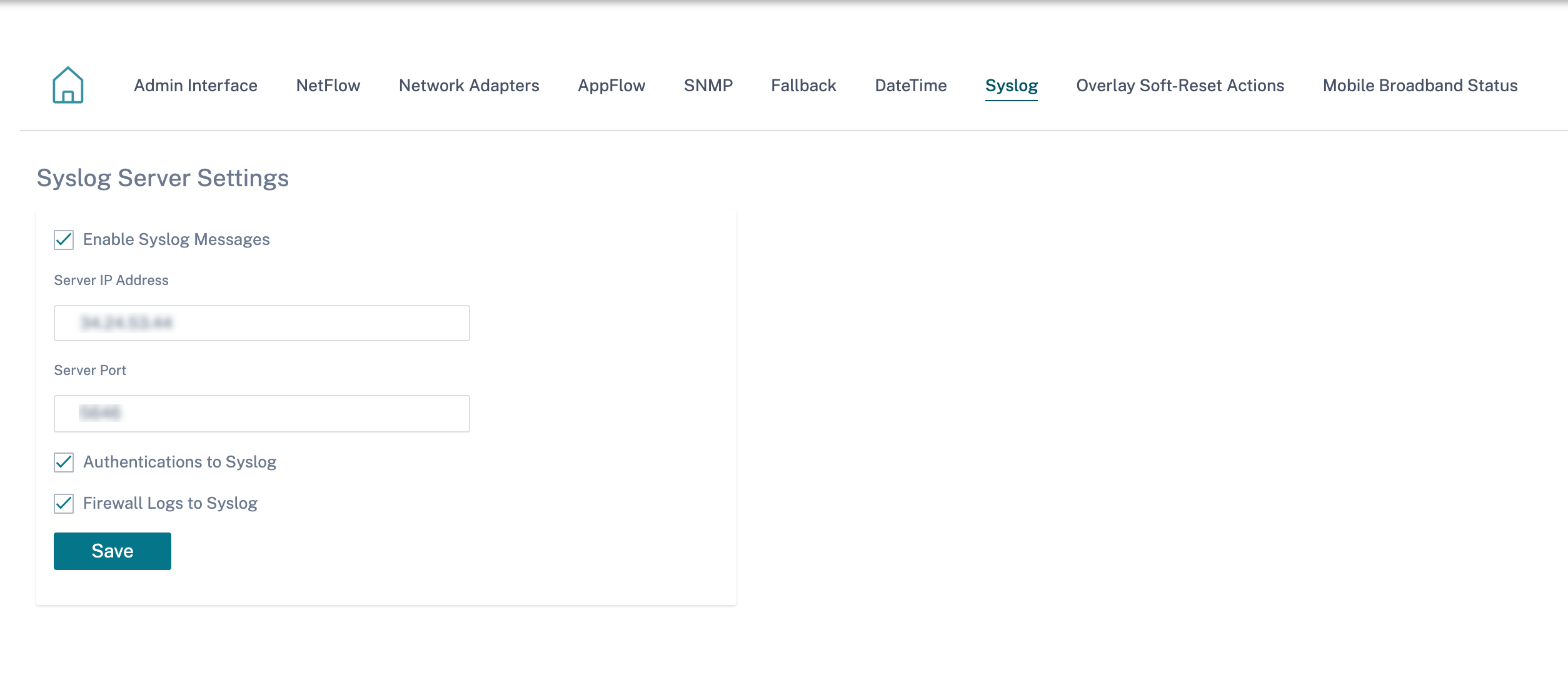

Configuración del servidor Syslog

Puede configurar los ajustes del servidor Syslog de los dispositivos SD-WAN mediante el servicio Citrix SD-WAN Orchestrator. Al habilitar la configuración de Syslog, puede enviar alertas del sistema y detalles de eventos de los dispositivos SD-WAN a un servidor Syslog externo. Sin embargo, debe seleccionar el tipo de evento en la interfaz de usuario del dispositivo SD-WAN yendo a Configuración > Configuración del dispositivo > Registración/supervisión > Opciones de alarma. Para obtener más información, consulte Configurar alarmas.

Los siguientes ajustes del servidor Syslog se pueden configurar mediante el servicio Citrix SD-WAN Orchestrator:

- Habilitar los mensajes de Syslog: habilite o inhabilite el envío de registros o mensajes de eventos al servidor Syslog.

- Dirección IP del servidor: Dirección IP del servidor Syslog.

- Puerto del servidor: Número de puerto del servidor Syslog.

- Autenticación en Syslog: habilite o inhabilite el envío de registros de autenticación o mensajes de eventos al servidor Syslog.

- Registros de firewall en Syslog: habilite o inhabilite el envío de registros de firewall al servidor Syslog.

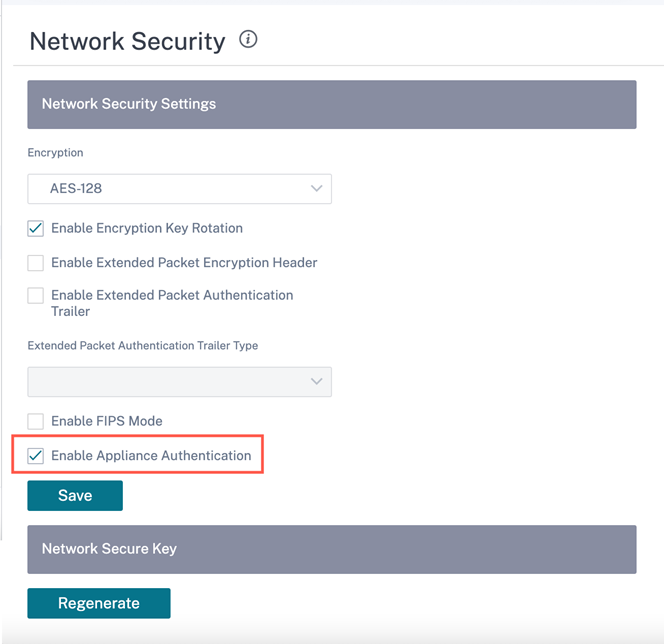

Autenticación de certificados

El servicio Citrix SD-WAN Orchestrator garantiza que se establezcan rutas seguras entre los dispositivos de la red SD-WAN mediante el uso de técnicas de seguridad como el cifrado de red y los túneles IPSec de rutas virtuales. Además de las medidas de seguridad existentes, la autenticación basada en certificados se introduce en el servicio Citrix SD-WAN Orchestrator.

La autenticación de certificados permite a las organizaciones usar certificados emitidos por su autoridad de certificación (CA) privada para autenticar los dispositivos. Los dispositivos se autentican antes de establecer las rutas virtuales. Por ejemplo, si un dispositivo de sucursal intenta conectarse al centro de datos y el certificado de la sucursal no coincide con el certificado que espera el centro de datos, no se establece la ruta virtual.

El certificado emitido por la entidad emisora de certificados vincula una clave pública al nombre del dispositivo. La clave pública funciona con la clave privada correspondiente que posee el dispositivo identificado por el certificado.

Para habilitar la autenticación del dispositivo, al nivel de red, vaya a Configuración > Seguridad > Seguridad de red y seleccione Habilitar la autenticación del dispositivo. Haga clic en Guardar.

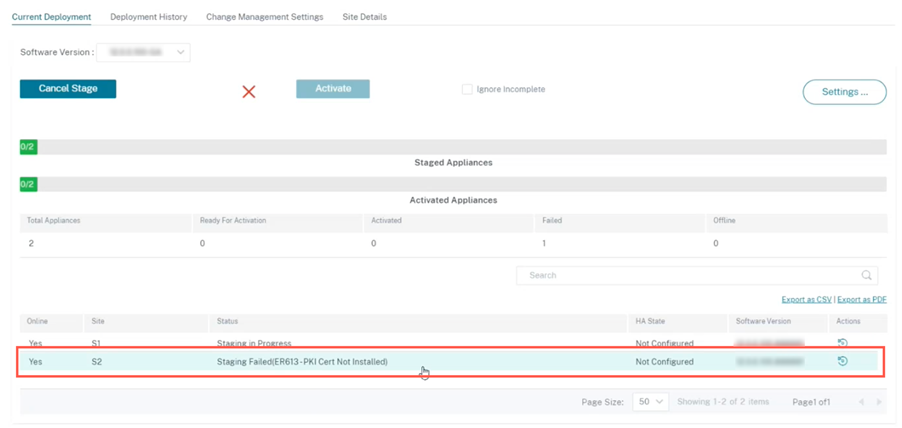

Durante la implementación, si la autenticación del dispositivo está habilitada pero no hay ningún certificado de PKI instalado en el dispositivo, la configuración provisional muestra el estado de error.

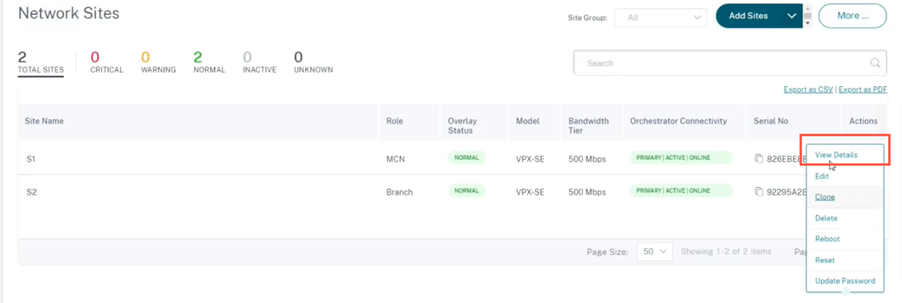

Ver certificado

Puede ir a la página de detalles del dispositivo para comprobar si el certificado de PKI está instalado o no. Para hacerlo, vaya a Configuración > Red principal > haga clic en el símbolo de acción del sitio en el que quiere verificar el certificado > haga clic en Ver detalles.

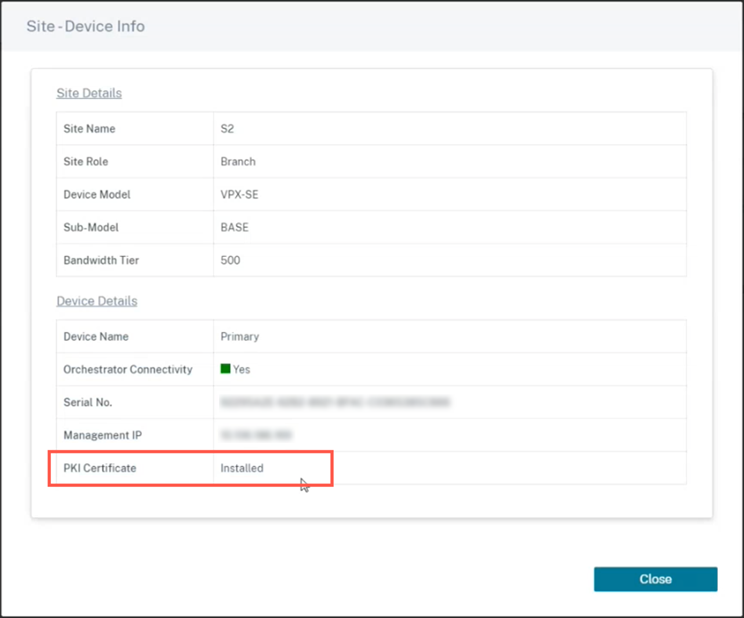

La siguiente pantalla se completa con los detalles del sitio y del dispositivo:

En la sección Detalles del dispositivo, puede ver el estado de instalación del certificado PKI.

Cargar paquete de identidad

El paquete Identidad incluye una clave privada y el certificado asociado a la clave privada. Puede cargar el certificado del dispositivo emitido por la CA en el dispositivo. El paquete de certificados es un archivo PKCS12 con la extensión.p12. Puede elegir protegerlo con una contraseña. Arrastre y suelte el archivo PKCS12, introduzca una contraseña y haga clic en Cargar. Si deja el campo de contraseña en blanco, se considerará que no está protegido por contraseña.

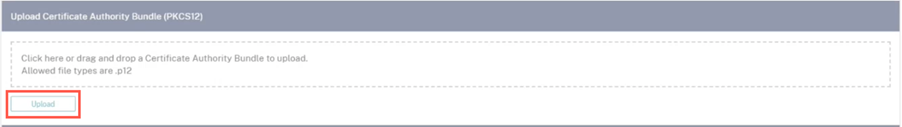

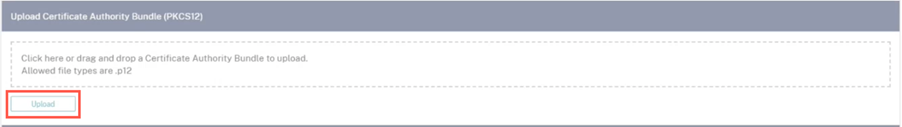

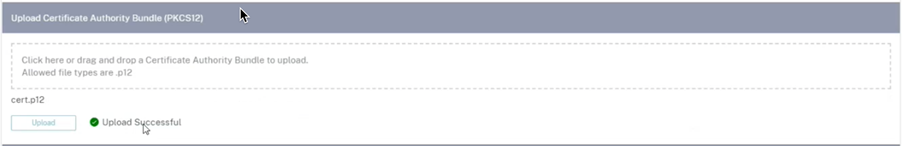

Subir paquete de entidad emisora de certificados

Cargue el paquete PKCS12 que corresponde a la autoridad de firma del certificado. El paquete de la autoridad de certificación incluye la cadena completa de firmas, la autoridad raíz y toda la autoridad signataria intermedia. Arrastre el paquete PKCS12 y haga clic en Cargar

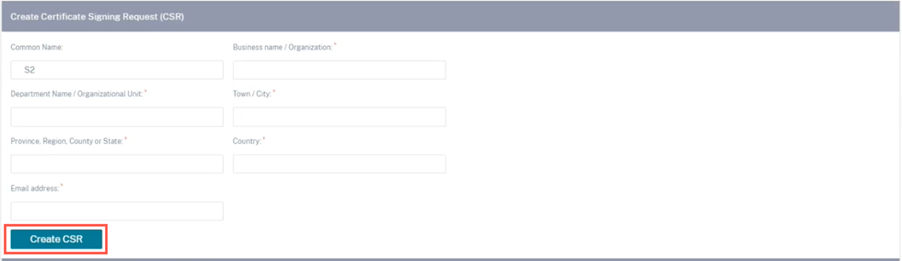

Crear solicitud de firma de certificación

El dispositivo puede generar un certificado sin firmar y crear una solicitud de firma de certificados (CSR). Para crear una CSR para un dispositivo, proporcione el nombre de la organización, la unidad, el pueblo o la ciudad, la provincia/región/condado/ciudad, el país y la dirección de correo electrónico. El nombre común del dispositivo es el nombre del sitio que se rellena automáticamente y no se puede modificar. Haga clic en Crear CSR.

Administrar la solicitud de firma de certificados

Una vez que la CSR se haya generado correctamente desde el servidor, debe descargar la CSR del dispositivo y conseguir que su CA la firme y volver a cargarla en el dispositivo en formatos PEM o DER. Se utiliza como certificado de identidad para el dispositivo. En primer lugar, cargue la CA para firmar el certificado.

Una vez cargada la CA, suba la CSR firmada.

Administrador de listas de revocación de certificados

Una lista de revocación de certificados (CRL) es una lista publicada de números de serie de certificados que ya no son válidos en la red. El archivo CRL se descarga periódicamente y se almacena localmente en todo el dispositivo. Cuando se autentica un certificado, el respondedor examina la CRL para ver si el certificado de iniciadores ya se revocó. Citrix SD-WAN admite actualmente CRL de la versión 1 en formato PEM y DER.

Para habilitar la CRL, active la casilla de verificación CRL habilitada. Indique la ubicación en la que se mantiene el archivo CRL. Se admiten ubicaciones HTTP, HTTPS y FTP. Especifique el intervalo de tiempo para comprobar y descargar el archivo CRL, el intervalo es de 1 a 1440 minutos. Haga clic en Configuración de carga.

Nota

El período de reautenticación de una ruta virtua1 puede oscilar entre 10 y 15 minutos. Si el intervalo de actualización de la CRL se establece en una duración más corta, la lista de CRL actualizada puede incluir un número de serie actualmente activo. Haga que un certificado revocado activamente esté disponible en su red por un período breve.

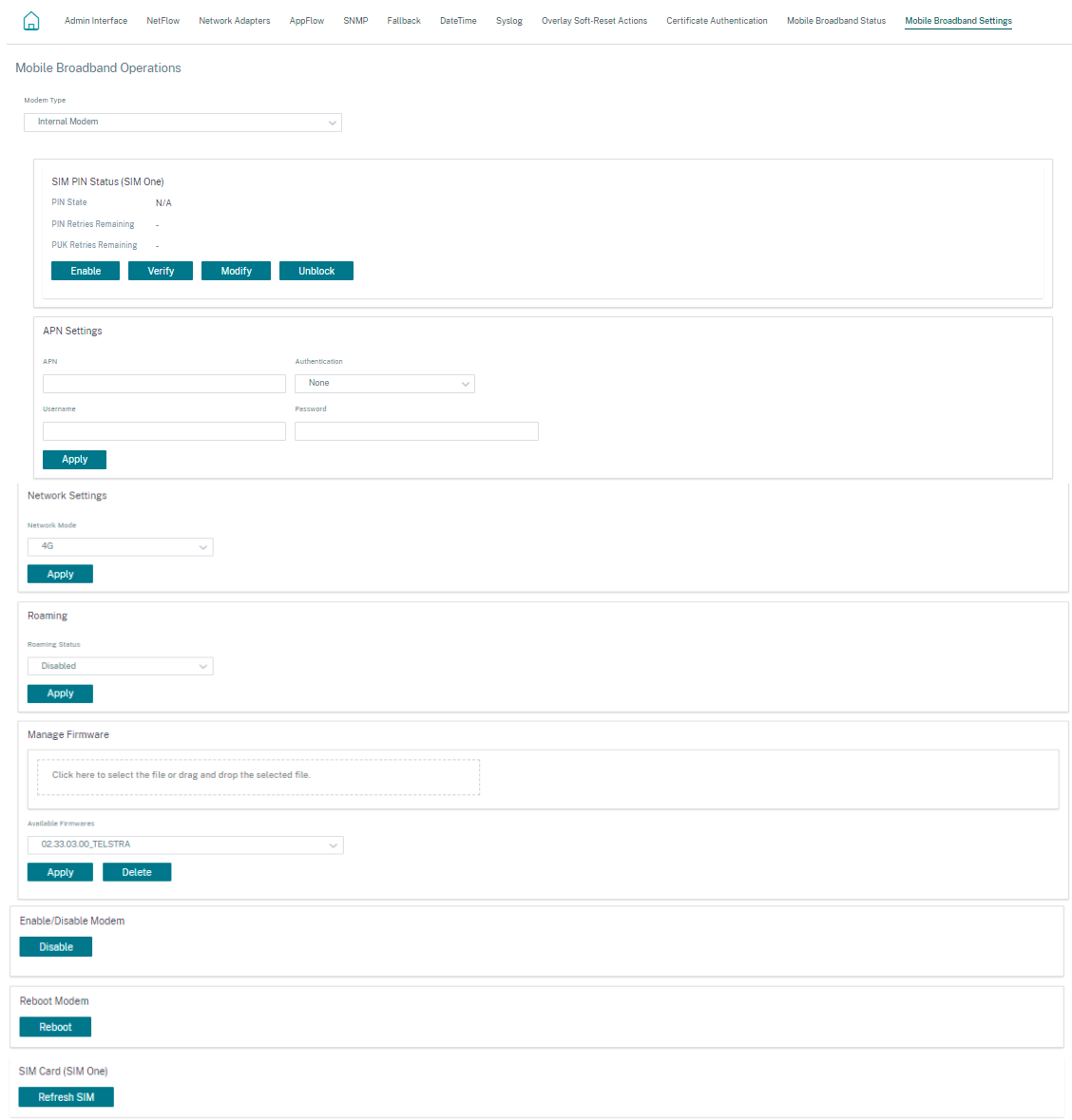

Configuración de banda ancha móvil

El servicio Citrix SD-WAN Orchestrator le permite conectar un dispositivo Citrix SD-WAN desde su sucursal a una red mediante una conexión de banda ancha móvil.

Para configurar los ajustes de banda ancha móvil, al nivel de sitio, vaya a Configuración > Configuracióndel dispositivo > Configuracióndebanda ancha móvil.

Actualmente, los ajustes de banda ancha móvil se pueden configurar en los dispositivos Citrix SD-WAN 110 y Citrix SD-WAN-210.

Puede configurar los siguientes ajustes de banda ancha móvil en el servicio Citrix SD-WAN Orchestrator.

Estado PIN de la SIM

Si ha insertado una tarjeta SIM que está bloqueada con un PIN, el estado de la SIM es Habilitada. No puede usar la tarjeta SIM hasta que se verifique con el PIN de la SIM. Puede obtener el PIN de la tarjeta SIM del operador. Haga clic en Verificar.

Introduzca el PIN de la SIM proporcionado por el operador y haga clic en Verificar.

Inhabilitar PIN de la SIM

Puede inhabilitar la función del PIN de la SIM para una tarjeta SIM para la que el PIN de la SIM esté activado y verificado. Haga clic en Inhabilitar. Introduzca el PIN de la SIM y haga clic en Desactivar

Habilitar PIN de la SIM

Para habilitar el PIN de la SIM, haga clic en Activar. Introduzca el PIN de la tarjeta SIM proporcionado por el operador y haga clic en Habilitar.

Si el estado del PIN de la SIM cambia a Activado y No verificado, significa que el PIN no está verificado y que no puede realizar ninguna operación hasta que se verifique el PIN.

Haga clic en Verificar PIN. Introduzca el PIN de la SIM proporcionado por el operador y haga clic en Verificar PIN.

Modificar PIN de la SIM

Una vez que el PIN esté en estado Habilitado y Verificado, puede elegir cambiar el PIN.

Haga clic en Modificar. Introduzca el PIN de la tarjeta SIM proporcionado por el operador. Introduzca el nuevo PIN de la SIM y confírmelo. Haga clic en Modificar.

Desbloquear SIM

Si olvida el PIN de la SIM, puede restablecer el PIN de la SIM mediante el PUK de la SIM obtenido del operador.

Para desbloquear una SIM, haga clic en Desbloquear. Introduzca el PIN de la SIM y el PUK de la SIM obtenidos del operador y haga clic en Desbloquear.

Nota

La tarjeta SIM se bloquea permanentemente con 10 intentos fallidos de PUK, mientras desbloquea la SIM. Póngase en contacto con el proveedor de servicios del operador para obtener una nueva tarjeta SIM.

Configuración de APN

Para configurar los ajustes de APN, introduzca el APN, el nombre de usuario, la contraseña y la autenticación proporcionados por el operador. Puede elegir entre los protocolos de autenticación PAP, CHAPo PAPCHAP. Si el transportista no ha proporcionado ningún tipo de autenticación, establezca enNinguno.

Configuración de la red

Puede seleccionar la red móvil en los dispositivos Citrix SD-WAN que admiten módems internos.

Itinerancia

La opción de roaming está habilitada de forma predeterminada en tus dispositivos. Puede optar por inhabilitarlo.

Administrar firmware

Cada equipo que tenga habilitado LTE dispondrá de un conjunto de firmware disponible. Puede seleccionar de la lista existente de firmware o cargar un firmware y aplicarlo. Si no está seguro del firmware que debe utilizar, seleccione la opción AUTO-SIM para permitir que el módem LTE elija el firmware más adecuado en función de la tarjeta SIM insertada en el dispositivo.

Nota

Actualmente, el firmware solo se puede aplicar a los dispositivos SD-WAN SE 210 LTE.

Activar/desactivar módem

Activa o desactiva el módem en función de tu intención de utilizar la funcionalidad de banda ancha. De forma predeterminada, el módem está activado.

Reiniciar el módem

Reinicia el módem. La operación de reinicio puede tardar entre 3 y 5 minutos en completarse.

Actualizar SIM

Utilice esta opción cuando cambie en caliente la tarjeta SIM para detectar una nueva.

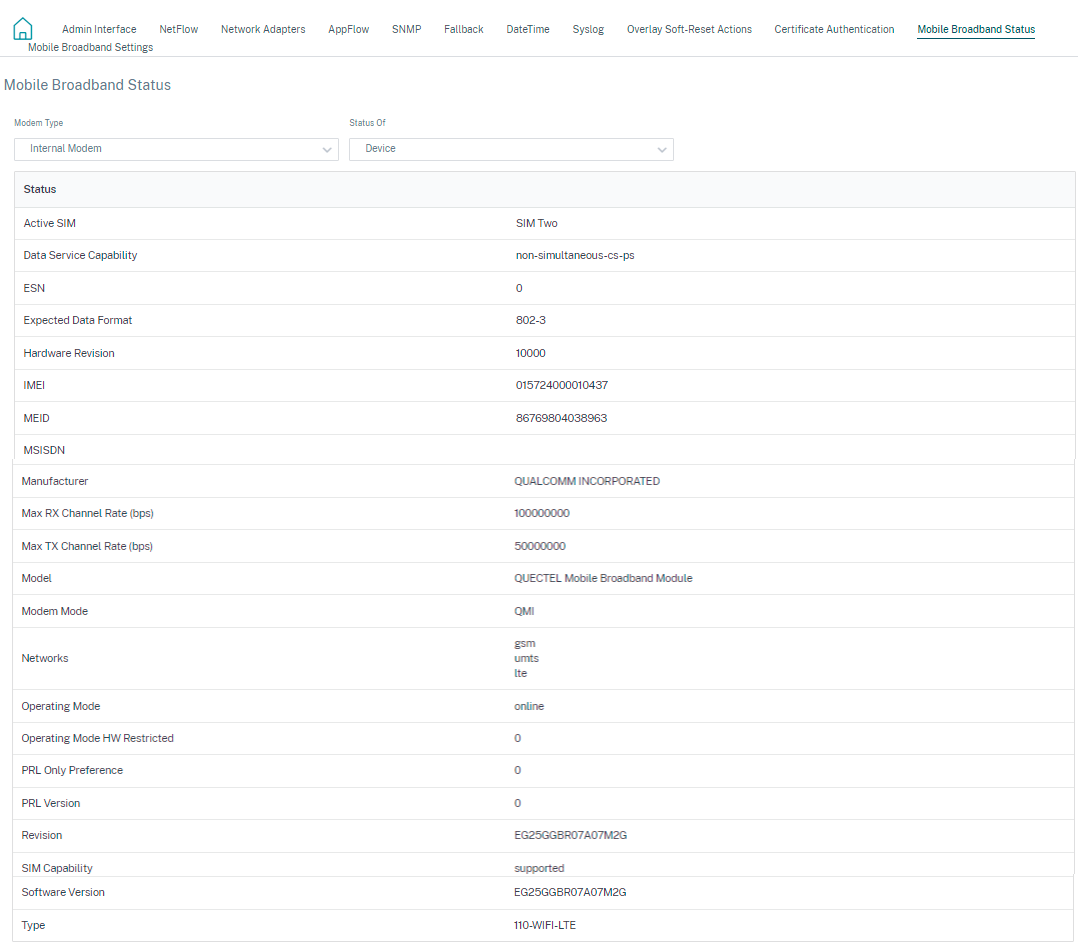

Estado de banda ancha móvil

La sección Estado de la banda ancha móvil muestra el estado de los ajustes de configuración de banda ancha. Para ver el estado de la banda ancha móvil, al nivel de sitio, vaya a Configuración > Configuración > Configuracióndel dispositivo>Estado de la banda ancha móvil. Puede ver el estado del dispositivo y de la SIM activa.

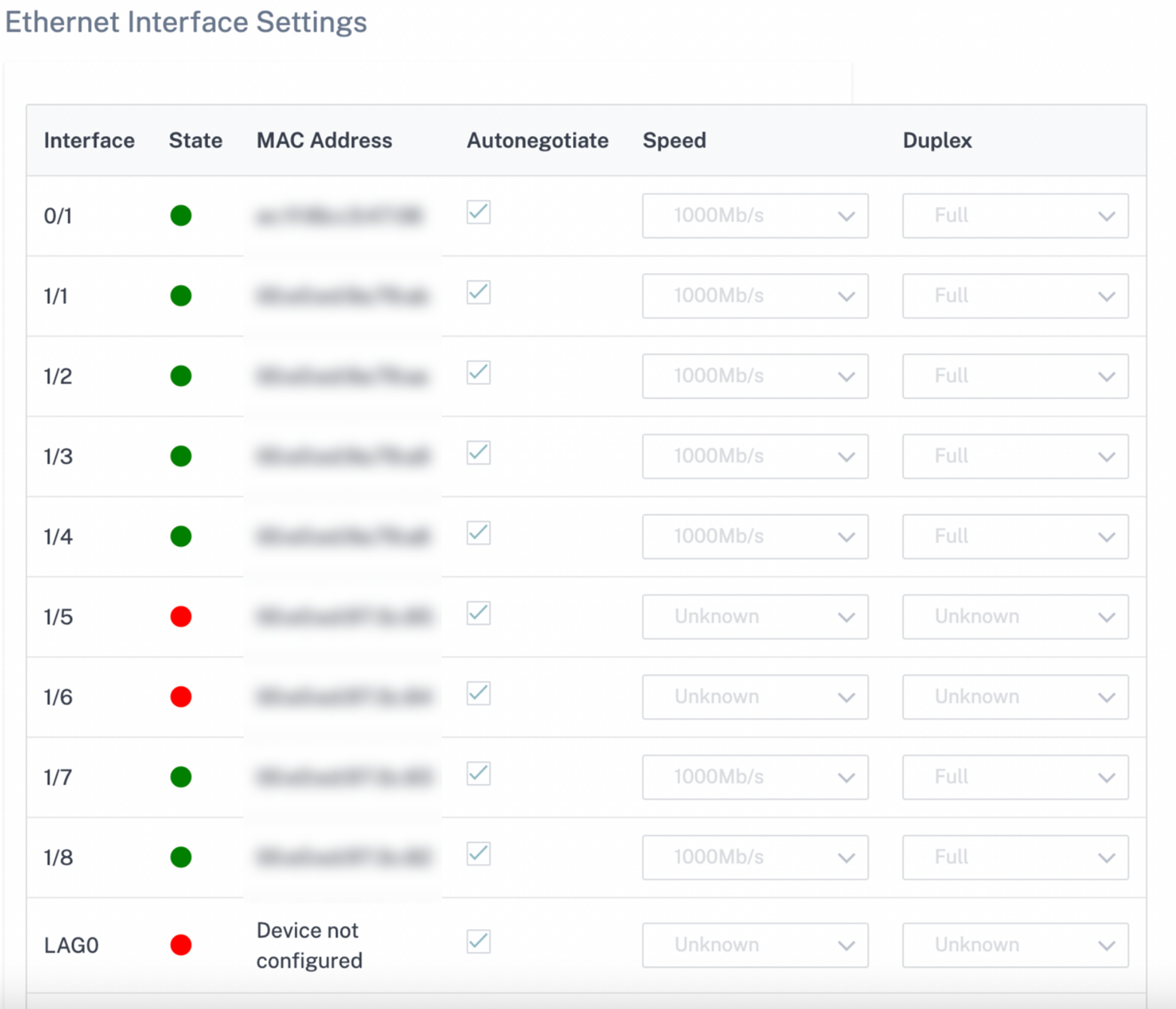

Configuración de la interfaz Ethernet

La sección de estado de la interfaz Ethernet muestra el estado de conectividad de los puertos ethernet, el tipo de interfaz, la dirección MAC, la negociación automática y la información de configuración del dúplex. Para ver la configuración de la interfaz ethernet, al nivel de sitio, vaya a Configuración > Configuracióndel dispositivo > Configuraciónde lainterfaz Ethernet. Los puertos que están inactivos administrativamente se indican en rojo.

Nota:

Esta configuración está disponible actualmente en modo de solo lectura en la interfaz de usuario del servicio Citrix SD-WAN Orchestrator. Si quiere modificar la configuración de la interfaz Ethernet, puede hacerlo mediante la nueva interfaz de usuario para los dispositivos SD-WAN.

En este artículo

- Interfaz administrativa

- Servidor de autenticación RADIUS

- Servidor de autenticación TACACS+

- Configuración del host de NetFlow

- Adaptadores de red

- Configuración del host de AppFlow

- SNMP

- Configuración de reserva

- Flujos

- Fecha y hora

- Configuración del servidor Syslog

- Autenticación de certificados

- Configuración de banda ancha móvil

- Estado de banda ancha móvil

- Configuración de la interfaz Ethernet