Arquitectura de red para instancias de Citrix ADC VPX en Microsoft Azure

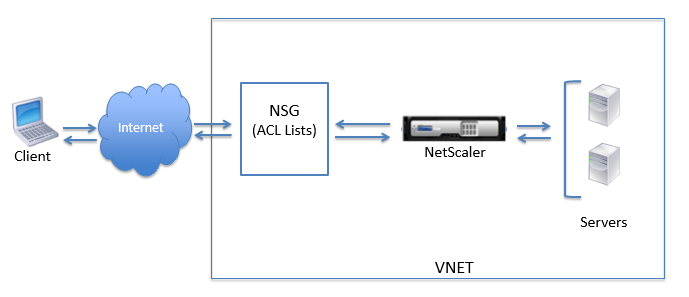

En Azure Resource Manager (ARM), una máquina virtual (VM) Citrix ADC VPX reside en una red virtual. Se puede crear una única interfaz de red en una subred dada de la Red Virtual y se puede conectar a la instancia VPX. Puede filtrar el tráfico de red hacia y desde una instancia VPX en una red virtual de Azure con un grupo de seguridad de red. Un grupo de seguridad de red contiene reglas de seguridad que permiten o deniegan el tráfico de red entrante o saliente desde una instancia VPX. Para obtener más información, consulte Grupos de seguridad.

El grupo de seguridad de red filtra las solicitudes a la instancia de Citrix ADC VPX y la instancia VPX las envía a los servidores. La respuesta de un servidor sigue la misma ruta en sentido inverso. El grupo de seguridad de red se puede configurar para filtrar una sola VM VPX o, con subredes y redes virtuales, puede filtrar el tráfico en la implementación de varias instancias VPX.

La NIC contiene detalles de configuración de red como la red virtual, las subredes, la dirección IP interna y la dirección IP pública.

Mientras esté en ARM, es bueno conocer las siguientes direcciones IP que se utilizan para acceder a las VM implementadas con una sola NIC y una sola dirección IP:

- La dirección IP pública (PIP) es la dirección IP orientada a Internet configurada directamente en la NIC virtual de la máquina virtual de NetScaler. Esto le permite acceder directamente a una máquina virtual desde la red externa.

- La dirección IP de Citrix ADC (también conocida como NSIP) es la dirección IP interna configurada en la máquina virtual. No es enrutable.

- La dirección IP virtual (VIP) se configura mediante el NSIP y un número de puerto. Los clientes acceden a los servicios de NetScaler a través de la dirección PIP, y cuando la solicitud llega a la NIC de la máquina virtual NetScaler VPX o el equilibrador de carga de Azure, el VIP se traduce a IP interna (NSIP) y número de puerto interno.

- La dirección IP interna es la dirección IP interna privada de la máquina virtual del grupo de espacio de direcciones de la red virtual. No se puede acceder a esta dirección IP desde la red externa. Esta dirección IP es dinámica de forma predeterminada, a menos que la establezca en estática. El tráfico de Internet se enruta a esta dirección de acuerdo con las reglas creadas en el grupo de seguridad de red. El grupo de seguridad de red se integra con la NIC para enviar selectivamente el tipo de tráfico correcto al puerto correcto de la NIC, lo que depende de los servicios configurados en la máquina virtual.

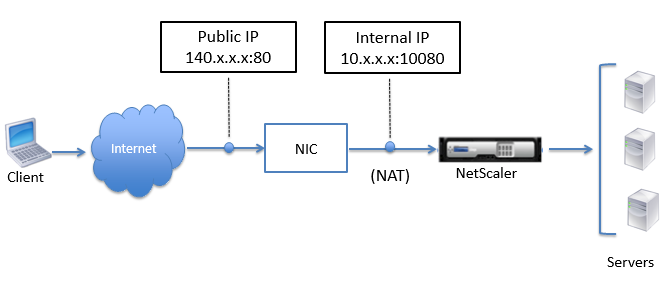

La siguiente ilustración muestra cómo fluye el tráfico de un cliente a un servidor a través de una instancia de NetScaler VPX aprovisionada en ARM.

Flujo de tráfico a través de la traducción de direcciones de red

También puede solicitar una dirección IP pública (PIP) para su instancia de Citrix ADC VPX (nivel de instancia). Si utiliza este PIP directo en el nivel de VM, no necesita definir reglas de entrada y salida para interceptar el tráfico de red. La solicitud entrante de Internet se recibe directamente en la máquina virtual. Azure realiza la traducción de direcciones de red (NAT) y reenvía el tráfico a la dirección IP interna de la instancia VPX.

La siguiente ilustración muestra cómo Azure realiza la traducción de direcciones de red para asignar la dirección IP interna de NetScaler.

En este ejemplo, la IP pública asignada al grupo de seguridad de red es 140.x.x.x y la dirección IP interna es 10.x.x.x. Cuando se definen las reglas de entrada y salida, el puerto HTTP público 80 se define como el puerto en el que se reciben las solicitudes del cliente, y el puerto privado correspondiente, 10080, se define como el puerto en el que escucha la instancia de Citrix ADC VPX. La solicitud del cliente se recibe en la dirección IP pública (140.x.x.x). Azure realiza la traducción de direcciones de red para asignar el PIP a la dirección IP interna 10.x.x.x en el puerto 10080 y reenvía la solicitud del cliente.

Nota:

Las máquinas virtuales Citrix ADC VPX con alta disponibilidad están controladas por equilibradores de carga externos o internos que tienen reglas de entrada definidas para controlar el tráfico de equilibrio de carga. El tráfico externo es interceptado primero por estos equilibradores de carga y el tráfico se desvía de acuerdo con las reglas de equilibrio de carga configuradas, que tienen grupos back-end, reglas NAT y sondeos de estado definidos en los equilibradores de carga.

Directrices de uso de puertos

Puede configurar más reglas entrantes y salientes en un grupo de seguridad de red mientras crea la instancia Citrix ADC VPX o después de aprovisionar la máquina virtual. Cada regla de entrada y salida está asociada con un puerto público y un puerto privado.

Antes de configurar las reglas de grupo de seguridad de red, tenga en cuenta las siguientes pautas relativas a los números de puerto que puede utilizar:

-

La instancia de Citrix ADC VPX reserva los siguientes puertos. No se pueden definir como puertos privados cuando se utiliza la dirección IP pública para las solicitudes de Internet.

Puertos 21, 22, 80, 443, 8080, 67, 161, 179, 500, 520, 3003, 3008, 3009, 3010, 3011, 4001, 5061, 9000, 7000.

Sin embargo, si desea que los servicios orientados a Internet, como el VIP, utilicen un puerto estándar (por ejemplo, el puerto 443), debe crear una asignación de puertos mediante el grupo de seguridad de red. A continuación, el puerto estándar se asigna a un puerto diferente configurado en NetScaler para este servicio VIP.

Por ejemplo, un servicio VIP podría estar ejecutándose en el puerto 8443 en la instancia VPX, pero asignarse al puerto público 443. Por lo tanto, cuando el usuario accede al puerto 443 a través de la IP pública, la solicitud se dirige al puerto privado 8443.

-

La dirección IP pública no admite protocolos en los que la asignación de puertos se abre dinámicamente, como FTP pasivo o ALG.

-

La alta disponibilidad no funciona para el tráfico que utiliza una dirección IP pública (PIP) asociada a una instancia VPX, en lugar de un PIP configurado en el equilibrador de carga de Azure.

Nota:

En Azure Resource Manager, una instancia de Citrix ADC VPX está asociada a dos direcciones IP: Una dirección IP pública (PIP) y una dirección IP interna. Mientras el tráfico externo se conecta al PIP, la dirección IP interna o el NSIP no se puede enrutar. Para configurar VIP en VPX, utilice la dirección IP interna y cualquiera de los puertos libres disponibles. No utilice el PIP para configurar VIP.