-

-

-

Attribut cookie SameSite

-

Vérifications de protection XML

-

Cas d'utilisation - Liaison de la stratégie Web App Firewall à un serveur virtuel VPN

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Attribut cookie SameSite

Pour une communication Web sécurisée, Google a autorisé l’utilisation de l’attribut SameSite cookie. En se conformant à la nouvelle SameSite politique de Google Chrome, l’appliance NetScaler peut gérer les cookies tiers à l’aide de l’ SameSite attribut défini dans l’ set-cookie en-tête. Le paramètre de cookie atténue les attaques et fournit une communication Web sécurisée.

Jusqu’en février 2020, l’ SameSite attribut n’était pas explicitement défini dans le cookie. Le navigateur a pris la valeur par défaut « Aucune ». Toutefois, certaines mises à niveau du navigateur, telles que Google Chrome 80, modifient le comportement interdomaine par défaut des cookies.

Définition de la valeur de l’attribut du cookie

L’ SameSite attribut est défini sur l’une des valeurs suivantes et, pour le navigateur Google Chrome, la valeur par défaut est définie sur « Lax ».

Aucune. Indique que le navigateur doit utiliser le cookie pour les demandes dans le contexte intersite uniquement sur les connexions sécurisées.

Laxiste. Indique le navigateur qui doit utiliser le cookie pour les demandes dans le contexte du même site. Dans le contexte inter-site, seules les méthodes HTTP sûres comme la requête GET peuvent utiliser le cookie.

Stricte. Utilisez le cookie uniquement lorsque l’utilisateur demande explicitement le domaine.

Remarque :

Si les cookies définis (y compris les cookies de session du pare-feu) possèdent

SameSitecet attribut et si l’indicateur d’addcookiesamesiteattribut est activé dans le profil du pare-feu des applications Web, l’SameSiteattribut est remplacé en fonction de la valeur configurée dans le profil.

Configurez l’attribut SameSite dans le profil Web App Firewall à l’aide de l’interface de ligne de commande

Pour configurer l’ SameSite attribut, vous devez suivre les étapes suivantes :

- Activez l’attribut

SameSitecookie. - Définissez l’attribut cookie pour les cookies de session appfw.

Activer l’attribut de cookie « Samesite »

À l’invite de commande, tapez :

set appfw profile <profile-name> –insertCookieSameSiteAttribute ( ON | OFF)

Exemple :

set appfw profile p1 –insertCookieSameSiteAttribute ON

Définir la même valeur d’attribut de cookie de site pour les cookies de session du Web Application Firewall

À l’invite de commande, tapez :

set appfw profile <profile-name> – cookieSameSiteAttribute ( LAX | NONE | STRICT )

Exemple :

set appfw profile p1 – cookieSameSiteAttribute LAX

Où se trouvent les types d’attributs,

Aucune. L’attribut de cookie SameSite est défini sur « aucun » et marqué comme sécurisé pour tous les cookies WAF et d’application.

Laxiste. L’attribut de cookie SameSite est défini sur « Lax » pour tous les cookies WAF et d’application.

Stricte. L’attribut de cookie SameSite est défini sur « Lax » pour tous les cookies WAF et d’application.

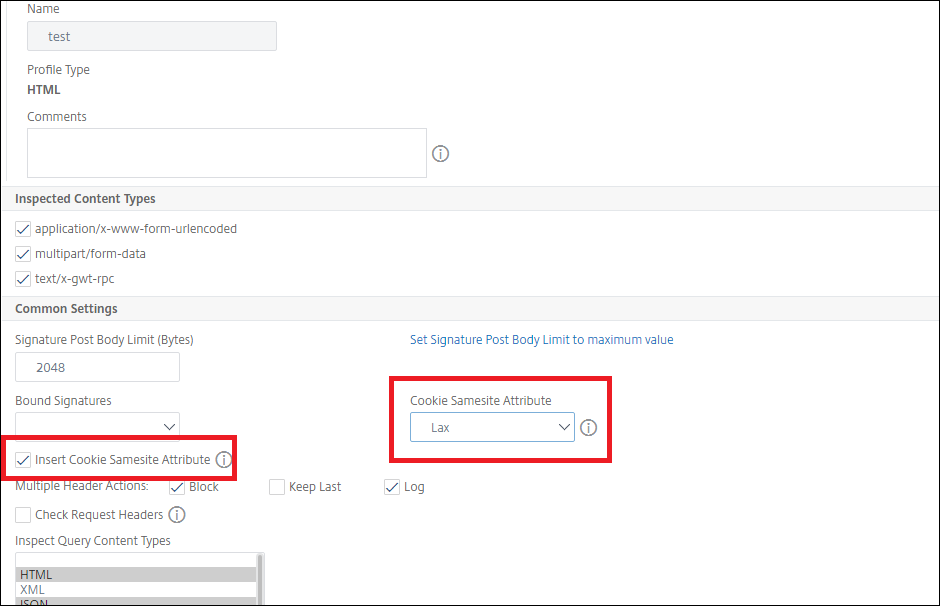

Configurez l’attribut de cookie SameSite dans le profil du Web App Firewall à l’aide de l’interface graphique

- Accédez à Sécurité > NetScaler Web App Firewall > Profils.

- Dans le volet d’informations, sélectionnez un profil et cliquez sur Modifier.

- Sur la page de profil du NetScaler Web App Firewall, cliquez sur Paramètres du profil sous Paramètresavancés.

-

Dans la section Paramètres du profil, définissez les paramètres suivants :

a. Insérez l’

Samesiteattribut cookie. Cochez la case pour activer l’Samesiteattribut cookie. b. Attribut du cookie Samesite. Sélectionnez une option dans la liste déroulante pour définir la valeur duSamesitecookie. - Cliquez sur OK et Terminé.

Partager

Partager

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.