Intégration de Zscaler à l’aide des tunnels GRE et IPsec

Zscaler Cloud Security Platform agit comme une série de postes de contrôle de sécurité dans plus de 100 centres de données à travers le monde. En redirigeant simplement votre trafic Internet vers Zscaler, vous pouvez immédiatement sécuriser vos magasins, succursales et sites distants. Zscaler connecte les utilisateurs et Internet, inspectant chaque octet de trafic, même s’il est crypté ou compressé.

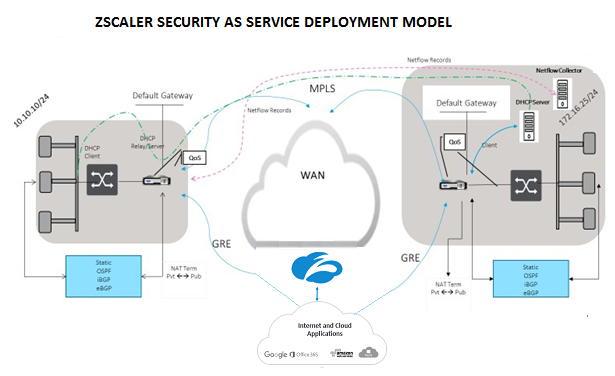

Les appliances Citrix SD-WAN peuvent se connecter à un réseau cloud Zscaler via des tunnels GRE sur le site du client. Un déploiement Zscaler utilisant des appliances SD-WAN prend en charge les fonctionnalités suivantes :

- Transférer tout le trafic GRE à Zscaler, ce qui permet une ventilation directe de l’Internet.

- Accès direct à Internet (DIA) utilisant Zscaler sur une base par site client.

- Sur certains sites, vous pouvez fournir à DIA un équipement de sécurité local et ne pas utiliser Zscaler.

- Sur certains sites, vous pouvez choisir de rediriger le trafic vers un autre site client pour accéder à Internet.

- Déploiements de routage et de transfert virtuels.

- Une liaison WAN dans le cadre des services Internet.

Zscaler est un service cloud. Vous devez le configurer en tant que service et définir les liens WAN sous-jacents :

- Configurez un service Internet dans le centre de données et la succursale via GRE.

- Configurez un lien Internet public approuvé au niveau du centre de données et des sites de succursale.

Topologie

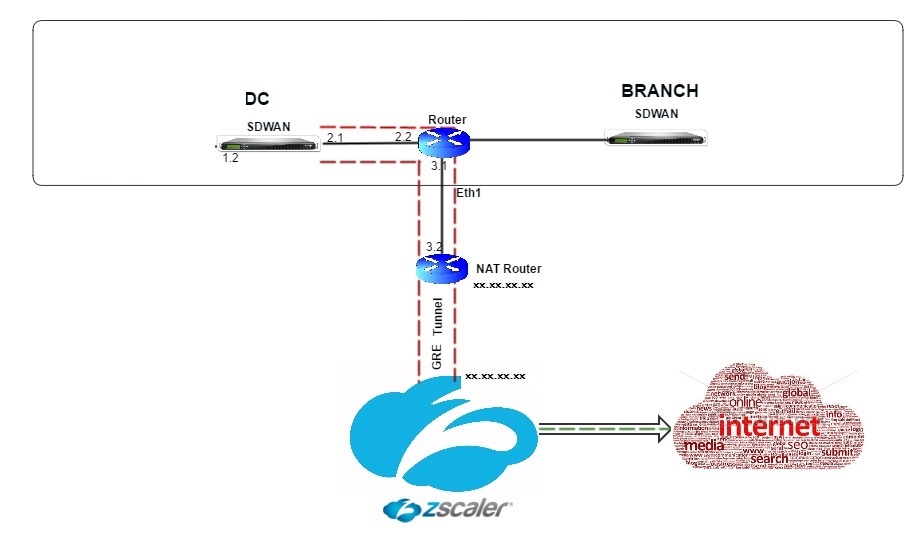

Pour utiliser le transfert de trafic de tunnel GRE ou de tunnel IPsec :

-

Connectez-vous au portail d’aide Zscaler à l’adresse suivante : https://help.zscaler.com/submit-ticket.

-

Levez un ticket et fournissez l’adresse IP publique statique, qui est utilisée comme l’adresse IP source du tunnel GRE ou du tunnel IPsec.

Zscaler utilise l’adresse IP source pour identifier l’adresse IP du client. L’adresse IP source doit être une adresse IP publique statique. Zscaler répond avec deux adresses IP ZEN (primaire et secondaire) pour transmettre le trafic. Les messages de maintien en vie GRE peuvent être utilisés pour déterminer la santé des tunnels.

Zscaler utilise la valeur de l’adresse IP source pour identifier l’adresse IP du client. Cette valeur doit être une adresse IP publique statique. Zscaler répond avec deux adresses IP ZEN [DR1] vers lesquelles rediriger le trafic. Les messages de type « keep-alive » du GRE peuvent être utilisés pour déterminer la santé des tunnels.

Exemples d’adresses IP

Primary

Adresse IP du routeur interne : 172.17.6.241/30 Adresse IP interne ZEN : 172.17.6.242/30

Secondary

Adresse IP du routeur interne : 172.17.6.245/30 Adresse IP interne ZEN : 172.17.6.246/30

Configuration d’un service Internet

Pour configurer un service Internet via le service Citrix SD-WAN Orchestrator, consultez la section Services de miseà disposition. Pour plus d’informations sur l’activation du service Internet pour un site, consultez Direct Internet Breakout.

Configurer le tunnel GRE

-

L’adresse IP source est l’adresse IP de la source du tunnel. Si l’adresse IP de la source du tunnel est NATted, l’adresse IP de la source publique est l’adresse IP de la source de tunnel publique, même si elle est NATted sur un autre périphérique intermédiaire.

-

L’adresse IP de destination est l’adresse IP ZEN fournie par Zscaler.

-

L’adresse IP source et l’adresse IP de destination sont les en-têtes GRE du routeur lorsque la charge utile d’origine est encapsulée.

-

L’adresse IP du tunnel et le préfixe sont l’adresse IP du tunnel GRE lui-même. Ceci est utile pour acheminer le trafic sur le tunnel GRE. Le trafic a besoin de cette adresse IP comme adresse de passerelle.

Pour configurer le tunnel GRE via le service Cirix SD-WAN Orchestrator, reportez-vous à la section Tunnel GRE.

Configurer les itinéraires pour les tunnels GRE

Configurez des itinéraires pour transférer les services de préfixe Internet vers les tunnels GRE Zscaler.

- L’adresse IP ZEN (IP de destination Tunnel, illustrée par 104.129.194.38 dans la figure ci-dessus) doit être définie sur Internet de type service. Ceci est nécessaire pour que le trafic destiné à Zscaler soit comptabilisé à partir du service Internet.

- Tout le trafic destiné à Zscaler doit correspondre à la route par défaut 0/0 et être transmis via le tunnel GRE. Assurez-vous que l’itinéraire 0/0 utilisé pour [DR1] le tunnel GRE a un coût inférieur à celui du relais ou de tout autre type de service.

- De même, le tunnel GRE de sauvegarde vers Zscaler doit avoir un coût plus élevé que celui du tunnel GRE primaire.

-

Assurez-vous qu’il existe des itinéraires non récursifs pour l’adresse IP ZEN.

Remarque

Si vous n’avez pas de routes spécifiques pour l’adresse IP Zscaler, configurez le préfixe de route 0.0.0.0/0 pour qu’il corresponde à l’adresse IP ZEN et routez-le via une boucle d’encapsulation de tunnel GRE. Cette configuration utilise les tunnels en mode de sauvegarde active. Avec les valeurs indiquées dans la figure ci-dessus, le trafic passe automatiquement au tunnel avec l’adresse IP de la Gateway 172.17.6.242. Si vous le souhaitez, configurez une route de chemin virtuel de backhaul. Sinon, définissez l’intervalle keep-alive du tunnel de sauvegarde sur zéro. Cela permet un accès Internet sécurisé à un site même si les deux tunnels vers Zscaler échouent.

Les messages GRE keep-alive sont pris en charge. Un nouveau champ appelé IP source publique qui fournit l’adresse NAT de l’adresse source GRE est ajouté à l’interface graphique Citrix SD-WAN (dans le cas où la source du tunnel de l’appliance SD-WAN est NATted par un périphérique intermédiaire). L’interface graphique Citrix SD-WAN inclut un champ appelé IP source publique, qui fournit l’adresse NAT de l’adresse source GRE lorsque la source du tunnel de l’appliance Citrix SD-WAN est traduite par un périphérique intermédiaire.

Limitations

- Plusieurs déploiements VRF ne sont pas pris en charge.

- Les tunnels GRE de sauvegarde primaire sont pris en charge uniquement pour un mode de conception haute disponibilité.

Pour surveiller les statistiques des tunnels GRE et IPsec :

| Dans l’interface Web SD-WAN, accédez à Surveillance > Statistiques > [Tunnel GRE] | Tunnel IPSec]. |

Pour plus d’informations, consultez la rubrique Surveillance des tunnels IPSec et des tunnels GRE .