認証および承認設定の構成

NetScaler SDX 管理サービスでの認証は、ローカルまたは外部で行うことができます。外部認証では、管理サービスは外部サーバーからの応答に基づいてユーザーアクセスを許可します。管理サービスは、次の外部認証プロトコルをサポートしています。

- Remote Authentication Dial In User Service (RADIUS)

- Terminal Access Controller Access-Control System (TACACS)

- Lightweight Directory Access Protocol (LDAP)

管理サービスは、SSH からの認証要求もサポートしています。SSH 認証は、キーボードインタラクティブ認証要求のみをサポートします。SSH ユーザーの承認は、管理者権限のみに制限されています。読み取り専用権限を持つユーザーは、SSH を介してログオンできません。

認証を構成するには、認証タイプを指定し、認証サーバーを構成します。

管理サービスを介した承認はローカルです。管理サービスは、2 つのレベルの承認をサポートしています。管理者権限を持つユーザーは、管理サービスで任意のアクションを実行できます。読み取り専用権限を持つユーザーは、読み取り操作のみを実行できます。SSH ユーザーの承認は、管理者権限のみに制限されています。読み取り専用権限を持つユーザーは、SSH を介してログオンできません。

RADIUS および LDAP の承認は、グループ抽出によってサポートされています。RADIUS または LDAP サーバーを管理サービスで構成する際に、グループ抽出属性を設定できます。抽出されたグループ名は、管理サービスのグループ名と照合され、ユーザーに付与される権限が決定されます。ユーザーは複数のグループに属することができます。その場合、ユーザーが属するいずれかのグループが管理者権限を持っている場合、ユーザーは管理者権限を持ちます。構成中にデフォルト認証グループ属性を設定できます。このグループは、承認のために抽出されたグループとともに考慮されます。

TACACS 承認では、TACACS サーバー管理者は、管理者権限を持つユーザーに対して特別なコマンド admin を許可し、読み取り専用権限を持つユーザーに対してこのコマンドを拒否する必要があります。ユーザーが SDX アプライアンスにログオンすると、管理サービスはユーザーがこのコマンドを実行する権限を持っているかどうかを確認します。ユーザーが権限を持っている場合、ユーザーには管理者権限が割り当てられ、そうでない場合は読み取り専用権限が割り当てられます。

ユーザーグループの追加

グループとは、共通の情報にアクセスしたり、同様の種類のタスクを実行したりする必要があるユーザーの論理的なセットです。共通の操作のセットによって定義されたグループにユーザーを編成できます。個々のユーザーではなくグループに特定の権限を付与することで、ユーザーを作成する時間を節約できます。

認証に外部認証サーバーを使用している場合、SDX のグループは、認証サーバーで構成されたグループと一致するように構成できます。認証サーバー上のグループ名と一致するグループに属するユーザーがログオンして認証されると、ユーザーはそのグループの設定を継承します。

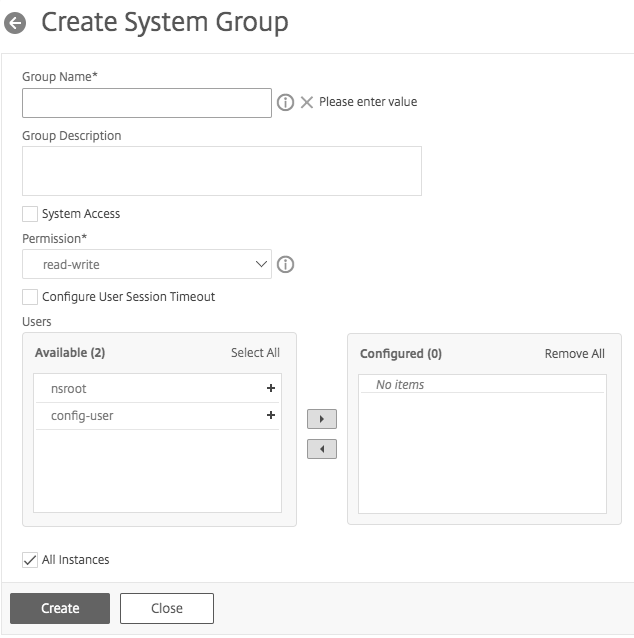

ユーザーグループを追加するには

- 構成タブで、システムの下にあるユーザー管理を展開し、グループをクリックします。

-

詳細ペインで、追加をクリックします。

-

システムグループの作成ページで、次のパラメーターを設定します。

- グループ名

- グループの説明

- システムアクセス: このボックスを選択すると、SDX アプライアンス全体およびその上で実行されているインスタンスへのアクセスが許可されます。または、インスタンスレベルのアクセスの場合、インスタンスの下でインスタンスを指定します。

- 権限

- ユーザーセッションタイムアウトの構成

- ユーザー: グループに属するデータベースユーザー。グループに追加するユーザーを選択します。

- 作成をクリックし、閉じるをクリックします。

注: バージョン 10.5 からバージョン 11.1 にアップグレードされた SDX アプライアンスで管理者ロールを持つグループを作成するには、「読み書き」権限と「システムアクセス」チェックボックスを選択します。SDX 10.5 では、このチェックボックスは利用できず、権限の値は「admin」と「read-only」です。

ユーザーアカウントの構成

ユーザーは、アプライアンス管理タスクを実行するために SDX アプライアンスにログオンします。ユーザーがアプライアンスにアクセスできるようにするには、そのユーザーのユーザーアカウントを SDX アプライアンス上に作成する必要があります。ユーザーはアプライアンス上でローカルに認証されます。

重要: パスワードは、SDX アプライアンス、管理サービス、および Citrix Hypervisor に適用されます。Citrix Hypervisor 上で直接パスワードを変更しないでください。

ユーザーアカウントを構成するには

-

構成タブで、システムの下にある管理を展開し、ユーザーをクリックします。ユーザーペインには、既存のユーザーアカウントとその権限のリストが表示されます。

-

ユーザーペインで、次のいずれかを実行します。

- ユーザーアカウントを作成するには、追加をクリックします。

- ユーザーアカウントを変更するには、ユーザーを選択し、変更をクリックします。

-

システムユーザーの作成またはシステムユーザーの変更ダイアログボックスで、次のパラメーターを設定します。

- 名前*—アカウントのユーザー名。名前に使用できる文字は、a から z および A から Z の文字、0 から 9 の数字、ピリオド (.)、スペース、アンダースコア (_) です。最大長: 128。名前は変更できません。

- パスワード*—アプライアンスにログオンするためのパスワード。最大長: 128

- パスワードの確認*—パスワード。

- 権限*—アプライアンス上のユーザーの権限。可能な値:

- admin—ユーザーは、管理サービスに関連するすべての管理タスクを実行できます。

- read-only—ユーザーは、システムを監視し、アカウントのパスワードを変更することのみができます。 デフォルト: admin。

- 外部認証の有効化—このユーザーの外部認証を有効にします。管理サービスは、データベースユーザー認証の前に外部認証を試行します。このパラメーターが無効になっている場合、ユーザーは外部認証サーバーで認証されません。

注: リモート認証サーバーに到達できない場合、ユーザーはアプライアンスへのアクセスを失う可能性があります。そのような場合、認証はデフォルトの管理者ユーザー (

nsroot) にフォールバックします。 - セッションタイムアウトの構成—ユーザーがアクティブな状態を維持できる期間を構成できます。次の詳細を指定します。

- セッションタイムアウト—ユーザーセッションがアクティブな状態を維持できる期間。

- セッションタイムアウト単位—タイムアウト単位 (分または時間)。

- グループ—ユーザーにグループを割り当てます。

*必須パラメーター

-

作成またはOKをクリックし、閉じるをクリックします。作成したユーザーは、ユーザーペインにリストされます。

ユーザーアカウントを削除するには

- 構成タブのナビゲーションペインで、システムを展開し、管理を展開し、ユーザーをクリックします。

- ユーザーペインで、ユーザーアカウントを選択し、削除をクリックします。

- 確認メッセージボックスで、OKをクリックします。

認証タイプの設定

管理サービスインターフェースから、ローカル認証または外部認証を指定できます。外部認証は、デフォルトでローカルユーザーに対して無効になっています。ローカルユーザーを追加する際、またはユーザーの設定を変更する際に、外部認証を有効にするオプションをチェックすることで有効にできます。

重要: 外部認証は、RADIUS、LDAP、または TACACS 認証サーバーを設定した後にのみサポートされます。

認証タイプを設定するには

- 構成タブで、システムの下にある認証をクリックします。

- 詳細ペインで、認証構成をクリックします。

- 次のパラメーターを設定します。

- サーバータイプ—ユーザー認証用に構成された認証サーバーのタイプ。可能な値: LDAP、RADIUS、TACACS、およびローカル。

-

サーバー名—管理サービスで構成された認証サーバーの名前。メニューには、選択した認証タイプ用に構成されたすべてのサーバーがリストされます。

- フォールバックローカル認証の有効化—または、外部認証が失敗した場合に、ローカル認証でユーザーを認証することを選択できます。このオプションはデフォルトで有効になっています。

- OKをクリックします。

基本認証の有効化または無効化

基本認証を使用して、管理サービス NITRO インターフェースに認証できます。リリース 13.1 ビルド 59.x 以降、基本認証を許可オプションはデフォルトで無効になっています。

管理サービスインターフェースを使用して基本認証を有効または無効にするには、次の手順を実行します。

- 構成タブで、システムをクリックします。

- システム設定グループで、システム設定の変更をクリックします。

- システム設定の構成ダイアログボックスで、基本認証を許可を選択して有効にするか、基本認証を許可をクリアして無効にします。

- OKをクリックします。