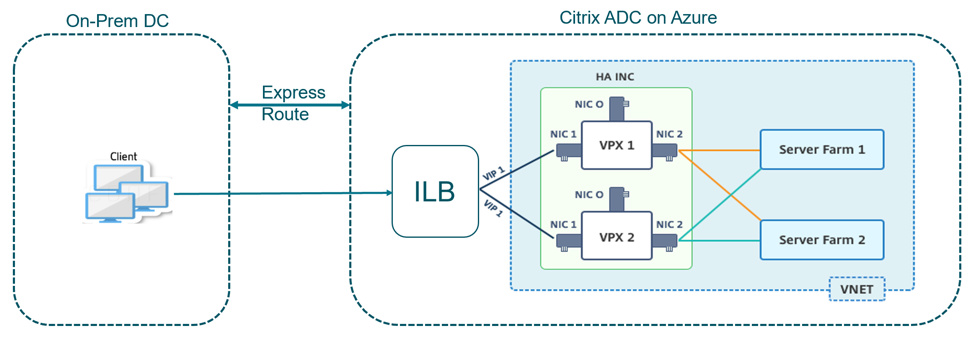

使用 Citrix 高可用性模板通过 Azure ILB 配置 HA-INC 节点

可以通过对 Intranet 应用程序使用标准模板快速高效地部署处于 HA-INC 模式的一对 VPX 实例。 Azure 内部负载均衡器 (ILB) 使用内部 IP 地址或专用 IP 地址作为前端,如图 1 所示。 模板会创建两个节点,使用三个子网和六个 NIC。 这些子网用于管理流量、客户端流量和服务器端流量,每个子网都属于每台设备上的不同 NIC。

图 1:内部网络中客户端的 Citrix ADC 高可用性对

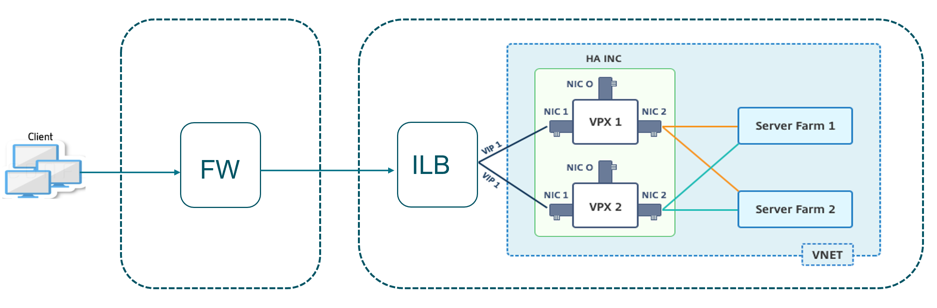

当 Citrix ADC 高可用性对位于防火墙后面时,您也可以使用此部署,如图 2 所示。 公有 IP 地址属于防火墙,是 ILB 前端 IP 地址的 NAT 地址。

图 2:Citrix ADC 高可用性与具有公用 IP 地址的防火墙配对

你可以在 Azure 门户中获取内联网应用程序的 Citrix ADC HA 对模板。

完成以下步骤,通过使用 Azure 可用性集启动模板并部署高可用性 VPX 对。

-

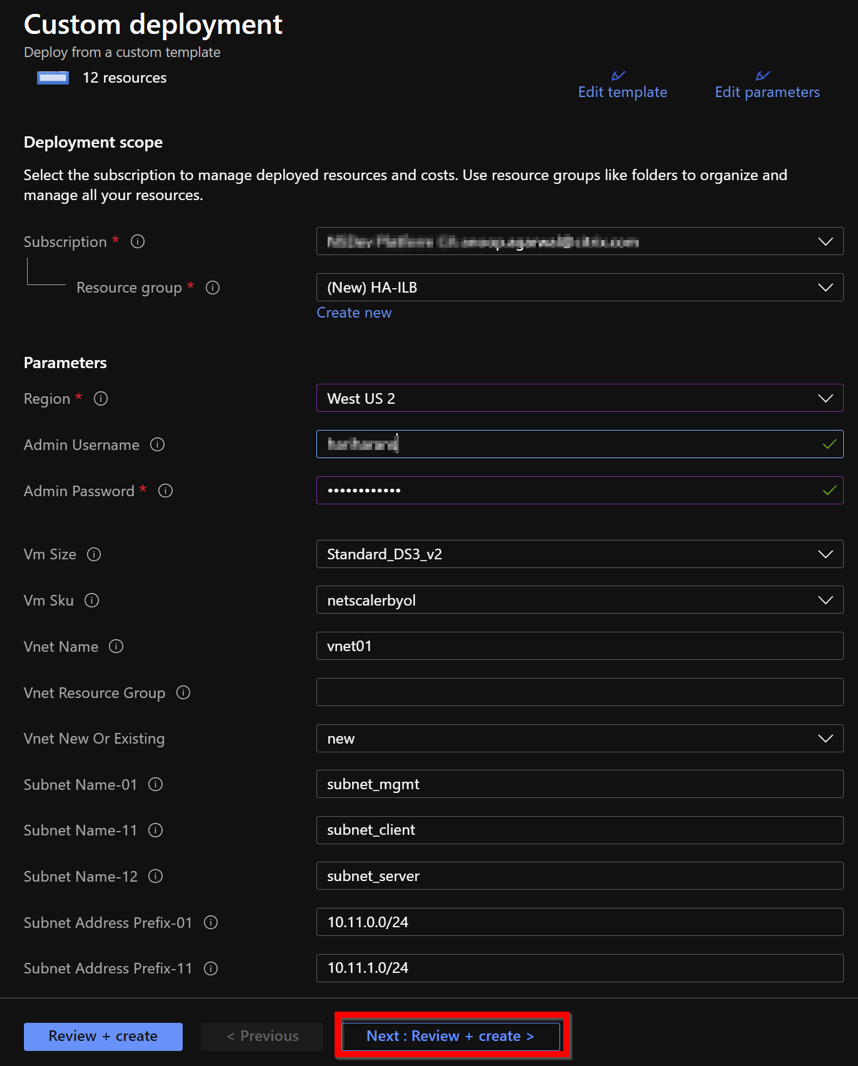

在 Azure 门户中,导航到 Custom deployment(自定义部署)页面。

-

此时将显示 Basics(基本)页面。 创建资源组。 在 Parameters(参数)选项卡下,输入“Region”(区域)、“Admin user name”(管理员用户名)、“Admin Password”(管理员密码)、“license type (

VM sku)”(许可证类型(VM sku))以及其他字段的详细信息。

-

单击 Next: Review + create >(下一步: 检查 + 创建 >)。

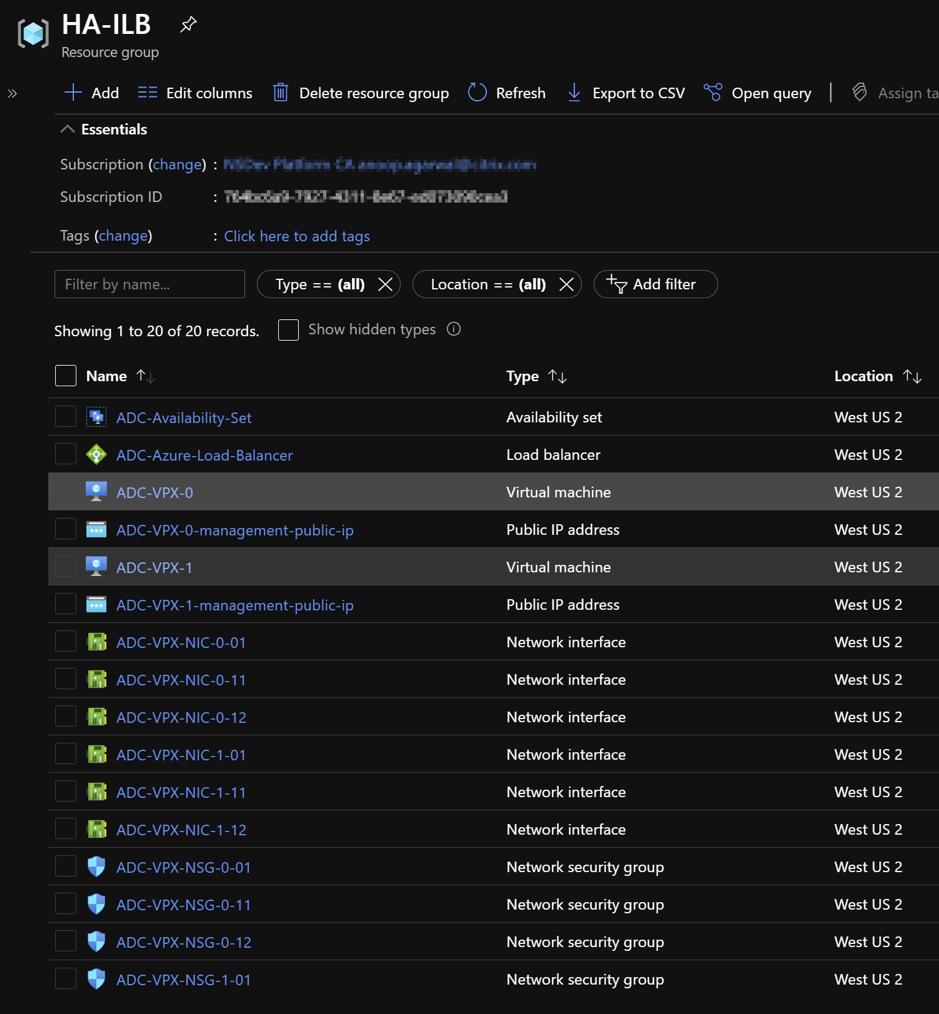

可能需要一段时间采用所需配置来创建 Azure 资源组。 完成后,在 Azure 门户中选择资源组以查看配置详细信息,例如 LB 规则、后端池、运行状况探测。 高可用性对显示为 ADC-VPX-0 和 ADC-VPX-1。

如果需要对您的高可用性设置进行进一步修改(例如,创建更多安全规则和端口),可以在 Azure 门户中完成。

完成所需配置后,将创建以下资源。

-

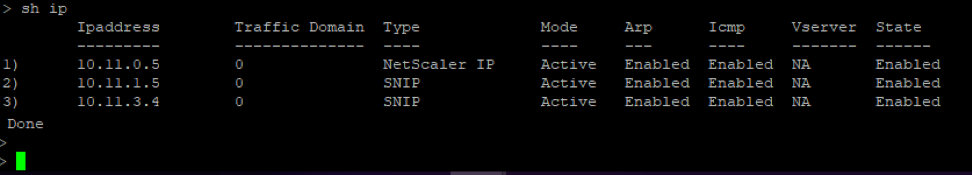

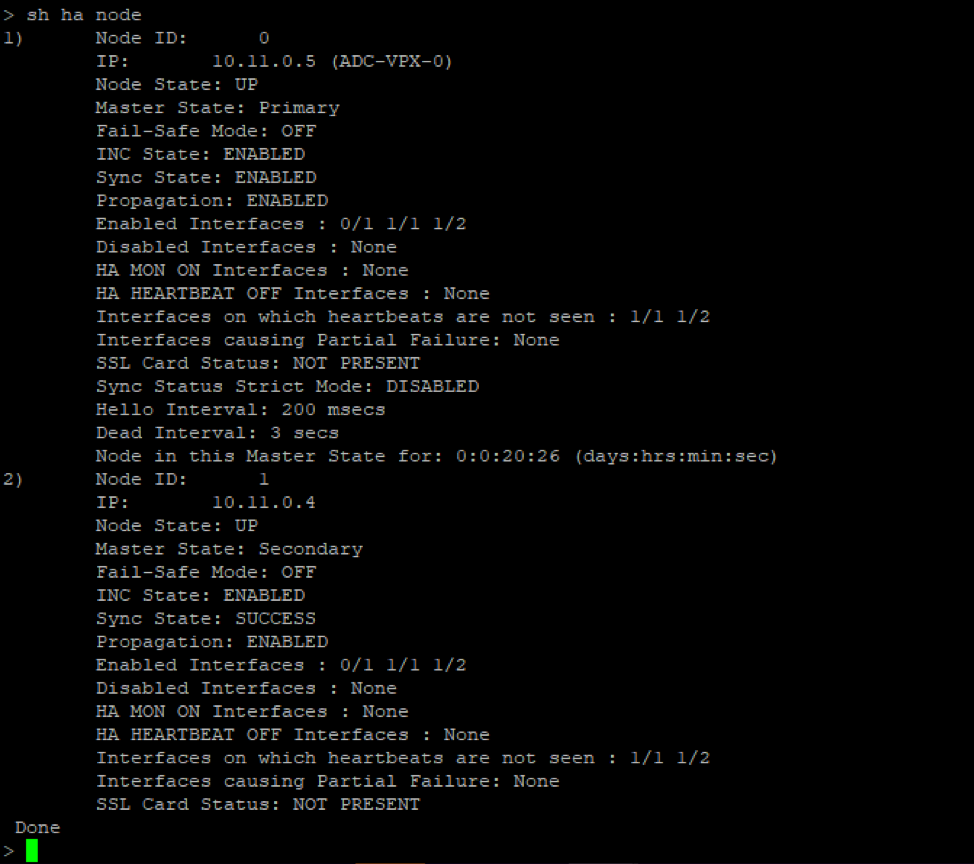

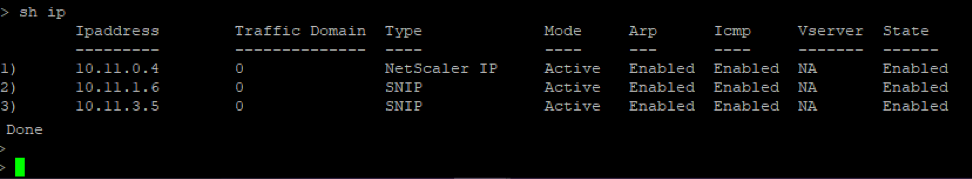

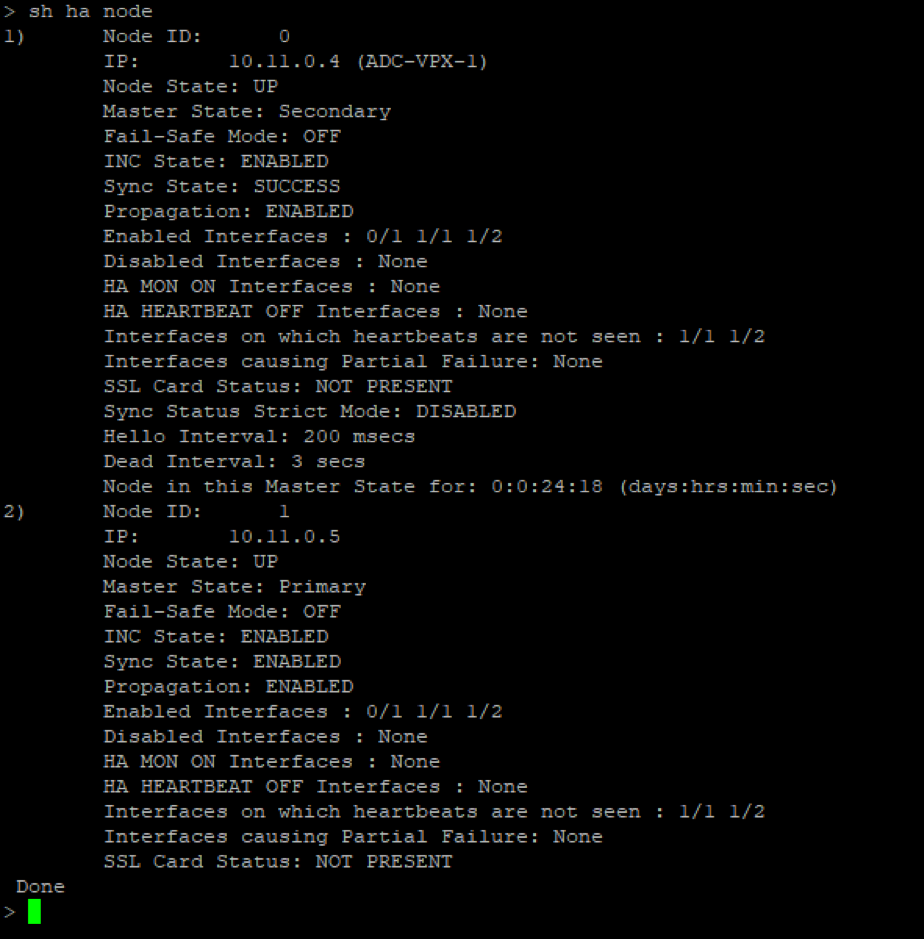

必须登录 ADC-VPX-0 和 ADC-VPX-1 节点才能验证以下配置:

- 两个节点的 NSIP 地址必须位于管理子网中。

- 在主节点 (ADC-VPX-0) 和辅助节点 (ADC-VPX-1) 上,您必须看到两个 SNIP 地址。 一个 SNIP(客户端子网)用于响应 ILB 探测,另一个 SNIP(服务器子网)用于后端服务器通信。

注意:

在 HA-INC 模式下,在同一子网中时 ADC-VPX-0 和 ADC-VPX-1 VM 的 SNIP 地址不同,这一点与传统的本地 ADC 高可用性部署不同,后者两者都相同。 要在 VPX 对 SNIP 位于不同子网中时或 VIP 与 SNIP 不在同一子网中时支持部署,必须启用基于 Mac 的转发 (MBF),或者为每个 VPX 节点的每个 VIP 添加静态主机路由。

在主节点 (ADC-VPX-0) 上

在辅助节点上 (ADC-VPX-1)

-

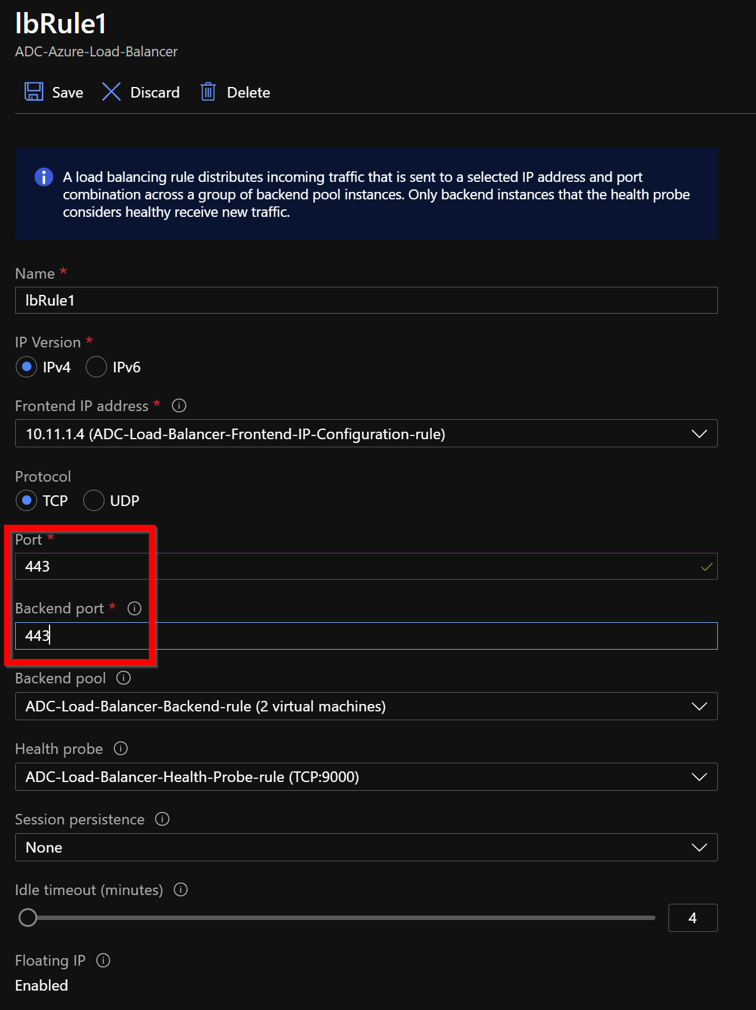

在主节点和辅助节点启动且同步状态为 成功后,必须使用 ADC Azure 负载平衡器的专用浮动 IP (FIP) 地址在主节点 (ADC-VPX-0) 上配置负载平衡虚拟服务器或网关虚拟服务器。 有关更多信息,请参阅示 例配置 部分。

-

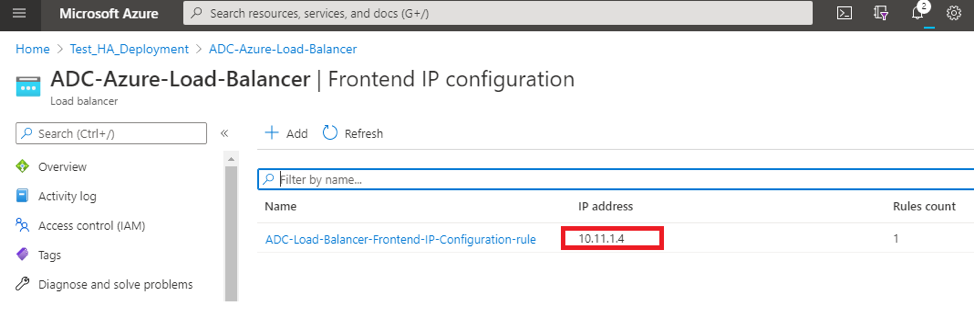

要查找 ADC Azure 负载均衡器的专用 IP 地址,请导航到 Azure portal(Azure 门户)> ADC Azure Load Balancer(ADC Azure 负载均衡器)> Frontend IP configuration(前端 IP 配置)。

-

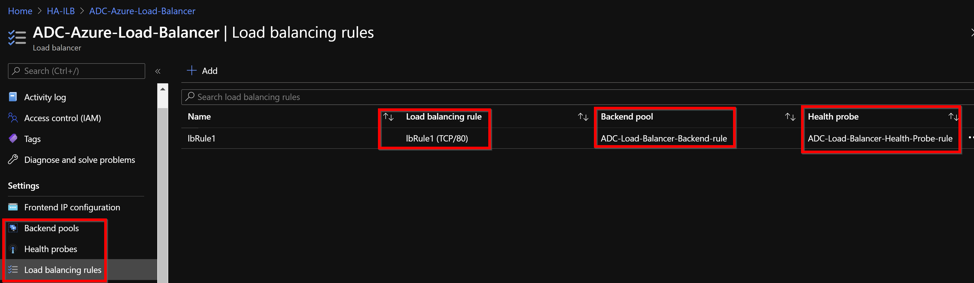

在 Azure Load Balancer(Azure 负载均衡器)配置页面中,ARM 模板部署可帮助创建 LB 规则、后端池和运行状况探测。

-

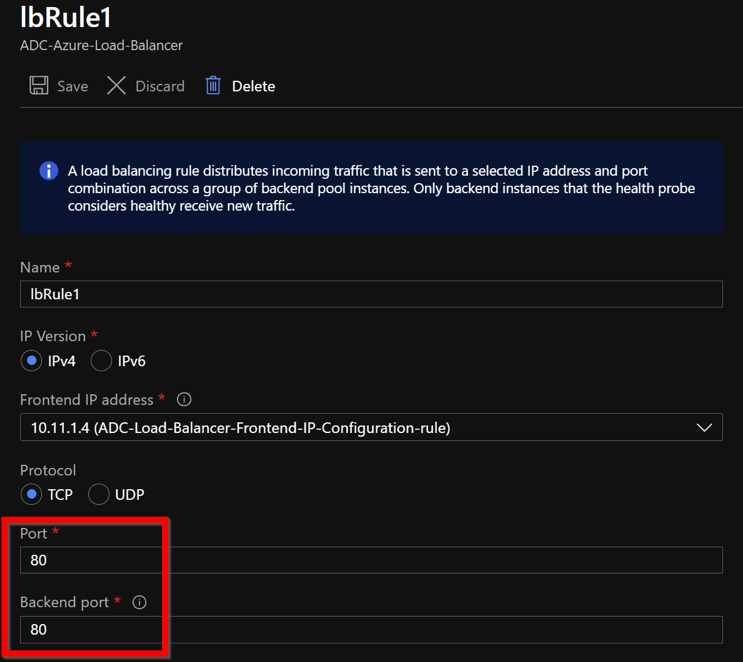

默认情况下,LB 规则 (LbRule1) 使用端口 80。

-

编辑规则以使用端口 443,然后保存更改。

注意:

为了增强安全性,Citrix 建议您对 LB 虚拟服务器或网关虚拟服务器使用 SSL 端口 443。

-

要在 ADC 上添加更多 VIP 地址,请执行以下步骤:

-

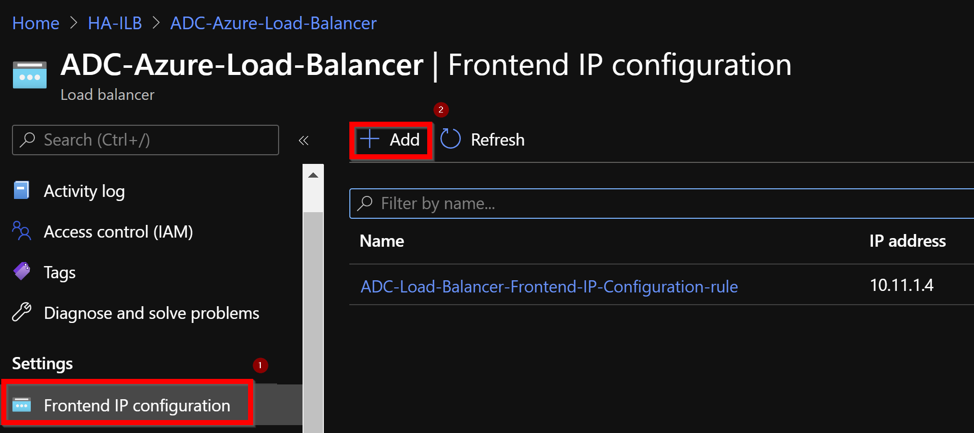

导航到 Azure Load Balancer(Azure 负载均衡器)> Frontend IP configuration(前端 IP 配置),然后单击 Add(添加)以创建新的内部负载均衡器 IP 地址。

-

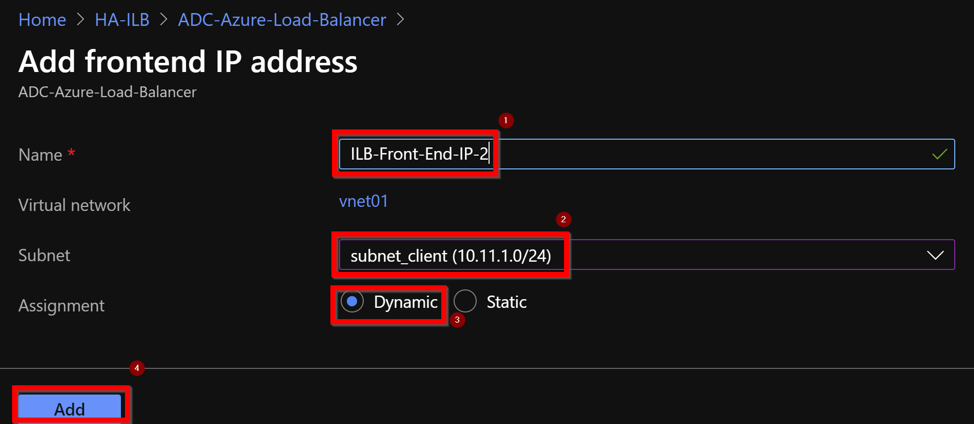

在 Add frontend IP address(添加前端 IP 地址)页面中,输入名称,选择客户端子网,分配动态或静态 IP 地址,然后单击 Add(添加)。

-

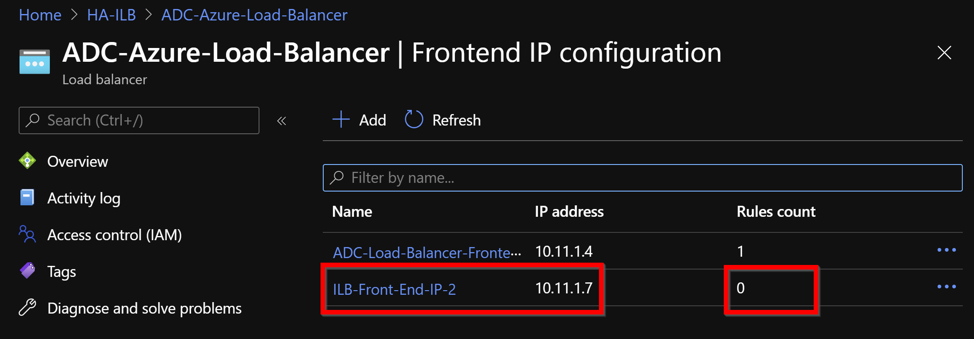

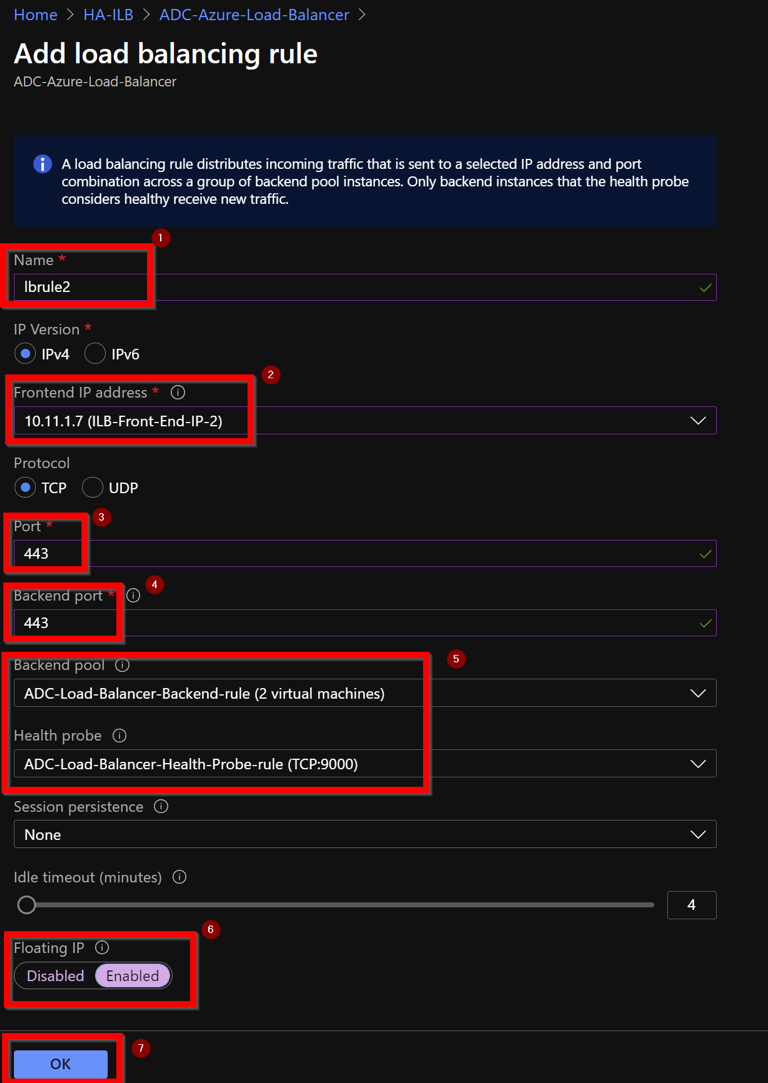

创建了前端 IP 地址,但没有关联 LB 规则。 创建新的负载平衡规则,并将其与前端 IP 地址关联。

-

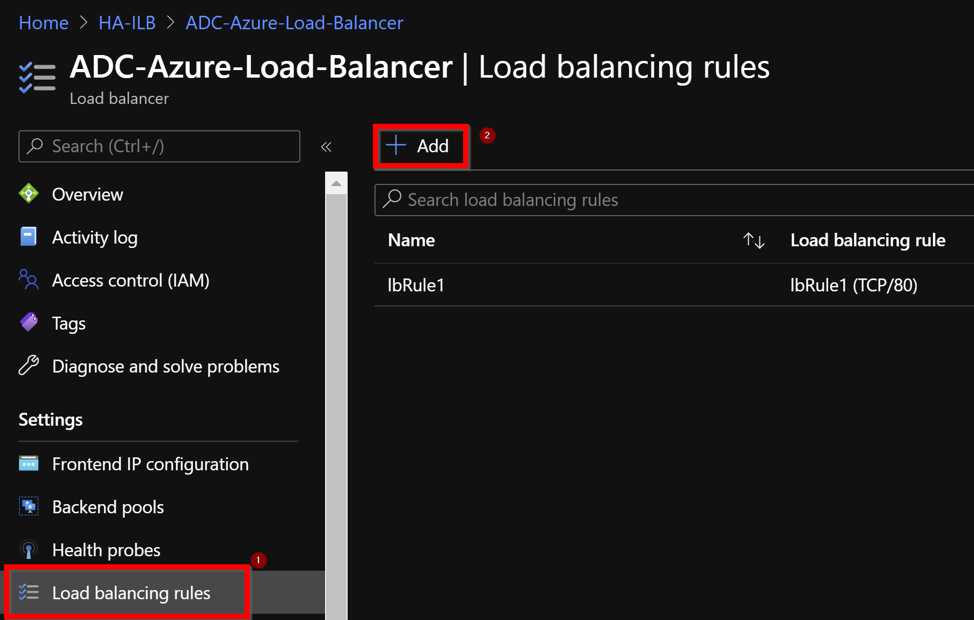

在 Azure Load Balancer(Azure 负载均衡器)页面中,选择 Load balancing rules(负载平衡规则),然后单击 Add(添加)。

-

通过选择新的前端 IP 地址和端口来创建新的 LB 规则。 Floating IP(浮动 IP)字段必须设置为 Enabled(已启用)。

-

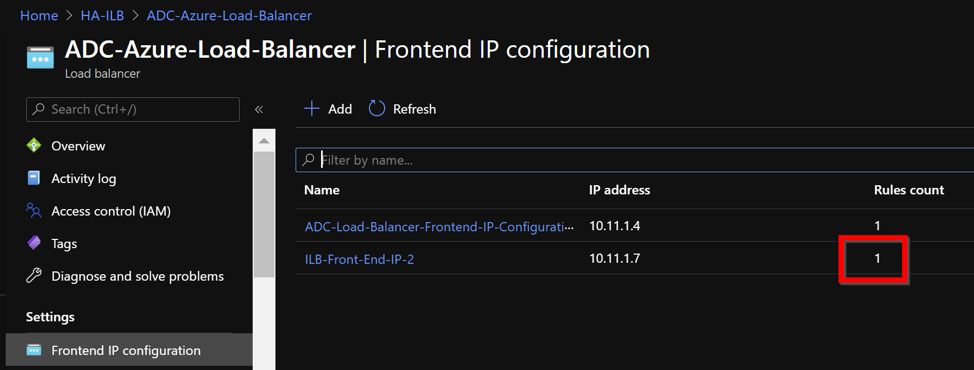

现在,Frontend IP configuration(前端 IP 配置)显示了应用的 LB 规则。

示例配置

要配置网关 VPN 虚拟服务器和负载平衡虚拟服务器,请在主节点 (ADC-VPX-0) 上运行以下命令。 配置自动同步到辅助节点 (ADC-VPX-1)。

网关示例配置

enable feature aaa LB SSL SSLVPN

enable ns mode MBF

add vpn vserver vpn_ssl SSL 10.11.1.4 443

add ssl certKey ckp -cert wild-cgwsanity.cer -key wild-cgwsanity.key

bind ssl vserver vpn_ssl -certkeyName ckp

<!--NeedCopy-->

负载平衡示例配置

enable feature LB SSL

enable ns mode MBF

add lb vserver lb_vs1 SSL 10.11.1.7 443

bind ssl vserver lb_vs1 -certkeyName ckp

<!--NeedCopy-->

现在,您可以使用与 ILB 的内部 IP 地址关联的完全限定域名 (FQDN) 访问负载平衡或 VPN 虚拟服务器。

有关如何配置负载平衡虚拟服务器的详细信息,请参阅资源部分。

资源:

以下链接提供了与 HA 部署和虚拟服务器配置相关的其他信息:

相关资源: