-

Wie Authentifizierung, Autorisierung und Auditing funktionieren

-

Grundkomponenten der Authentifizierung, Autorisierung und Audit-Konfiguration

-

-

401-basierte Authentifizierung

-

Web Application Firewall-Schutz für virtuelle VPN-Server und virtuelle Authentifizierungsserver

-

Lokales NetScaler Gateway als Identitätsanbieter für Citrix Cloud

-

Authentifizierung, Autorisierung und Überwachung mit häufig verwendeten Protokollen

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

401-basierte Authentifizierung

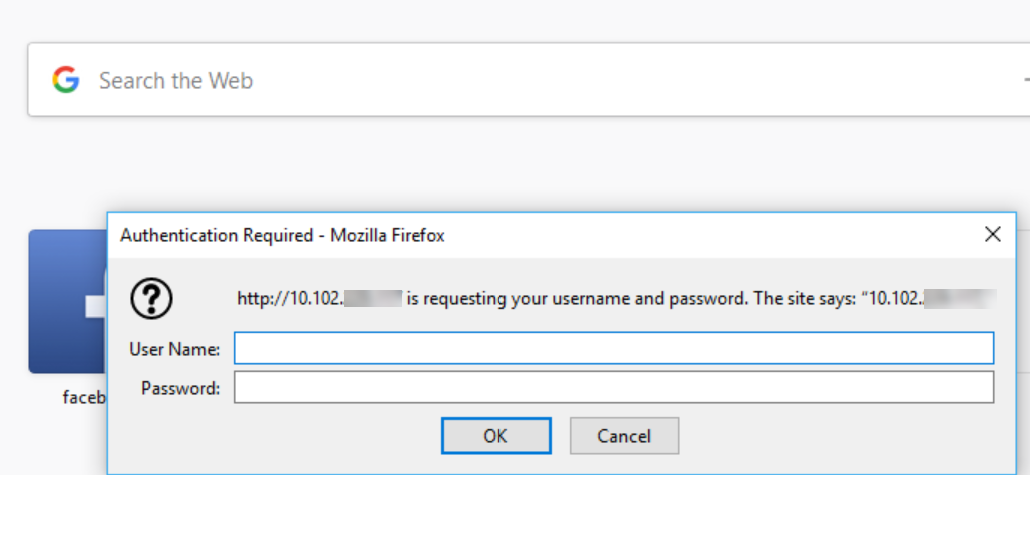

Mit der 401-basierten Authentifizierung zeigt die NetScaler-Appliance dem Endbenutzer ein Popup-Dialogfeld an.

Das formularbasierte AAA-TM arbeitet mit den Umleitungsnachrichten. Einige Anwendungen unterstützen keine Weiterleitungen. In solchen Fällen wird die 401-Authentifizierung mit aktivierter AAA-TM verwendet.

Aktivieren Sie die folgenden Parameter, damit 401 Authentication AAA-TM funktioniert.

-

Der ‘AuthNVSName’ -Parameterwert für den virtuellen Lastausgleichsserver muss der Name des virtuellen Authentifizierungsservers sein, der zur Authentifizierung von Benutzern verwendet werden soll.

-

‘authn401’ -Parameter muss aktiviert sein. Der Befehl zum Konfigurieren des gleichen lautet wie folgt:

set lb vs lb1 –authn401 on –authnvsName <aaavs-name>

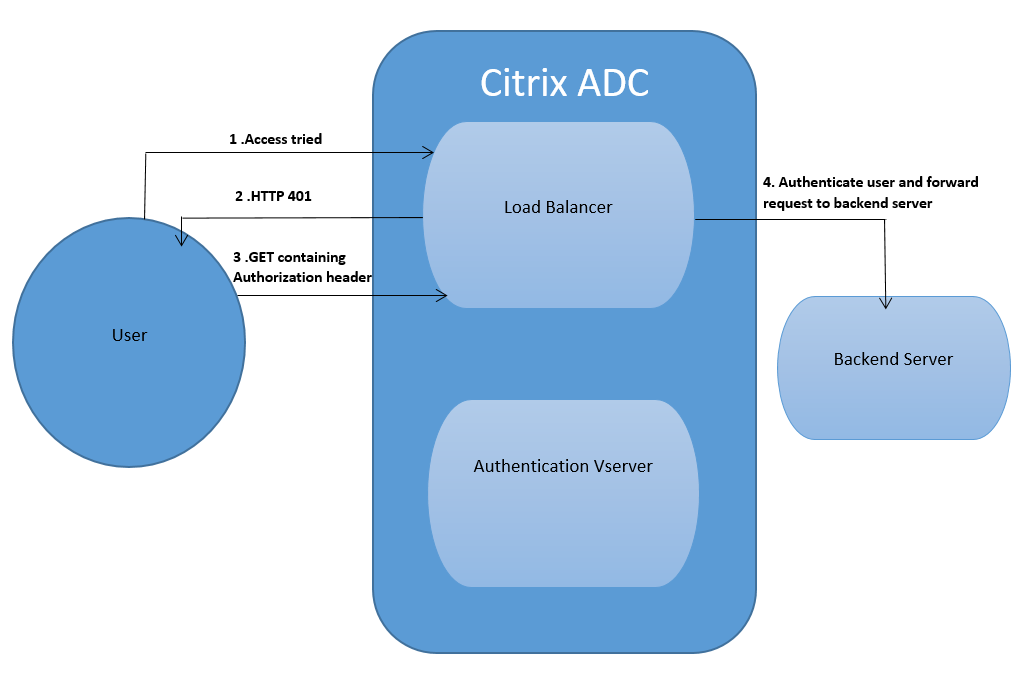

Die folgenden Schritte führen Sie durch, wie die 401-Authentifizierung funktioniert:

-

Der Benutzer versucht, über den virtuellen Lastausgleichsserver auf eine bestimmte URL zuzugreifen.

- Der virtuelle Lastausgleichsserver sendet eine 401-HTTP-Antwort an den Benutzer zurück und gibt an, dass für den Zugriff eine Authentifizierung erforderlich ist.

- Der Benutzer sendet seine Anmeldeinformationen im Autorisierungsheader an den virtuellen Lastausgleichsserver.

-

Der virtuelle Lastausgleichsserver authentifiziert den Benutzer und verbindet den Benutzer dann mit den Back-End-Servern.

Wichtig:

Bei einem virtuellen Load-Balancing-Server mit aktivierter 401-Authentifizierung können in kurzer Zeit mehrere Authentifizierungs- und Autorisierungssitzungen für denselben Benutzer erstellt werden. Diese Konfiguration kann zu einer Speicherspitze führen. Sie können die folgende Konfiguration auf der NetScaler-Appliance anwenden, um die Endclient-Anwendung zu debuggen und zu identifizieren.

set syslogparams -userDefinedAuditlog yes

add audit messageaction 401_log_act InFORMATIONAL '"LB-401 accessed: User: <" + AAA.USER.NAME + "> SessionID <"+ AAA.USER.SESSIONID + "> Client :<" + CLIENT.IP.SRC + "> accessed URL: <" + HTTP.REQ.URL + ">"'

add rewritepolicy rewrite_401_log true NOREWRITE -logAction 401_log_act

bind lb vserver <lb_name> -policyName rewrite_401_log -priority 100 -type reqUEST

<!--NeedCopy-->

Teilen

Teilen

In diesem Artikel

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.