-

Konfigurationshandbuch für Citrix Virtual Apps and Desktops s-Workloads

-

-

-

Citrix SD-WAN Secure Web Gateway

-

ZScaler-Integration durch Verwendung von GRE Tunneln und IPSec-Tunneln

-

Unterstützung der Firewall-Datenverkehrsumleitung durch Verwendung von Forcepoint in Citrix SD-WAN

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Unterstützung der Firewall-Verkehrsumleitung mithilfe von Forcepoint in Citrix SD-WAN

Forcepoint unterstützt die folgenden Funktionen, obwohl SD-WAN nur die Firewall-Umleitungsfunktion unterstützt:

- IPSec mit PKI

- IPSec mit PSK

- Proxy-Verkettung mithilfe der PAC-Dateikonfiguration

- Proxy-Verkettung mit Standardüberschriften

- Proxy-Chaining mit proprietären Headern macht die Konfiguration des IP-Bereichs des Clients überflüssig - Partnerschaft/Entwicklung

- Firewall-Umleitung (transparenter Proxy von Destination NAT)

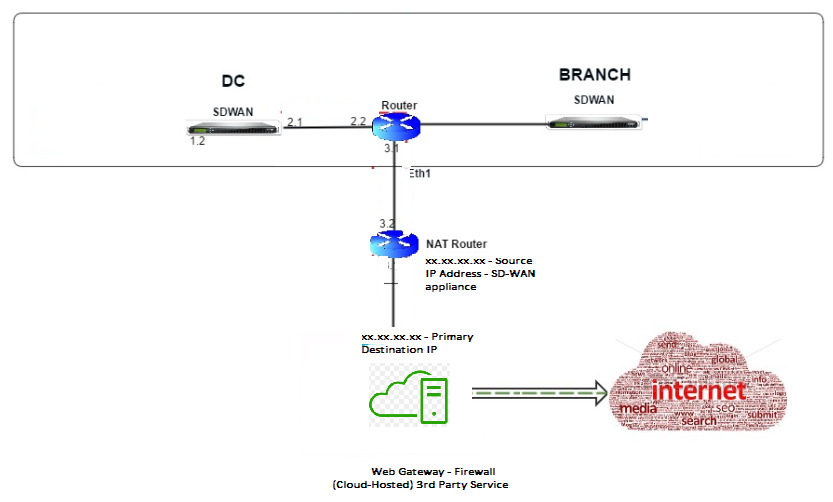

Die Ziel-NAT-Richtlinie ermöglicht es Unternehmen, den Internetverkehr mithilfe von ForcePoint über einen in der Cloud gehosteten Sicherheitsdienst weiterzuleiten.

Lesen Sie den folgenden Anwendungsfall, um zu verstehen, wie Sie Ziel-NAT in SD-WAN-Appliances konfigurieren und den Internetverkehr über einen sicheren Cloud-basierten Firewall-Dienst umleiten.

Voraussetzungen:

-

Melden Sie sich auf der Forcepoint-Portalseitean. Erstellen Sie eine Richtlinie, indem Sie die öffentliche Enterprise-IP-Adresse angeben, über die der Internetverkehr an Forcepoint umgeleitet werden muss. Besorgen Sie sich die primären und sekundären IP-Adressen, auf die der Internetverkehr umgeleitet werden soll.

-

Konfigurieren Sie in der SD-WAN-GUI auf einer SD-WAN-Appliance am DC-Standort den Internetdienst, der mit WAN-Verbindungen verknüpft ist.

-

Die Ziel-NAT wird unter Verwendung der Ziel-IP-Adresse des Internetverkehrs durchgeführt. Diese Zieladresse wird in die öffentliche IP-Adresse von Forcepoint geändert.

-

Konfigurieren Sie die Ziel-NAT-Richtlinie, indem Sie die Quell-IP-Adresse und die primäre IP-Adresse angeben. Die Quell-IP ist die Internet-IP-Adresse der SD-WAN-Appliance innerhalb der Ports 80 (http) und 443 (https), die an die primäre Ziel-IP-Adresse des Cloud-basierten Firewall-Gateways mit externen Ports 8081 (http) bzw. 8443 (https) umgeleitet/übersetzt wird.

-

Stellen Sie nach der Konfiguration der DNAT-Richtlinie sicher, dass für die auf dem Domänencontroller konfigurierten Routen der Internetdiensttyp für die IP-Adresse des SD-WAN-Netzwerks ausgewählt ist.

Sie können NAT mit dem Citrix SD-WAN Orchestrator Service konfigurieren. Weitere Informationen finden Sie unter Netzwerkadressübersetzung.

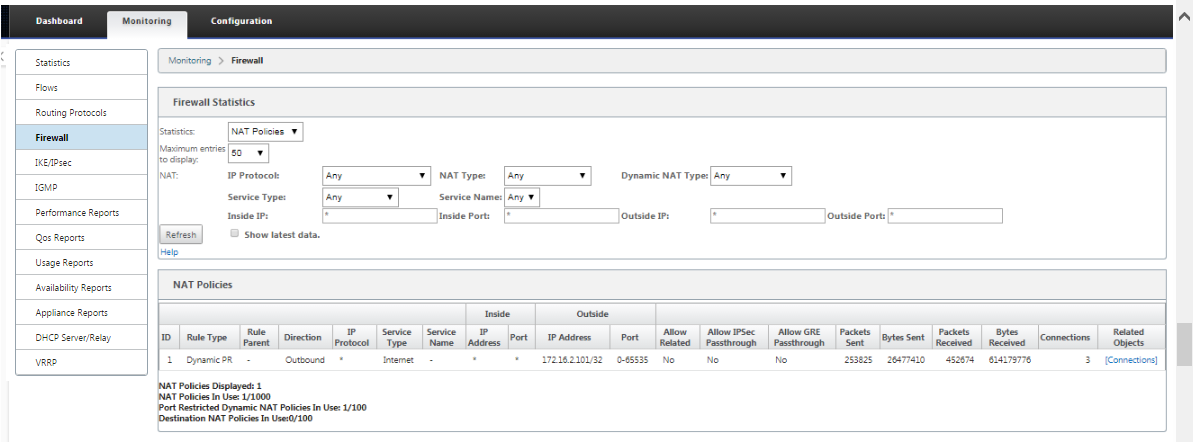

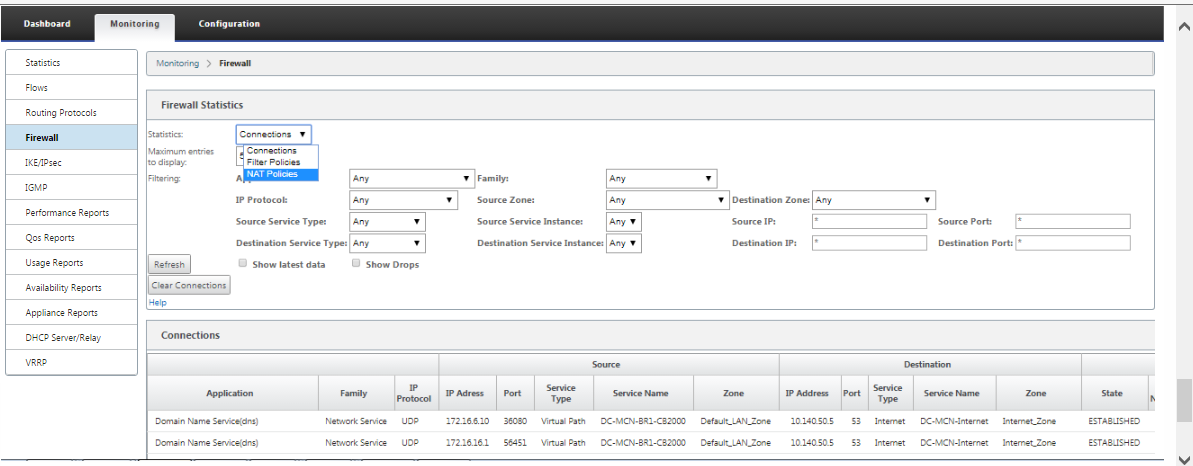

Überwachen einer Ziel-NAT-Richtlinie (Firewall)

Sie können auch die Citrix SD-WAN GUI verwenden, um die aktuelle DNAT-Richtlinienkonfiguration zu überwachen.

So überwachen Sie die aktuelle Ziel-NAT-Richtlinienkonfiguration:

-

Navigieren Sie in der Citrix SD-WAN GUI zu Überwachung > Firewall > NAT-Richtlinien.

-

Wählen Sie die Registerkarte aus, die die Statistiken enthält, die Sie überwachen möchten.

Teilen

Teilen

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.