Configuración

Usa el portal de directivas de configuración de Citrix Secure Internet Access™ (CSIA) para configurar conectores en la nube y directivas de seguridad, así como para supervisar informes y registros.

Para acceder al portal de directivas de configuración:

-

Inicia sesión en Citrix Cloud™

-

En el mosaico Secure Internet Access, selecciona Administrar

-

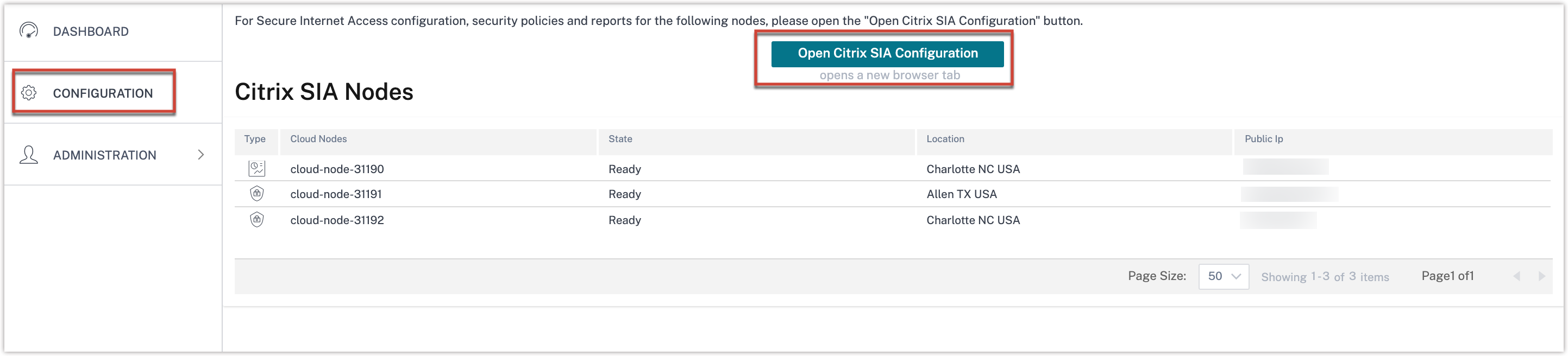

En el panel de navegación, selecciona Configuración

La página Configuración también muestra los detalles sobre los nodos en la nube que se han configurado para ti. Todas las configuraciones que realices están conectadas a estos nodos.

-

Selecciona Abrir configuración de Citrix® SIA para ver el portal de directivas de configuración y empezar a configurar las funciones y las directivas de seguridad

Cómo obtener ayuda sobre la configuración

Para obtener instrucciones sobre la configuración o ayuda con cualquier página de configuración, puedes hacer lo siguiente:

-

Acceder a la documentación de ayuda. En la esquina superior derecha del portal de directivas de configuración, haz clic en el menú (donde aparece tu nombre) y selecciona HelpDocs. Puedes ver la documentación de ayuda completa.

Nota

La documentación de ayuda incluye referencias a la terminología de iboss, elementos de la interfaz de usuario de iboss, funciones de iboss no compatibles con Citrix e información de soporte de iboss.

Revisa el siguiente artículo antes de usar la documentación de ayuda: Integración de Citrix Secure Internet Access e iboss. Puedes acceder a este artículo solo después de iniciar sesión en Citrix Secure Internet Access.

-

Acceder a la ayuda contextual. En la esquina superior derecha de cada página de configuración, selecciona el icono de ayuda (?) para ver la documentación de ayuda correspondiente a esa página.

-

Contacta con el Soporte de Citrix. Inicia sesión con tu cuenta de Citrix y abre un caso de soporte, inicia un chat en vivo o explora otras opciones disponibles para recibir ayuda.

Configurar agentes de Cloud Connector de Citrix Secure Internet Access

Los agentes de Cloud Connector de CSIA son agentes de software que redirigen el tráfico de Internet a través de Citrix Secure Internet Access.

Una vez completado el proceso de incorporación, haz lo siguiente:

-

Instala el agente de Cloud Connector de CSIA en un Agente de entrega virtual (VDA): Para acceder de forma segura a aplicaciones web y SaaS no autorizadas desde escritorios virtuales en Citrix Workspace™, configura los agentes de Cloud Connector de CSIA para redirigir el tráfico a través de Citrix Secure Internet Access.

Para conocer los pasos de configuración detallados, consulta Citrix Secure Internet Access con Citrix Virtual Apps and Desktops.

-

Instala el agente de Cloud Connector de CSIA en tu dispositivo host: Para acceder de forma segura al tráfico directo de Internet desde tus sistemas host, como ordenadores portátiles y dispositivos móviles, instala los agentes de Cloud Connector en cada dispositivo.

Configurar túneles para sucursales

Si tienes una implementación de Citrix SD-WAN en tu sucursal, debes configurar túneles IPSEC o GRE. Esto redirige el tráfico de la sucursal a aplicaciones web y SaaS no autorizadas a través de Citrix Secure Internet Access. Utilizas Citrix SD-WAN Orchestrator™ para configurar los túneles.

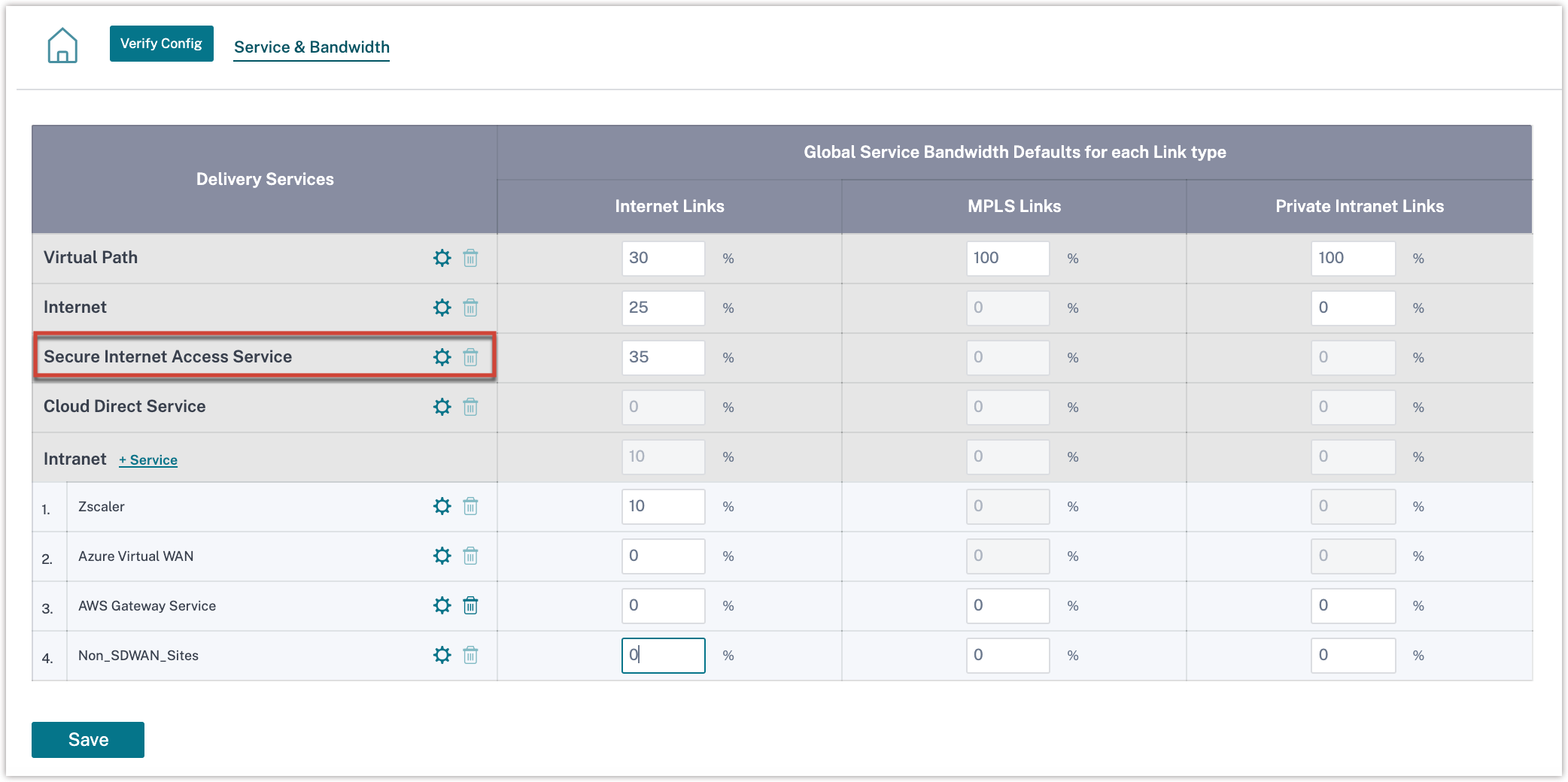

En Citrix SD-WAN™ Orchestrator, el servicio Citrix Secure Internet Access está disponible en Configuración > Servicios de entrega > Servicio y ancho de banda.

Nota

El enlace del servicio solo es visible si eres cliente de SD-WAN Orchestrator y tienes derecho a Citrix Secure Internet Access.

La configuración incluye los siguientes pasos de alto nivel:

-

Crea un servicio Citrix Secure Internet Access especificando el porcentaje de ancho de banda y el porcentaje de aprovisionamiento para los enlaces de Internet.

-

Agrega y asigna sitios SD-WAN al servicio Citrix Secure Internet Access y selecciona el túnel apropiado (IPSEC o GRE). Luego, activa la configuración para habilitar el establecimiento del túnel entre Citrix SD-WAN y el PoP de Citrix Secure Internet Access.

-

Crea rutas de aplicación para dirigir el tráfico a través de los túneles.

Para obtener instrucciones detalladas, consulta Servicios de entrega - Servicio Citrix Secure Internet Access.

Reasignación de usuarios

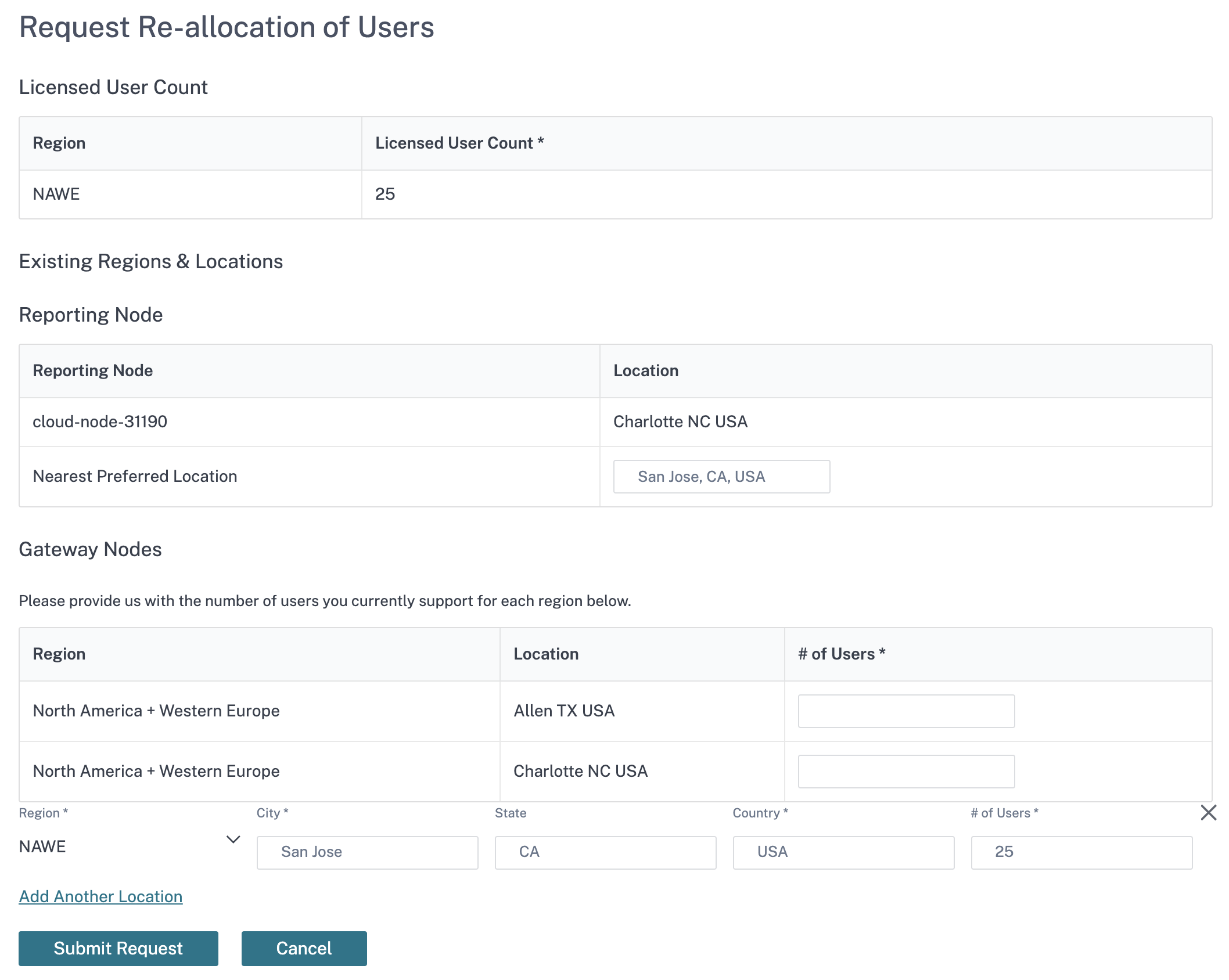

Puedes minimizar la latencia para los usuarios en ubicaciones específicas redistribuyendo los nodos en la nube dentro de una región geográfica.

Puedes solicitar la redistribución de los nodos de informes que recopilan datos de uso y los nodos de puerta de enlace que realizan funciones de seguridad. Citrix tiene como objetivo entregar los nodos más cercanos a los usuarios en función de la disponibilidad de los nodos.

Importante

La reasignación de nodos provoca una breve interrupción en el servicio. La operación se realiza normalmente inmediatamente después de la activación de la cuenta, antes de que se configuren y distribuyan los conectores de cliente. Citrix recomienda que solicites la reasignación de nodos al principio de la implementación para realinear los nodos más cercanos a los usuarios y que reasignes los nodos con poca frecuencia.

También puedes mover usuarios entre nodos o agregarlos a un nodo si aún no están asignados a uno.

Para ver, redistribuir y mantener los nodos, navega a la ficha Configuración en el menú lateral izquierdo y selecciona Solicitar reasignación de usuarios encima de la tabla.

Nota

Solo puedes redistribuir nodos dentro de la misma región geográfica.

Configuración de la nube

Para configurar los ajustes de tu servidor de Network Time Protocol (NTP), el mantenimiento de la plataforma y las actualizaciones, navega a la ficha Configuración y selecciona Configuración de la nube.

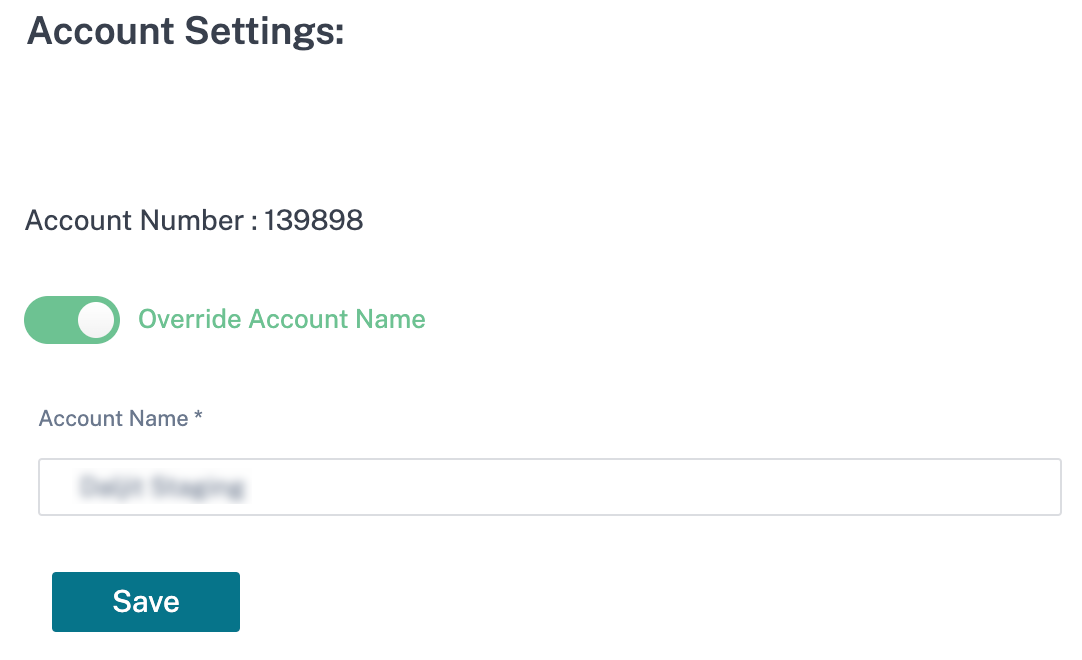

Configuración de la cuenta

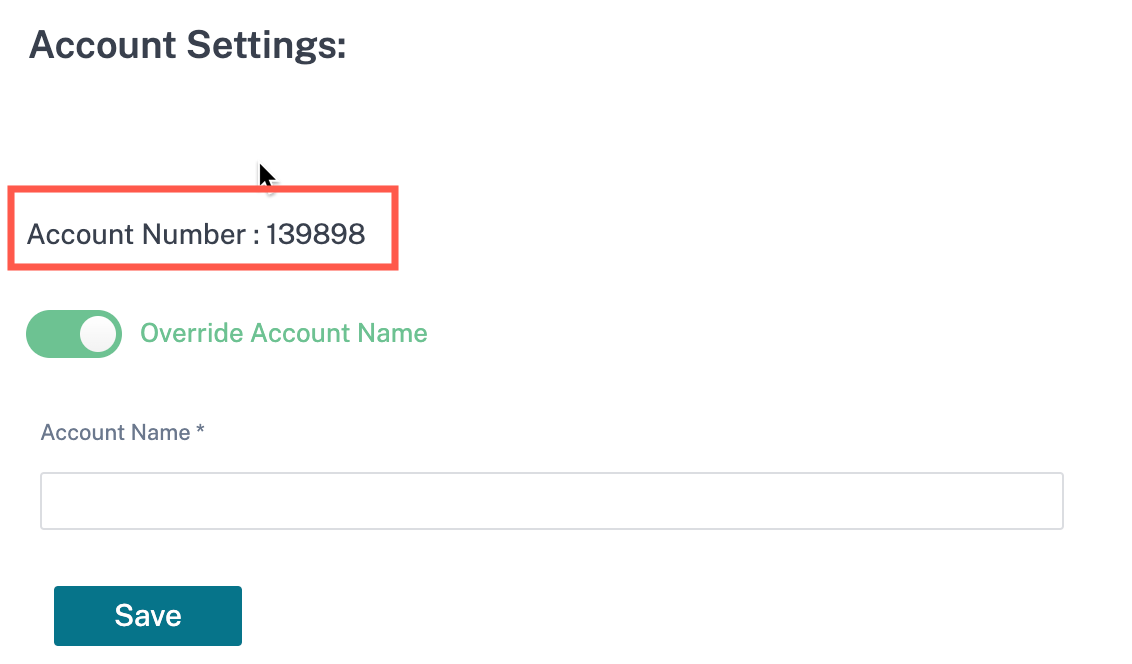

La función Configuración de la cuenta ayuda a cambiar o anular el nombre de cuenta de usuario que aparece para tu cuenta en el portal de servicios de Citrix Secure Internet Access.

Para anular el nombre de cuenta, navega a Configuración > Configuración de la nube > Configuración de la cuenta.

Puedes ver el número de cuenta de Citrix Secure Internet Access.

Nota

El nombre de cuenta configurado inicialmente sigue presente en el portal de CSIA si no has creado ningún nombre o si la opción Anular nombre de cuenta está deshabilitada.

-

Habilita la opción Anular nombre de cuenta y proporciona un nombre. De forma predeterminada, la opción Anular nombre de cuenta está deshabilitada.

Espera un momento para ver el nombre de cuenta actualizado en el portal. Es posible que tengas que volver a iniciar sesión una vez que se haya cambiado el nombre de cuenta.

-

Haz clic en Guardar.

Servidor NTP

Para sincronizar la fecha y la hora, navega a Servidor NTP en Configuración de la nube. Introduce la zona horaria, el formato de fecha, la dirección del servidor NTP y la información del horario de verano.

La zona horaria define la hora estándar regional utilizada para las marcas de tiempo. Después de cambiar la zona horaria, las marcas de tiempo de los eventos en los informes se ajustarán a la nueva zona horaria y mantendrán la continuidad. Las marcas de tiempo son relativas a la nueva zona horaria.

El formato de fecha define la estructura de la fecha en formato numérico. Este parámetro se puede establecer en mm/dd/aaaa o dd/mm/aaaa.

El servidor NTP define la dirección del servidor NTP.

El horario de verano define si la zona horaria se adhiere al horario de verano. Este parámetro se puede establecer en Estados Unidos o Reino Unido según la región de la zona horaria.

Mantenimiento de la plataforma

Esta funcionalidad te permite programar los días y las horas en que se realiza el mantenimiento para ayudar a garantizar que tu red esté disponible durante las horas pico.

Para programar el mantenimiento automático que se realiza en tu nombre, navega a Mantenimiento de la plataforma en Configuración de la nube y habilita la Ventana de mantenimiento preferida. Luego, selecciona tus fechas y horas preferidas para el mantenimiento automático.

Configuración de la versión de actualización

Para elegir los tipos de actualizaciones que se instalan en tu nombre, navega a Configuración de la versión de actualización en Configuración de la nube y selecciona uno de los siguientes niveles de versión:

- Obligatoria, para actualizaciones críticas de la plataforma y correcciones de seguridad, incluidas nuevas funciones, actualizaciones de funciones, correcciones de errores y mejoras de rendimiento.

- Opcional, para versiones recomendadas pero que no incluyen correcciones críticas.

- Acceso anticipado, para acceso anticipado a nuevas funciones, actualizaciones, correcciones de errores y mejoras de rendimiento.

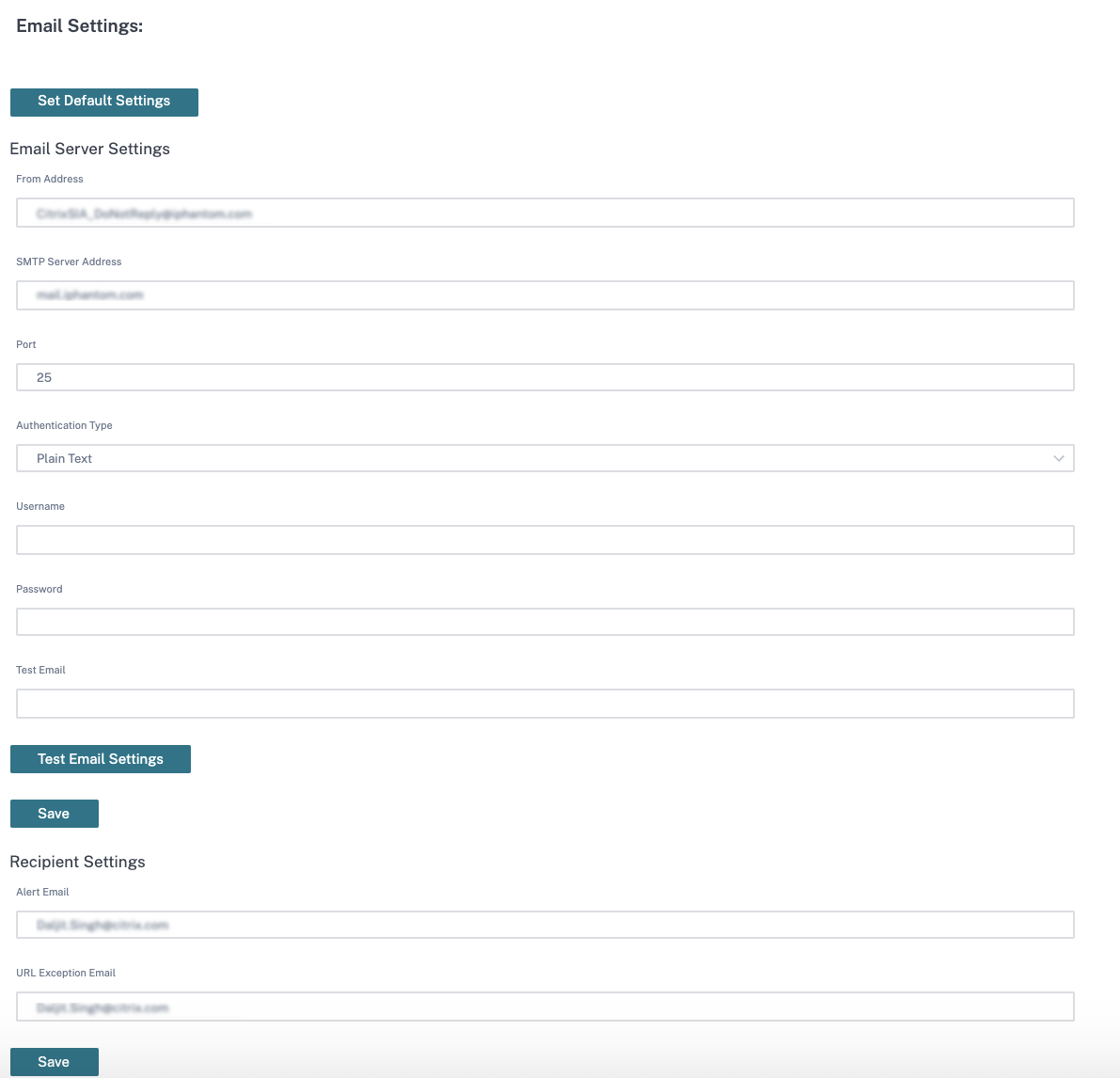

Configuración de correo electrónico

Puedes configurar los ajustes del servidor de correo electrónico para reenviar correos electrónicos que contengan alertas, informes programados y otras notificaciones. Para permitir que las puertas de enlace web y los nodos de informes envíen notificaciones por correo electrónico, completa el formulario en Configuración de correo electrónico en Configuración de la nube. Este proceso implica configurar la dirección del servidor SMTP para que puedas recibir notificaciones por correo electrónico.

Puedes verificar la configuración del correo electrónico utilizando la opción Probar configuración de correo electrónico. También puedes rellenar la configuración de correo electrónico predeterminada utilizando el botón Establecer configuración predeterminada.

Configura las direcciones de correo electrónico para recibir alertas de usuario y solicitudes de excepción de URL.

- Correo electrónico de alerta: La dirección de destino para las alertas que se activan por palabras clave de alto riesgo.

- Correo electrónico de excepción de URL: La dirección de destino para las solicitudes de excepción de URL enviadas desde las páginas de bloqueo.

Nota

Hay alertas de correo electrónico adicionales disponibles en la página Alertas en tiempo real.

Nota:

Normalmente, los servidores SMTP se configuran con listas de permitidos basadas en IP para evitar el spam. Por lo tanto, debes agregar las direcciones IP de todos los nodos a la lista de permitidos del servidor SMTP.

Además, para reducir el spam, los servidores SMTP a veces utilizan otros mecanismos, como DKIM. Podría ser necesario eximir a las puertas de enlace web y a los nodos de informes de estas restricciones en el servidor SMTP.

Si no tienes tu propio servidor SMTP interno, puedes usar uno de los servicios SMTP de Google. Para ello, debes tener una cuenta de Gmail válida.

Los servidores SMTP de Google utilizan los puertos 25, 465, 587 o una combinación de estos. El más popular es smtp.gmail.com, que utiliza los puertos 465 (con SSL) o 587 (con TLS).

Nota:

Los servidores SMTP suelen escuchar en los puertos TCP 25, 465 o 587, pero pueden escuchar en cualquier puerto en el que estén configurados para operar. SMTP sobre SSL utiliza el puerto 465 y SMTP sobre TLS utiliza el puerto 587. Ambos puertos, 465 y 587, requieren servicios de autenticación. El puerto 25 no está cifrado y no requiere autenticación.

Cuando trabajes con puertas de enlace web locales o nodos de informes, asegúrate de que los puertos requeridos no estén restringidos.

Las configuraciones para cada uno de los tres servidores SMTP de Google son las siguientes:

| Nombre de dominio completo | Requisitos de configuración | Requisitos de autenticación |

|---|---|---|

| smtp-relay.gmail.com | Puerto 25, 465 o 587, con protocolos Secure Socket Layer (SSL) o Transport Layer Security (TLS), y una o más direcciones IP estáticas. | Dirección IP. |

| smtp.gmail.com | Puerto 465 con SSL o puerto 587 con TLS. Se permiten IP dinámicas. | Tu dirección de correo electrónico completa de Gmail o G Suite. |

| aspmx.l.google.com | El correo solo se puede enviar a usuarios de Gmail o G Suite. Se permiten IP dinámicas. | Ninguno. |

smtp-relay.gmail.com se utiliza para enviar correo desde tu organización autenticándose con las direcciones IP asociadas. Puedes enviar mensajes a cualquier persona dentro o fuera de tu dominio utilizando el puerto 25, 465 o 587.

smtp.gmail.com se utiliza para enviar correo a cualquier persona dentro o fuera de tu dominio. Requiere que te autentiques con tu cuenta y contraseña de Gmail o G Suite. Puedes usar SMTP sobre SSL (puerto 465) o TLS (puerto 587).

aspmx.l.google.com se utiliza para enviar mensajes solo a usuarios de Gmail o G Suite. Esta opción no requiere autenticación. No puedes usar SSL o TLS con este servidor SMTP, por lo que el tráfico está en texto sin formato, lo cual no se recomienda.

Registro anonimizado

Para el cumplimiento normativo y la confidencialidad, el Registro anonimizado en Configuración de la nube cifra la información personal del usuario que los administradores delegados utilizan para supervisar el uso de la red.

Debes crear una clave de cifrado antes de habilitar el Registro anonimizado seleccionando el botón Agregar clave debajo del interruptor Habilitar registro anonimizado. Introduce un valor de 64 caracteres para la clave de cifrado en el campo Clave de cifrado. Puedes introducir tu propia clave de cifrado o usar la opción Generar clave automáticamente.

Importante:

Citrix recomienda encarecidamente que registres la clave de cifrado en una ubicación separada antes de continuar. Necesitarás la clave de cifrado para descifrar los datos asociados a ella mientras esté activa en la plataforma.

Puedes configurar una clave para cifrar los datos identificables de una categoría particular habilitando los siguientes interruptores en Cifrar categorías:

- Información personal. Habilita y deshabilita el cifrado de toda la información de identificación personal, incluido el nombre de usuario, el nombre completo y el nombre de la máquina de la actividad del usuario informada.

- Origen de datos. Habilita y deshabilita el cifrado de toda la información relacionada con el origen de datos de la actividad del usuario informada.

- Nombres de grupo. Habilita y deshabilita el cifrado de los nombres de grupo asociados con la actividad del usuario informada.

También puedes configurar claves de cifrado para que se apliquen solo a un conjunto particular de grupos en la ficha Asociación de grupos. Cuando el interruptor Seleccionar todo está habilitado, la clave de cifrado configurada actualmente se aplica a todos los grupos de seguridad. Cuando el interruptor Seleccionar todo está deshabilitado, puedes seleccionar qué grupos de seguridad cifrar con la clave de cifrado.

Después de configurar una clave de cifrado, habilita el Registro anonimizado para supervisar el uso de la red basándose en los registros anonimizados de la actividad en línea del usuario.

Para eliminar una clave de cifrado definida previamente, selecciona los puntos suspensivos junto a la clave de cifrado correspondiente en la tabla y selecciona Eliminar.

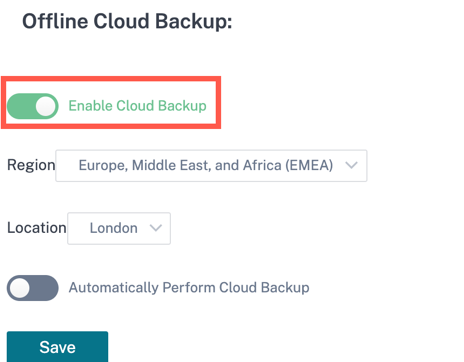

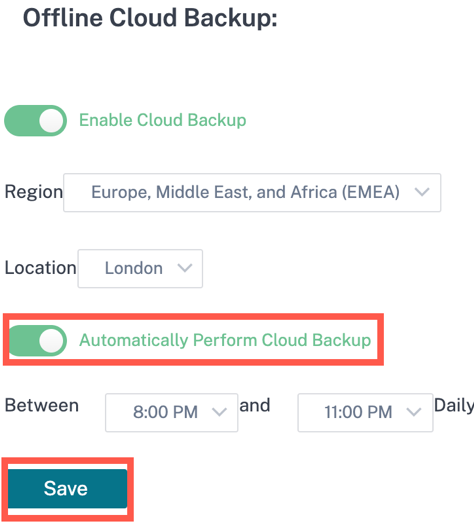

Copia de seguridad en la nube

La configuración de Copia de seguridad en la nube sin conexión proporciona la capacidad de almacenar/guardar la configuración de copia de seguridad y los registros de los nodos de informes según la Región, la Ubicación y la Hora que selecciones. Con la opción Copia de seguridad en la nube sin conexión, puedes guardar las copias de seguridad en la nube a través de la interfaz de CSIA.

Para habilitar la configuración de copia de seguridad en la nube, navega a Configuración > expande Configuración de la nube > selecciona Copia de seguridad en la nube.

-

Habilita el botón de alternancia Habilitar copia de seguridad en la nube y selecciona la Región y la Ubicación de la lista desplegable.

-

También puedes habilitar el botón de alternancia Realizar copia de seguridad en la nube automáticamente y establecer el intervalo de tiempo para ejecutar y crear la copia de seguridad diaria. Haz clic en Guardar.

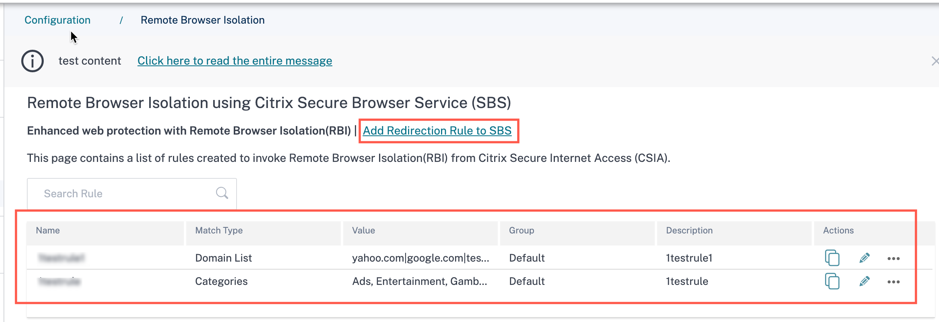

Aislamiento de navegador remoto

El aislamiento de navegador remoto es una función avanzada de protección web que proporciona seguridad contra cualquier malware o amenaza maliciosa. Con el aislamiento de navegador remoto, la funcionalidad de filtrado web de Citrix Secure Internet Access se puede utilizar junto con el Servicio de navegador seguro (SBS) para proteger la red corporativa de ataques basados en navegador. Para obtener más información, consulta Servicio de navegador seguro.

Con la función de aislamiento de navegador remoto, puedes establecer reglas para algunos sitios web específicos que no son de confianza para que se aíslen y se inicien solo a través del servicio de navegador seguro basado en la nube. Puedes crear y aplicar la regla a una combinación de grupos de usuarios y tipos de tráfico que deseas aislar.

Puedes ver la lista de reglas creadas para invocar el aislamiento de navegador remoto.

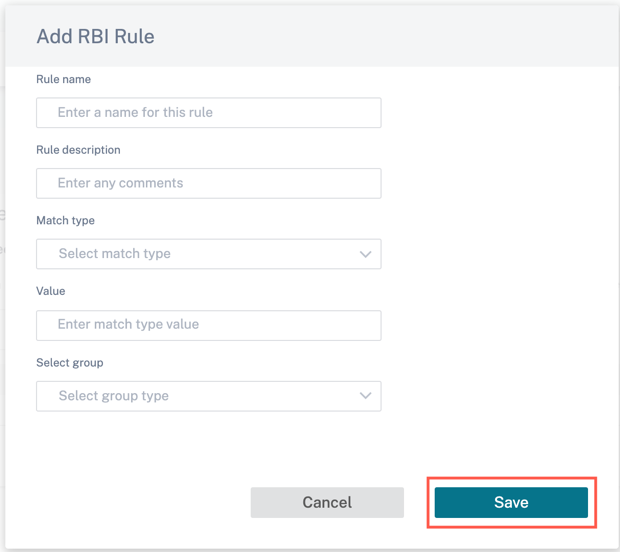

Para establecer las reglas de redirección para el tráfico que debe invocarse, navega a Configuración > Aislamiento de navegador remoto > Haz clic en Agregar regla de redirección a SBS.

- Nombre de la regla: Proporciona un nombre para la regla.

- Descripción de la regla: Proporciona una descripción para la regla.

- Tipo de coincidencia: Selecciona un tipo de coincidencia como Expresión regular de dominio, Lista de dominios, Dirección IP, URL o Categorías de la lista desplegable.

- Valor: Introduce el tipo de valor de coincidencia.

- Seleccionar grupo: Selecciona un grupo de la lista desplegable.

Con la opción Agregar regla de redirección a SBS, puedes crear las reglas de filtrado web en el portal de acceso seguro a Internet para redirigir el tráfico al servicio de navegador. Para cada regla de aislamiento de navegador remoto, hay una URL de navegador seguro asociada. Esto significa que, cuando las URL se inician a través del servicio de acceso seguro a Internet, si la URL coincide con una de las reglas de coincidencia de aislamiento de navegador remoto definidas, la solicitud se redirige al servicio de navegador seguro asociado.