-

-

-

Protection basée sur la grammaire SQL pour les charges utiles HTML et JSON

-

Protection basée sur la grammaire par injection de commandes pour la charge utile HTML

-

Règles de relaxation et de refus pour la gestion des attaques par injection HTML SQL

-

Support de mots clés personnalisé pour la charge utile HTML

-

Vérifications de protection XML

-

Articles sur les alertes de signatures

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Support de mots clés personnalisé pour la charge utile HTML

À partir de la version 13.1 build 27.xx de NetScaler, vous pouvez ajouter les mots clés de votre choix et vérifier si ces mots clés configurés sont présents dans la charge utile HTML.

L’injection SQL et l’injection de commandes ont un ensemble prédéfini de mots-clés ou de modèles qu’elles recherchent dans les demandes entrantes. Ces ensembles prédéfinis de mots clés peuvent ne pas couvrir tous les mots clés selon vos besoins et peuvent entraîner une augmentation du nombre de faux positifs. Grâce à cette fonctionnalité, vous pouvez ajouter des mots-clés qui ne sont pas couverts par les contrôles d’injection SQL et d’injection de commandes et ainsi réduire les faux positifs.

Après avoir ajouté les mots clés, vous pouvez configurer l’appliance NetScaler pour vérifier si les mots clés ajoutés sont détectés dans les demandes entrantes. Vous pouvez ensuite configurer l’appliance NetScaler pour effectuer l’une des actions suivantes :

- Aucune — Aucune mesure n’est prise. Cette action est la valeur par défaut.

- Journal - Consigne toutes les demandes qui correspondent à l’URL et dont les mots-clés sont configurés.

- Bloquer : bloque toutes les demandes qui correspondent à l’URL et dont les mots-clés sont configurés.

- Stats — Incrémente le compteur de journaux pour chaque demande qui correspond à l’URL et possède les mots-clés configurés.

Ajoutez des mots clés personnalisés à l’aide de la

L’ajout d’un mot clé personnalisé à l’aide de la CLI implique les étapes suivantes :

-

Configurez un profil de pare-feu d’application Web et définissez une action lorsque le mot-clé personnalisé est détecté dans la demande entrante.

set appfw profile <profile-name> –blockKeywordAction (block | log | stats | none) <!--NeedCopy-->Par défaut, -BlockKeywordAction est défini sur none.

Exemple :

set appfw profile test_profile -blockKeywordAction none <!--NeedCopy--> -

Liez le profil de pare-feu de l’application Web à vos mots clés personnalisés.

bind appfw profile <profile_name> -blockKeyword <keyword_name> -BlockKeywordType <literal|PCRE > -fieldName <field_name> -formURL <URL> -isFieldNameRegex <REGEX|NOTREGEX> -state <enable/disable> -comment <text> <!--NeedCopy-->Exemple :

Pour ajouter blockword en tant que mot-clé personnalisé et le lier à test_profile, exécutez la commande suivante :

bind appfw profile test_profile -blockKeyword "blockword" BlockKeywordType literal -fieldName "firstname" -formURL "/signup.php" -state enable <!--NeedCopy-->Remarque :

Vous pouvez saisir une URL ou un FQDN dans le paramètre URL. Le FQDN prend en charge les protocoles HTTP et HTTPS.

Ajoutez des mots clés personnalisés à l’aide de l’

- Accédez à Sécurité > Profil de NetScaler Web App Firewall> Profils.

- Sélectionnez un profil et cliquez sur Modifier.

- Accédez à la sectionParamètres avancéset cliquez sur Refuser les règles.

- Sélectionnez Bloquer le mot clé et cliquez sur Modifier.

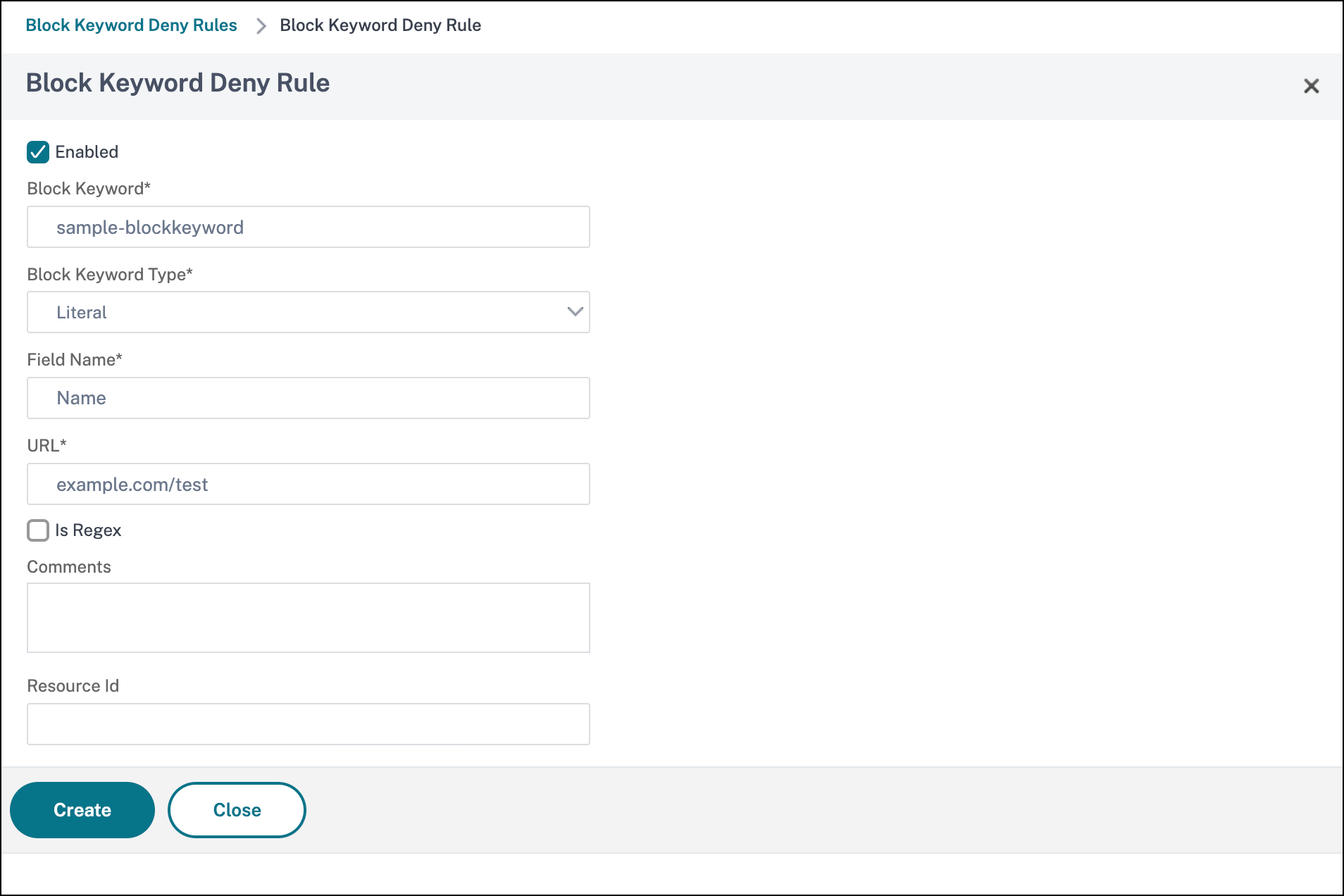

- Cliquez sur Ajouter et définissez les paramètres suivants :

- Activer

- Mot clé Block

- Type de mot-clé de bloc

- Nom du champ

- Adresse URL

- Est Regex

- Commentaires

- ID de ressource

- Cliquez sur Créer. Le mot clé personnalisé que vous avez ajouté est répertorié dans la page Règles de refus des mots clés de blocage.

- Accédez à la sectionParamètres avancéset cliquez surContrôles de sécurité.

- Sélectionnez Bloquer le mot clé et cliquez sur Paramètres d’action.

- Sélectionnez les actions requises et cliquez sur OK.

Afficher des statistiques personnalisées sur les mots clés à l’aide

Pour afficher les statistiques personnalisées sur les mots clés, tapez la commande suivante à l’invite de commandes :

stat appfw profile <profile name>

<!--NeedCopy-->

Exemple

stat appfw profile test_profile

<!--NeedCopy-->

Afficher les statistiques de mots clés personnalisées dans l’interface

-

Accédez à Sécurité > NetScaler Web App Firewall> Profils.

-

Dans le volet d’informations, sélectionnez un profil de Web App Firewall et cliquez sur Statistiques. La page Statistiques duNetScaler Web App Firewallaffiche le trafic de mots clés personnalisés et les détails des violations.

-

Vous pouvez sélectionner la vue tabulaire ou passer à la vue graphique pour afficher les données dans un format tabulaire ou graphique.

Partager

Partager

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.