-

-

-

-

Activation de l'optimisation et configuration des paramètres de fonctionnalité par défaut

-

Configuration des paramètres de réglage par défaut de l'optimisation

-

Configuration des classificateurs d'applications par défaut de l'optimisation

-

Configuration des classes de service par défaut de l'optimisation

-

-

Plug-in client d'optimisation de Citrix WAN

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

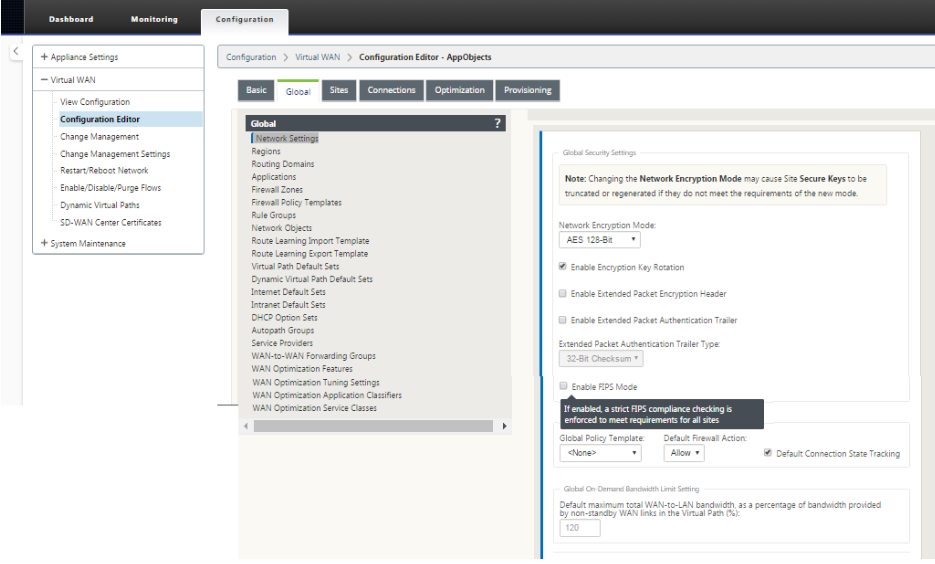

Configurer l’IPSec Virtual WAN pour un fonctionnement conforme à FIPS

Les améliorations apportées aux paramètres de sécurité IPsec sont prises en charge par l’ajout de groupes DH et de fonctionnalités de générateur de nombres aléatoires pour la conformité avec les normes fédérales.

Pour configurer les paramètres IPsec du chemin virtuel :

- Activez Virtual Path Tunnels IPsec pour tous les chemins virtuels où la conformité FIPS est requise. Les paramètres IPsec pour les chemins virtuels sont contrôlés via les ensembles par défaut.

- Configurez l’authentification des messages en changeant le mode IPSec en AH ou ESP+Auth et utilisez une fonction de hachage approuvée par FIPS. SHA1 est accepté par FIPS, mais SHA256 est fortement recommandé.

- La durée de vie IPsec ne doit pas être configurée pour une durée maximale de huit heures (28 800 secondes).

Le réseau WAN virtuel utilise IKE version 2 avec des clés pré-partagées pour négocier des tunnels IPSec via le chemin virtuel en utilisant les paramètres suivants :

- DH Groupe 19 : ECP256 (courbe elliptique 256 bits) pour la négociation des clés

- Cryptage AES-CBC 256 bits

- Hachage SHA256 pour l’authentification des messages

- Hachage SHA256 pour l’intégrité des messages

- DH Groupe 2 : MODP-1024 pour un secret parfait avant

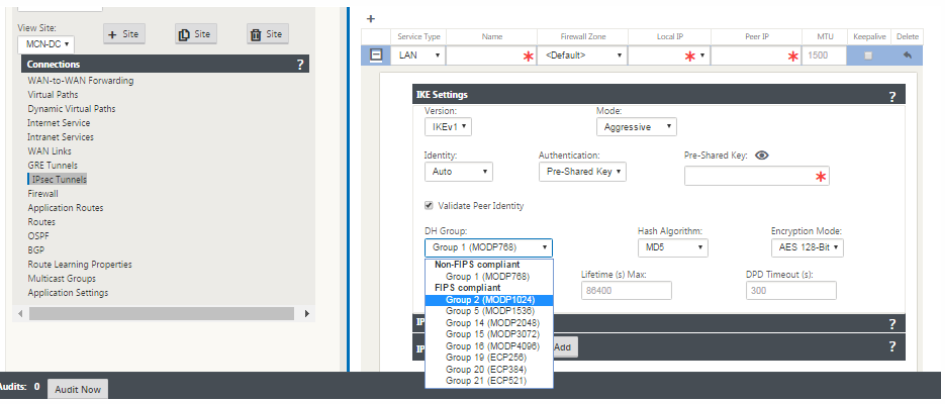

Pour configurer IPSec Tunnel pour un tiers, utilisez les paramètres suivants :

- Configurer le groupe DH approuvé par FIPS. Les groupes 2 et 5 sont autorisés dans le cadre de la FIPS, mais les groupes 14 et plus sont fortement recommandés.

-

Configurer la fonction de hachage approuvée par FIPS. SHA1 est accepté par FIPS, mais SHA256 est fortement recommandé.

-

Si vous utilisez IKev2, configurez une fonction d’intégrité approuvée par FIPS. SHA1 est accepté par FIPS, mais SHA256 est fortement recommandé.

- Configurez une durée de vie IKE et une durée de vie maximale ne dépassant pas 24 heures (86 400 secondes).

-

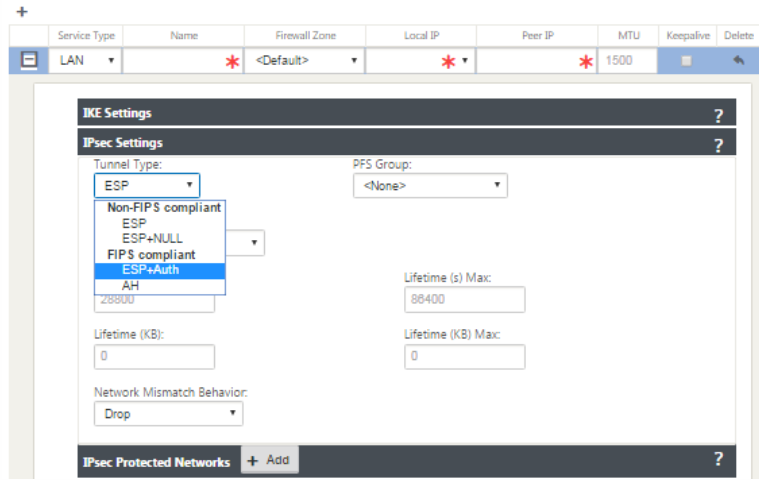

Configurez l’authentification des messages IPSec en changeant le mode IPSec en AH ou ESP+Auth et utilisez une fonction de hachage approuvée par FIPS. SHA1 est accepté par FIPS, mais SHA256 est fortement recommandé.

- Configurez une durée de vie IPSec et une durée de vie maximale de huit heures maximum (28 800 secondes).

Pour configurer les tunnels IPSec :

-

Sur l’appliance MCN, accédez à Configuration > Virtual WAN > Éditeur de configuration. Ouvrez un package de configuration existant. Cliquez sur l’onglet Avancé . Accédez à Connexions > Tunnels IPSec.

-

Développez Paramètres IKE. Configurer les groupes dans la liste déroulante Groupe DH.

-

Développez Paramètres IPsec. Configurez les groupes dans la liste déroulante Groupe PFS.

Partager

Partager

Dans cet article

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.