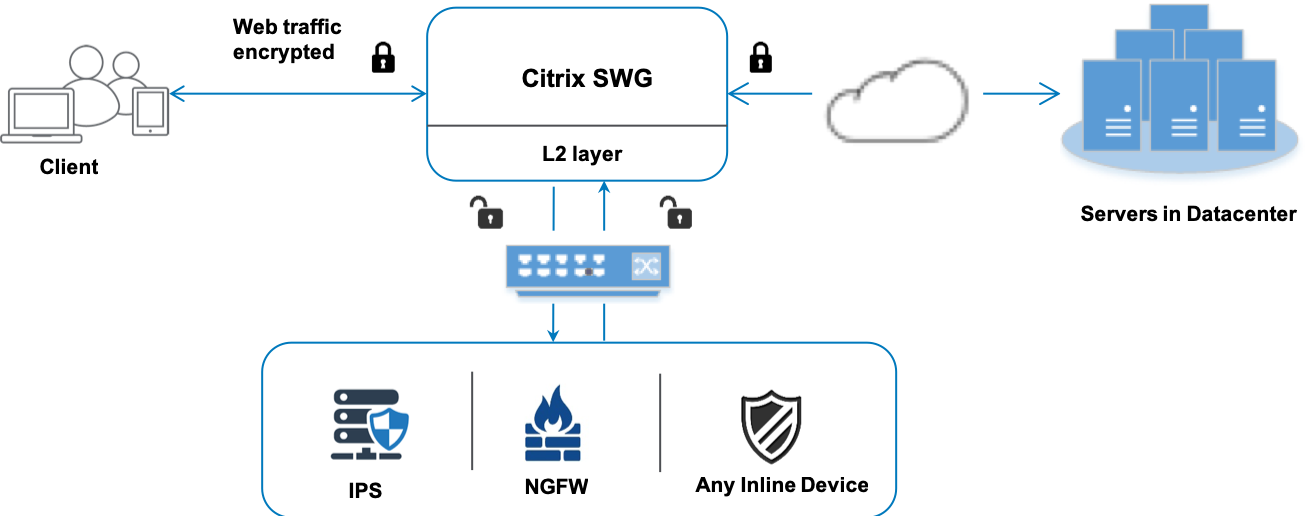

Intégration avec IPS ou NGFW en tant que dispositifs en ligne

Les dispositifs de sécurité tels que les systèmes de prévention des intrusions (IPS) et les pare-feu de nouvelle génération (NGFW) protègent les serveurs contre les attaques réseau. Ces dispositifs peuvent inspecter le trafic en direct et sont généralement déployés en mode en ligne de couche 2. Citrix Secure Web Gateway™ (SWG) assure la sécurité des utilisateurs et du réseau d’entreprise lors de l’accès aux ressources sur Internet.

Une appliance Citrix® SWG peut être intégrée à un ou plusieurs dispositifs en ligne pour prévenir les menaces et offrir une protection de sécurité avancée. Les dispositifs en ligne peuvent être n’importe quel dispositif de sécurité, tel qu’un IPS ou un NGFW.

Voici quelques cas d’utilisation où vous pouvez bénéficier de l’intégration de l’appliance Citrix SWG et des dispositifs en ligne :

-

Inspection du trafic chiffré : La plupart des appliances IPS et NGFW contournent le trafic chiffré, ce qui peut laisser les serveurs vulnérables aux attaques. Une appliance Citrix SWG peut déchiffrer le trafic et l’envoyer aux dispositifs en ligne pour inspection. Cette intégration améliore la sécurité du réseau du client.

-

Déchargement du traitement TLS/SSL des dispositifs en ligne : Le traitement TLS/SSL est coûteux, ce qui peut entraîner une utilisation élevée du CPU dans les appliances IPS ou NGFW si elles déchiffrent également le trafic. Une appliance Citrix SWG aide à décharger le traitement TLS/SSL des dispositifs en ligne. Par conséquent, les dispositifs en ligne peuvent inspecter un volume de trafic plus élevé.

-

Équilibrage de charge des dispositifs en ligne : Si vous avez configuré plusieurs dispositifs en ligne pour gérer un trafic important, une appliance Citrix SWG peut équilibrer la charge et distribuer le trafic uniformément à ces dispositifs.

-

Sélection intelligente du trafic : Au lieu d’envoyer tout le trafic au dispositif en ligne pour inspection, l’appliance effectue une sélection intelligente du trafic. Par exemple, elle ne transmet pas les fichiers texte aux dispositifs en ligne pour inspection.

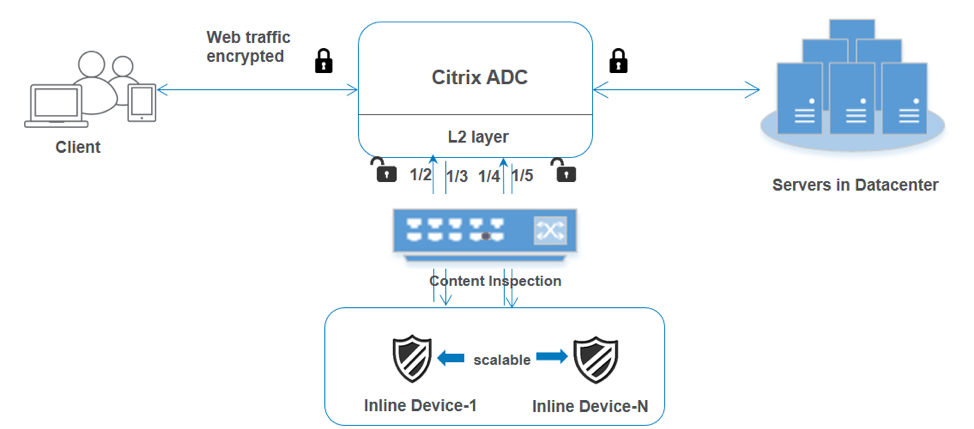

Intégration de Citrix SWG avec les dispositifs en ligne

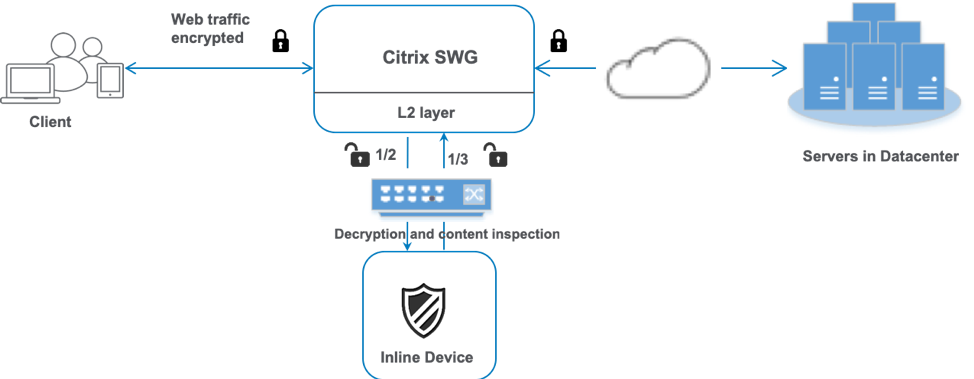

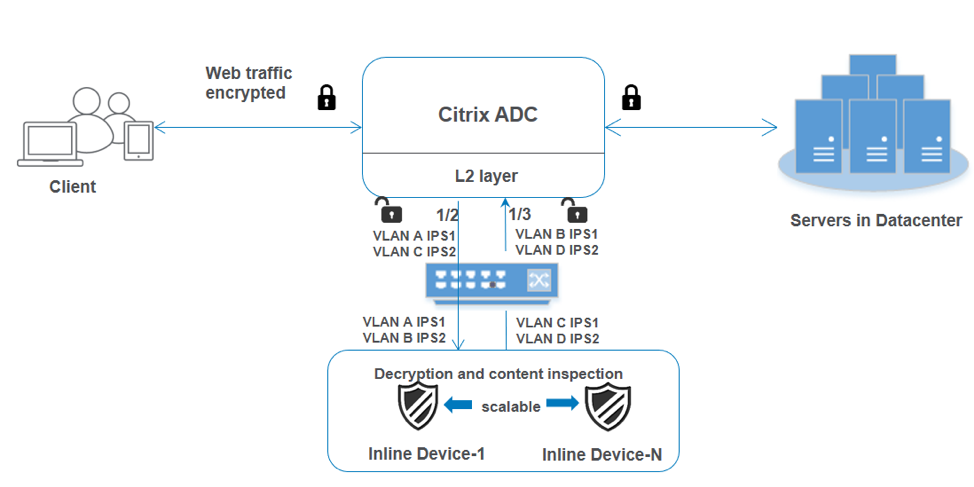

Le diagramme suivant montre comment un Citrix SWG est intégré aux dispositifs de sécurité en ligne.

Lorsque vous intégrez des dispositifs en ligne à l’appliance Citrix SWG, les composants interagissent comme suit :

-

Un client envoie une requête à une appliance Citrix SWG.

-

L’appliance envoie les données au dispositif en ligne pour inspection du contenu, en fonction de l’évaluation de la politique. Pour le trafic HTTPS, l’appliance déchiffre les données et les envoie en texte clair au dispositif en ligne pour inspection du contenu.

Remarque :

S’il y a deux dispositifs en ligne ou plus, l’appliance équilibre la charge des dispositifs et envoie le trafic.

-

Le dispositif en ligne inspecte les données à la recherche de menaces et décide s’il doit supprimer, réinitialiser ou renvoyer les données à l’appliance.

-

S’il y a des menaces de sécurité, le dispositif modifie les données et les envoie à l’appliance.

-

Pour le trafic HTTPS, l’appliance rechiffre les données et transmet la requête au serveur principal.

-

Le serveur principal envoie la réponse à l’appliance.

-

L’appliance déchiffre à nouveau les données et les envoie au dispositif en ligne pour inspection.

-

Le dispositif en ligne inspecte les données. S’il y a des menaces de sécurité, le dispositif modifie les données et les envoie à l’appliance.

-

L’appliance rechiffre les données et envoie la réponse au client.

Configuration de l’intégration des dispositifs en ligne

Vous pouvez configurer une appliance Citrix SWG avec un dispositif en ligne de trois manières différentes, comme suit :

Scénario 1 : Utilisation d’un seul dispositif en ligne

Pour intégrer un dispositif de sécurité (IPS ou NGFW) en mode en ligne, vous devez activer l’inspection du contenu et le transfert basé sur l’adresse MAC (MBF) en mode global sur l’appliance SWG. Ensuite, ajoutez un profil d’inspection du contenu, un service TCP, une action d’inspection du contenu pour que les dispositifs en ligne réinitialisent, bloquent ou suppriment le trafic en fonction de l’inspection. Ajoutez également une politique d’inspection du contenu que l’appliance utilise pour décider du sous-ensemble de trafic à envoyer aux dispositifs en ligne. Enfin, configurez le serveur virtuel proxy avec la connexion de couche 2 activée sur le serveur et liez la politique d’inspection du contenu à ce serveur virtuel proxy.

Effectuez les étapes suivantes :

-

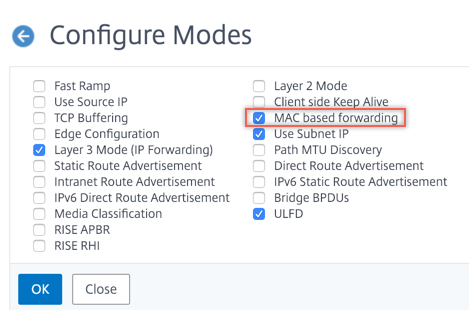

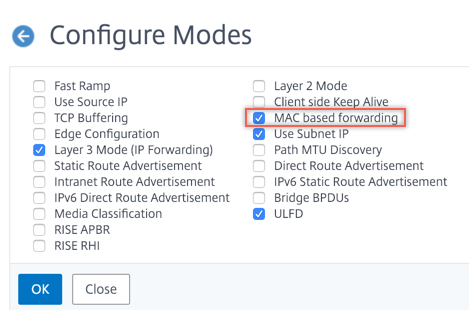

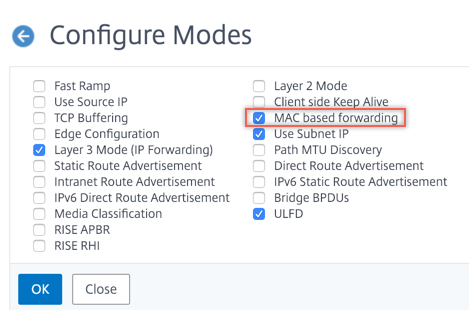

Activez le mode de transfert basé sur l’adresse MAC (MBF).

-

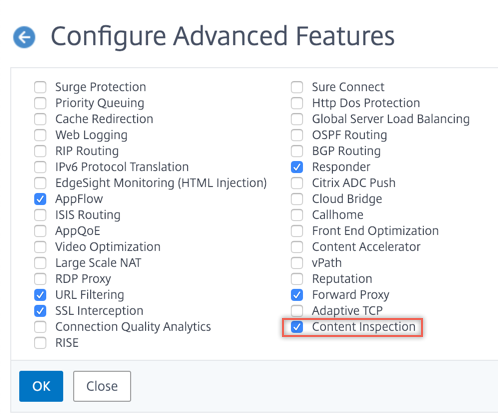

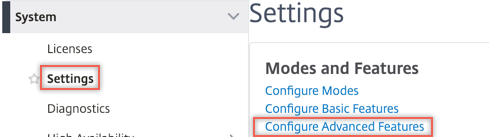

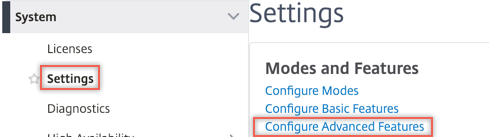

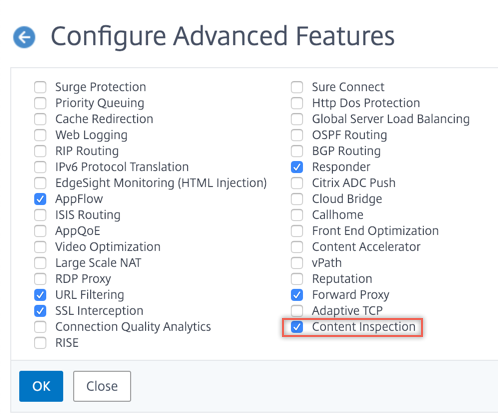

Activez la fonctionnalité d’inspection du contenu.

-

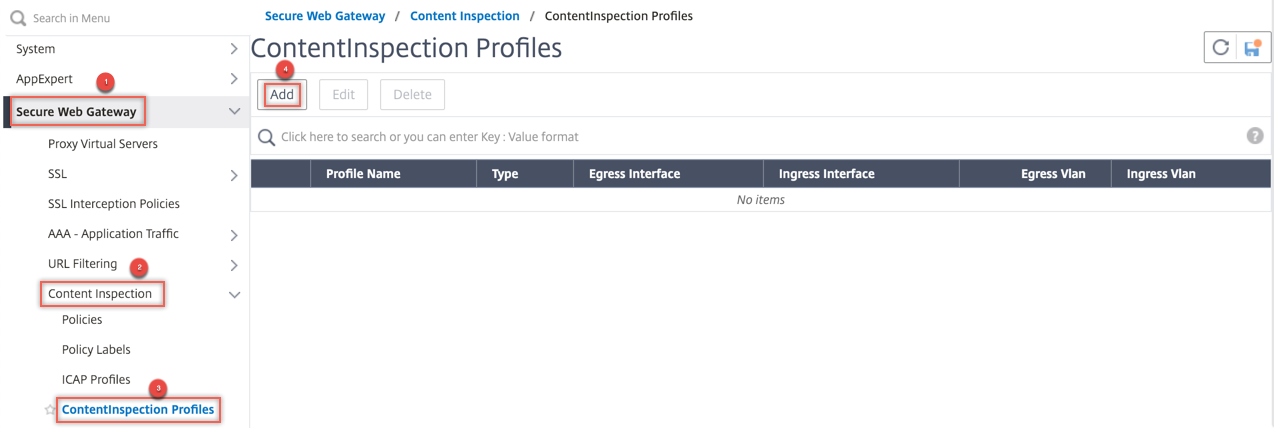

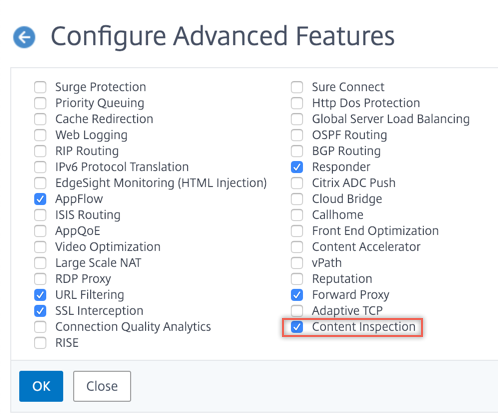

Ajoutez un profil d’inspection du contenu pour le service. Le profil d’inspection du contenu contient les paramètres du dispositif en ligne qui intègrent l’appliance SWG à un dispositif en ligne.

-

(Facultatif) Ajoutez un moniteur TCP.

Remarque :

Les dispositifs transparents n’ont pas d’adresse IP. Par conséquent, pour effectuer des vérifications de l’état de santé, vous devez lier explicitement un moniteur.

-

Ajoutez un service. Un service représente un dispositif en ligne.

-

(Facultatif) Liez le service au moniteur TCP.

-

Ajoutez une action d’inspection du contenu pour le service.

-

Ajoutez une politique d’inspection du contenu et spécifiez l’action.

-

Ajoutez un serveur virtuel proxy HTTP ou HTTPS (commutation de contenu).

-

Liez la politique d’inspection du contenu au serveur virtuel.

Configuration à l’aide de l’interface de ligne de commande

Saisissez les commandes suivantes à l’invite de commande. Des exemples sont fournis après la plupart des commandes.

-

Activez le MBF.

enable ns mode mbf <!--NeedCopy--> -

Activez la fonctionnalité.

enable ns feature contentInspection <!--NeedCopy--> -

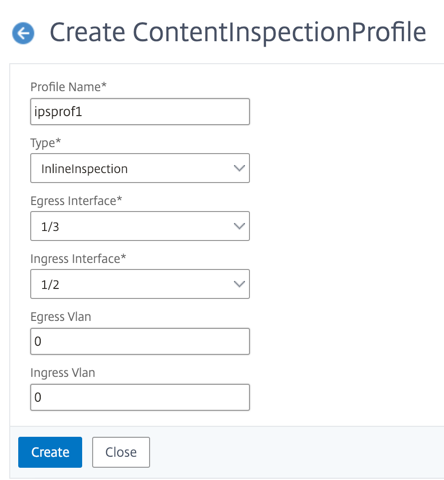

Ajoutez un profil d’inspection du contenu.

add contentInspection profile <name> -type InlineInspection -egressInterface <interface_name> -ingressInterface <interface_name>[-egressVlan <positive_integer>] [-ingressVlan <positive_integer>] <!--NeedCopy-->Exemple :

add contentInspection profile ipsprof -type InlineInspection -ingressinterface "1/2" -egressInterface "1/3" <!--NeedCopy--> -

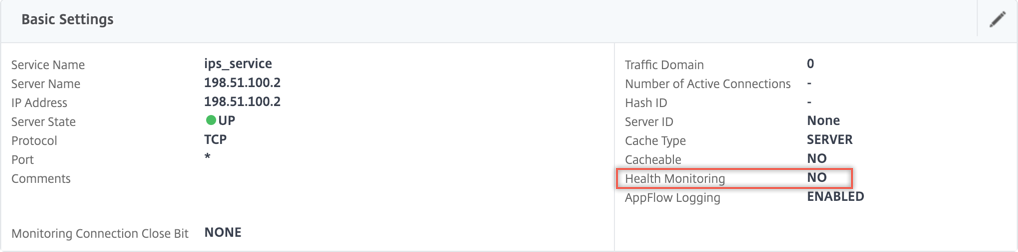

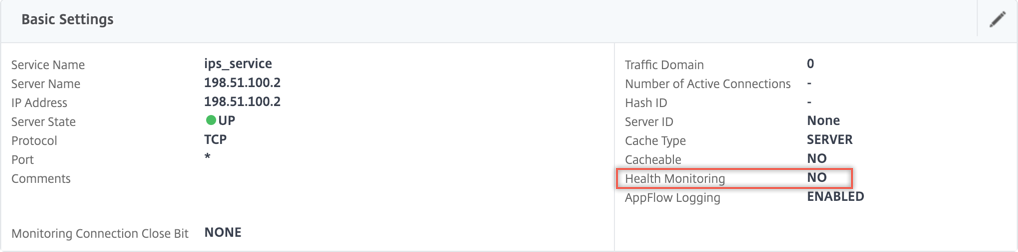

Ajoutez un service. Spécifiez une adresse IP factice qui n’appartient à aucun des dispositifs, y compris les dispositifs en ligne. Définissez

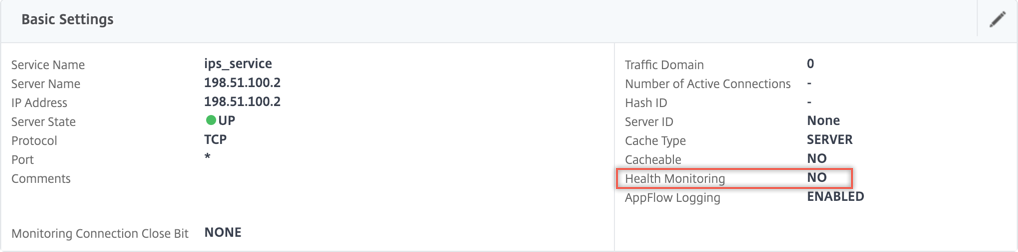

use source IP address(USIP) sur YES. Définissezuseproxyportsur NO. Désactivez le moniteur d’état de santé. Activez la surveillance de l’état de santé uniquement si vous liez ce service à un moniteur TCP. Si vous liez un moniteur à un service, définissez l’option TRANSPARENT du moniteur sur ON.add service <service_name> <IP> TCP <Port> - contentinspectionProfileName <Name> -healthMonitor NO -usip YES –useproxyport NO <!--NeedCopy-->Exemple :

add service ips_service 198.51.100.2 TCP * -healthMonitor YES -usip YES -useproxyport NO -contentInspectionProfileName ipsprof <!--NeedCopy--> -

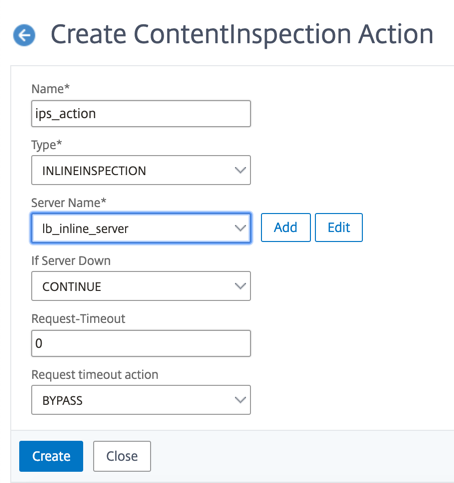

Ajoutez une action d’inspection du contenu.

add contentInspection action <name> -type INLINEINSPECTION -serverName <string> <!--NeedCopy-->Exemple :

add contentInspection action ips_action -type INLINEINSPECTION -serverName ips_service <!--NeedCopy--> -

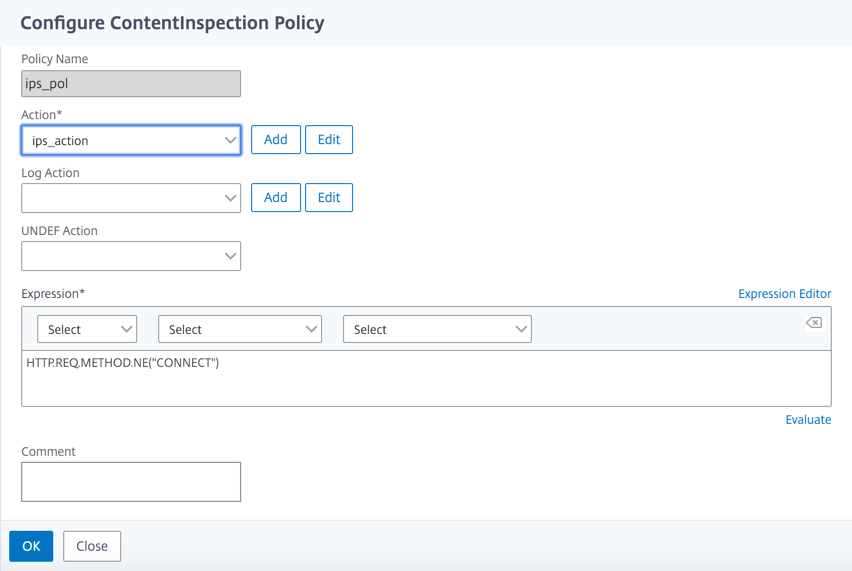

Ajoutez une politique d’inspection du contenu.

add contentInspection policy <name> -rule <expression> -action <string> <!--NeedCopy-->Exemple :

add contentInspection policy ips_pol -rule "HTTP.REQ.METHOD.NE(\"CONNECT\")" -action ips_action <!--NeedCopy--> -

Ajoutez un serveur virtuel proxy.

add cs vserver <name> PROXY <IPAddress> <port> -cltTimeout <secs> -Listenpolicy <expression> -authn401 ( ON | OFF ) -authnVsName <string> -l2Conn ON <!--NeedCopy-->Exemple :

add cs vserver transparentcs PROXY * * -cltTimeout 180 -Listenpolicy exp1 -authn401 on -authnVsName swg-auth-vs-trans-http -l2Conn ON <!--NeedCopy--> -

Liez la politique au serveur virtuel.

bind cs vserver <name> -policyName <string> -priority <positive_integer> -gotoPriorityExpression <expression> -type REQUEST <!--NeedCopy-->Exemple :

bind cs vserver explicitcs -policyName ips_pol -priority 1 -gotoPriorityExpression END -type REQUEST <!--NeedCopy-->

Configuration à l’aide de l’interface graphique

-

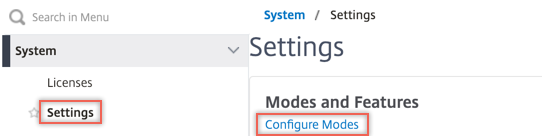

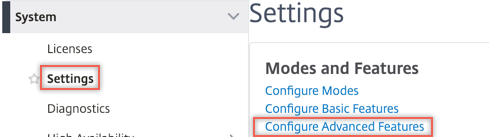

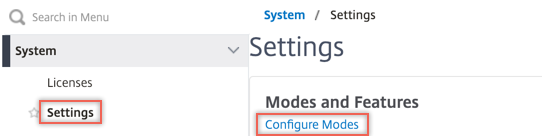

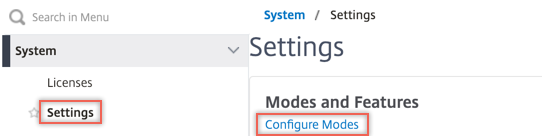

Accédez à System > Settings. Dans Modes and Features, cliquez sur Configure Modes.

-

Accédez à System > Settings. Dans Modes and Features, cliquez sur Configure Advanced Features.

-

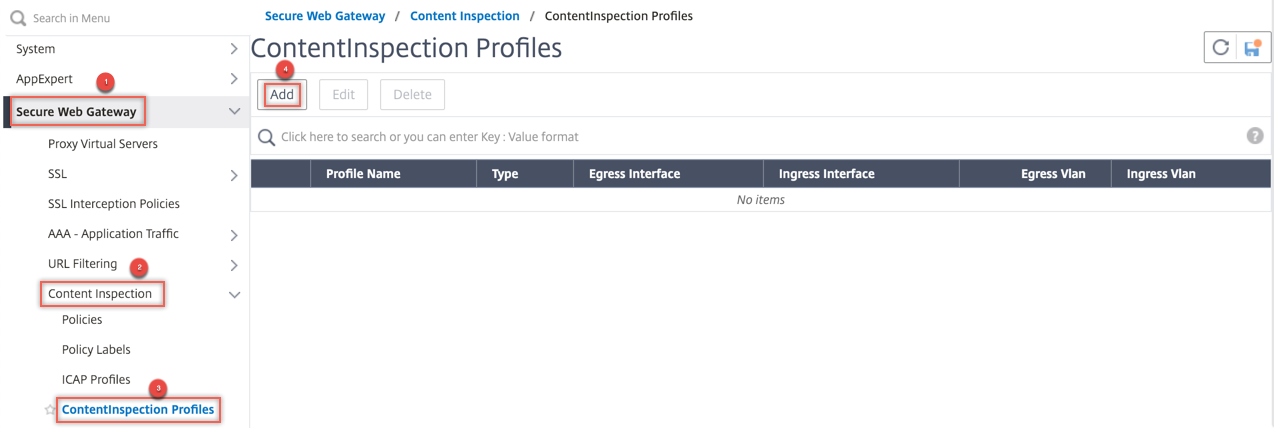

Accédez à Secure Web Gateway > Content Inspection > Content Inspection Profiles. Cliquez sur Add.

-

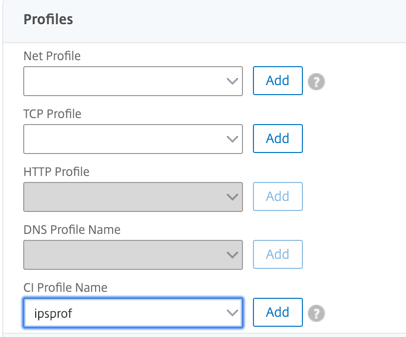

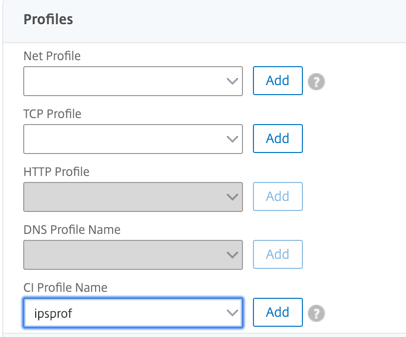

Accédez à Load Balancing > Services > Add et ajoutez un service. Dans Advanced Settings, cliquez sur Profiles. Dans la liste CI Profile Name, sélectionnez le profil d’inspection du contenu créé précédemment. Dans Service Settings, définissez Use Source IP Address sur YES et Use Proxy Port sur No. Dans Basic Settings, définissez Health Monitoring sur NO. Activez la surveillance de l’état de santé uniquement si vous liez ce service à un moniteur TCP. Si vous liez un moniteur à un service, définissez l’option TRANSPARENT du moniteur sur ON.

-

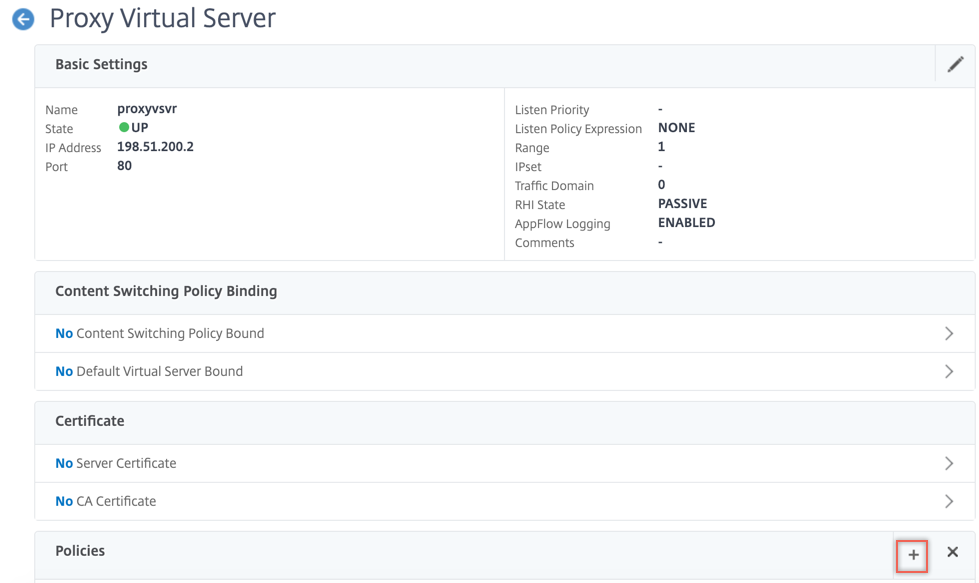

Accédez à Secure Web Gateway > Proxy Virtual Servers > Add. Spécifiez un nom, une adresse IP et un port. Dans Advanced Settings, sélectionnez Policies. Cliquez sur le signe « + ».

-

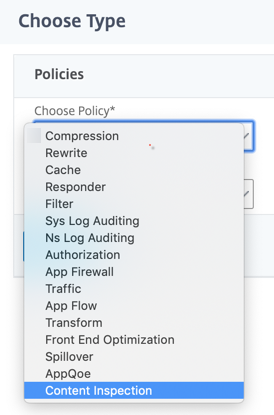

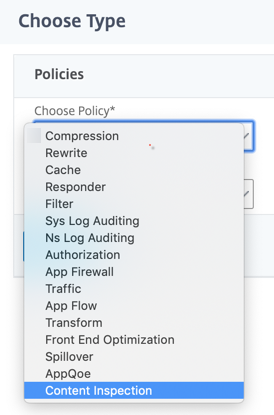

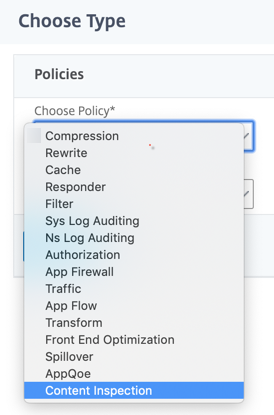

Dans Choose Policy, sélectionnez Content Inspection. Cliquez sur Continue.

-

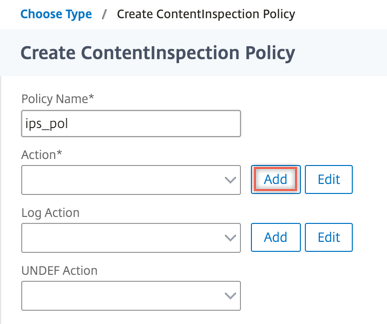

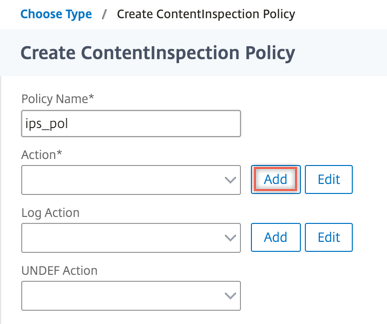

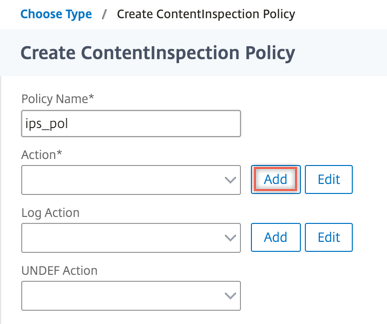

Cliquez sur Add. Spécifiez un nom. Dans Action, cliquez sur Add.

-

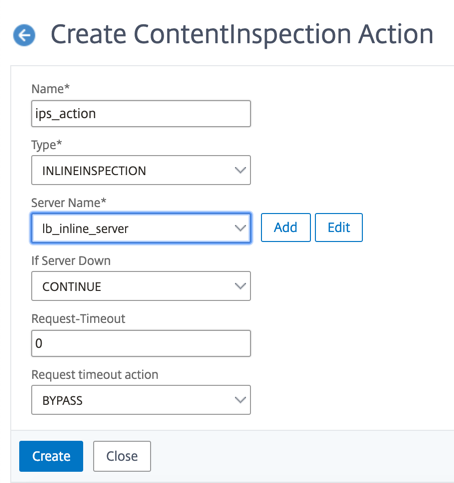

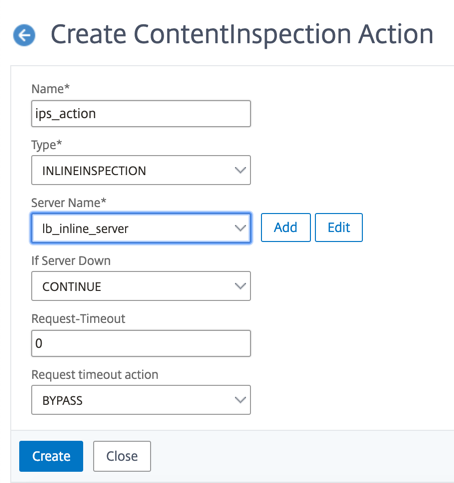

Spécifiez un nom. Dans Type, sélectionnez INLINEINSPECTION. Dans Server Name, sélectionnez le service TCP créé précédemment.

-

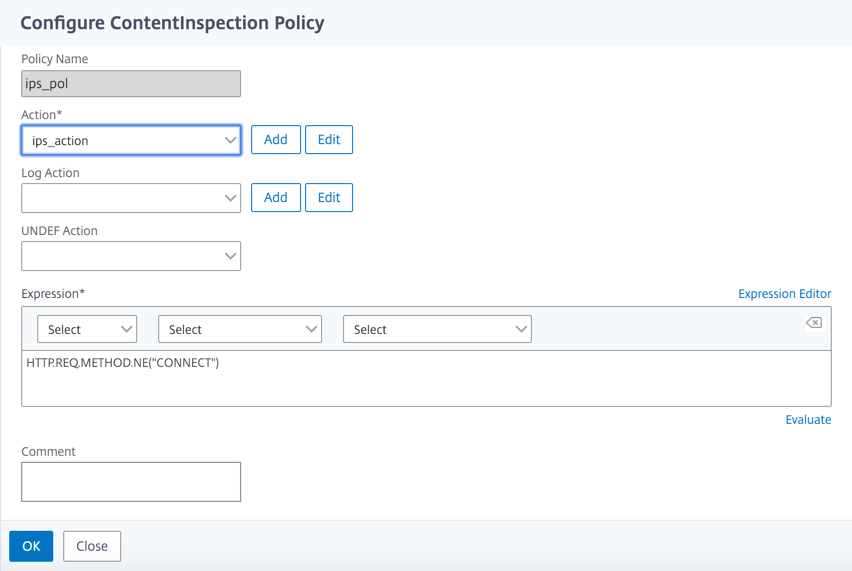

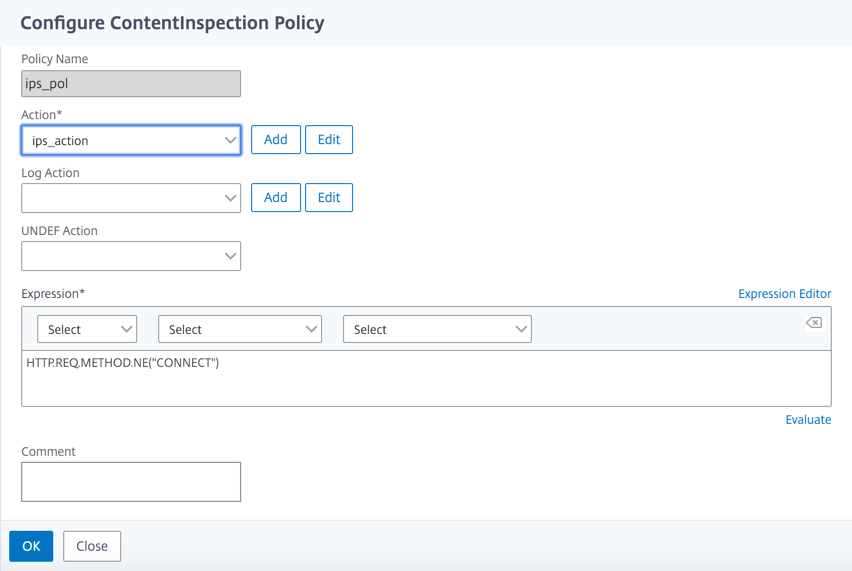

Cliquez sur Create. Spécifiez la règle et cliquez sur Create.

-

Cliquez sur Bind.

-

Cliquez sur Done.

Scénario 2 : Équilibrage de charge de plusieurs dispositifs en ligne avec des interfaces dédiées

Si vous utilisez deux dispositifs en ligne ou plus, vous pouvez équilibrer la charge des dispositifs en utilisant différents services d’inspection du contenu avec des interfaces dédiées. Dans ce cas, l’appliance Citrix SWG équilibre la charge du sous-ensemble de trafic envoyé à chaque dispositif via une interface dédiée. Le sous-ensemble est déterminé en fonction des politiques configurées. Par exemple, les fichiers TXT ou image peuvent ne pas être envoyés pour inspection aux dispositifs en ligne.

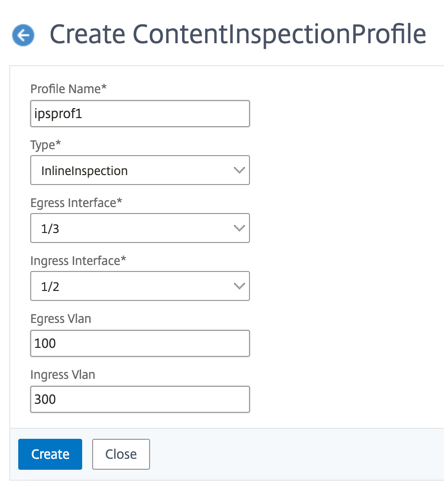

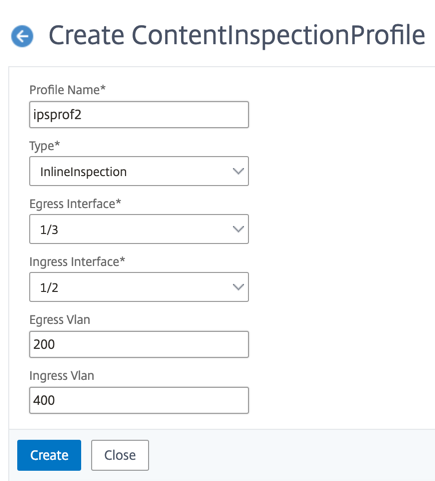

La configuration de base reste la même que dans le scénario 1. Cependant, vous devez créer un profil d’inspection du contenu pour chaque dispositif en ligne et spécifier l’interface d’entrée et de sortie dans chaque profil. Ajoutez un service pour chaque dispositif en ligne. Ajoutez un serveur virtuel d’équilibrage de charge et spécifiez-le dans l’action d’inspection du contenu. Effectuez les étapes supplémentaires suivantes :

-

Ajoutez des profils d’inspection du contenu pour chaque service.

-

Ajoutez un service pour chaque dispositif.

-

Ajoutez un serveur virtuel d’équilibrage de charge.

-

Spécifiez le serveur virtuel d’équilibrage de charge dans l’action d’inspection du contenu.

Configuration à l’aide de l’interface de ligne de commande

Saisissez les commandes suivantes à l’invite de commande. Des exemples sont fournis après chaque commande.

-

Activez le MBF.

enable ns mode mbf <!--NeedCopy--> -

Activez la fonctionnalité.

enable ns feature contentInspection <!--NeedCopy--> -

Ajoutez le profil 1 pour le service 1.

add contentInspection profile <name> -type InlineInspection -egressInterface <interface_name> -ingressInterface <interface_name>[-egressVlan <positive_integer>] [-ingressVlan <positive_integer>] <!--NeedCopy-->Exemple :

add contentInspection profile ipsprof1 -type InlineInspection -ingressInterface "1/2" -egressInterface "1/3" <!--NeedCopy--> -

Ajoutez le profil 2 pour le service 2.

add contentInspection profile <name> -type InlineInspection -egressInterface <interface_name> -ingressInterface <interface_name>[-egressVlan <positive_integer>] [-ingressVlan <positive_integer>] <!--NeedCopy-->Exemple :

add contentInspection profile ipsprof2 -type InlineInspection -ingressInterface "1/4" -egressInterface "1/5" <!--NeedCopy--> -

Ajoutez le service 1. Spécifiez une adresse IP factice qui n’appartient à aucun des dispositifs, y compris les dispositifs en ligne. Définissez

use source IP address(USIP) sur YES. Définissezuseproxyportsur NO. Désactivez le moniteur d’état de santé. Activez la surveillance de l’état de santé uniquement si vous liez ce service à un moniteur TCP. Si vous liez un moniteur à un service, définissez l’option TRANSPARENT du moniteur sur ON.add service <service_name> <IP> TCP <Port> - contentinspectionProfileName <Name> -healthMonitor NO -usip YES –useproxyport NO <!--NeedCopy-->Exemple :

add service ips_service1 192.168.10.2 TCP * -healthMonitor NO -usip YES -useproxyport NO -contentInspectionProfileName ipsprof1 <!--NeedCopy--> -

Ajoutez le service 2. Spécifiez une adresse IP factice qui n’appartient à aucun des dispositifs, y compris les dispositifs en ligne. Définissez

use source IP address(USIP) sur YES. Définissezuseproxyportsur NO. Désactivez le moniteur d’état de santé. Activez la surveillance de l’état de santé uniquement si vous liez ce service à un moniteur TCP. Si vous liez un moniteur à un service, définissez l’option TRANSPARENT du moniteur sur ON.add service <service_name> <IP> TCP <Port> - contentinspectionProfileName <Name> -healthMonitor NO -usip YES –useproxyport NO <!--NeedCopy-->Exemple :

add service ips_service2 192.168.10.3 TCP * -healthMonitor NO -usip YES -useproxyport NO -contentInspectionProfileName ipsprof2 <!--NeedCopy--> -

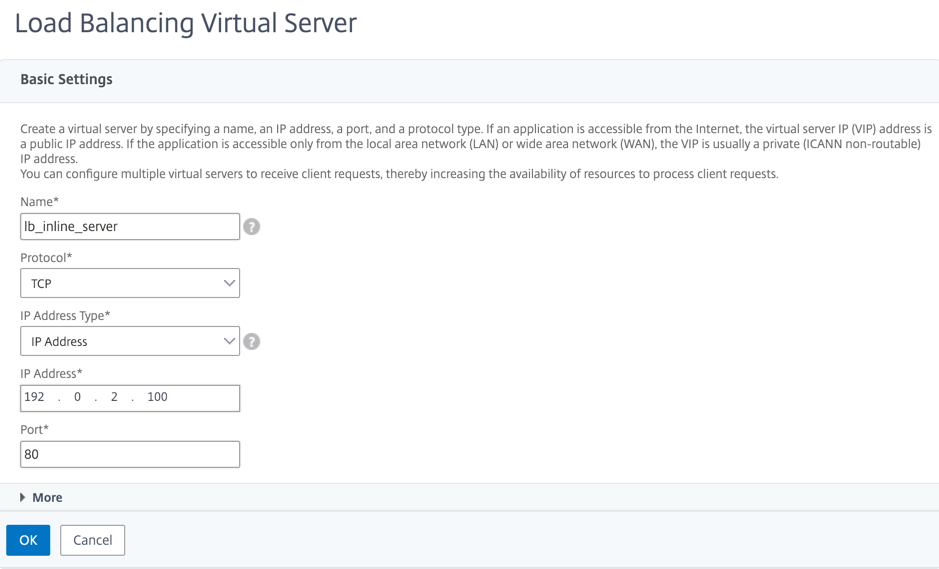

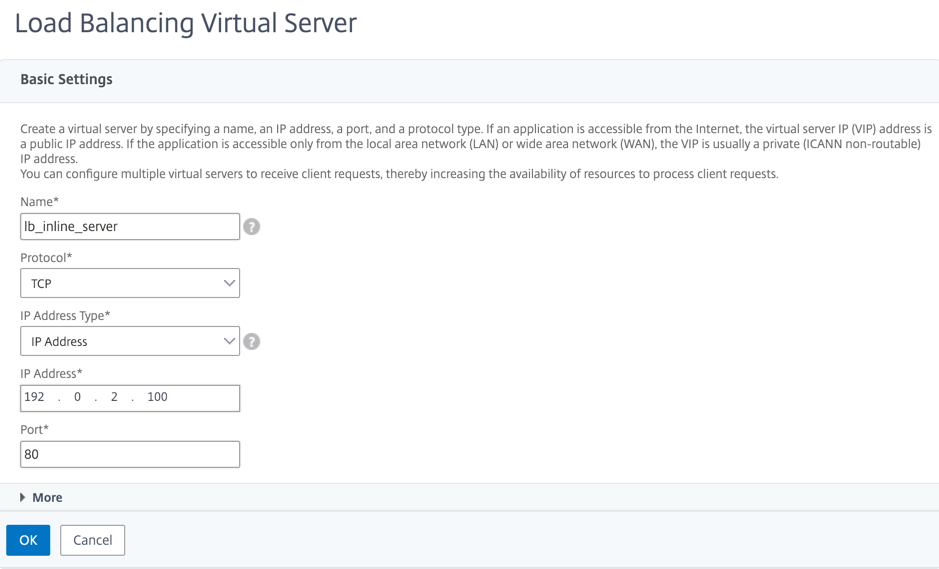

Ajoutez un serveur virtuel d’équilibrage de charge.

add lb vserver <LB_VSERVER_NAME> TCP <IP> <port> <!--NeedCopy-->Exemple :

add lb vserver lb_inline_vserver TCP 192.0.2.100 * <!--NeedCopy--> -

Liez les services au serveur virtuel d’équilibrage de charge.

bind lb vserver <LB_VSERVER_NAME> <service_name> bind lb vserver <LB_VSERVER_NAME> <service_name> <!--NeedCopy-->Exemple :

bind lb vserver lb_inline_vserver ips_service1 bind lb vserver lb_inline_vserver ips_service2 <!--NeedCopy--> -

Spécifiez le serveur virtuel d’équilibrage de charge dans l’action d’inspection du contenu.

add contentInspection action <name> -type INLINEINSPECTION -serverName <string> <!--NeedCopy-->Exemple :

add contentInspection action ips_action -type INLINEINSPECTION -serverName lb_inline_vserver <!--NeedCopy--> -

Ajoutez une politique d’inspection du contenu. Spécifiez l’action d’inspection du contenu dans la politique.

add contentInspection policy <name> -rule <expression> -action <string> <!--NeedCopy-->Exemple :

add contentInspection policy ips_pol -rule "HTTP.REQ.METHOD.NE(\"CONNECT\")" -action ips_action <!--NeedCopy--> -

Ajoutez un serveur virtuel proxy.

add cs vserver <name> PROXY <IPAddress> <port> -l2Conn ON <!--NeedCopy-->Exemple :

add cs vserver transparentcs PROXY * * -l2Conn ON <!--NeedCopy--> -

Liez la politique d’inspection du contenu au serveur virtuel.

bind cs vserver <name> -policyName <string> -priority <positive_integer> -gotoPriorityExpression <expression> -type REQUEST <!--NeedCopy-->Exemple :

bind cs vserver explicitcs -policyName ips_pol -priority 1 -gotoPriorityExpression END -type REQUEST <!--NeedCopy-->

Configuration à l’aide de l’interface graphique

-

Accédez à System > Settings. Dans Modes and Features, cliquez sur Configure Modes.

-

Accédez à System > Settings. Dans Modes and Features, cliquez sur Configure Advanced Features.

-

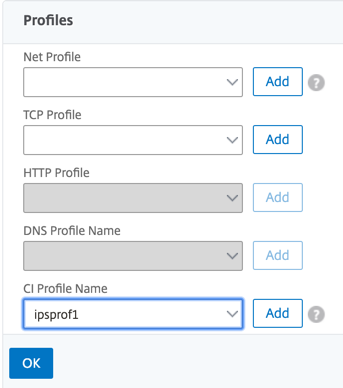

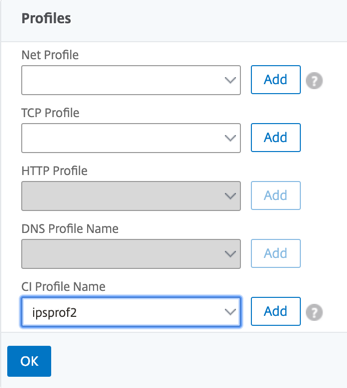

Accédez à Secure Web Gateway > Content Inspection > Content Inspection Profiles. Cliquez sur Add.

Spécifiez les interfaces d’entrée et de sortie.

Créez deux profils. Spécifiez une interface d’entrée et de sortie différente dans le second profil.

-

Accédez à Load Balancing > Services > Add et ajoutez un service. Dans Advanced Settings, cliquez sur Profiles. Dans la liste CI Profile Name, sélectionnez le profil d’inspection du contenu créé précédemment. Dans Service Settings, définissez Use Source IP Address sur YES et Use Proxy Port sur No. Dans Basic Settings, définissez Health Monitoring sur NO. Activez la surveillance de l’état de santé uniquement si vous liez ce service à un moniteur TCP. Si vous liez un moniteur à un service, définissez l’option TRANSPARENT du moniteur sur ON.

Créez deux services. Spécifiez des adresses IP factices qui n’appartiennent à aucun des dispositifs, y compris les dispositifs en ligne.

-

Accédez à Load Balancing > Virtual Servers > Add. Créez un serveur virtuel d’équilibrage de charge TCP.

Cliquez sur OK.

-

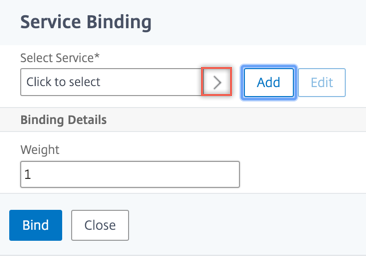

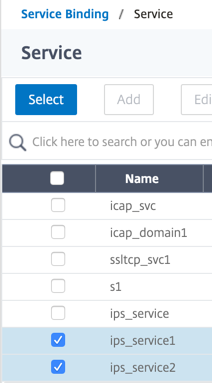

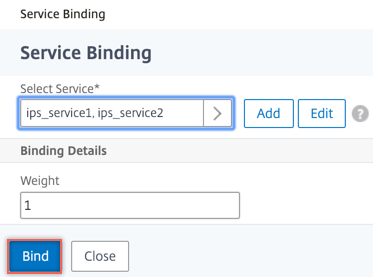

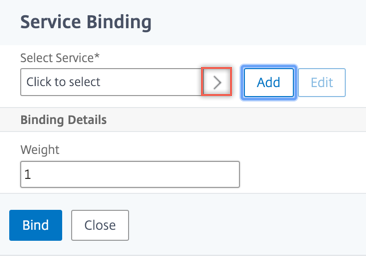

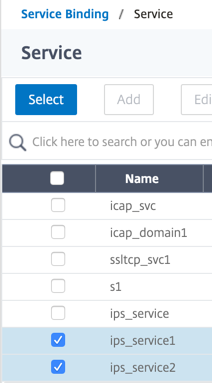

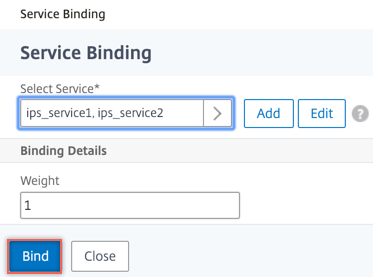

Cliquez dans la section Load Balancing Virtual Server Service Binding. Dans Service Binding, cliquez sur la flèche dans Select Service. Sélectionnez les deux services créés précédemment, puis cliquez sur Select. Cliquez sur Bind.

-

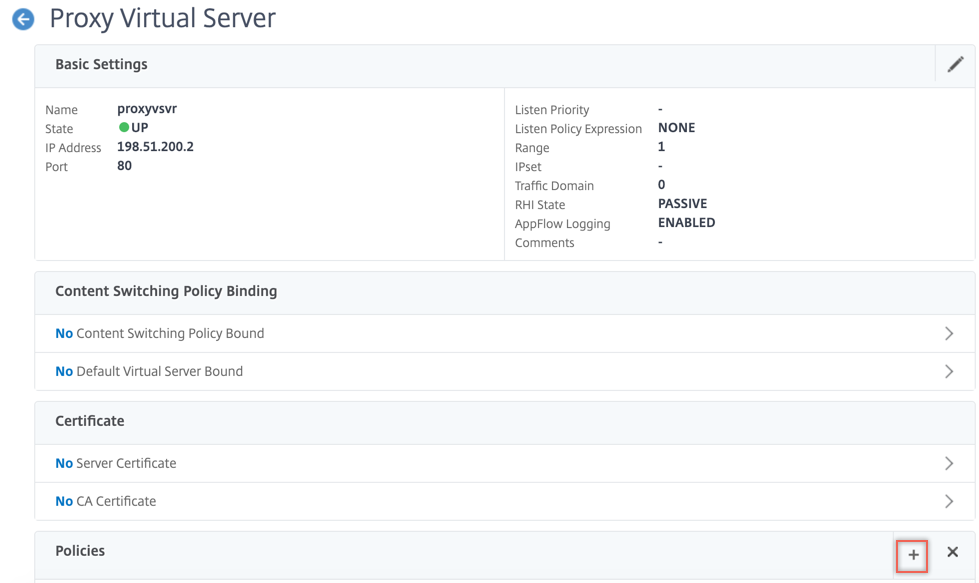

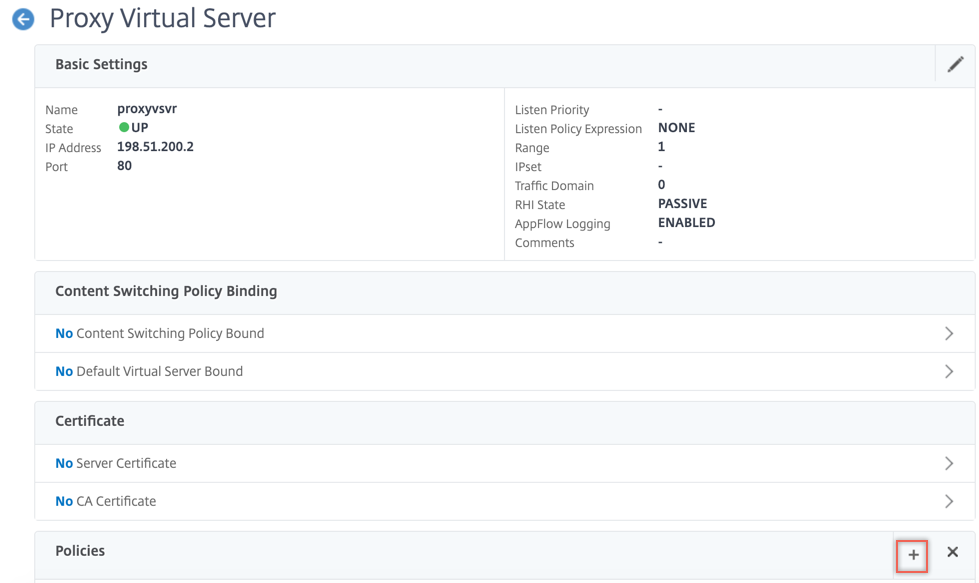

Accédez à Secure Web Gateway > Proxy Virtual Servers > Add. Spécifiez un nom, une adresse IP et un port. Dans Advanced Settings, sélectionnez Policies. Cliquez sur le signe « + ».

-

Dans Choose Policy, sélectionnez Content Inspection. Cliquez sur Continue.

-

Cliquez sur Add. Spécifiez un nom. Dans Action, cliquez sur Add.

-

Spécifiez un nom. Dans Type, sélectionnez INLINEINSPECTION. Dans Server Name, sélectionnez le serveur virtuel d’équilibrage de charge créé précédemment.

-

Cliquez sur Create. Spécifiez la règle et cliquez sur Create.

-

Cliquez sur Bind.

-

Cliquez sur Done.

Scénario 3 : Équilibrage de charge de plusieurs dispositifs en ligne avec des interfaces partagées

Si vous utilisez deux dispositifs en ligne ou plus, vous pouvez équilibrer la charge des dispositifs en utilisant différents services d’inspection du contenu avec des interfaces partagées. Dans ce cas, l’appliance Citrix SWG équilibre la charge du sous-ensemble de trafic envoyé à chaque dispositif via une interface partagée. Le sous-ensemble est déterminé en fonction des politiques configurées. Par exemple, les fichiers TXT ou image peuvent ne pas être envoyés pour inspection aux dispositifs en ligne.

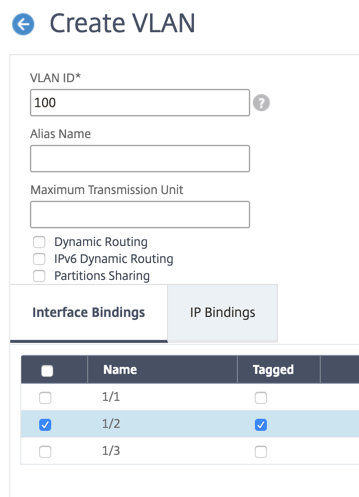

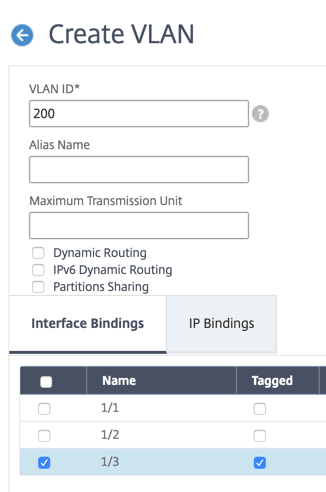

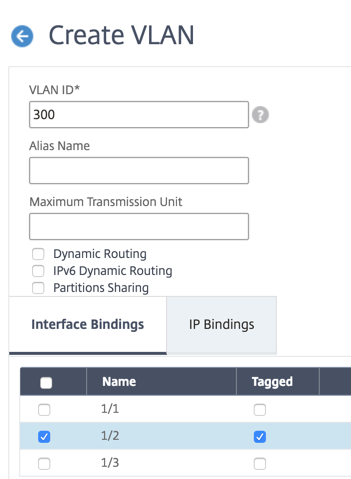

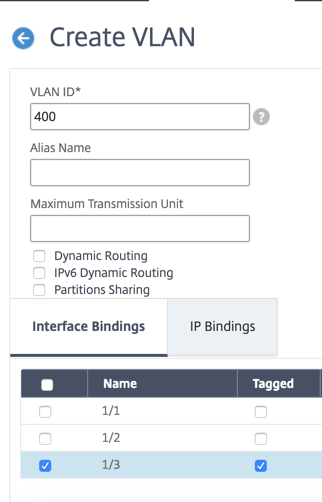

La configuration de base reste la même que dans le scénario 2. Pour ce scénario, liez les interfaces à différents VLAN pour séparer le trafic de chaque dispositif en ligne. Spécifiez les VLAN dans les profils d’inspection du contenu. Effectuez les étapes supplémentaires suivantes :

-

Liez les interfaces partagées à différents VLAN.

-

Spécifiez les VLAN d’entrée et de sortie dans les profils d’inspection du contenu.

Configuration à l’aide de l’interface de ligne de commande

Saisissez les commandes suivantes à l’invite de commande. Des exemples sont fournis après chaque commande.

-

Activez le MBF.

enable ns mode mbf <!--NeedCopy--> -

Activez la fonctionnalité.

enable ns feature contentInspection <!--NeedCopy--> -

Liez les interfaces partagées à différents VLAN.

bind vlan <id> -ifnum <interface> -tagged <!--NeedCopy-->Exemple :

bind vlan 100 –ifnum 1/2 tagged bind vlan 200 –ifnum 1/3 tagged bind vlan 300 –ifnum 1/2 tagged bind vlan 400 –ifnum 1/3 tagged <!--NeedCopy--> -

Ajoutez le profil 1 pour le service 1. Spécifiez les VLAN d’entrée et de sortie dans le profil.

add contentInspection profile <name> -type InlineInspection -egressInterface <interface_name> -ingressInterface <interface_name>[-egressVlan <positive_integer>] [-ingressVlan <positive_integer>] <!--NeedCopy-->Exemple :

add contentInspection profile ipsprof1 -type InlineInspection -egressInterface "1/3" -ingressinterface "1/2" –egressVlan 100 -ingressVlan 300 <!--NeedCopy--> -

Ajoutez le profil 2 pour le service 2. Spécifiez les VLAN d’entrée et de sortie dans le profil.

add contentInspection profile <name> -type InlineInspection -egressInterface <interface_name> -ingressInterface <interface_name>[-egressVlan <positive_integer>] [-ingressVlan <positive_integer>] <!--NeedCopy-->Exemple :

add contentInspection profile ipsprof2 -type InlineInspection -egressInterface "1/3" -ingressinterface "1/2" –egressVlan 200 -ingressVlan 400 <!--NeedCopy--> -

Ajoutez le service 1.

add service <service_name> <IP> TCP <Port> - contentinspectionProfileName <Name> -healthMonitor NO -usip YES –useproxyport NO <!--NeedCopy-->Exemple :

add service ips_service1 192.168.10.2 TCP * -healthMonitor NO -usip YES -useproxyport NO -contentInspectionProfileName ipsprof1 <!--NeedCopy--> -

Ajoutez le service 2.

add service <service_name> <IP> TCP <Port> - contentinspectionProfileName <Name> -healthMonitor NO -usip YES –useproxyport NO <!--NeedCopy-->Exemple :

add service ips_service2 192.168.10.3 TCP * -healthMonitor NO -usip YES -useproxyport NO -contentInspectionProfileName ipsprof2 <!--NeedCopy--> -

Ajoutez un serveur virtuel d’équilibrage de charge.

add lb vserver <LB_VSERVER_NAME> TCP <IP> <port> <!--NeedCopy-->Exemple :

add lb vserver lb_inline_vserver TCP 192.0.2.100 * <!--NeedCopy--> -

Liez les services au serveur virtuel d’équilibrage de charge.

bind lb vserver <LB_VSERVER_NAME> <service_name> bind lb vserver <LB_VSERVER_NAME> <service_name> <!--NeedCopy-->Exemple :

bind lb vserver lb_inline_vserver ips_service1 bind lb vserver lb_inline_vserver ips_service2 <!--NeedCopy--> -

Spécifiez le serveur virtuel d’équilibrage de charge dans l’action d’inspection du contenu.

add contentInspection action <name> -type INLINEINSPECTION -serverName <string> <!--NeedCopy-->Exemple :

add contentInspection action ips_action -type INLINEINSPECTION -serverName lb_inline_vserver <!--NeedCopy--> -

Ajoutez une politique d’inspection du contenu. Spécifiez l’action d’inspection du contenu dans la politique.

add contentInspection policy <name> -rule <expression> -action <string> <!--NeedCopy-->Exemple :

add contentInspection policy ips_pol -rule "HTTP.REQ.METHOD.NE(\"CONNECT\")" -action ips_action <!--NeedCopy--> -

Ajoutez un serveur virtuel proxy.

add cs vserver <name> PROXY <IPAddress> <port> -l2Conn ON <!--NeedCopy-->Exemple :

add cs vserver transparentcs PROXY * * -l2Conn ON <!--NeedCopy--> -

Liez la politique d’inspection du contenu au serveur virtuel.

bind cs vserver <name> -policyName <string> -priority <positive_integer> -gotoPriorityExpression <expression> -type REQUEST <!--NeedCopy-->Exemple :

bind cs vserver explicitcs -policyName ips_pol -priority 1 -gotoPriorityExpression END -type REQUEST <!--NeedCopy-->

Configuration à l’aide de l’interface graphique

-

Accédez à System > Settings. Dans Modes and Features, cliquez sur Configure Modes.

-

Accédez à System > Settings. Dans Modes and Features, cliquez sur Configure Advanced Features.

-

Accédez à System > Network > VLANs > Add. Ajoutez quatre VLAN et étiquetez-les aux interfaces.

-

Accédez à Secure Web Gateway > Content Inspection > Content Inspection Profiles. Cliquez sur Add.

Spécifiez les VLAN d’entrée et de sortie.

Créez d’autres profils. Spécifiez un VLAN d’entrée et de sortie différent dans le second profil.

-

Accédez à Load Balancing > Services > Add et ajoutez un service. Dans Advanced Settings, cliquez sur Profiles. Dans la liste CI Profile Name, sélectionnez le profil d’inspection du contenu créé précédemment. Dans Service Settings, définissez Use Source IP Address sur YES et Use Proxy Port sur No. Dans Basic Settings, définissez Health Monitoring sur NO.

Créez deux services. Spécifiez des adresses IP factices qui n’appartiennent à aucun des dispositifs, y compris les dispositifs en ligne. Spécifiez le profil 1 dans le service 1 et le profil 2 dans le service 2.

-

Accédez à Load Balancing > Virtual Servers > Add. Créez un serveur virtuel d’équilibrage de charge TCP.

Cliquez sur OK.

-

Cliquez dans la section Load Balancing Virtual Server Service Binding. Dans Service Binding, cliquez sur la flèche dans Select Service. Sélectionnez les deux services créés précédemment, puis cliquez sur Select. Cliquez sur Bind.

-

Accédez à Secure Web Gateway > Proxy Virtual Servers > Add. Spécifiez un nom, une adresse IP et un port. Dans Advanced Settings, sélectionnez Policies. Cliquez sur le signe « + ».

-

Dans Choose Policy, sélectionnez Content Inspection. Cliquez sur Continue.

-

Cliquez sur Add. Spécifiez un nom. Dans Action, cliquez sur Add.

-

Spécifiez un nom. Dans Type, sélectionnez INLINEINSPECTION. Dans Server Name, sélectionnez le serveur virtuel d’équilibrage de charge créé précédemment.

-

Cliquez sur Create. Spécifiez la règle et cliquez sur Create.

-

Cliquez sur Bind.

-

Cliquez sur Done.