Microsoft Azure Virtual WAN

Microsoft Azure Virtual WAN と Citrix SD-WAN™ は、ハイブリッドクラウドワークロード全体で簡素化されたネットワーク接続と一元管理を提供します。ブランチアプライアンスの構成を自動化して Azure WAN に接続し、ビジネス要件に応じてブランチトラフィック管理ポリシーを構成できます。組み込みのダッシュボードインターフェイスは、時間を節約し、大規模なサイト間接続の可視性を提供する即時のトラブルシューティングインサイトを提供します。

Microsoft Azure Virtual WAN を使用すると、Azure クラウドワークロードへの接続を簡素化し、Azure バックボーンネットワークおよびその先でトラフィックをルーティングできます。Azure は、54 以上のリージョンと世界中に複数のプレゼンスポイントを提供します。Azure リージョンは、ブランチへの接続を選択できるハブとして機能します。ブランチが接続されたら、ハブ間接続を介して Azure クラウドサービスを使用します。Azure VNet とのハブピアリングを含む複数の Azure サービスを適用することで、接続を簡素化できます。ハブはブランチのトラフィックゲートウェイとして機能します。

Microsoft Azure Virtual WAN は、次の利点を提供します。

-

ハブアンドスポークにおける統合接続ソリューション - 接続されたパートナーソリューションを含むさまざまなソースから、オンプレミスと Azure ハブ間のサイト間接続と構成を自動化します。

-

自動セットアップと構成 – 仮想ネットワークを Azure ハブにシームレスに接続します。

-

直感的なトラブルシューティング – Azure 内のエンドツーエンドのフローを確認し、この情報を使用して必要なアクションを実行できます。

ハブ間通信

11.1.0 リリース以降、Azure Virtual WAN は Standard タイプ方式を使用したハブ間通信をサポートしています。

Azure Virtual WAN のお客様は、リージョン間ハブ間通信(グローバルトランジットネットワークアーキテクチャ)に Microsoft のグローバルバックボーンネットワークを活用できるようになりました。これにより、ブランチから Azure、Azure バックボーンを介したブランチ間、およびブランチからハブ(すべての Azure リージョン内)への通信が可能になります。

Azure Virtual WAN の Standard SKU を購入した場合にのみ、リージョン間通信に Azure のバックボーンを活用できます。料金の詳細については、「Virtual WAN の価格」を参照してください。Basic SKU では、リージョン間ハブ間通信に Azure のバックボーンを使用できません。詳細については、「グローバルトランジットネットワークアーキテクチャと Virtual WAN」を参照してください。

ハブはすべて、Virtual WAN 内で相互に接続されています。これは、ローカルハブに接続されたブランチ、ユーザー、または VNet が、接続されたハブのフルメッシュアーキテクチャを使用して、別のブランチまたは VNet と通信できることを意味します。

また、仮想ハブを介してハブ内の VNet を接続したり、ハブ間接続フレームワークを使用してハブ間で VNet を接続したりすることもできます。

Virtual WAN には 2 種類あります。

-

Basic: Basic 方式を使用すると、ハブ間通信は 1 つのリージョン内で発生します。Basic WAN タイプは、基本的なハブ(SKU = Basic)の作成に役立ちます。Basic ハブは、サイト間 VPN 機能に限定されます。

-

Standard: Standard 方式を使用すると、ハブ間通信は異なるリージョン間で発生します。Standard WAN は、標準ハブ(SKU = Standard)の作成に役立ちます。Standard ハブには、ExpressRoute、ユーザー VPN (P2S)、フルメッシュハブ、およびハブを介した VNet 間トランジットが含まれます。

Microsoft Azure で Azure Virtual WAN サービスを作成

Azure Virtual WAN リソースを作成するには、次の手順を実行します。

-

Azure ポータルにログインし、[リソースの作成] をクリックします。

-

[Virtual WAN] を検索し、[作成] をクリックします。

-

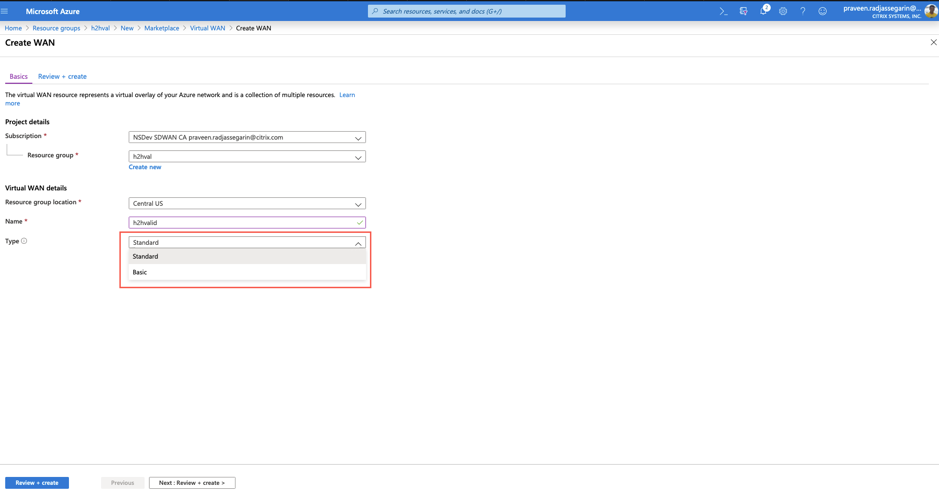

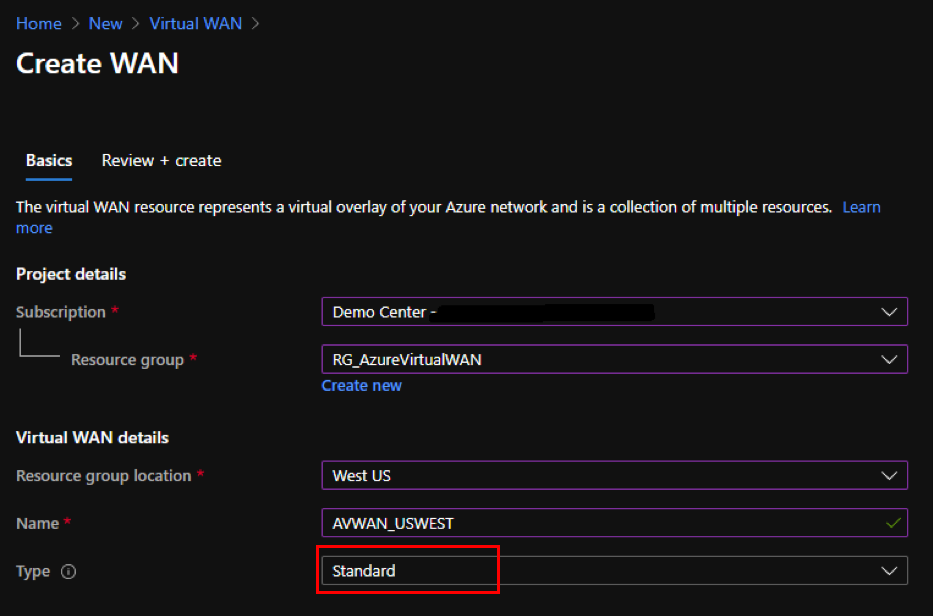

[基本] で、次のフィールドの値を指定します。

-

[サブスクリプション]: ドロップダウンリストからサブスクリプションの詳細を選択して指定します。

-

[リソースグループ]: 既存のリソースグループを選択するか、新しいリソースグループを作成します。

注

Azure API 通信を許可するためにサービスプリンシパルを作成する際は、Virtual WAN を含む同じリソースグループを使用してください。そうしないと、SD-WAN Orchestrator は自動接続を有効にする Azure Virtual WAN API を認証するための十分な権限を持てません。

-

[リソースグループの場所]: ドロップダウンリストから Azure リージョンを選択します。

- [名前]: 新しい Virtual WAN の名前を指定します。

- [種類]: 異なるリージョン間でハブ間通信を使用する場合は [Standard] タイプを選択し、それ以外の場合は [Basic] を選択します。

-

- [確認 + 作成] をクリックします。

- Virtual WAN の作成のために入力した詳細を確認し、[作成] をクリックして Virtual WAN の作成を完了します。

リソースのデプロイには 1 分もかかりません。

注

Basic から Standard にアップグレードすることはできますが、Standard から Basic に戻すことはできません。Virtual WAN をアップグレードする手順については、「Basic から Standard への Virtual WAN のアップグレード」を参照してください。

Azure Virtual WAN でハブを作成

さまざまなエンドポイント(オンプレミス VPN デバイスや SD-WAN デバイスなど)からの接続を有効にするハブを作成するには、次の手順を実行します。

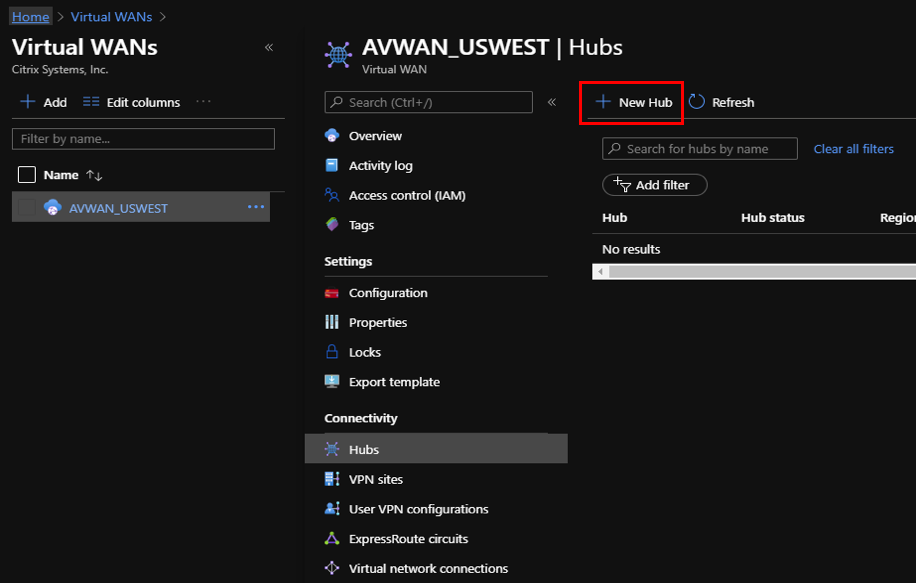

- 以前に作成した Azure Virtual WAN を選択します。

-

[接続] セクションの [ハブ] を選択し、[+ 新しいハブ] をクリックします。

-

[基本] で、次のフィールドの値を指定します。

- [リージョン] – ドロップダウンリストから Azure リージョンを選択します。

- [名前] – 新しいハブの名前を入力します。

- [ハブのプライベートアドレス空間] – CIDR 形式でアドレス範囲を入力します。ハブ専用の固有のネットワークを選択します。

-

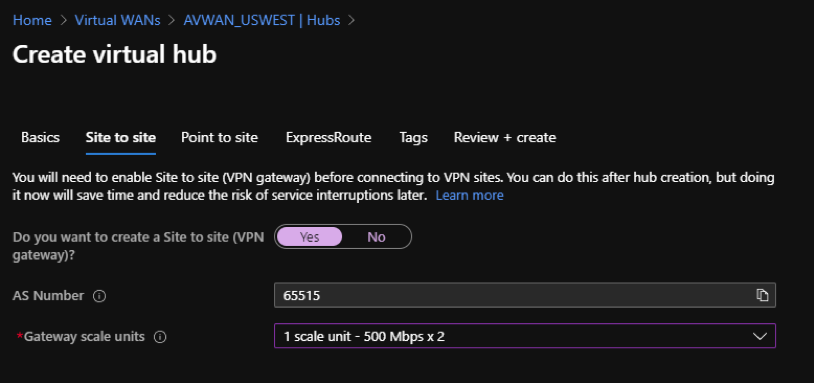

[次へ: サイト間 >] をクリックし、次のフィールドの値を指定します。

- [サイト間 (VPN ゲートウェイ) を作成しますか?] – [はい] を選択します。

-

[ゲートウェイスケールユニット] – 必要に応じて、ドロップダウンリストからスケールユニットを選択します。

- [確認 + 作成] をクリックします。

- 設定を確認し、[作成] をクリックして仮想ハブの作成を開始します。

リソースのデプロイには最大 30 分かかる場合があります。

Azure Virtual WAN のサービスプリンシパルを作成し、ID を特定

SD-WAN Orchestrator が Azure Virtual WAN API を介して認証し、自動接続を有効にするには、登録済みアプリケーションを作成し、次の認証資格情報で識別する必要があります。

- サブスクリプション ID

- クライアント ID

- クライアントシークレット

- テナント ID

注

Azure API 通信を許可するためにサービスプリンシパルを作成する際は、Virtual WAN を含む同じリソースグループを使用してください。そうしないと、SD-WAN Orchestrator は自動接続を有効にする Azure Virtual WAN API を認証するための十分な権限を持てません。

新しいアプリケーション登録を作成するには、次の手順を実行します。

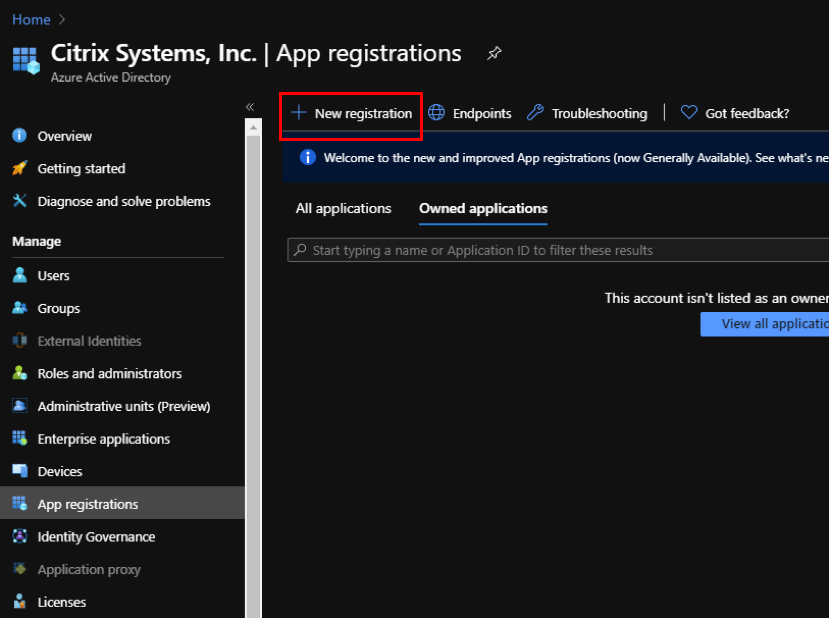

- Azure ポータルで、[Azure Active Directory] に移動します。

- [管理] で、[アプリの登録] を選択します。

-

[+ 新規登録] をクリックします。

-

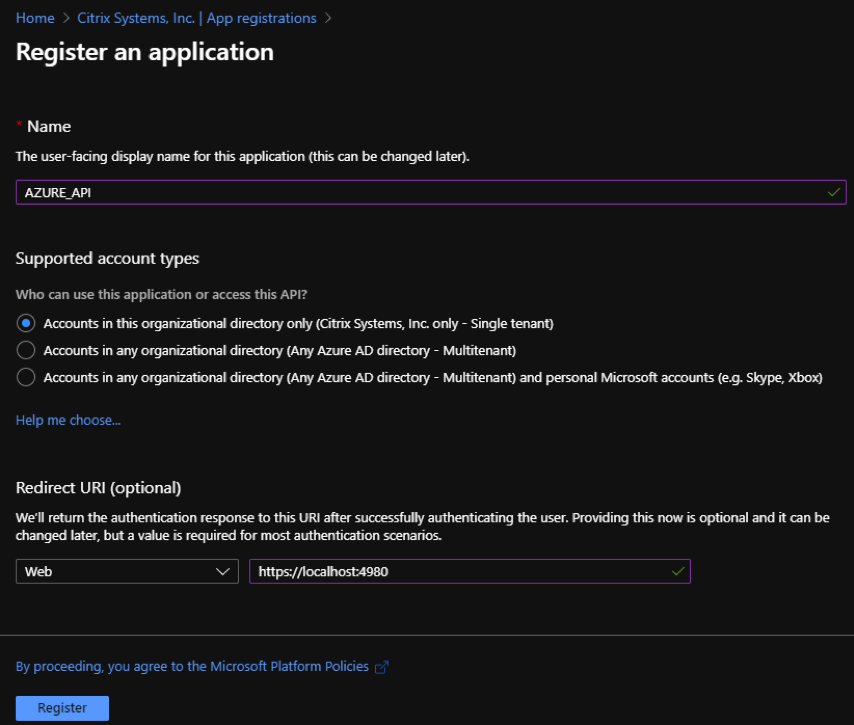

アプリケーションを登録するために、次のフィールドの値を指定します。

- [名前] – アプリケーション登録の名前を指定します。

- [サポートされているアカウントの種類] – この組織ディレクトリ内のアカウントのみ (* - シングルテナント) オプションを選択します。

- [リダイレクト URI (オプション)] – ドロップダウンリストから [Web] を選択し、ランダムで一意の URL (例: https:// localhost:4980) を入力します。

- [登録] をクリックします。

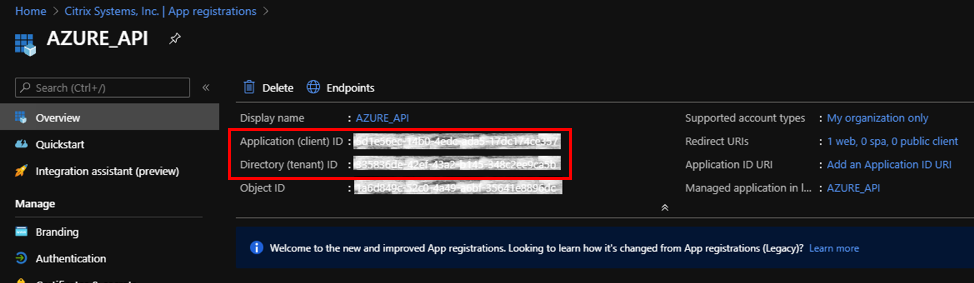

[アプリケーション (クライアント) ID] と [ディレクトリ (テナント) ID] をコピーして保存できます。これらは、API の使用のために Azure サブスクリプションへの認証のために SD-WAN Orchestrator で使用できます。

アプリケーション登録の次のステップとして、認証目的のサービスプリンシパルキーを作成します。

サービスプリンシパルキーを作成するには、次の手順を実行します。

- Azure ポータルで、[Azure Active Directory] に移動します。

- [管理] で、[アプリの登録] に移動します。

- 登録済みアプリケーション(以前に作成したもの)を選択します。

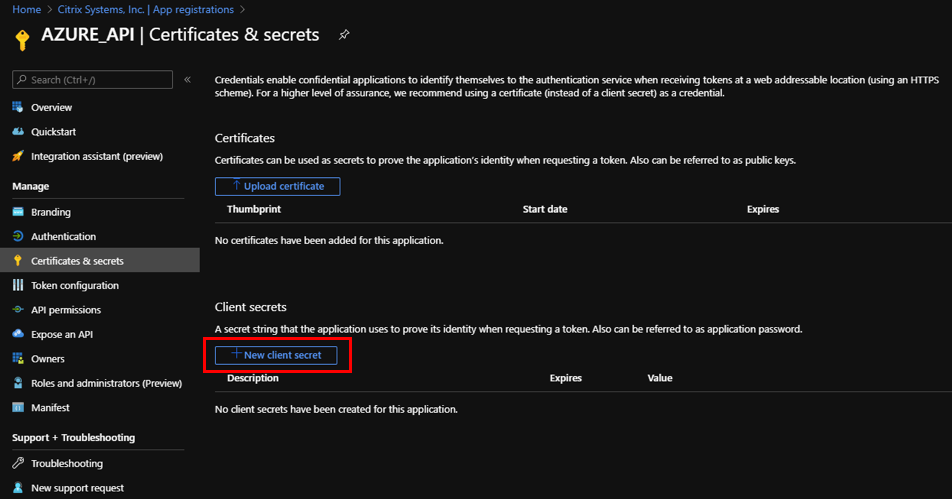

- [管理] で、[証明書とシークレット] を選択します。

-

[クライアントシークレット] で、[+ 新しいクライアントシークレット] をクリックします。

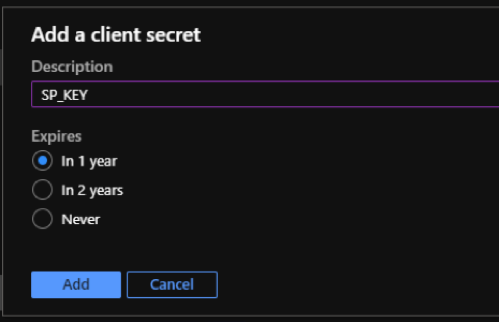

- クライアントシークレットを追加するには、次のフィールドの値を指定します。

- [説明]: サービスプリンシパルキーの名前を指定します。

- [有効期限]: 必要に応じて有効期限の期間を選択します。

- [追加] をクリックします。

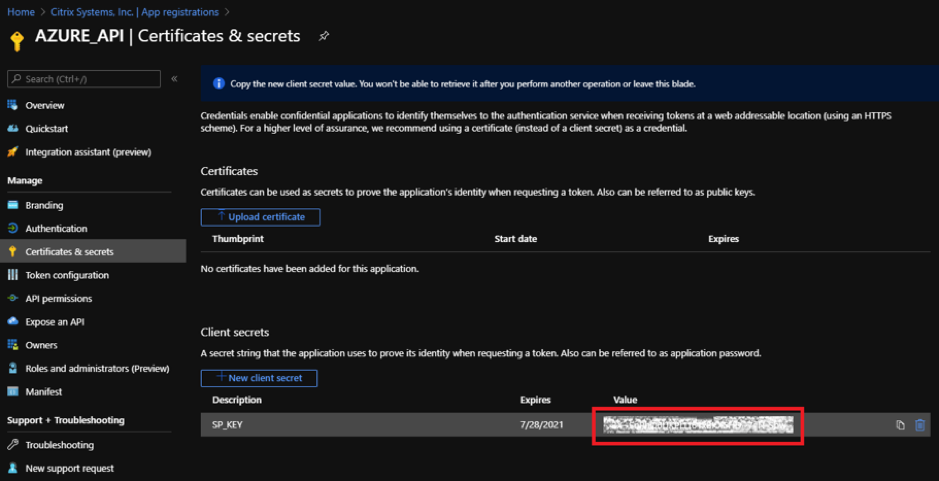

-

クライアントシークレットは [値] 列で無効になっています。キーをクリップボードにコピーします。これは、SD-WAN Orchestrator に入力する必要があるクライアントシークレットです。

注

ページをリロードする前にシークレットキーの値をコピーして保存する必要があります。リロード後は表示されなくなります。

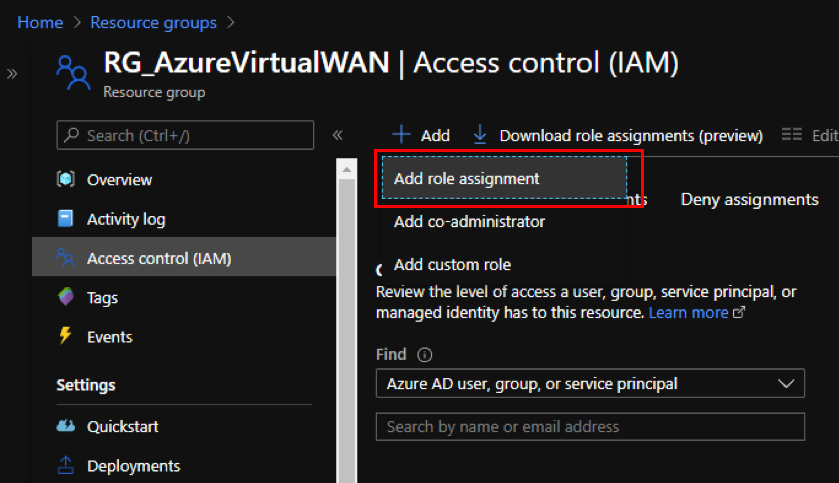

認証目的で適切なロールを割り当てるには、次の手順を実行します。

- Azure ポータルで、Virtual WAN が作成された [リソースグループ] に移動します。

- [アクセス制御 (IAM)] に移動します。

-

[+ 追加] をクリックし、[ロールの割り当ての追加] を選択します。

-

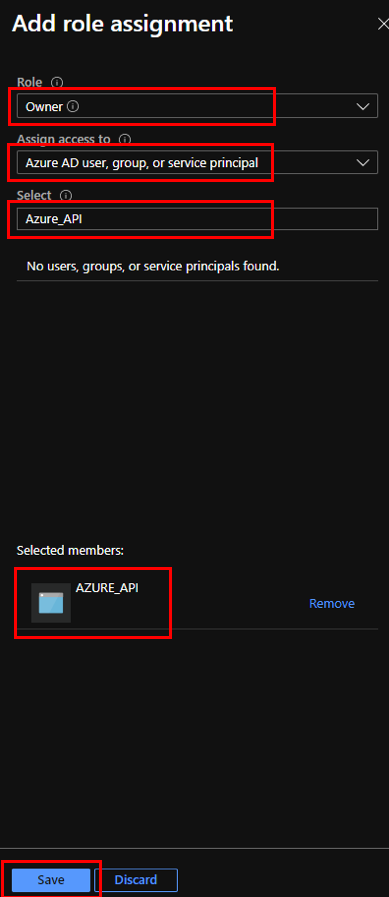

ロールの割り当てを追加するために、次のフィールドの値を指定します。

- [ロール] – ドロップダウンリストから [所有者] を選択します。このロールは、リソースへのアクセスを含むすべての管理を許可します。

- [アクセス権の割り当て先] – [Azure AD ユーザー、グループ、またはサービスプリンシパル] を選択します。

- [選択] – 以前に作成した登録済みアプリケーションの名前を指定し、表示されたら対応するエントリを選択します。

-

[保存] をクリックします。

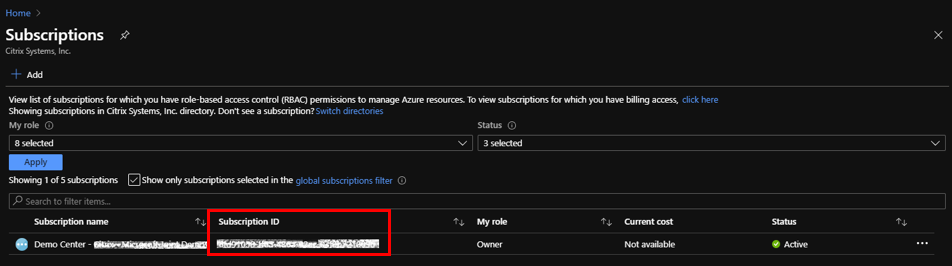

最後に、Azure アカウントのサブスクリプション ID を取得する必要があります。Azure ポータルで [サブスクリプション] を検索することで、サブスクリプション ID を特定できます。

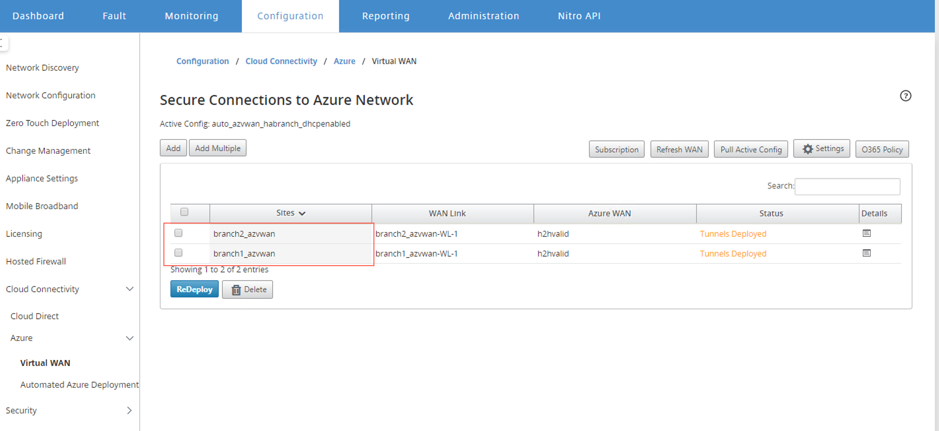

Virtual WAN を作成したら、SD-WAN Center UI > Configuration > Azure > Virtual WAN にログインします。

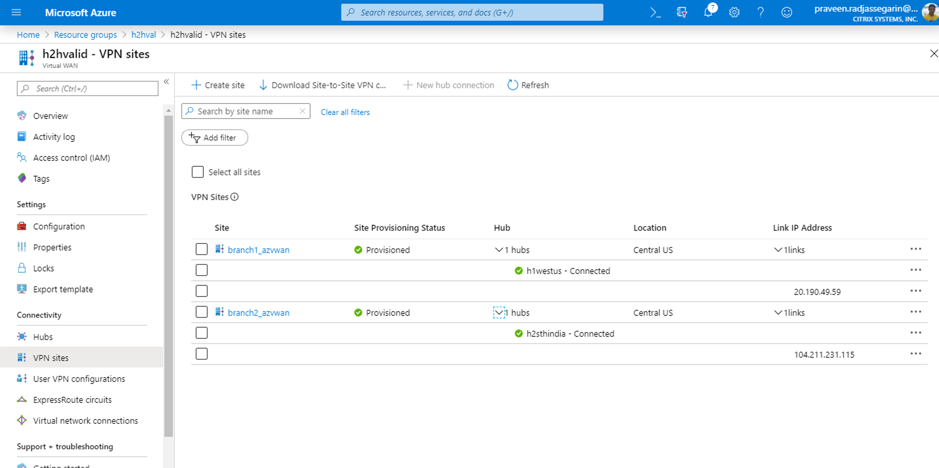

2 つの異なるサイトを選択し、デプロイを開始します。サイトがデプロイされたら、両方のサイトを 2 つの異なるハブに関連付けることができます。

注 ブランチ間および BGP はデフォルトで無効になっています。静的ルートを作成するか、BGP (設定の下) とブランチ間接続を有効にすることができます。

BGP とブランチ間チェックボックスを有効にし、トンネルをデプロイします。トンネルが正常にデプロイされたら、Microsoft Azure > リソースグループ > 作成した リソースグループ を選択し、[VPN サイト] をクリックしてステータスを確認できます。