-

-

Konfigurieren der Anwendungsauthentifizierung, Autorisierung und Überwachung

-

-

Konfigurieren von erweiterten Richtlinienausdrücken: Erste Schritte

-

Erweiterte Richtlinienausdrücke: Arbeiten mit Datumsangaben, Zeiten und Zahlen

-

Erweiterte Richtlinienausdrücke: Analysieren von HTTP-, TCP- und UDP-Daten

-

Ausdrücke zur Identifizierung des Protokolls in einem eingehenden IP-Paket

-

Ausdrücke für HTTP-Statuscodes und numerische HTTP-Nutzlastdaten außer Datumsangaben

-

Operationen für HTTP-, HTML- und XML-Codierung und „Sichere“ Zeichen

-

Ausdrücke zum Auswerten einer DNS-Nachricht und zur Identifizierung ihres Carrier-Protokolls

-

Erweiterte Richtlinienausdrücke: Analysieren von SSL-Zertifikaten

-

Erweiterte Richtlinienausdrücke: IP- und MAC-Adressen, Durchsatz, VLAN-IDs

-

Erweiterte Richtlinienausdrücke: Stream-Analytics-Funktionen

-

Zusammenfassende Beispiele für erweiterte Richtlinienausdrücke

-

-

-

Festlegen der Standardaktion für eine Responder-Richtlinie

-

-

Verhalten des Content-Length-Headers in einer Rewrite-Richtlinie

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Festlegen der Standardaktion für eine Responder-Richtlinie

Die NetScaler-Appliance generiert ein undefiniertes Ereignis (UNDEF-Ereignis), wenn eine Anfrage nicht mit einer Responder-Richtlinie übereinstimmt. Die Appliance führt dann die Standardaktion aus, die undefinierten Ereignissen zugewiesen ist. Standardmäßig leitet die Aktion die Anfrage an die nächste Funktion wie Load Balancing, Inhaltsfilterung usw. weiter. Dieses Standardverhalten stellt sicher, dass die Anfragen keine spezielle Responderaktion erfordern, um an Ihre Webserver gesendet zu werden. Außerdem erhalten die Kunden Zugriff auf die von ihnen angeforderten Inhalte.

Wenn eine oder mehrere Websites, die Ihre NetScaler-Appliance schützt, jedoch eine erhebliche Anzahl ungültiger oder böswilliger Anfragen erhalten, sollten Sie möglicherweise die Standardaktion ändern, sodass entweder die Client-Verbindung zurückgesetzt oder die Anfrage gelöscht wird. Bei dieser Art von Konfiguration würden Sie eine oder mehrere Responder-Richtlinien schreiben, die allen legitimen Anfragen entsprechen, und diese Anfragen einfach an ihre ursprünglichen Ziele weiterleiten. Ihre NetScaler-Appliance würde dann alle anderen Anfragen blockieren, wie in der von Ihnen konfigurierten Standardaktion angegeben.

Sie können einem undefinierten Ereignis eine der folgenden Aktionen zuweisen:

- NEE. Die NOOP-Aktion bricht die Responderverarbeitung ab, verändert aber nicht den Paketfluss. Damit die Appliance weiterhin Anfragen verarbeitet, die keiner Responder-Richtlinie entsprechen, und sie schließlich an die angeforderte URL weiterleitet, sofern keine andere Funktion eingreift und die Anfrage blockiert oder umleitet. Diese Aktion eignet sich für normale Anfragen an Ihre Webserver und ist die Standardeinstellung.

- ZURÜCKSETZEN. Wenn die undefinierte Aktion auf RESET gesetzt ist, setzt die Appliance die Client-Verbindung zurück und informiert den Client darüber, dass er seine Sitzung mit dem Webserver wiederherstellen muss. Die Aktion eignet sich für wiederholte Anfragen nach Webseiten, die nicht existieren, oder für Verbindungen, bei denen es sich möglicherweise um Versuche handelt, Ihre geschützten Websites zu hacken oder zu untersuchen.

- FALLEN LASSEN. Wenn die undefinierte Aktion auf DROP gesetzt ist, verwirft die Appliance die Anfrage im Hintergrund, ohne dem Client in irgendeiner Weise zu antworten. Diese Aktion eignet sich für Anfragen, die Teil eines DDoS-Angriffs oder eines anderen anhaltenden Angriffs auf Ihre Server zu sein scheinen.

Hinweis: UNDEF-Ereignisse werden nur für Clientanfragen ausgelöst. Für Antworten werden keine UNDEF-Ereignisse ausgelöst.

Gehen Sie wie folgt vor, um die undefinierte Aktion mithilfe der NetScaler-Befehlszeile festzulegen:

Geben Sie an der Befehlszeile den folgenden Befehl ein, um die undefinierte Aktion festzulegen und die Konfiguration zu überprüfen:

set responder param -undefAction (RESET|DROP|NOOP) [-timeout <msecs>]show responder param

Hierbei gilt:

timeout — Maximale Zeit in Millisekunden, damit alle Richtlinien und die ausgewählten Aktionen ohne Unterbrechung verarbeitet werden können. Wenn das Timeout erreicht ist, führt die Auswertung dazu, dass ein UNDEF ausgelöst wird und keine weitere Verarbeitung durchgeführt wird.

Mindestwert: 1

Maximalwert: 5000

Beispiel:

>set responder param -undefAction RESET -timeout 3900

Done

> show responder param

Action Name: RESET

Timeout: 3900

Done

>

<!--NeedCopy-->

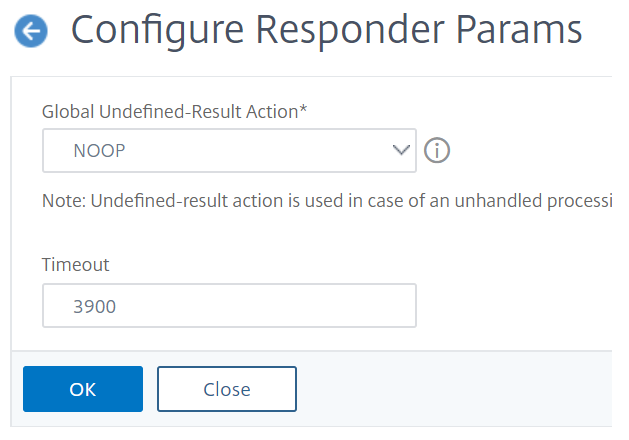

Stellen Sie die undefinierte Aktion mithilfe der GUI ein

- Navigieren Sie zu AppExpert > Responderund klicken Sie dann unter Einstellungenauf den Link Responder-Einstellungen ändern .

-

Stellen Sie auf der Seite „Responder-Parameter festlegen“ die folgenden Parameter ein:

- Globale Aktion mit undefiniertem Ergebnis. Eine Aktion mit undefiniertem Ergebnis wird bei einer unbehandelten Verarbeitungsausnahme in den Responder-Richtlinien und -Aktionen bevorzugt. Wählen Sie NOOP, RESEToder DROP.

- Auszeit. Maximale Zeit in Millisekunden, damit alle Richtlinien und die ausgewählten Aktionen ohne Unterbrechung verarbeitet werden können. Wenn das Timeout erreicht ist, führt die Auswertung dazu, dass ein UNDEF ausgelöst wird und keine weitere Verarbeitung durchgeführt wird.

- Klicken Sie auf OK.

.

.

Teilen

Teilen

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.