Re-Captcha-Konfiguration für die nFactor-Authentifizierung

NetScaler Gateway unterstützt eine neue erstklassige Aktion captchaAction, die die Re-Captcha-Konfiguration vereinfacht. Da Re-Captcha eine erstklassige Aktion ist, kann sie ein eigener Faktor sein. Sie können Re-Captcha überall im nFactor-Flow injizieren.

Zuvor mussten Sie benutzerdefinierte WebAuth Richtlinien mit Änderungen an der RFWebUI schreiben. Mit Einführen von captchaAction müssen Sie das JavaScript nicht mehr ändern.

Wichtig:

Wenn Re-Captcha zusammen mit den Feldern für den Benutzernamen oder das Kennwort im Schema verwendet wird, ist die Schaltfläche Senden deaktiviert, bis Re-Captcha erfüllt ist.

Re-Captcha-Konfiguration

Die Re-Captcha-Konfiguration besteht aus zwei Teilen.

- Konfiguration bei Google für die Registrierung von Re-Captcha.

- Konfiguration auf der NetScaler Appliance zur Verwendung von Re-Captcha als Teil des Anmeldeflusses.

Re-Captcha-Konfiguration bei Google

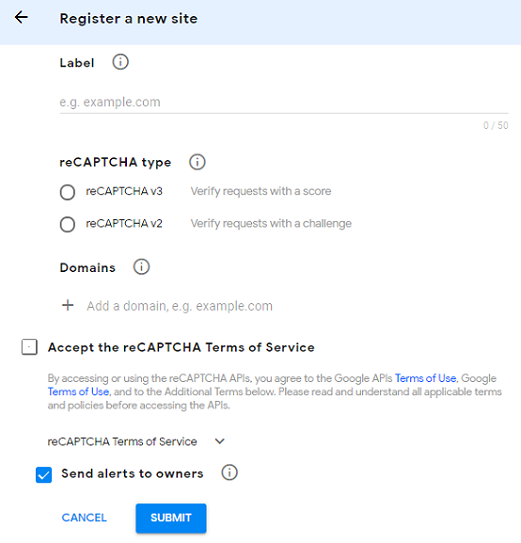

Registrieren Sie eine Domain für Re-Captcha unter https://www.google.com/recaptcha/admin#llist.

-

Wenn Sie zu dieser Seite navigieren, wird der folgende Bildschirm angezeigt.

Hinweis

Verwenden Sie nur reCAPTCHA v2. Unsichtbares Re-Captcha befindet sich noch in der Vorschau.

-

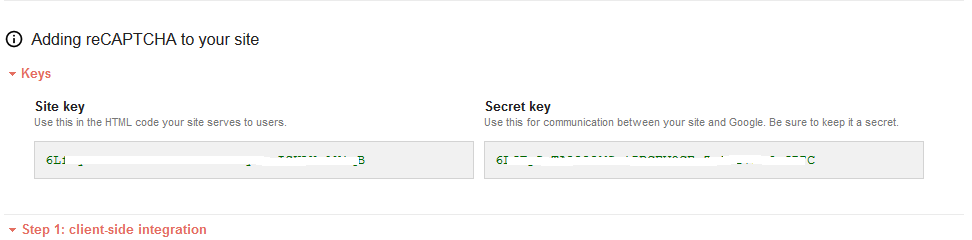

Nachdem eine Domain registriert wurde, werden “SiteKey” und “SecretKey” angezeigt.

Hinweis

Der “SiteKey” und “SecretKey” sind aus Sicherheitsgründen ausgegraut. “SecretKey” muss sicher aufbewahrt werden.

Re-Captcha-Konfiguration auf einer NetScaler Appliance

Die Re-Captcha-Konfiguration auf der NetScaler Appliance kann in drei Teile unterteilt werden:

- Bildschirm “Re-Captcha anzeigen”

- Veröffentlichen Sie die Re-Captcha-Antwort auf dem Google-Server

- Die LDAP-Konfiguration ist der zweite Faktor für die Benutzeranmeldung (optional)

Bildschirm “Re-Captcha anzeigen”

Die Anpassung des Anmeldeformulars erfolgt über das Anmeldeschema SingleAuthCaptcha.xml. Diese Anpassung wird auf dem virtuellen Authentifizierungsserver angegeben und zum Rendern des Anmeldeformulars an die Benutzeroberfläche gesendet. Das integrierte Anmeldeschema SingleAuthCaptcha.xml ist im Verzeichnis /nsconfig/loginSchema/LoginSchema auf der NetScaler-Appliance.

Wichtig

- Das Anmeldeschema SingleAuthCaptcha.xml kann verwendet werden, wenn LDAP als erster Faktor konfiguriert ist.

- Basierend auf Ihrem Anwendungsfall und verschiedenen Schemas können Sie das vorhandene Schema ändern. Zum Beispiel, wenn Sie nur den Re-Captcha-Faktor (ohne Benutzername oder Kennwort) oder eine doppelte Authentifizierung mit Re-Captcha benötigen.

- Wenn benutzerdefinierte Änderungen vorgenommen wurden oder die Datei umbenannt wird, empfiehlt Citrix, alle LoginSchemas aus dem Verzeichnis

/nsconfig/loginschema/LoginSchemain das übergeordnete Verzeichnis/nsconfig/loginschemazu kopieren.

So konfigurieren Sie die Anzeige von Re-Captcha über die CLI

add authentication loginSchema singleauthcaptcha -authenticationSchema /nsconfig/loginschema/SingleAuthCaptcha.xml

add authentication loginSchemaPolicy singleauthcaptcha -rule true -action singleauthcaptcha

add authentication vserver auth SSL <IP> <Port>

add ssl certkey vserver-cert -cert <path-to-cert-file> -key <path-to-key-file>

bind ssl vserver auth -certkey vserver-cert

bind authentication vserver auth -policy singleauthcaptcha -priority 5 -gotoPriorityExpression END

<!--NeedCopy-->

Veröffentlichen Sie die Re-Captcha-Antwort auf dem Google-Server

Nachdem Sie das Re-Captcha konfiguriert haben, das den Benutzern angezeigt werden muss, fügen die Administratoren die Konfiguration zum Google-Server hinzu, um die Re-Captcha-Antwort des Browsers zu überprüfen.

So überprüfen Sie die Re-Captcha-Antwort des Browsers

add authentication captchaAction myrecaptcha -sitekey <sitekey-copied-from-google> -secretkey <secretkey-from-google>

add authentication policy myrecaptcha -rule true -action myrecaptcha

bind authentication vserver auth -policy myrecaptcha -priority 1

<!--NeedCopy-->

NetScaler kontaktiert https://www.google.com/recaptcha/api/siteverify, um die Captcha-Informationen zu überprüfen. Stellen Sie also sicher, dass die Site von NetScaler aus erreichbar ist.

Führen Sie das Skript curl -vvv https://www.google.com/recaptcha/api/siteverify aus, um zu überprüfen, ob die Google-Website erreichbar ist.

Die folgenden Befehle sind erforderlich, um zu konfigurieren, ob AD-Authentifizierung gewünscht ist. Andernfalls können Sie diesen Schritt ignorieren.

add authentication ldapAction ldap-new -serverIP x.x.x.x -serverPort 636 -ldapBase "cn=users,dc=aaatm,dc=com" -ldapBindDn adminuser@aaatm.com -ldapBindDnPassword <password> -encrypted -encryptmethod ENCMTHD_3 -ldapLoginName sAMAccountName -groupAttrName memberof -subAttributeName CN -secType SSL -passwdChange ENABLED -defaultAuthenticationGroup ldapGroup

add authenticationpolicy ldap-new -rule true -action ldap-new

<!--NeedCopy-->

Die LDAP-Konfiguration ist der zweite Faktor für die Benutzeranmeldung (optional)

Die LDAP-Authentifizierung erfolgt nach Re-Captcha, Sie fügen sie dem zweiten Faktor hinzu.

add authentication policylabel second-factor

bind authentication policylabel second-factor -policy ldap-new -priority 10

bind authentication vserver auth -policy myrecaptcha -priority 1 -nextFactor second-factor

<!--NeedCopy-->

Der Administrator muss entsprechende virtuelle Server hinzufügen, je nachdem, ob der virtuelle Lastausgleichsserver oder das NetScaler Gateway-Gerät für den Zugriff verwendet wird. Der Administrator muss den folgenden Befehl konfigurieren, wenn ein virtueller Lastausgleichsserver erforderlich ist:

add lb vserver lbtest HTTP <IP> <Port> -authentication ON -authenticationHost nssp.aaatm.com

<!--NeedCopy-->

**nssp.aaatm.com** — Löst sich in einen virtuellen Authentifizierungsserver auf.

Benutzervalidierung von re-Captcha

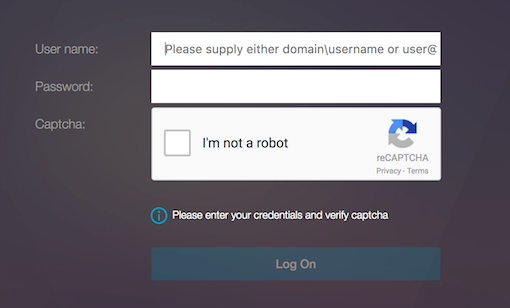

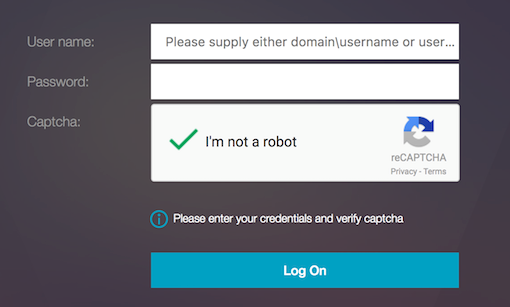

Nachdem Sie alle in den vorherigen Abschnitten genannten Schritte konfiguriert haben, müssen Sie die folgende Benutzeroberfläche sehen.

-

Sobald der virtuelle Authentifizierungsserver die Anmeldeseite geladen hat, wird der Anmeldebildschirm angezeigt. Die Anmeldung ist deaktiviert, bis Re-Captcha abgeschlossen ist.

-

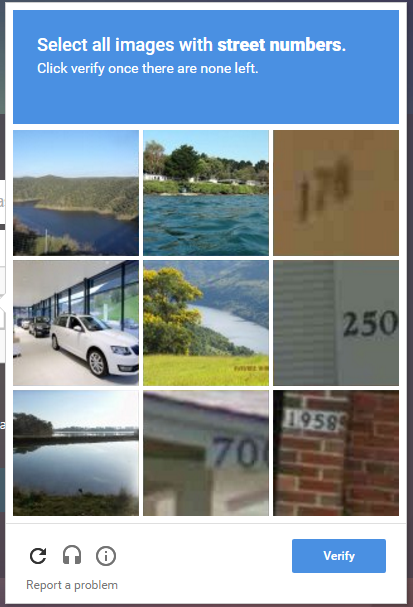

Wähle Ich bin keine Roboter-Option. Das Re-Captcha-Widget wird angezeigt.

- Sie werden durch eine Reihe von Re-Captcha-Bildern navigiert, bevor die Abschlussseite angezeigt wird.

-

Geben Sie die AD-Anmeldeinformationen ein, aktivieren Sie das Kontrollkästchen Ich bin kein Roboter und klicken Sie auf Anmelden. Wenn die Authentifizierung erfolgreich ist, werden Sie zur gewünschten Ressource weitergeleitet.

Hinweise:

- Wenn Re-Captcha mit der AD-Authentifizierung verwendet wird, ist die Schaltfläche Senden für Anmeldeinformationen deaktiviert, bis Re-Captcha abgeschlossen ist.

- Das Re-Captcha geschieht in einem eigenen Faktor. Daher müssen alle nachfolgenden Validierungen wie AD im

nextfactorvon Re-Captcha stattfinden.