-

Pflege und Überwachung von NetScaler Gateway-Systemen

-

VPN-Konfiguration auf einem NetScaler Gateway-Gerät

-

So verbinden sich Benutzer mit dem NetScaler Gateway Plug-in

-

Bereitstellen von NetScaler Gateway-Plug-Ins für den Benutzerzugriff

-

Integrieren des NetScaler Gateway Plug-ins in die Citrix Workspace-App

-

Konfigurieren von Verbindungen für das NetScaler Gateway Plug-in

-

Erweiterte Richtlinienunterstützung für Enterprise-Lesezeichen

-

-

Virtuellen DTLS-VPN-Server über den virtuellen SSL-VPN-Server konfigurieren

-

NetScaler Gateway mit Citrix Produkten integrieren

-

So verbinden sich Benutzer mit Anwendungen, Desktops und ShareFile

-

NetScaler Gateway mit Citrix Virtual Apps and Desktops integrieren

-

Einstellungen für Ihre Citrix Endpoint Management-Umgebung konfigurieren

-

Lastausgleichsserver für Citrix Endpoint Management konfigurieren

-

Lastausgleichsserver für Microsoft Exchange mit Email Security-Filterung konfigurieren

-

Citrix Endpoint Management NetScaler Connector (XNC) ActiveSync-Filterung konfigurieren

-

Zugriff mit Mobilgeräten über mobile Produktivitätsapps von Citrix zulassen

-

Domänen- und Sicherheitstoken-Authentifizierung für Citrix Endpoint Management konfigurieren

-

Clientzertifikat- oder Clientzertifikat und Domänenauthentifizierung konfigurieren

-

-

-

NetScaler Gateway aktiviert PCoIP-Proxy-Unterstützung für VMware Horizon View

-

Automatische Proxy-Konfiguration für ausgehende Proxy-Unterstützung für NetScaler Gateway

-

Zugreifen auf Citrix Virtual Apps and Desktops-Ressourcen über das Webinterface

-

Konfigurieren zusätzlicher Webinterface-Einstellungen auf NetScaler Gateway

-

Konfigurieren des Zugriffs auf Anwendungen und virtuelle Desktops im Webinterface

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Konfigurieren von Einstellungen für Ihre Citrix Endpoint Management-Umgebung

Der Citrix ADC für Citrix Endpoint Management-Assistent führt Sie durch die Konfiguration der Citrix ADC-Features für Ihre Citrix Endpoint Management-Bereitstellung. Mit dem Assistenten können Sie:

-

Richten Sie ein Micro-VPN ein. In diesem Szenario können Remotebenutzer auf Apps und Desktops im internen Netzwerk zugreifen.

-

Für den Nur-MAM-Modus für Citrix Endpoint Management müssen Sie Citrix Gateway für die Authentifizierung verwenden.

-

Für MDM-Bereitstellungen empfiehlt Citrix Gateway für VPN für mobile Geräte.

-

Wenn sich ein Benutzer bei ENT-Bereitstellungen von der MDM-Registrierung abmeldet, arbeitet das Gerät im Legacy-MAM-Modus und meldet sich mit dem Citrix Gateway-FQDN an.

-

- Konfigurieren Sie die zertifikatbasierte Authentifizierung. Die Standardkonfiguration für Citrix Endpoint Management ist die Authentifizierung mit Benutzername und Kennwort. Wenn Sie eine weitere Sicherheitsebene für die Registrierung und den Zugriff auf die Citrix Endpoint Management-Umgebung hinzufügen möchten, sollten Sie die zertifikatbasierte Authentifizierung verwenden.

- Lastausgleich Citrix Endpoint Management-Server. Citrix ADC-Lastenausgleich ist für alle Citrix Endpoint Management-Gerätemodi erforderlich, wenn Sie über mehrere Citrix Endpoint Management-Server verfügen oder wenn sich die Citrix Endpoint Management in Ihrer DMZ oder Ihrem internen Netzwerk befindet (und daher Datenverkehr von Geräten zu Citrix ADC zu Citrix Endpoint Management fließt). In diesem Szenario befindet sich die Citrix ADC-Appliance in der DMZ zwischen dem Benutzergerät und den Citrix Endpoint Management-Servern, um verschlüsselte gesendete Daten von mobilen Geräten auf die Citrix Endpoint Management-Server auszugleichen.

- Lastenausgleich von Microsoft Exchange-Servern mit E-Mail-Filterung. In diesem Szenario befindet sich die Citrix ADC-Appliance zwischen dem Benutzergerät und dem Citrix Endpoint Management Citrix ADC Connector (XNC) und zwischen dem Benutzergerät und den Microsoft Exchange CAS-Servern. Alle Anforderungen von Benutzergeräten gehen an die Citrix Gateway-Appliance, die dann mit dem XNC kommuniziert, um Informationen über das Gerät abzurufen. Abhängig von der Antwort des XNC leitet die Citrix ADC-Appliance die Anforderung entweder von einem Gerät auf der weißen Liste an den Server im internen Netzwerk weiter oder löscht die Verbindung von einem Gerät auf der schwarzen Liste.

-

Lastenausgleich ShareFile StorageZones Connectors basierend auf dem angeforderten Inhaltstyp. In diesem Szenario werden Sie aufgefordert, grundlegende Informationen zu Ihrer StorageZones Controller-Umgebung einzugeben, und generiert dann eine Konfiguration, die die folgenden Schritte ausführt:

- Load gleicht den Datenverkehr über StorageZones Controller aus.

- Stellt Benutzerauthentifizierung für StorageZones Connectors bereit.

- Validiert URI-Signaturen für ShareFile-Uploads und -Downloads.

- Beendet SSL-Verbindungen an der Citrix ADC-Appliance.

Weitere Hinweise zum Konfigurieren von ShareFile finden Sie unter Konfigurieren von Citrix ADC für StorageZones Controller.

Wichtig

Bevor Sie den Citrix Endpoint Management-Assistenten verwenden, lesen Sie in den folgenden Artikeln zur Bereitstellung von Citrix Endpoint Management nach Entwurfs- und Bereitstellungsinformationen und Empfehlungen:

Integration von Citrix Endpoint Management

Integration in Citrix Gateway und Citrix ADC

Überlegungen zu SSO und Proxy für MDX-Apps

Sie können den Citrix ADC für Citrix Endpoint Management-Assistenten nur einmal verwenden. Wenn Sie mehrere Citrix Endpoint Management-Instanzen benötigen, z. B. für Test-, Entwicklungs- und Produktionsumgebungen, müssen Sie Citrix ADC für die zusätzlichen Umgebungen manuell konfigurieren. In den folgenden Support-Artikeln werden die Befehle aufgeführt, die vom Assistenten ausgeführt werden, und Anweisungen zum Erstellen einer neuen Citrix ADC-Instanz enthalten:

Vom Citrix Endpoint Management-Assistenten generierte Befehle auf Citrix ADC - SSL Bridge

Vom Citrix Endpoint Management Wizard generierte Befehle auf Citrix ADC - SSL-Offload

Lizenzanforderungen für Citrix ADC-Funktionen

Sie müssen Lizenzen installieren, um die folgenden Citrix ADC-Funktionen zu aktivieren:

- Citrix Endpoint Management MDM Lastenausgleich erfordert eine Citrix ADC-Standardlizenz.

- Für den ShareFile-Lastenausgleich mit StorageZones ist eine Citrix ADC-Standardlizenz erforderlich.

- Für den Exchange-Lastenausgleich ist eine Citrix ADC -Lizenz oder eine Advanced-Lizenz mit dem Hinzufügen einer Integrated Caching-Lizenz erforderlich.

Assistent für Citrix ADC für Citrix Endpoint Management

Dieser Abschnitt enthält ein Beispiel für die Verwendung des Citrix ADC für Citrix Endpoint Management-Assistenten für folgende Aufgaben:

- Einrichten des Micro-VPN-Zugriffs für Remotebenutzerverbindungen zu Citrix Endpoint Management-verwalteten Ressourcen im internen Netzwerk

- Konfigurieren Sie die zertifikatbasierte Authentifizierung. Hinweise zum Abrufen und Installieren eines öffentlichen SSL-Zertifikats finden Sie unterInstallieren und Verwalten von Zertifikaten.

- Konfigurieren Sie den Lastausgleich für Citrix Endpoint Management-Server.

So verwenden Sie den Assistenten:

-

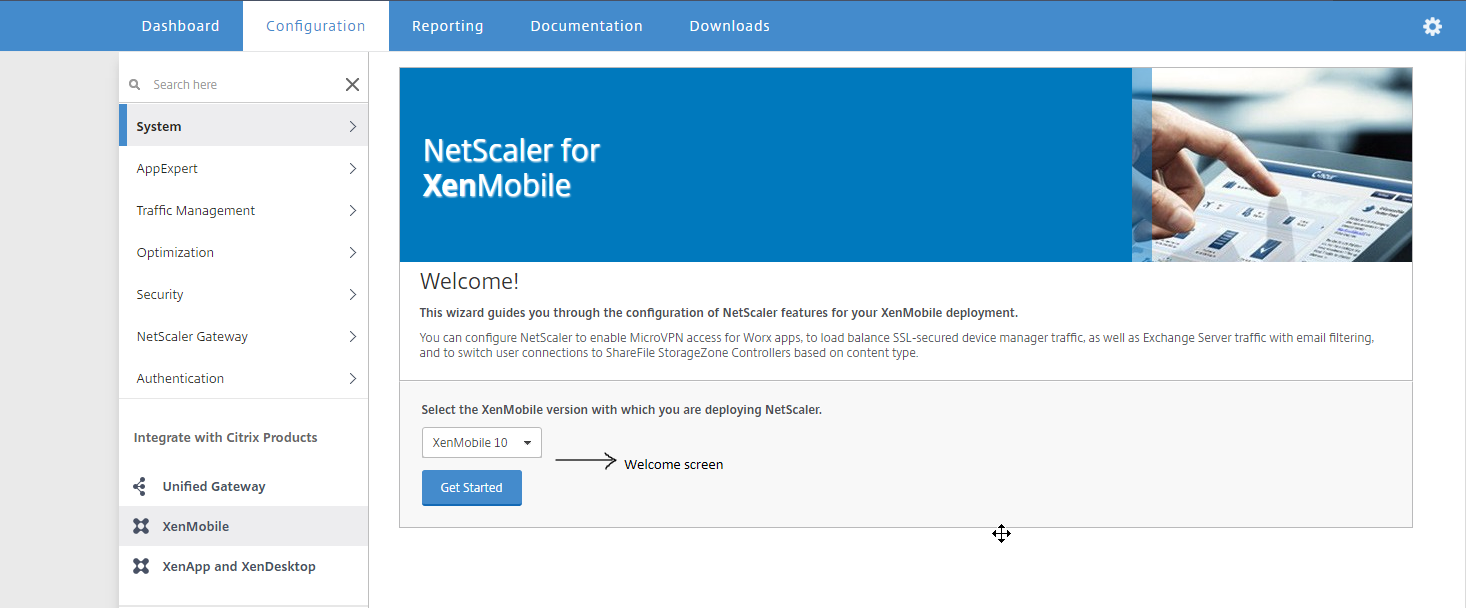

Klicken Sie im Konfigurationsdienstprogramm auf die Registerkarte Konfiguration, und klicken Sie dann auf Citrix Endpoint Management.

- Wählen Sie Ihre Citrix Endpoint Management-Version aus, und klicken Sie dann auf Erste Schritte.

-

Aktivieren Sie die Kontrollkästchen für die Features, die Sie konfigurieren möchten. Beachten Sie, dass Sie diesen Assistenten nur einmal verwenden können. Daher müssen Sie die nachfolgende Konfiguration manuell durchführen. Diese Anweisungen gehen davon aus, dass Sie die folgenden Einstellungen auswählen: Zugriff über Citrix Gateway (für Citrix Endpoint Management, die im ENT- oder MAM-Modus ausgeführt wird) Lastenausgleich Citrix Endpoint Management Server

-

Geben Sie auf der Seite Citrix Gateway-Einstellungen Werte für die externe Citrix Gateway-IP-Adresse, den Port und den Namen des virtuellen Servers ein.

-

Wählen Sie auf der Seite Serverzertifikat für Citrix Gateway aus dem Dropdownmenü Zertifikatdatei die Zertifikatdatei unter Lokal oder Appliance aus. Wenn sich Ihr Zertifikat auf einem lokalen Computer befindet:

Wenn sich Ihr Zertifikat auf der Appliance befindet:

-

Wählen Sie auf der Seite Authentifizierungseinstellungen im Feld Primäre Authentifizierungsmethode die Option Clientzertifikat aus.

Dadurch werden in den nächsten beiden Feldern die Option Vorhandene Zertifikatrichtlinie verwenden und Authentifizierungszertifikat aktivieren ausgewählt. Bei den folgenden Schritten wird davon ausgegangen, dass Sie bereits über eine Zertifikatrichtlinie verfügen.

Wenn Sie eine Zertifikatrichtlinie erstellen müssen, klicken Sie auf Zertifikatrichtlinie erstellen, und führen Sie die Einstellungen aus. Wählen Sie im Fenster Citrix Endpoint Management Certificate ein vorhandenes Serverzertifikat aus, oder installieren Sie ein neues Zertifikat. Wenn Sie mehrere Citrix Endpoint Management-Server ausführen, fügen Sie für jeden ein Zertifikat hinzu. Geben Sie für Serveranmeldenamensattribut die Option UserPrincipalName oder SAMAccountName an, je nach Anforderungen.

-

a.Wählen Sie Klicken Sie hier, um das Zertifizierungsstellenzertifikat zu ändern, und navigieren Sie dann in der Liste Durchsuchen zum gewünschten Zertifizierungsstellenzertifikat.

-

b. Wenn Sie das Clientzertifikat als primären Authentifizierungstyp verwenden, haben Sie die Möglichkeit, LDPA (oder RADIUS) als sekundären Authentifizierungstyp zu konfigurieren.

Wenn Sie nur die Clientzertifikatauthentifizierung verwenden möchten, lassen Sie die zweite Authentifizierungsmethode als Keine, und klicken Sie dann auf Weiter.

Um die Authentifizierung von Clientzertifikat + Domäne (LDAP) zu verwenden, ändern Sie die zweite Authentifizierungsmethode in LDAP und konfigurieren Sie die Einstellungen des Authentifizierungsservers.

-

c. Wenn das Zertifikat im Bildschirm Gerätezertifik at noch nicht installiert ist, müssen Sie dieses Zertifikat aus der Citrix Endpoint Management-Konsole exportieren: Klicken Sie in der Konsole auf das Zahnradsymbol in der oberen rechten Ecke, um den Bildschirm Einstellungen zu öffnen.

-

d. Klicken Sie auf Zertifikat, und wählen Sie dann das Zertifizierungsstellenzertifikat aus der Liste aus.

-

e. Klicken Sie auf Exportieren.

-

f. Kehren Sie zum Citrix ADC-Assistenten zurück, und wählen Sie das Zertifikat aus, das Sie exportiert (heruntergeladen) haben, um es zu installieren.

-

g. Klicken Sie auf Weiter.

Die Citrix Endpoint Management-IP-Adressen, die Sie konfiguriert haben, werden angezeigt.

-

-

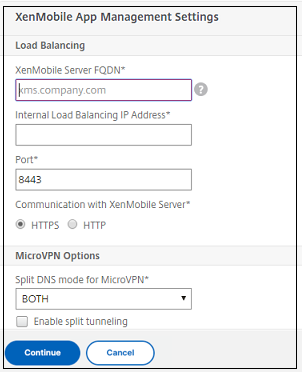

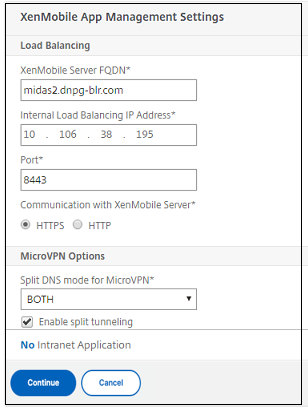

Konfigurieren Sie die App-Verwaltungseinstellungen für Citrix Endpoint Management.

- Geben Sie den FQDN für die Citrix Endpoint Managementein.Dies ist der Lastausgleich-FQDN für MAM.

- Geben Sie eine reine MAM- IP-Adresse für den internen Lastenausgleich für den virtuellen Server ein, der die Citrix Endpoint Management-Server ausgleicht. Citrix Gateway kommuniziert mit der Citrix Endpoint Management über diese virtuelle IP des MAM-Lastenausgleichs.

- Dies ist eine SSL-Offload-Bereitstellung. Wählen Sie daher HTTP in Kommunikation mit Citrix Endpoint Management Server aus.

- Das Feld DNS-Modus für MicroVPN teilen setzt automatisch auf BEIDE .

Wenn für Ihre Bereitstellung Split-Tunneling erforderlich ist, wählen Sie Geteiltes Tunneling aktivierenaus. Als nächstes müssen Sie Intranet-Anwendungsbindung konfigurieren, wenn Sie Split-Tunneling aktivieren.

Standardmäßig wird Secure Web Access mit dem internen Netzwerk getunnelt. Das bedeutet, dass Secure Web für den gesamten Netzwerkzugriff einen VPN-Tunnel pro Anwendung zum internen Netzwerk verwendet, und die Citrix ADC-Appliance verwendet geteilte Tunneleinstellungen.

-

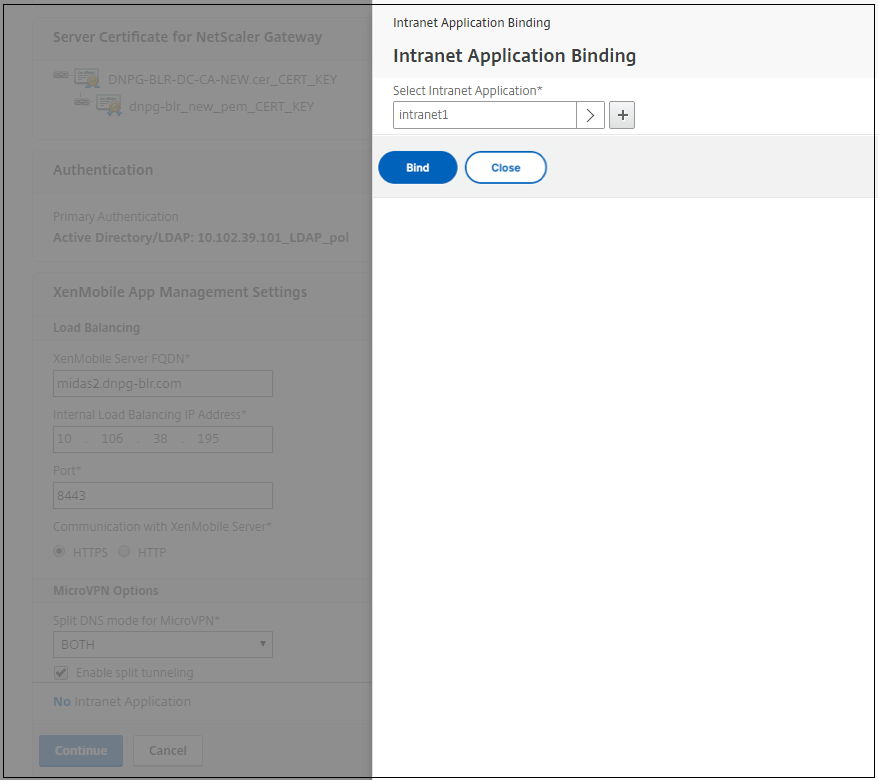

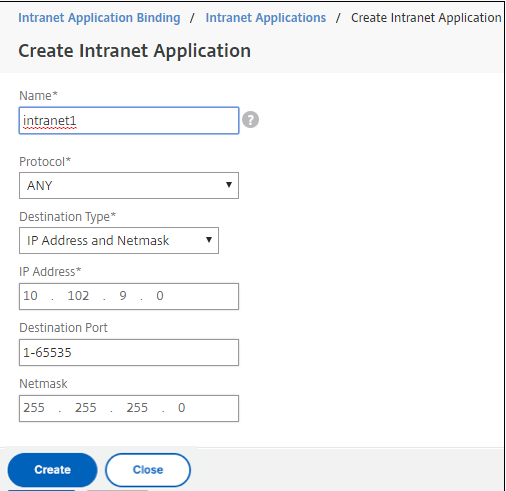

Um Interceptionregeln für Benutzerverbindungen auf Citrix Gateway zu konfigurieren, müssen Sie die Intranet-Anwendungsbindungkonfigurieren. Klicken Sie auf +, um eine Bindung hinzuzufügen.

-

Vervollständigen Sie die Parameter zum Zulassen des Netzwerkzugriffs, und klicken Sie dann auf Erstellen.

-

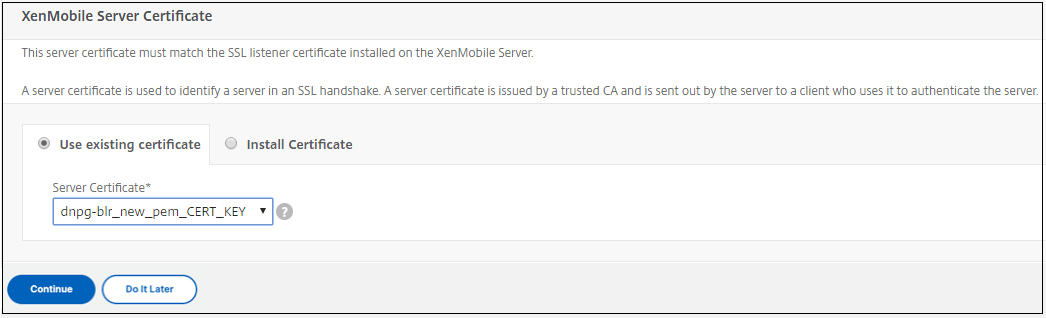

Fügen Sie das Citrix Endpoint Management-Zertifikat hinzu. Dies wird für den virtuellen MAM-Lastausgleichsserver verwendet.

-

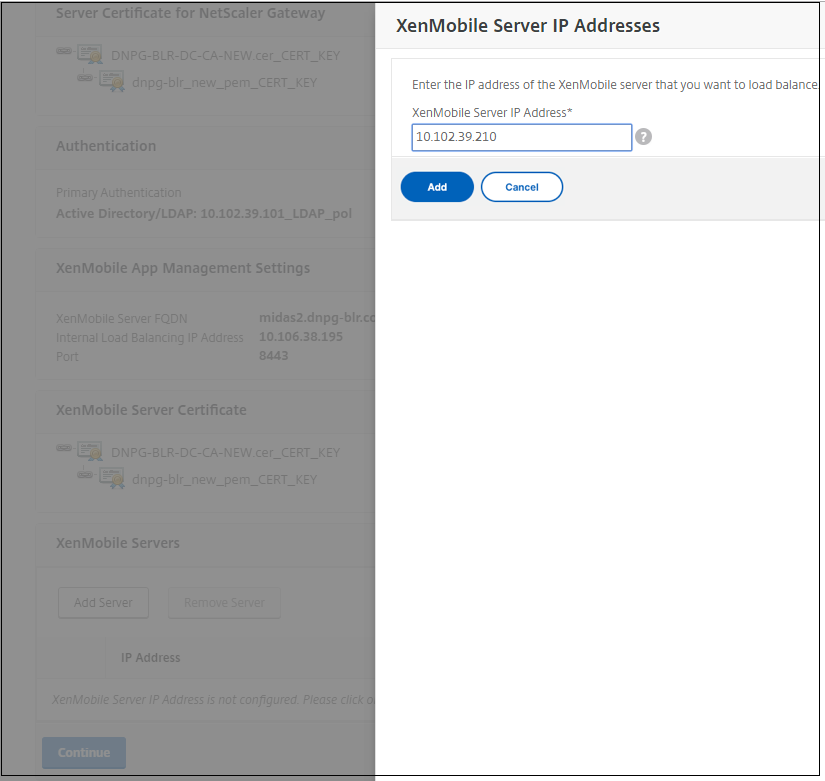

Klicken Sie unter Citrix Endpoint Management Serverauf Server hinzufügen, um die Citrix Endpoint Management-IP-Adressehinzuzufügen, die an die virtuelle Lastenausgleichs-IP-Adresse gebunden werden soll.

-

Überprüfen Sie im Citrix ADC-Dashboard, ob der Lastausgleich von Citrix Gateway und Citrix Endpoint Management wie folgt konfiguriert ist.

Wenn Sie sAMAccount-Attribute in den Benutzerzertifikaten als Alternative zum UPN (User Principal Name) verwenden, konfigurieren Sie das Zertifikatprofil wie unter beschrieben Manuelles Konfigurieren von Citrix Gateway für die Clientzertifikatauthentifizierung.

Teilen

Teilen

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.