-

Pflege und Überwachung von NetScaler Gateway-Systemen

-

VPN-Konfiguration auf einem NetScaler Gateway-Gerät

-

So verbinden sich Benutzer mit dem NetScaler Gateway Plug-in

-

Bereitstellen von NetScaler Gateway-Plug-Ins für den Benutzerzugriff

-

Integrieren des NetScaler Gateway Plug-ins in die Citrix Workspace-App

-

Konfigurieren von Verbindungen für das NetScaler Gateway Plug-in

-

Erweiterte Richtlinienunterstützung für Enterprise-Lesezeichen

-

-

Virtuellen DTLS-VPN-Server über den virtuellen SSL-VPN-Server konfigurieren

-

NetScaler Gateway mit Citrix Produkten integrieren

-

So verbinden sich Benutzer mit Anwendungen, Desktops und ShareFile

-

NetScaler Gateway mit Citrix Virtual Apps and Desktops integrieren

-

Einstellungen für Ihre Citrix Endpoint Management-Umgebung konfigurieren

-

Lastausgleichsserver für Citrix Endpoint Management konfigurieren

-

Lastausgleichsserver für Microsoft Exchange mit Email Security-Filterung konfigurieren

-

Citrix Endpoint Management NetScaler Connector (XNC) ActiveSync-Filterung konfigurieren

-

Zugriff mit Mobilgeräten über mobile Produktivitätsapps von Citrix zulassen

-

Domänen- und Sicherheitstoken-Authentifizierung für Citrix Endpoint Management konfigurieren

-

Clientzertifikat- oder Clientzertifikat und Domänenauthentifizierung konfigurieren

-

-

-

NetScaler Gateway aktiviert PCoIP-Proxy-Unterstützung für VMware Horizon View

-

Automatische Proxy-Konfiguration für ausgehende Proxy-Unterstützung für NetScaler Gateway

-

Zugreifen auf Citrix Virtual Apps and Desktops-Ressourcen über das Webinterface

-

Konfigurieren zusätzlicher Webinterface-Einstellungen auf NetScaler Gateway

-

Konfigurieren des Zugriffs auf Anwendungen und virtuelle Desktops im Webinterface

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Öffnen der entsprechenden Ports auf den Firewalls

Sie müssen sicherstellen, dass die entsprechenden Ports auf den Firewalls geöffnet sind, um die verschiedenen Verbindungen zu unterstützen, die zwischen den verschiedenen Komponenten auftreten, die an einer Double-Hop-DMZ-Bereitstellung beteiligt sind. Weitere Hinweise zum Verbindungsprozess finden Sie unterKommunikationsfluss in einer Double-Hop-DMZ-Bereitstellung.

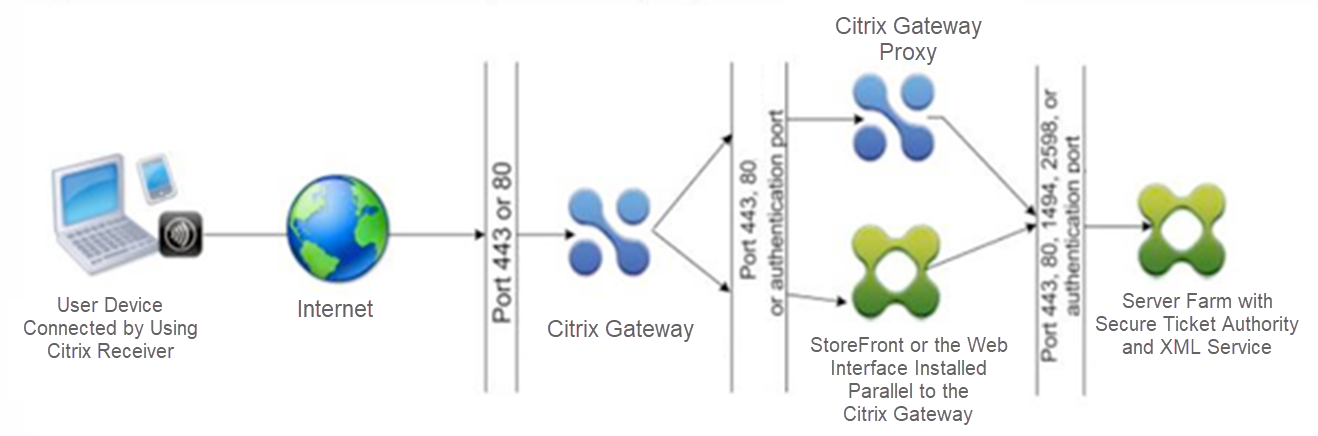

Die folgende Abbildung zeigt allgemeine Ports, die in einer Double-Hop-DMZ-Bereitstellung verwendet werden können.

Die folgende Tabelle zeigt die Verbindungen, die über die erste Firewall auftreten, und die Ports, die offen sein müssen, um die Verbindungen zu unterstützen.

| Verbindungen über die erste Firewall | Verwendete Ports |

|---|---|

| Der Webbrowser aus dem Internet stellt eine Verbindung zu Citrix Gateway in der ersten DMZ her. Hinweis: Citrix Gateway enthält eine Option zum Umleiten von Verbindungen, die an Port 80 hergestellt werden, an einen sicheren Port. Wenn Sie diese Option auf Citrix Gateway aktivieren, können Sie Port 80 über die erste Firewall öffnen. Wenn ein Benutzer eine unverschlüsselte Verbindung zu Citrix Gateway an Port 80 aufbaut, leitet Citrix Gateway die Verbindung automatisch an einen sicheren Port um. | Öffnen Sie TCP-Port 443 über die erste Firewall. |

| Citrix Workspace-App aus dem Internet stellt eine Verbindung mit Citrix Gateway in der ersten DMZ her. | Öffnen Sie TCP-Port 443 über die erste Firewall. |

Die folgende Tabelle zeigt die Verbindungen, die über die zweite Firewall auftreten, und die Ports, die offen sein müssen, um die Verbindungen zu unterstützen.

| Verbindungen über die zweite Firewall | Verwendete Ports |

|---|---|

| Citrix Gateway in der ersten DMZ stellt eine Verbindung mit dem Webinterface in der zweiten DMZ her. | Öffnen Sie entweder den TCP-Port 80 für eine unsichere Verbindung oder den TCP-Port 443 für eine sichere Verbindung über die zweite Firewall. |

| Citrix Gateway in der ersten DMZ stellt eine Verbindung zu Citrix Gateway in der zweiten DMZ her. | Öffnen Sie TCP-Port 443 für eine sichere SOCKS-Verbindung über die zweite Firewall. |

| Wenn Sie die Authentifizierung auf Citrix Gateway in der ersten DMZ aktiviert haben, muss diese Appliance möglicherweise eine Verbindung zu einem Authentifizierungsserver im internen Netzwerk herstellen. | Öffnen Sie den TCP-Port, auf dem der Authentifizierungsserver auf Verbindungen wartet. Beispiele sind Port 1812 für RADIUS und Port 389 für LDAP. |

Die folgende Tabelle zeigt die Verbindungen, die über die dritte Firewall auftreten, und die Ports, die offen sein müssen, um die Verbindungen zu unterstützen.

| Verbindungen über die dritte Firewall | Verwendete Ports |

|---|---|

| StoreFront oder das Webinterface in der zweiten DMZ stellt eine Verbindung mit dem XML-Dienst her, der auf einem Server im internen Netzwerk gehostet wird. | Öffnen Sie entweder Port 80 für eine unsichere Verbindung oder Port 443 für eine sichere Verbindung über die dritte Firewall. |

| StoreFront oder das Webinterface in der zweiten DMZ stellt eine Verbindung mit der Secure Ticket Authority (STA) her, die auf einem Server im internen Netzwerk gehostet wird. | Öffnen Sie entweder Port 80 für eine unsichere Verbindung oder Port 443 für eine sichere Verbindung über die dritte Firewall. |

| Citrix Gateway in der zweiten DMZ stellt eine Verbindung zur STA her, die sich im sicheren Netzwerk befindet. | Öffnen Sie entweder Port 80 für eine unsichere Verbindung oder Port 443 für eine sichere Verbindung über die dritte Firewall. |

| Citrix Gateway in der zweiten DMZ stellt eine ICA-Verbindung zu einer veröffentlichten Anwendung oder einem virtuellen Desktop auf einem Server im internen Netzwerk her. | Öffnen Sie TCP-Port 1494, um ICA-Verbindungen über die dritte Firewall zu unterstützen. Wenn Sie die Sitzungszuverlässigkeit in Citrix Virtual Apps aktiviert haben, öffnen Sie TCP-Port 2598 anstelle von 1494. |

| Wenn Sie die Authentifizierung auf Citrix Gateway in der ersten DMZ aktiviert haben, muss diese Appliance möglicherweise eine Verbindung zu einem Authentifizierungsserver im internen Netzwerk herstellen. | Öffnen Sie den TCP-Port, auf dem der Authentifizierungsserver auf Verbindungen wartet. Beispiele sind Port 1812 für RADIUS und Port 389 für LDAP. |

Teilen

Teilen

In diesem Artikel

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.