Décharger l’authentification Kerberos des serveurs physiques

L’appliance NetScaler peut décharger les tâches d’authentification des serveurs. Au lieu que les serveurs physiques authentifient les demandes des clients, NetScaler authentifie toutes les demandes des clients avant de les transmettre à l’un des serveurs physiques qui lui sont liés. L’authentification de l’utilisateur est basée sur des jetons Active Directory.

Il n’existe aucune authentification entre NetScaler et le serveur physique, et le déchargement de l’authentification est transparent pour les utilisateurs finaux. Après l’ouverture de session initiale sur un ordinateur Windows, l’utilisateur final n’a pas besoin de saisir d’informations d’authentification supplémentaires dans une fenêtre contextuelle ou sur une page d’ouverture de session.

Dans la version actuelle de l’appliance NetScaler, l’authentification Kerberos n’est disponible que pour l’authentification, l’autorisation et l’audit des serveurs virtuels de gestion du trafic. L’authentification Kerberos n’est pas prise en charge pour le VPN SSL dans l’appliance NetScaler Gateway Advanced Edition ou pour la gestion de l’appliance NetScaler.

L’authentification Kerberos nécessite une configuration sur l’appliance NetScaler et sur les navigateurs clients.

Pour configurer l’authentification Kerberos sur l’appliance NetScaler

Remarque

Les mots de passe utilisés dans l’exemple de configuration suivant ne sont que des exemples et non les mots de passe de configuration réels.

-

Créez un compte utilisateur sur Active Directory. Lors de la création d’un compte utilisateur, vérifiez les options suivantes dans la section Propriétés de l’utilisateur :

- Assurez-vous de ne pas sélectionner l’option Modifier le mot de passe lors de la prochaine connexion.

- Assurez-vous de sélectionner l’option Le mot de passe n’expire pas.

-

Sur le serveur AD, à l’invite de commandes de l’interface de ligne de commande, tapez :

- ktpass -princ HTTP/ kerberos.crete.lab.net@crete.lab.net -ptype KRB5_NT_PRINCIPAL -mapuser kerbuser@crete.lab.net -mapop set -pass Citrix1 -out C:\kerbtabfile.txt

Remarque

N’oubliez pas de taper la commande ci-dessus sur une seule ligne. La sortie de la commande ci-dessus est écrite dans le fichier C:\kerbtabfile.txt.

-

Téléchargez le fichier kerbtabfile.txt dans le répertoire /etc de l’appliance NetScaler à l’aide d’un client Secure Copy (SCP).

-

Exécutez la commande suivante pour ajouter un serveur DNS à l’appliance NetScaler.

- add dns nameserver 1.2.3.4

L’appliance NetScaler ne peut pas traiter les requêtes Kerberos sans le serveur DNS. Assurez-vous d’utiliser le même serveur DNS que celui utilisé dans le domaine Microsoft Windows.

-

Passez à l’interface de ligne de commande de NetScaler.

-

Exécutez la commande suivante pour créer un serveur d’authentification Kerberos :

- add authentication negotiateAction KerberosServer -domain “crete.lab.net” -domainUser kerbuser -domainUserPasswd Citrix1 -keytab /var/mykcd.keytab

Remarque

Si keytab n’est pas disponible, vous pouvez spécifier les paramètres suivants : domain, DomainUser et -DomainUserPasswd.

-

Exécutez la commande suivante pour créer une stratégie de négociation :

add authentication negotiatePolicy Kerberos-Policy "REQ.IP.DESTIP == 192.168.17.200" KerberosServer<!--NeedCopy-->

-

Exécutez la commande suivante pour créer un serveur virtuel d’authentification.

add authentication vserver Kerb-Auth SSL 192.168.17.201 443 -AuthenticationDomain crete.lab.net<!--NeedCopy-->

-

Exécutez la commande suivante pour lier la stratégie Kerberos au serveur virtuel d’authentification :

bind authentication vserver Kerb-Auth -policy Kerberos-Policy -priority 100<!--NeedCopy-->

-

Exécutez la commande suivante pour lier un certificat SSL au serveur virtuel d’authentification. Vous pouvez utiliser l’un des certificats de test, que vous pouvez installer à partir de l’appliance GUI NetScaler. Exécutez la commande suivante pour utiliser l’exemple de certificat ServerTestCert.

bind ssl vserver Kerb-Auth -certkeyName ServerTestCert<!--NeedCopy-->

-

Créez un serveur virtuel d’équilibrage de charge HTTP avec l’adresse IP 192.168.17.200.

Assurez-vous de créer un serveur virtuel à partir de l’interface de ligne de commande pour les versions NetScaler 9.3 si elles sont antérieures à 9.3.47.8.

-

Exécutez la commande suivante pour configurer un serveur virtuel d’authentification :

set lb vserver <name>-authn401 ON -authnVsName Kerb-Auth<!--NeedCopy-->

-

Entrez l’ exemple de nom d’hôte dans la barre d’adresse du navigateur Web.

Le navigateur Web affiche une boîte de dialogue d’authentification car l’authentification Kerberos n’est pas configurée dans le navigateur.

Remarque

L’authentification Kerberos nécessite une configuration spécifique sur le client. Assurez-vous que le client peut résoudre le nom d’hôte, ce qui entraîne la connexion du navigateur Web à un serveur virtuel HTTP.

-

Configurez Kerberos sur le navigateur Web de l’ordinateur client.

- Pour la configuration sur Internet Explorer, reportez-vous à la section Configuration de l’authentification Internet Explorer pour Kerberos.

- Pour la configuration sur Mozilla Firefox, reportez-vous à la section Configuration de l’authentification Internet Explorer pour Kerberos.

-

Vérifiez si vous pouvez accéder au serveur physique principal sans authentification.

Pour configurer l’authentification Internet Explorer pour Kerberos

- Sélectionnez Options Internet dans le menu Outils .

- Activez l’onglet Sécurité .

- Sélectionnez Intranet local dans la section Sélectionner une zone pour afficher les paramètres de sécurité des modifications.

- Cliquez sur Sites.

- Cliquez sur Avancé.

- Spécifiez l’URL, Exemple, puis cliquez sur Ajouter.

- Redémarrez Internet Explorer.

Pour configurer l’authentification Mozilla Firefox pour Kerberos

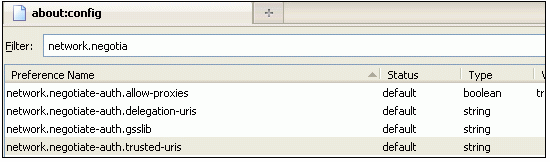

- Entrez about:config dans la barre d’adresse du navigateur.

- Cliquez sur l’avertissement de non-responsabilité.

- Tapez Network.Negotiate-Auth.Trusted-URIS dans la zone Filtre .

-

Double-cliquez sur Network.Negotiate-Auth.Trusted-URIS. Un exemple d’écran est présenté ci-dessous.

- Dans la boîte de dialogue Saisir une valeur de chaîne, spécifiez www.crete.lab.net.

- Redémarrez Firefox.