Traduction d’adresses réseau

La traduction d’adresses réseau (NAT) sur l’appliance SD-WAN effectue la conservation des adresses IP afin de préserver le nombre limité d’adresses IP enregistrées. Il traduit les adresses privées du réseau interne en une adresse publique légale et connecte votre réseau SD-WAN privé à l’Internet public. L’adresse IP publique est utilisée pour la communication sur Internet. NAT assure également une sécurité supplémentaire en annonçant une seule adresse pour l’ensemble du réseau sur Internet, cachant l’ensemble du réseau interne.

Vous pouvez configurer les types de NAT suivants :

- NAT source dynamique

- NAT statique

- NAT de destination

Remarque

La fonctionnalité NAT ne peut être configurée qu’au niveau du site. Il n’y a pas de configuration globale (modèles) pour NAT.

Pour configurer la NAT pour un site à l’aide du service Citrix SD-WAN Orchestrator, à partir du niveau du site, accédez à Configuration > Paramètres avancés > NAT.

NAT entrant et sortant

La direction d’une connexion peut être de l’intérieur vers l’extérieur ou de l’extérieur vers l’intérieur. Lorsqu’une règle NAT est créée, vous pouvez définir la direction à l’aide de la case à cocher On Receive . Lorsque la case est cochée, la direction est configurée comme entrante et lorsque la case est décochée, la direction est configurée comme sortante.

- Entrant : l’adresse source est traduite pour les paquets reçus sur le service. L’adresse de destination est traduite pour les paquets transmis sur le service. Par exemple, service Internet au service LAN — Pour les paquets reçus (Internet vers LAN), l’adresse IP source est traduite. Pour les paquets transmis (LAN vers Internet), l’adresse IP de destination est traduite.

- Sortant : l’adresse de destination est traduite pour les paquets reçus sur le service. L’adresse source est traduite pour les paquets transmis sur le service. Par exemple, le service LAN au service Internet — pour les paquets transmis (LAN à Internet), l’adresse IP source est traduite. Pour les paquets reçus (Internet vers LAN), l’adresse IP de destination est traduite.

Dérivation de zone

Les zones de pare-feu source et de destination pour le trafic entrant ou sortant ne doivent pas être identiques. Si les zones de pare-feu source et de destination sont toutes les deux identiques, NAT n’est pas effectué sur le trafic.

Pour le NAT sortant, la zone extérieure est automatiquement dérivée du service. Chaque service sur SD-WAN est associé à une zone par défaut. Par exemple, le service Internet sur un lien Internet approuvé est associé à la zone Internet de confiance. De même, pour un NAT entrant, la zone interne est dérivée du service.

Pour un service de chemin virtuel, la dérivation de la zone NAT ne se produit pas automatiquement, vous devez entrer manuellement la zone intérieure et extérieure. Le NAT est effectué sur le trafic appartenant à ces zones uniquement. Les zones ne peuvent pas être dérivées pour les chemins virtuels car il peut y avoir plusieurs zones dans les sous-réseaux de chemins virtuels.

NAT source dynamique

LaNAT à source dynamique est un mappage de plusieurs adresses IP privées ou de sous-réseaux au sein du réseau SD-WAN vers une adresse IP publique ou un sous-réseau extérieur au réseau SD-WAN. Il permet à plusieurs hôtes de faire traduire leurs adresses IP source en la même adresse IP publique avec des numéros de port différents. Le NAT restreint par port utilise le même port externe pour toutes les traductions liées à une adresse IP intérieure et une paire de ports. Le trafic provenant de différentes zones et sous-réseaux sur des adresses IP de confiance (internes) dans le segment LAN est envoyé sur une seule adresse IP publique (externe).

Remarque :

Les traductions NAT dynamiques autorisent tout le trafic réciproque pour une session initiée depuis le réseau interne. Pour filtrer ces connexions, ajoutez des politiques de filtrage pour le trafic sortant.

Traduction d’adresses de port

Dynamic NAT effectue la traduction d’adresses de port (PAT) ainsi que la traduction d’adresses IP. Les numéros de port sont utilisés pour distinguer quel trafic appartient à quelle adresse IP. Une seule adresse IP publique est utilisée pour toutes les adresses IP privées internes, mais un numéro de port différent est attribué à chaque adresse IP privée. PAT est un moyen économique d’autoriser plusieurs hôtes à se connecter à Internet à l’aide d’une seule adresse IP publique.

La case à cocher Symétrique définit la configuration PAT. Lors de la configuration des règles NAT, si la case est cochée, le NAT symétrique est configuré et, lorsqu’il est désactivé, le NAT à port restreint est configuré dans le back-end.

- Port Restreint : Port Restreint NAT utilise le même port externe pour toutes les traductions liées à une paire d’adresses IP internes et de ports. Ce mode est généralement utilisé pour autoriser les applications P2P Internet.

- Symétrique : le NAT symétrique utilise le même port externe pour toutes les traductions liées à une adresse IP intérieure, un port intérieur, une adresse IP extérieure et un tuple de port externe. Ce mode est généralement utilisé pour améliorer la sécurité ou augmenter le nombre maximal de sessions NAT.

Transfert de port

Le NAT dynamique avec redirection de port permet au trafic provenant d’un réseau externe d’accéder à des hôtes et à des ports spécifiques sur le réseau interne sans que la session ne soit initiée depuis l’intérieur. Ceci est généralement utilisé pour les hôtes internes tels que les serveurs Web.

Une fois le NAT dynamique configuré, vous pouvez définir les stratégies de transfert de port. Configurez NAT dynamique pour la traduction d’adresses IP et définissez la stratégie de transfert de port pour mapper un port externe à un port intérieur. Le transfert de port NAT dynamique est généralement utilisé pour permettre aux hôtes distants de se connecter à un hôte ou à un serveur sur votre réseau privé.

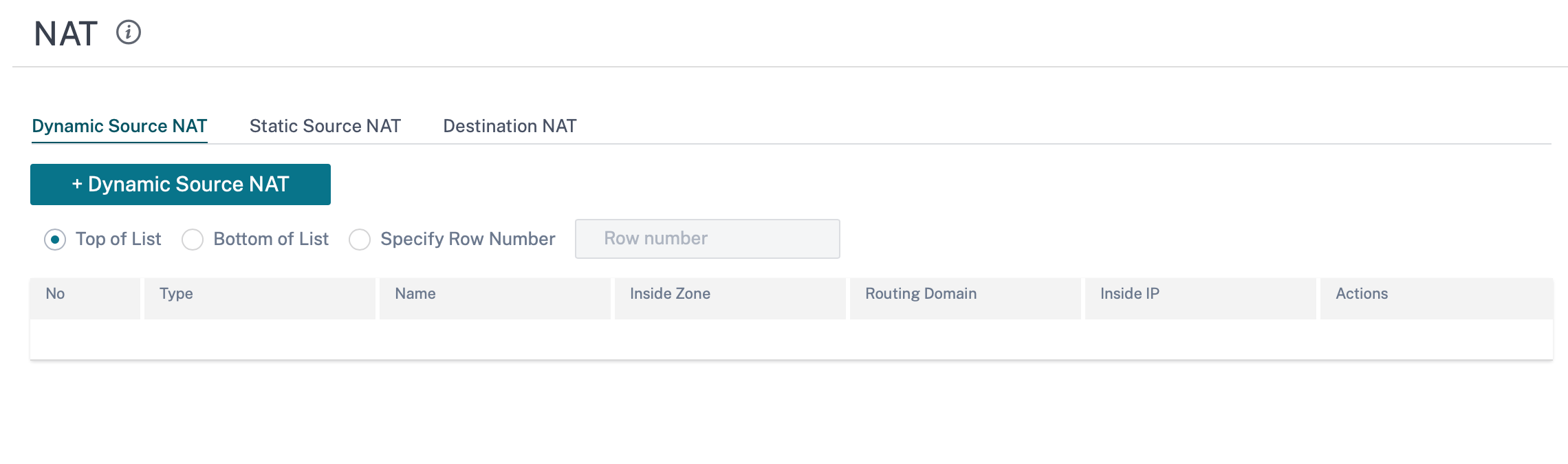

Configurer le NAT de source dynamique

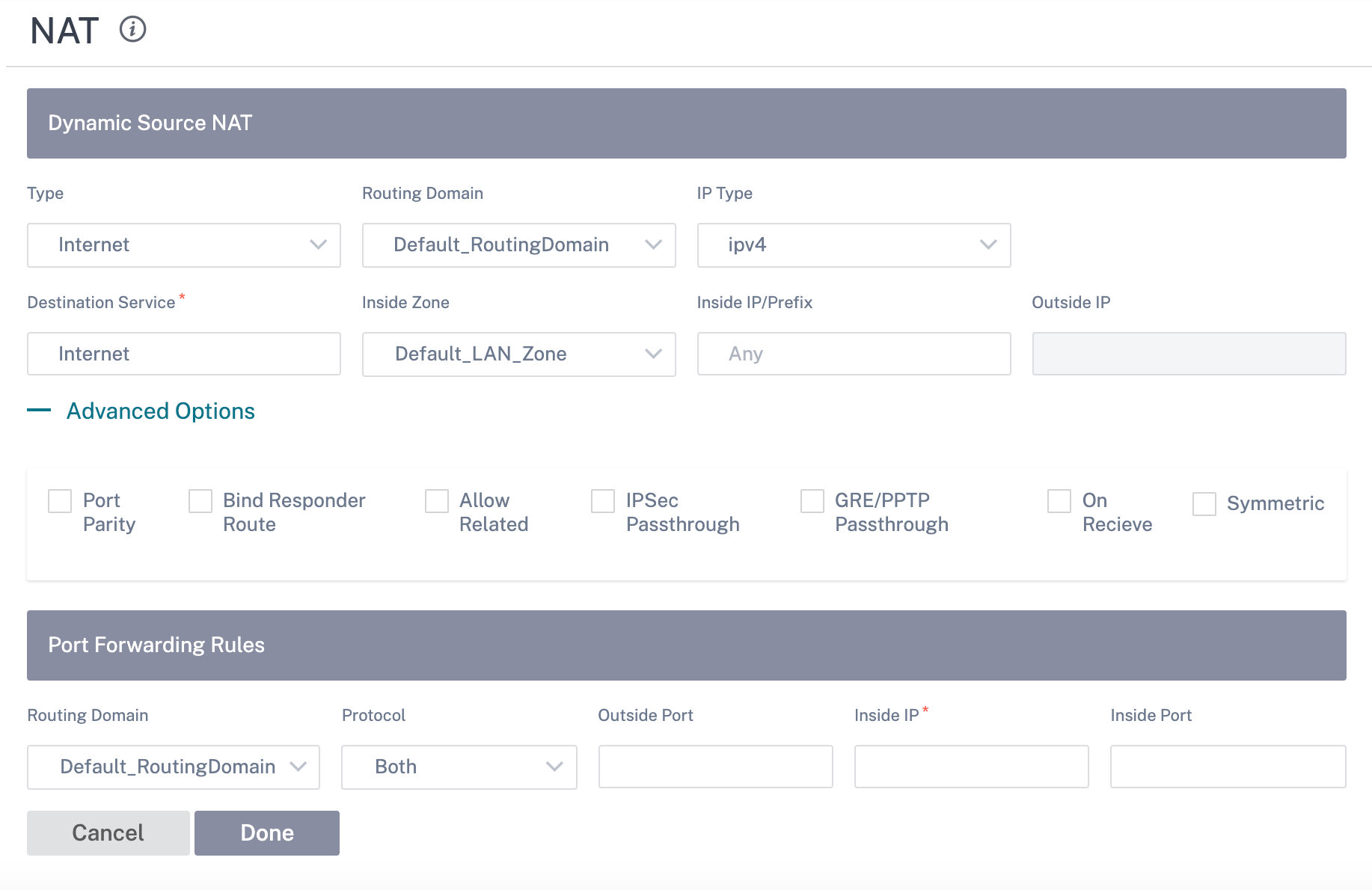

Pour configurer la NAT dynamique pour un site à l’aide du service Citrix SD-WAN Orchestrator, à partir du niveau du site, accédez à Configuration > Paramètres avancés > NAT > onglet NAT source dynamique . Cliquez sur + Source dynamique NAT.

- Type : types de services SD-WAN auxquels la politique NAT est appliquée. Pour le NAT statique, les types de services pris en charge sont les services locaux, les chemins virtuels, Internet, l’intranet et les services de domaine d’inter-routage.

- Domaine de routage : Sélectionnez le domaine de routage auquel s’applique la traduction sélectionnée.

- Type d’adresse IP : Sélectionnez le type d’adresse IPv4 ou IPv6 en fonction de vos préférences.

- Service de destination : entrez un nom pour le service qui correspond au type de service.

- Zone intérieure : Type de correspondance de zone de pare-feu intérieur à partir de laquelle le paquet doit être pour permettre la traduction.

- AdresseIP intérieure/préfixe : adresse IP interne et préfixe qui doivent être traduits si les critères de correspondance sont remplis.

- IP externe : adresse IP externe et préfixe vers lesquels l’adresse IP interne est traduite si les critères de correspondance sont remplis. Pour le trafic sortant utilisant les services Internet et Intranet, l’adresse IP de liaison WAN configurée est choisie dynamiquement comme adresse IP externe.

- Parité de port : Si cette option est activée, les ports externes pour les connexions NAT conservent la parité (même si le port intérieur est pair, impair si le port extérieur est impair).

- Bind Responder Route : garantit que le trafic de réponse est envoyé via le même service que celui sur lequel il est reçu, afin d’éviter un routage asymétrique.

- Autoriser les données associées : autorise le trafic lié au flux correspondant à la règle. Par exemple, la redirection ICMP liée au flux spécifique correspondant à la stratégie, s’il y avait un type d’erreur lié au flux.

- Passthrough IPsec : autorise la traduction d’une session IPsec (AH/ESP).

- Passthrough GRE/PPTP : garantit que le trafic de réponse est envoyé via le même service que celui sur lequel il est reçu, afin d’éviter un routage asymétrique.

- À la réception : lorsque cette case est cochée, le NAT entrant est configuré. Lorsque cette option est désactivée, le NAT sortant est configuré.

- Symétrique : lorsque cette case est cochée, le NAT symétrique est configuré. Lorsque cette option est désactivée, le NAT à port restreint est configuré

Règles de redirection de port :

- Domaine de routage : Sélectionnez le domaine de routage auquel s’applique la traduction sélectionnée.

- Protocole : TCP, UDP ou les deux.

- Port extérieur : Port externe qui est port avant vers le port intérieur.

- IP interne : adresse interne pour transférer les paquets correspondants.

- Port intérieur : Port intérieur dans lequel le port extérieur sera transféré.

Chaque règle de transfert de port a une règle NAT parent. L’adresse IP externe est tirée de la règle NAT parent.

Remarque

L’interface utilisateur du service Citrix SD-WAN Orchestrator affiche des règles NAT créées automatiquement lorsque les conditions suivantes sont remplies :

Le service Internet est activé sur le site.

La règle NAT de source dynamique Internet sortante IPv4 n’est pas configurée sur le site.

Au moins une liaison WAN se trouve sur une interface non fiable ou Internet est activé sur tous les domaines de routage.

Source statique NAT

Le NAT statique est un mappage un-à-un d’une adresse IP privée ou d’un sous-réseau à l’intérieur du réseau SD-WAN vers une adresse IP publique ou un sous-réseau en dehors du réseau SD-WAN. Configurez le NAT statique en saisissant manuellement l’adresse IP interne et l’adresse IP externe vers laquelle il doit traduire. Vous pouvez configurer NAT statique pour les services de domaine Local, Virtual Paths, Internet, Intranet et Inter-routage.

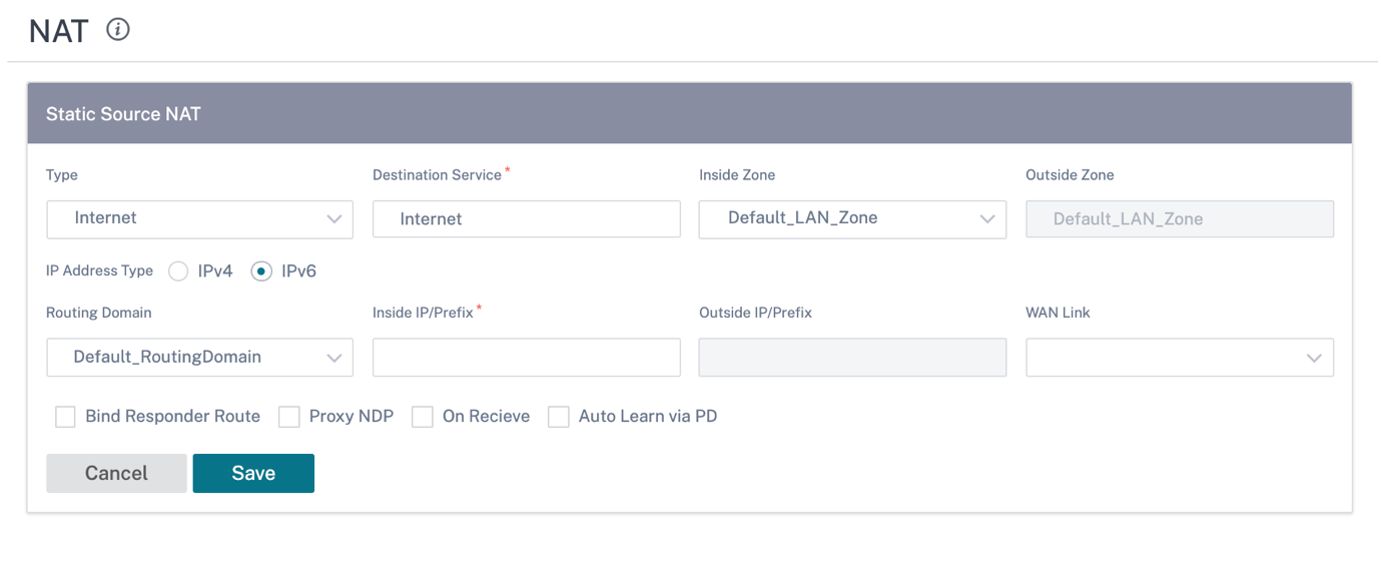

Configurer le NAT de source statique

Pour configurer le NAT statique pour un site à l’aide du service Citrix SD-WAN Orchestrator, à partir du niveau du site, accédez à Configuration > Paramètres avancés > NAT > onglet NAT source statique . Cliquez sur + Source statique NAT.

- Type : types de services SD-WAN auxquels la politique NAT est appliquée. Pour NAT statique, les types de service pris en charge sont les services de domaine Local, Virtual Paths, Internet, Intranet et Inter-routage

- Service de destination : entrez un nom pour le service qui correspond au type de service.

- Zone intérieure : Type de correspondance de zone de pare-feu intérieur à partir de laquelle le paquet doit être pour permettre la traduction.

- Zone extérieure : type de correspondance de zone de pare-feu extérieur à partir de laquelle le paquet doit être pour permettre la traduction.

- Type d’adresse IP : Sélectionnez le type d’adresse IPv4 ou IPv6 en fonction de vos préférences.

- Domaine de routage : Sélectionnez le domaine de routage auquel s’applique la traduction sélectionnée.

- AdresseIP intérieure/préfixe : adresse IP interne et préfixe qui doivent être traduits si les critères de correspondance sont remplis.

- AdresseIP extérieure/préfixe : adresse IP extérieure et préfixe vers lesquels l’adresse IP intérieure est traduite si les critères de correspondance sont remplis.

- Bind Responder Route : garantit que le trafic de réponse est envoyé via le même service que celui sur lequel il est reçu, afin d’éviter un routage asymétrique.

- ARP proxy : garantit que l’appliance répond aux demandes ARP locales pour l’adresse IP externe.

- Proxy NDP : garantit que l’appliance répond aux demandes NDP locales pour l’adresse IP externe.

- À la réception : lorsque cette case est cochée, le NAT entrant est configuré. Lorsque cette option est désactivée, le NAT sortant est configuré.

- Apprentissage automatique via DP : cette case à cocher est activée uniquement lorsque vous sélectionnez IPv6 comme type d’adresse IP. Lorsque cette option est sélectionnée, Citrix SD-WAN demande un préfixe au routeur délégant en amont et le routeur délégant répond par un préfixe à Citrix SD-WAN.

Stratégies NAT statiques pour le service Internet IPv6

Citrix SD-WAN prend en charge les politiques NAT statiques pour le service Internet IPv6 à partir de la version 11.4.0. Une politique NAT statique pour le service Internet IPv6 spécifie le mappage d’un préfixe réseau interne à un préfixe réseau externe. Le nombre de stratégies NAT statiques requises dépend du nombre de réseaux internes et du nombre de réseaux externes (liaisons WAN). S’il existe un nombre M de réseaux internes et un nombre N de liaisons WAN, le nombre de stratégies NAT statiques requises est M x N.

À partir de la version 11.4.0 de Citrix SD-WAN, lors de la création d’une politique NAT statique, vous pouvez soit saisir l’adresse IP externe manuellement, soit activer Auto Learn via DP. Lorsque Auto Learn via DP est activé, l’appliance SD-WAN reçoit des préfixes délégués du routeur délégué en amont via la délégation de préfixes DHCPv6. Avant Citrix SD-WAN version 11.4.0, l’adresse IP externe était dérivée automatiquement du service et il n’était pas possible de saisir manuellement l’adresse IP externe. Si vous mettez à niveau un dispositif vers la version 11.4.0 ou une version ultérieure et que des stratégies NAT statiques sont configurées pour le service Internet IPv6, vous devez mettre à jour manuellement les stratégies.

Exemple de configuration

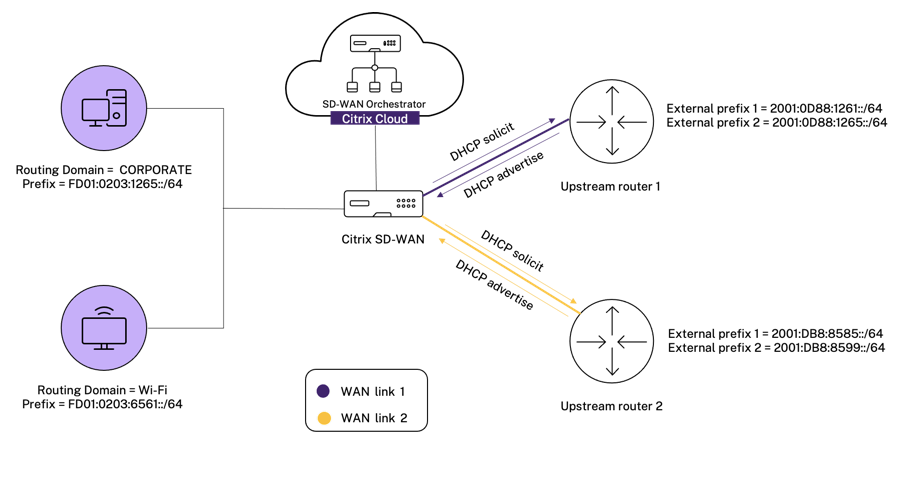

Dans la topologie suivante, l’appliance Citrix SD-WAN est configurée avec 2 réseaux internes et 2 liaisons WAN :

- Le réseau interne 1 réside dans le domaine de routage CORPORATE avec le préfixe réseau FD01:0203:6561::/64

- Le réseau interne 2 réside dans le domaine de routage Wi-Fi avec le préfixe réseau FD01:0203:1265::/64

- Via la liaison WAN 1, l’appliance SD-WAN reçoit du routeur délégué amont via la délégation de préfixe DHCPv6, 2 préfixes délégués 2001:0D88:1261::/64 et 2001:0D88:1265::/64. Ces 2 préfixes délégués sont utilisés comme préfixes de réseau externe lorsque le trafic provenant des réseaux internes transite par la liaison WAN 1.

- Via la liaison WAN 2, l’appliance SD-WAN reçoit du routeur délégué amont via la délégation de préfixe DHCPv6, 2 préfixes délégués 2001:DB8:8585::/64 et 2001:DB8:8599::/64. Ces 2 préfixes délégués sont utilisés comme préfixes de réseau externe lorsque le trafic provenant des réseaux internes transite par la liaison WAN 2.

Dans ce scénario, il y a M=2 à l’intérieur des réseaux et des liaisons WAN N=2. Par conséquent, le nombre de politiques NAT statiques requises pour un déploiement correct du service Internet IPv6 est de 2 x 2 = 4. Ces 4 stratégies NAT statiques spécifient la traduction d’adresse pour :

- Réseau interne 1 via la liaison WAN 1

- Réseau interne 1 via la liaison WAN 2

- Réseau interne 2 via la liaison WAN 1

- Réseau interne 2 via la liaison WAN 2

Pour configurer ces politiques NAT statiques, à partir du niveau du site, accédez à Configuration > Paramètres avancés > NAT > NAT source statique. Cliquez sur + Source statique NAT.

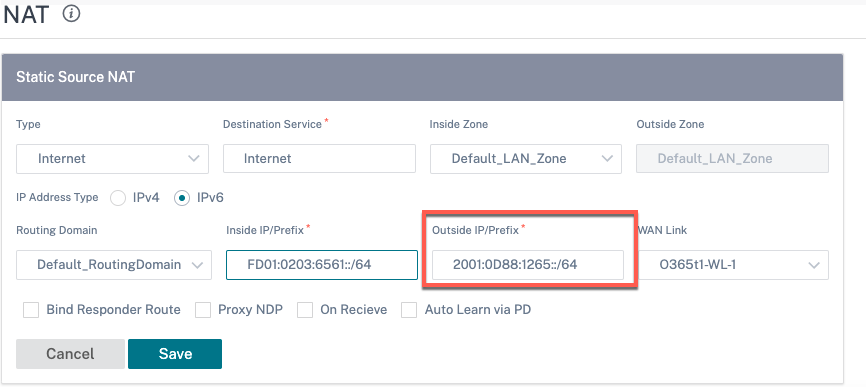

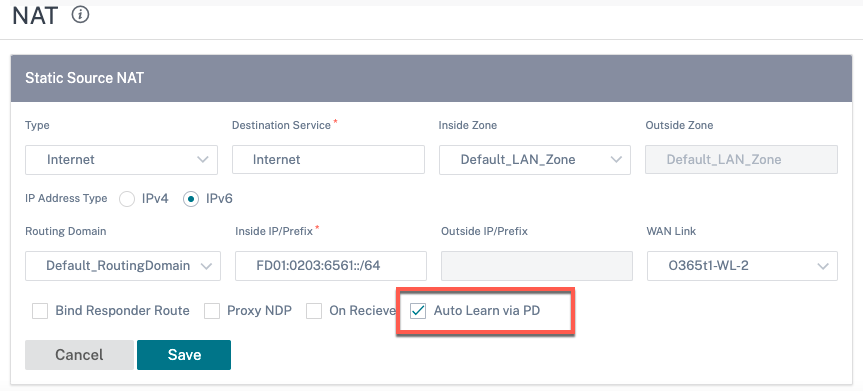

Lors de la création de politiques NAT, assurez-vous de sélectionner le type comme Internet et le type d’adresse IP comme IPv6. Sélectionnez le lien WAN et dans le champ IP intérieur/Préfixe, entrez le préfixe du réseau interne (seuls les préfixes /64 sont autorisés). Dans le champ IP extérieur/Préfixe, vous pouvez soit saisir manuellement le préfixe du réseau externe, soit sélectionner la case à cocher Auto Learn via DP .

Voici un exemple dans lequel l’adresse IP externe est entrée manuellement dans la stratégie NAT statique.

Si vous cochez la case Auto Learn via DP, assurez-vous que le routeur en amont prend en charge la délégation de préfixes DHCPv6. Citrix SD-WAN demande un préfixe au routeur délégué en amont et le routeur délégué répond par un préfixe à Citrix SD-WAN. Citrix SD-WAN utilise ce préfixe délégué pour traduire l’adresse IP interne en adresse IP externe.

Voici un exemple dans lequel l’ apprentissage automatique via DP est activé, de sorte que le préfixe réseau externe est obtenu via la délégation de préfixe DHCPv6.

NAT de destination

Les politiques NAT de destination permettent de configurer des politiques de traduction d’adresses réseau entre des hôtes ou des sous-réseaux individuels.

Remarque

- Bien que les traductions entrantes et sortantes puissent être configurées simultanément pour un service, seule la première traduction correspondante sera utilisée. Plusieurs traductions peuvent avoir lieu si une règle existe sur le Service sur lequel un paquet est reçu et sur le Service sur lequel un paquet est envoyé.

- Les traductions NAT de destination ne s’appliquent qu’au trafic provenant du service local.

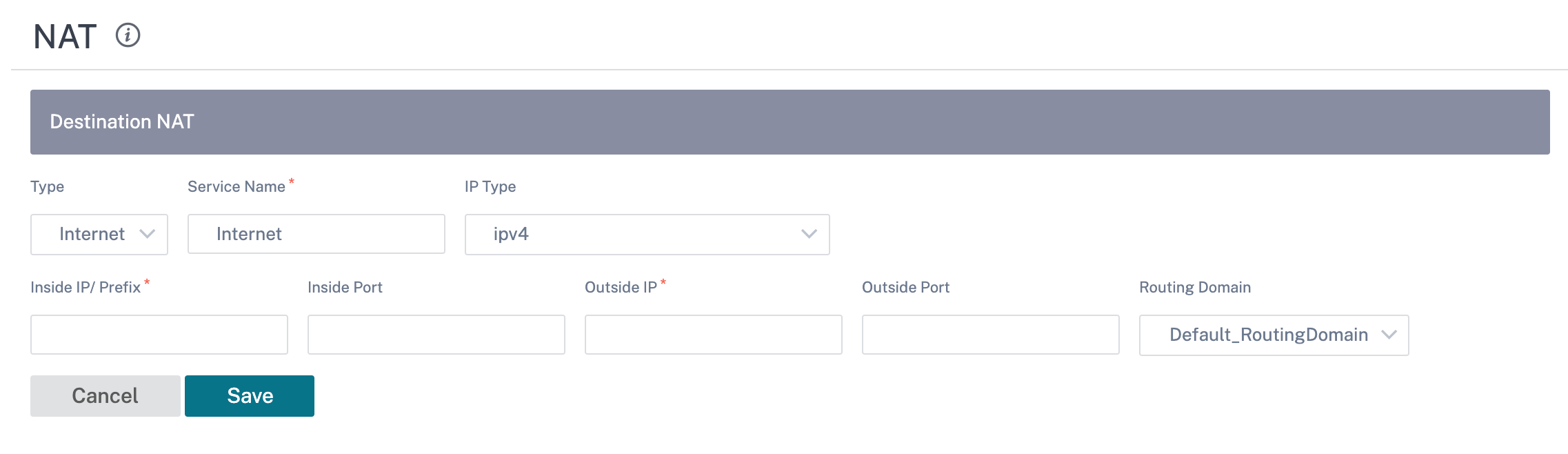

Pour configurer ces politiques NAT de destination, à partir du niveau du site, accédez à Configuration > Paramètres avancés > NAT > NAT de destination. Cliquez sur + Destination NAT.

- Type : types de services SD-WAN auxquels la politique NAT est appliquée. Pour NAT statique, les types de service pris en charge sont les services de domaine Local, Virtual Paths, Internet, Intranet et Inter-routage

- Nom du service : entrez un nom pour le service qui correspond au type de service.

- Type IP : Sélectionnez le type d’adresse IPv4 ou IPv6 en fonction de vos préférences.

- Port intérieur : Port intérieur dans lequel le port extérieur sera transféré.

- IP externe : adresse IP externe et préfixe vers lesquels l’adresse IP interne est traduite si les critères de correspondance sont remplis. Pour le trafic sortant utilisant les services Internet et Intranet, l’adresse IP de liaison WAN configurée est choisie dynamiquement comme adresse IP externe.

- Port extérieur : Port externe qui est port avant vers le port intérieur.

- Domaine de routage : Sélectionnez le domaine de routage auquel s’applique la traduction sélectionnée.

- À la réception : lorsque cette case est cochée, le NAT entrant est configuré. Lorsque cette option est désactivée, le NAT sortant est configuré.