Rapports client/réseau

Les rapports clients fournissent une visibilité sur les alertes à l’échelle du réseau, les tendances d’utilisation, l’inventaire, la qualité, les diagnostics et l’état du pare-feu agrégés sur tous les sites d’un réseau client.

Pour consulter les rapports, accédez à Partenaire > Fournisseur > Client > Rapports.

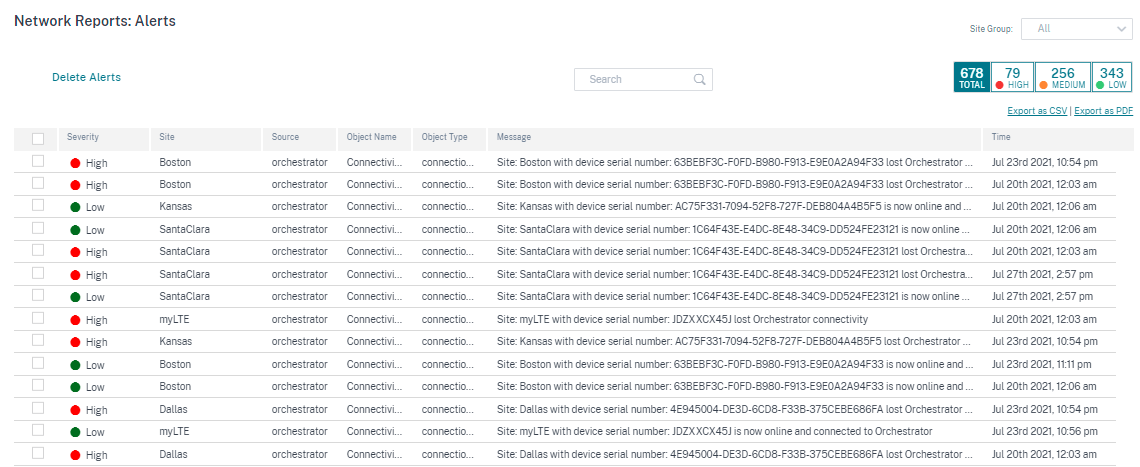

Alertes

Le client peut consulter un rapport détaillé de tous les événements et alertes générés sur tous les sites du réseau.

Il inclut la gravité, le site d’origine de l’alerte, le message d’alerte, l’heure et d’autres détails.

Des options de filtrage appropriées peuvent être utilisées au besoin, par exemple : recherchez toutes les alertes de gravité élevée sur tous les sites, ou toutes les alertes pour un site particulier, etc.

Vous pouvez exporter les résultats filtrés vers un fichier CSV ou PDF à l’aide des options Exporter au format CSV et Exporter au format PDF . Le nom du fichier CSV et PDF est précédé d’une liste d’alertes suivie de la date et de l’heure d’exportation du fichier.

Le nombre maximum d’événements que chaque page peut contenir est de 100. Par exemple, si 9 événements sont disponibles sur le tableau, ils sont tous exportés au format PDF ou CSV. Toutefois, si plus de 100 événements sont disponibles sur la table, vous ne pourrez toujours exporter que 100 événements à chaque fois en raison de la capacité de la page.

Vous pouvez également sélectionner et effacer les alertes.

Alertes de sécurité

Alertes de ressources Edge Security

Une quantité définie de ressources système telles que le processeur, la mémoire et le disque dur est allouée au sous-système de sécurité Edge. Chaque fois qu’une utilisation de ressources dépasse le montant défini, les alertes respectives sont générées chaque minute. Les alertes de ressources de sécurité Edge sont les suivantes :

- Le sous-système de sécurité Edge dépasse l’allocation de CPU typique

- Le sous-système de sécurité Edge dépasse l’allocation mémoire typique

- Le sous-système de sécurité Edge dépasse l’allocation standard du disque dur

Si l’une de ces alertes se produit, pensez à revoir les paramètres de prévention des intrusions afin d’exclure les règles de faible priorité et de libérer des ressources.

Alerte système Edge Security

Les alertes système Edge Security suivantes sont générées :

- État passé à UP : lorsque l’état de traitement Edge Security passe à UP.

- État modifié à DOWN : lorsque l’état de traitement Edge Security passe à DOWN.

- État modifié à DÉSACTIVÉ : lorsque la sécurité Edge est désactivée.

- Les politiques sont configurées mais le service n’est pas initialisé : lorsque Edge Security n’est pas initialisé mais que les politiques INSPECT sont configurées.

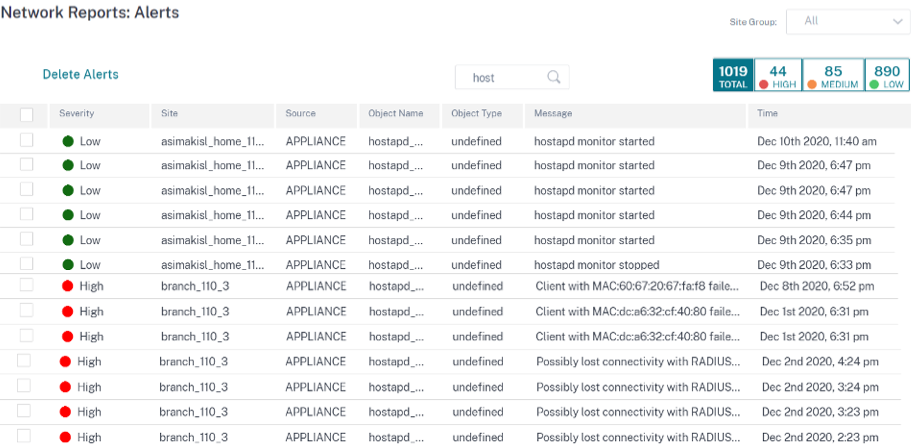

Alertes Wi-Fi

Le client peut consulter un rapport détaillé de tous les événements et alertes Wi-Fi générés sur tous les sites du réseau. Il inclut la gravité, le site d’origine de l’alerte, le message d’alerte, l’heure et d’autres détails. Pour afficher les alertes Wi-Fi, au niveau du réseau, accédez à Rapports > Alertes et recherchez Hostapd.

Les alertes Wi-Fi suivantes sont générées :

-

hostapd monitor started: Lorsque le service Wi-Fi démarre. -

hostapd monitor stopped: lorsque le service Wi-Fi s’arrête. -

Client with MAC:<MAC> failed to authenticate with RADIUS on SSID:<SSID>: lorsqu’un client ne parvient pas à s’authentifier à l’aide du protocole de sécurité WPA2 Enterprise. -

Client with MAC:<MAC> failed to authenticate on SSID:<SSID>: lorsqu’un client ne parvient pas à s’authentifier à l’aide du protocole de sécurité personnel WPA2. -

Possibly lost connectivity with RADIUS <IP>:<Port> on SSID:<SSID>: Lorsque la connectivité réseau avec le serveur RADIUS est perdue. -

RADIUS bad authenticators on SSID:<SSID>: lorsque des authentificateurs incorrects sont reçus d’un serveur RADIUS. -

RADIUS malformed packets on SSID:<SSID>: lorsque des paquets mal formés sont reçus d’un serveur RADIUS.

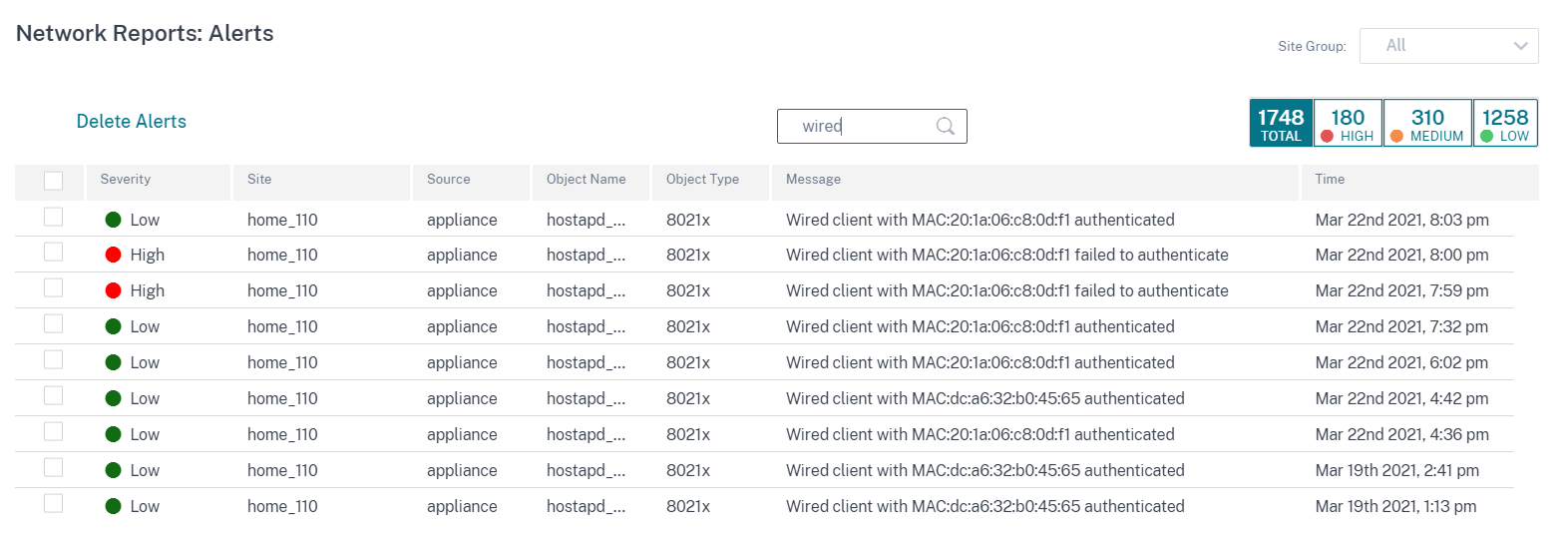

Alertes 802.1X câbl

Les clients peuvent consulter un rapport détaillé de toutes les tentatives d’authentification 802.1X filaire uniques sur tous les sites du réseau. En 90 secondes, un client peut tenter autant de tentatives d’authentification que possible. Toutes les tentatives génèrent les alertes suivantes. Les alertes incluent la gravité, le site d’origine de l’alerte, le message d’alerte, l’heure et d’autres détails. Pour afficher les alertes 802.1X câblées, au niveau du réseau, accédez à Rapports > Alertes et recherchez « Câblé ».

- Client câblé avec

<mac address>authentification MAC : lorsque la tentative d’authentification est réussie. - Le client câblé avec MAC

<mac address>n’a pas pu s’authentifier : lorsque la tentative d’authentification a échoué.

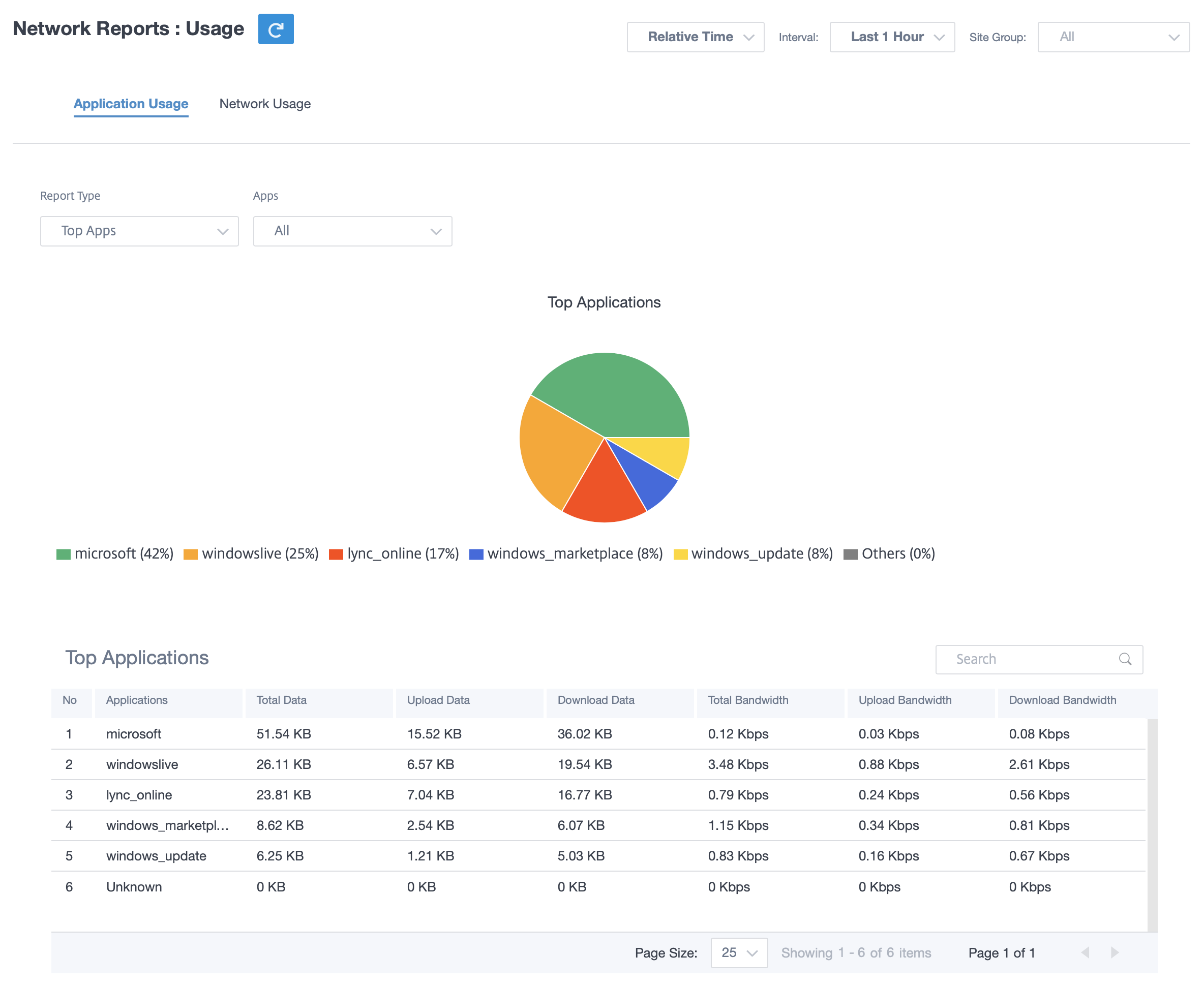

Utilisation

Les clients peuvent consulter les tendances d’utilisation, telles que les meilleures applications, les principales catégoriesd’applications, la bande passantedes applications et lesmeilleurs sites sur tous les sites de leur réseau.

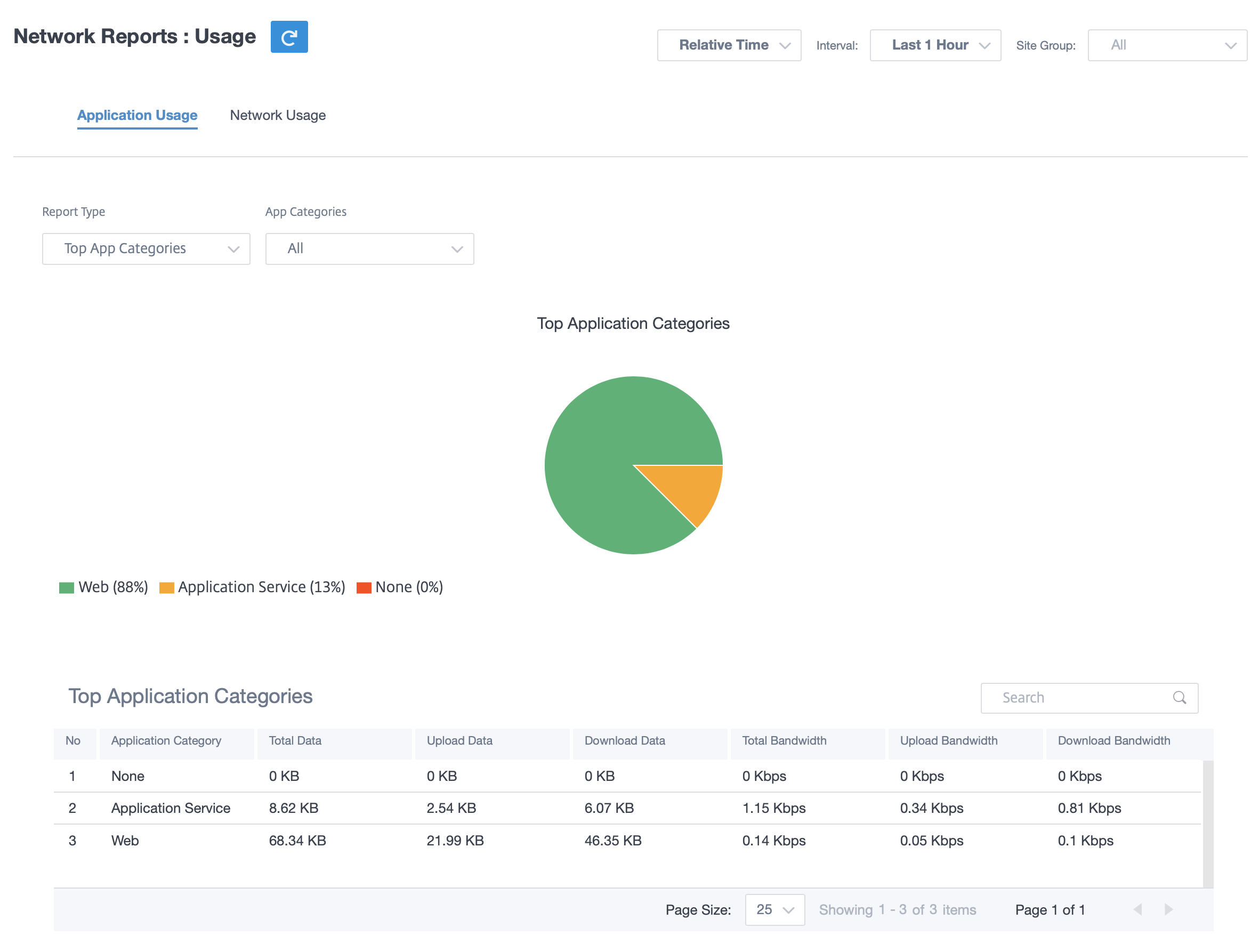

Principales catégories d’applications et d’applications

Le graphique des principales applicationset des principales catégories d’applications montre les principales applications et familles d’applications les plus utilisées sur tous les sites. Cela vous permet d’analyser le modèle de consommation de données et de réaffecter la limite de bande passante pour chaque classe de données du réseau.

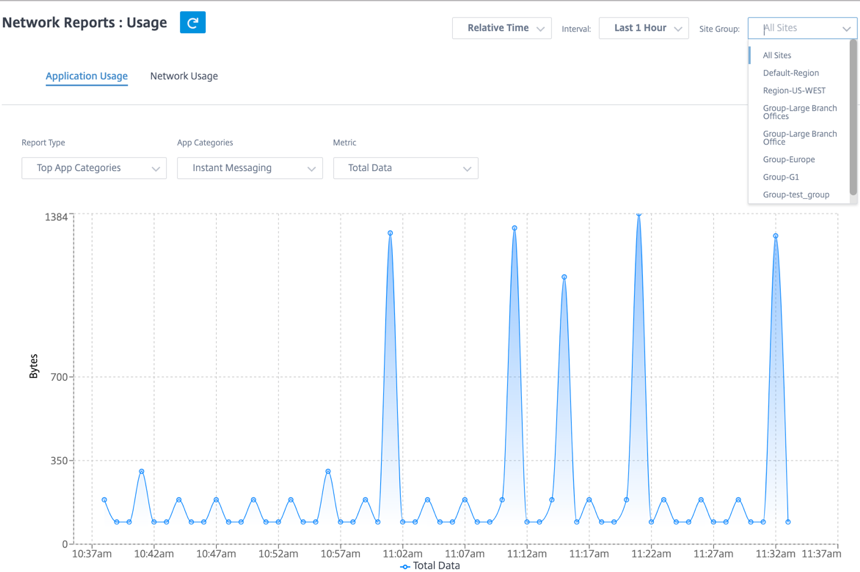

Bande passante des applications

Vous pouvez afficher les statistiques d’utilisation de la bande passante pour le groupe de sites sélectionné ou pour tous les sites. Les statistiques de bande passante sont collectées pour l’intervalle de temps sélectionné. Vous pouvez filtrer le rapport de statistiques en fonction du type de rapport, des applications ou des catégories d’applications et des mesures.

- Type de rapport : sélectionnez les meilleures applications ou catégories d’applications dans la liste.

- Applications/Catégories d’applications : sélectionnez l’application ou les catégories les plus populaires dans la liste.

- Mesure : Sélectionnez la métrique de bande passante (telle que les données totales, les données entrantes, la bande passante totale) dans la liste.

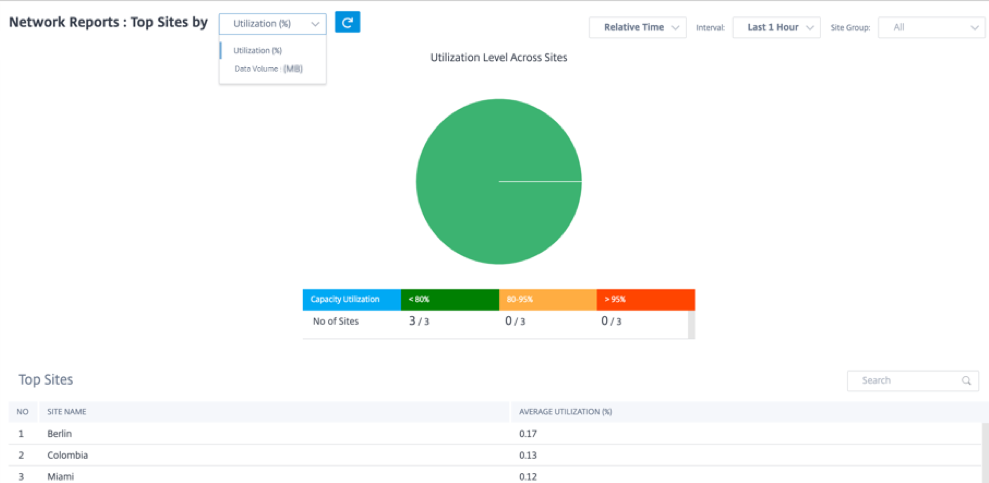

Utilisation du réseau

Le graphique des meilleurs sites présente les principaux sites du réseau client qui utilisent le plus de bande passante. Vous pouvez afficher les sites par utilisation (%) ou par volume de données (Mo).

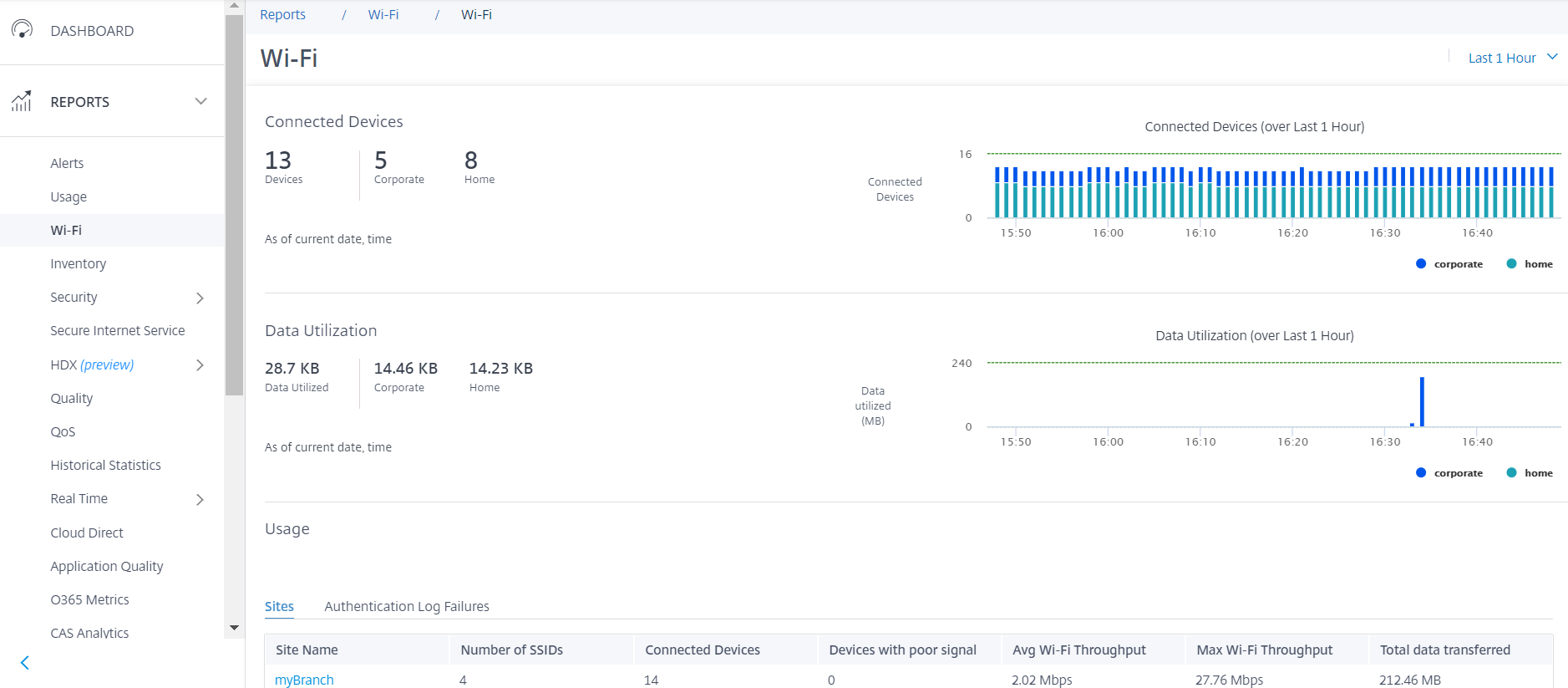

Wi-Fi

Le service Citrix SD-WAN Orchestrator vous permet de consulter les rapports récapitulatifs Wi-Fi. Il fournit une vue d’ensemble du nombre d’appareils connectés aux réseaux Wi-Fi et des données Wi-Fi utilisées sur votre réseau.

Pour consulter un rapport Wi-Fi, au niveau du réseau, accédez à Rapports > Wi-Fi.

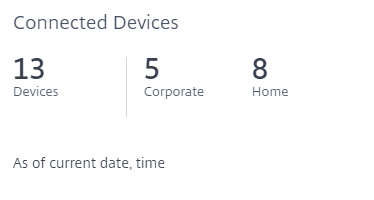

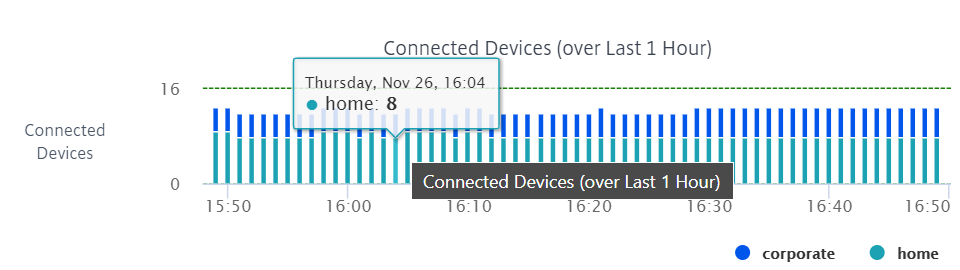

Appareils connectés

La section Appareils connectés affiche le nombre total d’appareils de votre réseau actuellement connectés au Wi-Fi. Vous pouvez également voir le nombre d’appareils connectés au réseau d’entreprise ou au réseau domestique en fonction du SSID auquel ils sont connectés.

Vous pouvez également sélectionner la chronologie pour afficher une représentation graphique des données historiques. Le graphique montre le nombre d’appareils professionnels et domestiques connectés au cours de la période sélectionnée. Passez la souris sur une barre pour afficher le nombre exact d’appareils connectés aux réseaux d’entreprise et domestiques à un moment précis.

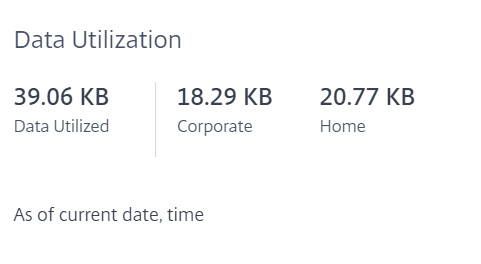

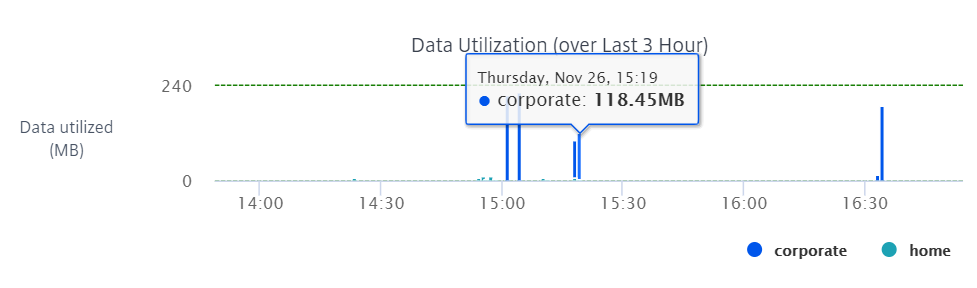

Utilisation des données

La section Utilisation des données affiche la quantité totale de données Wi-Fi utilisées par les appareils connectés à l’heure actuelle. Vous pouvez également consulter les données utilisées par les appareils connectés au réseau d’entreprise ou domestique.

Vous pouvez également sélectionner la chronologie pour afficher une représentation graphique des données historiques. Le graphique montre la quantité de données utilisées par les appareils professionnels et domestiques au cours de la période sélectionnée. Passez la souris sur une barre pour voir l’utilisation exacte des données par les utilisateurs des réseaux d’entreprise et domestiques à un moment précis.

Utilisation

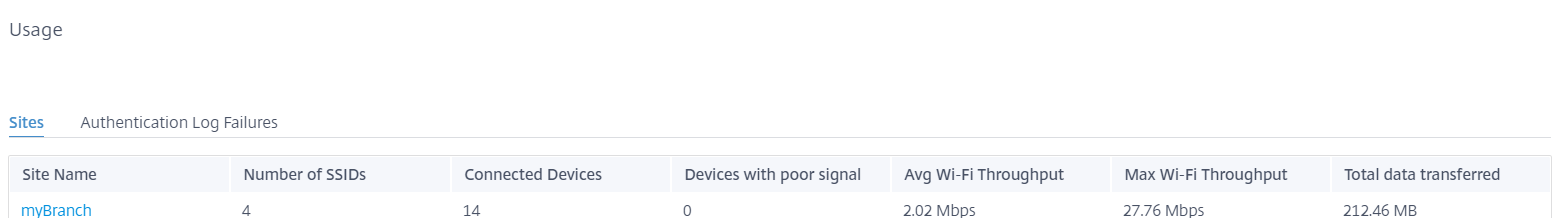

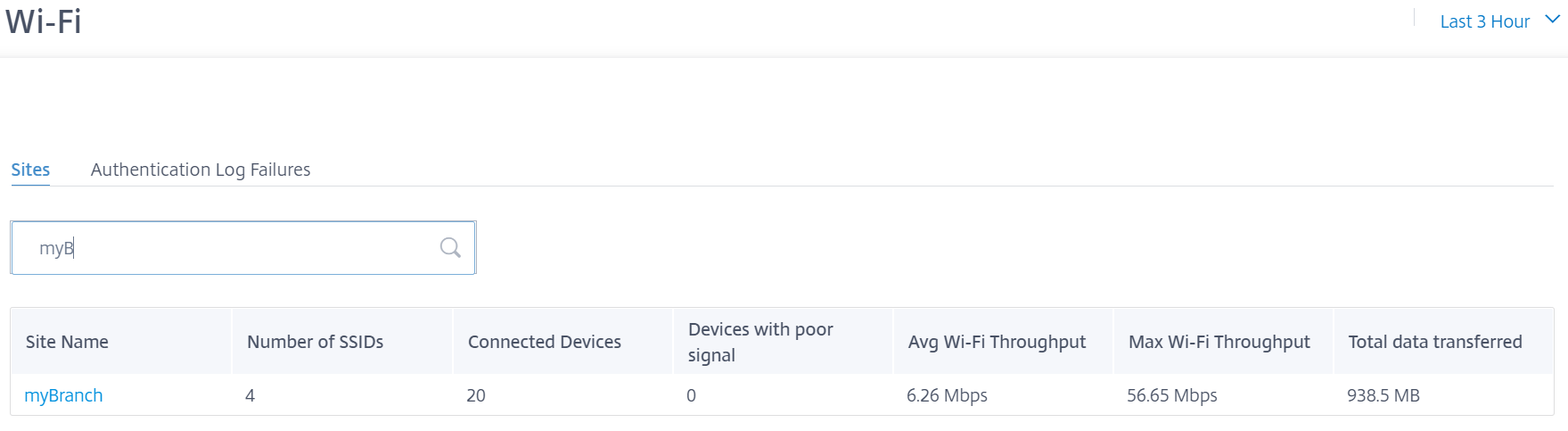

Le tableau d’utilisation est un classement qui répertorie les cinq principaux sites Wi-Fi et les journaux d’échec de l’authentification Wi-Fi de votre réseau.

Sites

Le tableau Sites répertorie les cinq principaux sites Wi-Fi de votre réseau en fonction de paramètres tels que le débit Wi-Fi moyen, le débit Wi-Fi maximal, le total des données transférées et les appareils avec un signal faible. Cliquez sur l’en-tête du paramètre pour trier la colonne par ordre décroissant.

L’administrateur réseau peut utiliser ces informations pour identifier et résoudre les problèmes sur le réseau. Par exemple, vous pouvez identifier les sites comptant le plus grand nombre de périphériques avec un signal faible et essayer de résoudre le problème sur l’appliance SD-WAN de ce site.

Cliquez sur Afficher plus pour afficher les informations Wi-Fi de tous les sites du réseau. Vous pouvez sélectionner la période ou effectuer une recherche dans la liste par nom de site.

Cliquez sur le nom d’un site pour afficher les rapports Wi-Fi au niveau du site. Pour plus d’informations, consultez la section Rapports Wi-Fi du site.

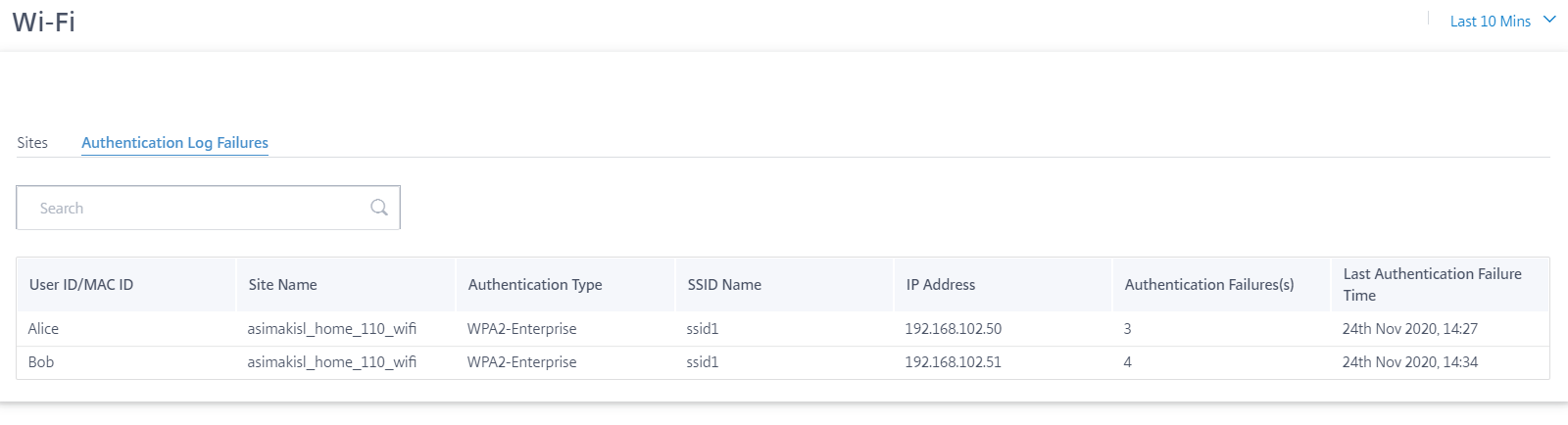

Journaux d’échec de

Le tableau des journaux des échecs d’authentification affiche les cinq échecs d’authentification récents sur le réseau Wi-Fi. Vous pouvez consulter le nom du site, l’adresse MAC et l’adresse IP des clients qui essaient de se connecter à un SSID spécifique, ainsi que le temps d’échec de l’authentification.

Cliquez sur Afficher plus pour afficher tous les journaux des échecs d’authentification. Vous pouvez sélectionner la période ou effectuer une recherche dans la liste par nom de site.

Cliquez sur le nom d’un site pour afficher les journaux des échecs d’authentification au niveau du site Pour plus d’informations, consultez la section Rapports Wi-Fi du site.

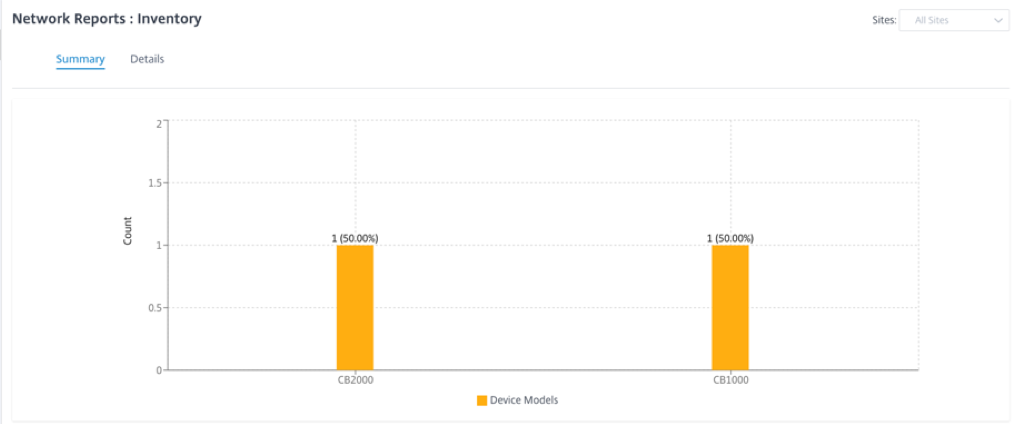

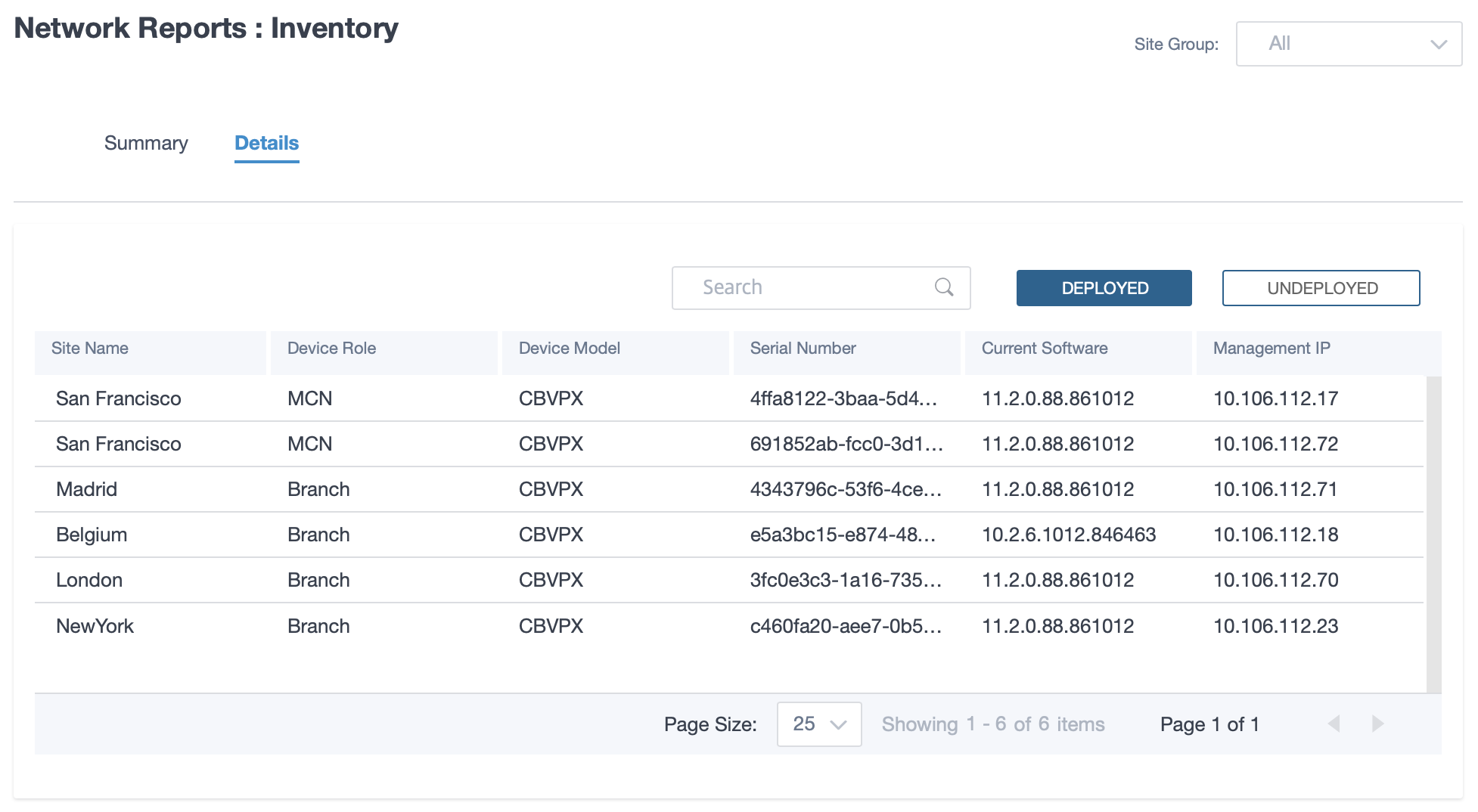

Inventory

Le client peut consulter l’inventaire complet des appareils sur tous les sites du réseau. Vous pouvez choisir d’afficher un résumé de l’inventaire ou une vue détaillée.

La vue récapitulative des stocks fournit un graphique de la répartition des stocks, représentant les différents modèles d’appliance et le nombre de chaque type d’appliances utilisés sur tous les sites du réseau client.

Des options de filtrage appropriées peuvent être utilisées au besoin, par exemple : Recherchez tous les appareils appartenant à un site spécifique, ou tous les appareils avec un certain modèle d’appareil, etc.

La vue détaillée de l’inventaire fournit une liste de toutes les appliances déployées et celles qui sont configurées mais pas encore déployées. Avec le client, le nom du site, le rôle de l’appareil, le numéro de série de l’appareil, le logiciel actuel et l’adresse IP de gestion des périphériques.

Rapports de sécurité

Le service Citrix SD-WAN Orchestrator vous permet de consulter des rapports récapitulatifs sur les fonctionnalités de sécurité de filtrage Web, de protection contre les malwares et de prévention des intrusions. Vous pouvez consulter les rapports des 5 minutes, 10 minutes, 30 minutes, 1 heure, 3 heures, jour, semaine ou mois.

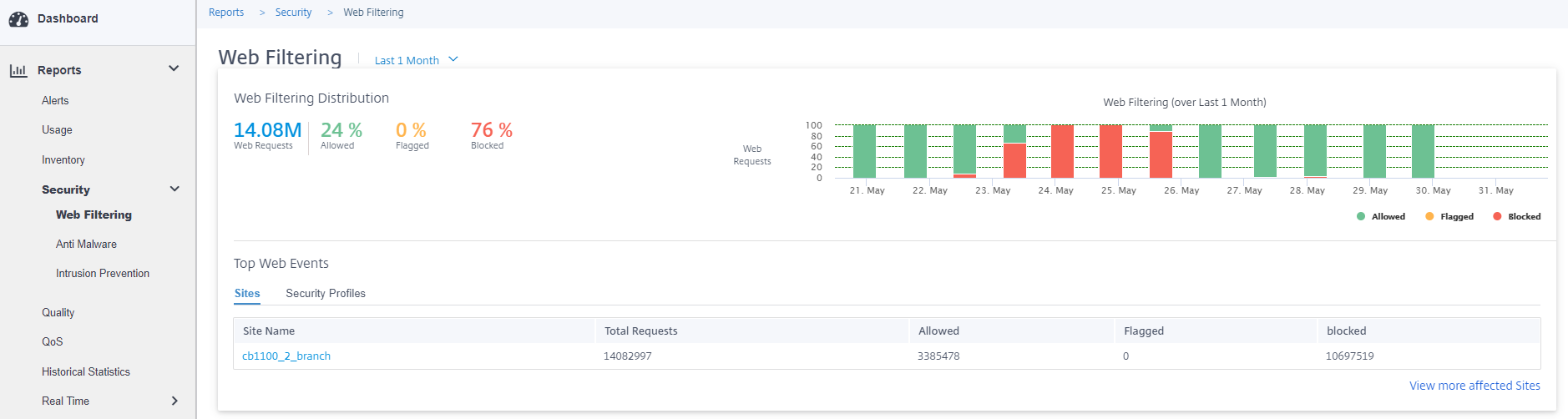

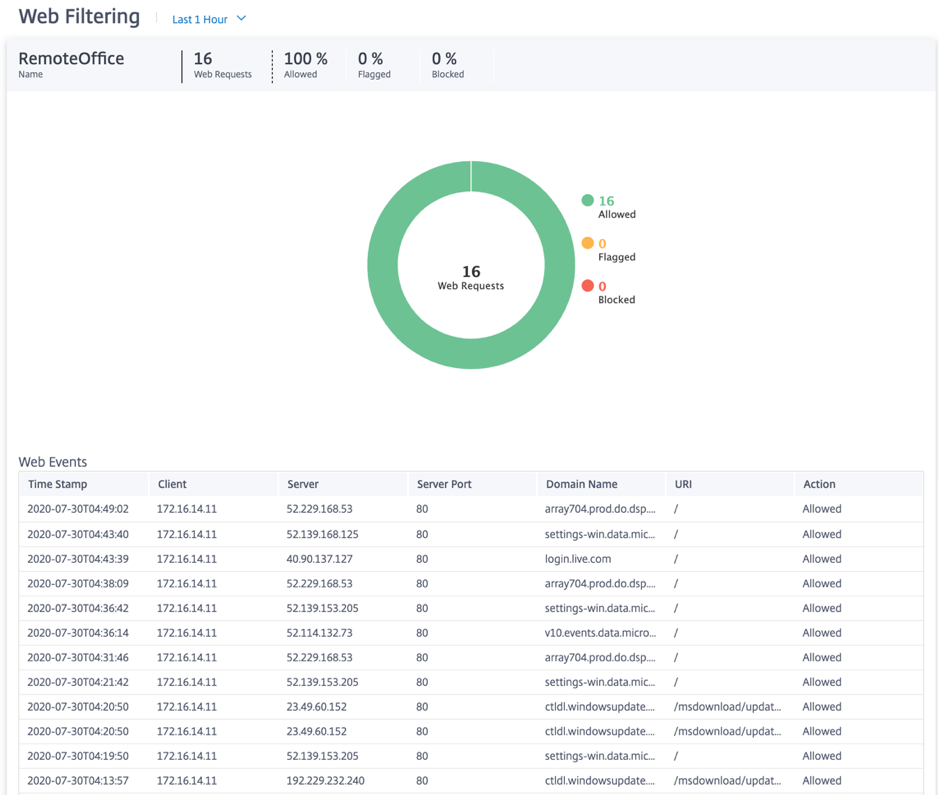

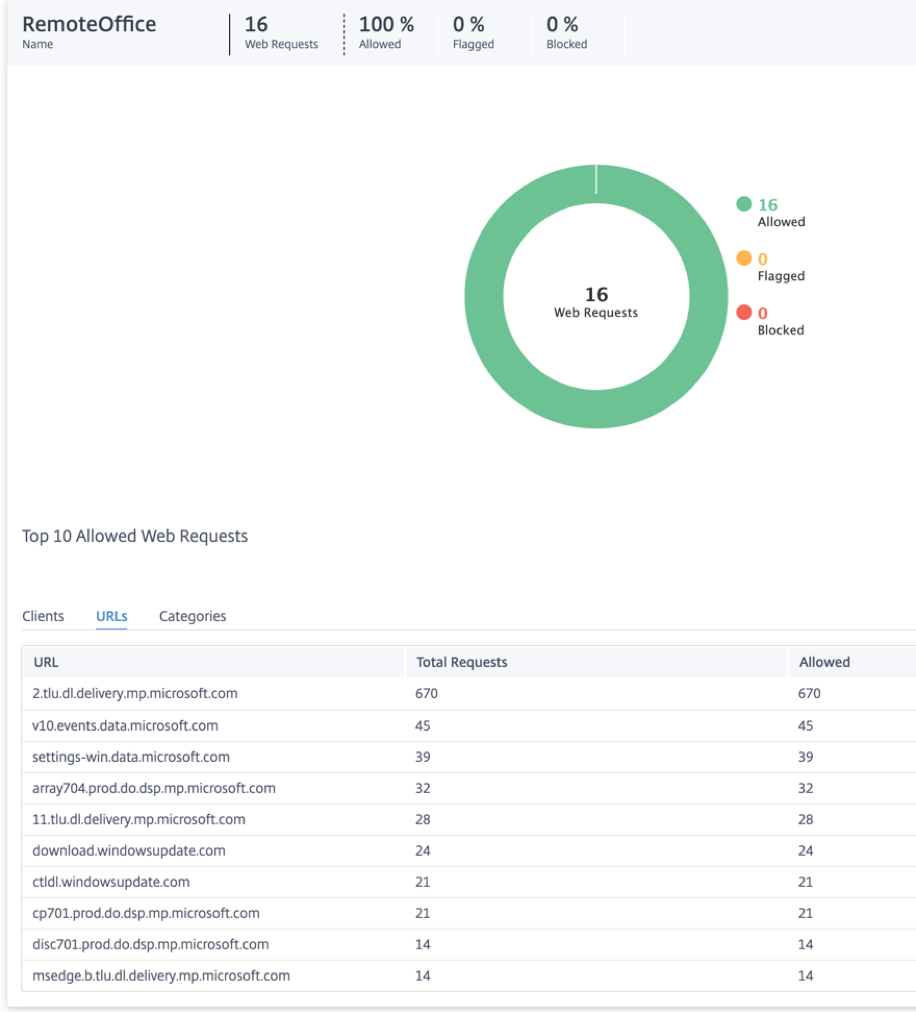

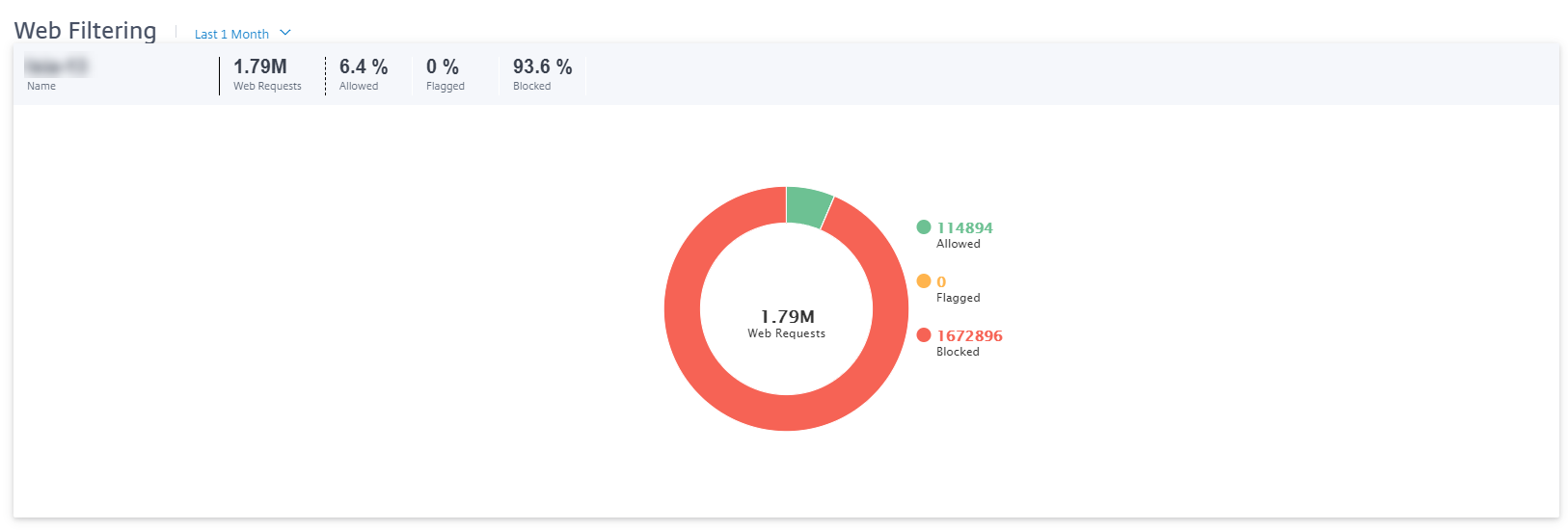

Filtrage Web

Pour consulter le rapport de filtrage Web, au niveau du réseau, accédez à Rapports > Sécurité > Filtrage Web et sélectionnez la chronologie pour laquelle vous souhaitez consulter le rapport.

La section Distribution du filtrage Web affiche les informations suivantes :

- Nombre total de requêtes Web.

- Pourcentage de demandes Web autorisées.

- Pourcentage de requêtes Web qui ont été marquées mais non bloquées.

- Pourcentage de demandes Web bloquées.

Vous pouvez également afficher une représentation graphique du pourcentage de demandes Web autorisées, marquées et bloquées sur la période sélectionnée.

Événements web

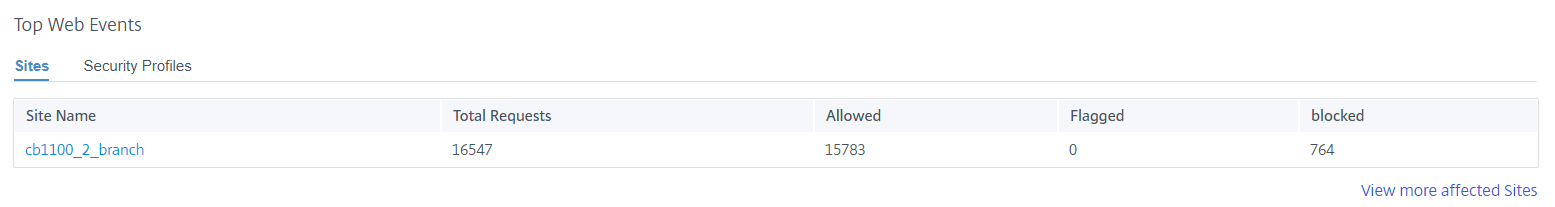

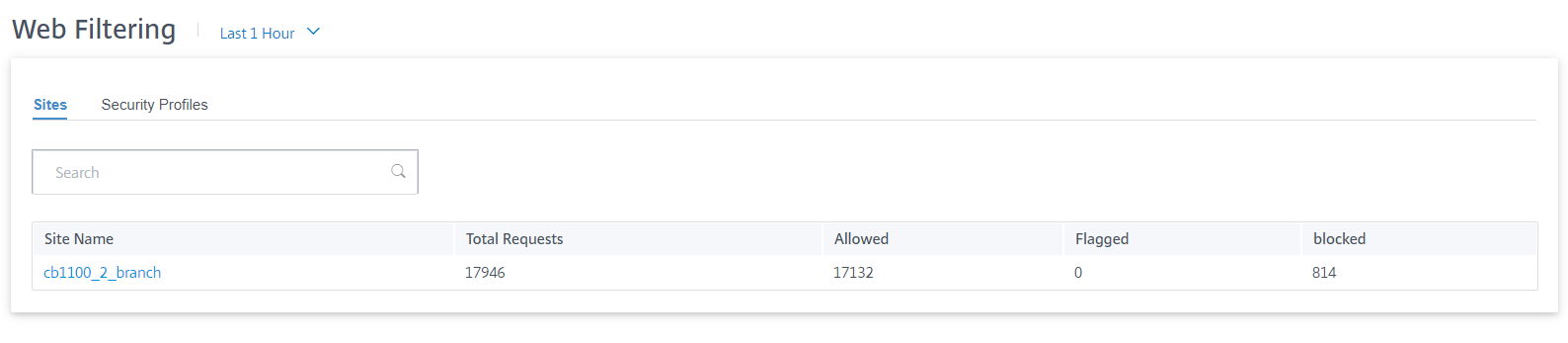

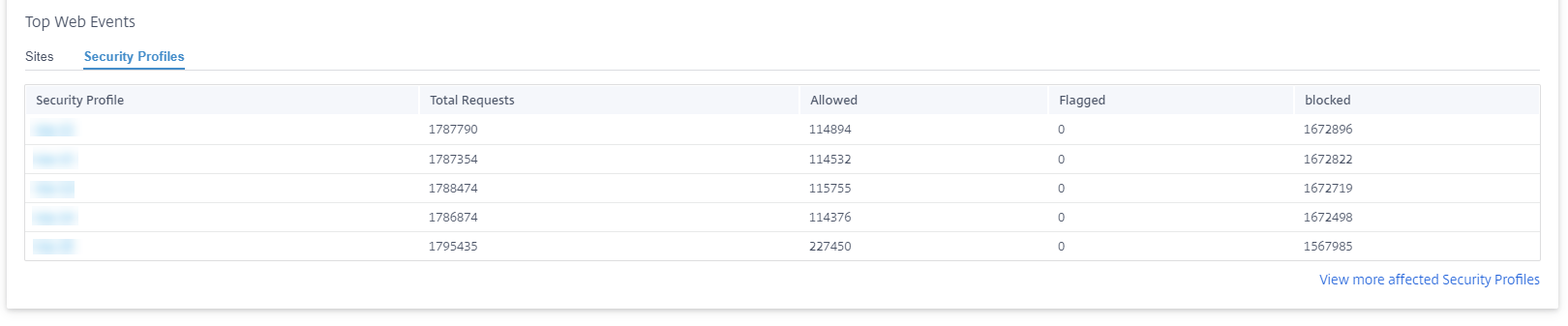

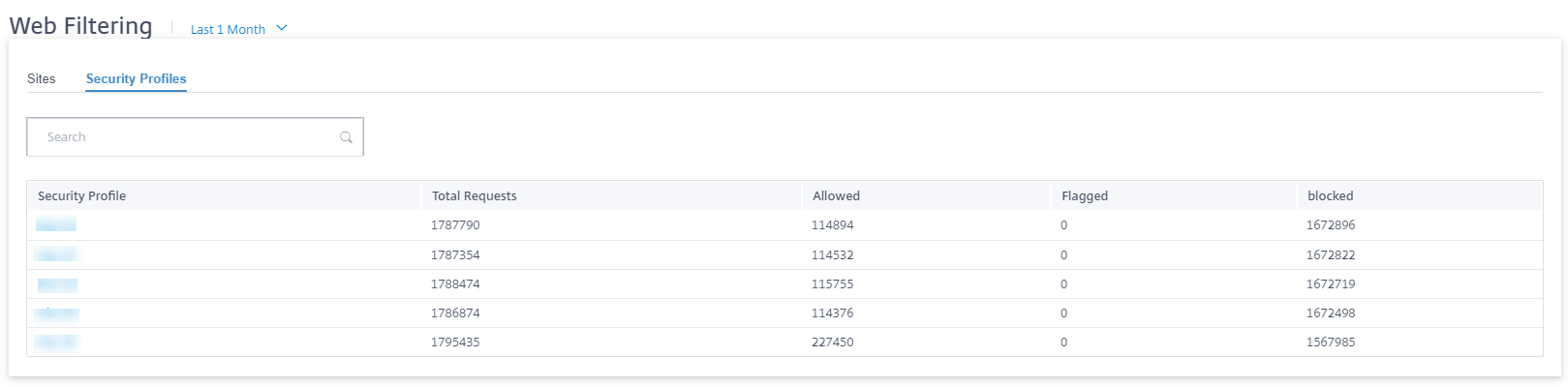

Le tableau Événements Web les plus importants fournit des détails sur le filtrage Web des 5 principaux sites réseau et profils de sécurité.

Des sites :

Il affiche le nombre total de demandes, le nombre de demandes autorisées, le nombre de demandes marquées et le nombre de demandes bloquées sur les 5 principaux sites.

Cliquez sur Afficher plus de sites concernéspour afficher les détails du filtrage Web de tous les sites concernés du réseau.

Cliquez sur un nom de site individuel pour afficher une représentation graphique des détails du filtre Web sur le site. Le filtrage Web du site choisi fournit également le rapport en temps réel des 1000 derniers événements Web (HTTP, HTTPS) par rapport au nombre total de requêtes Web (pour la chronologie sélectionnée).

Vous pouvez cliquer sur les tranches individuelles du graphique à secteurs (délimitées par la couleur) ou sur les légendes en regard du graphique à secteurs pour afficher les 10 premiers détails des requêtes Web autorisées, marquées et bloquées pour les clients, les URL et les catégories.

Profils de sécurité :

Il affiche le nombre total de demandes, le nombre de demandes autorisées, le nombre de demandes marquées et le nombre de demandes bloquées par les 5 principaux profils de sécurité.

Cliquez sur Afficher d’autres profils de sécurité concernéspour afficher les détails du filtrage Web de tous les profils de sécurité.

Cliquez sur un nom de profil de sécurité individuel pour afficher une représentation graphique des détails de son filtre Web.

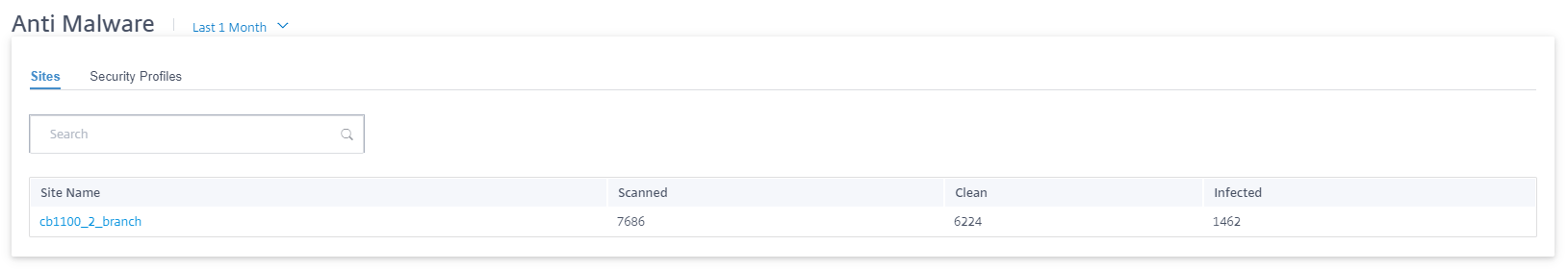

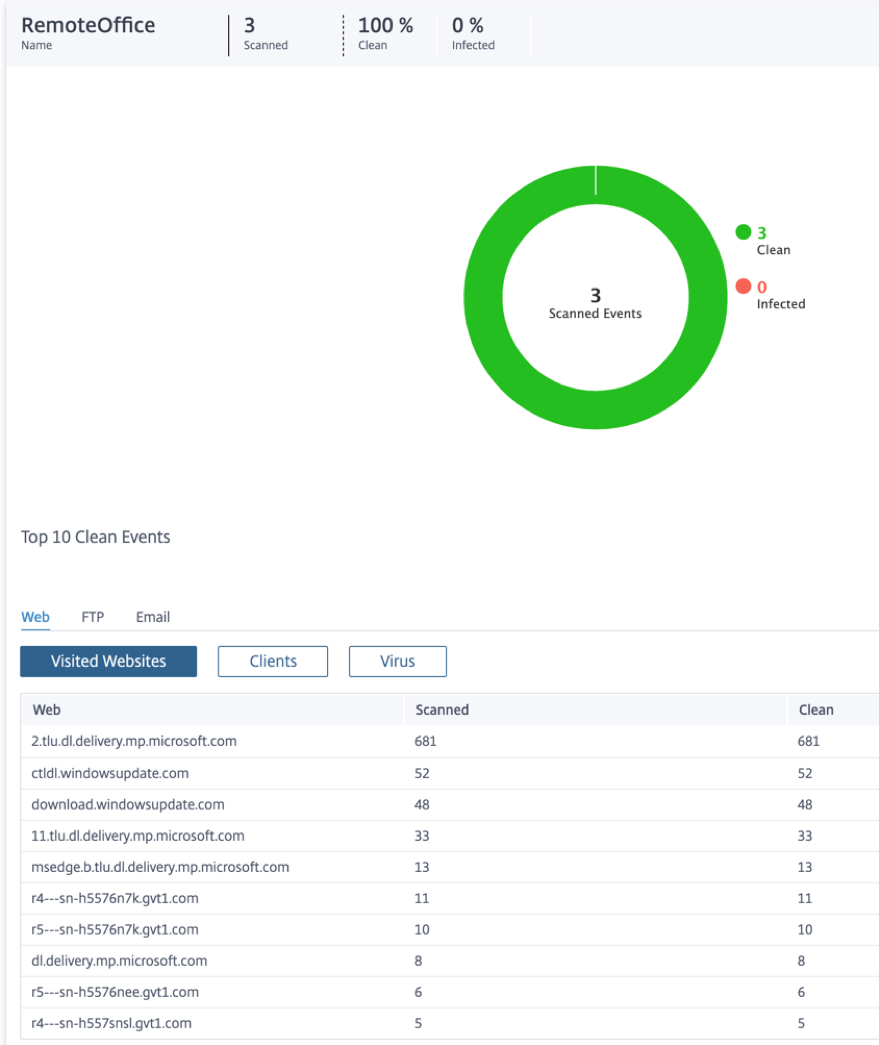

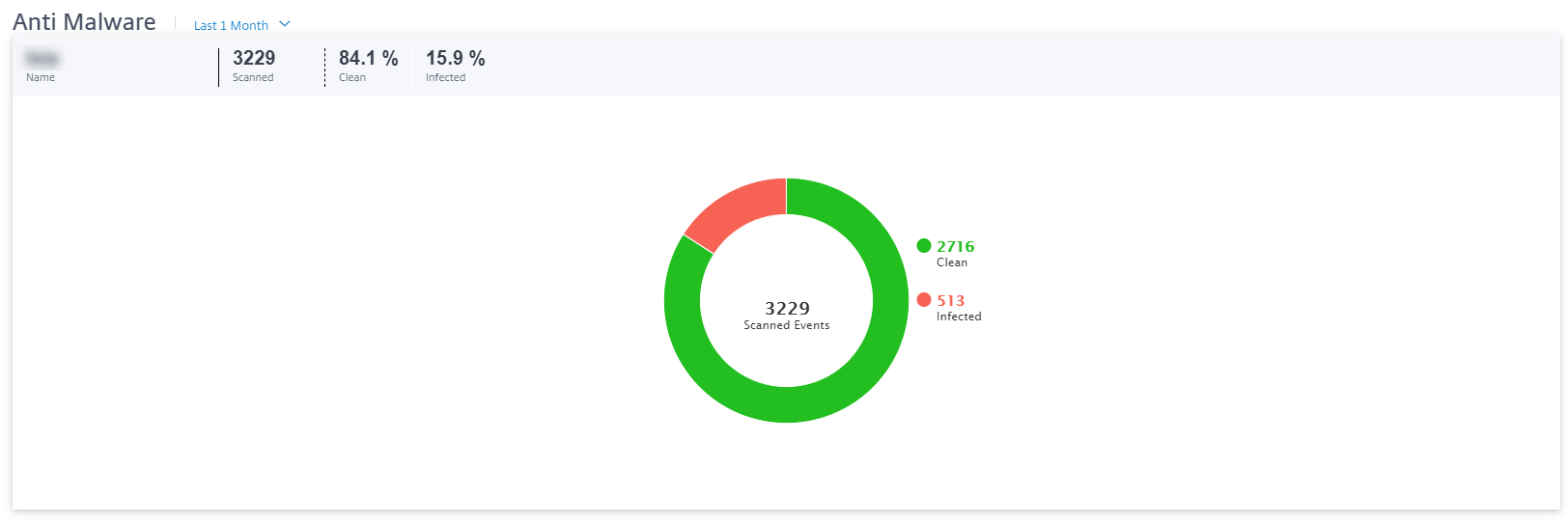

Anti-Malware

Pour consulter les rapports anti-malware, au niveau du réseau, accédez à Rapports > Sécurité > Anti-Malware et sélectionnez la chronologie pour laquelle vous souhaitez consulter les rapports.

La section Distribution des événements affiche les informations suivantes :

- Nombre total de fichiers analysés.

- Pourcentage de fichiers qui étaient propres.

- Pourcentage de fichiers infectés.

Vous pouvez également afficher une représentation graphique du pourcentage de fichiers qui ont été nettoyés ou infectés au cours de la période sélectionnée.

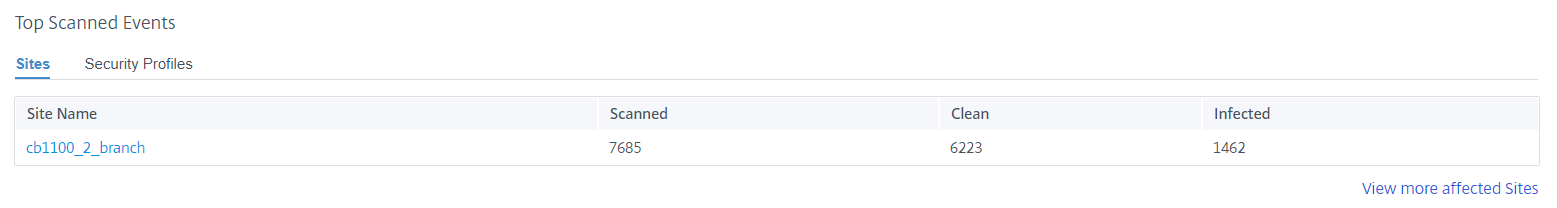

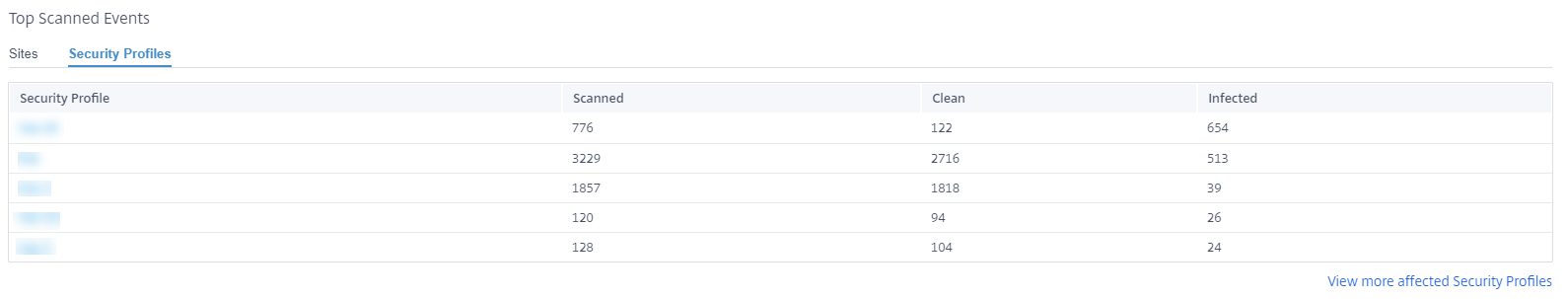

Événements les plus analysés

Le tableau des événements les plus scannés fournit les détails de l’analyse anti-malware sur les 5 principaux sites et profils de sécurité.

Des sites :

Il affiche le nombre total de fichiers analysés, le nombre de fichiers propres et le nombre de fichiers infectés sur les 5 principaux sites.

Cliquez sur Afficher plus de sites affectéspour afficher les détails de l’analyse anti-malware de tous les sites concernés du réseau.

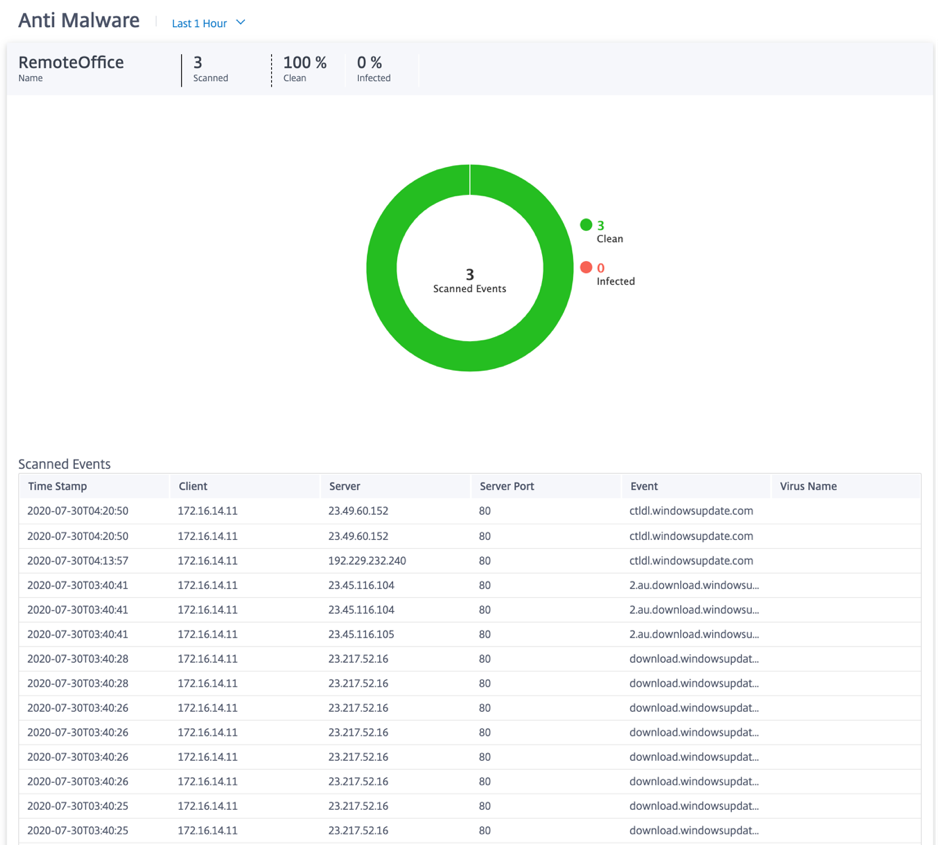

Cliquez sur un nom de site individuel pour afficher une représentation graphique des détails de l’analyse Anti-Malware sur le site. L’ Anti-Malware du site choisi fournit également le rapport en temps réel des 1000 derniers événements anti-malware à partir du nombre total de fichiers analysés (pour la chronologie sélectionnée).

Vous pouvez cliquer sur les tranches individuelles du graphique à secteurs (délimitées par la couleur) ou sur les légendes à côté du graphique à secteurs pour afficher les 10 premiers détails des événements propres et infectés pour le Web, le FTP et le courrier électronique. Vous pouvez approfondir plus loin pour vérifier les 10 sites Web visités /sites FTP/e-mail de, clients, virus.

Profils de sécurité :

Il affiche le nombre total de fichiers analysés, le nombre de fichiers propres et le nombre de fichiers infectés analysés par les 5 principaux profils de sécurité.

Cliquez sur Afficher d’autres profils de sécurité concernéspour afficher les détails de l’analyse anti-malware de tous les profils de sécurité.

Cliquez sur un nom de profil de sécurité individuel pour afficher une représentation graphique des détails de son analyse Anti-Malware.

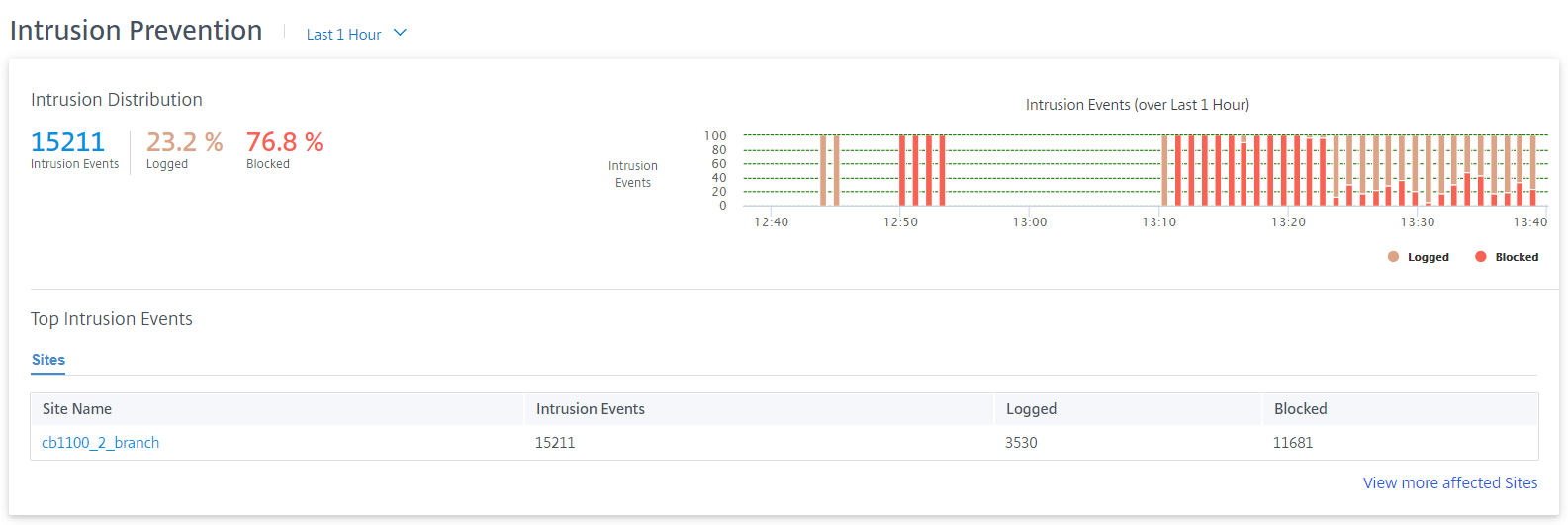

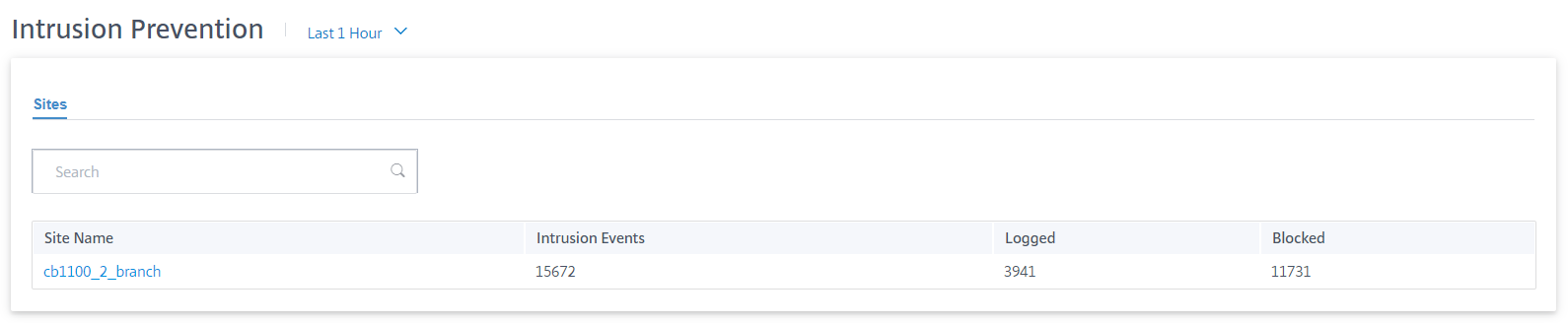

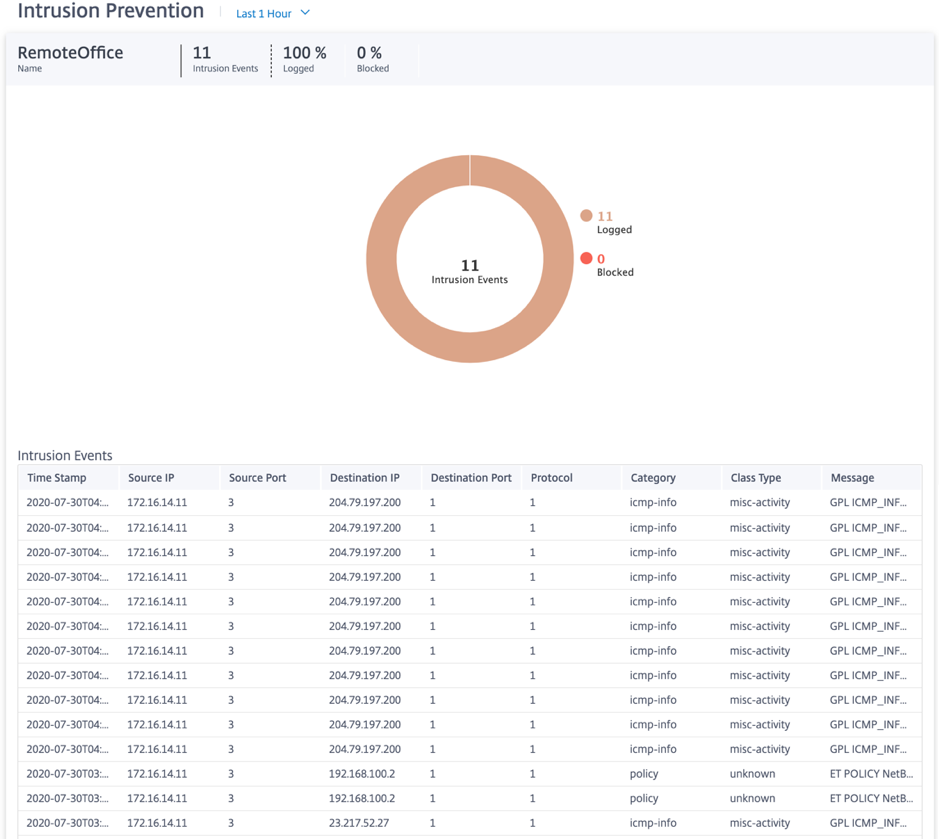

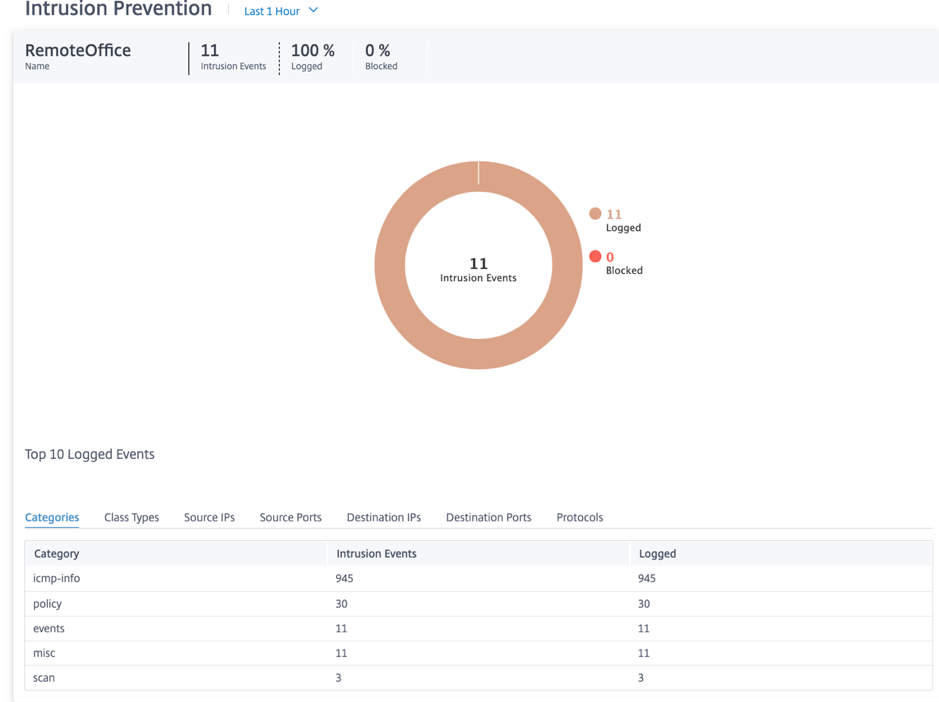

Prévention des intrusions

Pour consulter le rapport sur la prévention des intrusions, au niveau du réseau, accédez à Rapports > Sécurité > Prévention des intrusions et sélectionnez la chronologie pour laquelle vous souhaitez consulter le rapport.

La section Distribution des intrusions affiche les informations suivantes :

- Nombre total d’événements d’intrusion

- Pourcentage d’événements d’intrusion enregistrés

- Pourcentage d’événements d’intrusion bloqués

Vous pouvez également afficher une représentation graphique du pourcentage d’événements d’intrusion enregistrés ou bloqués sur la période sélectionnée.

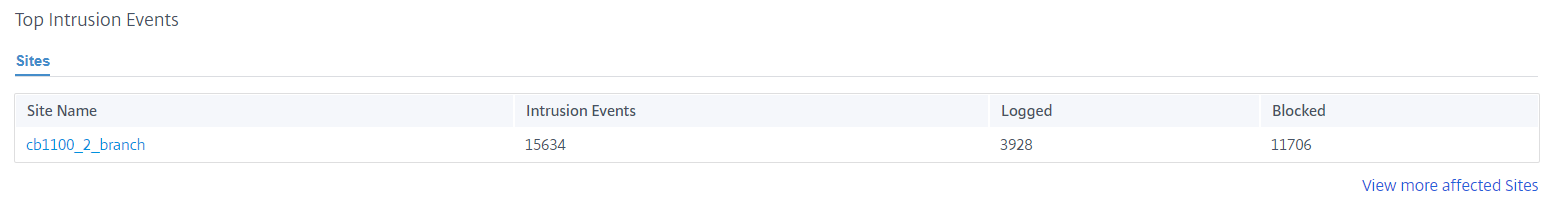

Principaux événements d’intrusion

Le tableau des principaux événements d’intrusion fournit des informations détaillées sur la prévention des intrusions sur les 5 principaux sites. Il affiche le nombre total d’événements d’intrusion, le nombre d’événements d’intrusion enregistrés et le nombre d’événements d’intrusion bloqués sur les 5 principaux sites.

Cliquez sur Afficher plus de sites affectéspour afficher les détails de la prévention des intrusions de tous les sites concernés du réseau.

Cliquez sur un nom de site individuel pour afficher une représentation graphique des détails de la prévention des intrusions sur le site. La prévention des intrusions du site choisi fournit également le rapport en temps réel des 1000 derniers événements du système de prévention des intrusions enregistrés et bloqués par rapport au nombre total d’événements d’intrusion (pour la chronologie sélectionnée).

Vous pouvez cliquer sur les tranches individuelles du graphique à secteurs (délimitées par la couleur) ou sur les légendes en regard du graphique à secteurs pour afficher les 10 premiers détails des événements consignés et bloqués pour les types de classe, les catégories, les adresses IP et ports source/destination, et les protocoles avec l’horodatage.

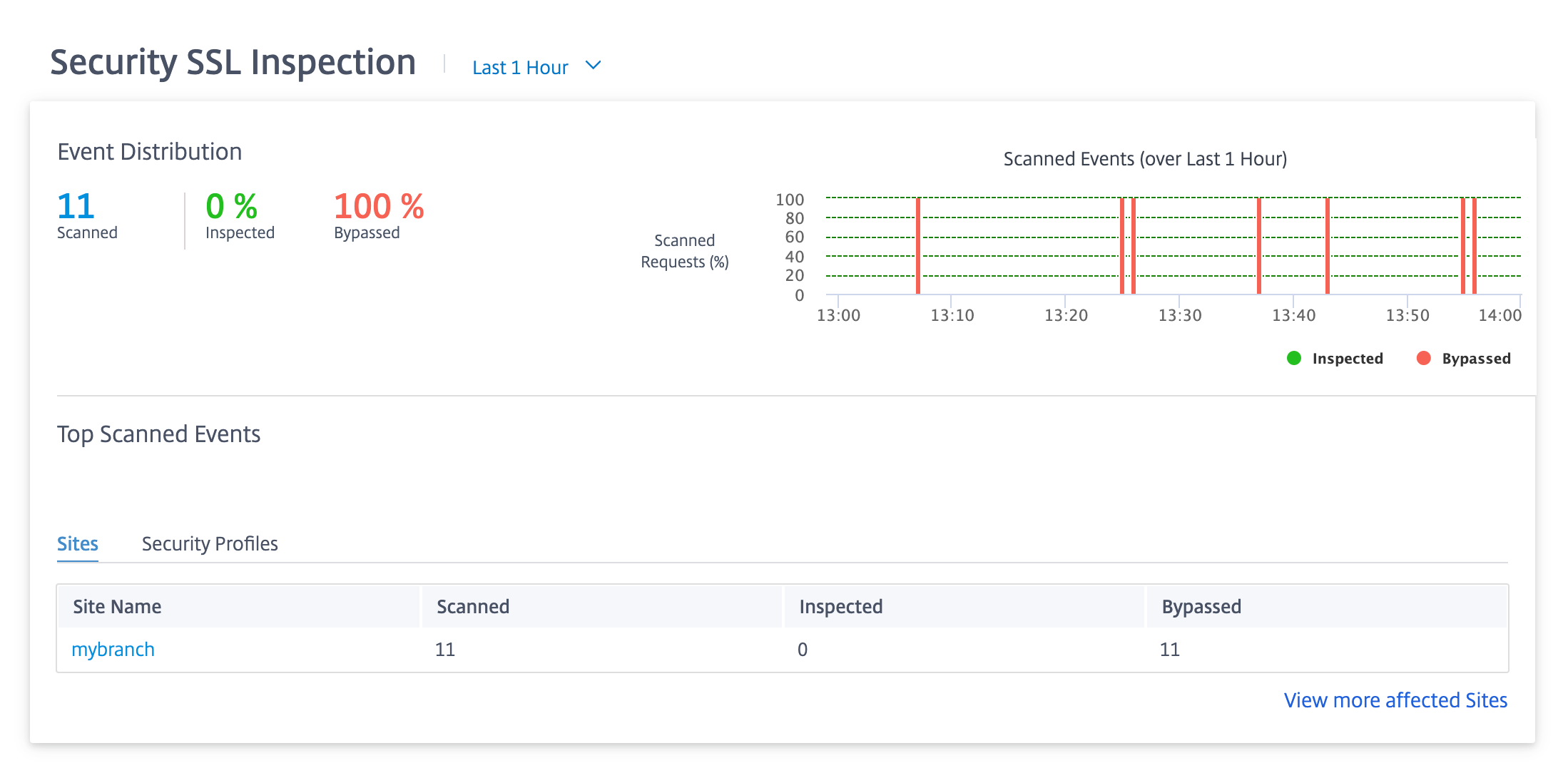

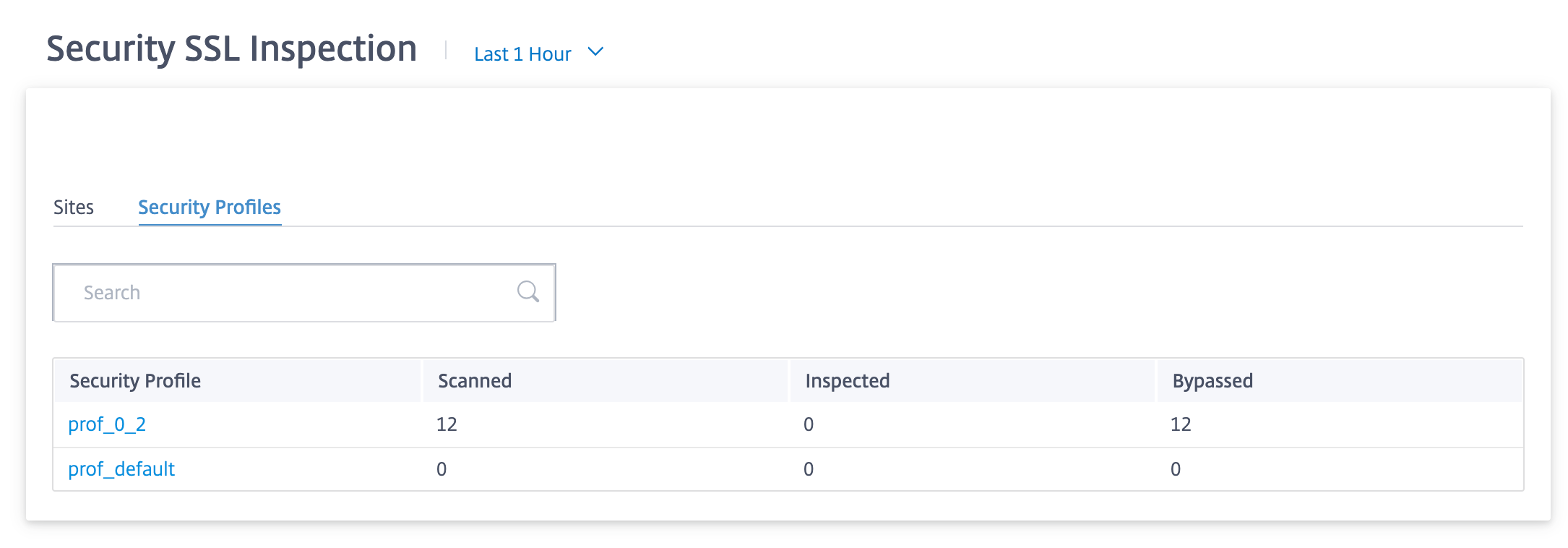

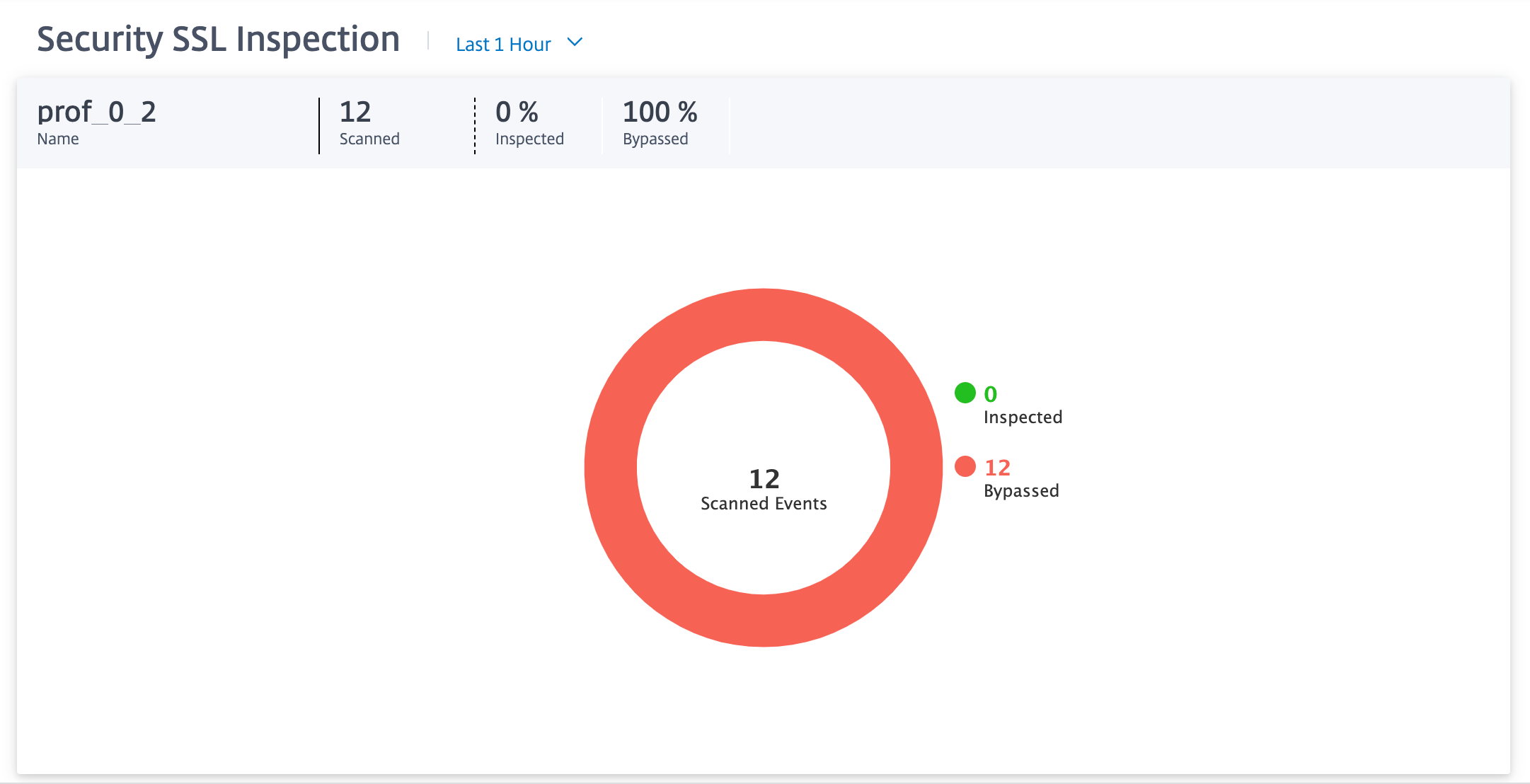

Inspection SSL

Pour consulter le rapport d’inspection SSL, au niveau du réseau, accédez à Rapports > Sécurité > Inspection SSL et sélectionnez la chronologie pour laquelle vous souhaitez consulter le rapport.

La section Inspection SSL affiche les informations suivantes :

- Nombre total d’événements d’inspection SSL

- Pourcentage d’événements d’inspection SSL inspectés

- Pourcentage d’événements d’inspection SSL contournés

Vous pouvez également afficher une représentation graphique du pourcentage d’événements d’inspection SSL inspectés ou contournés au cours de la période sélectionnée.

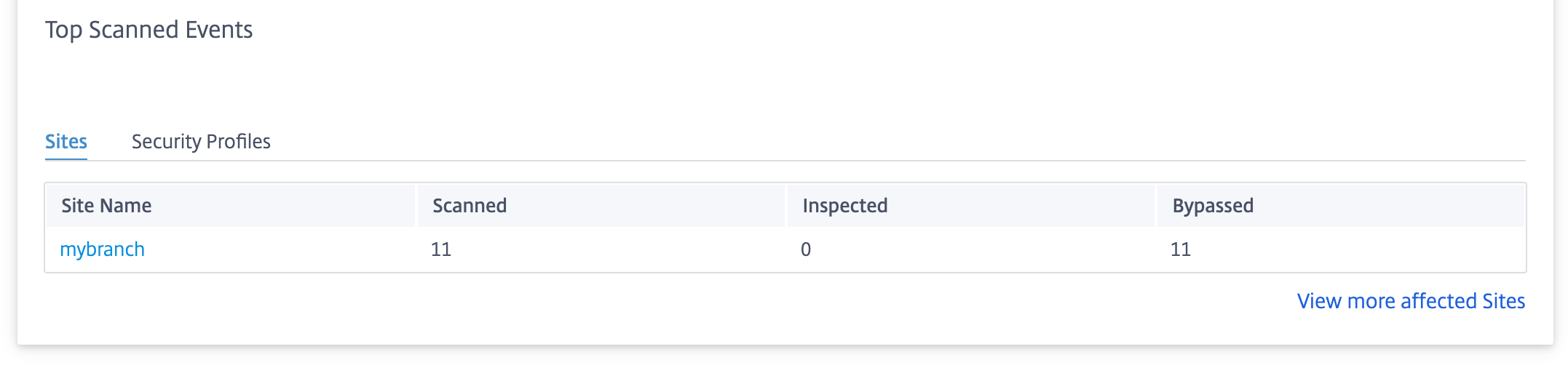

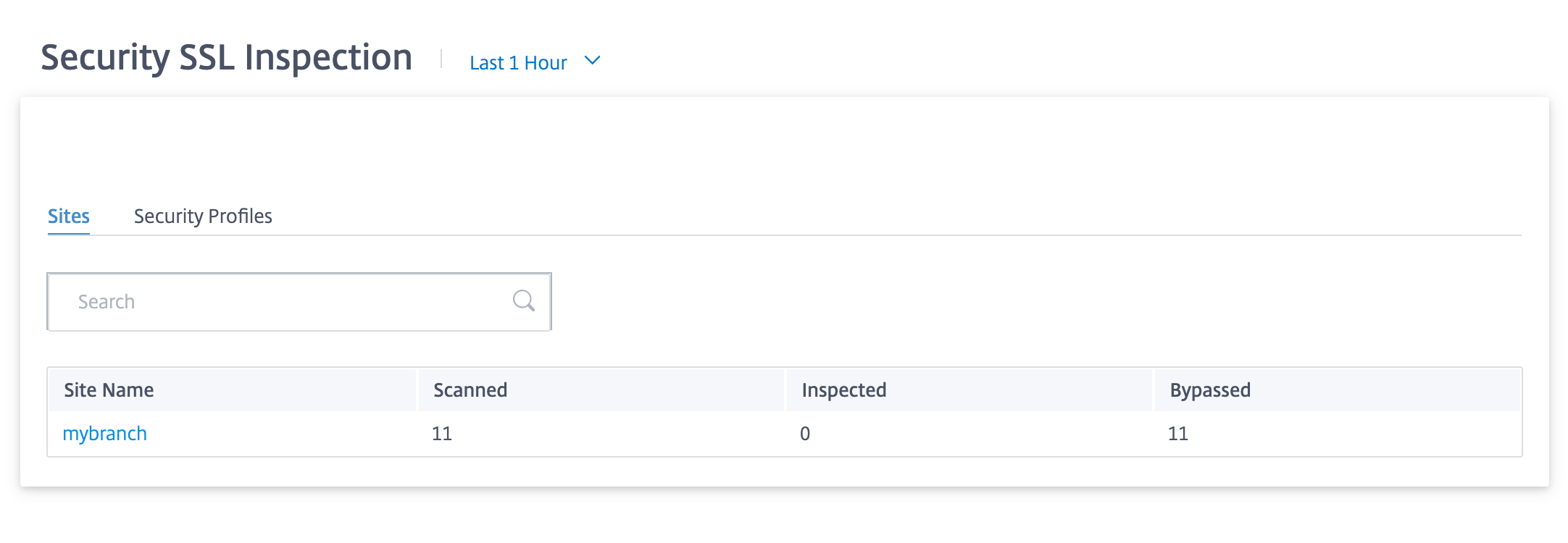

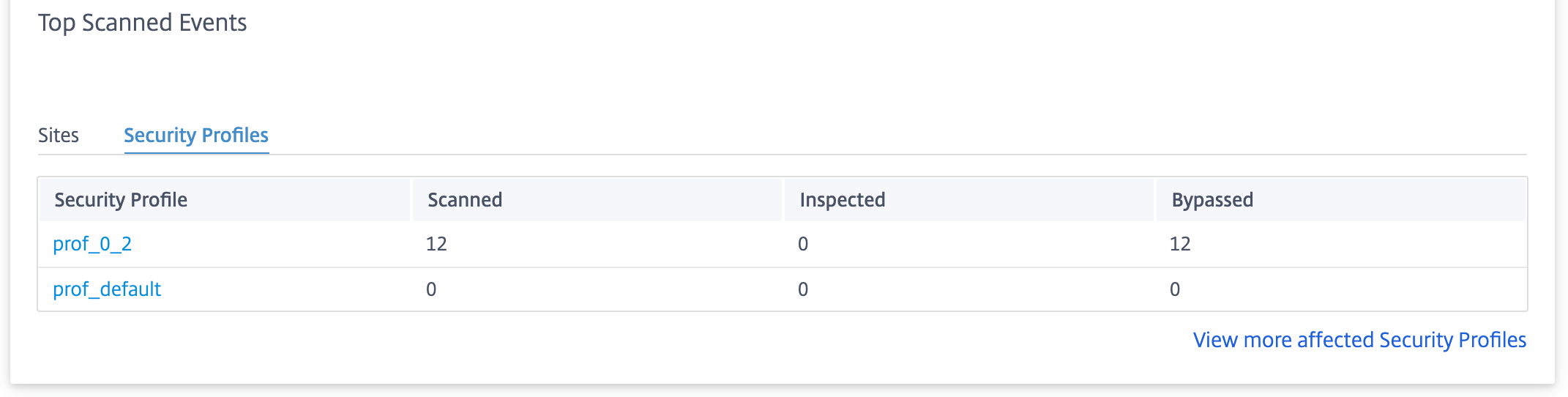

Événements les plus analysés

Le tableau des événements les plus scannés fournit les détails de l’inspection SSL sur les 5 principaux sites. Il affiche le nombre total d’événements d’inspection SSL, le nombre d’événements scannés et le nombre d’événements contournés sur les 5 principaux sites.

Cliquez sur Afficher plus de sites concernéspour afficher les détails de l’inspection SSL de tous les sites concernés du réseau.

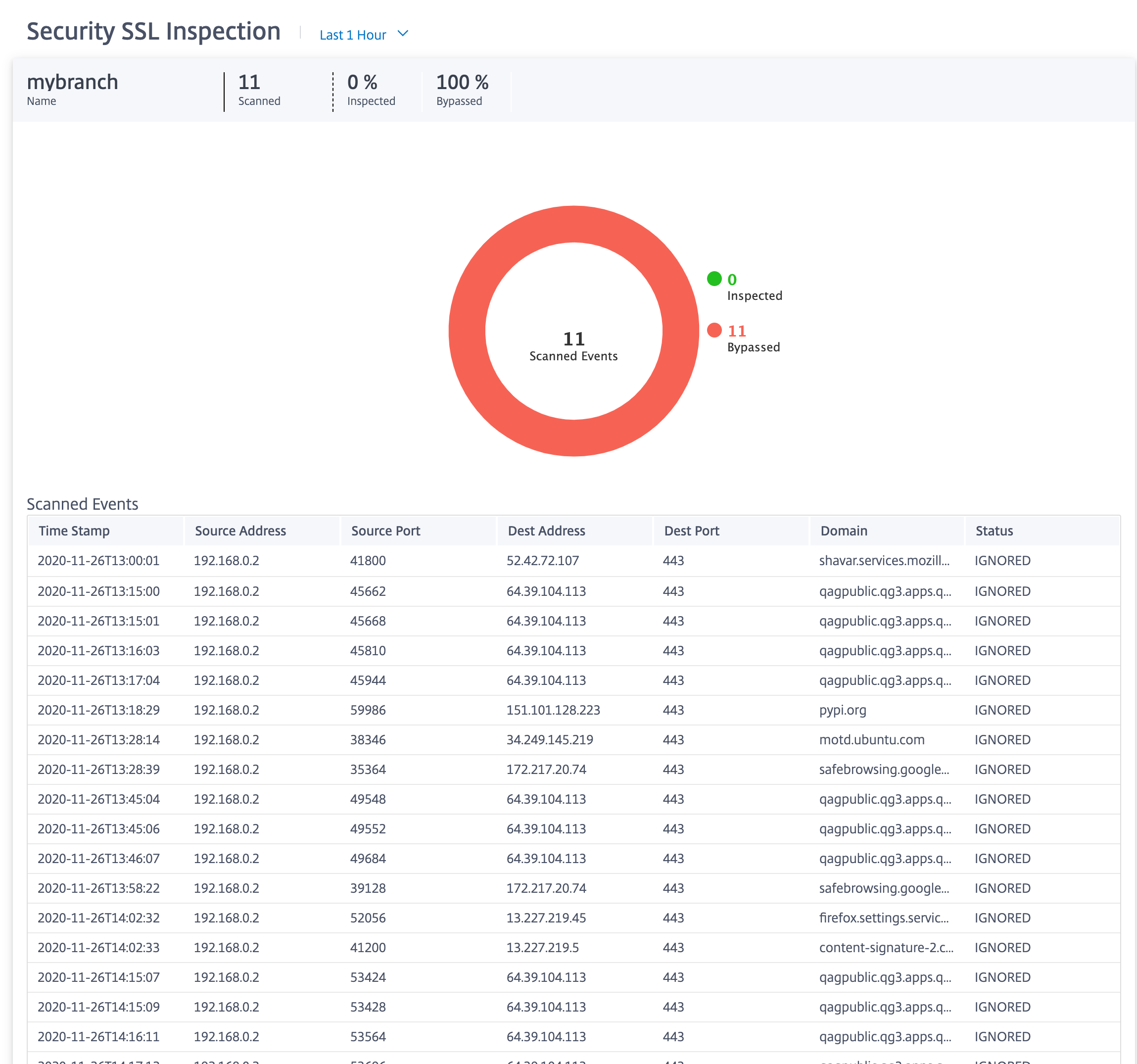

Cliquez sur le nom d’un site pour afficher une représentation graphique des détails de l’inspection SSL sur le site. L’ inspection SSL du site choisi fournit également le rapport en temps réel des 1000 derniers événements d’inspection SSL scannés et contournés par rapport au nombre total d’événements d’inspection SSL (pour la chronologie sélectionnée).

Vous pouvez cliquer sur les tranches individuelles du graphique circulaire (délimitées par la couleur) ou sur les légendes à côté du graphique circulaire pour afficher les détails des 10 événements les plus scannés, inspectés et contournés, en termes d’horodatage, d’adresses IP et de ports source/destination, de domaine et d’état.

Profils de sécurité :

Il affiche le nombre total de fichiers scannés, le nombre de fichiers inspectés et le nombre de fichiers contournés scannés par les 5 principaux profils de sécurité.

Cliquez sur Afficher d’autres profils de sécurité concernéspour afficher les détails de l’analyse d’inspection SSL de tous les profils de sécurité.

Cliquez sur le nom d’un profil de sécurité individuel pour afficher une représentation graphique des détails de son analyse d’inspection SSL.

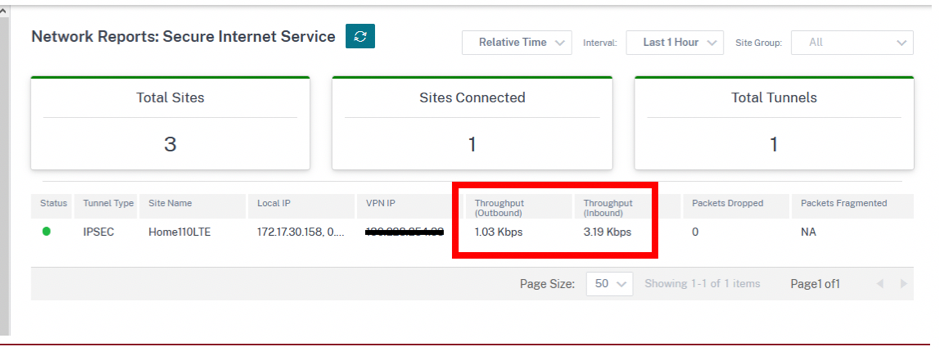

Rapport Citrix Secure Internet Access

Vous pouvez consulter le tableau de bord CSIA sur la page Rapports > Service Internet sécurisé dans Citrix SD-WAN Orchestrator. Sur cette page, vous pouvez voir l’état des tunnels, que le tunnel soit actif ou non, y compris le nombre total de sites dans votre déploiement SD-WAN, le nombre de sites connectés utilisant la méthode de direction du tunnel et le nombre total de tunnels. Si les machines hôtes sont activement connectées et accèdent à des ressources Internet, le débit sortant et entrant sera mesuré.

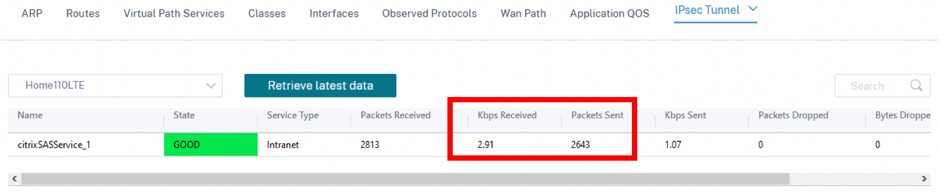

L’utilisation du débit pour les tunnels peut également être récupérée à partir des rapports au niveau du site > Temps réel > Tunnel IPsec.

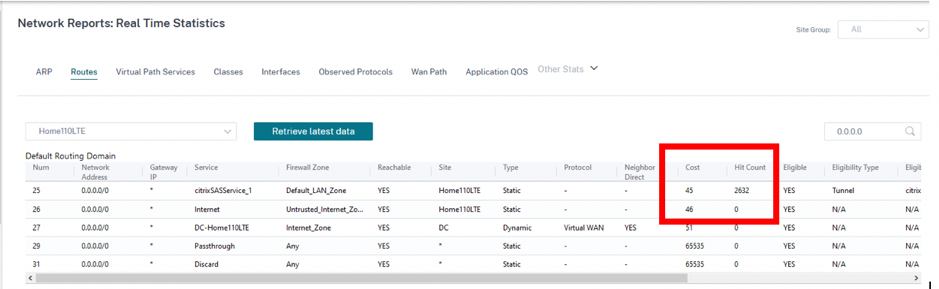

Le tableau des itinéraires au niveau du site peut également confirmer que les routes vers le service CSIA sont utilisées en incrémentant le nombre de connexions. Les routes par défaut concurrentes (0.0.0.0/0) ont un coût plus élevé.

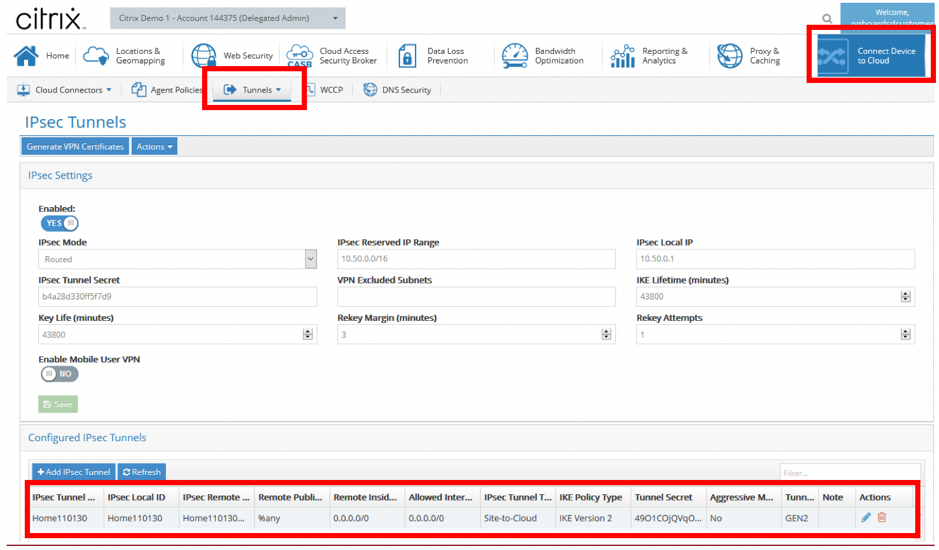

Des informations supplémentaires sur les tunnels peuvent être obtenues à partir du portail CSIA, qui a été créé lors de la création du service CSIA sur SD-WAN. Accédez à Connecter des appareils au cloud > Tunnels > Tunnels IPsec.

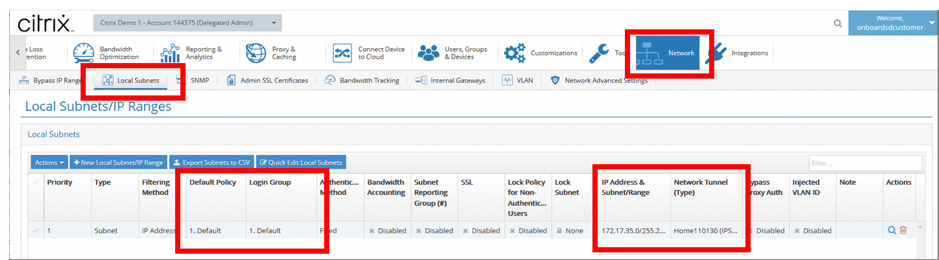

De plus, les sous-réseaux locaux sont automatiquement définis sur le portail CSIA. Accédez à Réseau > Sous-réseaux locaux. Il s’agit de la plage de sous-réseaux attendue des périphériques LAN connectés derrière le site SD-WAN et censés utiliser le tunnel pour la redirection.

Remarque

La prévisualisation du service CSIA associe automatiquement le sous-réseau local au groupe de sécurité par défaut. Utilisez ce groupe de sécurité pour configurer les politiques de sécurité souhaitées sur CSIA.

Tableau de bord et rapports HDX

Pour plus de détails sur le tableau de bord et les rapports HDX, voir Tableau de bord et rapportsHDX.

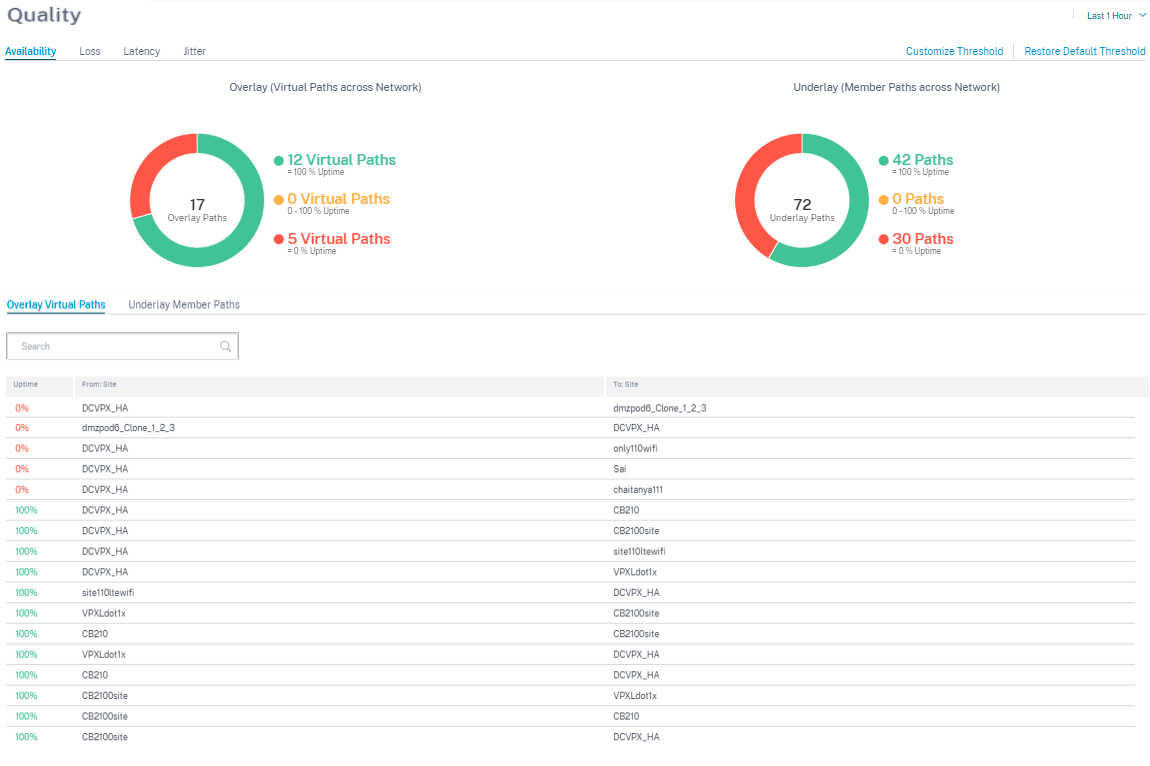

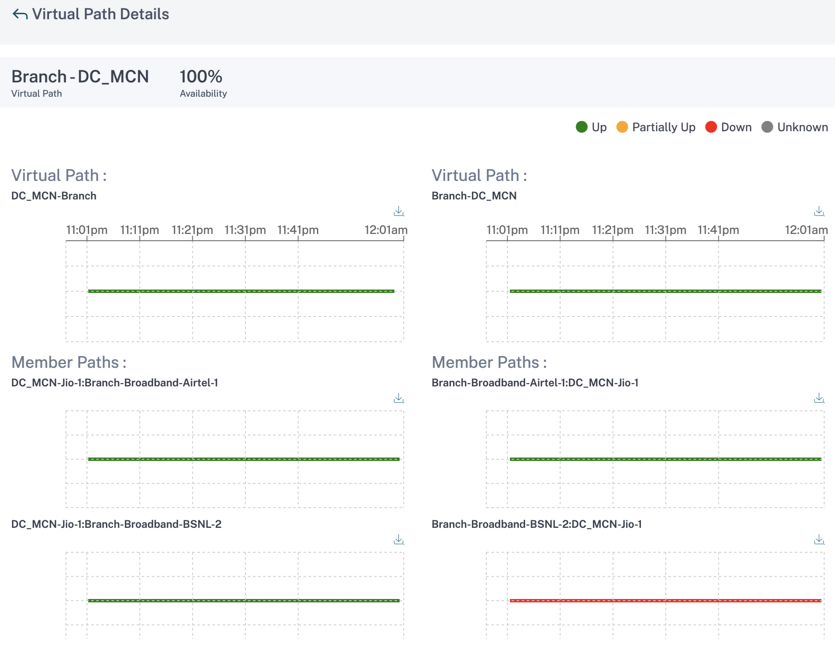

Qualité du réseau

Le rapport sur la qualité du réseau permet une comparaison au niveau du réseau entre les chemins de superposition virtuelle et de sous-couche physique en termes de disponibilité et de perte, de latence et de gigue. Cela permet de surveiller efficacement l’évolution de la superposition par rapport au réseau sous-jacent et facilite également la résolution des problèmes. Pour Latency et Jitter, seuls les détails des chemins des membres sous-jacents sont affichés.

Cliquez sur l’entrée du tableau pour voir la vue détaillée.

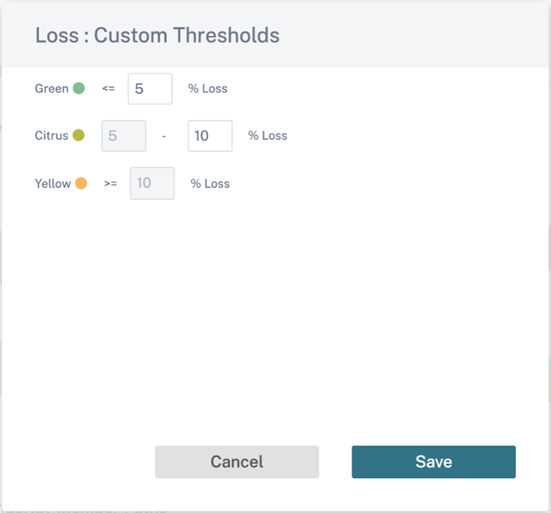

Vous pouvez personnaliser le seuil pour chaque paramètre de qualité du réseau.

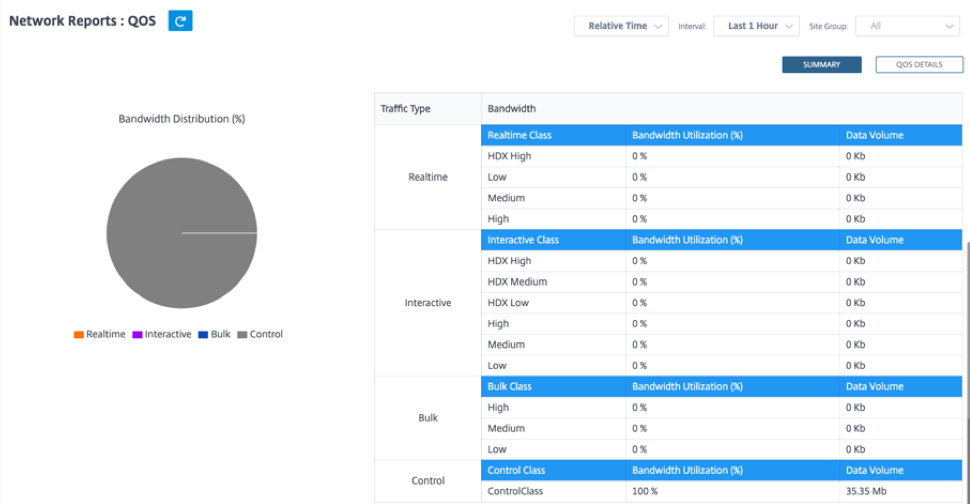

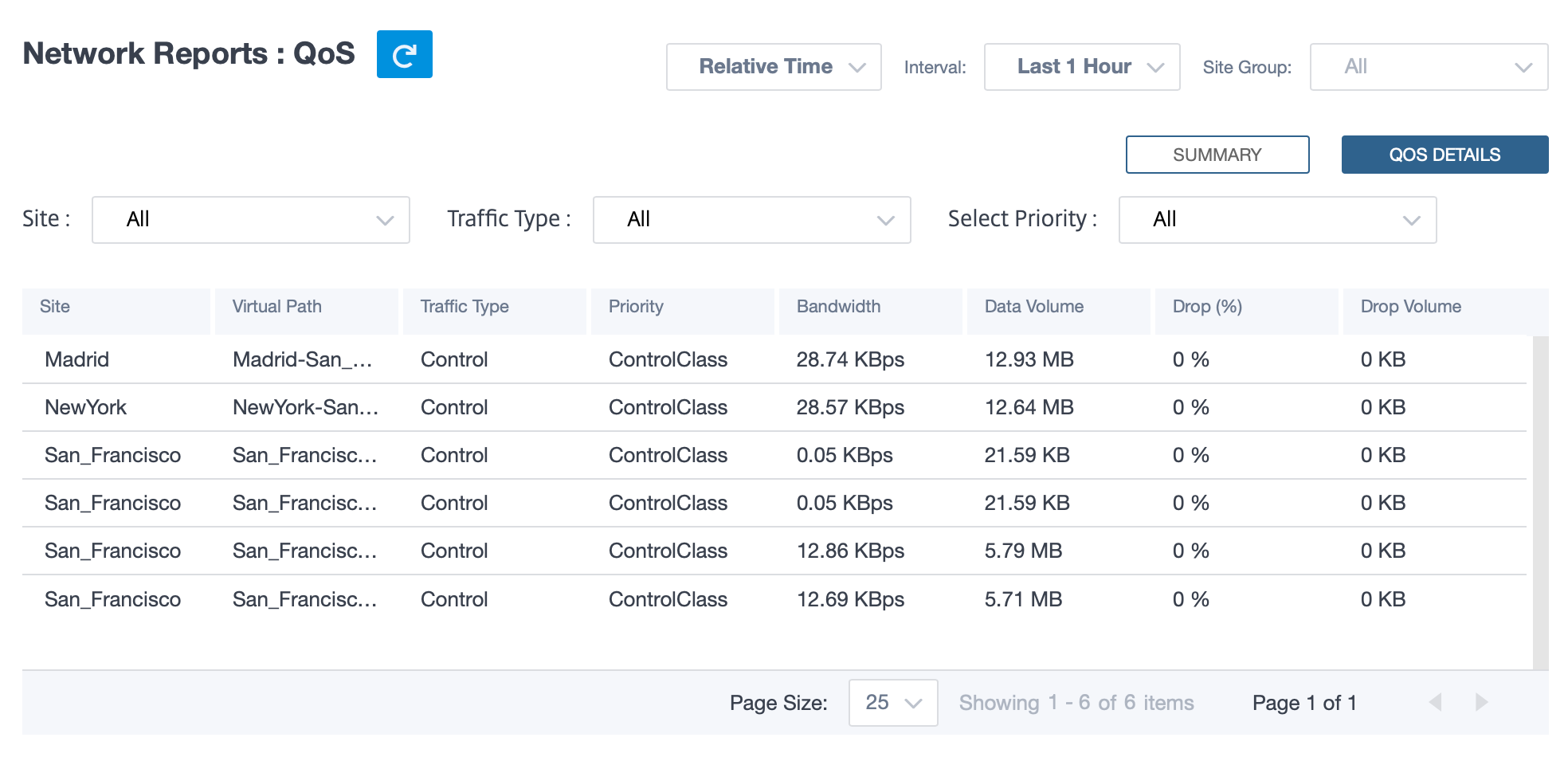

Qualité du service

La qualité de service (QoS) gère le trafic de données afin de réduire la perte de paquets, la latence et la gigue sur le réseau. Pour plus d’informations, consultez la section Qualité de service. Voici deux façons d’afficher le rapport Qualité de service (QoS) :

-

Vuerécapitulative : La vue récapitulative fournit une vue d’ensemble de la consommation de bande passante pour tous les types de trafic : en temps réel, interactif, groupé et contrôlé sur le réseau et par site.

-

Tempsréel : utilisé pour un trafic à faible latence, à faible bande passante et sensible au temps. Les applications en temps réel sont sensibles au temps mais n’ont pas vraiment besoin d’une bande passante élevée (par exemple, la voix sur IP). Les applications en temps réel sont sensibles à la latence et à la gigue, mais peuvent tolérer une certaine perte.

-

Interactif : utilisé pour le trafic interactif avec des exigences de latence faibles à moyennes et des exigences de bande passante faibles à moyennes. Les applications interactives impliquent une intervention humaine sous la forme de clics de souris ou de mouvements de curseur. L’interaction se fait généralement entre un client et un serveur. La communication peut ne pas nécessiter de bande passante élevée, mais elle est sensible à la perte et à la latence. Cependant, serveur à client a besoin d’une bande passante élevée pour transférer des informations graphiques, qui peuvent ne pas être sensibles à la perte.

-

En masse : Utilisé pour le trafic à bande passante élevée pouvant tolérer une latence élevée. Les applications qui gèrent le transfert de fichiers et qui ont besoin d’une bande passante élevée sont classées comme classe groupée. Ces applications impliquent peu d’interférence humaine et sont principalement traitées par les systèmes eux-mêmes.

-

Contrôle : Utilisé pour transférer des paquets de contrôle contenant des informations de routage, de planification et de statistiques de liens.

-

-

Vue détaillée : La vue détaillée capture les tendances concernant la consommation de bande passante, le volume de trafic, les paquets abandonnés, etc. pour chaque classe de QoS associée à un chemin virtuel de superposition.

Ce rapport est disponible au niveau du site où l’utilisateur peut afficher les statistiques QoS en fonction du chemin virtuel entre les deux sites. Pour plus d’informations, consultez les rapports du site.

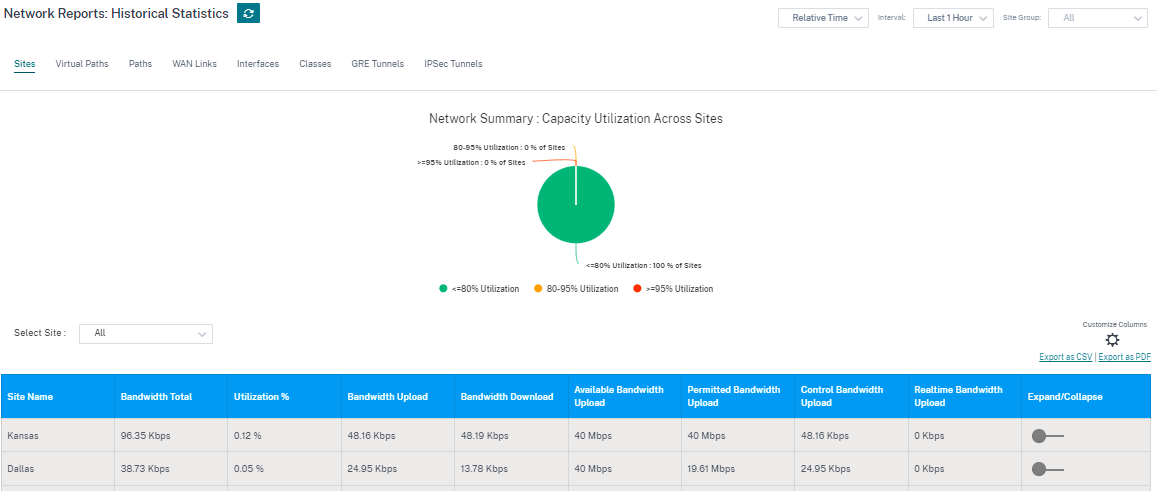

Statistiques historiques

Pour chaque site, vous pouvez afficher les statistiques sous forme de graphiques pour les paramètres réseau suivants :

- Sites

- Chemins virtuels

- Chemins

- Liens WAN

- Interfaces

- Classes

- Tunnels GRE

- Tunnels IPSec

Les statistiques sont collectées sous forme de graphiques. Ces graphiques sont tracés en fonction de la chronologie par rapport à l’utilisation, ce qui vous permet de comprendre les tendances d’utilisation des différentes propriétés d’objets réseau. Vous pouvez afficher des graphiques pour les statistiques d’application à l’échelle du réseau.

Vous pouvez afficher ou masquer les graphiques et personnaliser les colonnes selon vos besoins.

Sites

Pour consulter les statistiques du site, accédez à Rapports > Statistiques historiques > onglet Sites .

Sélectionnez le nom du site dans la liste.

Vous pouvez afficher les mesures suivantes :

- Nom du site : nom du site.

- Bande passante totale : bande passante totale consommée par tous les types de paquets. Bande passante = Contrôle de la bande passante + bande passante en temps réel + bande passante interactive et bande passante en bloc.

- % d’utilisation : vous pouvez consulter les statistiques du site par utilisation (%).

- Chargement de bande passante : vitesse de téléchargement maximale et minimale via le port WAN.

- Téléchargement de bande passante : vitesse de téléchargement maximale et minimale via le port WAN.

- Chargement de bande passante disponible : bande passante totale allouée à tous les liens WAN d’un site.

- Chargement de bande passante autorisé : bande passante disponible pour la transmission d’informations.

- Contrôle du téléchargementde la bande passante : bande passante utilisée pour transférer les paquets de contrôle contenant des informations de routage, de planification et de statistiques de liens.

- Chargement de bande passante en temps réel : bande passante consommée par les applications appartenant au type de classe en temps réel dans la configuration Citrix SD-WAN. Les performances de ces applications dépendent en grande partie de la latence du réseau. Un paquet retardé est pire qu’un paquet perdu (par exemple, VoIP, Skype for Business).

- Développer/Réduire : Vous pouvez développer ou réduire les données selon vos besoins.

Vous pouvez également exporter les résultats filtrés vers un fichier CSV ou PDF à l’aide des options Exporter au format CSV et Exporter au format PDF . Le nom du fichier CSV et PDF est précédé de Network Performance, suivi de la date et de l’heure d’exportation du fichier.

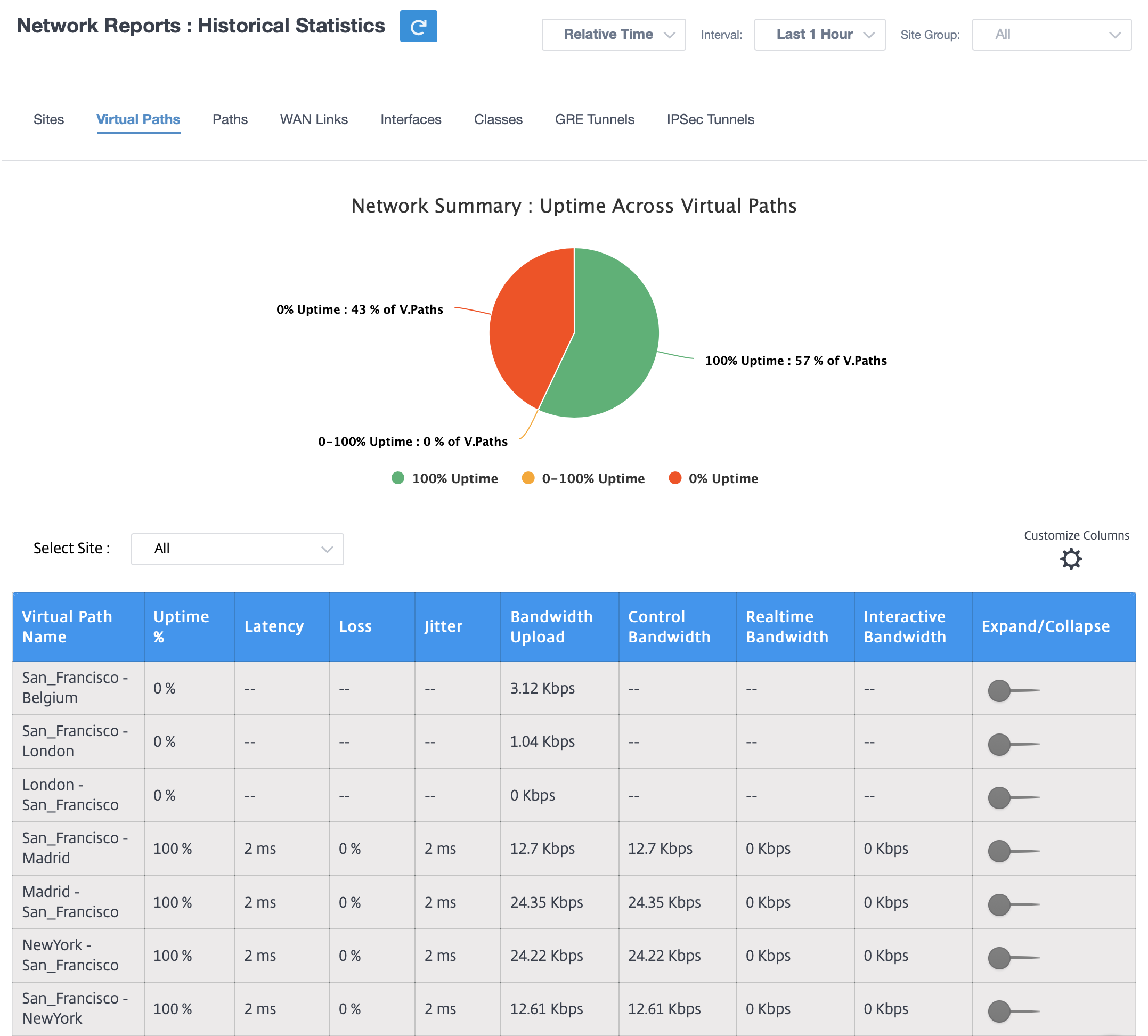

Chemins virtuels

Pour consulter les statistiques des chemins virtuels, accédez à Rapports > Statistiques historiques > onglet Chemins virtuels .

Vous pouvez afficher les mesures suivantes :

- Nom du chemin virtuel : nomdu chemin virtuel.

- % de disponibilité : taux auquel le chemin virtuel est actif.

- Latence : latence en millisecondes pour le trafic en temps réel.

- Perte : pourcentage de paquets perdus.

- Jitter : variation du délai de réception des paquets, en millisecondes.

- Chargement de bande passante : utilisation de la bande passante de téléchargement (LAN vers WAN) pour la période sélectionnée.

- Bande passante de contrôle : bande passante utilisée pour transférer des paquets de contrôle contenant des informations de routage, de planification et de statistiques de liens.

- Bande passante en temps réel : bande passante consommée par les applications appartenant au type de classe en temps réel dans la configuration SD-WAN. Les performances de ces applications dépendent en grande partie de la latence du réseau. Un paquet retardé est pire qu’un paquet perdu (par exemple, VoIP, Skype for Business).

- Bande passante interactive : bande passante consommée par les applications appartenant au type de classe interactive dans la configuration SD-WAN. Les performances de ces applications dépendent en grande partie de la latence du réseau et de la perte de paquets (par exemple, XenDesktop, XenApp).

- Bande passante en masse : bande passante consommée par les applications appartenant au type de classe de masse dans la configuration SD-WAN. Ces applications impliquent peu d’intervention humaine et sont gérées par les systèmes eux-mêmes (par exemple, FTP, opérations de sauvegarde).

- Développer/Réduire : Vous pouvez développer ou réduire les données selon vos besoins.

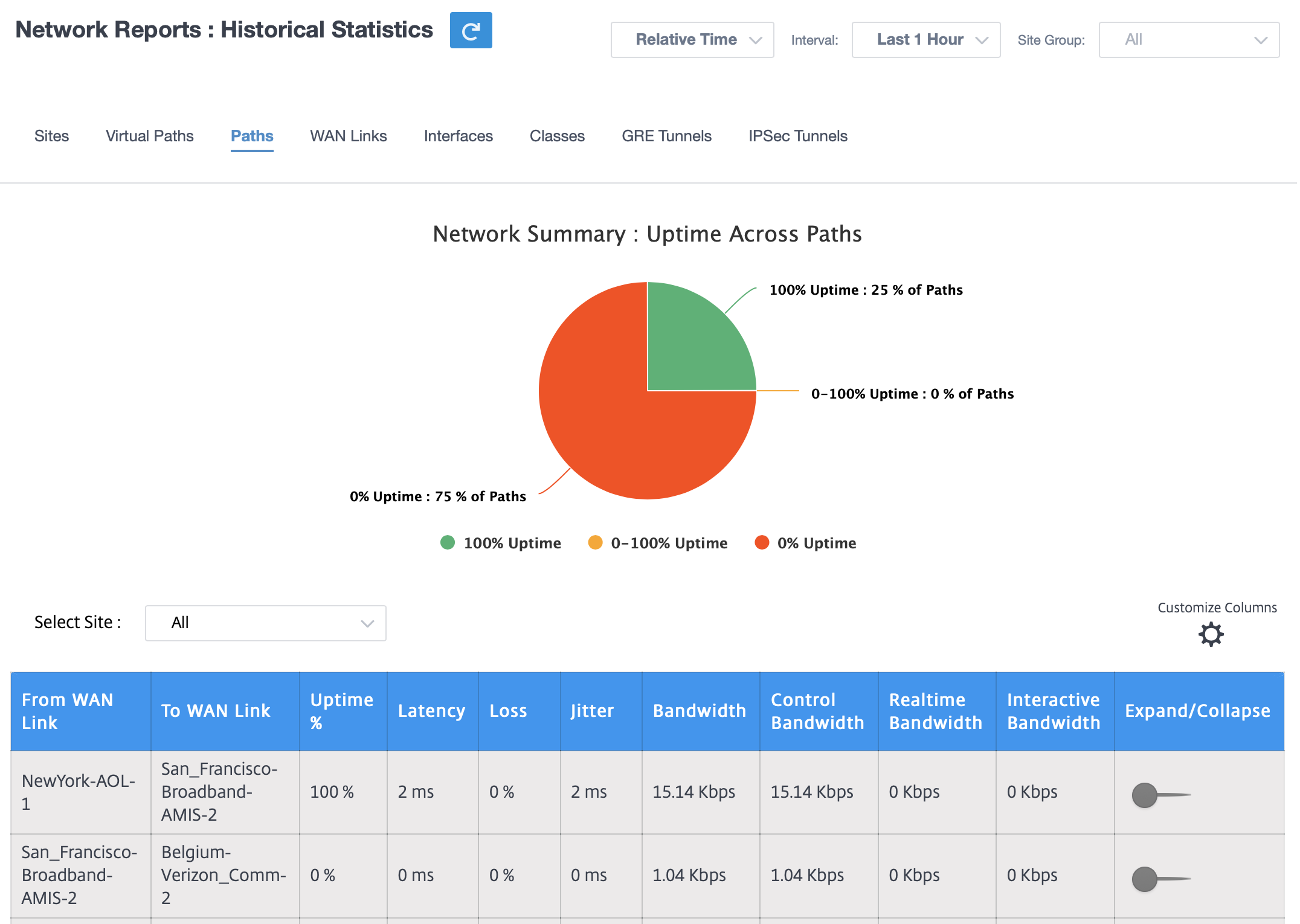

Chemins

Pour consulter les statistiques des chemins, accédez à Rapports > Statistiques > onglet Chemins .

Vous pouvez afficher les mesures suivantes :

- À partir du lien WAN : le lien WAN source.

- Vers le lien WAN : le lien WAN de destination.

- % de disponibilité : Taux auquel le chemin est en hausse.

- Latence : latence en millisecondes pour le trafic en temps réel.

- Perte : pourcentage de paquets perdus.

- Jitter : variation du délai de réception des paquets, en millisecondes.

- Bande passante : bande passante totale consommée par tous les types de paquets. Bande passante = Contrôle de la bande passante + bande passante en temps réel + bande passante interactive et bande passante en bloc.

- Bande passante de contrôle : bande passante utilisée pour transférer des paquets de contrôle contenant des informations de routage, de planification et de statistiques de liens.

- Bande passante en temps réel : bande passante consommée par les applications appartenant au type de classe en temps réel dans la configuration SD-WAN. Les performances de ces applications dépendent en grande partie de la latence du réseau. Un paquet retardé est pire qu’un paquet perdu (par exemple, VoIP, Skype for Business).

- Bande passante interactive : bande passante consommée par les applications appartenant au type de classe interactive dans la configuration SD-WAN. Les performances de ces applications dépendent en grande partie de la latence du réseau et de la perte de paquets (par exemple, XenDesktop, XenApp).

- Bande passante en masse : bande passante consommée par les applications appartenant au type de classe de masse dans la configuration SD-WAN. Ces applications impliquent peu d’intervention humaine et sont gérées par les systèmes eux-mêmes (par exemple, FTP, opérations de sauvegarde).

- Développer/Réduire : Vous pouvez développer ou réduire les données selon vos besoins.

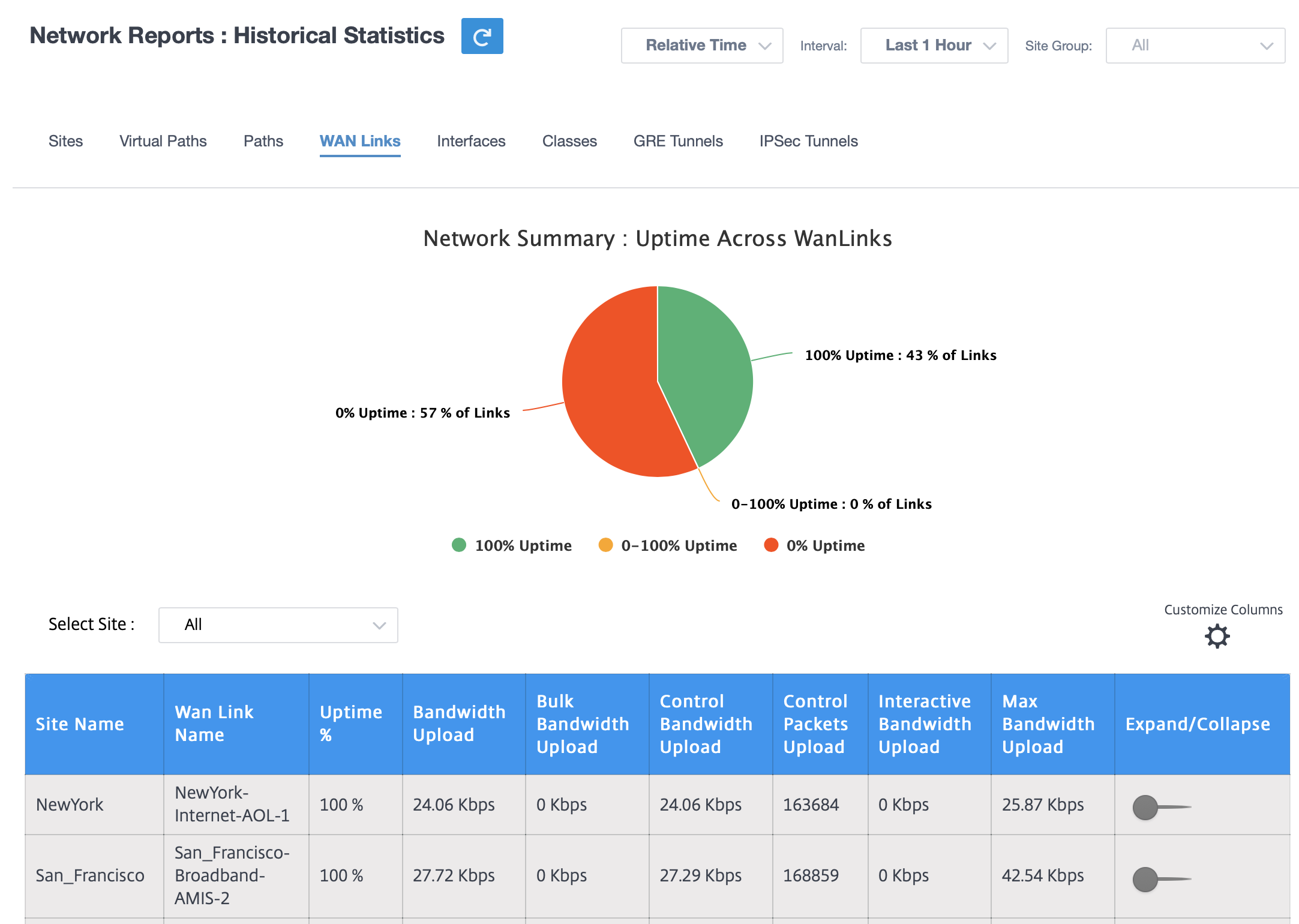

Liens WAN

Pour afficher les statistiques au niveau de la liaison WAN, accédez à Rapports > Statistiques > onglet Liens WAN .

Vous pouvez afficher les mesures suivantes :

- Nom du lien WAN : nom du chemin.

- % de disponibilité : Taux auquel la liaison WAN est active.

- Chargement de bande passante : utilisation de la bande passante de téléchargement (LAN vers WAN) pour la période sélectionnée.

- Chargement de bande passante en masse : Chargez la bande passante du chemin virtuel (LAN vers WAN) utilisée par le trafic en masse pendant la période sélectionnée.

- Contrôle du téléchargement de la bande passante : Chargez la bande passante du chemin virtuel (LAN vers WAN) utilisée par Control Traffic pendant la période sélectionnée.

- Téléchargement de paquets de contrôle : télécharge (LAN vers WAN) des paquets de contrôle de chemin virtuel pour la période sélectionnée.

- Chargement de bande passante interactive : Chargez la bande passante du chemin virtuel (LAN vers WAN) utilisée par le trafic interactif pendant la période sélectionnée.

- Bande passante maximale de téléchargement : bande passante de téléchargement maximale (LAN vers WAN) utilisée en une minute pour la période sélectionnée.

- Développer/Réduire : Vous pouvez développer ou réduire les données selon vos besoins.

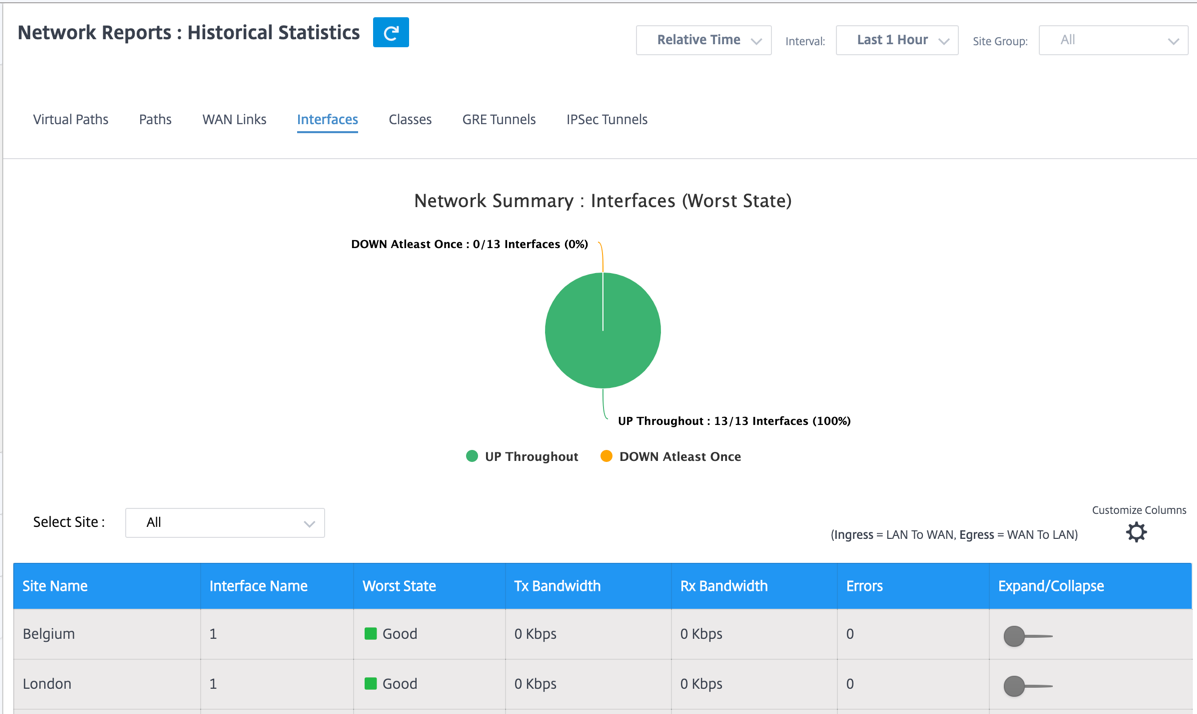

Interfaces

Le rapport statistique Interfaces vous aide pendant le dépannage à voir rapidement si l’un des ports est en panne. Vous pouvez également afficher la bande passante transmise et reçue, ou les détails des paquets sur chaque port. Vous pouvez également afficher le nombre d’erreurs qui se sont produites sur ces interfaces pendant une certaine période.

Pour consulter les statistiques de l’interface, accédez à Rapports > Statistiques > onglet Interfaces .

Vous pouvez afficher les mesures suivantes :

- Nom de l’interface : nom de l’interface Ethernet.

- Bande passante Tx : bande passante transmise.

- Bande passante Rx : Bande passante reçue.

- Erreurs : nombre d’erreurs observées au cours de la période sélectionnée.

- Développer/Réduire : Vous pouvez développer ou réduire les données selon vos besoins.

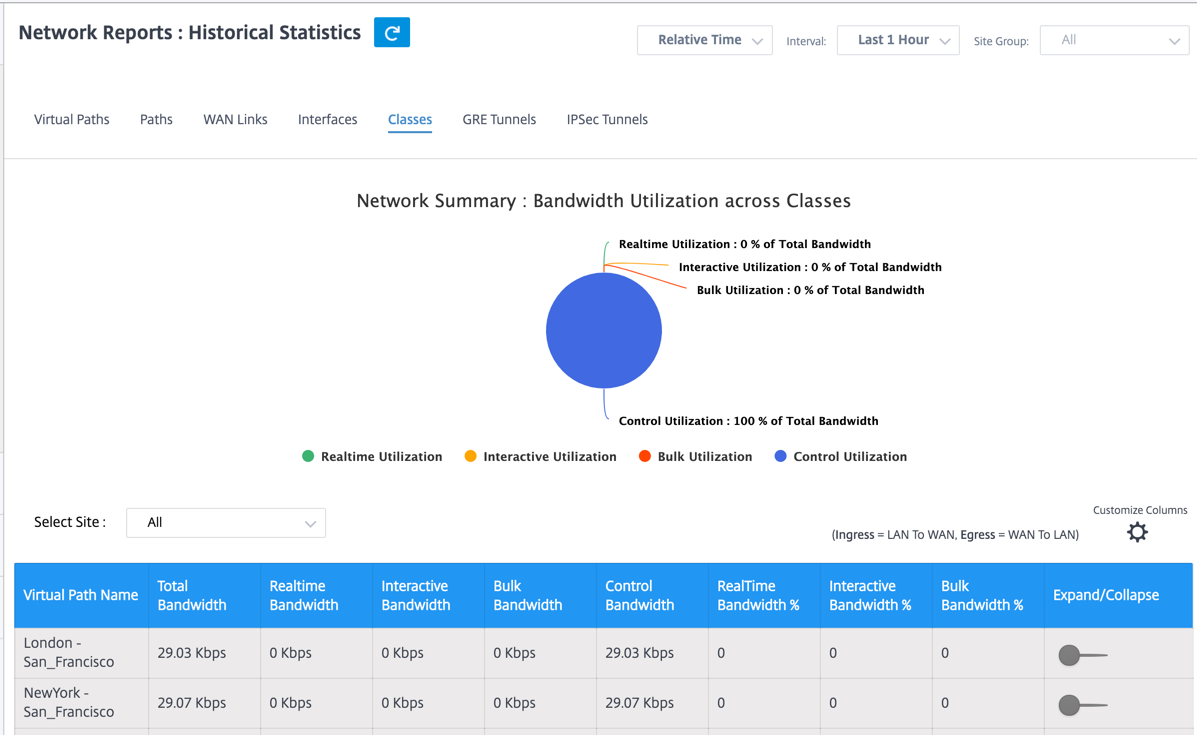

Classes

Les services virtuels peuvent être affectés à des classes QoS particulières, et différentes restrictions de bande passante peuvent être appliquées à différentes classes.

Pour consulter les statistiques des cours, accédez à Rapports > Statistiques > onglet Classes .

Vous pouvez afficher les mesures suivantes :

- Nom du chemin virtuel : nom du chemin virtuel.

- Bande passante totale : bande passante totale consommée par tous les types de paquets. Bande passante = Contrôle de la bande passante + bande passante en temps réel + bande passante interactive et bande passante en bloc.

- Bande passante en temps réel : bande passante consommée par les applications appartenant au type de classe en temps réel dans la configuration SD-WAN. Les performances de ces applications dépendent en grande partie de la latence du réseau. Un paquet retardé est pire qu’un paquet perdu (par exemple, VoIP, Skype for Business).

- Bande passante interactive : bande passante consommée par les applications appartenant au type de classe interactive dans la configuration SD-WAN. Les performances de ces applications dépendent en grande partie de la latence du réseau et de la perte de paquets (par exemple, XenDesktop, XenApp).

- Bande passante en masse : bande passante consommée par les applications appartenant au type de classe de masse dans la configuration SD-WAN. Ces applications impliquent peu d’intervention humaine et sont gérées par les systèmes eux-mêmes (par exemple, FTP, opérations de sauvegarde).

- Bande passante de contrôle : bande passante utilisée pour transférer des paquets de contrôle contenant des informations de routage, de planification et de statistiques de liens.

- % de bande passante en temps réel : Taux auquel la bande passante est consommée par les applications appartenant au type de classe en temps réel dans la configuration Citrix SD-WAN.

- % de bande passante interactive : Taux auquel la bande passante est consommée par les applications appartenant au type de classe interactive dans la configuration Citrix SD-WAN.

- % de bande passante en masse : Taux auquel la bande passante est consommée par les applications appartenant au type de classe en vrac dans la configuration Citrix SD-WAN.

- Développer/Réduire : Vous pouvez développer ou réduire les données selon vos besoins.

Tunnels GRE

Vous pouvez utiliser un mécanisme de tunnel pour transporter des paquets d’un protocole dans un autre protocole. Le protocole qui porte l’autre protocole est appelé le protocole de transport, et le protocole transporté est appelé le protocole passager. Generic Routing Encapsulation (GRE) est un mécanisme de tunnel qui utilise IP comme protocole de transport et peut transporter de nombreux protocoles passagers différents.

L’adresse source du tunnel et l’adresse de destination sont utilisées pour identifier les deux points de terminaison des liens virtuels point à point dans le tunnel. Pour plus d’informations sur la configuration des tunnels GRE sur les appliances Citrix SD-WAN, consultez Tunnel GRE.

Pour consulter les statistiques du tunnel GRE, accédez à Rapports > Statistiques > onglet Tunnels GRE .

Vous pouvez afficher les mesures suivantes :

- Nom du site : nom du site.

- Bande passante Tx : bande passante transmise.

- Bande passante Rx : Bande passante reçue.

- Paquet abandonné : nombre de paquets abandonnés en raison de la congestion du réseau.

- Paquets fragmentés : nombre de paquets fragmentés. Les paquets sont fragmentés pour créer des paquets plus petits qui peuvent passer par un lien avec un MTU plus petit que le datagramme d’origine. Les fragments sont réassemblés par l’hôte récepteur.

- Développer/Réduire : Vous pouvez développer ou réduire les données selon vos besoins.

Tunnels IPSec

Les protocoles de sécurité IP (IPsec) fournissent des services de sécurité tels que le chiffrement des données sensibles, l’authentification, la protection contre la réexécution et la confidentialité des données pour les paquets IP. Encapsulating Security Payload (ESP) et Authentication Header (AH) sont les deux protocoles de sécurité IPSec utilisés pour fournir ces services de sécurité.

En mode tunnel IPSec, l’ensemble du paquet IP d’origine est protégé par IPSec. Le paquet IP d’origine est enveloppé et chiffré, et un nouvel en-tête IP est ajouté avant de transmettre le paquet via le tunnel VPN. Pour plus d’informations sur la configuration de tunnels IPsec sur les appliances Citrix SD-WAN, consultez Terminaison du tunnel IPSec.

Pour consulter les statistiques du tunnel IPsec, accédez à Rapports > statistiques > onglet Tunnels IPSec .

Vous pouvez afficher les mesures suivantes :

- Nom du tunnel : nom du tunnel.

- État du tunnel : étatdu tunnel IPsec.

- MTU : unité de transmission maximale : taille du plus grand datagramme IP pouvant être transféré via un lien spécifique.

- Paquet reçu : Nombre de paquets reçus.

- Paquets envoyés : Nombre de paquets envoyés.

- Paquet abandonné : nombre de paquets abandonnés en raison de la congestion du réseau.

- Octets supprimés : nombre d’octets supprimés.

- Développer/Réduire : Vous pouvez développer ou réduire les données selon vos besoins.

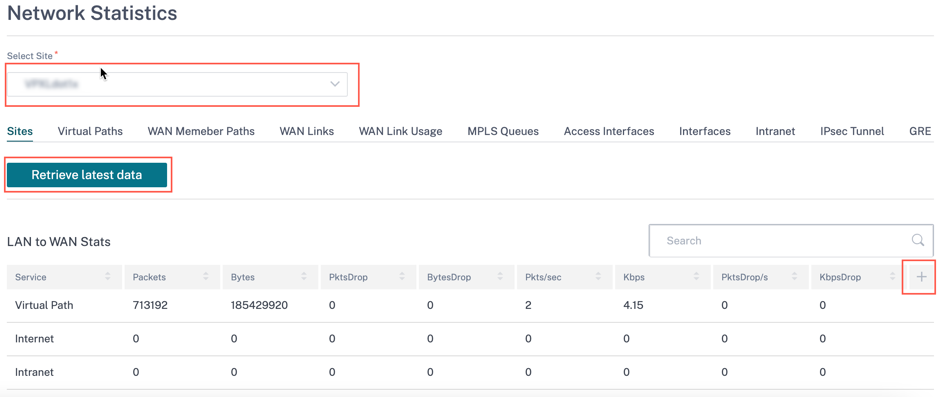

Statistiques en temps réel

Statistiques du réseau

La page Statistiques réseau fournit les informations statistiques en temps réel suivantes sous Rapports > Temps réel > Statistiques réseau :

- Sites

- Chemins virtuels

- Chemins pour les membres

- Liens WAN

- Utilisation de la liaison WAN

- Files d’attente MPLS

- Interfaces d’accès

- Interfaces

- Intranet

- Tunnel IPSec

- GRE

Pour obtenir un rapport statistique en temps réel, accédez à l’onglet requis (sites, chemins virtuels, liens WAN), sélectionnez le site dans la liste déroulante, puis cliquez sur Récupérer les dernières données.

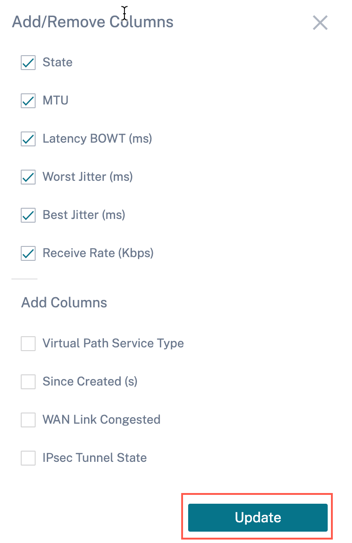

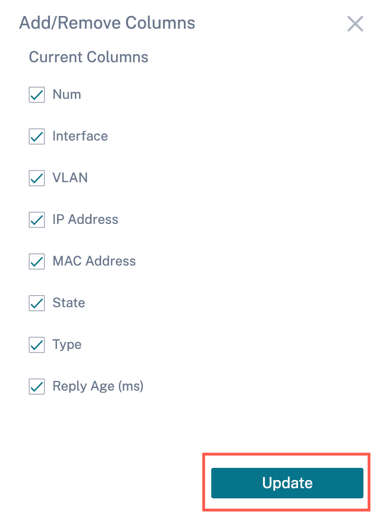

Cliquez sur le symbole plus (+) si vous souhaitez ajouter ou supprimer une colonne du tableau des statistiques, puis cliquez sur Mettre à jour.

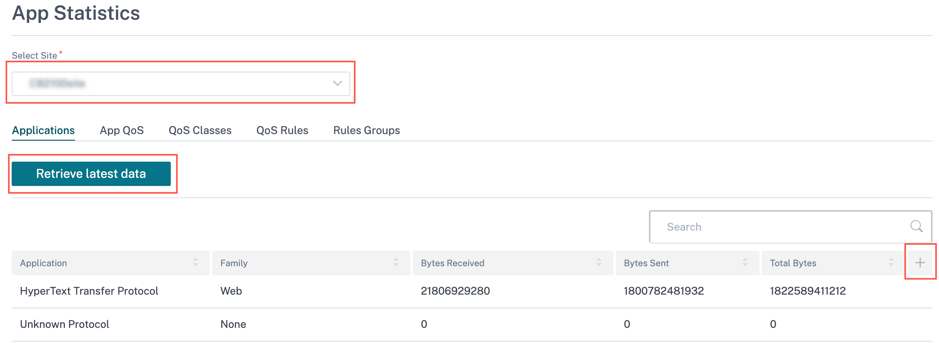

Statistiques relatives aux applications

La page Statistiques de l’application fournit les informations statistiques en temps réel suivantes sous Rapports > Temps réel > Statistiques de l’application :

- Applications

- QoS des applications

- Cours de QoS

- Règles de QoS

- Groupes de règles

Pour obtenir un rapport statistique en temps réel, accédez à l’onglet requis (applications, règle QoS, classes de QoS), sélectionnez le site dans la liste déroulante et cliquez sur Récupérer les dernières données.

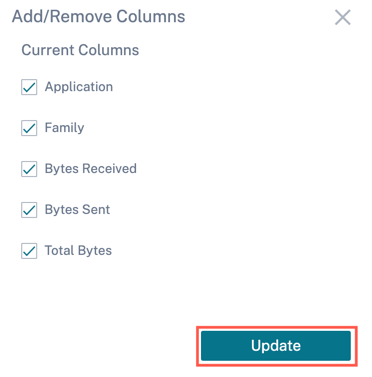

Cliquez sur le symbole plus (+) si vous souhaitez ajouter ou supprimer une colonne du tableau des statistiques, puis cliquez sur Mettre à jour.

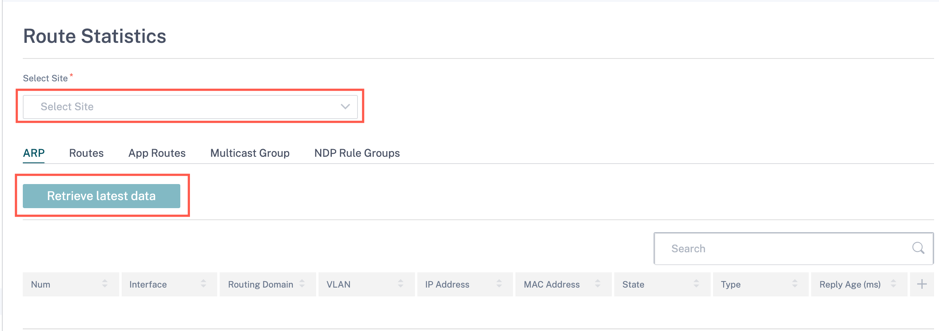

Statistiques des itinéraires

La page Statistiques des itinéraires fournit les informations statistiques en temps réel suivantes sous Rapports > Temps réel > Statistiques des itinéraires :

- ARP

- Itinéraires

- Itinéraires d’application

- Protocoles observés

- Groupe Multicast

- Groupes de règles du NDP

Pour obtenir un rapport statistique en temps réel, accédez à l’onglet requis (tel que ARP, Routes, Applications Routes), sélectionnez le site dans la liste déroulante et cliquez sur Récupérer les dernières données.

Cliquez sur le symbole plus (+) si vous souhaitez ajouter ou supprimer une colonne du tableau des statistiques, puis cliquez sur Mettre à jour.

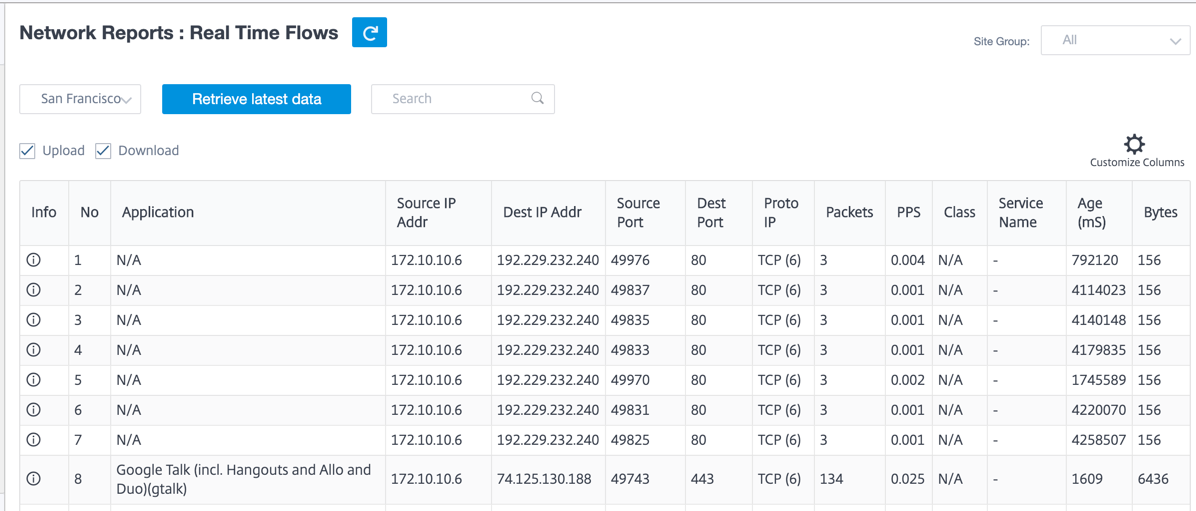

Flux

Au niveau du réseau, sélectionnez le site dans la liste déroulante avant de pouvoir récupérer les statistiques. La fonction Flows fournit des informations de flux unidirectionnelles relatives à une session particulière passant par l’appliance. Ceci fournit des informations sur le type de service de destination dans lequel se trouve le flux, ainsi que les informations relatives à la règle et au type de classe ainsi que sur le mode de transmission.

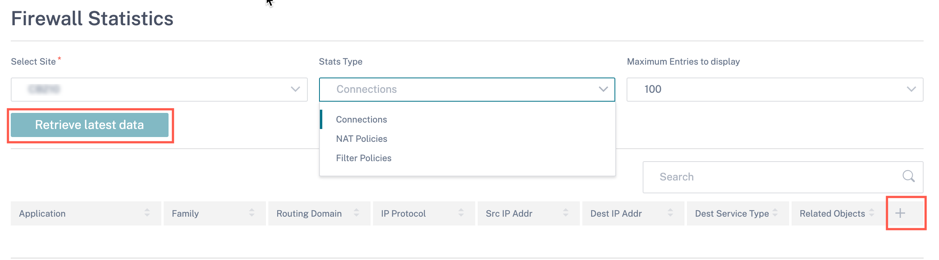

Statistiques de pare-feu

Les statistiques du pare-feu fournissent l’état de la connexion, les politiques du protocole d’adresse réseau (NAT) et les politiques de filtrage liées à une session particulière en fonction de l’action de pare-feu configurée. Les statistiques du pare-feu fournissent également des informations complètes sur la source et la destination de la connexion.

Pour obtenir le rapport statistique en temps réel, sélectionnez le site > sélectionnez le type de statistiques dans la liste déroulante (connexion, politiques NAT, politiques de filtrage) > sélectionnez le nombre maximum d’entrées à afficher, puis cliquez sur Récupérer les dernières données.

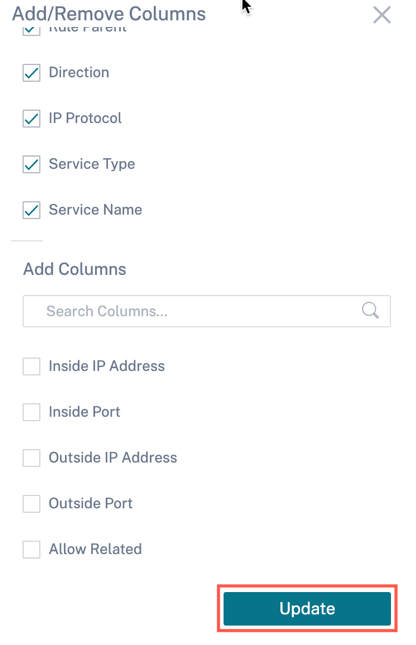

Cliquez sur le symbole plus (+) si vous souhaitez ajouter ou supprimer une colonne du tableau des statistiques, puis cliquez sur Mettre à jour.

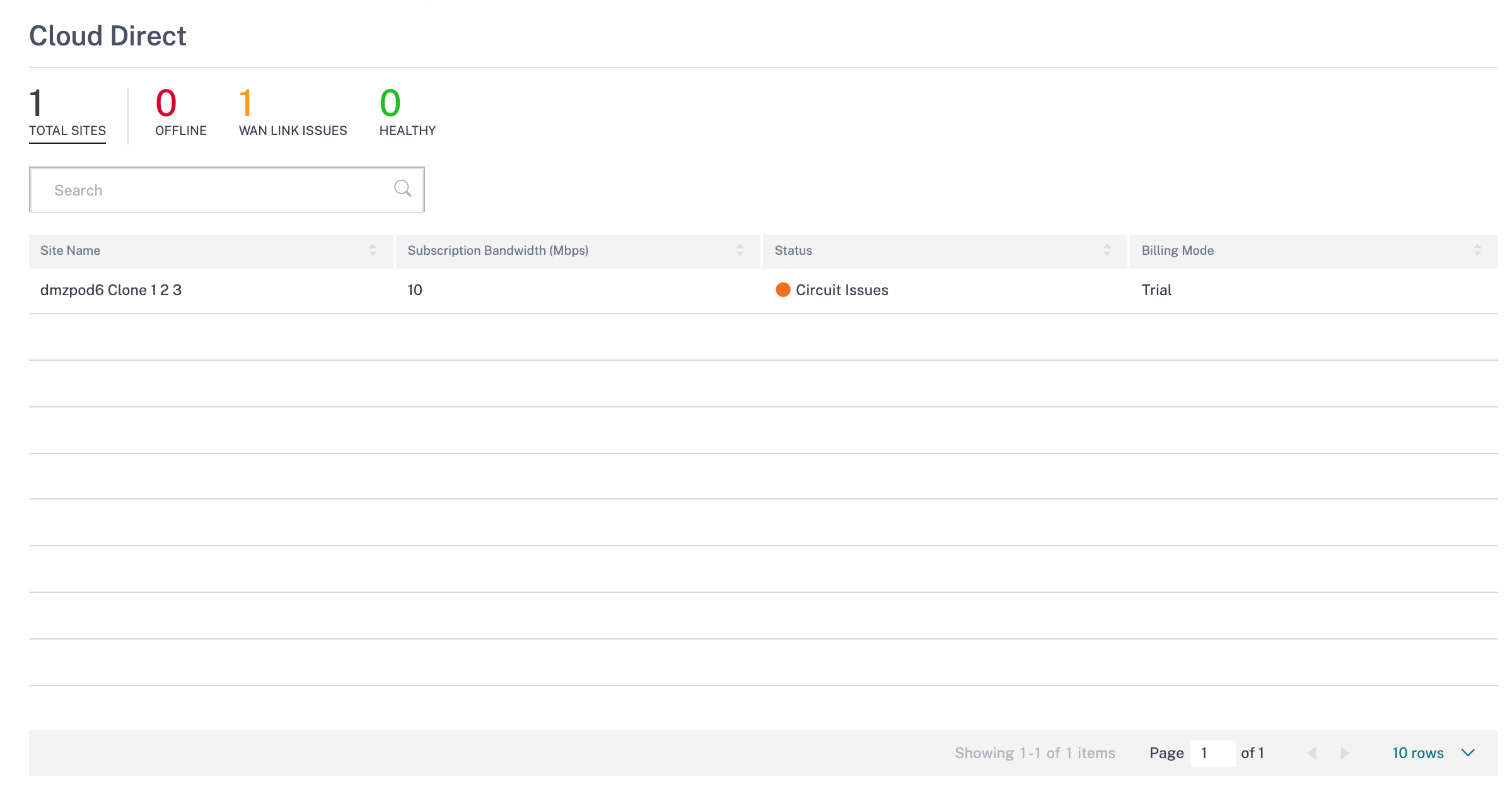

Cloud Direct

Le rapport Cloud Direct fournit un résumé des sites Cloud Direct déployés sur le réseau, ainsi que des détails sur l’abonnement utilisé et l’état opérationnel actuel de ces sites.

- Nom du site — Affiche le nom du site.

- Bande passante d’abonnement (Mbits/s) : affiche la bande passante d’abonnement associée à la licence pour le service Cloud Direct.

- État — Affiche l’état du site (actif/inactif).

- Mode de facturation — Affiche le mode de facturation (démo/production). L’option Mode de facturation permet d’utiliser des licences d’essai/d’évaluation de Cloud Direct. Les sites fonctionnant avec des licences d’évaluation Cloud Direct doivent être configurés sur l’option Mode de facturation démo . Les sites passant à des licences d’abonnement Cloud Direct complètes doivent être configurés sur l’option Mode de facturation de production .

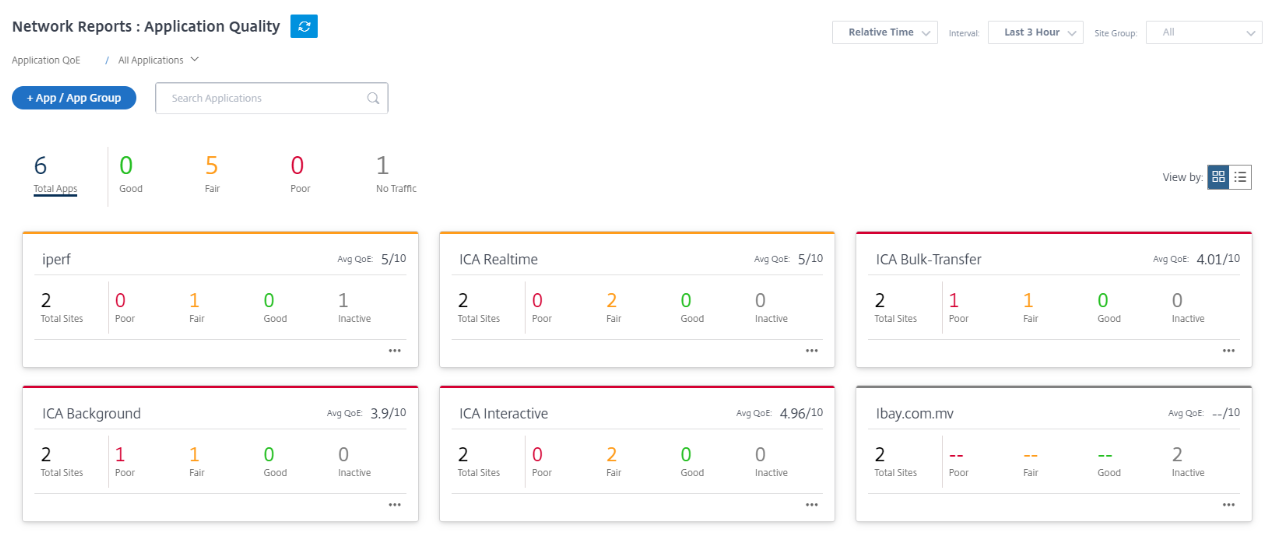

Qualité de l’application

LaQoE des applications est une mesure de la qualité d’expérience des applications dans le réseau SD-WAN. Il mesure la qualité des applications qui circulent à travers les chemins virtuels entre deux appliances SD-WAN. Le score QoE de l’application est une valeur comprise entre 0 et 10. La plage de score dans laquelle elle se trouve détermine la qualité d’une application. Application QoE permet aux administrateurs réseau de vérifier la qualité de l’expérience des applications et de prendre des mesures proactives lorsque la qualité passe en dessous du seuil acceptable.

| Qualité | Gamme | Codage couleur |

|---|---|---|

| Good | 8–10 | Vert |

| Fair | 4–8 | Orange |

| Poor | 0–4 | Rouge |

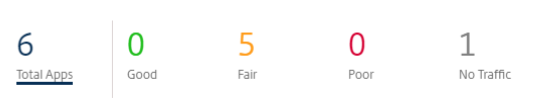

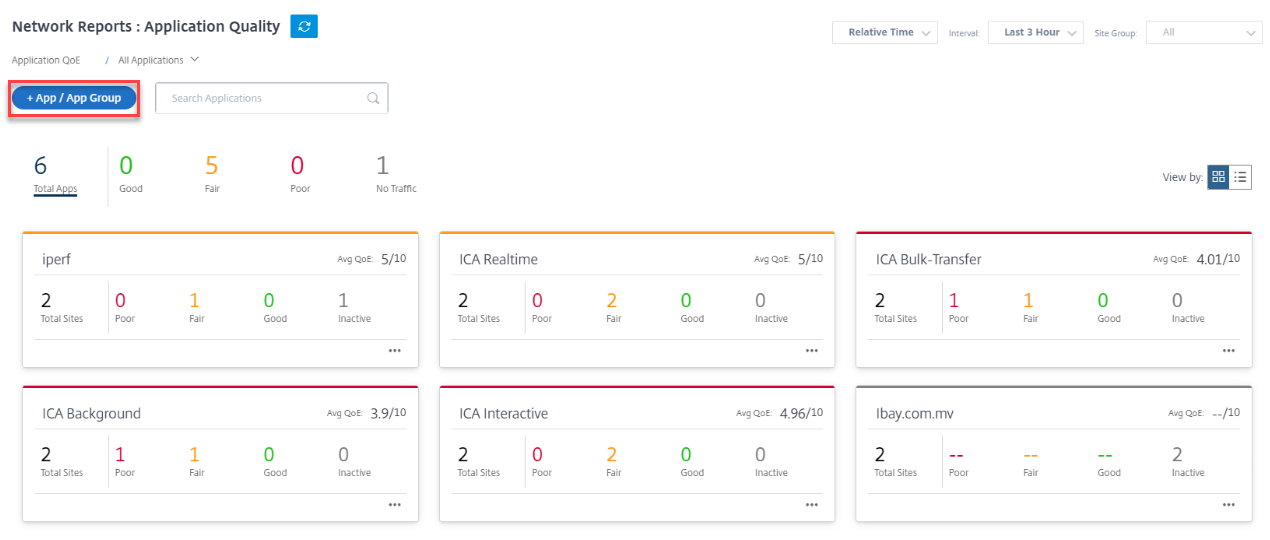

La partie supérieure du tableau de bord affiche le nombre total d’applications et le nombre d’applications dont la QoE d’application est bonne, équitable ou médiocre dans le réseau. Il affiche également le nombre d’applications qui n’ont aucun trafic.

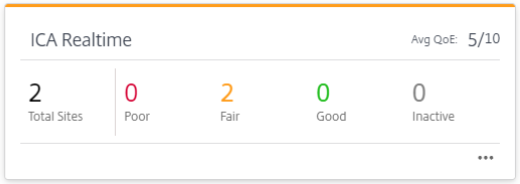

La fiche d’application individuelle affiche le nombre de sites ayant une qualité d’application médiocre, passable ou correcte pour l’application spécifique. Il affiche également le nombre de sites qui n’utilisent pas activement l’application. Le QoE moyen est le score QoE moyen de l’application sur tous les sites du réseau.

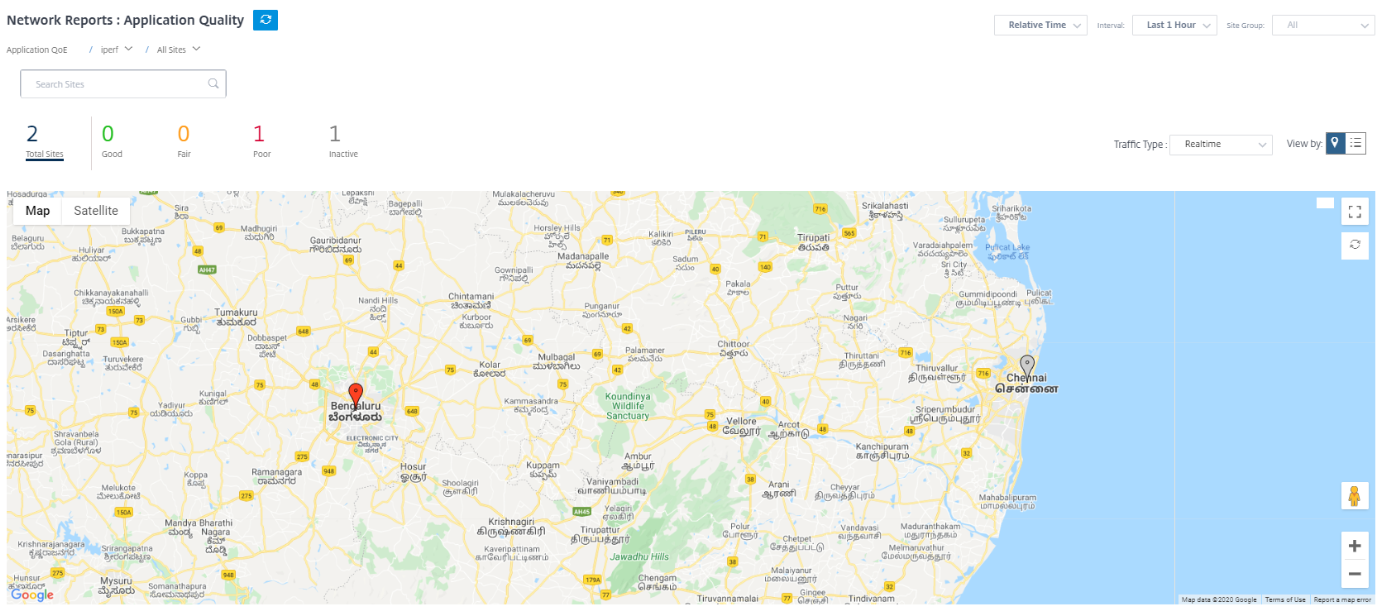

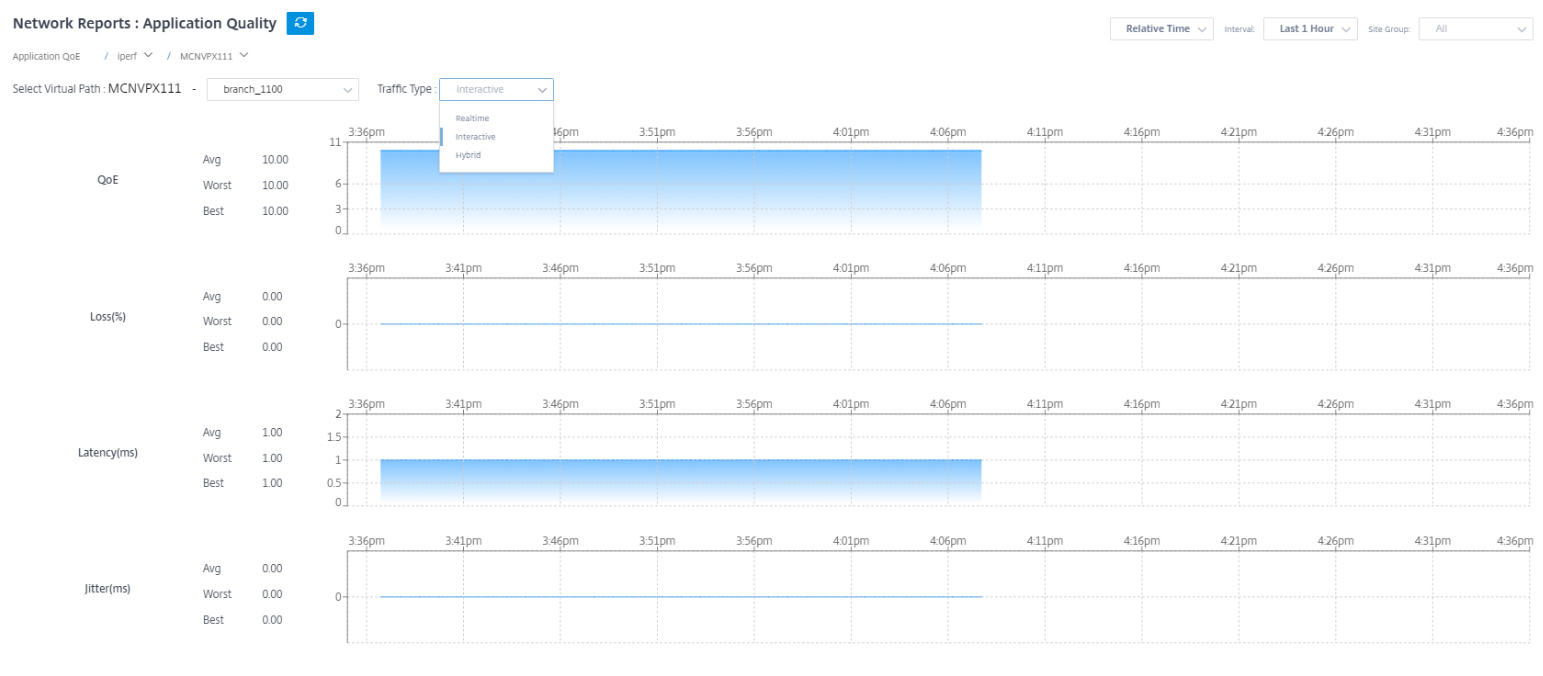

Cliquez sur une fiche d’application individuelle pour afficher les détails sur le nombre de sites dont la qualité d’application est bonne, passable ou médiocre pour l’application sélectionnée. Une vue cartographique de tous les sites exécutant l’application sélectionnée s’affiche. Cliquez sur un site sur la carte pour approfondir l’exploration vers le bas et afficher les statistiques QoE de l’application des différents chemins virtuels sur le site.

Vous pouvez afficher les mesures suivantes pour le trafic en temps réel, interactif et hybride pour la période sélectionnée :

- QoE : le score de QoE pour le trafic.

- Perte : pourcentage de perte pour le trafic.

- Latence : latence en millisecondes pour le trafic.

- Instance : Instance observée en millisecondes pour le trafic.

Profils QoE d’application

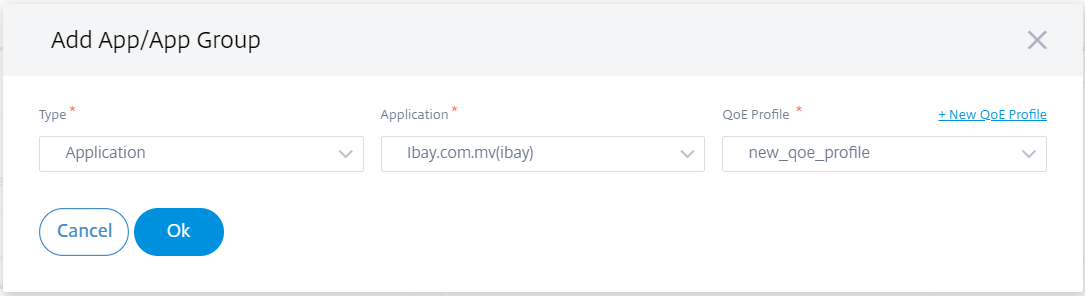

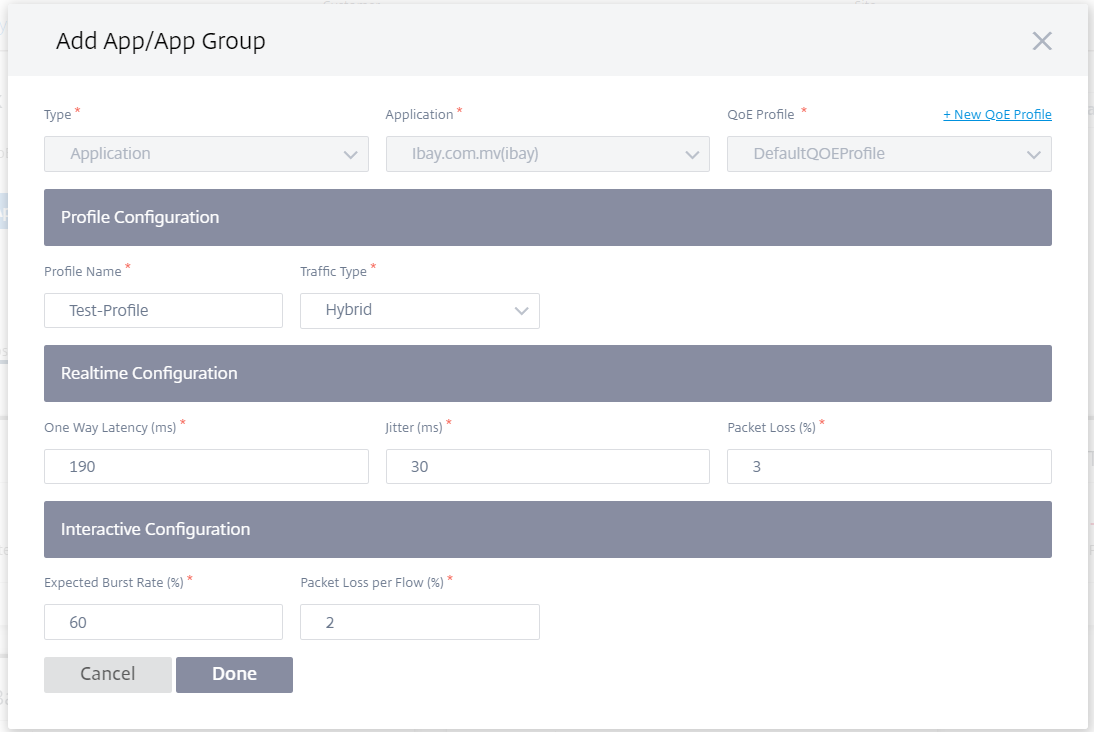

Cliquez sur + Application/Groupe d’applications pour mapper les applications, les applications personnalisées ou les groupes d’applications aux profils QoE par défaut ou personnalisés.

Les profils QoE définissent le seuil du trafic en temps réel, interactif et hybride. Les seuils QoE selon les profils QoE sont appliqués à l’application ou au groupe d’applications sélectionné.

Cliquez sur + Nouveau profil QoE pour créer un profil QoE d’application et entrez la valeur des paramètres suivants :

- Nom du profil : nom permettant d’identifier le profil qui définit des seuils pour le trafic interactif et en temps réel.

- Type de trafic : choisissez le type de trafic : en temps réel, interactif ou hybride. Si le type de trafic est hybride, vous pouvez configurer les seuils de profil QoE en temps réel et interactif.

-

Configuration en temps réel : configurez des seuils pour les flux de trafic qui sélectionnent la politique de QoS en temps réel. Un flux d’application en temps réel qui répond aux seuils suivants pour la latence, la perte et la gigue est considéré comme de bonne qualité.

- Latence unidirectionnelle : seuil de latence en millisecondes. La valeur de profil QoE par défaut est 160 ms.

- Jitter : seuil de gigue en millisecondes. La valeur de profil QoE par défaut est de 30 ms.

- Perte de paquets : pourcentage de perte de paquets. La valeur de profil QoE par défaut est 2%.

-

Configuration interactive : configurez des seuils pour les flux de trafic qui sélectionnent la politique de QoS interactive. Un flux d’application interactive qui atteint le seuil suivant pour le rapport d’éclatement et la perte de paquets est considéré comme de bonne qualité.

- Taux de rafale attendu : pourcentage du taux de rafale attendu. Le taux d’éclatement de sortie doit être au moins le pourcentage configuré du taux de rafale d’entrée. La valeur de profil QoE par défaut est 60 %.

- Perte de paquets par flux : pourcentage de perte de paquets. La valeur de profil QoE par défaut est 1%.

L’application nouvellement ajoutée s’affiche dans le tableau de bord Qualité de l’application.

Vous pouvez également définir et configurer la QoE des applications à partir des paramètres de l’application et du DNS pour plus d’informations, voir Profils de qualité des applicationset Configuration de la qualitédes applications.

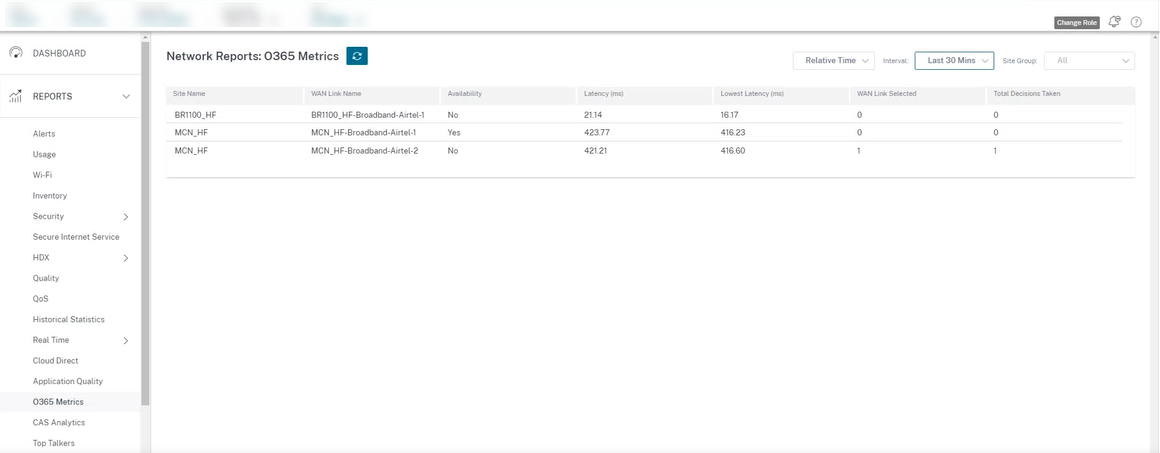

Mesures O365

Citrix SD-WAN vous permet non seulement d’effectuer un sondage de balises, mais également de déterminer la latence nécessaire pour atteindre les points de terminaison Office 365 via chaque liaison WAN. La latence est le temps aller-retour nécessaire pour envoyer une demande et obtenir une réponse du service de balises Office 365 via une liaison WAN. Cela permet aux administrateurs réseau d’afficher le rapport de latence du service de balises et de choisir manuellement le meilleur lien Internet pour la distribution directe d’Office 365. L’analyse des balises est activée uniquement via le service Citrix SD-WAN Orchestrator. Par défaut, l’analyse des balises est activée sur toutes les liaisons WAN connectées à Internet (à l’exception des liaisons WAN limitées) lorsque la rupture d’Office 365 est activée via le service Citrix SD-WAN Orchestrator.

Le tableau de bord O365 Metrics affiche les informations suivantes :

- Nom du site : nom du site.

- Nom de la liaison WAN : nom de la liaison WAN.

- Disponibilité : État de disponibilité de la liaison WAN.

- Latence (ms) : temps aller-retour moyen via la liaison WAN.

- Latence la plusfaible : le nombre de latence le plus faible de la liaison WAN pour une période sélectionnée.

- Lien WAN sélectionné : nombre de fois que le lien WAN a été choisi pour l’optimisation d’Office 365.

- Nombretotal de décisions prises : Nombre total de fois où la décision de choisir une liaison WAN est prise, pour l’intervalle de temps sélectionné.

Le rapport QoE de l’application affiche un tableau de bord qui fournit les données QoE d’application de toutes les applications configurées sur tous les sites.