Administration

Der Bereich Mein Konto ist der Ort, an dem der Endbenutzer das Konto, die Benutzer, die auf das Konto zugreifen können, und die Benutzer, die auf die Fusion-Purge-Funktionen zugreifen können, verwalten kann.

Zusätzlich können Sie über das Menü fällige Rechnungen einsehen und OAuth-API-Anmeldeinformationen verwalten.

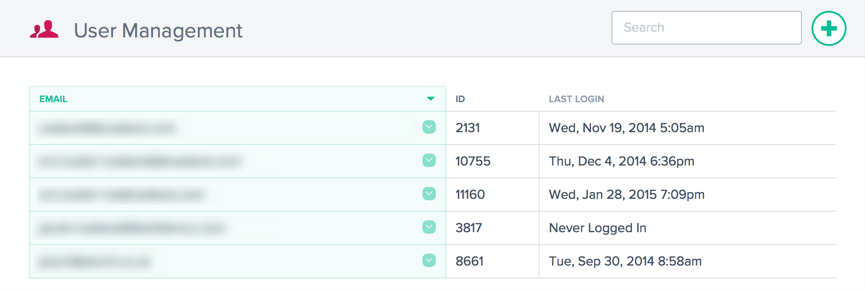

Benutzer verwalten

Im Menü “Benutzer” können Sie Benutzer hinzufügen/entfernen und den Passwortzugriff auf das Konto zurücksetzen.

Zusätzlich zur Benutzerverwaltung können Sie E-Mail-Adressen für Dienstbenachrichtigungen eingeben und sehen, wann sich ein Benutzer zuletzt angemeldet hat.

Benutzer hinzufügen oder entfernen und Passwörter zurücksetzen

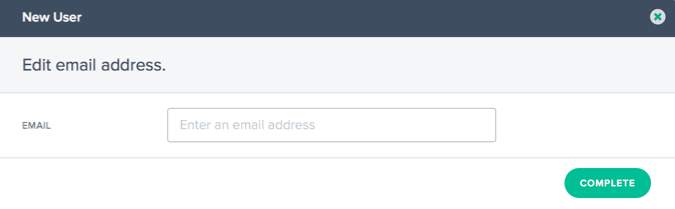

Stellen Sie beim Erstellen oder Hinzufügen von Benutzern sicher, dass Sie eine gültige E-Mail-Adresse verwenden. Passwörter werden automatisch erstellt und an die als Benutzername eingegebene E-Mail-Adresse gesendet.

Um einen neuen Benutzer hinzuzufügen, klicken Sie auf das + in der oberen rechten Ecke. Geben Sie eine gültige E-Mail-Adresse ein und klicken Sie auf Fertigstellen.

Um das Passwort für einen Benutzer zurückzusetzen, klicken Sie auf den Abwärtspfeil rechts neben der E-Mail-Adresse des Benutzers, wählen Sie Passwort zurücksetzen und bestätigen Sie die Aktion im Dialogfeld, indem Sie auf Ja klicken. Eine E-Mail zum Zurücksetzen des Passworts wird an den Benutzer gesendet.

Ein Benutzer kann aus dem System entfernt werden, indem Sie auf den Abwärtspfeil rechts neben der E-Mail-Adresse des Benutzers klicken und Löschen wählen. Bestätigen Sie die Aktion, und der Benutzer wird aus dem System gelöscht.

Single Sign-On

Wir unterstützen die Verwendung von Identitätsanbietern von Drittanbietern für die Single Sign-On-Anmeldung am Portal über SAML 2.0.

Single Sign-On wird zur Authentifizierung von Benutzeranmeldungen verwendet. Wir übermitteln derzeit keine Autorisierungsinformationen über SAML SSO. Um sich anmelden zu können, muss ein Benutzer im NetScaler Intelligent Traffic Management Portal mit derselben E-Mail-Adresse existieren wie ein Benutzer im SSO-Identitätsanbieter.

Single Sign-On wird pro Konto verwaltet. Sobald SSO für ein Konto aktiviert ist, müssen alle Benutzer eine SSO-Anmeldung verwenden, um auf das Portal zuzugreifen.

Die SAML-Konfigurationsinformationen finden Sie im Menüpunkt SSO-Konfiguration. Die Informationen sind spezifisch für Ihr Konto und ermöglichen es Ihnen, SSO in Ihrem Identitätsanbieter zu konfigurieren. Wenn Sie das Menü SSO-Konfiguration nicht finden, wenden Sie sich bitte an das Support-Team.

Die Einrichtung ist für jeden Identitätsanbieter unterschiedlich, aber Sie benötigen die folgenden Informationen, die auf der SSO-Konfigurationsseite angezeigt werden:

- Assertion Consumer Service (ACS) URL

- Entitäts-ID

- Abmelde-URL (optional, je nach Anbieter)

- Start-URL (optional, je nach Anbieter)

- Namensformat: E-Mail

- Signierte Antwort: Nein

Single Sign-On aktivieren

Allgemeine Schritte zum Hinzufügen von SSO zum NetScaler Intelligent Traffic Management Portal:

- Richten Sie den Identitätsanbieter mithilfe der Daten auf dem SSO-Konfigurationsbildschirm ein.

- Laden Sie die SSO-IDP-Metadatendatei vom Identitätsanbieter herunter.

- Laden Sie die Datei auf die SSO-Konfigurationsseite hoch.

- Wenn Sie bereit sind, SSO zu aktivieren, klicken Sie auf Aktivieren.

- Benutzer müssen sich nun über die SSO-Anmeldeseite anmelden.

Single Sign-On deaktivieren

Wenn SSO konfiguriert und aktiviert ist, klicken Sie auf die Schaltfläche Deaktivieren.

Jeder Benutzer im Konto, der sich anmelden möchte, muss nun ein Citrix®-Passwort auf dem Standard-Anmeldebildschirm verwenden. Wenn ein Benutzer sein Passwort nicht kennt, kann ein Kontoadministrator eine E-Mail zum Zurücksetzen des Passworts senden, oder der Benutzer kann eine E-Mail zum Zurücksetzen des Passworts vom Anmeldebildschirm anfordern.

Konfigurationsschritte für Google G Suite

Im Folgenden sind die Schritte aufgeführt, die erforderlich sind, um Single Sign-On mit Google G Suite-Anmeldungen zu verwenden:

In Google G Suite:

- Öffnen Sie die administrative Konsole der G Suite im Bereich “Apps”.

- Klicken Sie auf die Kategorie SAML-Apps.

- Klicken Sie auf die Schaltfläche SSO für eine SAML-Anwendung aktivieren.

- Wählen Sie unten im Dialogfeld EIGENE BENUTZERDEFINIERTE APP EINRICHTEN.

- Laden Sie im Dialogfeld “Google IDP-Informationen” die IDP-Metadatendatei unter Option 2 herunter.

- Unter “Grundlegende Informationen für Ihre benutzerdefinierte App” kann der Anwendungsname “NetScaler Intelligent Traffic Management” lauten.

-

Füllen Sie die folgenden Informationen aus der SSO-Konfiguration im Portal aus:

- ACS-URL: aus den SSO-Konfigurationsinformationen

- Entitäts-ID: aus den SSO-Konfigurationsinformationen

- Start-URL: aus den SSO-Konfigurationsinformationen (optional)

- Name-ID-Format: EMAIL

- Lassen Sie das Dialogfeld “Attributzuordnung” leer und klicken Sie auf FERTIGSTELLEN, um die SAML-App zu erstellen.

- Klicken Sie in der App-Liste auf die vertikalen Punkte rechts neben dem Portal-Element und wählen Sie FÜR ALLE AKTIVIEREN.

Im Portal:

- Laden Sie auf der SSO-Konfigurationsseite die IDP-Metadatendatei hoch; klicken Sie auf die Schaltfläche Datei auswählen, um den Dateibrowser zu öffnen und die von G Suite heruntergeladene IDP-Metadatendatei auszuwählen.

- Wenn die Metadatendatei korrekt validiert wird, erscheint ein grünes Häkchen.

- Klicken Sie auf Aktivieren, um SSO für alle Benutzer im Konto zu aktivieren.

Benutzer können sich nun über die SSO-Anmeldeseite oder das Menü Apps in G Suite beim NetScaler Intelligent Traffic Management Portal anmelden.

Weitere Informationen zu Google G Suite SSO finden Sie in der Google Hilfe.

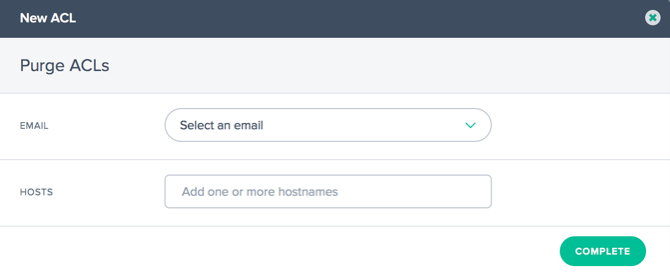

Purge-ACLs einrichten

Im Menü Purge-ACLs können Benutzer Einschränkungen hinsichtlich ihrer Fähigkeit zur Ausführung der Fusion-Purge-Funktionalität erhalten. Standardmäßig können Benutzer einen Purge auf jedem Host ausführen, der in den Fusion-Purge-Einstellungen konfiguriert ist. Die Purge-ACLs werden verwendet, um Benutzer darauf zu beschränken, einen Purge nur auf bestimmten Hosts zuzulassen.

Fügen Sie neue Einschränkungen für einen Benutzer hinzu, indem Sie auf die Schaltfläche ’+’ in der oberen rechten Ecke klicken. Das folgende Dialogfeld wird angezeigt:

| Feld | Beschreibung |

|---|---|

| Wählen Sie die E-Mail-Adresse des Benutzers aus, für den Sie einen eingeschränkten Purge-Zugriff konfigurieren möchten. | |

| Hosts | Geben Sie die Hostnamen ein, für die der Benutzer Purges ausführen darf. Hostnamen, die nicht in der Liste für den Benutzer enthalten sind, stehen dem Benutzer für Purges nicht zur Verfügung. |

Rechnungen

Die Menüoption Rechnungen bietet alle Rechnungen für die von Ihnen genutzten NetScaler Intelligent Traffic Management-Dienste. Bei Problemen mit den Rechnungen wenden Sie sich bitte an Ihren Vertriebsmitarbeiter oder alternativ an das Support-Team.

API

OAuth verwalten

Die Menüoption API enthält Details zu den authentifizierten OAuth-API-Tokens, die Sie möglicherweise verwenden möchten. Wenn Sie diese Funktionalität nutzen möchten, wenden Sie sich an Ihren Account Manager.

REST-API-Ratenbegrenzungen

REST-APIs können verwendet werden, um auf Daten und Einstellungen zuzugreifen, die auf der Plattform gespeichert sind. Wir begrenzen jedoch die Anzahl der Anfragen (für den Zugriff auf diese Daten), indem wir eine Ratenbegrenzung festlegen, d.h. wir begrenzen die Anzahl der API-Aufrufe, die ein Kunde in einem bestimmten Zeitraum tätigen kann. Dies geschieht, um die Last auf dem System auszugleichen.

Attribute der Ratenbegrenzung

Ratenbegrenzungen haben die folgenden Attribute:

- Zeitbereich (in Minuten)

- Anzahl der erlaubten Anfragen

- Gleichzeitige Anfragen

Kunden können eine Erhöhung ihrer Ratenbegrenzungen für ihren spezifischen Anwendungsfall beantragen.

Standard-Ratenbegrenzungen

Die folgende Tabelle listet verschiedene Arten von API-Aufrufen und die für jeden von ihnen geltenden Standard-Ratenbegrenzungen auf.

| API-Typen | Standard-Ratenbegrenzungen |

|---|---|

| Reporting-Endpunkte | GET |

/v2/reporting/radar.json /v2/reporting/plt.json /v2/reporting/openmix.json /v2/reporting/sonar.json

|

15 Anfragen pro 15 Minuten. 3 gleichzeitige Anfragen |

| Anwendungen aktualisieren | PUT, POST |

/v2/config/applications/dns.json |

10 Anfragen pro Minute. 3 gleichzeitige Anfragen |

| Fusion Purge | GET |

/v2/actions/fusion/purge.json |

150 Anfragen pro Minute |

| Fusion Purge | POST |

/v2/actions/fusion/purge.json |

1 Anfrage pro Minute. 3 gleichzeitige Anfragen |