-

Listes de contrôle d'accès

-

-

RHI (Route Health Injection) basé sur les paramètres du serveur virtuel

-

Distribution du trafic sur plusieurs routes en fonction des informations de cinq tuples

-

Configurer pour source de trafic de données Citrix ADC FreeBSD à partir d'une adresse SNIP

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Listes de contrôle d’accès

Les listes de contrôle d’accès (ACL) filtrent le trafic IP et sécurisent votre réseau contre les accès non autorisés. Une liste ACL est un ensemble de conditions que Citrix ADC évalue pour déterminer s’il faut autoriser l’accès. Par exemple, le service des finances ne veut probablement pas autoriser l’accès à ses ressources par d’autres services, tels que les ressources humaines et la documentation, et ces services veulent restreindre l’accès à leurs données.

Lorsque Citrix ADC reçoit un paquet de données, il compare les informations contenues dans le paquet de données avec les conditions spécifiées dans l’ACL et autorise ou refuse l’accès. L’administrateur de l’organisation peut configurer les ACL pour qu’elles fonctionnent dans les modes de traitement suivants :

- ALLOW : traite le paquet.

- BRIDGE : relie le paquet à la destination sans le traiter. Le paquet est directement envoyé par le transfert de couche 2 et de couche 3.

- DENY : abandonne le paquet.

Les règles ACL constituent le premier niveau de défense sur Citrix ADC.

Citrix ADC prend en charge les types d’ACL suivants :

- Les listes ACL simples filtrent les paquets en fonction de leur adresse IP source et, éventuellement, de leur protocole, de leur port de destination ou de leur domaine de trafic. Tout paquet ayant les caractéristiques spécifiées dans la liste ACL est supprimé.

- Les listes ACL étendues filtrent les paquets de données en fonction de divers paramètres, tels que l’adresse IP source, le port source, l’action et le protocole. Une liste ACL étendue définit les conditions qu’un paquet doit satisfaire pour que Citrix ADC traite le paquet, pont le paquet ou dépose le paquet.

Nomenclature

Dans les interfaces utilisateur Citrix ADC, les termes ACL simple et ACL étendue font référence aux listes d’accès qui traitent les paquets IPv4. Une ACL qui traite les paquets IPv6 est appelée ACL6 simple ou ACL6 étendue. Lorsque vous discutez des deux types, cette documentation les désigne parfois comme des ACL simples ou des ACL étendues.

Priorité ACL

Si les ACL simples et étendues sont configurées, les paquets entrants sont comparés aux ACL simples en premier.

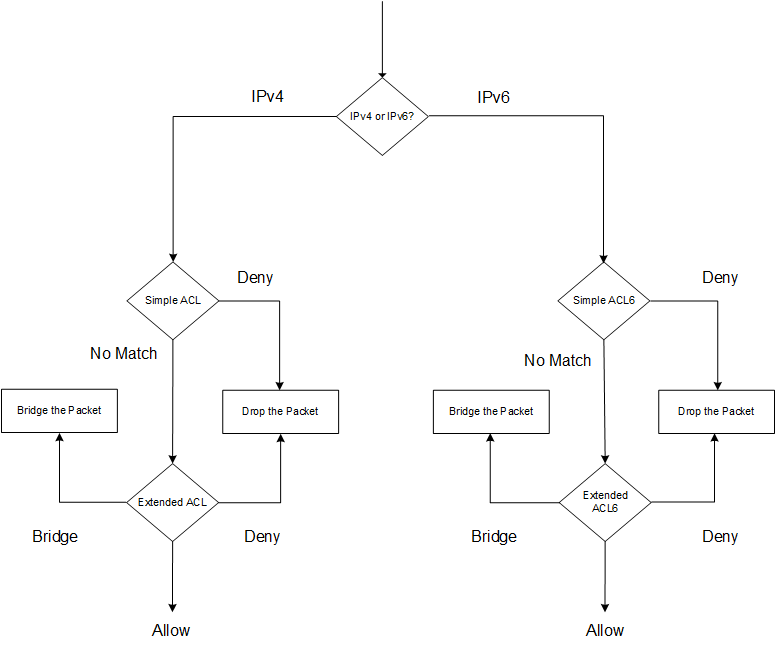

Citrix ADC détermine d’abord si le paquet entrant est un paquet IPv4 ou IPv6, puis compare les caractéristiques du paquet à des ACL simples ou ACL6 simples. Si une correspondance est trouvée, le paquet est supprimé. Si aucune correspondance n’est trouvée, le paquet est comparé aux ACL étendues ou aux ACL6 étendues. Si cette comparaison aboutit à une correspondance, le paquet est traité comme spécifié dans l’ACL. Le paquet peut être ponté, abandonné ou autorisé. Si aucune correspondance n’est trouvée, le paquet est autorisé.

Figure 1. Séquence de flux ACL simple et étendue

Partager

Partager

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.