使用 Citrix SD-WAN™ 连接到 Microsoft Azure 虚拟 WAN

本地设备连接到 Azure 需要一个控制器。控制器会引入 Azure API,以建立与 Azure WAN 和 Hub 的站点到站点连接。

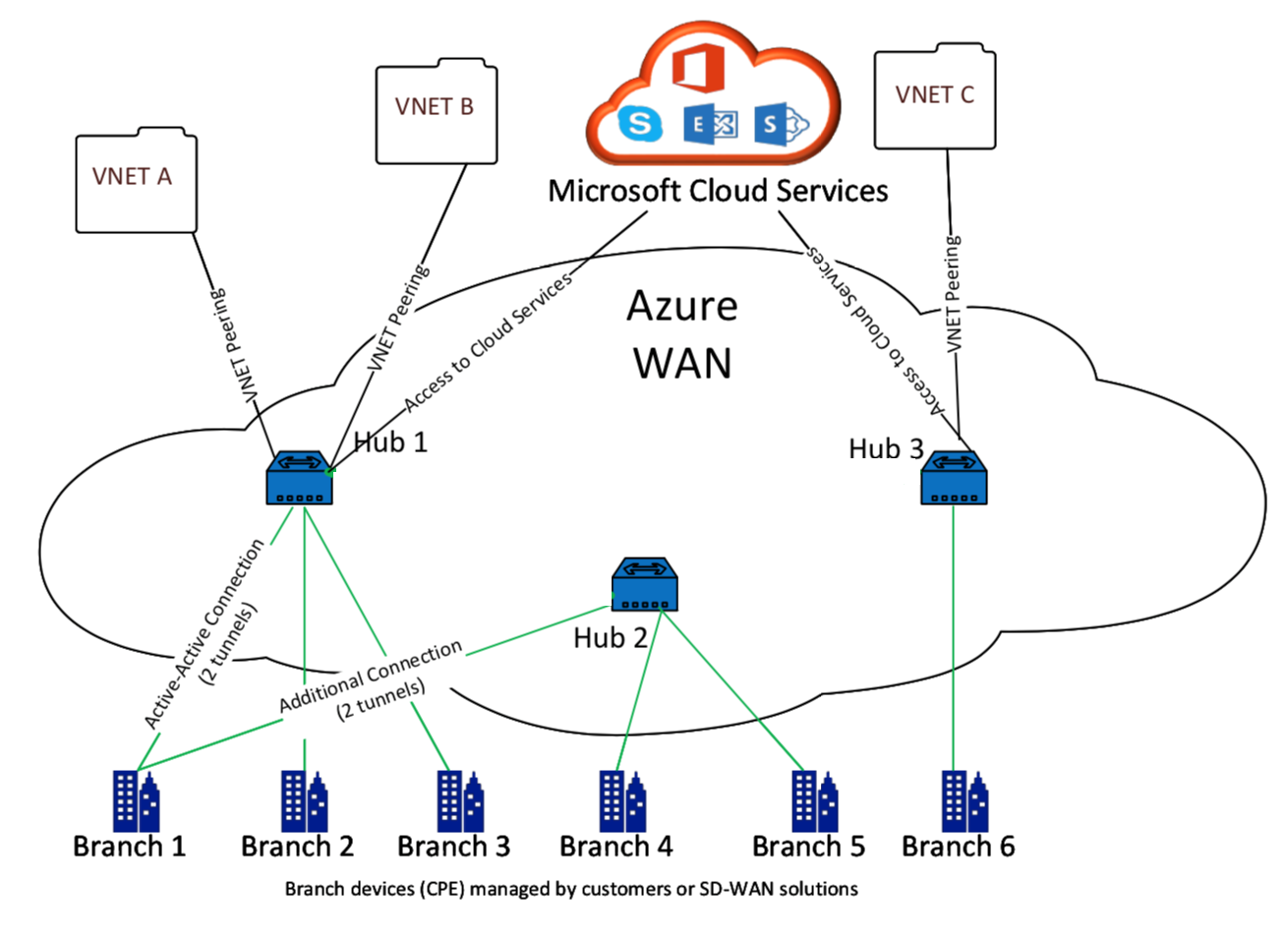

Microsoft Azure 虚拟 WAN 包含以下组件和资源:

-

WAN:代表 Microsoft Azure 中的整个网络。它包含您希望在此 WAN 中拥有的所有 Hub 的链接。WAN 彼此隔离,不能包含公共 Hub,也不能包含不同 WAN 中两个 Hub 之间的连接。

-

站点:代表您的本地 VPN 设备及其设置。一个站点可以连接到多个 Hub。通过使用 Citrix SD-WAN,您可以拥有一个内置解决方案,可自动将此信息导出到 Azure。

-

Hub:代表特定区域中网络的核心。Hub 包含各种服务终结点,可为您的本地网络启用连接和其他解决方案。站点到站点连接在站点与 Hub 的 VPN 终结点之间建立。

-

Hub 虚拟网络连接:Hub 网络将 Azure 虚拟 WAN Hub 无缝连接到您的虚拟网络。目前,可连接到同一虚拟 Hub 区域内的虚拟网络。

-

分支:分支是位于客户办公地点的本地 Citrix SD-WAN 设备。SD-WAN 控制器集中管理分支。连接源自这些分支的后端并终止于 Azure。SD-WAN 控制器负责将所需的配置应用于这些分支和 Azure Hub。

下图描述了虚拟 WAN 组件:

Microsoft Azure 虚拟 WAN 的工作原理

-

SD-WAN Center 通过服务主体、主体或基于角色的访问功能进行身份验证,这些功能在 Azure GUI 中启用。

-

SD-WAN Center 获取 Azure 连接配置并更新本地设备。这可自动执行本地设备的配置下载、编辑和更新。

-

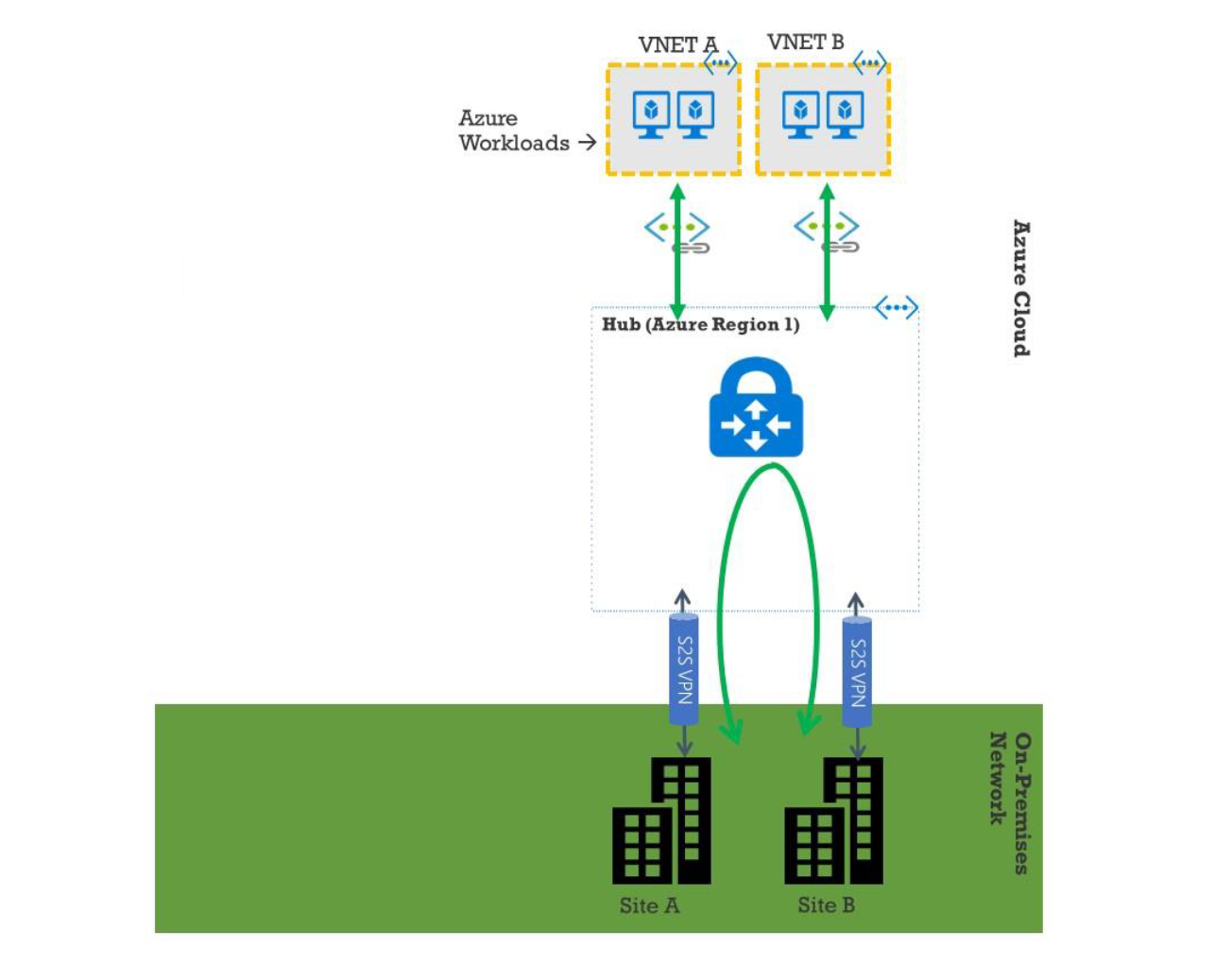

设备具有正确的 Azure 配置后,将建立到 Azure WAN 的站点到站点连接(两个活动 IPsec 隧道)。Azure 要求分支设备连接器支持 IKEv2 设置。BGP 配置是可选的。

注意:用于建立 IPsec 隧道的 IPsec 参数是标准化的。

IPsec 属性 参数 Ike 加密算法 AES 256 Ike 完整性算法 SHA 256 Dh 组 DH2 IPsec 加密算法 GCM AES 256 IPsec 完整性算法 GCM AES 256 PFS 组 无

Azure 虚拟 WAN 自动执行工作负载虚拟网络与 Hub 之间的连接。当您创建 Hub 虚拟网络连接时,它会在预置的 Hub 和工作负载虚拟网络 (VNET) 之间设置适当的配置。

先决条件和要求

在继续配置 Azure 和 SD-WAN 以管理连接到 Azure Hub 的分支站点之前,请阅读以下要求。

- 拥有虚拟 WAN 的白名单 Azure 订阅。

- 拥有本地设备(例如 SD-WAN 设备)以建立到 Azure 资源的 IPsec 连接。

- 拥有具有公共 IP 地址的 Internet 链接。尽管单个 Internet 链接足以建立到 Azure 的连接,但您需要两个 IPsec 隧道才能使用同一 WAN 链接。

- SD-WAN 控制器 – 控制器是负责配置 SD-WAN 设备以连接到 Azure 的接口。

- Azure 中至少有一个工作负载的 VNET。例如,托管服务的 VM。请考虑以下几点:

- 虚拟网络不得具有 Azure VPN 或 Express Route 网关,或网络虚拟设备。

- 虚拟网络不得具有用户定义的路由,该路由将流量路由到非虚拟 WAN 虚拟网络,以用于从本地分支访问的工作负载。

- 必须配置访问工作负载的适当权限。例如,ubuntu VM 的端口 22 SSH 访问。

注意

- 从 Citrix SD-WAN 11.1.0 开始,Azure 虚拟 WAN 配置使用自动内网服务创建。如果您从 10.x 升级到 11.1.x,请删除以前的 Azure 虚拟 WAN 配置。

- 当为 SD-WAN 站点配置了多个 WAN 链接时,作为 VPN 站点 Hub 关联的一部分,请在 Azure 门户上使用预定义的预共享密钥(仅限数字和字母)。连接到此 VPN 站点的所有 Hub 都应使用相同的预共享密钥。

下图说明了一个在 Microsoft Azure 中具有两个站点和两个虚拟网络的网络。

设置 Microsoft Azure 虚拟 WAN

为了使本地 SD-WAN 分支连接到 Azure 并通过 IPsec 隧道访问资源,需要完成以下步骤。

- 配置 WAN 资源。

- 启用 SD-WAN 分支使用 IPsec 隧道连接到 Azure。

在配置 SD-WAN 网络之前配置 Azure 网络,因为连接到 SD-WAN 设备所需的 Azure 资源必须事先可用。但是,如果您愿意,可以在配置 Azure 资源之前配置 SD-WAN 配置。本主题讨论在配置 SD-WAN 设备之前首先设置 Azure 虚拟 WAN 网络。https://microsoft.com Azure virtual-wan。

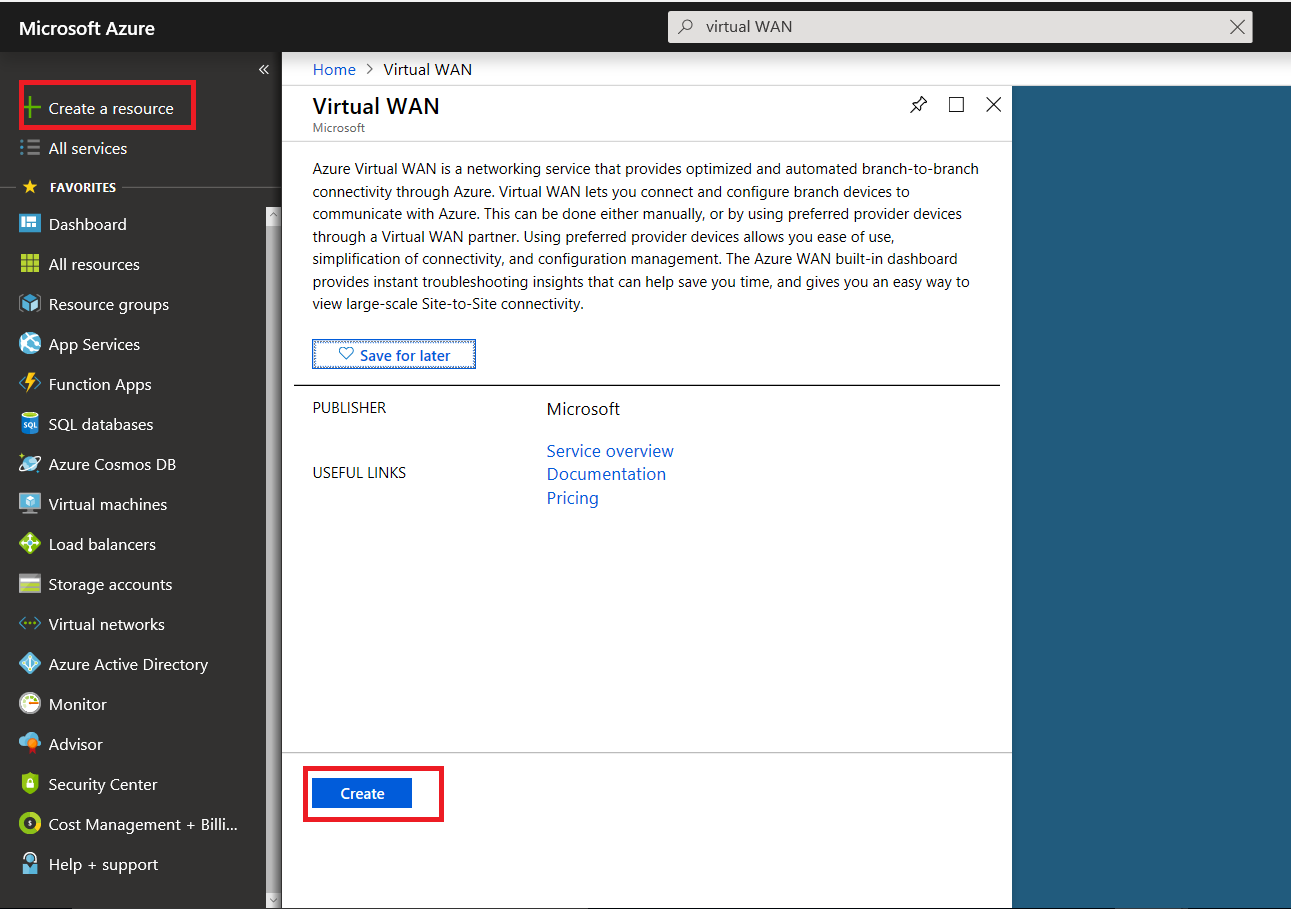

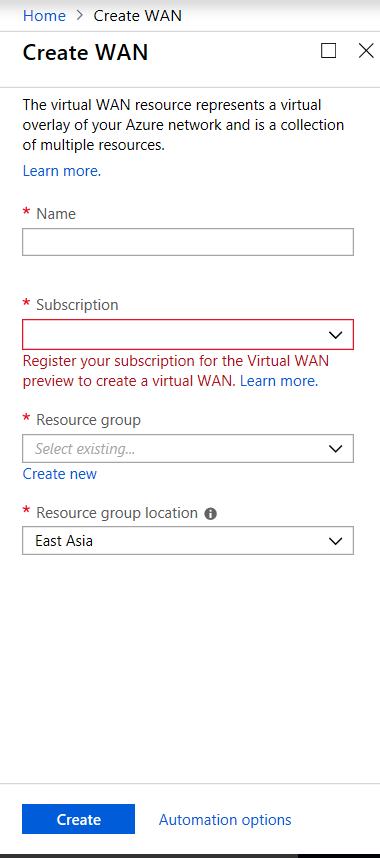

创建 WAN 资源

要使用虚拟 WAN 功能并将本地分支设备连接到 Azure:

-

登录到 Azure Marketplace,转到虚拟 WAN 应用,然后选择 创建 WAN。

-

输入 WAN 的名称,然后选择要用于 WAN 的订阅。

- 选择现有资源组或创建新资源组。资源组是逻辑构造,资源组之间的数据交换始终是可能的。

-

选择您希望资源组所在的区域。WAN 是一个没有区域的全局资源。但是,您必须为包含 WAN 资源元数据的资源组输入一个区域。

- 单击 创建。这将启动验证和部署设置的过程。

创建站点

您可以使用首选供应商创建站点。首选供应商会将有关您的设备和站点的信息发送到 Azure,或者您可以决定自行管理设备。如果您想管理设备,则需要在 Azure 门户中创建站点。

SD-WAN 网络和 Microsoft Azure 虚拟 WAN 工作流

配置 SD-WAN 设备:

- 预置 Citrix SD-WAN 设备

- 将 SD-WAN 分支设备连接到 MCN 设备。

- 配置 SD-WAN 设备

- 为 Active-Active 连接配置内网服务。

配置 SD-WAN Center:

- 配置 SD-WAN Center 以连接到 Microsoft Azure。

配置 Azure 设置:

- 提供租户 ID、客户端 ID、安全密钥、订阅 ID 和资源组。

配置分支站点到 WAN 关联:

- 将一个 WAN 资源关联到一个分支。同一站点不能连接到多个 WAN。

- 单击 新建 以配置站点-WAN 关联。

- 选择 Azure WAN 资源。

- 为站点选择 服务(内网)。选择两个服务以支持 Active-Standby。

- 选择要与 WAN 资源关联的 站点名称。

- 单击 部署 以确认关联。

- 等待状态更改为 隧道已部署 以查看 IPsec 隧道 设置。

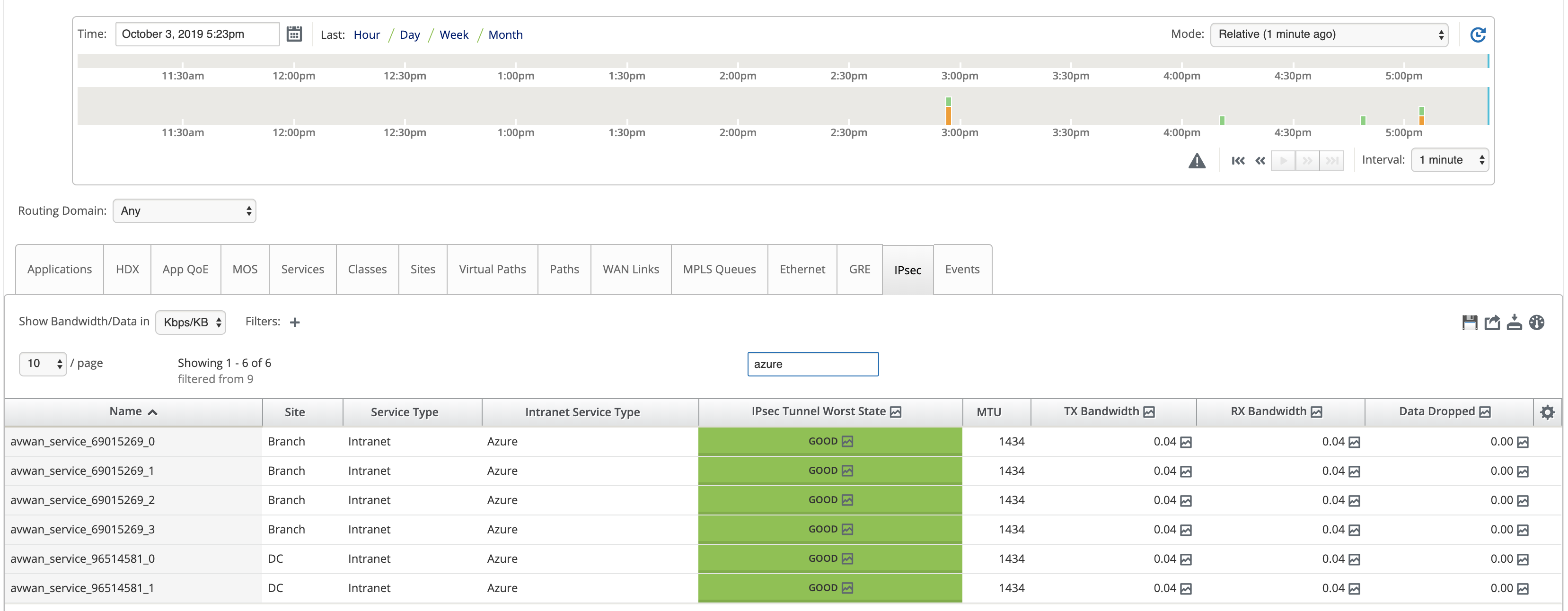

- 使用 SD-WAN Center 报告视图检查相应 IPsec 隧道的状态。

配置 Citrix SD-WAN 网络

MCN:

MCN 用作初始系统配置和后续配置更改的分发点。虚拟 WAN 中只能有一个活动的 MCN。 默认情况下,设备具有预分配的客户端角色。要将设备建立为 MCN,您必须首先添加并将站点配置为 MCN。在将站点配置为 MCN 后,网络配置 GUI 将可用。升级和配置更改必须仅从 MCN 或 SD-WAN Center 执行。

MCN 的作用:

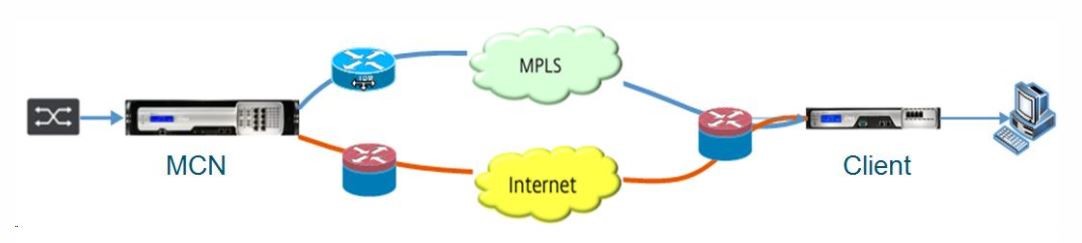

MCN 是充当 SD-WAN 网络控制器和客户端节点中央管理点的中心节点。所有配置活动,以及固件包的准备及其分发到客户端,都在 MCN 上配置。此外,监控信息仅在 MCN 上可用。MCN 可以监控整个 SD-WAN 网络,而客户端节点只能监控本地内网以及它们连接的那些客户端的一些信息。MCN 的主要目的是与位于 SD-WAN 网络中的一个或多个客户端节点建立覆盖连接(虚拟路径),以进行企业站点到站点通信。MCN 可以管理并拥有到多个客户端节点的虚拟路径。可以有多个 MCN,但任何给定时间只能有一个处于活动状态。下图说明了用于小型两站点网络的 MCN 和客户端(分支节点)设备的基本图。

将 SD-WAN 设备配置为 MCN

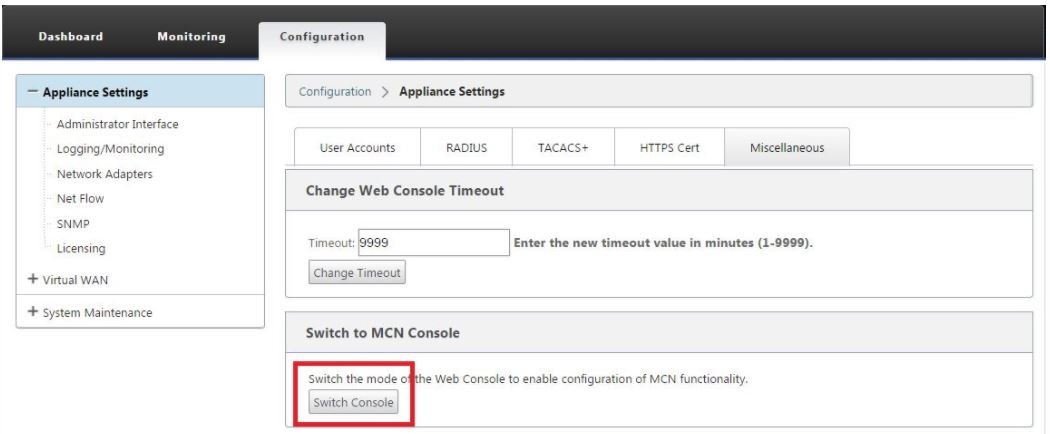

要添加和配置 MCN,您必须首先登录到您指定为 MCN 的设备上的管理 Web 界面,并将管理 Web 界面切换到 MCN 控制台模式。MCN 控制台模式允许访问您当前连接的管理 Web 界面中的配置编辑器。然后,您可以使用配置编辑器添加和配置 MCN 站点。

要将管理 Web 界面切换到 MCN 控制台模式,请执行以下操作:

- 登录到您要配置为 MCN 的设备上的 SD-WAN 管理 Web 界面。

- 单击管理 Web 界面主屏幕(页面顶部的蓝色栏)主菜单栏中的 配置。

- 在导航树(左窗格)中,打开 设备设置分支 并单击 管理员界面。

-

选择 杂项 选项卡。杂项管理设置页面打开。

杂项 选项卡页面的底部是 切换到 [客户端、MCN] 控制台 部分。此部分包含用于在设备控制台模式之间切换的 切换控制台 按钮。

该部分标题指示当前控制台模式,如下所示:

- 在客户端控制台模式(默认)下,部分标题为切换到 MCN 控制台。

- 在 MCN 控制台模式下,部分标题为切换到客户端控制台。

默认情况下,新设备处于客户端控制台模式。MCN 控制台模式在导航树中启用配置编辑器视图。配置编辑器仅在 MCN 设备上可用。

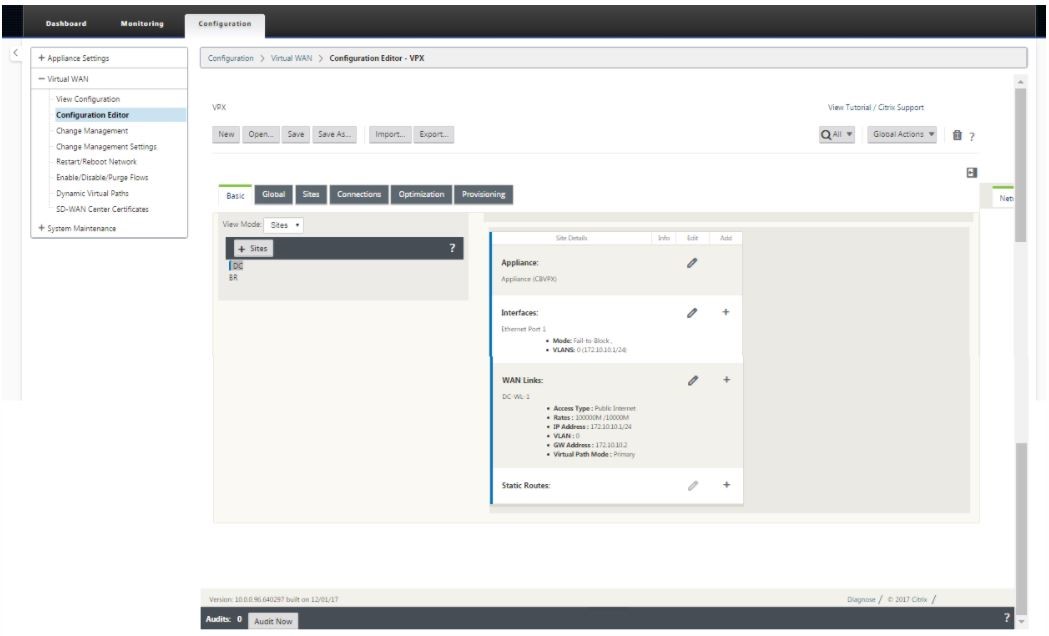

配置 MCN

要添加和开始配置 MCN 设备站点,请执行以下操作:

-

在 SD-WAN 设备 GUI 中,导航到 虚拟 WAN > 配置编辑器。

-

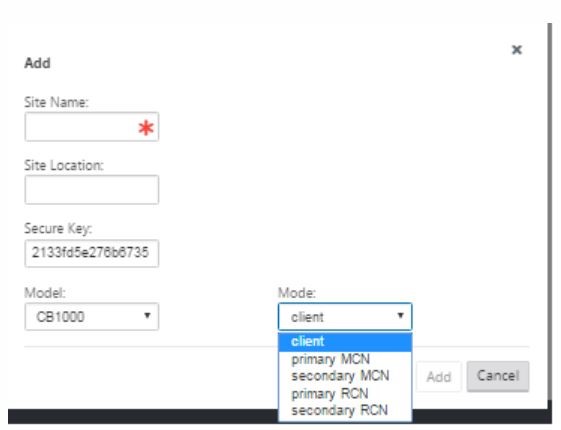

单击站点栏中的 + 站点 以开始添加和配置 MCN 站点。将显示 添加站点 对话框。

-

输入站点名称,以便您确定设备的地理位置和角色(DC/辅助 DC)。选择正确的设备型号。选择正确的设备至关重要,因为硬件平台在处理能力和许可方面彼此不同。由于我们将此设备配置为主头端设备,因此选择主 MCN 模式并单击 添加。

-

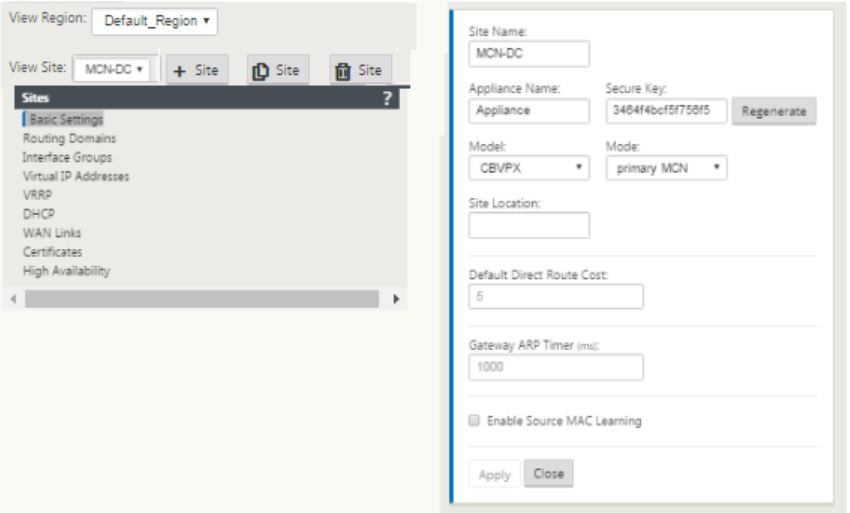

这会将新站点添加到站点树,默认视图显示基本设置配置页面,如下所示:

-

输入基本设置,例如位置、站点名称。

- 配置设备,使其可以接受来自 Internet/MPLS/宽带的流量。定义链接终止的接口。这取决于设备是处于覆盖模式还是底层模式。

-

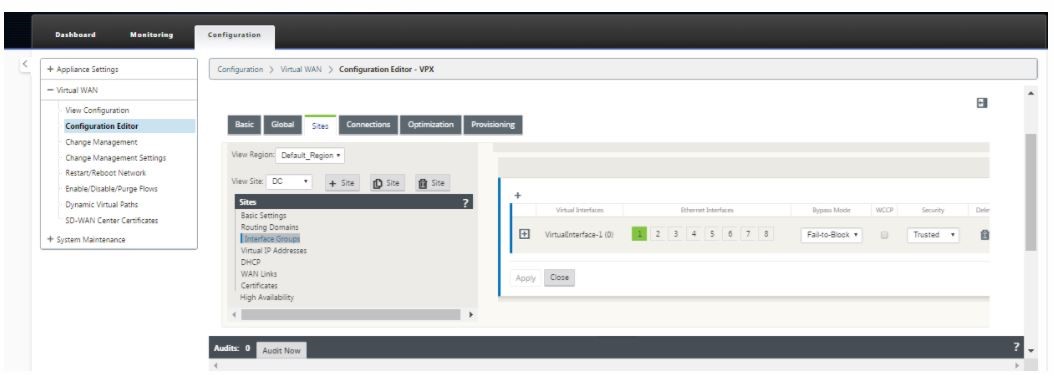

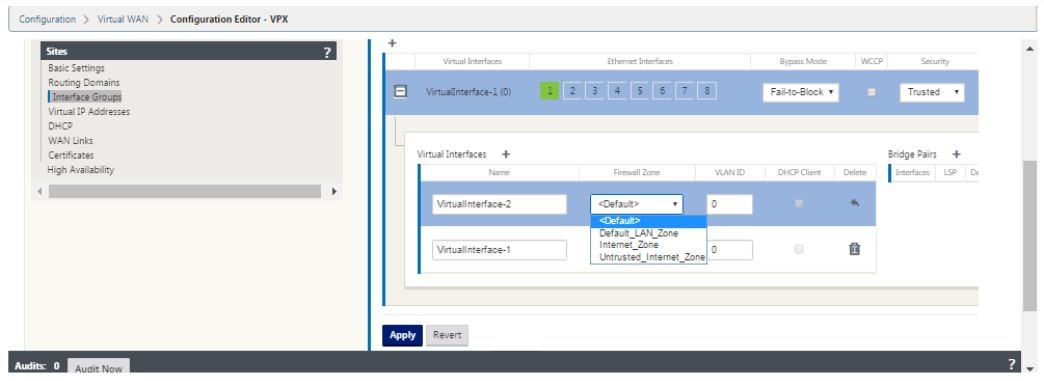

单击 接口组 以开始定义接口。

-

单击 + 以添加虚拟接口组。这将添加一个新的虚拟接口组。虚拟接口的数量取决于您希望设备处理的链接数量。设备可以处理的链接数量因设备型号而异,最大链接数量可达八个。

-

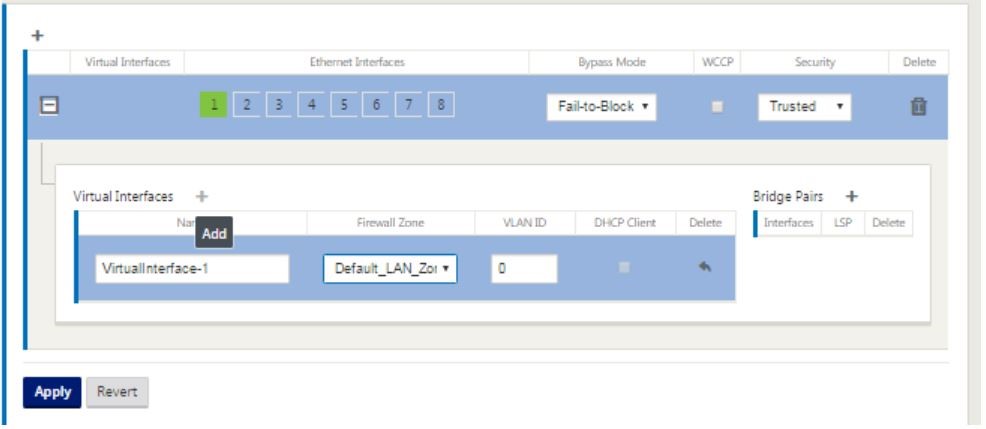

单击虚拟接口右侧的 + 以查看如下所示的屏幕。

- 选择构成此虚拟接口一部分的 以太网接口。根据平台型号,设备具有预配置的一对故障切换接口。如果您想在设备上启用故障切换,请确保您选择正确的接口对,并确保在 旁路模式 列下选择故障切换。

- 从下拉列表中选择安全级别。如果接口服务于 MPLS 链接,则选择受信任模式;如果 Internet 链接用于相应接口,则选择不受信任模式。

-

单击名为虚拟接口的标签右侧的 +。这将显示名称、防火墙区域和 VLAN ID。输入此虚拟接口组的 名称和 VLAN ID。VLAN ID 用于识别和标记进出虚拟接口的流量,对于本机/未标记流量,请使用 0(零)。

- 要配置故障切换接口,请单击桥接对。这将添加一个新的桥接对并允许编辑。单击 应用 以确认这些设置。

- 要添加更多虚拟接口组,请单击接口组分支右侧的 + 并按上述步骤操作。

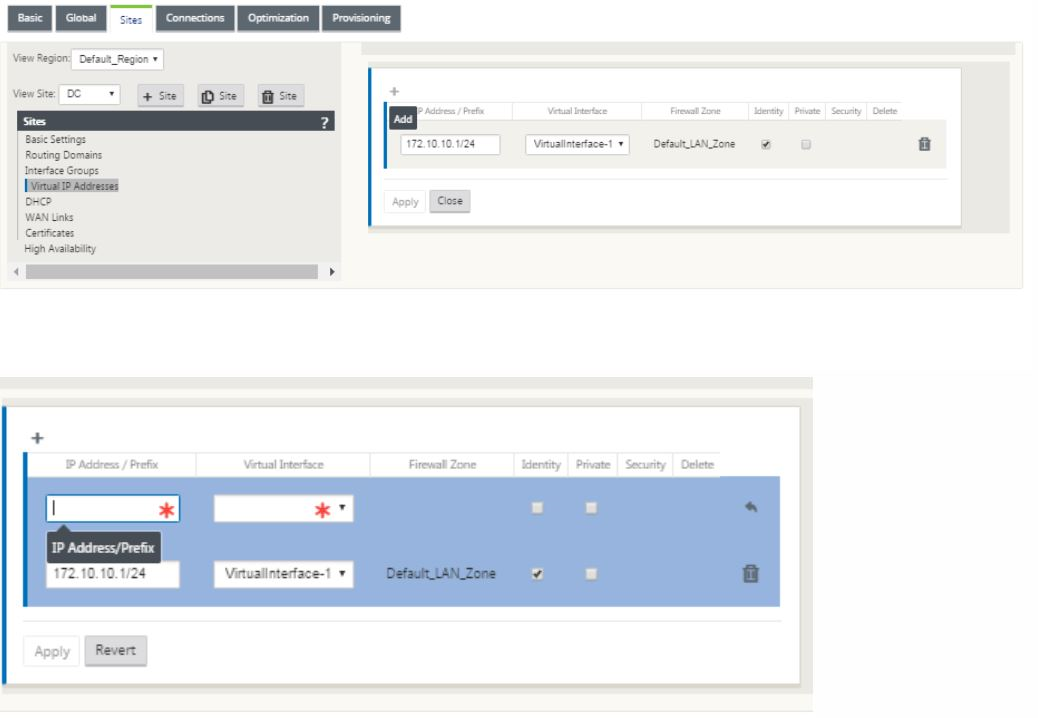

- 选择接口后,下一步是在这些接口上配置 IP 地址。在 Citrix SD-WAN 术语中,这称为 VIP(虚拟 IP)。

-

继续在站点视图中,单击虚拟 IP 地址以查看用于配置 VIP 的接口。

-

输入 IP 地址/前缀信息,并选择与该地址关联的 虚拟接口。虚拟 IP 地址必须包含完整的主机地址和网络掩码。选择虚拟 IP 地址的所需设置,例如防火墙区域、身份、私有和安全。单击 应用。这会将地址信息添加到站点并将其包含在站点虚拟 IP 地址表中。要添加更多虚拟 IP 地址,请单击虚拟 IP 地址右侧的 +,然后按上述步骤操作。

-

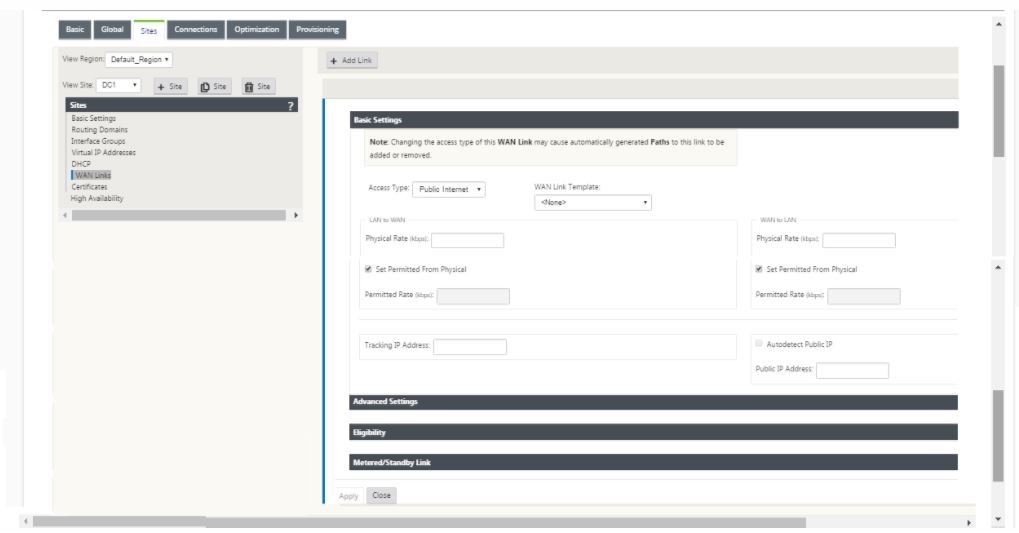

继续在站点部分配置站点的 WAN 链接。

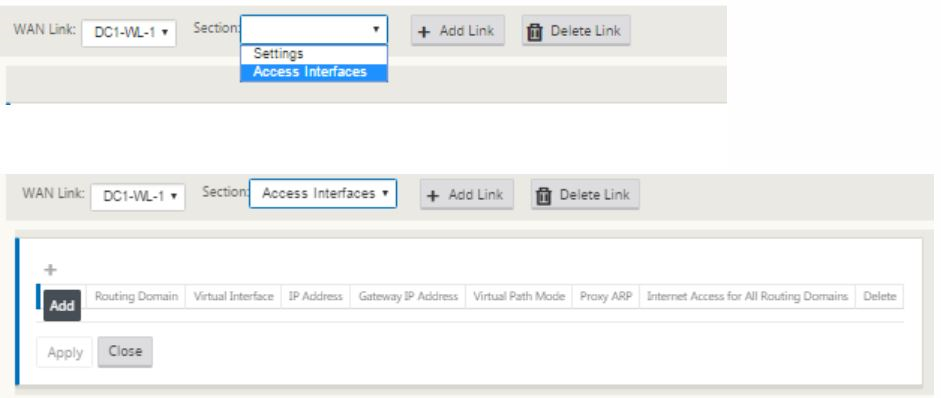

-

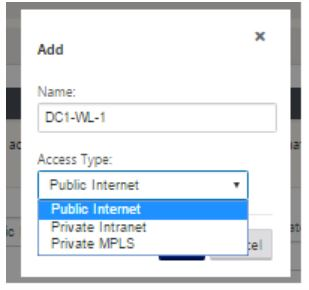

单击右侧面板顶部的 添加链接。这将打开一个对话框,允许您选择要配置的链接类型。

- 公共 Internet 用于 Internet/宽带/DSL/ADSL 链接,而私有 MPLS 用于 MPLS 链接。私有内网也用于 MPLS 链接。私有 MPLS 和私有内网链接之间的区别在于,私有 MPLS 允许保留 MPLS 链接的 QoS 策略。

- 如果您选择公共 Internet 并且 IP 通过 DHCP 分配,请选择自动检测 IP 选项。

-

在 WAN 链接配置页面中选择 访问接口。这将打开站点的访问接口视图。为每个链接添加和配置 VIP 和网关 IP,如下所示。

-

单击 + 以添加接口。这会在表中添加一个空白条目并打开它进行编辑。

- 输入您要分配给此接口的名称。您可以根据链接类型和位置命名它。如果您不想隔离网络并为接口分配 IP,请将路由域保留为默认值。

-

如果链接是 Internet 链接,请确保提供可公开访问的网关 IP 地址;如果链接是 MPLS 链接,请提供私有 IP。将虚拟路径模式保留为主模式,因为您需要此链接来形成虚拟路径。

注意:启用代理 ARP,因为当网关无法访问时,设备会回复网关 IP 地址的 ARP 请求。

- 单击 应用 以完成 WAN 链接配置。如果您想配置更多 WAN 链接,请重复另一个链接的步骤。

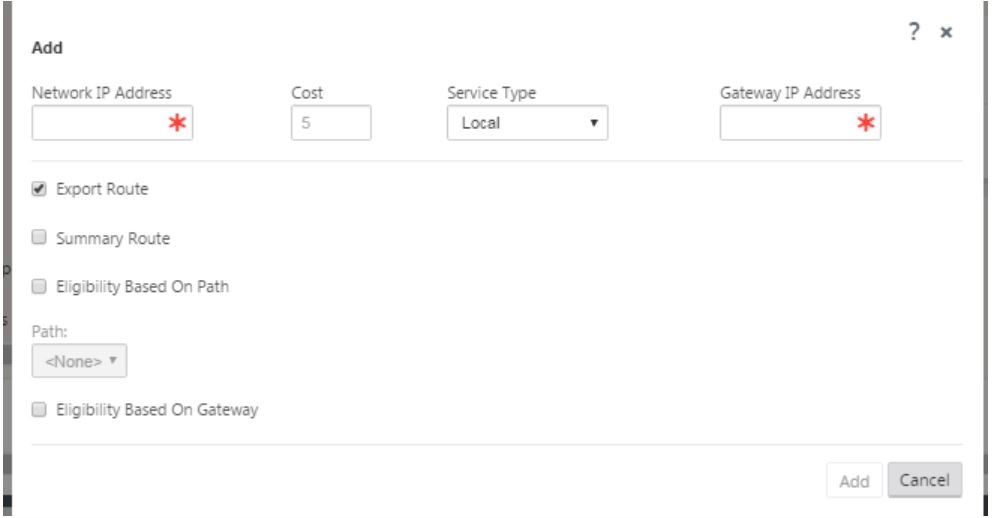

- 配置站点的路由。单击连接视图并选择路由。

-

单击 + 以添加路由,这将打开一个对话框,如下所示。

-

新路由提供以下信息:

- 网络 IP 地址

- 成本 – 成本决定了哪个路由优先于另一个路由。成本较低的路径优先于成本较高的路由。默认值为五。

- 服务类型 – 选择服务,服务可以是以下任何一种:

- 虚拟路径

- 内网

- Internet

- 直通

- 本地

- GRE 隧道

- LAN IPsec 隧道

- 单击 应用。

要为站点添加更多路由,请单击路由分支右侧的 + 并按上述步骤操作。有关更多信息,请参阅 配置 MCN。

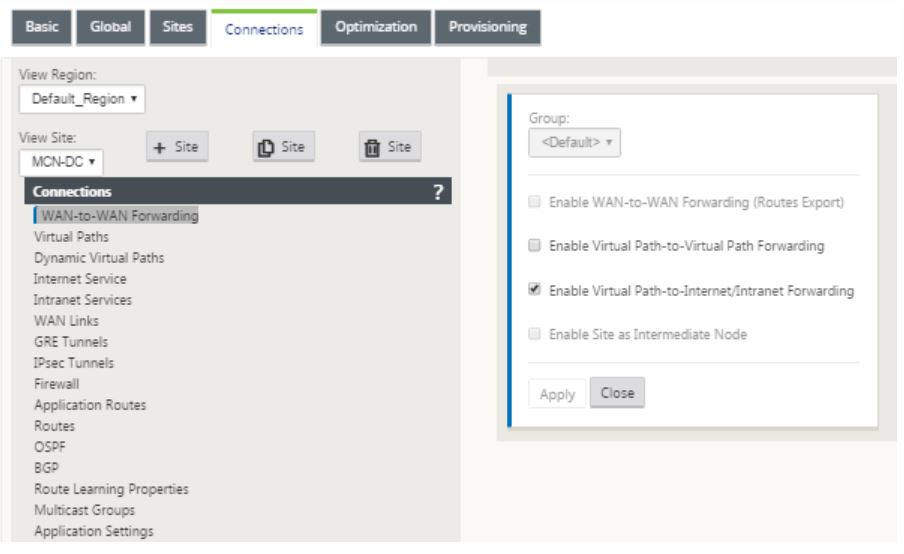

配置 MCN 和分支站点之间的虚拟路径

建立 MCN 和分支节点之间的连接。您可以通过在这两个站点之间配置虚拟路径来完成此操作。导航到配置编辑器配置树中的 连接 选项卡。

- 单击配置部分中的 连接 选项卡。这将显示配置树的连接部分。

-

在 连接 部分页面中的视图站点下拉菜单中选择 MCN。

-

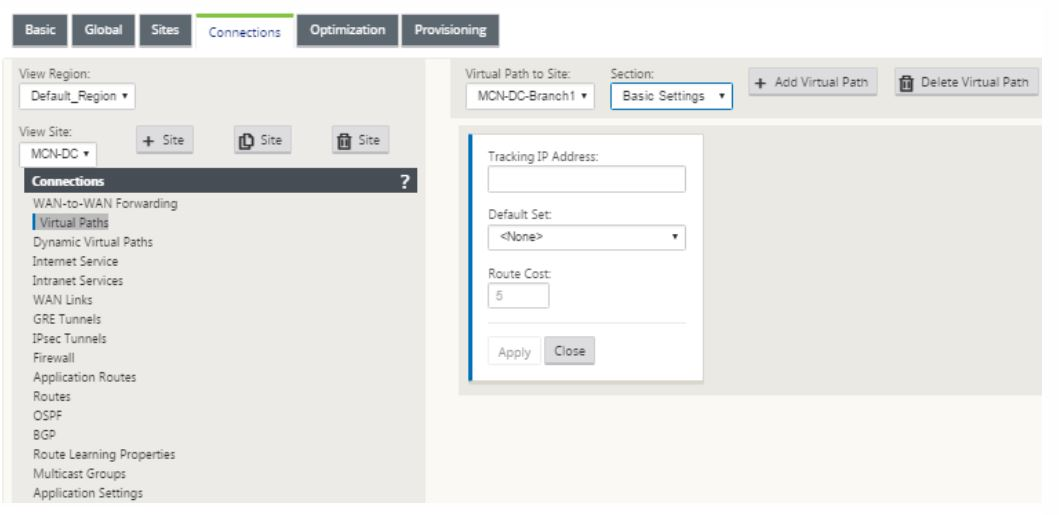

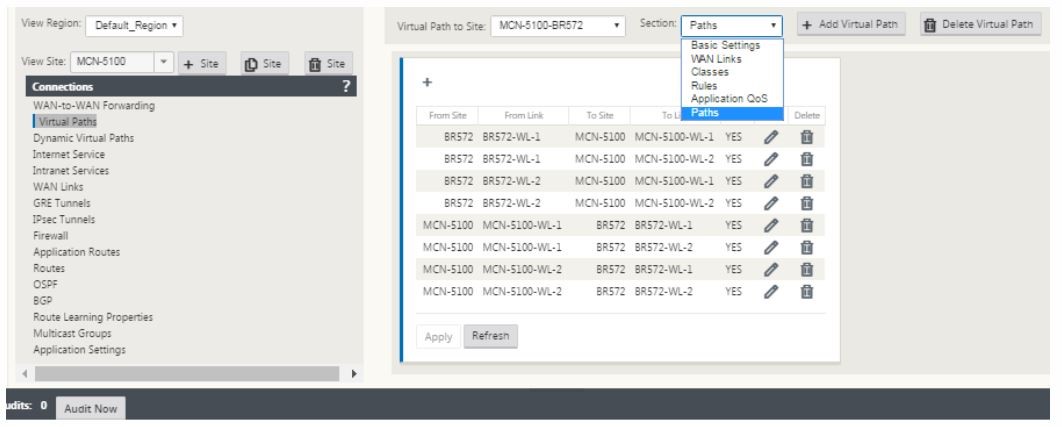

从连接选项卡下选择虚拟路径,以在 MCN 和分支站点之间创建虚拟路径。

-

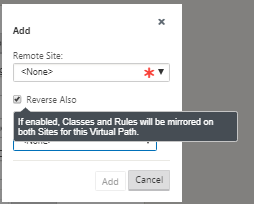

单击虚拟路径部分中静态虚拟路径名称旁边的 添加虚拟路径。这将打开一个对话框,如下所示。选择您要配置虚拟路径的分支。您必须在名为远程站点的标签下配置此项。从此下拉列表中选择分支节点,然后单击 也反向 复选框。

流量分类和转向在虚拟路径的两个站点上镜像。完成后,从名为部分的标签下的下拉菜单中选择路径,如下所示。

-

单击路径表上方的 + 添加,这将显示添加路径对话框。指定必须配置虚拟路径的终结点。现在,单击 添加 以创建路径并单击 也反向复选框。

注意:Citrix SD-WAN 测量两个方向的链接质量。这意味着点 A 到点 B 是一条路径,点 B 到点 A 是另一条路径。借助链接条件的单向测量,SD-WAN 能够选择最佳路由来发送流量。这与 RTT 等双向延迟测量指标不同。例如,点 A 和点 B 之间的一个连接显示为两条路径,并且每条路径的链接性能指标都是独立计算的。

此设置足以在 MCN 和分支之间建立虚拟路径,还提供其他配置选项。有关更多信息,请参阅 配置 MCN 和客户端站点之间的虚拟路径服务。

部署 MCN 配置

下一步是部署配置。这涉及以下两个步骤:

-

将 SD-WAN 配置包导出到变更管理。

- 在生成设备包之前,您必须首先将完成的配置包从 配置编辑器 导出到 MCN 上的全局 变更管理 暂存收件箱。请参阅“执行变更管理”部分中提供的步骤,执行变更管理。

-

生成并暂存设备包。

- 将新配置包添加到变更管理收件箱后,您可以在分支站点上生成并暂存设备包。为此,您可以使用 MCN 上的管理 Web 界面中的变更管理向导。请参阅“暂存设备包”部分中提供的步骤,暂存设备包。

配置内网服务以连接到 Azure WAN 资源

-

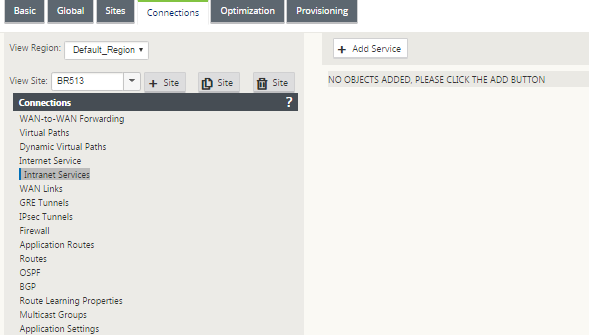

在 SD-WAN 设备 GUI 中,转到 配置编辑器。导航到 连接 磁贴。单击 + 添加服务 以添加该站点的内网服务。

-

在内网服务的 基本设置 中,有几个选项可用于在 WAN 链接不可用时内网服务的行为方式。

- 启用主回收 – 如果您希望选定的主链接在故障转移后恢复时接管,请选中此框。但是,如果您选择不选中此选项,则辅助链接将继续发送流量。

-

忽略 WAN 链接状态 – 如果启用此选项,则即使组成 WAN 链接不可用,目标为此内网服务的包也将继续使用此服务。

-

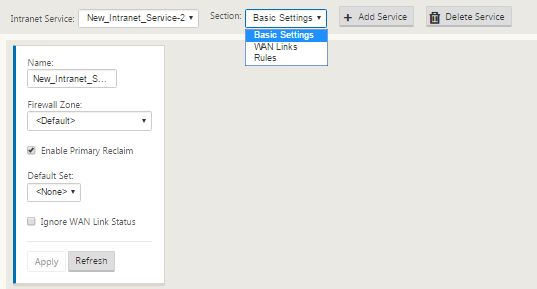

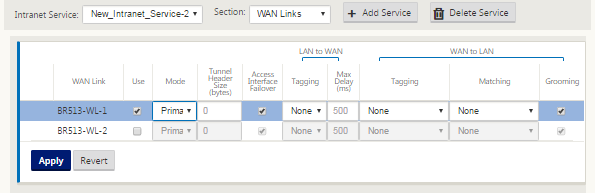

配置基本设置后,下一步是为此服务选择组成 WAN 链接。最多为一项内网服务选择两个链接。要选择 WAN 链接,请从标记为“部分”的下拉列表中选择 WAN 链接选项。WAN 链接以主模式和辅助模式运行,并且只有一个链接被选为主 WAN 链接。

注意:创建第二个内网服务时,它必须具有主 WAN 链接和辅助 WAN 链接映射。

-

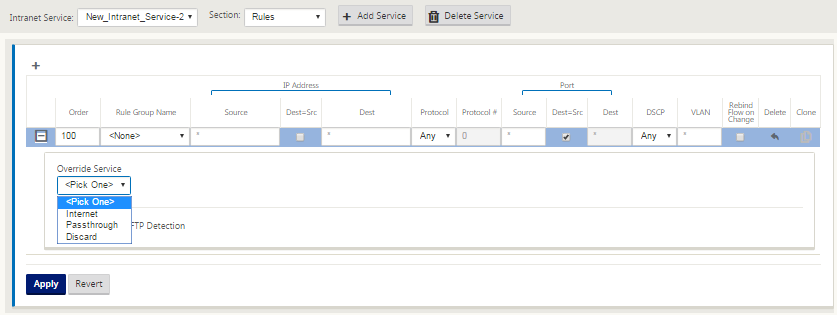

分支站点特定规则可用,可自定义每个分支站点,覆盖全局默认设置中配置的任何通用设置。模式包括通过特定 WAN 链接的所需交付,或作为覆盖服务,允许过滤流量的直通或丢弃。例如,如果有一些流量您不希望通过内网服务,您可以编写规则来丢弃该流量或通过不同的服务(Internet 或直通)发送它。

-

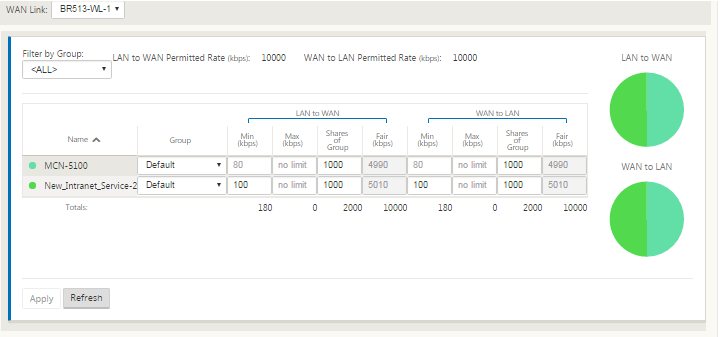

启用站点的内网服务后,预置 磁贴将可用,以允许在各种使用 WAN 链接的服务之间双向(LAN 到 WAN / WAN 到 LAN)分配 WAN 链接的带宽。服务 部分允许您进一步微调带宽分配。此外,可以启用公平共享,允许服务在实施公平分配之前接收其最小保留带宽。

配置 SD-WAN Center

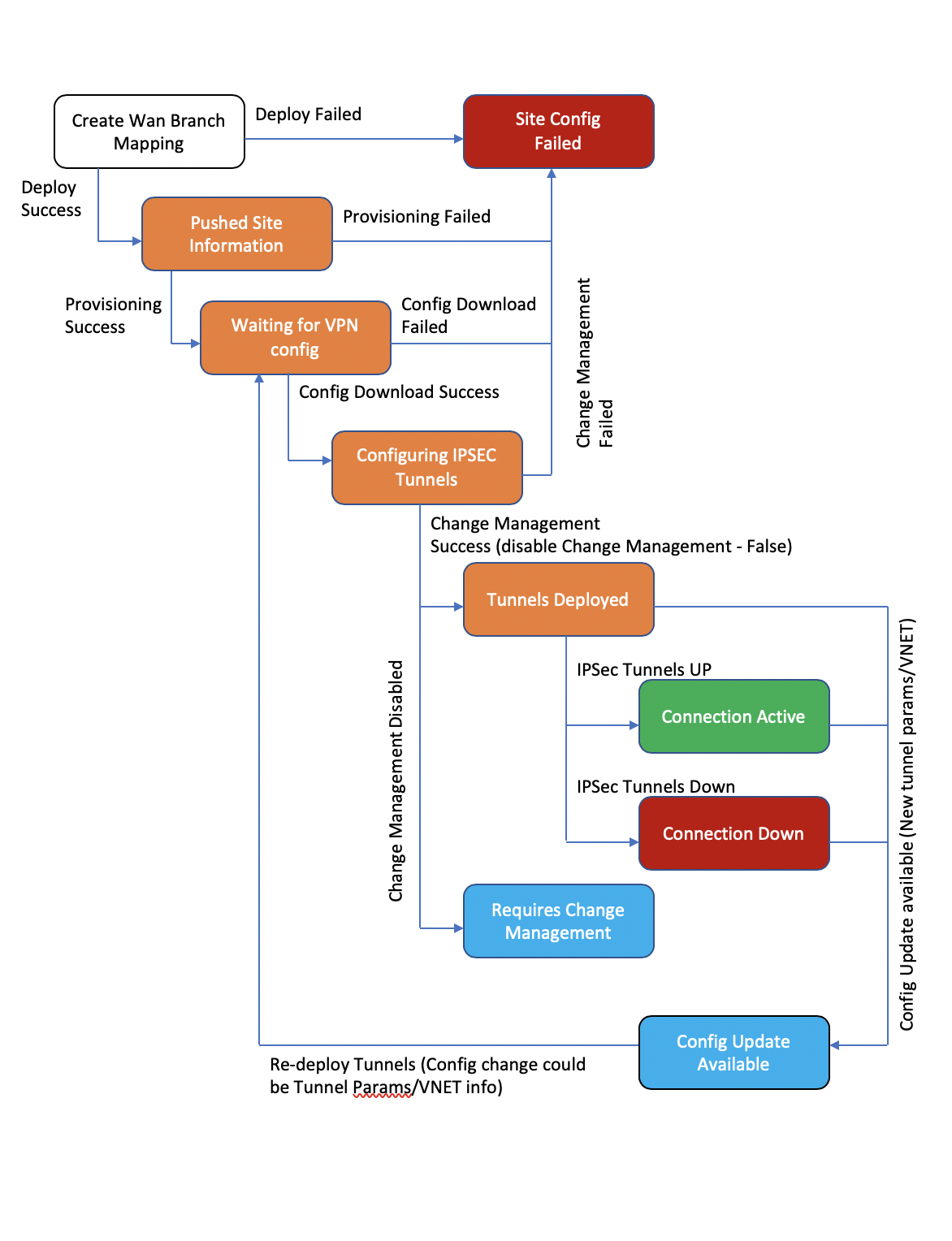

下图描述了 SD-WAN Center 和 Azure 虚拟 WAN 连接的高级工作流以及部署的相应状态转换。

配置 Azure 设置:

- 提供 Azure 租户 ID、应用程序 ID、密钥和订阅 ID(也称为服务主体)。

配置分支站点到 WAN 关联:

- 将分支站点关联到 WAN 资源。同一站点不能连接到多个 WAN。

- 单击 新建 以配置站点-WAN 关联。

- 选择 Azure WAN 资源。

- 选择要与 WAN 资源关联的 站点名称。

- 单击 部署 以确认关联。用于隧道部署的 WAN 链接将自动填充具有最佳链接容量的链接。

- 等待状态更改为“隧道已部署”以查看 IPsec 隧道 设置。

- 使用 SD-WAN Center 报告视图检查相应 IPsec 隧道的状态。IPsec 隧道状态必须为绿色才能传输数据流量,这表示连接处于活动状态。

预置 SD-WAN Center:

SD-WAN Center 是 Citrix SD-WAN 的管理和报告工具。虚拟 WAN 所需的配置在 SD-WAN Center 中执行。SD-WAN Center 仅作为虚拟外形 (VPX) 提供,需要安装在 VMware ESXi 或 XenServer 虚拟机管理程序上。配置 SD-WAN Center 设备所需的最小资源是 8 GB RAM 和 4 个 CPU 内核。以下是 安装 和 配置 SD-WAN Center VM 的步骤。

配置 SD-WAN Center 以进行 Azure 连接

有关更多信息,请阅读 创建服务主体。

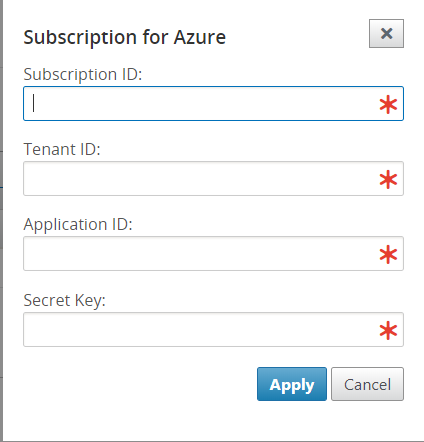

要成功验证 SD-WAN Center 与 Azure 的身份,必须提供以下参数:

- 目录(租户 ID)

- 应用程序(客户端 ID)

- 安全密钥(客户端密钥)

- 订阅 ID

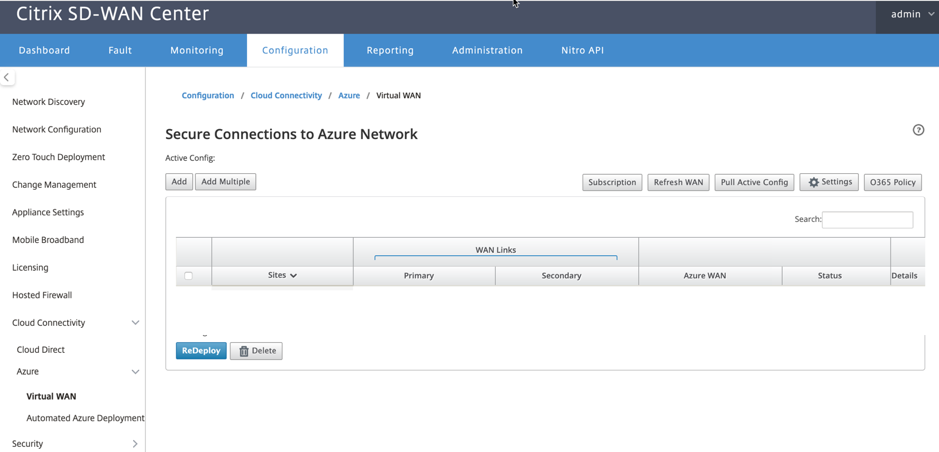

验证 SD-WAN Center:

在 SD-WAN Center UI 中,导航到 配置 > 云连接 > Azure > 虚拟 WAN。配置 Azure 连接设置。有关配置 Azure VPN 连接的更多信息,请参阅以下链接: Azure 资源管理器。

在 11.1.0 版本中,支持 Azure 虚拟 WAN 集成的主 WAN 链接和辅助 WAN 链接配置。添加辅助 WAN 链接的主要原因是为了从 Citrix SD-WAN 站点获得冗余。

在以前的实施中,WAN 链接故障可能导致流量中断和与 Azure 虚拟 WAN 的连接丢失。在当前的实施中,即使主 WAN 链接断开,站点到 Azure 虚拟 WAN 的连接也会保持活动状态。

输入 订阅 ID、租户 ID、应用程序 ID 和 安全密钥。此步骤是验证 SD-WAN Center 与 Azure 身份所必需的。如果上面输入的凭据不正确,则身份验证将失败,并且不允许进一步操作。单击 应用。

存储帐户 字段指的是您在 Azure 中创建的存储帐户。如果您未创建存储帐户,则在单击 应用 时,将在您的订阅中自动创建一个新的存储帐户。

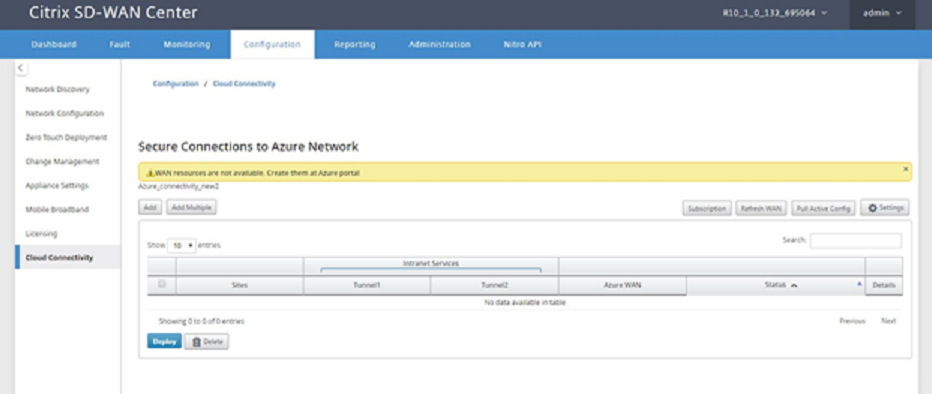

获取 Azure 虚拟 WAN 资源:

身份验证成功后,Citrix SD-WAN 会轮询 Azure,以获取您在登录 Azure 门户后第一步中创建的 Azure 虚拟 WAN 资源列表。WAN 资源代表您在 Azure 中的整个网络。它包含您希望在此 WAN 中拥有的所有 Hub 的链接。WAN 彼此隔离,不能包含公共 Hub,也不能包含不同 WAN 中两个不同 Hub 之间的连接。

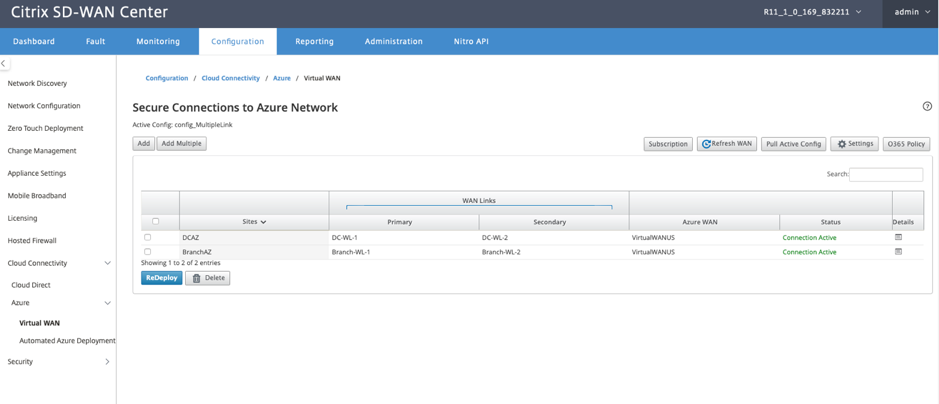

关联分支站点和 Azure WAN 资源:

分支站点需要与 Azure WAN 资源关联才能建立 IPsec 隧道。一个分支可以连接到 Azure 虚拟 WAN 资源中的多个 Hub,一个 Azure 虚拟 WAN 资源可以连接到多个本地分支站点。为每个分支到 Azure 虚拟 WAN 资源部署创建单行。

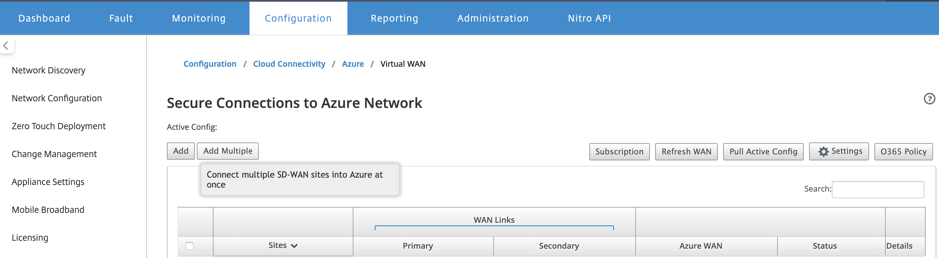

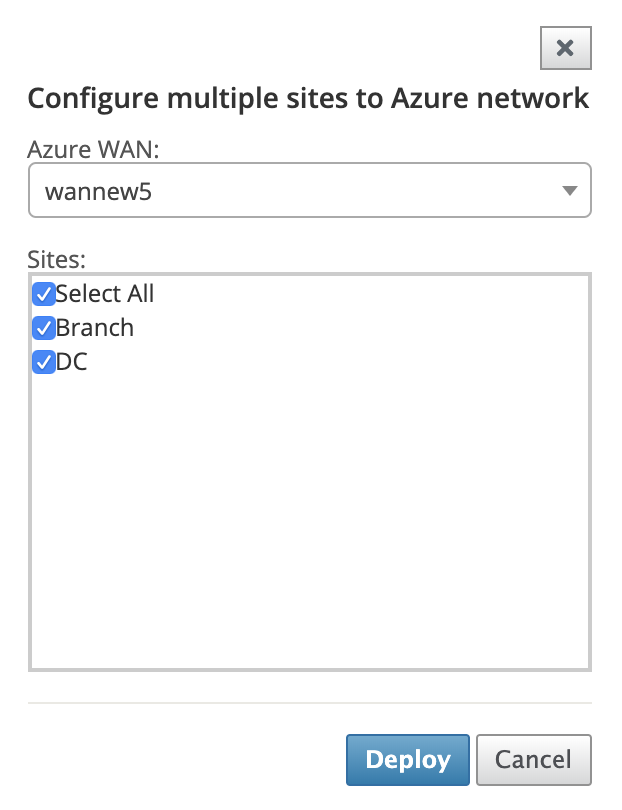

添加多个站点:

您可以选择添加所有相应的站点并将它们与选定的单个 WAN 资源关联。

-

单击 添加多个 以添加所有必须与选定 WAN 资源关联的站点。

-

Azure WAN 资源下拉列表(如下所示)预填充了属于您的 Azure 帐户的资源。如果未创建 WAN 资源,则此列表为空,您必须导航到 Azure 门户以创建资源。如果列表填充了 WAN 资源,请选择您需要分支站点连接到的 Azure WAN 资源。

-

选择一个或所有分支站点以启动 IPsec 隧道建立过程。站点最佳容量的公共 Internet WAN 链接会自动选择,以建立到 Azure VPN 网关的 IPsec 隧道。

添加单个站点:

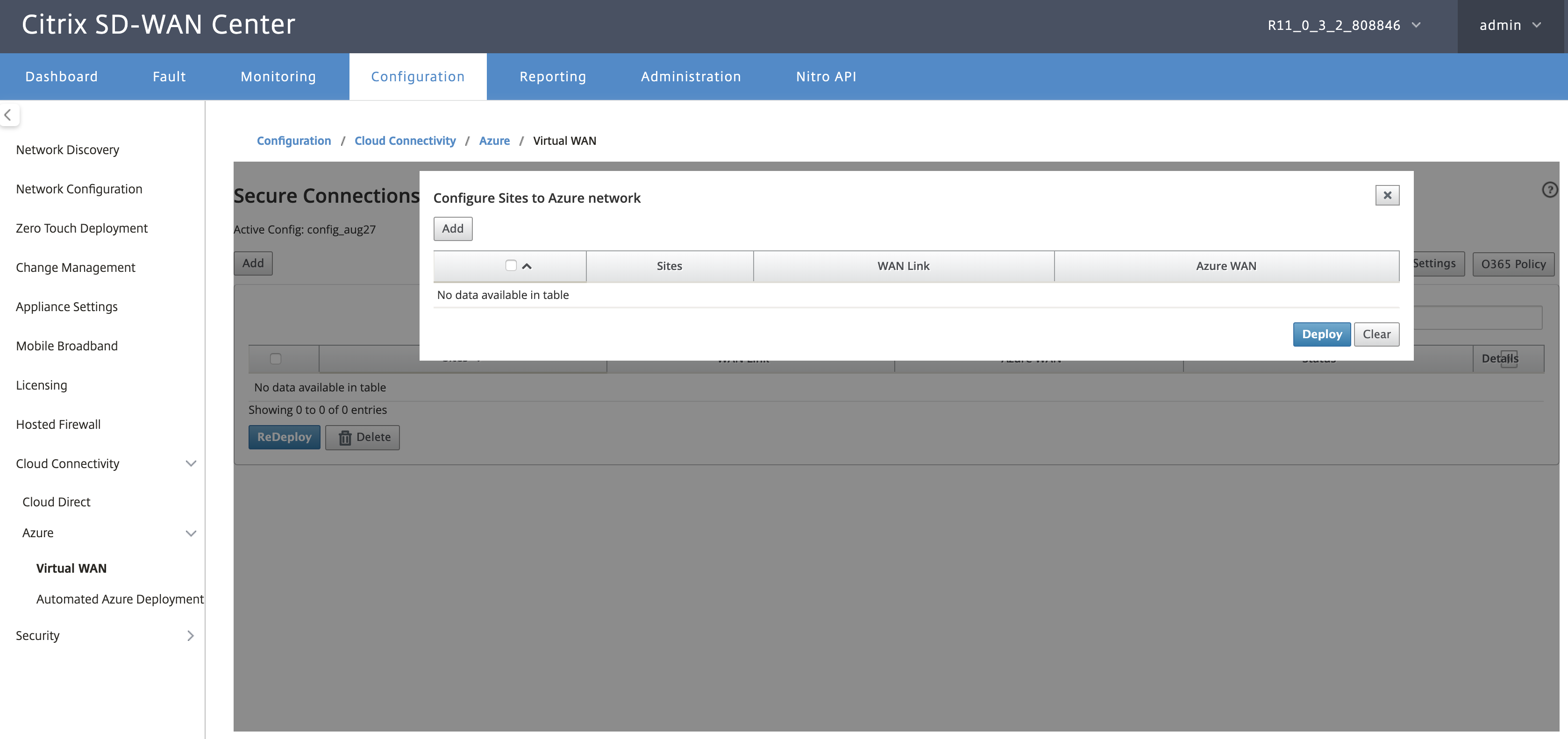

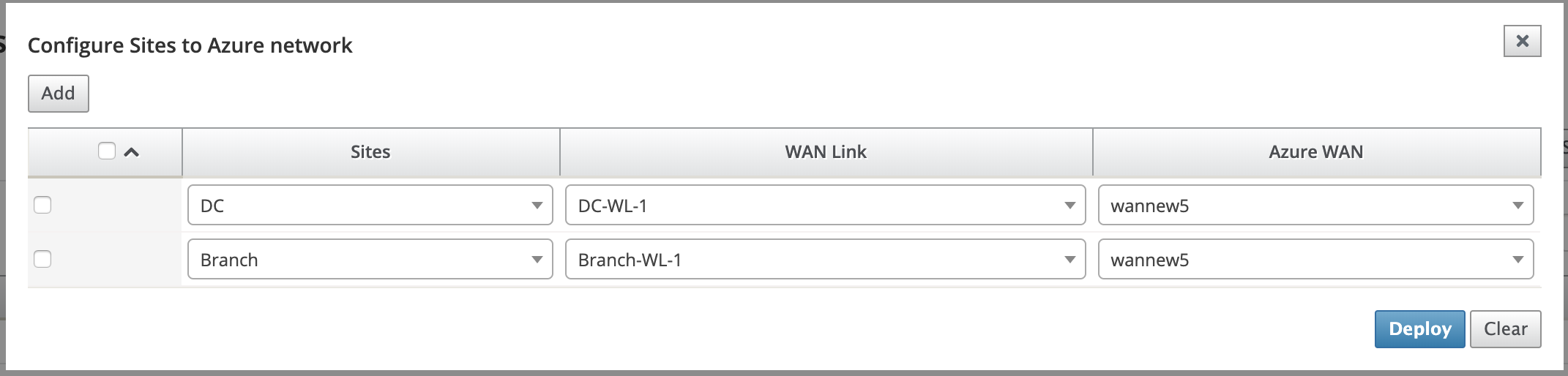

您还可以选择逐个(单个)添加站点,并且随着网络的发展,或者如果您正在执行逐站点部署,您可以选择添加上述多个站点。

-

单击 添加新条目 以选择站点-WAN 关联的一个站点名称。在配置站点到 Azure 网络 对话框中添加站点。

-

选择要配置到 Azure 虚拟 WAN 网络的站点分支。

-

选择与站点关联的 WAN 链接(公共 Internet 类型链接按最佳物理链接容量顺序列出)

-

从 Azure 虚拟 WAN 下拉菜单中选择站点必须关联到的 WAN 资源。

-

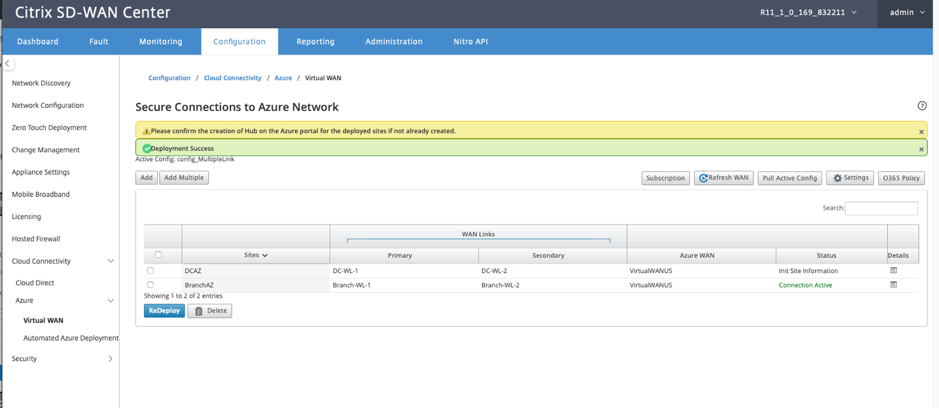

单击 部署 以确认关联。状态(“初始化站点信息”、“已推送站点信息”和“等待 VPN 配置”)将更新以通知您该过程。

部署过程包括以下状态:

- 推送站点信息

- 等待 VPN 配置

- 隧道已部署

-

连接活动(IPsec 隧道已启动)或连接断开(IPsec 隧道已断开)

关联站点 WAN 资源映射(Azure 门户):

将 Azure 门户上部署的站点关联到 Azure 虚拟 WAN 资源下创建的虚拟 Hub。一个或多个虚拟 Hub 可以与分支站点关联。每个虚拟 Hub 都在特定区域中创建,并且可以通过创建虚拟网络连接将特定工作负载与虚拟 Hub 关联。只有在分支站点到虚拟 Hub 关联成功后,VPN 配置才会下载,并且从站点到 VPN 网关建立相应的 IPsec 隧道。

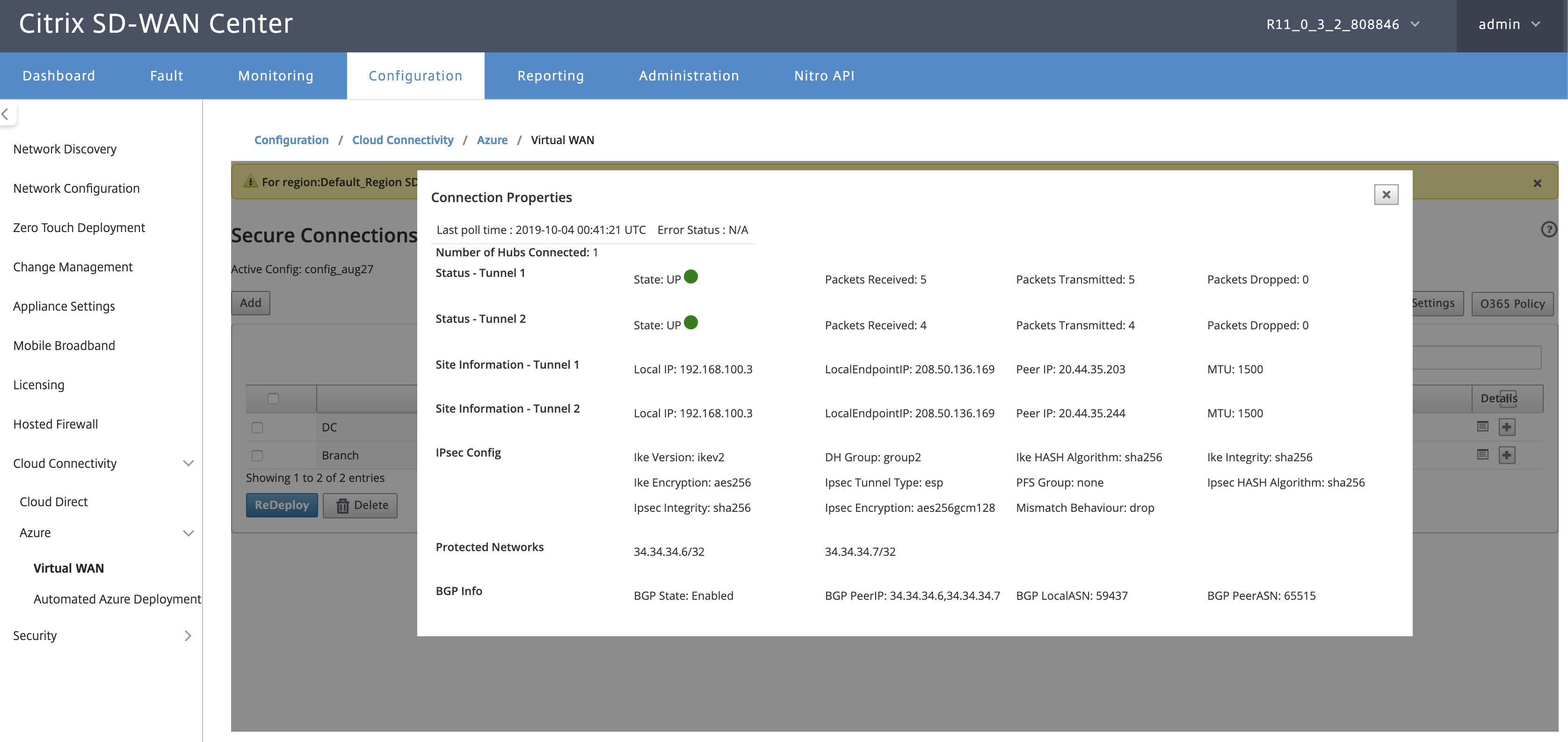

等待状态更改为“隧道已部署”或“连接活动”以查看 IPsec 隧道 设置。查看与选定服务关联的 IPsec 设置。

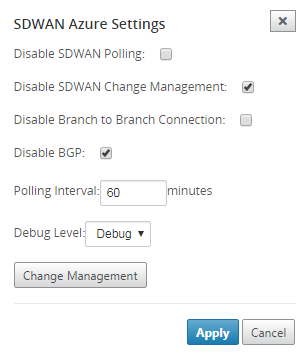

SD-WAN Azure 设置:

-

禁用 SD-WAN 变更管理 – 默认情况下,变更管理过程是自动化的。这意味着,只要 Azure 虚拟 WAN 基础结构中提供了新配置,SD-WAN Center 就会获取它并自动开始将其应用于分支。但是,如果您想控制何时将配置应用于分支,则此行为是受控的。禁用自动变更管理的一个好处是,此功能和其他 SD-WAN 功能的配置是独立管理的。

-

禁用 SDWAN 轮询 – 禁用所有 SD-WAN Azure 新部署和现有部署上的轮询。

-

轮询间隔 - 轮询间隔选项控制在 Azure 虚拟 WAN 基础结构中查找配置更新的间隔。建议的轮询间隔时间为 1 小时。

-

禁用分支到分支连接 – 禁用通过 Azure 虚拟 WAN 基础结构的分支到分支通信。默认情况下,此选项处于禁用状态。启用此选项后,表示本地分支能够通过 Azure 的虚拟 WAN 基础结构通过 IPsec 相互通信以及与分支后面的资源通信。这不会影响通过 SD-WAN 虚拟路径的分支到分支通信,即使禁用此选项,分支也能够通过虚拟路径相互通信以及与各自的资源/终结点通信。

-

禁用 BGP – 这会禁用 IP 上的 BGP,默认情况下它是禁用的。启用后,站点路由将通过 BGP 发布。

-

调试级别 – 启用捕获日志以调试是否存在任何连接问题。

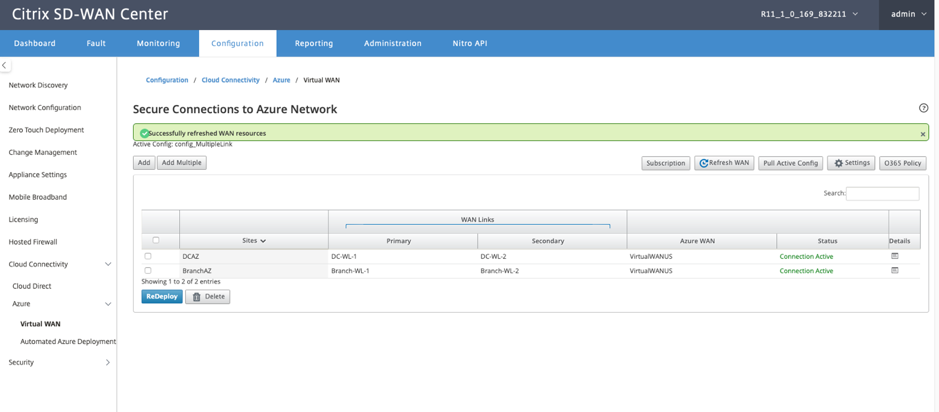

刷新 WAN 资源:

单击 刷新 图标以检索您在 Azure 门户上更新的最新 WAN 资源集。刷新过程完成后,将显示一条消息:“WAN 资源已成功刷新”。

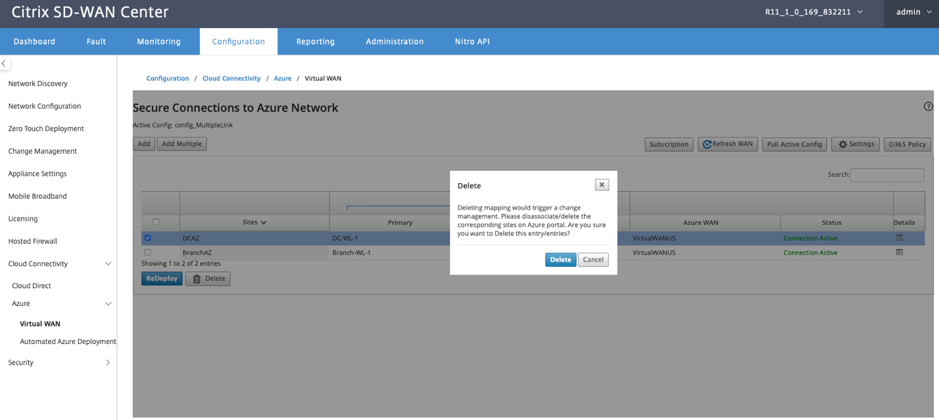

删除站点 WAN 资源关联

选择一个或多个映射以执行删除。在内部,SD-WAN 设备变更管理过程被触发,并且在成功之前,删除选项被禁用以防止执行进一步的删除。删除映射需要您在 Azure 门户中取消关联或删除相应的站点。用户必须手动执行此操作。

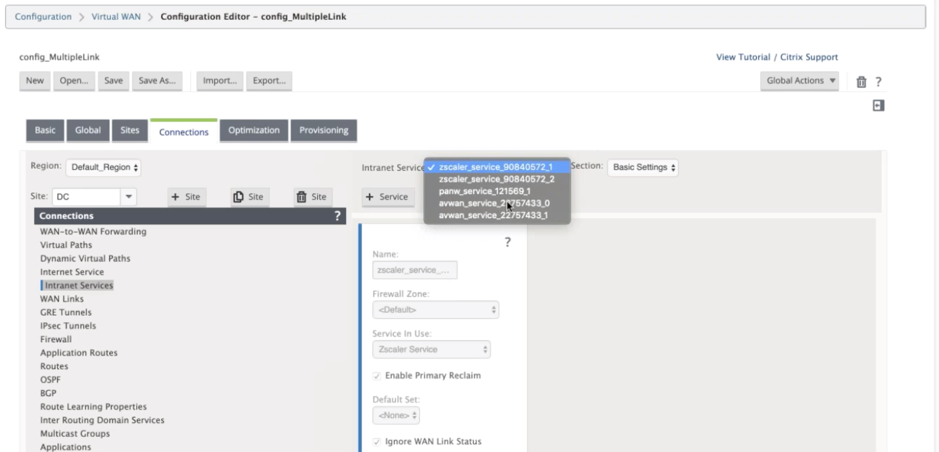

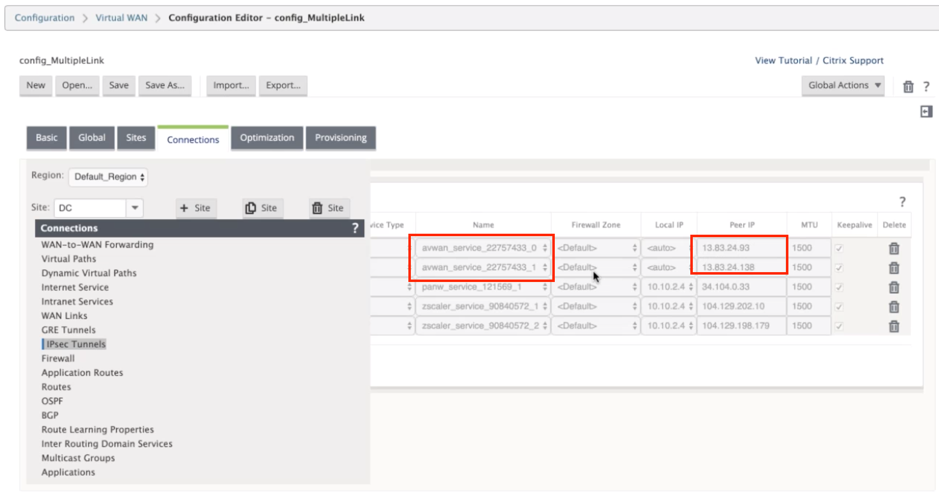

创建隧道后,您可以在 MCN 中看到两个内网服务。

每个内网服务对应于使用对等 IP(Azure 虚拟 WAN 终结点 IP)创建的 IPsec 隧道。

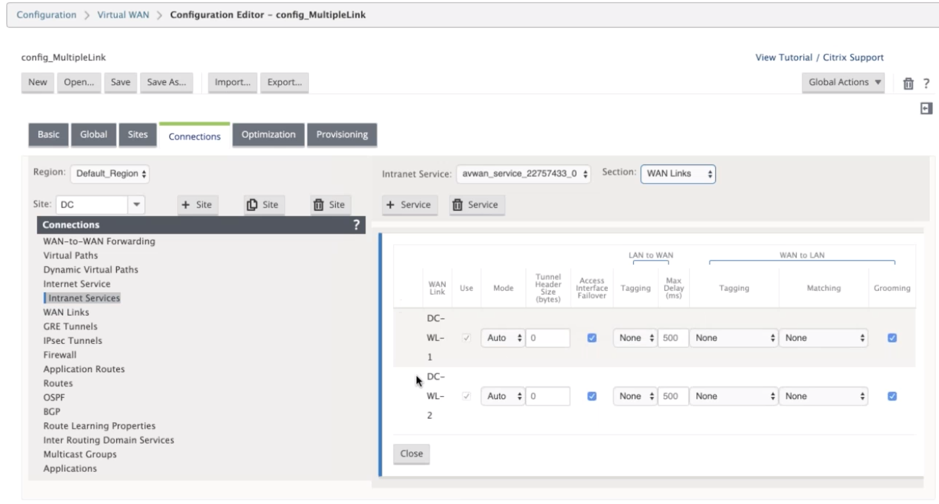

从 内网服务 中,如果您从 部分 下拉列表中选择 WAN 链接,您可以看到您指定的主 WAN 链接和辅助 WAN 链接。默认情况下,模式设置为 自动。

监控 IPsec 隧道

在 SD-WAN Center UI 中,导航到 报告 > IPsec 以检查 IPsec 隧道的状。隧道状态必须为绿色才能传输数据流量。