NetScaler als SAML SP

Der SAML Service Provider (SP) ist eine SAML-Entität, die vom Dienstanbieter bereitgestellt wird. Wenn ein Benutzer versucht, auf eine geschützte Anwendung zuzugreifen, wertet der SP die Clientanforderung aus. Wenn der Client nicht authentifiziert ist (kein gültiges NSC_TMAA- oder NSC_TMAS-Cookie hat), leitet der SP die Anfrage an den SAML Identity Provider (IdP) weiter.

Der SP validiert auch SAML-Assertions, die vom IdP empfangen werden.

Wenn die NetScaler-Appliance als SP konfiguriert ist, werden alle Benutzeranfragen von einem virtuellen Server für das Verkehrsmanagement empfangen (Load Balancing oder Content Switching). Die Anfragen sind mit der entsprechenden SAML-Aktion verknüpft.

Die NetScaler-Appliance unterstützt auch POST- und Redirect-Bindungen beim Abmelden.

Hinweis

Eine NetScaler-Appliance kann als SAML-SP in einer Bereitstellung verwendet werden, in der der SAML-IdP entweder auf der Appliance oder auf einem externen SAML-IdP konfiguriert ist.

Bei Verwendung als SAML-SP gilt eine NetScaler-Appliance:

-

Kann die Benutzerinformationen (Attribute) aus dem SAML-Token extrahieren. Diese Informationen können dann in den Richtlinien verwendet werden, die auf der NetScaler-Appliance konfiguriert sind. Wenn Sie beispielsweise die Attribute groupMember und emailaddress extrahieren möchten, geben Sie in der SAMLAction den Parameter Attribute2 als GroupMember und den Parameter Attribute3 als emailaddress an.

Hinweis

Standardattribute wie Benutzername, Kennwort und Abmelde-URL dürfen in den Attributen 1—16 nicht extrahiert werden, da sie implizit analysiert und in der Sitzung gespeichert werden.

-

Kann Attributnamen von bis zu 127 Byte aus einer eingehenden SAML-Assertion extrahieren. Das vorherige Limit lag bei 63 Byte. Die Unterstützung wurde in NetScaler 11.0 Build 64.x eingeführt.

-

Unterstützt Post-, Redirect- und Artifact-Bindungen. Die Unterstützung für Umleitungs- und Artefaktbindungen wurde in NetScaler 11.0 Build 55.x eingeführt.

Hinweis

Die Umleitungsbindung darf nicht für große Datenmengen verwendet werden, wenn die Assertion nach dem Aufblasen oder Dekodieren größer als 10.000 ist.

-

Kann Assertionen entschlüsseln. Die Unterstützung wurde in NetScaler 11.0 Build 55.x eingeführt.

-

Kann mehrwertige Attribute aus einer SAML-Assertion extrahieren. Diese Attribute werden in Form von verschachtelten XML-Tags gesendet, wie zum Beispiel:

<AttributeValue> <AttributeValue>Value1</AttributeValue> <AttributeValue>Value2</AttributeValue> \</AttributeValue\>

Bei Vorlage von vorherigem XML kann die NetScaler-Appliance sowohl Value1 als auch Value2 als Werte eines bestimmten Attributs extrahieren, im Gegensatz zur alten Firmware, die nur Value1 extrahiert.

Hinweis

Die Unterstützung wurde in NetScaler 11.0 Build 64.x eingeführt.

-

Kann die Gültigkeit einer SAML-Assertion angeben.

Wenn die Systemzeit auf NetScaler SAML IdP und Peer-SAML-SP nicht synchron ist, werden die Nachrichten möglicherweise von beiden Parteien ungültig gemacht. Um solche Fälle zu vermeiden, können Sie jetzt die Zeitdauer festlegen, für die die Assertionen gültig sind.

Diese Dauer, die als “Skew-Zeit” bezeichnet wird, gibt die Anzahl der Minuten an, für die die Nachricht akzeptiert werden muss. Die Skew Time kann auf dem SAML-SP und dem SAML-IdP konfiguriert werden.

Hinweis

Die Unterstützung wurde in NetScaler 11.0 Build 64.x eingeführt.

-

Kann in der Authentifizierungsanfrage ein zusätzliches Attribut namens “forceAuth” an einen externen IdP (Identity Provider) senden. Standardmäßig ist ForceAuthn auf “False” gesetzt. Es kann auf “True” gesetzt werden, um IdP vorzuschlagen, die Authentifizierung trotz des vorhandenen Authentifizierungskontextes zu erzwingen. Außerdem führt NetScaler SP eine Authentifizierungsanfrage im Abfrageparameter durch, wenn es mit Artefaktbindung konfiguriert ist.

So konfigurieren Sie die NetScaler-Appliance als SAML-SP über die Befehlszeilenschnittstelle

-

Konfigurieren Sie eine SAML SP-Aktion.

Beispiel

Mit dem folgenden Befehl wird eine SAML-Aktion hinzugefügt, die nicht authentifizierte Benutzeranforderungen umleitet.

add authentication samlAction SamlSPAct1 -samlIdPCertName nssp –samlRedirectUrl https://auth1.example.com<!--NeedCopy--> -

Konfigurieren Sie die SAML-Richtlinie.

Beispiel

Der folgende Befehl definiert eine SAML-Richtlinie, die die zuvor definierte SAML-Aktion auf den gesamten Datenverkehr anwendet.

add authentication samlPolicy SamlSPPol1 ns_true SamlSPAct1<!--NeedCopy--> -

Binden Sie die SAML-Richtlinie an den virtuellen Authentifizierungsserver.

Beispiel

Der folgende Befehl bindet die SAML-Richtlinie an einen virtuellen Authentifizierungsserver mit dem Namen “av_saml”.

bind authentication vserver av_saml -policy SamlSPPol1<!--NeedCopy--> -

Binden Sie den virtuellen Authentifizierungsserver an den entsprechenden virtuellen Server für das Verkehrsmanagement.

Beispiel

Der folgende Befehl fügt einen virtuellen Lastausgleichsserver mit dem Namen “lb1_ssl” hinzu und ordnet den virtuellen Authentifizierungsserver mit dem Namen “av_saml” dem virtuellen Lastausgleichsserver zu.

add lb vserver lb1_ssl SSL 10.217.28.224 443 -persistenceType NONE -cltTimeout 180 -AuthenticationHost auth1.example.com -Authentication ON -authnVsName av_saml<!--NeedCopy-->

So konfigurieren Sie eine NetScaler-Appliance als SAML-SP mit der GUI

-

Konfigurieren Sie die SAML-Aktion und -Richtlinie.

Navigieren Sie zu Sicherheit > AAA — Anwendungsverkehr > Richtlinien > Authentifizierung > Erweiterte Richtlinien > Richtlinie. Erstellen Sie eine Richtlinie mit SAML als Aktionstyp und verknüpfen Sie die erforderliche SAML-Aktion mit der Richtlinie.

-

Ordnen Sie die SAML-Richtlinie einem virtuellen Authentifizierungsserver zu.

Navigieren Sie zu Sicherheit > AAA - Anwendungsdatenverkehr > Virtuelle Server, und ordnen Sie die SAML-Richtlinie dem virtuellen Authentifizierungsserver zu.

-

Ordnen Sie den Authentifizierungsserver dem entsprechenden virtuellen Verkehrsverwaltungsserver zu.

Navigieren Sie zu Traffic Management > Load Balancing (oder Content Switching) > Virtuelle Server, wählen Sie den virtuellen Server aus und ordnen Sie ihm den virtuellen Authentifizierungsserver zu.

Erhöhung der SessionIndex-Größe in SAML SP

Die SessionIndex-Größe des SAML Service Providers (SP) wurde auf 96 Byte erhöht. Zuvor betrug die standardmäßige maximale Größe von SessionIndex 63 Byte.

Unterstützung für benutzerdefinierte Authentifizierungsklassenreferenzen für SAML SP

Sie können das benutzerdefinierte Referenzattribut für die Authentifizierungsklasse im SAML-Aktionsbefehl konfigurieren. Mit dem benutzerdefinierten Klassenreferenzattribut für die Authentifizierung können Sie die Klassennamen in den entsprechenden SAML-Tags anpassen. Das benutzerdefinierte Authentifizierungsklassenreferenzattribut zusammen mit dem Namespace wird als Teil der SAML SP-Authentifizierungsanforderung an den SAML-IdP gesendet.

Bisher konnten Sie mit dem SAML-Aktionsbefehl nur eine Reihe vordefinierter Klassen konfigurieren, die im authnctxClassRef-Attribut definiert sind.

Wichtig

Stellen Sie beim Konfigurieren des Attributs customAuthnCtxClassRef Folgendes sicher:

- Die Namen der Klassen müssen alphanumerische Zeichen oder eine gültige URL mit den richtigen XML-Tags enthalten.

- Wenn Sie mehrere benutzerdefinierte Klassen konfigurieren müssen, muss jede Klasse durch Kommas getrennt werden.

So konfigurieren Sie die customAuthnctxClassRef-Attribute über die CLI

Geben Sie in der Befehlszeile Folgendes ein:

add authentication samlAction <name> [-customAuthnCtxClassRef <string>]set authentication samlAction <name> [-customAuthnCtxClassRef <string>]

Beispiel:

add authentication samlAction samlact1 –customAuthnCtxClassRef http://www.class1.com/LoA1,http://www.class2.com/LoA2set authentication samlAction samlact2 –customAuthnCtxClassRef http://www.class3.com/LoA1,http://www.class4.com/LoA2

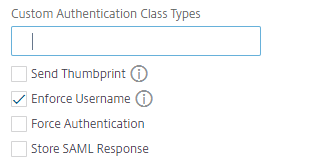

So konfigurieren Sie die customAuthnctxClassRef-Attribute mit der GUI

- Navigieren Sie zu Sicherheit > AAA - Anwendungsdatenverkehr > Richtlinien > Authentifizierung > Erweiterte Richtlinien > Aktionen > SAML.

- Wählen Sie auf der SAML-Seite die Registerkarte Server aus und klicken Sie auf Hinzufügen.

- Geben Sie auf der Seite Create Authentication SAML Server den Namen für die SAML-Aktion ein.

-

Scrollen Sie nach unten, um die Klassentypen im Abschnitt Benutzerdefinierte Authentifizierungsklassen zu konfigurieren.