Integration von SNORT-Regeln

Bei böswilligen Angriffen auf Webanwendungen ist es wichtig, Ihr internes Netzwerk zu schützen. Bösartige Daten wirken sich nicht nur auf Schnittstellenebene auf Ihre Webanwendungen aus, sondern bösartige Pakete erreichen auch die Andwendungslayer. Um solche Angriffe zu verhindern, ist es wichtig, ein System zur Erkennung und Verhinderung von Eindringlingen zu konfigurieren, das Ihr internes Netzwerk untersucht.

Snort-Regeln sind in die Appliance integriert, um böswillige Angriffe in Datenpaketen auf Andwendungslayer zu untersuchen. Sie können die Snort-Regeln herunterladen und in WAF-Signaturregeln konvertieren. Die Signaturen verfügen über eine regelbasierte Konfiguration, mit der bösartige Aktivitäten wie DOS-Angriffe, Pufferüberläufe, Stealth-Portscans, CGI-Angriffe, SMB-Untersuchungen und Betriebssystem-Fingerabdruckversuche erkannt werden können. Durch die Integration von Snort-Regeln können Sie Ihre Sicherheitslösung auf Schnittstellen- und Anwendungsebene stärken.

Snort-Regeln konfigurieren

Die Konfiguration beginnt damit, dass zuerst die Snort-Regeln heruntergeladen und dann in die WAF-Signaturregeln importiert werden. Sobald Sie die Regeln in WAF-Signaturen umgewandelt haben, können die Regeln als WAF-Sicherheitschecks verwendet werden. Die Snort-basierten Signaturregeln untersuchen das eingehende Datenpaket, um festzustellen, ob es böswillige Angriffe auf Ihr Netzwerk gibt.

Ein neuer Parameter, „VendorType“, wurde dem Importbefehl hinzugefügt, um Snort-Regeln in WAF-Signaturen zu konvertieren.

Der Parameter „VendorType“ ist auf SNORT nur für Snort-Regeln gesetzt.

Downloaden Sie snort-Regeln mithilfe der Befehlszeilenschnittstelle

Sie können die Snort-Regeln als Textdatei von der folgenden URL herunterladen:

https://www.snort.org/downloads/community/snort3-community-rules.tar.gz

Importieren von Snort-Regeln mithilfe der Befehlszeilenschnittstelle

Nach dem Herunterladen können Sie die Snort-Regeln in Ihre Appliance importieren.

Geben Sie in der Befehlszeile Folgendes ein:

import appfw signatures <src> <name> [-xslt <string>] [-comment <string>] [-overwrite] [-merge [-preservedefactions]] [-sha1 <string>] [-VendorType Snort]

Beispiel:

import appfw signatures http://www.example.com/ns/signatures.xml sig-snort –comment “signatures from snort rules” –VendorType snort

Argumente:

Src. URL (Protokoll, Host, Pfad und Dateiname) für den Speicherort, an dem das importierte Signaturobjekt gespeichert werden soll.

Hinweis:

Der Import schlägt fehl, wenn sich das zu importierende Objekt auf einem HTTPS-Server befindet, für den Zugriff eine Clientzertifikatauthentifizierung erforderlich ist Obligatorisches Argument für die maximale Länge: 2047

Name. Name, der dem Signaturobjekt auf dem NetScaler zugewiesen werden soll. Obligatorisches Argument mit maximaler Länge: 31

Kommentar. Beschreibung, wie Informationen über das Signaturobjekt aufbewahrt werden. Maximale Länge: 255 überschreiben. Überschreiben Sie alle vorhandenen Signaturobjekte mit demselben Namen.

Verschmelzen. Führt die bestehende Signatur mit neuen Signaturregeln zusammen.

Konservierte Fraktionen. Behält die definierten Aktionen der Signaturregeln bei.

Typ des Anbieters. Drittanbieter zur Generierung der WAF-Signaturen. Mögliche Werte: Snort.

Konfigurieren Sie Snort-Regeln mithilfe der NetScaler-GUI

Die GUI-Konfiguration für Snort-Regeln ähnelt der Konfiguration anderer externer Webanwendungsscanner wie Cenzic, Qualys, Whitehat.

Gehen Sie wie folgt vor, um Snort zu konfigurieren:

- Navigieren Sie zu Konfiguration > Sicherheit > NetScaler Web App FirewallSignaturen.

- Klicken Sie auf der Seite Signaturen auf Hinzufügen.

-

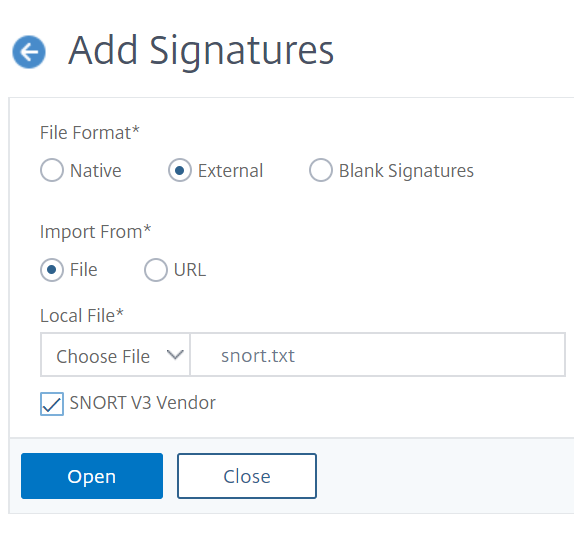

Stellen Sie auf der Seite Signaturen hinzufügen die folgenden Parameter ein, um die Snort-Regeln zu konfigurieren.

- Dateiformat. Wählen Sie das Dateiformat als extern aus.

- Importieren aus. Wählen Sie die Importoption als Snort-Datei oder URL, um die URL einzugeben.

- Snort V3-Anbieter. Markieren Sie das Kontrollkästchen, um Snort-Regeln aus einer Datei oder einer URL zu importieren.

-

Klicken Sie auf Öffnen.

Die Appliance importiert die Snort-Regeln als auf Snorts basierende WAF-Signaturregeln.

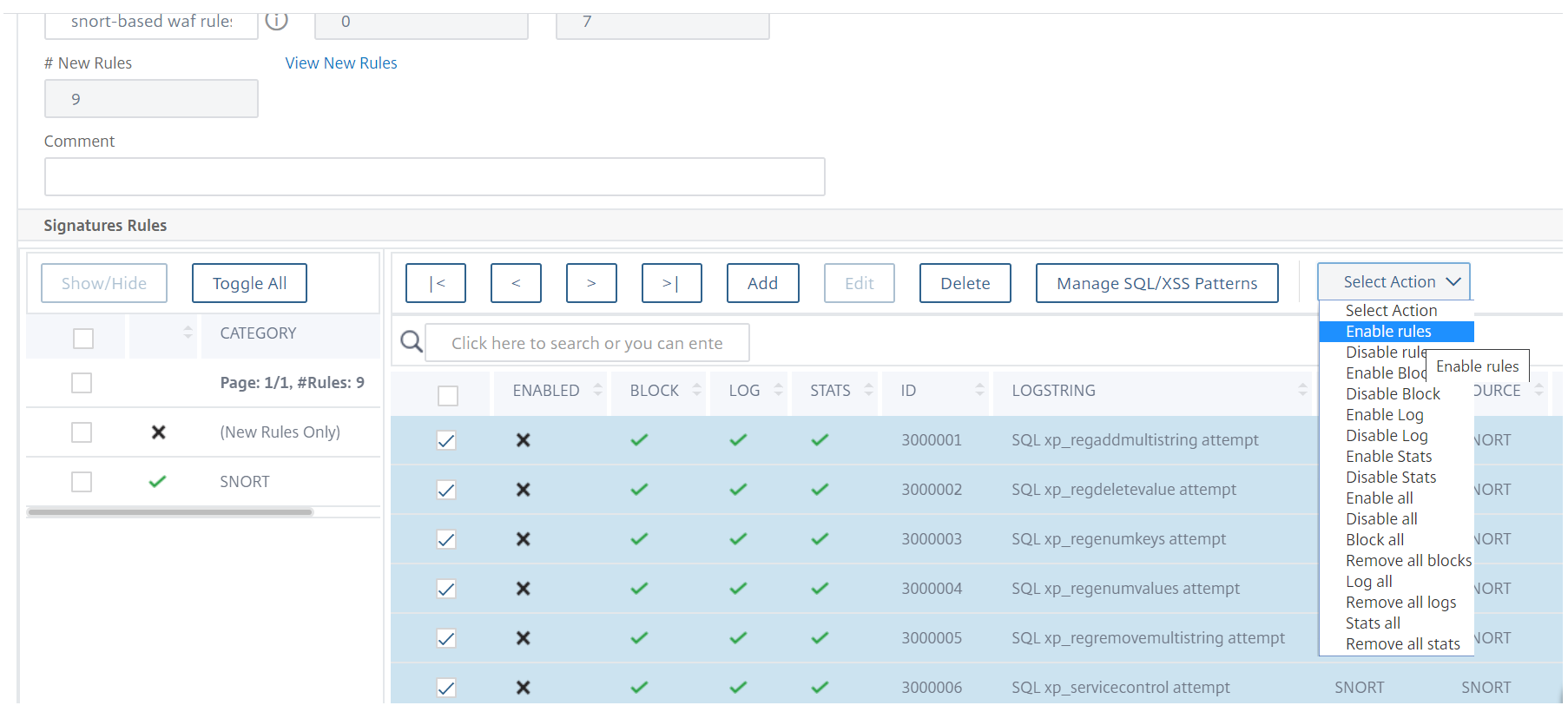

Es hat sich bewährt, Filteraktionen zu verwenden, um Snort-Regeln zu aktivieren, die Sie lieber als WAF-Signaturregeln auf die Appliance importieren möchten.

-

Klicken Sie zur Bestätigung auf Ja.

-

Die ausgewählten Regeln sind auf der Appliance aktiviert.

- Klicken Sie auf OK.